Mis on DNS üle HTTPS: Juhend krüpteeritud sirvimiseks

Kas olete huvitatud, mis on DNS üle HTTPS (DoH)? See juhend selgitab, kuidas DoH krüpteerib teie DNS-i päringud, et suurendada privaatsust, mööduda blokeerimisest ja kaitsta teie sirvimist.

Soovitatud laiendused

DNS üle HTTPS, või DoH, on kaasaegne protokoll, mis on loodud teie veebisirvimise privaatsuse kaitsmiseks. See saavutatakse, krüpteerides teie esimese sammu veebis: veebisaidi aadressi otsimise. Mõelge sellele nagu avaliku postkaardi vahetamisele suletud, privaatse kirja vastu. Teie päring on peidetud võrgu uudishimulike silmade eest.

Privaatsusprobleem, mille DNS üle HTTPS lahendab

Iga kord, kui külastate veebisaiti, peab teie seade tõlkima inimkeele sõbraliku nime, mille te sisestate (nt example.com), masinloetavaks IP-aadressiks. Sellega tegeleb domeeninime süsteem (DNS), mis on põhimõtteliselt interneti telefoniraamat.

Juba aastakümneid on see DNS-i otsing olnud täielikult krüpteerimata, toimudes avalikult. See tähendab, et teie Interneti-teenuse pakkuja (ISP), teie kontori võrguadministraator või keegi, kes nuhib avaliku Wi-Fi ühenduse kaudu, näeb iga ühtegi saiti, mida te otsite. See on nagu oma sihtkoha kuulutamine kõigile ruumis, enne kui te sinna lähete.

See privaatsuse puudumine tekitab tõsiseid probleeme:

- ISP jälgimine: Teie interneti pakkuja saab kergesti logida kogu teie sirvimisajaloo. Nad saavad seda teavet kasutada sihitud reklaamimiseks või müüa andmevahetajatele.

- Kuulamine avalikus Wi-Fi-s: Kohvikus või lennujaama võrgus saavad ründajad kergesti jälgida teie DNS-i päringuid, et luua teie profiil või näha, milliseid teenuseid te kasutate.

- DNS-i röövimine: Halb näitleja võiks teie krüpteerimata DNS-i päringu katkestada ja saata vale IP-aadressi, suunates teid kalastamislehele, mis on loodud teie mandaadi varastamiseks.

Digiümbriku sulgemine

DNS üle HTTPS muudab mängu, pakkides need DNS-i otsingud samasse turvalisse HTTPS-protokolli, mis kaitseb teie veebipanga ja ostlemise. See uuendus, mida edendavad suured tegijad nagu Google ja Mozilla alates 2016, muudab teie DNS-i päringud sarnaseks igasuguse muu krüpteeritud veebiliiklusega.

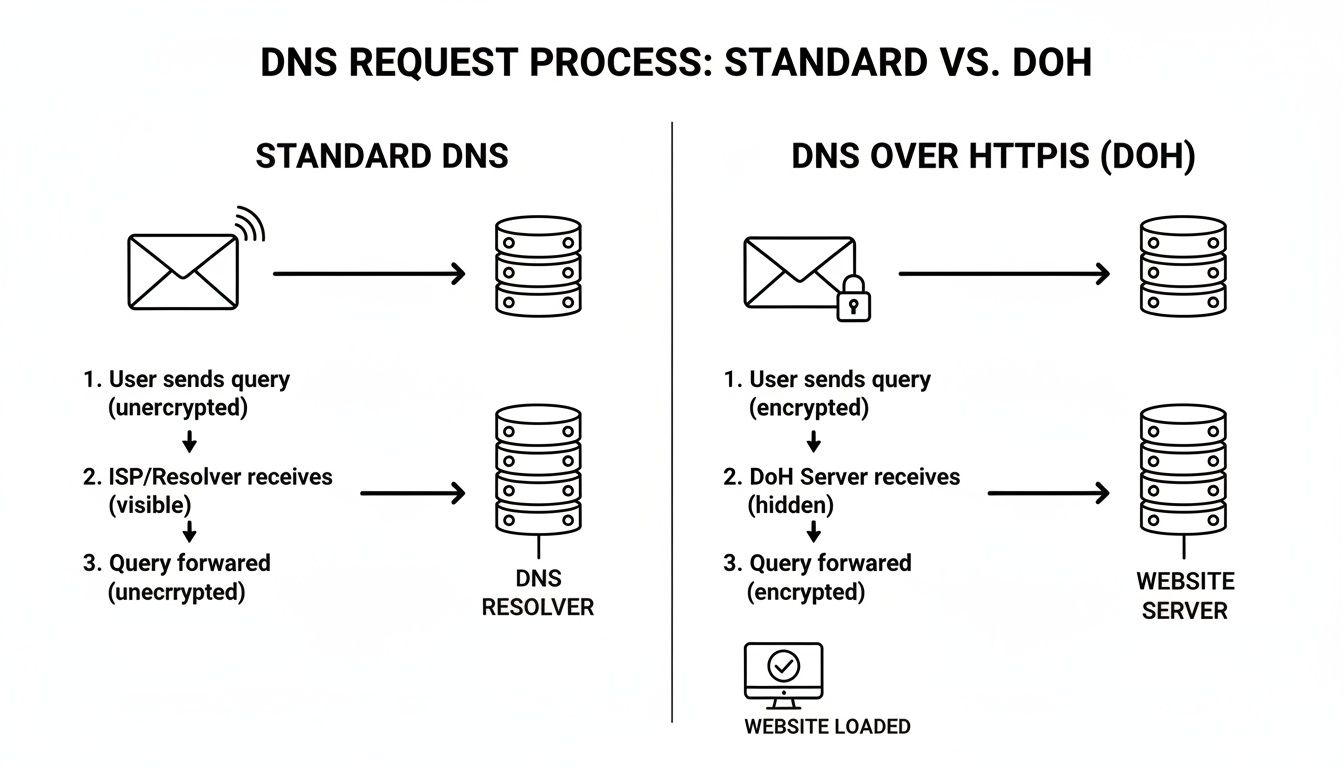

See diagramm näitab, kuidas DoH peidab DNS-i päringu turvalisse HTTPS-i tunnelisse, saates selle ohutult resolverile.

Kriitiline osa on see, et nii teie päring kui ka serveri vastus on kaitstud selle krüpteeritud ühenduse sees. Keegi vahepeal ei näe ega saa neid muuta. Rohkem ajaloolist konteksti DoH päritolu Control D kaudu.

Segades DNS-i päringud tavalise HTTPS-i liiklusega, varjab DoH tõhusalt teie sirvimise kavatsusi, muutes kolmandatel osapooltel äärmiselt keeruliseks jälgida teie veebiteekonda juba esimesest sammust alates.

See lihtne, kuid võimas muudatus lisab vajalikku privaatsuse kihti, mis puudus interneti algsest disainist.

Traditsiooniline DNS vs DNS üle HTTPS lühidalt

Et tõeliselt näha erinevust, paneme vanad ja uued meetodid kõrvuti. Privaatsuse ja turvalisuse kontrast on silmatorkav.

| Omadus | Traditsiooniline DNS | DNS üle HTTPS (DoH) |

|---|---|---|

| Krüpteerimine | Puudub. Saadetakse selges tekstis. | Täielikult krüpteeritud HTTPS-iga. |

| Port | Kasutab porti 53. | Kasutab porti 443 (HTTPS-i standard). |

| Nähtavus | Kergesti jälgitav ISP-de ja võrkude poolt. | Sulandub normaalsesse veebiliiklusse. |

| Privaatsus | Paljastab kõik külastatud domeenid. | Peidab domeeni otsingud kolmandate osapoolte eest. |

Lõppkokkuvõttes võtab DoH haavatava, avaliku protsessi ja turvab selle kaasaegse, krüpteeritud veebistandardi raames, mida me juba usaldame kõigi teiste asjade jaoks.

Kuidas DoH kaitseb teie veebisirvimise teekonda

Vaatame, mis tegelikult juhtub, kui klõpsate lingil või sisestate veebisaidi oma brauserisse. See tundub kohene, kuid selle taga toimub palju tegevust. DNS üle HTTPS (DoH) astub sellesse protsessi ja lisab kriitilise privaatsuse kihi, kaitstes teie tegevust uudishimulike silmade eest.

Mõelge traditsioonilisele DNS-ile nagu postkaardi saatmisele. Igaüks, kes seda teel käsitleb — teie interneti pakkuja, teie kontori võrguadministraator või häkker avalikus Wi-Fi-s — saab kergesti lugeda aadressi, mida te üritate saavutada, nagu "mybank.com." Saladusi pole.

DoH võtab selle postkaardi ja sulgeb selle lukustatud, läbipaistmatusse ümbrikusse. See pakib teie päringu turvaliselt, nii et keegi ei saa sisu vaadata, kui see on transpordis.

1. samm: Turvaline käepigistus

Kui vajutate Enter, peab teie brauser ikkagi esitama sama põhiküsimuse: "Mis on selle veebisaidi IP-aadress?" Kuid selle asemel, et seda küsimust avatud ruumis karjuda, teeb DoH midagi palju nutikamat.

See pakib DNS-i päringu standardse HTTPS-i päringu sisse — sama turvalise protokolli, mis kaitseb teie krediitkaardi andmeid, kui te veebis ostlete. See uus, krüpteeritud pakett saadetakse seejärel spetsiaalsesse DoH-iga ühilduvasse DNS-resolverisse.

Kuna päring liigub läbi porti 443, mis on kõigi turvaliste veebiliikluse standardport, sulandub see ideaalselt kõigesse, mida teie seade veebis teeb. See on nagu konkreetse vestluse varjamine vilkalt ja mürarikkas rahvas.

DoH abil ei ole teie DNS-i päring enam eristuv, kergesti tuvastatav andmeosa. See sulandub sujuvalt krüpteeritud veebiliiklusesse, mis pidevalt voolab teie seadmest, muutes kolmandatel osapooltel äärmiselt keeruliseks seda isoleerida ja kontrollida.

See lihtne kamuflaažitegu on DoH-i jõu saladus. See võtab ajalooliselt haavatava osa veebisirvimisest ja pakib selle kaasaegse veebiturvalisuse kuldstandardisse.

2. samm: Krüpteeritud teekond ja privaatne vastus

Kui DoH resolver saab HTTPS-i paketi, avab ta selle turvaliselt, leiab IP-aadressi, mille te soovisite, ja valmistab vastuse ette.

Kuid turvalisus ei peatu siin.

Resolver võtab vastuse - IP-aadressi - ja asetab selle tagasi uude, krüpteeritud HTTPS vastusesse. See turvaline pakett liigub otse tagasi teie brauserisse ja ainult teie brauseril on võtme selle avamiseks.

Siin on, miks see on oluline:

- Ei pealtkuulamist: Alates algusest lõpuni on kogu vestlus privaatne. Keegi vahepeal ei näe, kuhu te veebis suundute.

- Andmete terviklikkus: Krüpteerimine tagab ka, et vastus, mille saate, on autentne ja ei ole pahatahtlikult muudetud, et suunata teid vale veebisaidile.

See diagramm näitab erinevust tavalise DNS-päringu avatud, haavatava tee ja turvalise, privaatse teekonna vahel, mida DoH pakub.

Nagu näete, on DoH-i "suletud ümbriku" lähenemine täielik mängumuutja privaatsuse osas.

Lõpuks saab teie brauser krüpteeritud vastuse, avab selle ja ühendab teid veebisaidiga. Leht laadib end sama kiiresti nagu alati, kuid teie digitaalne jalajälg oli kogu aeg kaitstud. See turvakihte töötab suurepäraselt koos teiste privaatsustööriistadega. Lisainformatsiooni saamiseks vaadake meie juhendit selle kohta, kuidas küpsiste haldur võib anda teile veelgi rohkem kontrolli. See lõpp-ots krüpteerimine on see, mis muudab DoH-i nii suureks edusammuks privaatsuse tagamisel internetis.

Millised on DoH-i kasutamise reaalsed eelised?

DNS-i üle HTTPS (DoH) üleminek on rohkem kui lihtsalt väike privaatsuse kohandamine. See annab teile tõelise, praktilise kontrolli teie digitaalse jalajälje üle, kindlustades teie veebitegevuse viisil, mida vanakooli DNS-süsteem kunagi ei suutnud hallata.

Kõige ilmsem võit? See peatab teie Interneti-teenuse pakkuja (ISP) pidamast jooksvat logi iga saidi kohta, mida te külastate. Tavalised DNS-päringud saadetakse selges tekstis, muutes teie sirvimisajaloo avatud raamatuks. DoH krüpteerib need päringud, sulgedes selle raamatu tõhusalt.

Mõelge sellele kui privaatsele tunnelile teie DNS-päringute jaoks. Ainult teie ja DNS-resolver teisel pool teavad, kuhu te üritate minna.

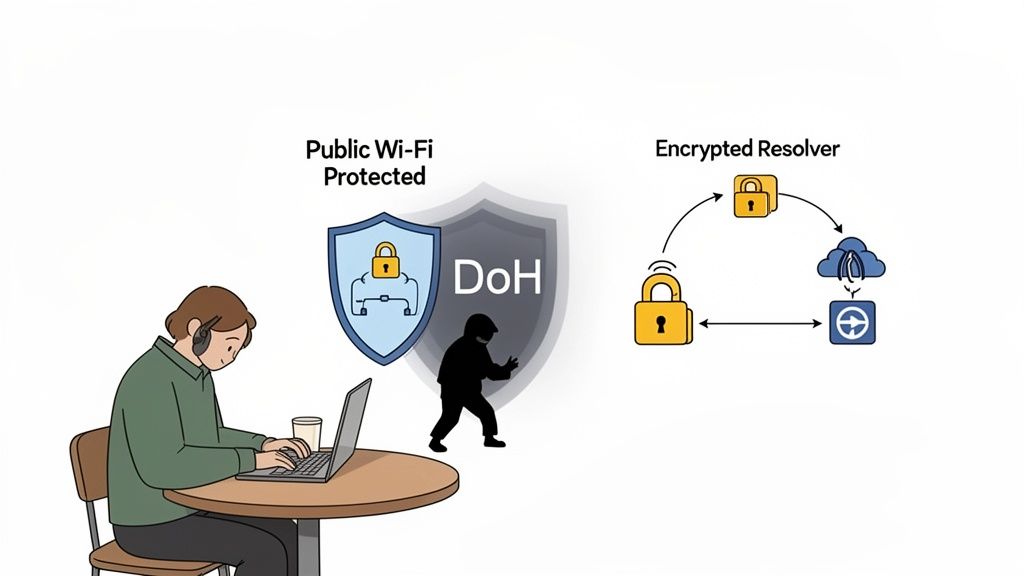

Lõpuks, ohutu avalik Wi-Fi

Me kõik oleme seal olnud - ühendudes tasuta Wi-Fi-ga kohvikus, lennujaamas või hotellis. Kuid need võrgud on ründajate mänguväljak, kes saavad hõlpsasti pealt kuulata krüpteerimata liiklust. Üks levinud taktika on mees keset (MITM) rünnak.

Siin on, kuidas see töötab: proovite minna oma panga veebisaidile. Ründaja samas võrgus peidab teie krüpteerimata DNS-päringu ja toidab teile vale IP-aadressi, suunates teid veenva, kuid pahatahtliku koopia saidile. DoH-i abil kukub see rünnak täielikult kokku. Teie DNS-päring on krüpteeritud ja nende jaoks loetamatud, tagades, et jõuate alati tõelisele veebisaidile.

DNS-i liikluse krüpteerimisega tugevdab DoH teie kaitset levinud ohtude, nagu DNS-i petmine ja röövimine, vastu, muutes avaliku Wi-Fi kasutamise oluliselt ohutumaks.

See on lihtne, võimas kaitse väga reaalse ohu vastu, mis sihib inimesi ebaturvalistes ühendustes iga päev.

Veebitsensuuri ja filtrite ületamine

DoH on ka võimas tööriist, et hoida internet avatud. Paljud ettevõtted, koolid ja isegi tervet riiki blokeerivad sisu juurdepääsu, filtreerides DNS-päringuid. Kui proovite külastada piiratud saiti, ei anna nende DNS-server lihtsalt õiget IP-aadressi.

Kuna DoH saadab teie päringud otse usaldusväärsele resolverile, möödub see enamikest kohalikest DNS-filtritest. See tähendab, et saate juurdepääsu sisule, mis muidu võiks olla blokeeritud.

Siin on, kus see tõeliselt vahet teeb:

- ISP-taseme blokeeringute ületamine: Mõned teenusepakkujad filtreerivad teatud veebisaite kaubanduslikel või poliitilistel põhjustel. DoH aitab teil sellest mööda minna.

- Võrgupiirangute ületamine: Kui teie töö- või koolivõrk blokeerib saidid, mida vajate uurimiseks või uudisteks, võib DoH sageli taastada juurdepääsu.

- Teabe vaba voolu edendamine: Kohtades, kus interneti tsensuur on tugev, võib DoH olla hädavajalik tööriist, et jõuda globaalsele, filtreerimata veebile.

See muutus annab teile võimaluse otsustada, mida te veebis näete, selle asemel, et jätta see kontroll võrgule, kus te parasjagu olete. Vastavalt turvateenuse pakkuja Quad9 andmetele on see osa suuremast trendist. Nad ennustavad, et 2025 aastaks on privaatsusele keskenduvad DNS-teenused standardne kaitse nõrkade, krüpteerimata DNS-i vastu, mis kasutavad ära. Saate uurida, miks privaatsusele keskenduv DNS on kriitilise tähtsusega, et näha, kui oluline see tehnoloogia muutub.

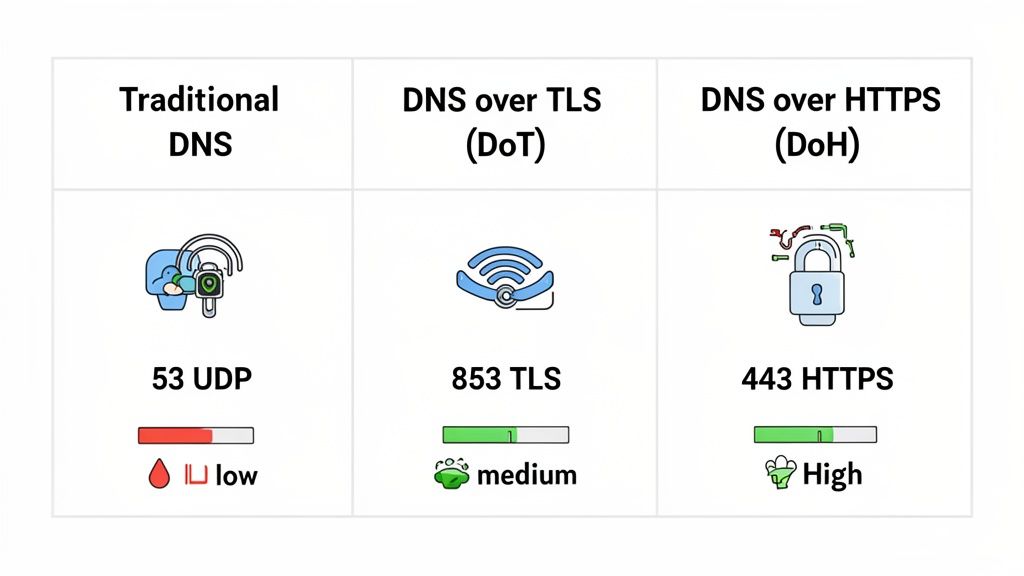

DoH vs DoT vs traditsiooniline DNS

Kuigi DNS-i üle HTTPS (DoH) saab palju tähelepanu veebiprivaatsuse suurendamiseks, ei ole see ainus mäng linnas, kui rääkida krüpteeritud DNS-ist. Et tõeliselt mõista, miks DoH on ainulaadne, peame selle panema kõrvuti oma vanema õe, DNS-i üle TLS (DoT) ja klassikalise, krüpteerimata DNS-iga, millele internet rajati.

Iga protokoll käsitleb turvalisust ja privaatsust erinevalt, mis toob kaasa mõned olulised kompromissid.

Õige valik sõltub sageli tugeva krüpteerimise vajaduse tasakaalustamisest võrgu haldamise ja protokolli juurutamise lihtsuse vahel.

Uurime, mis neid eristab, ja vaatame, miks brauserid ja kaasaegsed operatsioonisüsteemid üha enam DoH-i poole kalduvad.

DNS üle TLS Otsene lähenemine krüpteerimisele

Enne kui DoH sai uueks standardiks, oli DNS üle TLS see, mida kasutati DNS-päringute turvamiseks. DoT töötab, pakkides teie DNS-päringud turvalisse Transport Layer Security (TLS) tunnelisse – sama võimsa krüpteerimisega, mis kaitseb HTTPS veebisaite.

Peamine erinevus seisneb selles, et DoT töötab pühendatud pordil: port 853. See otsene lähenemine on tõhus ja loob DNS-ile turvalise kanali. See teatab põhimõtteliselt võrgule: "Hei, ma olen krüpteeritud DNS-päring!"

Kuigi see on suurepärane turvalisuse jaoks, on see ka selle Achilleuse kand. Kuna see kasutab ainulaadset porti, saavad võrguadministraatorid hõlpsasti tuvastada ja blokeerida liiklust port 853 peal, et rakendada kohalikke DNS-i filtreerimise reegleid. See teeb DoT-i suurepäraseks valikuks, kui soovite lihtsalt krüpteerimist ja te ei pahanda, et teie DNS-i liiklus on tuvastatav.

DNS üle HTTPS Stealth Advantage

Siin tõukab DoH end teistest eemale. Selle asemel, et kasutada pühendatud porti, maskeerib DoH nutikalt DNS-päringud, saates need üle port 443 – sama port, mida kasutatakse kogu standardse, turvalise HTTPS veebiliikluse jaoks.

See üks väike muudatus omab suurt mõju.

Kuna DoH-i liiklus näeb välja täpselt nagu krüpteeritud andmed lugematutelt teistelt veebisaitidelt ja rakendustelt, on võrguvaatajal peaaegu võimatu tuvastada ja blokeerida ainult teie DNS-i päringud, ilma et see põhjustaks suuri häireid kogu veebisirvimisel.

See "kamuflaaž" on DoH-i salajane relv. See pakub mitte ainult krüpteerimist, vaid ka taset, mida DoT lihtsalt ei suuda saavutada. See teeb sellest uskumatult tõhusa tööriista DNS-põhise tsensuuri ja ülemääraste võrgupoliitikate ümberminekuks. See on peamine põhjus, miks brauserid nagu Chrome ja Firefox on selle oma eelistatud turvalise DNS-i meetodina sisse ehitanud. Privaatsusele keskenduvad tööriistad nagu ShiftShift Extensions Domain Checker toetuvad samuti DoH-ile, et hoida teie domeeni päringud täiesti privaatsena ja silma alt väljas.

Pea-peale võrdlus

Kõike kokku võttes vaatame põhjalikku võrdlust. See tabel toob esile praktilised erinevused vana kooli protokolli, selle esimesed krüpteeritud järglased ja kaasaegse, salajase standardi vahel.

DNS-i protokollide üksikasjalik funktsioonide võrdlus

Põhjalik ülevaade kolme peamise DNS-i protokolli tehnilistest ja praktilistest erinevustest.

| Atribuut | Traditsiooniline DNS | DNS üle TLS (DoT) | DNS üle HTTPS (DoH) |

|---|---|---|---|

| Krüpteerimine | Puudub (Tavaline tekst) | Täielik TLS krüpteerimine | Täielik HTTPS krüpteerimine |

| Kasutatav port | Port 53 | Port 853 | Port 443 |

| Nähtavus | Täielikult avatud ja kergesti jälgitav | Krüpteeritud, kuid kergesti tuvastatav kui DNS-i liiklus | Krüpteeritud ja sulandub tavalisse veebiliikusesse |

| Privaatsus | Paljastab iga domeeni päringu | Kaitseb sisu kontrollimise eest | Kaitseb sisu ja kamufleerib päringu enda |

| Blokeeritavus | Lihtne blokeerida või suunata | Suhteliselt lihtne blokeerida pordi kaudu | Väga keeruline blokeerida ilma ulatuslike häirete tekitamiseta |

| Põhikasutus | Ajalooline interneti infrastruktuur | DNS-i turvamine usaldusväärsetes võrkudes | Kasutaja privaatsuse suurendamine ja tsensuuri ületamine |

Lõppkokkuvõttes on nii DoH kui ka DoT tohutu turvauuendus võrreldes traditsioonilise DNS-iga. DoT pakub otsekohest, pühendatud kanalit teie päringute turvamiseks. Siiski, DoH-i nutikas võime sulanduda igapäevasesse veebiliiklusesse annab sellele võimsa eelise, eriti tiheda jälgimise või filtreerimisega võrkudes, muutes selle selgeks lemmikuks privaatsusele keskendunud tööriistade ja kasutajate seas täna.

Kriitika ja kaubanduse mõistmine

Kuigi DNS üle HTTPS (DoH) on suur võit individuaalse privaatsuse jaoks, ei ole see hõbedane kuul. Nagu iga uus tehnoloogia, toob see kaasa oma väljakutsed ja kaubanduse. On oluline vaadata kogu pilti ja mõista õigustatud muresid, mis on seotud DoH-i kasvava populaarsusega.

Üks suurimaid argumente selle vastu on DNS-i tsentraliseerimise risk. Enamik veebibrausereid suunavad vaikimisi DoH-i päringud väikesele ringile suurtele teenusepakkujatele nagu Google, Cloudflare ja Quad9. Kuigi neil ettevõtetel on tugevad privaatsuspoliitikad, paneb see seadistus tõhusalt interneti aadressiraamatu mõne korporatiivse hiiglase kätte.

See lihtsalt vahetab ühe probleemi teise vastu.

Kui teie kohalik Interneti-teenuse pakkuja (ISP) jälgib teie sirvimisharjumusi, siis see nähtavus nihkub nüüd teise tehnoloogiahiiglase kätte. Kõigile, kes tunnevad muret ettevõtete andmete jälgimise pärast, on see oluline probleem.

Võrguhalduse Dilemma

Võrke haldavate inimeste jaoks – olgu need siis ettevõttes, koolis või isegi kodus vanemlikud kontrollid – võib DoH olla tohutu peavalu. Nad on juba pikka aega toetunud DNS-i liikluse jälgimisele, et hoida oma võrgud turvalised ja terved.

Selline järelevalve on hädavajalik:

- Turvapoliitikate rakendamine: Liiklus, mis suunatakse domeenidele, mis on tuntud pahavara, petuskeemide ja botneti juhtimiskeskuste poolest, blokeerimine.

- Sisu filtreerimine: Ebasobiva või täiskasvanutele mõeldud sisu hoidmine võrgust, näiteks koolides ja kodudes.

- Regulatiivne vastavus: Veenduda, et võrgu tegevus vastab konkreetsetele seaduslikele või tööstuslikele nõuetele.

DoH põhimõtteliselt ignoreerib kõiki neid traditsioonilisi, DNS-põhiseid kaitsemeetmeid. Kuna DNS-i päringud on krüpteeritud ja näevad välja nagu tavaline HTTPS-i veebiliiklus, muutuvad need enamikule tulemüüridele ja filtreerimisseadmetele täiesti nähtamatuks. See võib nõrgendada võrgu kaitset ja tekitada auke hoolikalt koostatud turvapoliitikates.

Siin on peamine konflikt klassikaline tõuklemine: individuaalne kasutaja privaatsus versus tsentraliseeritud võrgu kontroll. Just see funktsioon, mis võimaldab kasutajal tsensuurist kõrvale hiilida, võimaldab ka töötajal mööda minna kriitilistest turvafiltritest.

See on käivitanud tööstuses kuuma arutelu. Turprofessionaalid osutavad sellele, et DoH, vaatamata oma headele kavatsustele, võib pimestada just neid tööriistu, mis on loodud meie kaitsmiseks. Oleme isegi näinud, kuidas pahavara hakkab kasutama DoH-d oma suhtluse varjamiseks, muutes selle palju raskemaks tuvastada ja peatada.

Tasakaalustatud Lähenemise Leidmine

See kogu arutelu näitab, et DoH ei ole universaalne lahendus. Üksikule kasutajale, kes kasutab kahtlast avalikku Wi-Fi võrku kohvikus, on selle eelised selged. Risk, et keegi nuhib teie tegevuse üle, on kõrge, ja DoH lisab olulise kaitsekihi.

Aga hallatavas keskkonnas, nagu ettevõtte kontor või kool, on arvutus teine. Siin on vajadus võrguülese turvalisuse ja sisu filtreerimise järele sageli prioriteet, mis ületab krüpteeritud DNS-i privaatsuse tõuke. Just seetõttu valivad paljud organisatsioonid DoH blokeerimise oma võrkudes, sundides kõiki DNS-i päringuid tagasi oma jälgitud serverite kaudu.

Lõppkokkuvõttes tähendab DNS-i üle HTTPS-i tõeliselt mõistmine selle jõu ja nõrkuste nägemist. See on fantastiline tööriist isikliku privaatsuse tugevdamiseks, kuid kuidas ja kus seda kasutatakse, nõuab hoolikat kaalumist. Võrguadministraatorite jaoks tähendab DoH-iga kohanemine oma turvastrateegiate arendamist ja uute viiside leidmist oma kasutajate kaitsmiseks ilma vanakooli DNS-i jälgimisele toetumata.

Kuidas Lubada ja Testida DNS-i Üle HTTPS-i

DNS-i üle HTTPS-i lülitamine on palju lihtsam, kui võite arvata. Enamik veebibrausereid ja operatsioonisüsteeme, mida me igapäevaselt kasutame, toetavad juba DoH-d, mis tähendab, et saate oma sirvimisele tõsise privaatsuse kihi lisada vaid mõne klõpsuga.

See juhend aitab teil aktiveerida DoH kõige levinumates platvormides. Pärast seadistamist käsitleme, kuidas kiiresti kontrollida, kas teie DNS-i liiklus on tegelikult krüpteeritud ja varjatud.

DoH aktiveerimine veebibrauseris

Enamiku jaoks on kõige lihtsam viis DoH-iga alustamiseks selle otse veebibrauseris lubamine. See lähenemine on suurepärane, kuna see krüpteerib kõik domeeni otsingud, mida teie brauser teeb, olenemata teie arvuti peamistest võrgu seadistustest.

Google Chrome

- Klõpsake kolme punkti menüüikoonil ülal paremas nurgas ja minge Seaded.

- Sealt minge Privaatsus ja turvalisus ja seejärel klõpsake Turvalisus.

- Kerige alla "Täpsemad" alale ja otsige Kasutage turvalist DNS-i valikut.

- Lülitage see sisse. Vaikimisi proovib Chrome kasutada teie praeguse internetiteenuse pakkuja teenust, kui see toetab DoH-d. Parema privaatsuse nimel soovitan valida "Koos" ja valida konkreetne teenusepakkuja nagu Cloudflare (1.1.1.1) või Google (Avalik DNS).

Mozilla Firefox

- Klõpsake kolme joone "hamburger" menüüd ülal paremas nurgas ja valige Seaded.

- Püsige Üldine paneel, kerige alla Võrgu seadistusteni ja klõpsake nuppu Seaded....

- Uues aknas, mis ilmub, kerige alla ja märkige ruut Aktiveeri DNS HTTPS-i kaudu.

- Seejärel saate valida teenusepakkuja loendist või sisestada kohandatud, kui teil on lemmik.

DoH-i lubamine teie brauseris on kiire võit privaatsuse nimel. See tagab enamikku teie veebitegevusest, ilma et oleks vaja sügavaid tehnilisi muudatusi teie operatsioonisüsteemis.

DoH-i lubamine teie operatsioonisüsteemis

Kui soovite kaitset, mis ulatub kaugemale ainult teie veebibrauserist ja katab ka teisi rakendusi, saate DoH-i lubada operatsioonisüsteemi tasemel. Oluline on teada, et kuigi see on standardne funktsioon Windows 11-s, ei jõudnud see kunagi ametlikult Windows 10-le.

Windows 11

- Avage Seaded ja minge Võrk ja internet.

- Valige ühendus, mida kasutate, kas Wi-Fi või Ethernet.

- Klõpsake Riistvara omadused.

- Otsige DNS-serveri määramine ja klõpsake selle kõrval nuppu Redigeeri.

- Vahetage seadistus "Automaatne (DHCP)" vastu Käsitsi.

- Lülitage sisse IPv4 ja sisestage oma DoH-teenusepakkuja IP-aadressid (Cloudflare'i puhul on need

1.1.1.1ja1.0.0.1). - Nüüd valige Soovitud DNS-i krüptimine rippmenüüst Ainult krüpteeritud (DNS HTTPS-i kaudu). Klõpsake Salvesta ja olete valmis.

Kuidas kinnitada, et DoH töötab

Pärast DoH-i lubamist on hea mõte veenduda, et see tõepoolest töötab. Kiire kontroll annab teile meelerahu, et teie DNS-i päringud on korralikult krüpteeritud.

Hea tööriist selleks on Cloudflare'i Sirvimiskogemuse turvakontroll. Lihtsalt laadige leht ja see käivitab automaatselt mõned testid teie ühendusel. Teid huvitab "Turvaline DNS"—roheline linnuke tähendab, et teie päringud saadetakse krüpteeritud kanali kaudu.

Kui saate rohelise tule, olete valmis. Kui ei, minge tagasi ja kontrollige oma seadeid või proovige võib-olla teist DoH-teenusepakkujat. Pidage meeles, et aeglane ühendus võib mõnikord testitulemusi häirida; saate rohkem teada, kuidas testida interneti kiirus täpselt meie spetsiaalses juhendis.

Korduma kippuvad küsimused DNS-i HTTPS-i kohta

Kuna üha rohkem inimesi hakkab kasutama DNS-i HTTPS-i kaudu, tundub, et mõned tavalised küsimused kerkivad alati esile. Nende küsimuste lahendamine aitab teil mõista, kuhu DoH tõeliselt sobib teie privaatsuse tööriistakomplekti ja mida oodata, kui lülitate selle sisse. Vaatame kõige sagedasemaid küsimusi.

Kas DoH-i kasutamine aeglustab minu internetiühendust?

Enamikul juhtudel ei. DoH-i mõju teie sirvimiskiirusel on tavaliselt nii väike, et te ei märka seda kunagi. Kuigi krüpteerimise lisamine toob tehniliselt iga DNS-i päringu jaoks sisse väikese ülekoormuse, on kaasaegsed arvutid ja võrgud nii kiired, et nad suudavad sellega hakkama saada ilma vaeva nägemata.

Mõnel juhul võite isegi näha kiirus tõusu. Kui teie internetiteenuse pakkuja vaikimisi DNS-serverid on aeglased, võib üleminek kõrge jõudlusega DoH-teenusele pakkujalt nagu Cloudflare või Google tegelikult kiirendada veebilehtede laadimist. Iga minimaalne latentsus krüpteerimisest on väike hind, mida maksta tohutu privaatsuse ja turvalisuse uuenduse eest.

Oluline on: enamikule inimestele on jõudluse erinevus tühine. Krüptitud DNS-i kaudu saadud turvalisus on seda väärt.

Kas DoH on täielik asendaja VPN-i jaoks?

Ei, sugugi mitte. Mõelge DoH-le ja virtuaalsele privaatvõrgule (VPN) kui kahele erinevale tööriistale, mis töötavad suurepäraselt koos.

Need erinevaid, kuid ühtviisi olulisi osi veebiprivaatsuse puslest.

Siin on lihtne viis vaadata nende tööülesandeid:

- DNS üle HTTPS (DoH): See krüpteerib ainult DNS-i päringu—hetke, mil teie brauser küsib veebisaidi IP-aadressi. See takistab nuhkijatel nägemast, milliseid saite te proovite külastada.

- Virtuaalne Privaatvõrk (VPN): See krüpteerib kõik teie interneti liikluse ja peidab teie tõelise IP-aadressi veebisaitidelt, millega te ühendate. See on palju ulatuslikum privaatsuse kaitse kõigile, mida te veebis teete.

Võrdlus võib aidata: DoH on nagu sihtkoha aadressi panemine suletud, privaatse ümbrikusse. VPN seevastu on nagu kogu auto panemine lukustatud, märgistamata veokisse, et sinna jõuda. Parima kaitse saavutamiseks soovite tõeliselt kasutada mõlemat.

Kas minu tööandja näeb minu sirvimist, kui kasutan DoH?

Isegi kui DoH on lubatud, ei tohiks te eeldada, et olete nähtamatu hallatud ettevõtte või kooli võrgus. Kuigi see muudab juhusliku nuhkimise palju raskemaks, ei ole see imerohi pühendunud võrgu jälgimise vastu.

Teie tööandjal on muid viise, kuidas näha, mis toimub. Isegi kui teie DNS-i päringud on varjatud, võib nutikas võrguadministraator siiski saada hea ülevaate teie tegevusest, vaadates siht-IP-aadresse, millega te ühendate. Veelgi olulisem on see, et paljudel tööandja poolt antud seadmetel on jälgimistarkvara otse installitud, mis näeb kõike, mida te teete, enne kui DoH mängu tuleb. DoH on suurepärane samm privaatsuse nimel, kuid see ei ületa ettevõtte enda jälgimissüsteeme.

Kas olete valmis oma sirvimist turvama ja oma töövoogu lihtsustama? ShiftShift Extensions ökosüsteem pakub komplekti võimsaid tööriistu otse teie brauseris, sealhulgas Domeeni kontrollijat, mis kasutab DNS-i üle HTTPS-i privaatsete päringute jaoks. Võtke oma digitaalse elu üle kontroll oma ühtse käsu paleti abil, laadides alla ShiftShift Extensions juba täna.