Mikä on DNS yli HTTPS: Salatun selaamisen opas

Kiinnostaako, mitä DNS over HTTPS (DoH) tarkoittaa? Tämä opas selittää, kuinka DoH salaa DNS-kyselysi parantaakseen yksityisyyttä, kiertääkseen estot ja suojatakseen selaustasi.

Suositellut laajennukset

DNS over HTTPS, eli DoH, on moderni protokolla, joka on suunniteltu pitämään verkkoselailusi yksityisenä. Se tekee tämän salaamalla ensimmäisen askeleesi verkossa: verkkosivuston osoitteen etsimisen. Ajattele sitä kuin julkisen postikortin vaihtamista suljettuun, yksityiseen kirjeeseen. Pyyntösi on piilotettu uteliailta silmiltä verkossa.

Yksityisyysongelma, jonka DNS over HTTPS ratkaisee

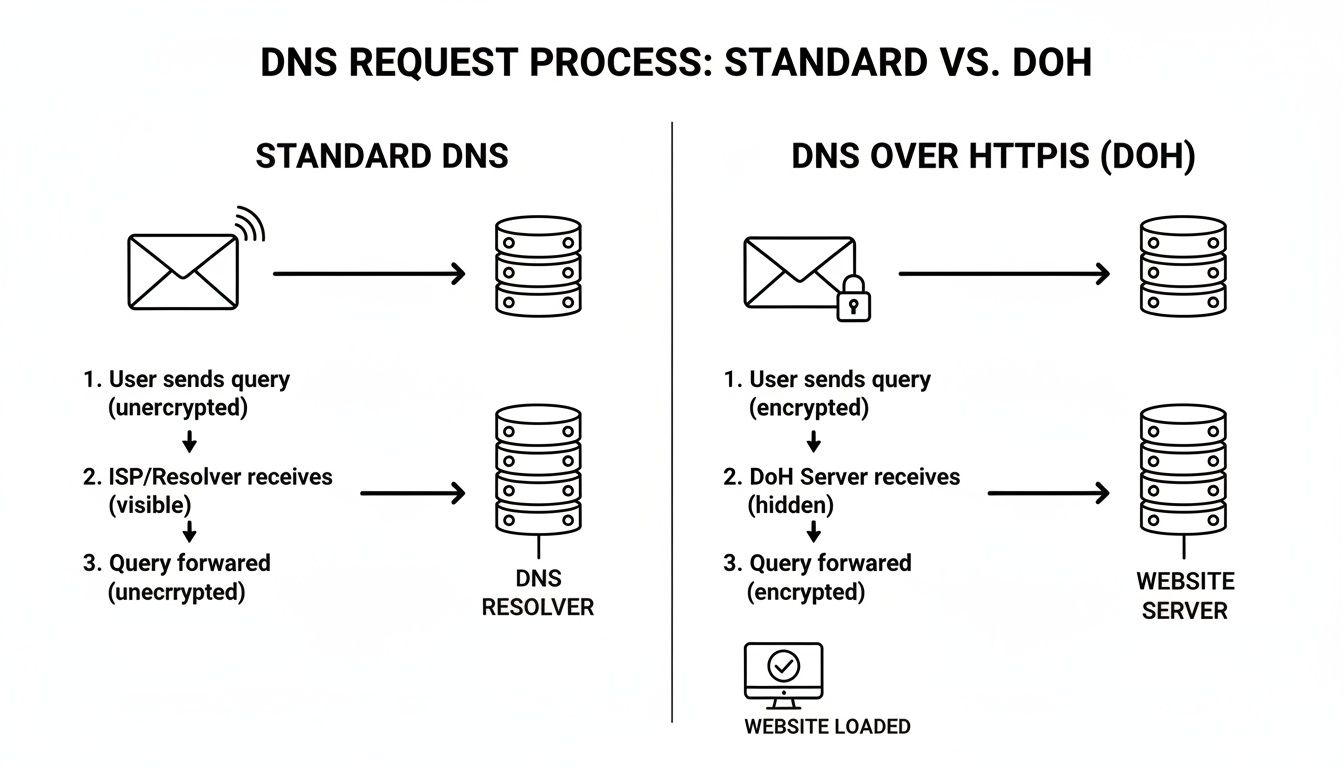

Kun vierailet verkkosivustolla, laitteesi tarvitsee kääntää kirjoittamasi ihmisten ymmärtämä nimi (kuten example.com) koneellisesti luettavaan IP-osoitteeseen. Tämän hoitaa verkkotunnusjärjestelmä (DNS), joka on käytännössä internetin puhelinluettelo.

Vuosi kymmenten ajan tämä DNS-haku on ollut täysin salaamaton, tapahtuen avoimesti. Tämä tarkoittaa, että Internet-palveluntarjoajasi (ISP), työpaikan verkonvalvoja tai kuka tahansa, joka salakuuntelee julkisessa Wi-Fi-yhteydessä, voi nähdä jokaisen sivuston, jota etsit. Se on kuin ilmoittaisit määränpääsi kaikille huoneessa ennen kuin menet sinne.

Tämä yksityisyyden puute luo vakavia ongelmia:

- ISP-seuranta: Internet-palveluntarjoajasi voi helposti kirjata koko selaushistoriasi. He voivat käyttää näitä tietoja kohdennettuun mainontaan tai myydä niitä tietokauppiaille.

- Salakuuntelu julkisessa Wi-Fi:ssä: Kahvilassa tai lentokenttäverkossa hyökkääjät voivat helposti seurata DNS-pyyntöjäsi profiilisi luomiseksi tai nähdä, mitä palveluja käytät.

- DNS-kaappaus: Huono toimija voisi siepata salaamattoman DNS-pyyntösi ja lähettää takaisin vale-IP-osoitteen, ohjaten sinut kalastussivustolle, joka on suunniteltu varastamaan henkilötietosi.

Digi-ympäristön sulkeminen

DNS over HTTPS muuttaa peliä käärittämällä nämä DNS-hakuja samaan turvalliseen HTTPS-protokollaan, joka suojaa verkkopankkisi ja ostoksesi. Tämä innovaatio, jota ovat edistäneet suuret toimijat kuten Google ja Mozilla vuodesta 2016 alkaen, saa DNS-pyyntösi näyttämään aivan samalta kuin mikä tahansa muu salattu verkkoliikenne.

Tämä kaavio näyttää, kuinka DoH kätkee DNS-kyselyn turvalliseen HTTPS-tunneliin, lähettäen sen turvallisesti ratkaisijalle.

Keskeinen osa on, että sekä pyyntösi että palvelimen vastaus ovat suojattuina tässä salatussa yhteydessä. Kukaan välikäsi ei voi nähdä tai muokata niitä. Voit löytää lisää historiallista kontekstia DoH:n alkuperistä Control D:ltä.

Yhdistämällä DNS-pyynnöt normaaliin HTTPS-liikenteeseen, DoH naamioi tehokkaasti selausintention, mikä tekee kolmansien osapuolten seuraamisesta äärimmäisen vaikeaa ensimmäisestä askeleesta lähtien.

Tämä yksinkertainen mutta voimakas muutos lisää kaivattua yksityisyyden kerrosta, jota internetin alkuperäisessä suunnittelussa puuttui.

Perinteinen DNS vs DNS over HTTPS nopealla vilkaisulla

Jotta voisimme todella nähdä eron, asetetaan vanhat ja uudet menetelmät vierekkäin. Yksityisyyden ja turvallisuuden ero on huomattava.

| Ominaisuus | Perinteinen DNS | DNS over HTTPS (DoH) |

|---|---|---|

| Salaus | Ei mitään. Lähetetään selkokielellä. | Täysin salattu HTTPS:llä. |

| Portti | Käyttää porttia 53. | Käyttää porttia 443 (standardi HTTPS:lle). |

| Näkyvyys | Helposti valvottavissa ISP:iden ja verkkojen toimesta. | Sulautuu normaalin verkkoliikenteen joukkoon. |

| Yksityisyys | Paljastaa kaikki vierailut verkkotunnukset. | Piilottaa verkkotunnushaut kolmansilta osapuolilta. |

Lopulta DoH ottaa haavoittuvan, julkisen prosessin ja suojaa sen modernin, salatun verkkostandardin sisään, johon luotamme jo kaikkeen muuhun.

Kuinka DoH suojaa verkkoselausmatkaasi

Puramme, mitä oikeasti tapahtuu, kun napsautat linkkiä tai kirjoitat verkkosivuston selaimeesi. Se vaikuttaa välittömältä, mutta kulissien takana tapahtuu paljon toimintaa. DNS over HTTPS (DoH) astuu tähän prosessiin ja lisää kriittisen yksityisyyskerroksen, suojaten toimintasi uteliailta silmiltä.

Ajattele perinteistä DNS:ää kuin postikortin lähettämistä. Kuka tahansa, joka käsittelee sitä matkan varrella—internet-palveluntarjoajasi, työpaikan verkonvalvoja tai hakkeri julkisessa Wi-Fi:ssä—voi helposti lukea osoitteen, jota yrität saavuttaa, kuten "mybank.com." Salaisuuksia ei ole.

DoH ottaa sen postikortin ja sulkee sen lukittuun, läpinäkymättömään kirjekuoreen. Se pakkaa pyyntösi turvallisesti, jotta kukaan ei voi kurkistaa sisältöön sen ollessa matkalla.

Vaihe 1: Turvallinen kättely

Kun painat Enter, selaimesi tarvitsee silti kysyä samaa peruskysymystä: "Mikä on tämän verkkosivuston IP-osoite?" Mutta sen sijaan, että huutaisit kysymyksen avoimessa huoneessa, DoH tekee jotain paljon älykkäämpää.

Se käärii DNS-kyselyn standardin HTTPS-pyynnön sisään—saman turvallisen protokollan, joka suojaa luottokorttitietosi verkkokaupassa. Tämä uusi, salattu paketti lähetetään sitten erityiselle DoH-yhteensopivalle DNS-ratkaisijalle.

Koska pyyntö kulkee portin 443 kautta, joka on kaikkien turvallisten verkkoliikenteen standardiportti, se sulautuu täydellisesti kaiken muun kanssa, mitä laitteesi tekee verkossa. Se on kuin piilottaisi tietyn keskustelun vilkkaan, meluisan väkijoukon keskelle.

DoH:n avulla DNS-pyyntösi ei enää ole erottuva, helposti tunnistettava tietokappale. Se sulautuu saumattomasti salattuun verkkoliikenteeseen, joka virtaa jatkuvasti laitteestasi, mikä tekee kolmansien osapuolten eristämisestä ja tarkastamisesta äärimmäisen vaikeaa.

Tämä yksinkertainen naamiointitoimi on DoH:n voiman salaisuus. Se ottaa historiallisen haavoittuvan osan verkkoselausta ja käärii sen modernin verkkoturvallisuuden kultastandardiin.

Vaihe 2: Salattu matka ja yksityinen vastaus

Kun DoH-ratkaisija saa HTTPS-paketin, se purkaa sen turvallisesti, löytää pyytämäsi IP-osoitteen ja valmistelee vastauksen.

Mutta turvallisuus ei lopu siihen.

Resolveri ottaa vastauksen—IP-osoitteen—ja asettaa sen takaisin uuteen, salattuun HTTPS-vastaukseen. Tämä turvallinen paketti matkustaa suoraan takaisin selaimeesi, ja vain selaimellasi on avain sen avaamiseen.

Tässä on syy, miksi se on tärkeää:

- Ei salakuuntelua: Alusta loppuun, koko keskustelu on yksityinen. Kukaan keskellä ei näe, minne olet menossa verkossa.

- Tietojen eheys: Salaus takaa myös, että saamasi vastaus on aito eikä sitä ole muokattu pahantahtoisesti ohjaamaan sinua valeverkkosivustolle.

Tämä kaavio näyttää eron avoimen, haavoittuvan polun ja standardin DNS-pyynnön sekä salatun, yksityisen matkan, jonka DoH tarjoaa.

Kuten näet, DoH:n "sinetöity kirjekuori" -lähestymistapa on täydellinen pelinmuuttaja yksityisyyden osalta.

Lopuksi, selaimesi vastaanottaa salatun vastauksen, avaa sen ja yhdistää sinut verkkosivustolle. Sivusto latautuu yhtä nopeasti kuin ennenkin, mutta digitaalinen jalanjälkesi oli suojattu koko ajan. Tämä turvallisuuskerros toimii erinomaisesti yhdessä muiden yksityisyystyökalujen kanssa. Oppiaksesi lisää, tutustu oppaaseemme siitä, kuinka evästeiden hallinta voi antaa sinulle vielä enemmän hallintaa. Tämä päästä-päähän-salaus on se, mikä tekee DoH:sta niin suuren askeleen kohti yksityisempää internetiä.

Mitkä ovat DoH:n todelliset hyödyt?

Siirtyminen DNS:ään HTTPS:n (DoH) kautta on enemmän kuin vain pieni yksityisyysmuutos. Se antaa sinulle todellista, käytännön hallintaa digitaaliseen jalanjälkeesi, suojaten verkkotoimintaasi tavoilla, joita vanhanaikainen DNS-järjestelmä ei ollut koskaan suunniteltu käsittelemään.

Ilmeisin voitto? Se estää Internet-palveluntarjoajaasi (ISP) pitämästä kirjaa kaikista sivustoista, joita vierailet. Standardit DNS-kyselyt lähetetään selkokielisinä, mikä tekee selaushistoriastasi avoimen kirjan. DoH salaa nämä kyselyt, mikä käytännössä sulkee tuon kirjan.

Ajattele sitä yksityisenä tunnelina DNS-pyynnöillesi. Vain sinä ja resolveri toisessa päässä tiedätte, minne yrität mennä.

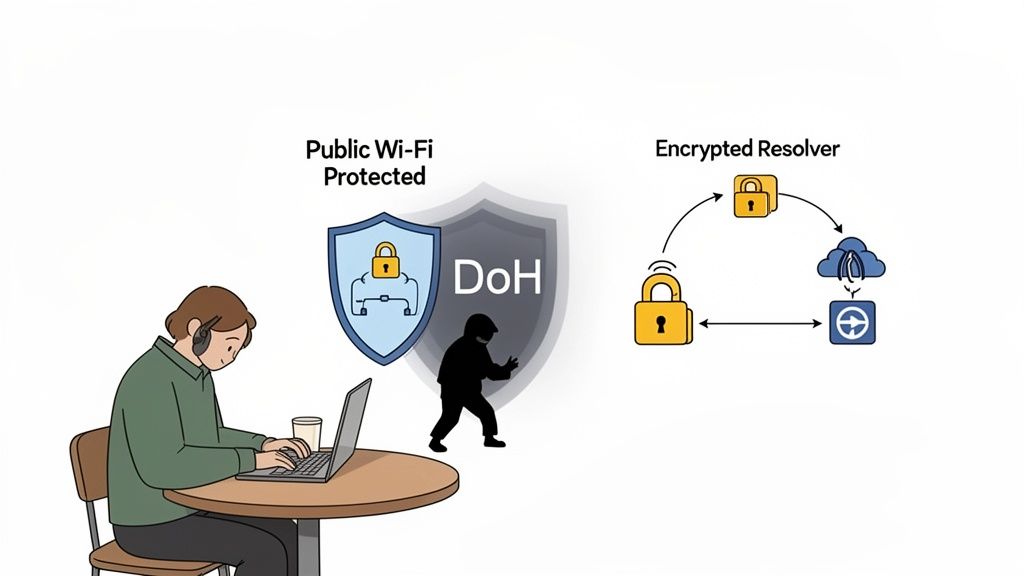

Lopuksi, turvallinen julkinen Wi-Fi

Olemme kaikki olleet siinä—yhdistämässä ilmaiseksi Wi-Fi:hin kahvilassa, lentokentällä tai hotellissa. Mutta nämä verkot ovat leikkikenttä hyökkääjille, jotka voivat helposti salakuunnella salaamatonta liikennettä. Yksi yleinen taktiikka on man-in-the-middle (MITM) -hyökkäys.

Tässä on, miten se toimii: yrität mennä pankkisi verkkosivustolle. Hyökkääjä samalla verkolla sieppaa salaamattoman DNS-pyynnön ja syöttää sinulle vale-IP-osoitteen, ohjaten sinut vakuuttavalle mutta pahantahtoiselle kopiollesi sivustosta. DoH:n avulla tämä koko hyökkäys romahtaa. DNS-kyselysi on salattu ja lukematon heille, varmistaen, että päädyt aina oikealle verkkosivustolle.

Salatessaan DNS-liikennettä, DoH vahvistaa puolustuksiasi yleisiä uhkia vastaan, kuten DNS-petoksia ja kaappauksia, tehden julkisesta Wi-Fi:stä merkittävästi turvallisempaa käyttää.

Se on yksinkertainen, voimakas puolustus hyvin todellista uhkaa vastaan, joka kohdistuu ihmisiin epävarmoissa yhteyksissä joka päivä.

Verkkosensuurin ja suodattimien kiertäminen

DoH on myös tehokas työkalu internetin avoimuuden säilyttämiseksi. Monet yritykset, koulut ja jopa kokonaiset maat estävät pääsyn sisältöön suodattamalla DNS-pyyntöjä. Kun yrität vierailla rajoitetulla sivustolla, heidän DNS-palvelimensa ei yksinkertaisesti anna sinulle oikeaa IP-osoitetta.

Koska DoH lähettää kyselysi suoraan luotettavalle resolverille, se kulkee ohi useimmista paikallisista DNS-suodattimista. Tämä tarkoittaa, että voit päästä sisältöön, joka muuten voisi olla estetty.

Tässä on, missä se todella tekee eron:

- ISP-tason estojen kiertäminen: Jotkut palveluntarjoajat suodattavat tiettyjä verkkosivustoja kaupallisista tai poliittisista syistä. DoH kiertää tämän.

- Verkkorajoitusten voittaminen: Jos työ- tai koulun verkko estää sivustoja, joita tarvitset tutkimukseen tai uutisiin, DoH voi usein palauttaa pääsyn.

- Vapauden edistäminen tiedon kulussa: Paikoissa, joissa internetin sensuuri on voimakasta, DoH voi olla olennainen työkalu päästäkseen globaaliin, suodattamattomaan verkkoon.

Tämä muutos antaa sinulle valtaa päättää, mitä voit nähdä verkossa, sen sijaan että jättäisit tuon hallinnan verkolle, jossa satut olemaan. Turvapalveluntarjoaja Quad9 mukaan tämä on osa suurempaa suuntausta. He ennustavat, että vuoteen 2025 mennessä yksityisyys ensin -DNS-palvelut tulevat olemaan standardi puolustus uhkia vastaan, kuten kalastelua, jotka hyödyntävät heikkoa, salaamatonta DNS:ää. Voit tutkia, miksi yksityisyyskeskeinen DNS on kriittinen nähdäksesi, kuinka tärkeäksi tämä teknologia on tulossa.

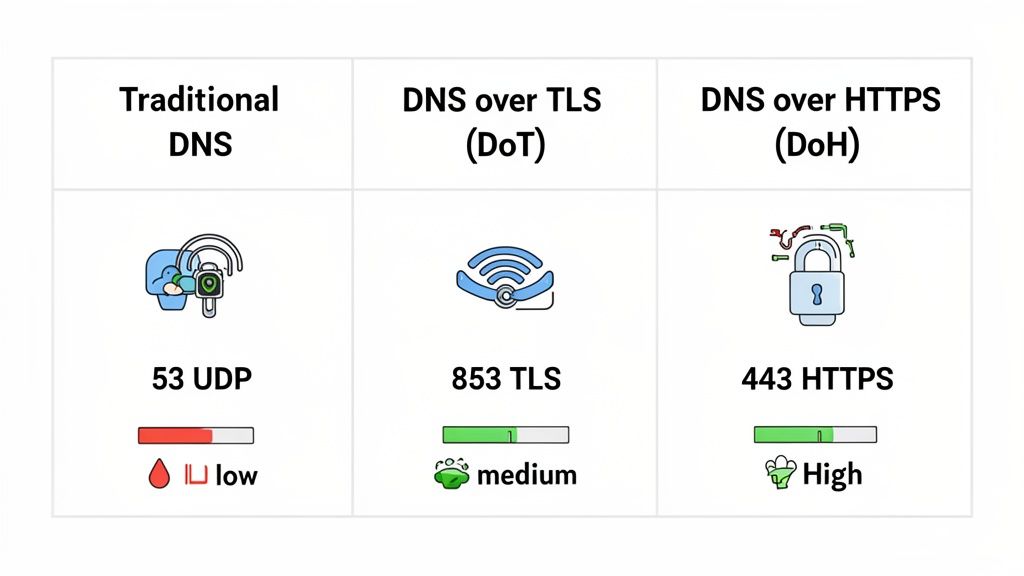

DoH vs DoT vs perinteinen DNS

Vaikka DNS over HTTPS (DoH) saa paljon huomiota verkkoyksityisyyden parantamisesta, se ei ole ainoa vaihtoehto salatulle DNS:lle. Ymmärtääksemme, miksi DoH on ainutlaatuinen, meidän on asetettava se rinnakkain sen vanhemman sisarensa, DNS over TLS (DoT), ja klassisen, salaamattoman DNS:n kanssa, jonka varaan internet on rakennettu.

Jokainen protokolla käsittelee turvallisuutta ja yksityisyyttä eri tavalla, mikä johtaa tärkeisiin kauppoihin. Oikea valinta perustuu usein vahvan salauksen tarpeen tasapainottamiseen verkon hallinnan kanssa ja siihen, kuinka helposti protokolla voidaan ottaa käyttöön.

Syvennytään siihen, mikä erottaa ne toisistaan, ja tutkitaan, miksi selaimet ja modernit käyttöjärjestelmät kallistuvat yhä enemmän DoH:n puoleen.

DNS TLS:n yli Suora lähestymistapa salaamiseen

Ennen kuin DoH:sta tuli uusi standardi, DNS TLS:n yli oli ensisijainen tapa suojata DNS-hakuja. DoT toimii käärittämällä DNS-kyselysi turvalliseen kuljetustason turvallisuus (TLS) -tunneliin – samaan tehokkaaseen salaustekniikkaan, joka suojaa HTTPS-verkkosivustoja.

Keskeinen ero on se, että DoT toimii omalla portillaan: portti 853. Tämä suora lähestymistapa on tehokas ja luo turvallisen kanavan vain DNS:lle. Se ilmoittaa käytännössä verkolle: "Hei, olen salattu DNS-kysely!"

Vaikka tämä on hienoa turvallisuuden kannalta, se on myös sen heikkous. Koska se käyttää ainutlaatuista porttia, verkon ylläpitäjät voivat helposti havaita ja estää liikennettä portilla 853 paikallisten DNS-suodatussääntöjen täytäntöönpanemiseksi. Tämä tekee DoT:sta loistavan valinnan, jos haluat vain salausta etkä välitä siitä, että DNS-liikenteesi on tunnistettavissa.

DNS HTTPS:n yli Stealth-etuna

Tässä DoH erottuu joukosta. Sen sijaan, että se käyttäisi omistettua porttia, DoH naamioi DNS-kyselyt älykkäästi lähettämällä ne portin 443 yli – sama portti, jota käytetään kaikessa standardissa, turvallisessa HTTPS-verkkoliikenteessä.

Tuo yksi pieni muutos vaikuttaa valtavasti.

Koska DoH-liikenne näyttää täsmälleen samalta kuin salattu data lukemattomilta muilta verkkosivustoilta ja sovelluksilta, on lähes mahdotonta, että verkon tarkkailija pystyisi erottamaan ja estämään vain DNS-pyynnöt aiheuttamatta suuria häiriöitä koko verkkoselaamiseen.

Tämä "naamio" on DoH:n salainen ase. Se tarjoaa paitsi salausta myös tason stealthia, jota DoT ei voi saavuttaa. Tämä tekee siitä uskomattoman tehokkaan työkalun DNS-pohjaisen sensuurin kiertämiseen ja liian rajoittavien verkko-oppimispolitiikkojen ohittamiseen. Tämä on pääsyy siihen, miksi selaimet kuten Chrome ja Firefox ovat sisällyttäneet sen suosikkiturvalliseksi DNS-menetelmäkseen. Yksityisyyttä ensisijaisesti korostavat työkalut, kuten ShiftShift Extensions Domain Checker, luottavat myös DoH:iin pitääkseen verkkotunnushakuasi täysin yksityisinä ja piilossa.

Suora vertailu

Jotta asiat tulisivat selviksi, tarkastellaan syvällistä vertailua. Tämä taulukko korostaa käytännön eroja vanhan koulukunnan protokollan, sen ensimmäisen salatun seuraajan ja modernin, stealth-standardi välillä.

Yksityiskohtainen ominaisuuksien vertailu DNS-protokollista

Syvällinen katsaus kolmen pääasiallisen DNS-protokollan teknisiin ja käytännön eroihin.

| Ominaisuus | Perinteinen DNS | DNS TLS:n yli (DoT) | DNS HTTPS:n yli (DoH) |

|---|---|---|---|

| Salaus | Ei mitään (selkeä teksti) | Täysi TLS-salaus | Täysi HTTPS-salaus |

| Käytetty portti | Portti 53 | Portti 853 | Portti 443 |

| Näkyvyys | Täysin altis ja helppo valvoa | Salattu, mutta helposti tunnistettavissa DNS-liikenteeksi | Salattu ja sulautuu tavalliseen verkkoliikenteeseen |

| Yksityisyys | Paljastaa jokaisen verkkotunnushaku | Suojaa sisällön tarkkailulta | Suojaa sisältöä ja naamioi pyynnön itsessään |

| Estettävissä | Helppo estää tai ohjata | Suhteellisen helppo estää portin kautta | Erittäin vaikea estää ilman laajoja häiriöitä |

| Pääasiallinen käyttö | Perinteinen internet-infrastruktuuri | DNS:n suojaaminen luotetuilla verkoilla | Käyttäjän yksityisyyden parantaminen ja sensuurin kiertäminen |

Lopulta sekä DoH että DoT ovat valtava turvallisuuspäivitys perinteisestä DNS:stä. DoT tarjoaa suoran, omistetun kanavan hakujesi suojaamiseen. Kuitenkin DoH:n älykäs kyky sulautua jokapäiväiseen verkkoliikenteeseen antaa sille voimakkaan edun, erityisesti verkoissa, joissa on tiheä valvonta tai suodatus, mikä tekee siitä selkeän suosikin yksityisyyteen keskittyville työkaluilla ja käyttäjille tänään.

Kritiikin ja kauppasopimusten ymmärtäminen

Vaikka DNS HTTPS:n yli (DoH) on valtava voitto yksilön yksityisyydelle, se ei ole hopealuoti. Kuten kaikilla uusilla teknologioilla, siihen liittyy omat haasteensa ja kauppasopimuksensa. On tärkeää tarkastella kokonaiskuvaa ja ymmärtää DoH:n kasvavan suosion mukana tulleet oikeutetut huolenaiheet.

Yksi suurimmista väitteistä sitä vastaan on DNS:n keskittäminen. Useimmat verkkoselaimet ohjaavat oletusarvoisesti DoH-pyynnöt pieneen joukkoon suuria palveluntarjoajia, kuten Google, Cloudflare ja Quad9. Vaikka näillä yrityksillä on vahvat yksityisyyskäytännöt, tämä asettelu laittaa käytännössä internetin osoitekirjan muutaman suuryrityksen käsiin.

Tämä vain vaihtaa yhden ongelman toiseen.

Sen sijaan, että paikallisella Internet-palveluntarjoajallasi (ISP) olisi näkyvyys selaustottumuksiisi, tämä näkyvyys siirtyy nyt toiseen teknologiajättiin. Kenellekään, joka on huolissaan yritysten tietojen seurannasta, tämä on merkittävä huolenaihe.

Verkonhallinnan Dilemma

Verkkoja hallitseville henkilöille—oli kyseessä yritys, koulu tai jopa koti, jossa on vanhempien valvontaa—DoH voi olla valtava päänsärky. He ovat pitkään luottaneet DNS-liikenteen valvontaan pitääkseen verkot turvallisina.

Tällainen valvonta on välttämätöntä:

- Turvapolitiikkojen Täytäntöönpano: Estää liikennettä domaineille, jotka tunnetaan haittaohjelmista, kalasteluhuijauksista ja botnetin komentokeskuksista.

- Sisältösuodatus: Pitää sopimaton tai aikuisille suunnattu sisältö poissa verkosta esimerkiksi kouluissa ja kodeissa.

- Sääntelyvaatimusten Noudattaminen: Varmistaa, että verkkotoiminta täyttää tietyt lailliset tai toimialakohtaiset vaatimukset.

DoH käytännössä ohittaa kaikki nämä perinteiset, DNS-pohjaiset suojat. Koska DNS-kyselyt ovat salattuja ja näyttävät aivan normaalilta HTTPS-verkkoliikenteeltä, ne muuttuvat täysin näkymättömiksi useimmille palomuurille ja suodatuslaitteille. Tämä voi heikentää verkon puolustuksia ja tehdä reikiä huolellisesti laadituista turvapolitiikoista.

Keskeinen konflikti tässä on klassinen köydenveto: yksittäisen käyttäjän yksityisyys vastaan keskitetty verkonhallinta. Juuri se ominaisuus, joka antaa käyttäjälle mahdollisuuden kiertää sensuuria, mahdollistaa myös työntekijän kiertää kriittisiä turvasuodattimia.

Tämä on herättänyt kiivasta keskustelua alalla. Turvallisuusasiantuntijat huomauttavat, että DoH, huolimatta hyvistä aikomuksistaan, voi sokaista juuri ne työkalut, jotka on suunniteltu suojelemaan meitä. Olemme jopa nähneet haittaohjelmien alkavan käyttää DoH:ta naamioidakseen viestintänsä, mikä tekee niiden havaitsemisesta ja sulkemisesta paljon vaikeampaa.

Tasapainoisen Lähestymistavan Löytäminen

Koko tämä keskustelu osoittaa, että DoH ei ole kaikille sopiva ratkaisu. Yksittäiselle käyttäjälle, joka käyttää epäilyttävää julkista Wi-Fi-verkkoa kahvilassa, sen hyödyt ovat kristallinkirkkaat. Riskit siitä, että joku salakuuntelee toimintasi, ovat korkeat, ja DoH lisää tärkeän suojakerroksen.

Mutta hallitussa ympäristössä, kuten yritystoimistossa tai koulussa, laskelma on erilainen. Täällä verkonlaajuinen turvallisuus ja sisältösuodatus ovat usein etusijalla salatun DNS:n yksityisyyslisäyksen yli. Juuri siksi monet organisaatiot valitsevat estää DoH:n verkoissaan, pakottaen kaikki DNS-pyynnöt takaisin omien valvottujen palvelimiensa kautta.

Lopulta DNS over HTTPS:n todellinen ymmärtäminen tarkoittaa sen voiman ja ansojen näkemistä. Se on fantastinen työkalu henkilökohtaisen yksityisyyden vahvistamiseen, mutta sen käyttö ja soveltaminen vaativat huolellista pohdintaa. Verkkohallintajille DoH-maailmaan sopeutuminen tarkoittaa turvallisuusstrategioiden kehittämistä ja uusia tapoja suojella käyttäjiään ilman vanhanaikaista DNS-valvontaa.

Kuinka Ota Käyttöön ja Testaa DNS Over HTTPS

Kytkeä DNS over HTTPS päälle on paljon helpompaa kuin luulet. Useimmissa verkkoselaimissa ja käyttöjärjestelmissä, joita käytämme päivittäin, on jo DoH-tuki sisäänrakennettuna, mikä tarkoittaa, että voit lisätä vakavan yksityisyydensuojakerroksen selaamiseesi vain muutamalla napsautuksella.

Tämä opas vie sinut läpi DoH:n aktivoinnin yleisimmillä alustoilla. Kun olet saanut sen asetettua, käsittelemme, kuinka voit nopeasti tarkistaa, että DNS-liikenteesi on todella salattu ja piilotettu.

DoH:n aktivointi verkkoselaimessasi

Useimmille meistä yksinkertaisin tapa aloittaa DoH:n käyttö on aktivoida se suoraan verkkoselaimessa. Tämä lähestymistapa on loistava, koska se salaa kaikki verkkoselaimesi tekemät verkkotunnushakuja riippumatta siitä, mitä tietokoneesi pääverkkosäätöjä on.

Google Chrome

- Napsauta kolmen pisteen valikkokuvaketta oikeassa yläkulmassa ja siirry Asetukset-kohtaan.

- Siirry Yksityisyys ja turvallisuus -osioon ja napsauta sitten Turvallisuus.

- Vieritä alas "Lisäasetukset"-alueelle ja etsi Käytä turvallista DNS -vaihtoehto.

- Kytke se päälle. Oletuksena Chrome yrittää käyttää nykyisen internet-palveluntarjoajasi palvelua, jos se tukee DoH:ta. Parempaa yksityisyyttä varten suosittelen valitsemaan "Kanssa" ja valitsemaan tietyn tarjoajan, kuten Cloudflare (1.1.1.1) tai Google (Julkinen DNS).

Mozilla Firefox

- Napsauta kolmen viivan "hamppari"-valikkoa oikeassa yläkulmassa ja valitse Asetukset.

- Pysy Yleiset-välilehdessä, vieritä alas Verkkosäätöihin ja napsauta Asetukset... -painiketta.

- Uudessa ikkunassa, joka avautuu, vieritä alas ja valitse Ota käyttöön DNS HTTPS:n yli -ruutu.

- Voit sitten valita tarjoajan luettelosta tai syöttää mukautetun, jos sinulla on suosikki.

DoH:n aktivointi selaimessasi on nopea voitto yksityisyydelle. Se suojaa suurinta osaa verkkotoiminnastasi ilman, että sinun tarvitsee tehdä syviä teknisiä muutoksia käyttöjärjestelmääsi.

DoH:n aktivointi käyttöjärjestelmässäsi

Jos haluat suojan, joka ylittää vain verkkoselaimesi ja kattaa muut sovellukset, voit aktivoida DoH:n käyttöjärjestelmän tasolla. On tärkeää tietää, että vaikka tämä on vakiotoiminto Windows 11:ssä, se ei koskaan virallisesti tullut Windows 10:een.

Windows 11

- Avaa Asetukset ja siirry Verkko & internet -kohtaan.

- Valitse käyttämäsi yhteys, joko Wi-Fi tai Ethernet.

- Napsauta Laiteominaisuudet.

- Etsi DNS-palvelimen määrittäminen ja napsauta sen vieressä olevaa Muokkaa -painiketta.

- Vaihda asetus "Automaattinen (DHCP)" -asetuksesta Käsin -asetukseen.

- Ota IPv4 käyttöön ja kirjoita DoH-palveluntarjoajasi IP-osoitteet (Cloudflaren osalta se on

1.1.1.1ja1.0.0.1). - Valitse nyt Suositeltu DNS-salaus -pudotusvalikosta Vain salattu (DNS HTTPS:n yli). Napsauta Tallenna, ja olet valmis.

Kuinka varmistaa, että DoH toimii

Kun olet ottanut DoH:n käyttöön, on hyvä idea varmistaa, että se todella toimii. Nopealla tarkistuksella saat mielenrauhaa siitä, että DNS-pyynnöt ovat oikein salattuja.

Loistava työkalu tähän on Cloudflaren Selauskokemuksen turvallisuustarkistus. Lataa vain sivu, ja se suorittaa automaattisesti muutamia testejä yhteydellesi. Tärkein testi on "Turvallinen DNS" – vihreä valintamerkki tarkoittaa, että kyselysi lähetetään salatun kanavan yli.

Jos saat vihreän valon, olet valmis. Jos et, palaa takaisin ja tarkista asetuksesi tai kokeile ehkä toista DoH-palveluntarjoajaa. Muista, että hidas yhteys voi joskus häiritä testituloksia; voit oppia lisää siitä, kuinka testata internetnopeutta tarkasti omassa oppaassamme.

Usein kysytyt kysymykset DNS HTTPS:n yli

Kun yhä useammat ihmiset alkavat käyttää DNS:ää HTTPS:n yli, muutama yleinen kysymys tuntuu aina nousevan esiin. Näihin kysymyksiin vastaaminen auttaa sinua ymmärtämään, mihin DoH todella sopii yksityisyysvälineissäsi ja mitä odottaa, kun kytket sen päälle. Kaivetaanpa esiin yleisimmät kysymykset.

Hidastaako DoH internet-yhteyttäni?

Suurimmaksi osaksi ei. DoH:n vaikutus selausnopeuteesi on yleensä niin pieni, ettet koskaan huomaa sitä. Vaikka salauksen lisääminen teknisesti tuo jokaiselle DNS-pyynnölle pienen määrän ylikuormitusta, nykyaikaiset tietokoneet ja verkot ovat niin nopeita, että ne käsittelevät sen ilman vaivannäköä.

Joissakin tapauksissa saatat jopa nähdä nopeuden lisäyksen. Jos internet-palveluntarjoajasi oletus-DNS-palvelimet ovat hitaita, siirtyminen korkeasuorituskykyiseen DoH-palveluun tarjoajalta, kuten Cloudflare tai Google, voi itse asiassa nopeuttaa verkkosivujen lataamista. Mikään minimaalinen viive salauksesta on pieni hinta maksaa valtavasta yksityisyyden ja turvallisuuden parannuksesta.

Yhteenvetona: useimmille ihmisille suorituskykyero on vähäinen. Salaus-DNS:stä saatu turvallisuus on sen arvoista.

Onko DoH täydellinen korvike VPN:lle?

Ei suinkaan. Ajattele DoH:ta ja virtuaalista yksityisverkkoa (VPN) kahtena eri työkaluna, jotka toimivat loistavasti yhdessä. He ratkaisevat erilaisia, mutta yhtä tärkeitä osia verkkoyksityisyyden palapelistä.

Tässä on yksinkertainen tapa katsoa heidän työtehtäviään:

- DNS over HTTPS (DoH): Tämä salaa vain DNS-hakuja - hetken, jolloin selain kysyy verkkosivuston IP-osoitetta. Se estää salakuuntelijoita näkemästä, mitä sivustoja yrität vierailla.

- Virtuaalinen yksityisverkko (VPN): Tämä salaa kaiken internet-liikenteesi ja piilottaa todellisen IP-osoitteesi niiltä verkkosivustoilta, joihin yhdistät. Se on paljon kattavampi yksityisyydensuoja kaikelle, mitä teet verkossa.

Vertaus voisi auttaa: DoH on kuin laittaisi määränpääosoitteen suljettuun, yksityiseen kirjekuoreen. VPN puolestaan on kuin laittaisi koko autosi lukittuun, merkitsemättömään kuorma-autoon päästäkseen perille. Parhaan suojan saamiseksi haluat todella käyttää molempia.

Voiko työnantajani nähdä selaushistoriani, jos käytän DoH:ta?

Vaikka DoH on käytössä, sinun ei pitäisi olettaa olevasi näkymätön hallitulla yritys- tai koulun verkolla. Vaikka se tekee satunnaisesta salakuuntelusta paljon vaikeampaa, se ei ole taikasauva omistautunutta verkon valvontaa vastaan.

Työnantajallasi on muita tapoja nähdä, mitä tapahtuu. Vaikka DNS-hakusi olisivat piilotettuja, taitava verkon ylläpitäjä voi silti saada hyvän käsityksen toiminnastasi tarkastelemalla kohde-IP-osoitteita, joihin yhdistät. Tärkeämpää on, että monissa työpaikan laitteissa on valvontasoftware asennettuna suoraan niihin, joka näkee kaiken, mitä teet ennen kuin DoH astuu kuvaan. DoH on loistava askel yksityisyyden puolesta, mutta se ei ohita yrityksen omia valvontajärjestelmiä.

Valmis suojaamaan selaustasi ja yksinkertaistamaan työnkulkuasi? ShiftShift Extensions -ekosysteemi tarjoaa joukon voimakkaita työkaluja suoraan selaimessasi, mukaan lukien Domain Checker, joka käyttää DNS over HTTPS -tekniikkaa yksityisiin hakuisiin. Ota digitaalinen elämäsi hallintaan yhdellä, yhtenäisellä komentopaletilla lataamalla ShiftShift Extensions tänään.