Ano ang DNS Over HTTPS: Isang Gabay sa Naka-encrypt na Pag-browse

Nagtataka kung ano ang DNS over HTTPS (DoH)? Ang gabay na ito ay nagpapaliwanag kung paano ine-encrypt ng DoH ang iyong mga DNS lookup upang mapahusay ang privacy, malampasan ang mga hadlang, at siguraduhin ang iyong pag-browse.

Inirerekomendang Mga Extension

Ang DNS over HTTPS, o DoH, ay isang modernong protocol na dinisenyo upang panatilihing pribado ang iyong pag-browse sa web. Ginagawa nito ito sa pamamagitan ng pag-encrypt ng pinakaunang hakbang na iyong ginagawa online: ang paghahanap ng address ng isang website. Isipin mo ito na parang pagpapalit ng pampublikong postcard sa isang nakaselyong, pribadong liham. Ang iyong kahilingan ay nakatago mula sa mga mapanlikhang mata sa network.

Ang Problema sa Privacy na Nilulutas ng DNS Over HTTPS

Tuwing bumibisita ka sa isang website, kailangan ng iyong device na isalin ang pangalan na madaling basahin ng tao na iyong tinatype (tulad ng example.com) sa isang machine-readable na IP address. Ito ay pinangangasiwaan ng Domain Name System (DNS), na sa esensya ay ang phonebook ng internet.

Sa loob ng mga dekada, ang paghahanap sa DNS na ito ay ganap na hindi naka-encrypt, na nagaganap sa bukas. Ibig sabihin, ang iyong Internet Service Provider (ISP), ang administrator ng iyong office network, o sinumang nagmamasid sa isang pampublikong Wi-Fi connection ay maaaring makita ang bawat solong site na iyong hinahanap. Para itong pag-anunsyo ng iyong destinasyon sa lahat ng tao sa silid bago ka pumunta roon.

Ang kakulangan ng privacy na ito ay lumilikha ng ilang seryosong isyu:

- ISP Tracking: Madaling maitala ng iyong internet provider ang buong kasaysayan ng iyong pag-browse. Maaari nilang gamitin ang data na ito para sa targeted advertising o ibenta ito sa mga data broker.

- Eavesdropping on Public Wi-Fi: Sa isang coffee shop o airport network, madaling mapanood ng mga umaatake ang iyong mga kahilingan sa DNS upang i-profile ka o makita kung anong mga serbisyo ang iyong ginagamit.

- DNS Hijacking: Maaaring i-intercept ng isang masamang aktor ang iyong hindi naka-encrypt na kahilingan sa DNS at magpadala ng pekeng IP address, na nagre-redirect sa iyo sa isang phishing site na dinisenyo upang nakawin ang iyong mga kredensyal.

Pagsasara ng Digital Envelope

Binabago ng DNS over HTTPS ang laro sa pamamagitan ng pagbalot ng mga paghahanap sa DNS sa loob ng parehong secure na HTTPS protocol na nagpoprotekta sa iyong online banking at pamimili. Ang inobasyong ito, na itinutulak ng mga pangunahing manlalaro tulad ng Google at Mozilla simula noong 2016, ay ginagawang mukhang katulad ng anumang iba pang naka-encrypt na web traffic ang iyong mga kahilingan sa DNS.

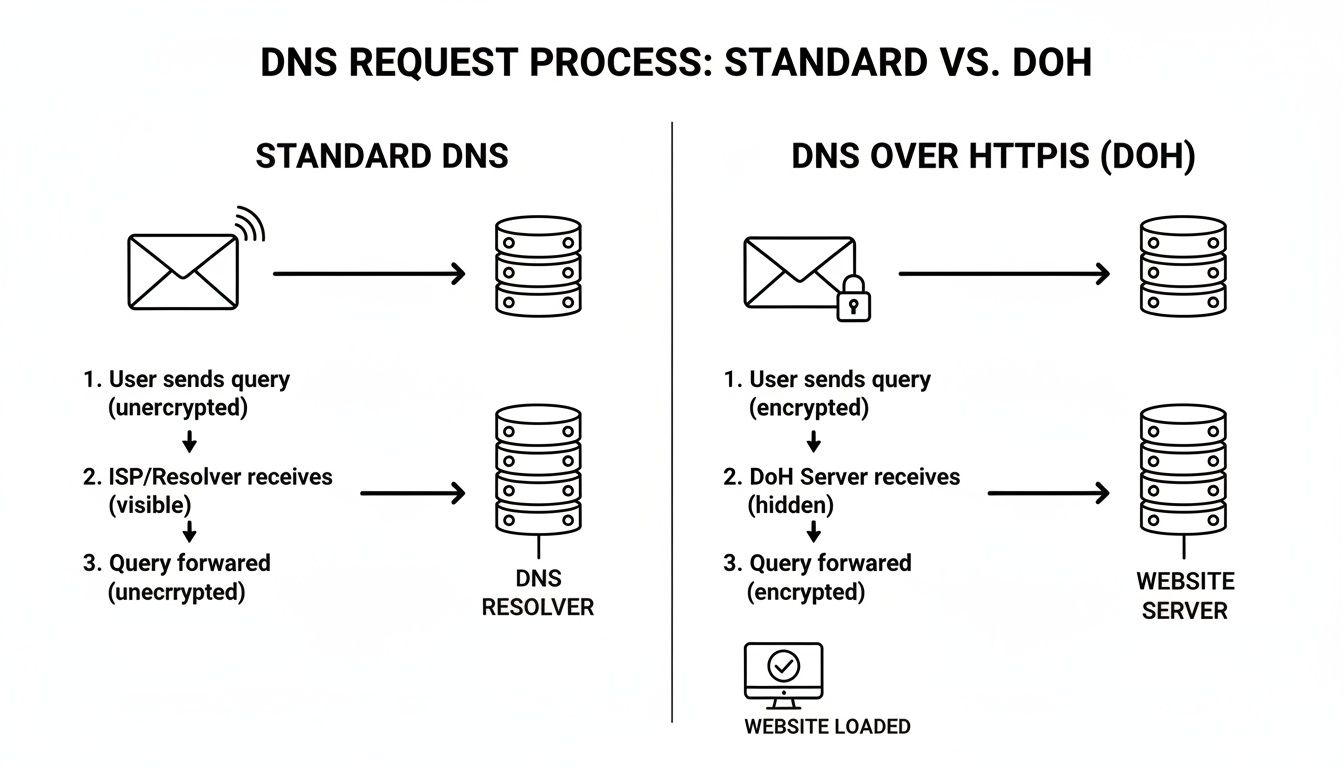

Ipinapakita ng diagram na ito kung paano maayos na inilalagay ng DoH ang query ng DNS sa loob ng isang secure na HTTPS tunnel, na ligtas na ipinapadala ito sa resolver.

Ang mahalagang bahagi ay ang parehong iyong kahilingan at ang tugon ng server ay nakatago sa loob ng naka-encrypt na koneksyon na ito. Walang sinuman sa gitna ang makakakita o makakagalaw sa kanila. Maaari mong makita ang higit pang kasaysayan sa pinagmulan ng DoH mula sa Control D.

Sa pamamagitan ng pagsasama ng mga kahilingan sa DNS sa normal na traffic ng HTTPS, epektibong nakatago ng DoH ang iyong mga intensyon sa pag-browse, na ginagawang napakahirap para sa mga third party na subaybayan ang iyong online na paglalakbay mula sa pinakaunang hakbang.

Ang simpleng ngunit makapangyarihang pagbabagong ito ay nagdaragdag ng isang kinakailangang layer ng privacy na nawawala sa orihinal na disenyo ng internet.

Tradisyunal na DNS vs DNS over HTTPS sa Isang Sulyap

Upang talagang makita ang pagkakaiba, ilagay natin ang mga lumang at bagong pamamaraan sa tabi-tabi. Ang pagkakaiba sa privacy at seguridad ay maliwanag.

| Tampok | Tradisyunal na DNS | DNS over HTTPS (DoH) |

|---|---|---|

| Encryption | Wala. Ipinapadala sa plain text. | Ganap na naka-encrypt gamit ang HTTPS. |

| Port | Gumagamit ng port 53. | Gumagamit ng port 443 (standard para sa HTTPS). |

| Visibility | Madaling masubaybayan ng mga ISP at network. | Nagsasama-sama sa normal na web traffic. |

| Privacy | Ipinapakita ang lahat ng binisitang domain. | Nakatago ang mga paghahanap ng domain mula sa mga third party. |

Sa huli, ang DoH ay kumukuha ng isang mahina, pampublikong proseso at pinoprotektahan ito sa loob ng modernong, naka-encrypt na web standard na pinagkakatiwalaan na natin para sa lahat ng iba pa.

Paano Pinoprotektahan ng DoH ang Iyong Paglalakbay sa Web Browsing

Pag-usapan natin kung ano talaga ang nangyayari kapag nag-click ka ng link o nag-type ng website sa iyong browser. Mukhang instant, ngunit isang masiglang aktibidad ang nangyayari sa likod ng mga eksena. Ang DNS over HTTPS (DoH) ay pumapasok sa prosesong ito at nagdaragdag ng isang kritikal na layer ng privacy, na pinoprotektahan ang iyong aktibidad mula sa mga mapanlikhang mata.

Isipin mo ang tradisyunal na DNS na parang pagpapadala ng postcard. Sinumang humahawak nito sa daan—ang iyong internet provider, isang network admin sa iyong opisina, o isang hacker sa pampublikong Wi-Fi—ay madaling mababasa ang address na sinusubukan mong maabot, tulad ng "mybank.com." Walang mga lihim.

Kinukuha ng DoH ang postcard na iyon at sinaselyohan ito sa loob ng isang nakalakip, opaque na sobre. Secure na nakabalot ang iyong kahilingan, kaya walang sinuman ang makakasilip sa nilalaman habang ito ay nasa biyahe.

Hakbang 1: Ang Secure Handshake

Kapag pinindot mo ang Enter, kailangan pa rin ng iyong browser na itanong ang parehong pangunahing tanong: "Ano ang IP address para sa website na ito?" Ngunit sa halip na sumigaw ng tanong na iyon sa isang bukas na silid, may mas matalinong ginagawa ang DoH.

Binabalot nito ang query ng DNS sa loob ng isang standard na kahilingan sa HTTPS—ang parehong secure na protocol na nagpoprotekta sa iyong mga detalye ng credit card kapag namimili ka online. Ang bagong, naka-encrypt na package na ito ay ipinapadala sa isang espesyal na DoH-compatible na DNS resolver.

Dahil ang kahilingan ay naglalakbay sa port 443, ang standard na port para sa lahat ng secure na web traffic, ito ay perpektong nagsasama sa lahat ng iba pang ginagawa ng iyong device online. Para itong pagtatago ng isang tiyak na pag-uusap sa gitna ng isang masiglang, maingay na crowd.

Sa DoH, ang iyong kahilingan sa DNS ay hindi na isang natatanging, madaling makikilalang piraso ng data. Ito ay seamlessly na nagsasama sa naka-encrypt na web traffic na patuloy na dumadaloy mula sa iyong device, na ginagawang napakahirap para sa mga third party na ihiwalay at suriin.

Ang simpleng gawaing ito ng camouflage ay ang lihim sa kapangyarihan ng DoH. Kinukuha nito ang isang historically vulnerable na bahagi ng pag-browse sa web at binabalot ito sa gold standard ng modernong seguridad sa web.

Hakbang 2: Ang Naka-encrypt na Paglalakbay at Pribadong Tugon

Kapag nakuha na ng DoH resolver ang HTTPS package, ito ay secure na binabalot, hinahanap ang IP address na iyong hiniling, at inihahanda ang tugon.

Ngunit hindi nagtatapos ang seguridad doon.

Kinukuha ng resolver ang sagot—ang IP address—at ibinabalik ito sa isang bagong, naka-encrypt na HTTPS na tugon. Ang secure na package na ito ay direktang bumabalik sa iyong browser, at tanging ang iyong browser lamang ang may susi upang buksan ito.

Narito kung bakit ito mahalaga:

- Walang Pagsubaybay: Mula simula hanggang wakas, ang buong pag-uusap ay pribado. Walang sinuman sa gitna ang makakakita kung saan ka pupunta online.

- Integridad ng Data: Tinitiyak din ng encryption na ang tugon na natanggap mo ay tunay at hindi malisyosong binago upang dalhin ka sa isang pekeng website.

Ipinapakita ng diagram na ito ang pagkakaiba sa pagitan ng bukas, mahina na landas ng isang karaniwang kahilingan sa DNS at ang secure, pribadong paglalakbay na ibinibigay ng DoH.

Tulad ng makikita mo, ang "selyadong sobre" na diskarte ng DoH ay isang kumpletong pagbabago ng laro para sa privacy.

Sa wakas, natanggap ng iyong browser ang naka-encrypt na tugon, binuksan ito, at ikinonekta ka sa website. Ang pahina ay nag-load nang kasing bilis ng dati, ngunit ang iyong digital footprint ay protektado sa buong oras. Ang layer na ito ng seguridad ay mahusay na gumagana kasabay ng iba pang mga tool sa privacy. Upang matuto nang higit pa, tingnan ang aming gabay kung paano ang cookie manager ay makapagbibigay sa iyo ng higit pang kontrol. Ang end-to-end encryption na ito ang dahilan kung bakit ang DoH ay isang malaking hakbang pasulong para sa isang mas pribadong internet.

Ano ang mga Tunay na Benepisyo ng Paggamit ng DoH?

Ang paglipat sa DNS over HTTPS (DoH) ay higit pa sa isang maliit na pagbabago sa privacy. Nagbibigay ito sa iyo ng tunay, praktikal na kontrol sa iyong digital footprint, na sinisiguro ang iyong online na aktibidad sa mga paraang hindi kailanman dinisenyo ang lumang sistema ng DNS upang hawakan.

Ang pinaka-obvious na panalo? Itinigil nito ang iyong Internet Service Provider (ISP) mula sa pagpapanatili ng isang patuloy na tala ng bawat site na iyong binibisita. Ang mga karaniwang kahilingan sa DNS ay ipinapadala sa plain text, na ginagawang bukas na libro ang iyong browsing history. Ang DoH ay nag-e-encrypt ng mga lookups na iyon, na epektibong isinasara ang librong iyon.

Isipin mo ito bilang isang pribadong tunnel para sa iyong mga kahilingan sa DNS. Tanging ikaw at ang DNS resolver sa kabilang dulo ang nakakaalam kung saan ka nagtatangkang pumunta.

Sa wakas, Ligtas na Pampublikong Wi-Fi

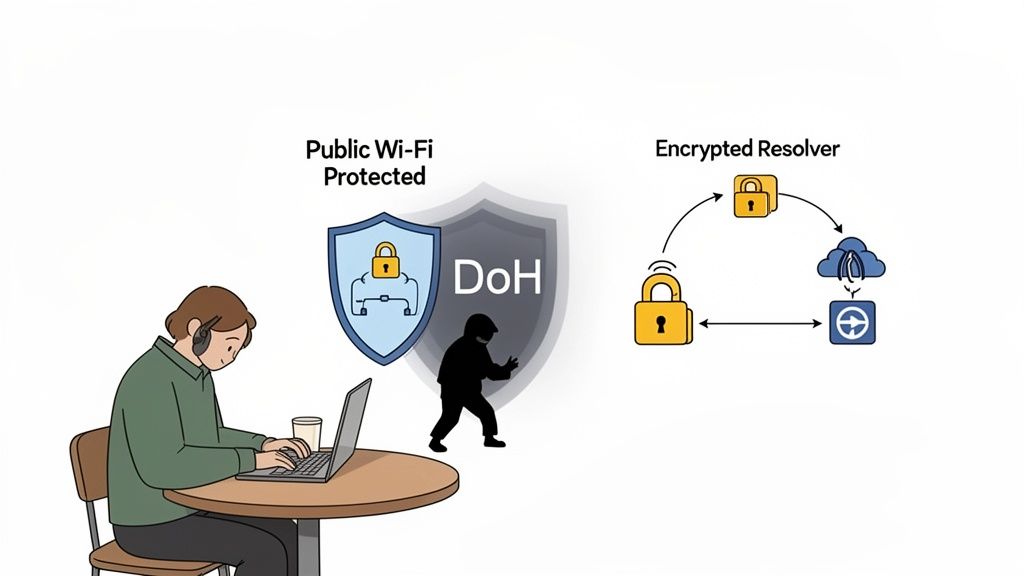

Nasubukan na natin ang lahat—kumokonekta sa libreng Wi-Fi sa isang coffee shop, paliparan, o hotel. Ngunit ang mga network na ito ay isang playground para sa mga umaatake, na madaling makikinig sa hindi naka-encrypt na trapiko. Isang karaniwang taktika ay ang man-in-the-middle (MITM) na pag-atake.

Narito kung paano ito gumagana: sinusubukan mong pumunta sa website ng iyong bangko. Ang isang umaatake sa parehong network ay nahuhuli ang iyong hindi naka-encrypt na kahilingan sa DNS at nagbibigay sa iyo ng pekeng IP address, na dinadala ka sa isang nakakumbinsing ngunit malisyosong kopya ng site. Sa DoH, ang buong pag-atake na ito ay bumabagsak. Ang iyong kahilingan sa DNS ay naka-encrypt at hindi mababasa para sa kanila, na tinitiyak na palagi kang mapupunta sa tunay na website.

Sa pamamagitan ng pag-e-encrypt ng trapiko ng DNS, pinatitibay ng DoH ang iyong mga depensa laban sa mga karaniwang banta tulad ng DNS spoofing at hijacking, na ginagawang mas ligtas ang paggamit ng pampublikong Wi-Fi.

Isang simpleng, makapangyarihang depensa laban sa isang napaka-tunay na banta na tumatarget sa mga tao sa mga hindi secure na koneksyon araw-araw.

Pagsasagawa ng Web Censorship at Filters

Ang DoH ay isa ring makapangyarihang tool para mapanatiling bukas ang internet. Maraming kumpanya, paaralan, at maging buong bansa ang nagba-block ng access sa nilalaman sa pamamagitan ng pag-filter ng mga kahilingan sa DNS. Kapag sinubukan mong bisitahin ang isang restricted site, ang kanilang DNS server ay simpleng hindi ibibigay sa iyo ang tamang IP address.

Dahil ang DoH ay nagpapadala ng iyong mga kahilingan nang direkta sa isang resolver na pinagkakatiwalaan mo, dumadaan ito sa karamihan ng lokal na mga filter ng DNS. Nangangahulugan ito na makakakuha ka ng nilalaman na maaaring kung hindi ay ma-block.

Narito kung saan ito talagang nagiging mahalaga:

- Pagsasagawa ng mga block sa antas ng ISP: Ang ilang mga provider ay nagfi-filter ng mga tiyak na website para sa mga komersyal o patakaran na dahilan. Ang DoH ay nakakapagbigay sa iyo ng paraan sa paligid nito.

- Pagsusuri ng mga network restrictions: Kung ang iyong network sa trabaho o paaralan ay nagba-block ng mga site na kailangan mo para sa pananaliksik o balita, madalas na maibabalik ng DoH ang access.

- Pagsusulong ng malayang daloy ng impormasyon: Sa mga lugar na may mabigat na censorship sa internet, ang DoH ay maaaring maging isang mahalagang tool para maabot ang pandaigdigang, hindi na-filter na web.

Ang pagbabagong ito ay nagbibigay sa iyo ng kapangyarihang magpasya kung ano ang maaari mong makita online, sa halip na iwanan ang kontrol na iyon sa network na iyong kinaroroonan. Ayon sa security provider na Quad9, ito ay bahagi ng mas malaking trend. Sinasalamin nila na sa 2025, ang mga privacy-first DNS services ay magiging isang pamantayang depensa laban sa mga banta tulad ng phishing na umaabuso sa mahihina, hindi naka-encrypt na DNS. Maaari mong suriin kung bakit ang privacy-centric DNS ay kritikal upang makita kung gaano kahalaga ang teknolohiyang ito.

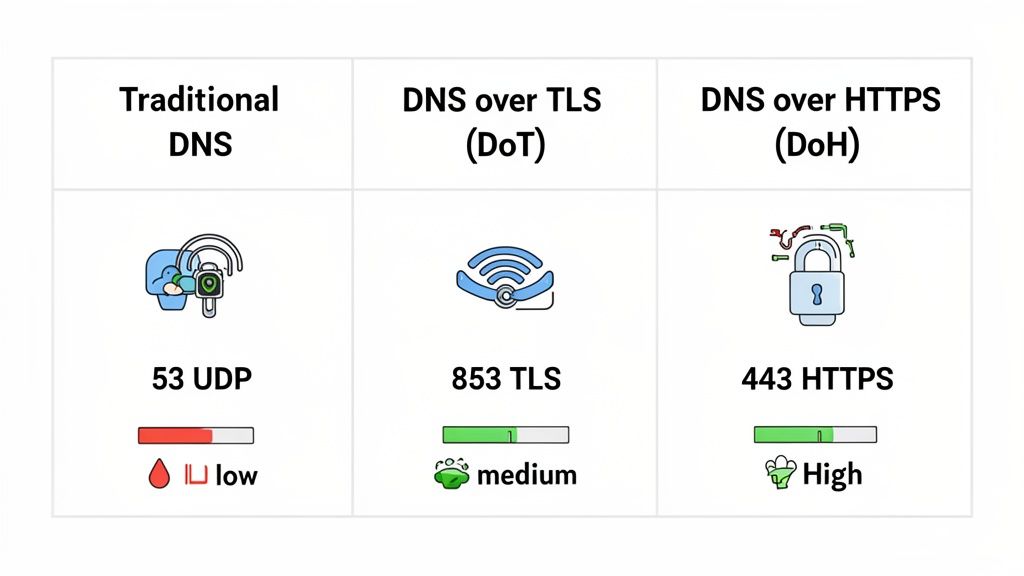

Paghahambing ng DoH vs DoT vs Tradisyunal na DNS

Habang ang DNS over HTTPS (DoH) ay nakakuha ng maraming atensyon para sa pagpapalakas ng online privacy, hindi ito ang tanging laro sa bayan pagdating sa naka-encrypt na DNS. Upang tunay na maunawaan kung bakit natatangi ang DoH, kailangan nating ilagay ito sa tabi ng kanyang nakatatandang kapatid, ang DNS over TLS (DoT), at ang klasikong, hindi naka-encrypt na DNS na pinagbatayan ng internet.

Bawat protocol ay may kanya-kanyang paraan ng paghawak ng seguridad at privacy, na nagreresulta sa ilang mahahalagang trade-offs.

Ang tamang pagpili ay kadalasang nakasalalay sa balanse ng pangangailangan para sa matibay na encryption laban sa pamamahala ng network at kung gaano kadaling maipatupad ang protocol.

Sumisid tayo sa kung ano ang nagtatangi sa kanila at tuklasin kung bakit ang mga browser at modernong operating system ay lalong tumutok sa DoH.

DNS Sa TLS Isang Direktang Paraan ng Encryption

Bago naging bagong pamantayan ang DoH, ang DNS sa TLS ang pangunahing ginagamit para sa pag-secure ng mga DNS lookup. Ang DoT ay gumagana sa pamamagitan ng pagbalot ng iyong mga DNS query sa isang secure na Transport Layer Security (TLS) tunnel—ang parehong makapangyarihang encryption na nagse-secure sa mga HTTPS website.

Ang pangunahing pagkakaiba ay ang DoT ay tumatakbo sa isang dedikadong port: port 853. Ang direktang lapit na ito ay mahusay at lumilikha ng isang secure na channel para lamang sa DNS. Sa madaling salita, ito ay nagpapahayag sa network, "Hey, ako ay isang encrypted DNS query!"

Bagaman ito ay mahusay para sa seguridad, ito rin ang Achilles' heel nito. Dahil gumagamit ito ng natatanging port, madaling makita at harangan ng mga network administrator ang trapiko sa port 853 upang ipatupad ang mga lokal na patakaran sa pag-filter ng DNS. Ito ay ginagawang isang mahusay na pagpipilian ang DoT kung nais mo lamang ng encryption at hindi mo alintana na ang iyong DNS traffic ay madaling makilala.

Ang Stealth Advantage ng DNS Sa HTTPS

Dito humihiwalay ang DoH mula sa iba. Sa halip na isang dedikadong port, matalino na itinatago ng DoH ang mga DNS query sa pamamagitan ng pagpapadala ng mga ito sa port 443—ang parehong port na ginagamit para sa lahat ng karaniwang, secure na HTTPS web traffic.

Ang isang maliit na pagbabago na iyon ay may malaking epekto.

Dahil ang trapiko ng DoH ay mukhang eksaktong katulad ng encrypted data mula sa hindi mabilang na iba pang mga website at apps, halos imposibleng para sa isang tagamasid ng network na tukuyin at harangan ang iyong mga DNS request nang hindi nagdudulot ng malalaking pagka-abala sa lahat ng web browsing.

Ang "camouflage" na ito ay ang lihim na sandata ng DoH. Nagbibigay ito hindi lamang ng encryption kundi pati na rin ng antas ng stealth na hindi kayang tumbasan ng DoT. Ito ay ginagawang isang napaka-epektibong tool para sa pag-iwas sa censorship batay sa DNS at labis na mahigpit na mga patakaran sa network. Ito ang pangunahing dahilan kung bakit ang mga browser tulad ng Chrome at Firefox ay isinama ito bilang kanilang pinapaborang secure DNS method. Ang mga privacy-first tools tulad ng ShiftShift Extensions Domain Checker ay umaasa rin sa DoH upang mapanatiling ganap na pribado at hindi nakikita ang iyong mga domain lookups.

Isang Head-to-Head na Paghahambing

Upang ilatag ang lahat, tingnan natin ang isang masusing paghahambing. Ang talahanayan na ito ay nagha-highlight ng mga praktikal na pagkakaiba sa pagitan ng lumang protocol, ang unang encrypted na kahalili nito, at ang modernong, stealthy na pamantayan.

Detalyadong Paghahambing ng Mga Katangian ng DNS Protocols

Isang masusing pagtingin sa mga teknikal at praktikal na pagkakaiba sa pagitan ng tatlong pangunahing DNS protocols.

| Katangian | Tradisyunal na DNS | DNS sa TLS (DoT) | DNS sa HTTPS (DoH) |

|---|---|---|---|

| Encryption | Wala (Plain Text) | Buong TLS Encryption | Buong HTTPS Encryption |

| Port na Ginagamit | Port 53 | Port 853 | Port 443 |

| Visibility | Ganap na nakalantad at madaling i-monitor | Encrypted, ngunit madaling makilala bilang DNS traffic | Encrypted at nahahalo sa karaniwang web traffic |

| Privacy | Nakalantad ang bawat domain lookup | Pinoprotektahan laban sa content inspection | Pinoprotektahan ang nilalaman at itinatago ang mismong request |

| Blockability | Madaling harangan o i-redirect | Relatibong madaling harangan sa pamamagitan ng port | Napakahirap harangan nang hindi nagdudulot ng malawakang pagka-abala |

| Pangunahing Paggamit | Legacy internet infrastructure | Pag-secure ng DNS sa mga pinagkakatiwalaang network | Pagpapahusay ng privacy ng gumagamit at pag-iwas sa censorship |

Sa huli, parehong DoH at DoT ay isang malaking pag-upgrade sa seguridad mula sa tradisyunal na DNS. Nag-aalok ang DoT ng isang tuwirang, dedikadong channel para sa pag-secure ng iyong mga lookup. Gayunpaman, ang matalinong kakayahan ng DoH na makihalo sa pang-araw-araw na web traffic ay nagbibigay dito ng makapangyarihang bentahe, lalo na sa mga network na may mabigat na monitoring o filtering, na ginagawang malinaw na paborito ito para sa mga privacy-focused tools at gumagamit ngayon.

Pag-unawa sa mga Kritika at Trade-Offs

Bagaman ang DNS sa HTTPS (DoH) ay isang malaking tagumpay para sa indibidwal na privacy, hindi ito isang silver bullet. Tulad ng anumang bagong teknolohiya, ito ay may kasamang sariling set ng mga hamon at trade-offs. Mahalaga na tingnan ang kabuuang larawan at maunawaan ang mga lehitimong alalahanin na kasama ng lumalaking katanyagan ng DoH.

Isa sa mga pinakamalaking argumento laban dito ay ang panganib ng DNS centralization. Karamihan sa mga web browser, sa default, ay nag-uugnay ng mga kahilingan sa DoH sa isang maliit na bilog ng malalaking provider tulad ng Google, Cloudflare, at Quad9. Kahit na ang mga kumpanyang ito ay may malalakas na patakaran sa privacy, ang setup na ito ay epektibong naglalagay ng address book ng internet sa mga kamay ng ilang corporate giants.

Ito ay nagpapalit lamang ng isang problema para sa isa pa.

Sa halip na ang iyong lokal na Internet Service Provider (ISP) ang may pananaw sa iyong mga gawi sa pag-browse, ang visibility na ito ay lumilipat ngayon sa isang ibang higanteng teknolohiya. Para sa sinumang hindi komportable sa pagsubaybay ng datos ng korporasyon, ito ay isang makabuluhang alalahanin.

Ang Dilemma sa Pamamahala ng Network

Para sa mga tao na namamahala ng mga network—maging sa isang kumpanya, paaralan, o kahit sa isang tahanan na may mga kontrol ng magulang—ang DoH ay maaaring maging isang malaking sakit ng ulo. Matagal na silang umaasa sa pagsubaybay ng DNS traffic upang mapanatiling ligtas at maayos ang kanilang mga network.

Ang ganitong uri ng pangangalaga ay mahalaga para sa:

- Pagpapatupad ng mga Patakaran sa Seguridad: Pag-block ng traffic sa mga domain na kilala sa malware, phishing scams, at mga command center ng botnet.

- Pag-filter ng Nilalaman: Pagpapanatili ng hindi angkop o pang-adultong nilalaman sa labas ng network sa mga lugar tulad ng mga paaralan at tahanan.

- Pagsunod sa Regulasyon: Pagsisiguro na ang aktibidad ng network ay nakakatugon sa mga tiyak na legal o pang-industriya na kinakailangan.

Ang DoH ay sa katunayan ay lumalampas sa lahat ng mga tradisyonal na safeguard na nakabatay sa DNS. Dahil ang mga DNS query ay naka-encrypt at mukhang normal na HTTPS web traffic, nagiging ganap silang hindi nakikita sa karamihan ng mga firewall at filtering appliances. Ito ay maaaring humina sa mga depensa ng isang network at magdulot ng mga butas sa maingat na binuong mga patakaran sa seguridad.

Ang pangunahing salungatan dito ay isang klasikal na tug-of-war: privacy ng indibidwal na gumagamit laban sa sentralisadong kontrol ng network. Ang mismong tampok na nagbibigay kapangyarihan sa isang gumagamit na iwasan ang censorship ay nagbibigay-daan din sa isang empleyado na lampasan ang mga kritikal na filter ng seguridad.

Ito ay nagpasimula ng isang mainit na debate sa industriya. Itinuturo ng mga propesyonal sa seguridad na ang DoH, sa kabila ng mga magandang intensyon nito, ay maaaring bulagin ang mga tool na dinisenyo upang protektahan tayo. Nakita na rin natin na ang malware ay nagsimulang gumamit ng DoH upang itago ang kanilang mga komunikasyon, na nagpapahirap na makita at isara ang mga ito.

Paghahanap ng Balanseng Lapit

Ang buong debate na ito ay talagang nagpapakita na ang DoH ay hindi isang solusyong angkop para sa lahat. Para sa isang indibidwal na gumagamit ng isang kahina-hinalang pampublikong Wi-Fi network sa isang coffee shop, ang mga benepisyo nito ay malinaw na malinaw. Mataas ang panganib na may makakita sa iyong aktibidad, at ang DoH ay nagdaragdag ng isang mahalagang layer ng proteksyon.

Ngunit sa isang pinamamahalaang kapaligiran tulad ng isang corporate office o paaralan, iba ang kalkulasyon. Dito, ang pangangailangan para sa seguridad ng buong network at pag-filter ng nilalaman ay kadalasang may priyoridad kaysa sa pagtaas ng privacy mula sa naka-encrypt na DNS. Ito ang dahilan kung bakit maraming organisasyon ang pumipiling i-block ang DoH sa kanilang mga network, pinipilit ang lahat ng mga kahilingan sa DNS na bumalik sa kanilang sariling mga monitored server.

Sa huli, ang tunay na pag-unawa sa kung ano ang DNS over HTTPS ay nangangahulugang makita ang parehong kapangyarihan at mga pitfall nito. Ito ay isang kamangha-manghang tool para sa pagpapalakas ng personal na privacy, ngunit kung paano at saan ito ginagamit ay nangangailangan ng maingat na pag-iisip. Para sa mga network admins, ang pag-angkop sa isang mundo na may DoH ay nangangahulugang pag-evolve ng kanilang mga estratehiya sa seguridad at paghahanap ng mga bagong paraan upang protektahan ang kanilang mga gumagamit nang hindi umaasa sa lumang pamamaraan ng pagsubaybay sa DNS.

Paano I-enable at Subukan ang DNS Over HTTPS

Ang paglipat sa DNS over HTTPS ay mas madali kaysa sa iyong inaasahan. Karamihan sa mga web browser at operating system na ginagamit natin araw-araw ay may built-in na suporta para sa DoH, na nangangahulugang maaari mong idagdag ang isang seryosong layer ng privacy sa iyong pag-browse sa ilang mga pag-click lamang.

Ang gabay na ito ay magtuturo sa iyo kung paano i-activate ang DoH sa mga pinakakaraniwang platform. Pagkatapos mong ma-set up ito, tatalakayin natin kung paano mabilis na suriin kung ang iyong DNS traffic ay talagang naka-encrypt at nakatago.

Pagsasaaktibo ng DoH sa Iyong Web Browser

Para sa karamihan sa atin, ang pinakamadaling paraan upang makapagsimula sa DoH ay ang i-enable ito nang direkta sa loob ng web browser. Ang pamamaraang ito ay mahusay dahil ito ay nag-e-encrypt ng lahat ng domain lookups na ginagawa ng iyong browser, anuman ang pangunahing network settings ng iyong computer.

Google Chrome

- I-click ang icon ng tatlong tuldok sa itaas-kanang sulok at pumunta sa Mga Setting.

- Mula doon, pumunta sa Privacy at seguridad, at pagkatapos ay i-click ang Seguridad.

- Mag-scroll pababa sa "Advanced" na bahagi at hanapin ang Gumamit ng secure DNS na opsyon.

- I-toggle ito. Sa default, sinusubukan ng Chrome na gamitin ang serbisyo ng iyong kasalukuyang internet provider kung ito ay sumusuporta sa DoH. Para sa mas mahusay na privacy, inirerekomenda kong piliin ang "With" at pumili ng tiyak na provider tulad ng Cloudflare (1.1.1.1) o Google (Public DNS).

Mozilla Firefox

- I-click ang tatlong-linya na "hamburger" menu sa itaas-kanang sulok at piliin ang Mga Setting.

- Manatili sa Pangkalahatan na panel, mag-scroll pababa sa Mga Setting ng Network, at i-click ang Mga Setting... na button.

- Sa bagong bintana na lilitaw, mag-scroll sa ibaba at i-check ang kahon para sa Enable DNS over HTTPS.

- Maaari mong piliin ang isang provider mula sa listahan o maglagay ng custom kung mayroon kang paborito.

Ang pag-enable ng DoH sa iyong browser ay isang mabilis na panalo para sa privacy. Pinapangalagaan nito ang napakalaking bahagi ng iyong web activity nang hindi nangangailangan ng malalim na teknikal na pagbabago sa iyong operating system.

Pagsasaaktibo ng DoH sa Iyong Operating System

Kung nais mo ng proteksyon na lampas sa iyong web browser at sumasaklaw sa iba pang apps, maaari mong i-enable ang DoH sa antas ng operating system. Mahalaga ring malaman na habang ito ay isang standard na tampok sa Windows 11, hindi ito opisyal na naipakilala sa Windows 10.

Windows 11

- Buksan ang Mga Setting at pumasok sa Network & internet.

- Piliin ang koneksyon na iyong ginagamit, alinman sa Wi-Fi o Ethernet.

- I-click ang Mga katangian ng hardware.

- Hanapin ang DNS server assignment at i-click ang I-edit na button sa tabi nito.

- Palitan ang setting mula sa "Automatic (DHCP)" patungo sa Manu-manong.

- I-on ang IPv4 at i-type ang mga IP address para sa iyong DoH provider (para sa Cloudflare, iyon ay

1.1.1.1at1.0.0.1). - Ngayon, sa Preferred DNS encryption dropdown menu, piliin ang Encrypted only (DNS over HTTPS). I-click ang I-save, at tapos ka na.

Paano Kumpirmahin na Gumagana ang DoH

Kapag na-enable mo na ang DoH, magandang ideya na tiyakin na ito ay talagang tumatakbo. Isang mabilis na pagsusuri ang magbibigay sa iyo ng kapanatagan na ang iyong mga DNS request ay maayos na naka-encrypt.

Isang mahusay na tool para dito ay ang Browsing Experience Security Check ng Cloudflare. I-load lamang ang pahina, at awtomatikong nagsasagawa ito ng ilang pagsusuri sa iyong koneksyon. Ang mahalaga sa iyo ay ang "Secure DNS"—ang berdeng checkmark ay nangangahulugang ang iyong mga query ay ipinapadala sa isang naka-encrypt na channel.

Kung makuha mo ang berdeng ilaw, ayos na ang lahat. Kung hindi, bumalik at suriin muli ang iyong mga setting o subukan ang ibang DoH provider. Tandaan na ang mabagal na koneksyon ay maaaring minsang makagambala sa mga resulta ng pagsusuri; maaari mong malaman ang higit pa tungkol sa kung paano tukuyin ang bilis ng internet nang tama sa aming nakalaang gabay.

Mga Madalas na Itanong Tungkol sa DNS Over HTTPS

Habang mas maraming tao ang nagsisimulang gumamit ng DNS over HTTPS, may ilang karaniwang tanong na tila lumilitaw. Ang pag-unawa sa mga ito ay makakatulong sa iyo na malaman kung saan talaga umaangkop ang DoH sa iyong privacy toolkit at kung ano ang dapat asahan kapag pinagana mo ito. Halina't talakayin ang mga pinaka-madalas itanong.

Will Using DoH Slow Down My Internet Connection?

Sa karamihan ng mga kaso, hindi. Ang epekto ng DoH sa iyong bilis ng pag-browse ay karaniwang napakaliit na hindi mo ito mapapansin. Habang ang pagdaragdag ng encryption ay teknikal na nagdadala ng kaunting overhead sa bawat DNS request, ang mga modernong computer at network ay napakabilis na kaya nilang hawakan ito nang walang kahirap-hirap.

Sa ilang mga kaso, maaari mo pang makita ang isang bilis na pagtaas. Kung ang default DNS servers ng iyong internet provider ay mabagal, ang paglipat sa isang high-performance na DoH service mula sa isang provider tulad ng Cloudflare o Google ay talagang makakapagpadali ng pag-load ng mga website. Anumang napakaliit na latency mula sa encryption ay isang maliit na presyo na dapat bayaran para sa malaking pag-upgrade sa privacy at seguridad.

Ang konklusyon: para sa karamihan ng mga tao, ang pagkakaiba sa pagganap ay hindi gaanong mahalaga. Ang seguridad na makukuha mo mula sa encrypted DNS ay talagang sulit.

Is DoH a Complete Replacement for a VPN?

Hindi sa lahat. Isipin ang DoH at isang Virtual Private Network (VPN) bilang dalawang magkaibang tool na mahusay na nagtutulungan.

Sinasagot nila ang iba't ibang, ngunit pantay na mahalagang, bahagi ng palaisipan ng online na privacy.

Narito ang isang simpleng paraan upang tingnan ang kanilang mga trabaho:

- DNS over HTTPS (DoH): Ito ay nag-eencrypt ng tanging DNS lookup—ang sandali na humihingi ang iyong browser ng IP address ng isang website. Pinipigilan nito ang mga tagamasid na makita kung aling mga site ang sinusubukan mong bisitahin.

- Virtual Private Network (VPN): Ito ay nag-eencrypt ng lahat ng iyong internet traffic at itinatago ang iyong tunay na IP address mula sa mga website na iyong kinokonekta. Ito ay isang mas komprehensibong proteksyon sa privacy para sa lahat ng iyong ginagawa online.

Maaaring makatulong ang isang analohiya: Ang DoH ay parang paglalagay ng iyong destinasyon sa isang nakaseguro, pribadong sobre. Ang VPN, sa kabilang banda, ay parang paglalagay ng iyong buong sasakyan sa isang nakalakip, walang marka na trak upang makarating doon. Para sa pinakamahusay na proteksyon, talagang nais mong gamitin ang pareho.

Makikita ba ng Aking Employer ang Aking Pag-browse kung Gagamitin Ko ang DoH?

Sa kabila ng pagkakaroon ng DoH, hindi mo dapat ipagpalagay na ikaw ay hindi nakikita sa isang pinamamahalaang network ng kumpanya o paaralan. Habang pinapahirap nito ang mga karaniwang pagsisiyasat, hindi ito isang magic bullet laban sa nakatuon na pagmamanman ng network.

Mayroon ang iyong employer ng ibang paraan upang makita kung ano ang nangyayari. Kahit na ang iyong mga DNS lookup ay nakatago, ang isang matalinong network admin ay maaari pa ring makakuha ng magandang ideya ng iyong aktibidad sa pamamagitan ng pagtingin sa mga destination IP address na iyong kinokonekta. Mas mahalaga, maraming mga device na ibinibigay ng trabaho ang may naka-install na monitoring software na direktang nakikita ang lahat ng iyong ginagawa bago pa man pumasok ang DoH. Ang DoH ay isang mahusay na hakbang para sa privacy, ngunit hindi nito nalalampasan ang mga sariling sistema ng pagmamanman ng kumpanya.

Handa ka na bang i-secure ang iyong pag-browse at pasimplehin ang iyong workflow? Ang ShiftShift Extensions ecosystem ay nag-aalok ng isang suite ng makapangyarihang mga tool sa loob mismo ng iyong browser, kabilang ang isang Domain Checker na gumagamit ng DNS-over-HTTPS para sa mga pribadong lookup. Kunin ang kontrol sa iyong digital na buhay gamit ang isang solong, pinagsamang command palette sa pamamagitan ng pag-download ng ShiftShift Extensions ngayon.