2026 में पासवर्ड सुरक्षा के लिए शीर्ष 10 सर्वोत्तम प्रथाएँ

2026 में पासवर्ड सुरक्षा के लिए 10 सर्वोत्तम प्रथाओं का पता लगाएँ। मजबूत पासवर्ड बनाने, MFA का उपयोग करने और अपने खातों को आधुनिक खतरों से सुरक्षित रखने के तरीके जानें।

अनुशंसित एक्सटेंशन

एक ऐसे युग में जहाँ हमारा डिजिटल पदचिह्न वित्तीय डेटा से लेकर व्यक्तिगत संचार तक सब कुछ शामिल करता है, पासवर्ड पहली सुरक्षा पंक्ति बना हुआ है। फिर भी, कई साइटों पर क्रेडेंशियल्स का पुन: उपयोग करना और आसानी से अनुमानित वाक्यांशों पर निर्भर रहना महत्वपूर्ण कमजोरियों को पैदा करता है। मानक सलाह अक्सर पुरानी लगती है और आधुनिक साइबर सुरक्षा को परिभाषित करने वाले जटिल, स्वचालित खतरों को संबोधित करने में विफल रहती है। यह गाइड सामान्य सुझावों से आगे बढ़ने के लिए डिज़ाइन की गई है, जो आज के लिए प्रासंगिक पासवर्ड सुरक्षा के लिए सर्वोत्तम प्रथाओं का एक व्यापक संग्रह प्रदान करती है।

हम आपके डिजिटल जीवन को सुरक्षित करने के लिए महत्वपूर्ण रणनीतियों में गहराई से जाएंगे। इसमें न केवल वास्तव में मजबूत, अद्वितीय पासवर्ड बनाने की तकनीकें शामिल हैं, बल्कि उन्हें प्रभावी ढंग से प्रबंधित करने के आवश्यक अभ्यास भी शामिल हैं। आप मल्टी-फैक्टर ऑथेंटिकेशन (MFA) को सही तरीके से लागू करने, पासवर्ड प्रबंधकों की शक्ति का लाभ उठाने और फ़िशिंग और क्रेडेंशियल स्टफिंग जैसे प्रचलित खतरों को पहचानने और उनसे बचने के तरीके सीखेंगे। इसके अलावा, हम आपके खातों की समझौता के संकेतों के लिए सक्रिय रूप से निगरानी करने और सुरक्षित पुनर्प्राप्ति विधियों को स्थापित करने के तरीकों का पता लगाएंगे।

इस सूची में, हम व्यावहारिक उदाहरण और विशिष्ट कार्यान्वयन विवरण प्रदान करेंगे। हम यह भी उजागर करेंगे कि कैसे नवोन्मेषी ब्राउज़र उपकरण, जैसे ShiftShift एक्सटेंशन का सूट, इन सुरक्षा उपायों को सरल और स्वचालित बना सकता है। एक सुरक्षित पासवर्ड जनरेटर और स्थानीय-केवल प्रोसेसिंग जैसे उपकरणों को एकीकृत करके, आप मजबूत सुरक्षा को एक जटिल कार्य से आपके दैनिक डिजिटल रूटीन का एक सहज और सहज हिस्सा बना सकते हैं। यह गाइड आपको एक मजबूत सुरक्षा स्थिति बनाने के लिए आवश्यक ज्ञान और कार्यप्रवाह से लैस करती है, जो आपकी संवेदनशील जानकारी को अनधिकृत पहुंच से बचाती है।

1. प्रत्येक खाते के लिए मजबूत, अद्वितीय पासवर्ड का उपयोग करें

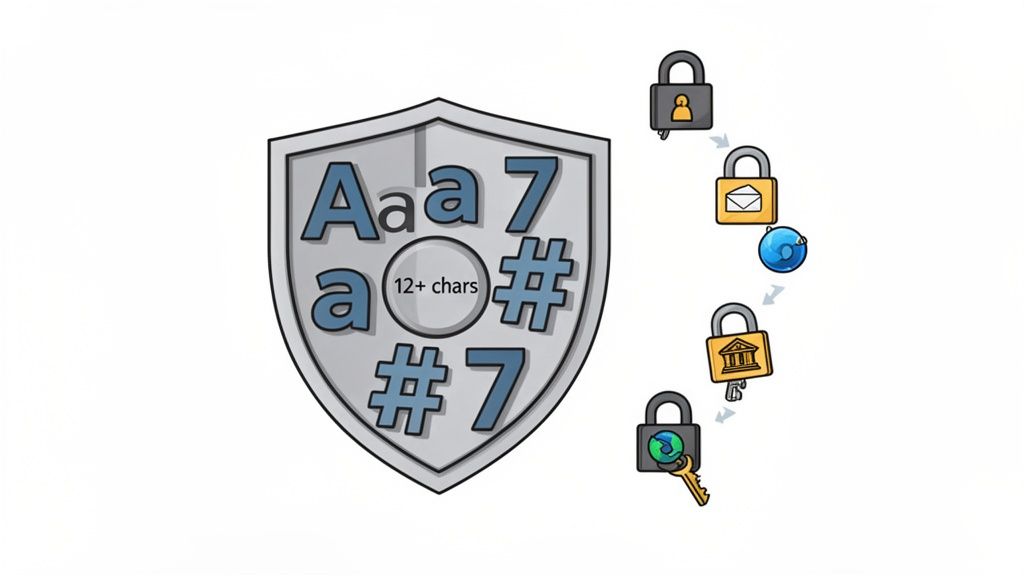

प्रत्येक ऑनलाइन खाते के लिए एक विशिष्ट, जटिल पासवर्ड बनाना पासवर्ड सुरक्षा के लिए सभी सर्वोत्तम प्रथाओं में सबसे मौलिक है। एक मजबूत पासवर्ड पहली सुरक्षा पंक्ति के रूप में कार्य करता है, जिसमें बड़े अक्षर, छोटे अक्षर, संख्या और विशेष वर्णों को एक यादृच्छिक अनुक्रम में मिलाया जाता है। यह जटिलता हमलावरों के लिए अनुमान लगाना या स्वचालित तरीकों जैसे ब्रूट-फोर्स और डिक्शनरी हमलों का उपयोग करके इसे क्रैक करना अत्यधिक कठिन बना देती है।

"अद्वितीय" पहलू भी उतना ही महत्वपूर्ण है। कई सेवाओं में एक ही पासवर्ड का उपयोग करना एक विशाल कमजोरी पैदा करता है। यदि एक सेवा में सेंध लगती है, तो हमलावर लीक हुए क्रेडेंशियल्स का उपयोग करके आपके सभी अन्य खातों तक पहुँच सकते हैं, जिसे क्रेडेंशियल स्टफिंग हमले के रूप में जाना जाता है। माइक्रोसॉफ्ट के शोध ने इस जोखिम को रेखांकित किया है, जिसमें रिपोर्ट किया गया है कि 99.9% समझौता किए गए खातों का पता जो वे ट्रैक करते हैं, कमजोर या पुन: उपयोग किए गए पासवर्ड से उत्पन्न होते हैं।

इस प्रथा को लागू करने का तरीका

लक्ष्य ऐसे पासवर्ड बनाना है जो मशीनों के लिए अनुमान लगाना कठिन हो और, आदर्श रूप से, आपके लिए प्रबंधनीय हो (हालांकि पासवर्ड प्रबंधक की सिफारिश की जाती है)।

- जटिलता के मुकाबले लंबाई बढ़ाएं: जबकि जटिलता महत्वपूर्ण है, लंबाई पासवर्ड की ताकत में एक अधिक महत्वपूर्ण कारक है। एक लंबा पासवर्ड, भले ही वह सरल हो, एक छोटे, जटिल पासवर्ड की तुलना में क्रैक करने में बहुत अधिक समय लेता है। महत्वपूर्ण खातों के लिए 12-16 वर्णों का न्यूनतम लक्ष्य रखें।

- पासफ्रेज़ का उपयोग करें: यादृच्छिक वर्णों के बजाय, एक यादगार वाक्यांश बनाएं और उसे संशोधित करें। उदाहरण के लिए, "कॉफी मेरी सुबह को महान बनाती है!" को

C0ffeeM@kesMyM0rn1ngGr8!में बदला जा सकता है। यह याद रखना आसान है लेकिन फिर भी अत्यधिक सुरक्षित है। - पासवर्ड जनरेटर का लाभ उठाएं: सबसे सुरक्षित विधि एक उपकरण का उपयोग करना है जो क्रिप्टोग्राफिक रूप से सुरक्षित यादृच्छिक पासवर्ड बनाता है। यह मानव पूर्वाग्रह को हटा देता है और अधिकतम एंट्रॉपी सुनिश्चित करता है। एक विश्वसनीय और सुविधाजनक विकल्प के लिए, आप ShiftShift के उपकरण के साथ मजबूत, यादृच्छिक पासवर्ड उत्पन्न करने के बारे में अधिक जान सकते हैं।

ShiftShift एक्सटेंशन के उपयोगकर्ताओं के लिए, जो संवेदनशील ब्राउज़र डेटा तक पहुंच सकते हैं, इस सिद्धांत का पालन करना अनिवार्य है। यह न केवल आपके व्यक्तिगत खातों की सुरक्षा करता है बल्कि आपकी डिजिटल गतिविधि के केंद्रीय केंद्र को अनधिकृत पहुंच से भी बचाता है।

2. मल्टी-फैक्टर ऑथेंटिकेशन (MFA) लागू करें

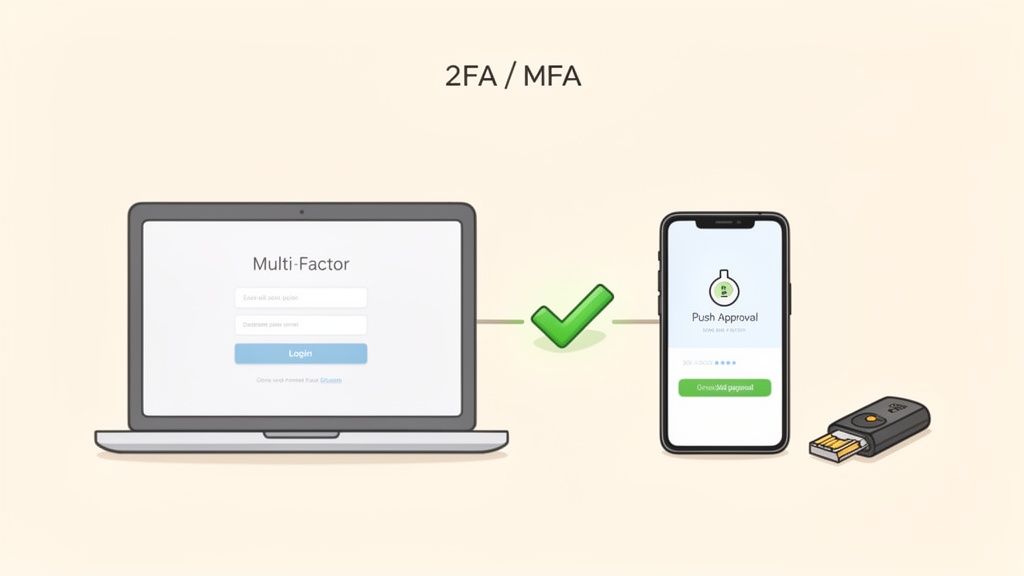

मजबूत पासवर्ड के अलावा, मल्टी-फैक्टर ऑथेंटिकेशन (MFA) लागू करना सुरक्षा की दूसरी महत्वपूर्ण परत जोड़ता है। MFA आपको एक संसाधन तक पहुँचने के लिए दो या दो से अधिक सत्यापन कारकों को प्रदान करने की आवश्यकता होती है, जैसे कि कुछ जो आप जानते हैं (आपका पासवर्ड), कुछ जो आपके पास है (आपका फोन या सुरक्षा कुंजी), और कुछ जो आप हैं (एक फिंगरप्रिंट)। यह परतदार दृष्टिकोण का अर्थ है कि यदि एक हमलावर आपका पासवर्ड चुरा लेता है, तो भी वे अतिरिक्त कारक के बिना आपके खाते तक पहुँच नहीं सकते।

MFA की प्रभावशीलता अच्छी तरह से प्रलेखित है। माइक्रोसॉफ्ट के डेटा से पता चलता है कि यह 99.9% से अधिक खाता समझौता हमलों को रोकता है, और गूगल ने सुरक्षा कुंजी वाले उपयोगकर्ताओं के खिलाफ फ़िशिंग से सफल खाता अधिग्रहण की संख्या शून्य रिपोर्ट की। यह सुरक्षा प्रथा अब वैकल्पिक नहीं है; यह किसी भी संवेदनशील खाते की सुरक्षा के लिए उद्योग मानक है, चाहे वह बैंकिंग और ईमेल हो या क्लाउड सेवाएं और डेवलपर प्लेटफार्म जैसे GitHub।

इस प्रथा को लागू करने का तरीका

सही तरीके से लागू करना MFA के सुरक्षा लाभों को अधिकतम करता है जबकि घर्षण को कम करता है। कुंजी सही तरीकों का चयन करना और उन्हें सुरक्षित रूप से प्रबंधित करना है।

- मजबूत कारकों को प्राथमिकता दें: जबकि कोई भी MFA न होने से बेहतर है, सभी विधियाँ समान नहीं हैं। हार्डवेयर सुरक्षा कुंजी (जैसे, YubiKey, Titan) फ़िशिंग के खिलाफ सबसे उच्च स्तर की सुरक्षा प्रदान करती हैं। ऑथेंटिकेटर ऐप्स जैसे Authy या Google Authenticator, SMS से एक महत्वपूर्ण कदम ऊपर हैं, जो सिम-स्वैपिंग हमलों के प्रति संवेदनशील हैं।

- पहले ईमेल पर सक्षम करें: आपका प्राथमिक ईमेल खाता अक्सर आपके अन्य सभी सेवाओं के लिए पासवर्ड रीसेट करने की कुंजी होता है। इसे पहले सुरक्षित करना एक महत्वपूर्ण कदम है। इसके लिए गहराई से जानने के लिए, ईमेल सुरक्षा के लिए मल्टी-फैक्टर ऑथेंटिकेशन पर एक गाइड पर विचार करें।

- बैकअप कोड को सुरक्षित रूप से स्टोर करें: जब आप MFA सेट करते हैं, तो आपको अपने प्राथमिक उपकरण को खोने पर उपयोग करने के लिए बैकअप कोड प्राप्त होंगे.

- इन कोडों को एक सुरक्षित, एन्क्रिप्टेड स्थान में स्टोर करें, जैसे कि एक पासवर्ड मैनेजर, लेकिन इसे खाते के पासवर्ड से अलग रखें।

ShiftShift Extensions उपयोगकर्ताओं के लिए, आपके मुख्य खातों (जैसे आपके ब्राउज़र से जुड़े Google या Microsoft खाते) पर MFA सक्षम करना आवश्यक है। यह एक मजबूत सुरक्षा प्रदान करता है, यह सुनिश्चित करते हुए कि आपके ब्राउज़र एक्सटेंशन और उनके डेटा को नियंत्रित करने वाला केंद्रीय हब केवल आपका है।

3. एक प्रतिष्ठित पासवर्ड मैनेजर का उपयोग करें

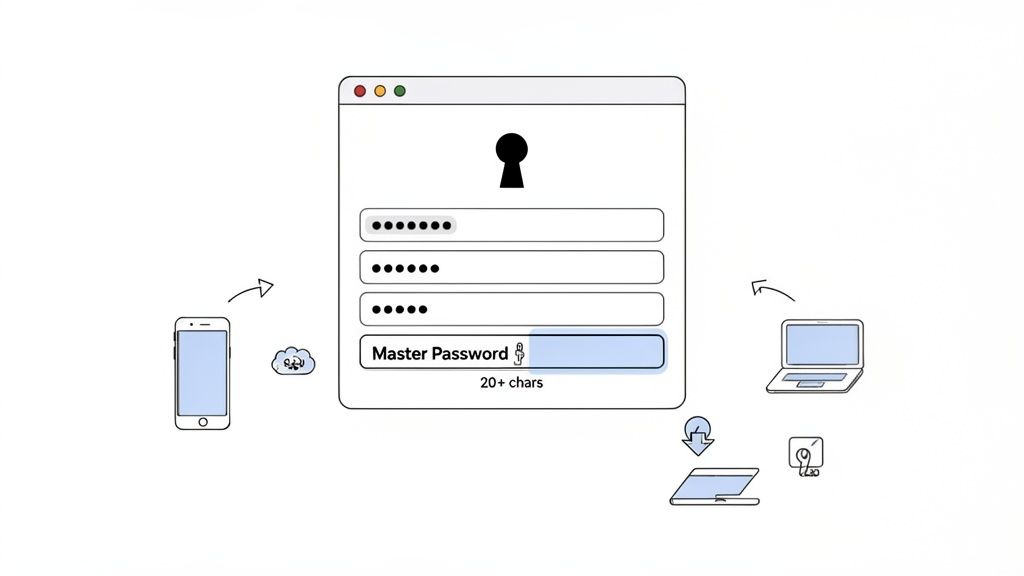

हर खाते के लिए मजबूत, अद्वितीय पासवर्ड का उपयोग करना पासवर्ड सुरक्षा का एक मूल सिद्धांत है, लेकिन मानव स्मृति इसके साथ नहीं चल सकती। एक पासवर्ड मैनेजर इस समस्या का समाधान करता है, सुरक्षित रूप से क्रेडेंशियल्स को उत्पन्न, स्टोर और ऑटोफिल करता है। ये उपकरण एक एन्क्रिप्टेड डिजिटल वॉल्ट के रूप में कार्य करते हैं, जिससे आपको केवल एक मजबूत मास्टर पासवर्ड याद रखने की आवश्यकता होती है ताकि आप अपने अन्य सभी पासवर्ड तक पहुंच सकें, प्रभावी रूप से सुरक्षा और सुविधा के बीच के संघर्ष को हल करते हैं।

यह दृष्टिकोण आधुनिक डिजिटल जीवन के लिए आवश्यक बुनियादी ढांचा है, विशेष रूप से उन डेवलपर्स और तकनीकी पेशेवरों के लिए जो विभिन्न सेवाओं और वातावरणों में दर्जनों या यहां तक कि सैकड़ों खातों का प्रबंधन करते हैं। असुरक्षित तरीकों जैसे स्प्रेडशीट या ब्राउज़र-आधारित स्टोरेज पर निर्भर रहने के बजाय, एक समर्पित पासवर्ड मैनेजर आपके डेटा की सुरक्षा के लिए मजबूत, जीरो-नॉलेज एन्क्रिप्शन का उपयोग करता है। इसका मतलब है कि यहां तक कि प्रदाता भी आपके स्टोर किए गए क्रेडेंशियल्स तक पहुंच नहीं सकता।

इस प्रथा को लागू करने का तरीका

एक पासवर्ड मैनेजर का चयन करना और उसे सही तरीके से कॉन्फ़िगर करना एक सुरक्षित डिजिटल आधार स्थापित करने के लिए महत्वपूर्ण है।

- एक विश्वसनीय प्रदाता चुनें: ऐसे मैनेजरों की तलाश करें जिनकी प्रतिष्ठा मजबूत हो और सुरक्षा प्रथाएँ पारदर्शी हों। विकल्पों में Bitwarden जैसे ओपन-सोर्स विकल्प, 1Password जैसे एंटरप्राइज-ग्रेड समाधान, और KeePass जैसे स्थानीय, ऑफ़लाइन विकल्प शामिल हैं।

- एक अटूट मास्टर पासवर्ड बनाएं: यह आपके पास मौजूद सबसे महत्वपूर्ण पासवर्ड है। इसे 20+ वर्णों का एक लंबा पासफ्रेज बनाएं जो अद्वितीय हो और इसे कहीं और कभी भी उपयोग नहीं किया गया हो।

- मल्टी-फैक्टर ऑथेंटिकेशन (MFA) सक्षम करें: एक दूसरा सत्यापन चरण, जैसे कि एक ऑथेंटिकेटर ऐप या एक भौतिक सुरक्षा कुंजी की आवश्यकता करके अपने वॉल्ट को सुरक्षित करें, इससे पहले कि आप पहुंच प्रदान करें। यह सुरक्षा की एक महत्वपूर्ण परत जोड़ता है।

- बिल्ट-इन जनरेटर का उपयोग करें: पासवर्ड मैनेजर को सभी नए खातों के लिए क्रिप्टोग्राफिकली रैंडम पासवर्ड बनाने दें। यह मानव पूर्वाग्रह को हटा देता है और अधिकतम ताकत सुनिश्चित करता है, यह एक विशेषता है जो सीधे ShiftShift के पासवर्ड जनरेटर जैसे उपकरणों में निर्मित है।

एक बार जब आपने एक पासवर्ड मैनेजर चुन लिया, तो इसके सुरक्षा लाभों को अधिकतम करने के लिए आवश्यक पासवर्ड मैनेजर सर्वोत्तम प्रथाओं से परिचित हो जाएं। कमजोर, पुनः उपयोग किए गए, या पुराने पासवर्ड के लिए नियमित रूप से अपने वॉल्ट का ऑडिट करें और उन्हें तुरंत अपडेट करें।

4. ईमेल खातों पर दो-चरणीय सत्यापन सक्षम करें

आपका ईमेल खाता आपके डिजिटल जीवन की मास्टर कुंजी है। यह पासवर्ड रीसेट लिंक, सुरक्षा सूचनाओं और संवेदनशील संचार के लिए केंद्रीय हब है। इसे केवल पासवर्ड से अधिक सुरक्षित करना पासवर्ड सुरक्षा के लिए अपनाई जाने वाली सबसे प्रभावशाली सर्वोत्तम प्रथाओं में से एक है। दो-चरणीय सत्यापन (2SV), जिसे दो-फैक्टर ऑथेंटिकेशन (2FA) के रूप में भी जाना जाता है, एक महत्वपूर्ण दूसरी सुरक्षा परत जोड़ता है, यह सुनिश्चित करते हुए कि यदि आपका पासवर्ड चोरी हो जाता है, तो आपका खाता अनुपलब्ध रहता है।

यह विधि पहुंच प्रदान करने के लिए आपके पासवर्ड के अलावा एक दूसरे टुकड़े की जानकारी की आवश्यकता होती है। यह एक ऑथेंटिकेटर ऐप से कोड, एक भौतिक सुरक्षा कुंजी, या आपके विश्वसनीय डिवाइस पर भेजा गया एक प्रॉम्प्ट हो सकता है। आपके प्राथमिक Gmail या Microsoft खाते जैसे उच्च-मूल्य लक्ष्यों के लिए, जिसका उपयोग आपके लगभग सभी अन्य सेवाओं के लिए पासवर्ड रीसेट करने के लिए किया जा सकता है, 2SV को लागू करना सरल पासवर्ड लीक के खतरे को प्रभावी ढंग से निष्प्रभावित करता है।

इस प्रथा को लागू करने का तरीका

2SV सेट करना एक सीधा प्रक्रिया है जो सुरक्षा को नाटकीय रूप से बढ़ाती है। लक्ष्य यह है कि हमलावर के लिए आपके उपकरणों में से एक तक भौतिक पहुंच के बिना लॉग इन करना असंभव बना दिया जाए।

- SMS पर ऑथेंटिकेटर ऐप को प्राथमिकता दें: जबकि SMS-आधारित 2SV कुछ भी नहीं होने से बेहतर है, यह सिम-स्वैपिंग हमलों के प्रति संवेदनशील है। एक अधिक सुरक्षित सत्यापन विधि के लिए Google Authenticator या Authy जैसे समय-आधारित एक बार पासवर्ड (TOTP) ऐप का उपयोग करें। प्रमुख प्रदाता जैसे Google और Microsoft इसको मजबूत समर्थन देते हैं।

- बैकअप विधियों को पंजीकृत करें: हमेशा एक से अधिक सत्यापन विधि सेट करें। एक बैकअप फोन नंबर पंजीकृत करें और एक बार के पुनर्प्राप्ति कोड का एक सेट उत्पन्न करें। इन कोडों को अपने पासवर्ड मैनेजर से अलग, सुरक्षित, एन्क्रिप्टेड स्थान में स्टोर करें, जैसे कि एक एन्क्रिप्टेड फ़ाइल या एक भौतिक तिजोरी।

- अपनी पुनर्प्राप्ति प्रक्रिया का परीक्षण करें: इससे पहले कि आपको इसकी आवश्यकता हो, अपने 2SV और पुनर्प्राप्ति विधियों का परीक्षण करें। सुनिश्चित करें कि आपका बैकअप फोन नंबर काम करता है और आप जानते हैं कि आपके पुनर्प्राप्ति कोड कहां हैं। इस जानकारी को वार्षिक रूप से या जब भी आप उपकरण बदलते हैं, अपडेट करें ताकि आप अपने खाते से बाहर न हों।

5. सॉफ़्टवेयर को नियमित रूप से अपडेट और पैच करें

प्रभावी पासवर्ड सुरक्षा केवल पासवर्ड पर निर्भर नहीं करती; यह उन सॉफ़्टवेयर की अखंडता पर निर्भर करती है जो आपके क्रेडेंशियल्स को संभालते हैं। अपने सॉफ़्टवेयर को नियमित रूप से अपडेट और पैच करना पासवर्ड सुरक्षा के लिए एक महत्वपूर्ण, फिर भी अक्सर अनदेखी की जाने वाली, सर्वोत्तम प्रथा है। ऑपरेटिंग सिस्टम, ब्राउज़रों और अनुप्रयोगों में कमजोरियों का उपयोग हमलावरों द्वारा स्टोर किए गए क्रेडेंशियल्स चुराने, कीस्ट्रोक लॉग करने, या पूरी तरह से प्रमाणीकरण उपायों को बायपास करने के लिए किया जा सकता है।

सॉफ़्टवेयर अपडेट अक्सर महत्वपूर्ण सुरक्षा पैच होते हैं जो इन ज्ञात छिद्रों को बंद करते हैं इससे पहले कि वे व्यापक रूप से शोषण किए जा सकें। उदाहरण के लिए, 2021 में प्रसिद्ध Log4Shell भेद्यता ने लाखों अनुप्रयोगों को प्रभावित किया और हमलावरों को दूरस्थ रूप से कोड निष्पादित करने की अनुमति दी, यह दर्शाते हुए कि एक एकल पैच न किए गए दोष के कितने विनाशकारी परिणाम हो सकते हैं। अपने सॉफ़्टवेयर को वर्तमान रखना यह सुनिश्चित करता है कि आप नवीनतम खोजे गए खतरों के खिलाफ सुरक्षित हैं।

इस प्रथा को लागू करने का तरीका

अपने रूटीन में सॉफ़्टवेयर अपडेट को शामिल करना एक सरल लेकिन शक्तिशाली सुरक्षा आदत है। लक्ष्य यह है कि हमलावरों के लिए ज्ञात कमजोरियों का लाभ उठाने के लिए अवसर की खिड़की को न्यूनतम करना है।

- स्वचालित अपडेट सक्षम करें: यह सुरक्षित रहने का सबसे प्रभावी तरीका है। अपने ऑपरेटिंग सिस्टम (जैसे Windows और macOS) और प्राथमिक अनुप्रयोगों को स्वचालित रूप से अपडेट स्थापित करने के लिए कॉन्फ़िगर करें। आधुनिक ब्राउज़र जैसे Chrome और Firefox को बैकग्राउंड में चुपचाप अपडेट करने के लिए डिज़ाइन किया गया है, यह सुरक्षा बनाए रखने के लिए एक प्रमुख विशेषता है।

- ब्राउज़र एक्सटेंशन की नियमित रूप से जांच करें: एक्सटेंशन आपके ब्राउज़र की सुरक्षा संदर्भ में काम करते हैं और महत्वपूर्ण विशेषाधिकार हो सकते हैं। अपने एक्सटेंशनों के लिए अपडेट की जांच करने के लिए अपने ब्राउज़र के एक्सटेंशन प्रबंधन पृष्ठ (जैसे,

chrome://extensions) पर जाकर साप्ताहिक रूप से मैन्युअल रूप से जांचें। यह सुनिश्चित करता है कि किसी भी खोजी गई कमजोरियों को तुरंत पैच किया जाए। - ऑपरेटिंग सिस्टम पैच को प्राथमिकता दें: आपका OS आपके डिवाइस की सुरक्षा का आधार है। अपने OS प्रदाता से सुरक्षा पैच सूचनाओं पर तुरंत ध्यान दें और उन्हें जल्द से जल्द स्थापित करें। ये अपडेट अक्सर सिस्टम-स्तरीय खतरों को संबोधित करते हैं जो आपके डिवाइस पर सभी अनुप्रयोगों को खतरे में डाल सकते हैं।

ShiftShift एक्सटेंशन के उपयोगकर्ताओं के लिए, एक अद्यतन ब्राउज़र बनाए रखना अत्यंत महत्वपूर्ण है। चूंकि एक्सटेंशन Chrome के वातावरण में कार्य करता है, इसकी सुरक्षा सीधे ब्राउज़र की अखंडता से जुड़ी होती है। एक पैच किया गया ब्राउज़र सुनिश्चित करता है कि ShiftShift जिस सुरक्षित सैंडबॉक्स में कार्य करता है, वह अप्रभावित रहे, जिससे आपके ब्राउज़र में गतिविधियों और डेटा की सुरक्षा होती है।

6. फ़िशिंग और सामाजिक इंजीनियरिंग हमलों से बचें

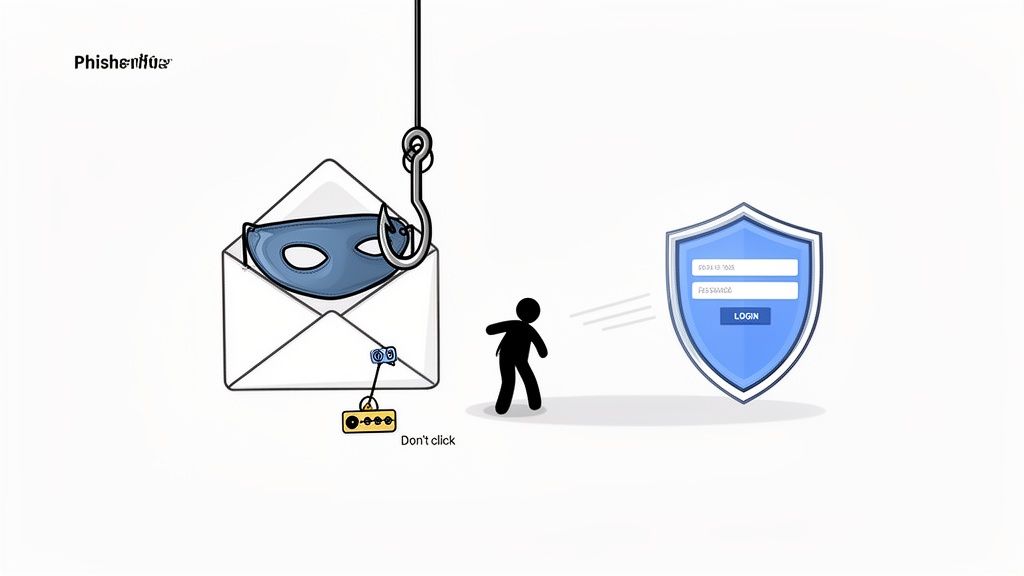

फ़िशिंग हमले और सामाजिक इंजीनियरिंग ऐसे कपटी खतरे हैं जो तकनीकी सुरक्षा को दरकिनार करते हैं और मानव तत्व को लक्षित करते हैं। मजबूत पासवर्ड को तोड़ने के बजाय, हमलावर आपको इसे स्वेच्छा से देने के लिए प्रेरित करते हैं। ये योजनाएँ अक्सर तत्काल या आकर्षक भाषा का उपयोग करती हैं ताकि घबराहट या अवसर का एक एहसास उत्पन्न किया जा सके, जिससे आप दुर्भावनापूर्ण लिंक पर क्लिक करने या संवेदनशील क्रेडेंशियल्स का खुलासा करने के लिए धोखा खा जाते हैं। सबसे मजबूत पासवर्ड और मल्टी-फैक्टर प्रमाणीकरण भी एक विश्वसनीय फ़िशिंग धोखाधड़ी द्वारा बेकार हो सकता है।

इस रणनीति की प्रचलनता चौंकाने वाली है। IBM के शोध से पता चलता है कि मानव त्रुटि डेटा उल्लंघनों के विशाल बहुमत में एक कारक है, जो दर्शाता है कि ये मनोवैज्ञानिक हेरफेर कितने प्रभावी हैं। प्रमुख तकनीकी कंपनियों के खिलाफ सफल स्पीयर-फ़िशिंग अभियानों और "CEO धोखाधड़ी" घोटालों ने जो वार्षिक रूप से अरबों की लागत उठाई है, यह साबित करता है कि कोई भी सुरक्षित नहीं है। इसलिए, एक स्वस्थ संदेह का विकास करना पासवर्ड सुरक्षा के लिए सबसे महत्वपूर्ण सर्वोत्तम प्रथाओं में से एक है।

इस प्रथा को लागू करने का तरीका

इन हमलों के खिलाफ बचाव की कुंजी जागरूकता और अनचाही संचार के प्रति एक सतत, सतर्क दृष्टिकोण है। सत्यापन की आदत बनाना खतरे को बढ़ने से पहले ही निष्प्रभावित कर सकता है।

- प्रेषकों और लिंक की जांच करें: हमेशा प्रेषक के पूर्ण ईमेल पते की पुष्टि करें, केवल प्रदर्शन नाम नहीं। किसी भी लिंक पर क्लिक करने से पहले, अपने माउस को उसके ऊपर ले जाएं ताकि वास्तविक गंतव्य URL का पूर्वावलोकन किया जा सके और यह सुनिश्चित किया जा सके कि यह वैध डोमेन से मेल खाता है।

- सीधे वेबसाइटों पर जाएं: किसी ईमेल में दिए गए लिंक पर क्लिक करने के बजाय, अपने ब्राउज़र को खोलें और वेबसाइट का पता मैन्युअल रूप से टाइप करें। यह पूरी तरह से धोखाधड़ी वाले लॉगिन पृष्ठ पर भेजे जाने के जोखिम से बचाता है।

- तत्कालता के प्रति सतर्क रहें: हमलावर आपको बिना सोचे-समझे कार्रवाई करने के लिए तत्कालता का एहसास कराते हैं। किसी भी संदेश के प्रति तुरंत संदेह करें जो तत्काल कार्रवाई की मांग करता है, खाते को बंद करने की धमकी देता है, या बहुत अच्छे से सच होने वाले इनाम की पेशकश करता है।

- एक अलग चैनल के माध्यम से सत्यापित करें: यदि आपको किसी सहयोगी या सेवा से संदिग्ध अनुरोध मिलता है, तो इसकी वैधता की पुष्टि करने के लिए उन्हें एक ज्ञात, अलग संचार विधि (जैसे फोन कॉल या नया संदेश) के माध्यम से संपर्क करें।

- ब्राउज़र सुरक्षा सुविधाओं का उपयोग करें: आधुनिक ब्राउज़र स्पष्ट सुरक्षा संकेतक प्रदान करते हैं, जैसे HTTPS के लिए पैडलक आइकन। आप एन्क्रिप्टेड DNS का उपयोग करके अपनी सुरक्षा को भी बढ़ा सकते हैं, और आप इसके बारे में अधिक जान सकते हैं कि DNS over HTTPS आपकी गोपनीयता को कैसे मजबूत करता है और कुछ हमलों से कैसे बचाता है।

7. उल्लंघन सूचना और संदिग्ध गतिविधियों के लिए खातों की निगरानी करें

यहां तक कि सबसे मजबूत पासवर्ड भी कमजोर हो सकता है यदि इसे होल्ड करने वाली सेवा डेटा उल्लंघन का शिकार हो जाती है। सक्रिय निगरानी एक महत्वपूर्ण सुरक्षा परत है, जो आपको तब जल्दी प्रतिक्रिया करने की अनुमति देती है जब आपके क्रेडेंशियल्स उजागर हो जाते हैं। यह प्रथा आपके खातों को ज्ञात उल्लंघनों में नियमित रूप से जांचने और किसी भी अनधिकृत पहुंच के संकेतों के लिए आपके खाता गतिविधि पर नज़र रखने में शामिल है।

यह सतर्कता आपकी सुरक्षा स्थिति को निष्क्रिय से सक्रिय में बदल देती है। आपके खाते के दुरुपयोग की सूचना की प्रतीक्षा करने के बजाय, आप प्रारंभिक उजागरता की पहचान कर सकते हैं और किसी भी महत्वपूर्ण क्षति होने से पहले तुरंत कार्रवाई कर सकते हैं, जैसे कि अपना पासवर्ड बदलना। यह पासवर्ड सुरक्षा के लिए एक व्यापक रणनीति का एक प्रमुख घटक है।

इस प्रथा को कैसे लागू करें

प्रभावी निगरानी स्वचालित उपकरणों को आपके सबसे महत्वपूर्ण खातों पर मैनुअल जांच के साथ मिलाती है। लक्ष्य एक ऐसा प्रणाली बनाना है जो संभावित खतरों के बारे में आपको तुरंत सूचित करे।

- उल्लंघन सूचना सेवाओं का उपयोग करें: नियमित रूप से अपने ईमेल पते को ज्ञात उल्लंघनों के डेटाबेस के खिलाफ जांचें। ट्रॉय हंट की "Have I Been Pwned" जैसी सेवाएं इसके लिए अमूल्य हैं। कई आधुनिक पासवर्ड प्रबंधक भी इस कार्यक्षमता को एकीकृत करते हैं, यदि आपके द्वारा संग्रहीत पासवर्ड डेटा लीक में दिखाई देता है तो आपको स्वचालित रूप से सूचित करते हैं।

- लॉगिन और सुरक्षा अलर्ट सक्षम करें: अपने महत्वपूर्ण खातों (जैसे ईमेल, बैंकिंग, और सोशल मीडिया) को कॉन्फ़िगर करें ताकि नए लॉगिन या संदिग्ध गतिविधियों के लिए आपको ईमेल या टेक्स्ट संदेश के माध्यम से अलर्ट भेजा जा सके। यह संभावित अनधिकृत पहुंच की वास्तविक समय की सूचना प्रदान करता है।

- खाता गतिविधि लॉग की समीक्षा करें: अपने प्राथमिक ईमेल और वित्तीय खातों के लिए लॉगिन इतिहास और हाल की गतिविधि लॉग की समय-समय पर जांच करें। अनजान उपकरणों, स्थानों, या पहुंच के समय की तलाश करें। यदि आप कुछ संदिग्ध पाते हैं, तो तुरंत उस उपकरण के लिए पहुंच को रद्द करें और अपना पासवर्ड बदलें।

- अपने उपकरणों पर भरोसा करें: जब आप ShiftShift जैसे ब्राउज़र एक्सटेंशन का उपयोग करते हैं जो विभिन्न कार्यों को स्थानीय रूप से संभालते हैं, तो आपके डेटा की सुरक्षा सर्वोपरि है। चूंकि ये उपकरण आपके ब्राउज़र के भीतर काम करते हैं, यह सुनिश्चित करना आवश्यक है कि कोई अनधिकृत गतिविधि नहीं हो रही है। आप ShiftShift की व्यापक गोपनीयता नीति की समीक्षा करके जान सकते हैं कि यह उपयोगकर्ता डेटा को कैसे प्राथमिकता देता है।

8. पासवर्ड पुनर्प्राप्ति विधियों और बैकअप कोड को सुरक्षित करें

यहां तक कि सबसे मजबूत पासवर्ड भी बेकार है यदि आप अपने खाते से बाहर हैं। पासवर्ड पुनर्प्राप्ति तंत्र, जैसे बैकअप ईमेल, फोन नंबर, और मल्टी-फैक्टर प्रमाणीकरण (MFA) बैकअप कोड, आपके लिए जीवन रेखा हैं जब प्राथमिक प्रमाणीकरण विफल हो जाता है। हालाँकि, ये बैकअप अक्सर आपकी सुरक्षा श्रृंखला में सबसे कमजोर कड़ी होते हैं, जो हमलावरों को आपके पासवर्ड को रीसेट करने और आपके खाते पर नियंत्रण प्राप्त करने के लिए एक बैकडोर प्रदान करते हैं।

इन पुनर्प्राप्ति विधियों को सुरक्षित करना एक व्यापक पासवर्ड सुरक्षा रणनीति का एक महत्वपूर्ण घटक है। यदि एक हमलावर आपके पुनर्प्राप्ति ईमेल से समझौता करता है, तो वे किसी भी खाते के लिए पासवर्ड रीसेट शुरू कर सकते हैं जो इससे जुड़ा है, आपके जटिल पासवर्ड और MFA को बायपास करते हुए। इसी तरह, Google या GitHub जैसी सेवाओं के लिए चोरी किए गए बैकअप कोड तात्कालिक पहुंच प्रदान करते हैं, जिससे आपका प्राथमिक दो-कारक उपकरण बेकार हो जाता है।

इस प्रथा को कैसे लागू करें

लक्ष्य यह है कि आपके पुनर्प्राप्ति विधियों को आपके प्राथमिक क्रेडेंशियल्स के समान सुरक्षा स्तर के साथ व्यवहार किया जाए, यह सुनिश्चित करते हुए कि उन्हें आसानी से समझौता नहीं किया जा सकता या सामाजिक रूप से इंजीनियर नहीं किया जा सकता।

- पुनर्प्राप्ति चैनलों को सुरक्षित और अलग करें: एक समर्पित ईमेल पते का उपयोग करें जो सार्वजनिक रूप से ज्ञात नहीं है या सामान्य पत्राचार के लिए उपयोग नहीं किया जाता है। जब सुरक्षा प्रश्न सेट करते हैं, तो झूठे लेकिन यादगार उत्तर प्रदान करें। उदाहरण के लिए, आपके "पहले पालतू का नाम" एक यादृच्छिक, अप्रासंगिक शब्द हो सकता है जो केवल आप जानते हैं।

- बैकअप कोड को सुरक्षित रूप से स्टोर करें: जब Google जैसी सेवा आपको 2-स्टेप सत्यापन के लिए बैकअप कोड प्रदान करती है, तो उन्हें अपने प्राथमिक पासवर्ड के साथ उसी पासवर्ड प्रबंधक में न रखें। उन्हें प्रिंट करें और एक भौतिक रूप से सुरक्षित स्थान, जैसे कि एक तिजोरी में रखें, या उन्हें अपने मुख्य वॉल्ट से अलग एक एन्क्रिप्टेड डिजिटल फ़ाइल में स्टोर करें।

- नियमित रूप से समीक्षा और परीक्षण करें: साल में कम से कम एक बार, अपने महत्वपूर्ण खातों से जुड़े पुनर्प्राप्ति फोन नंबरों और ईमेल पतों की समीक्षा करें। सुनिश्चित करें कि वे अद्यतित हैं और अभी भी आपके नियंत्रण में हैं। यह भी समझदारी है कि आप आपात स्थिति से पहले पुनर्प्राप्ति प्रक्रिया का परीक्षण करें ताकि आप इसके साथ परिचित हों।

अपने खाते की पुनर्प्राप्ति विकल्पों को मजबूत करके, आप एक सामान्य और अक्सर शोषण किए गए हमले के वेक्टर को बंद कर देते हैं। यह सुनिश्चित करता है कि आपके लॉक किए गए खातों तक पहुंच प्राप्त करने वाला एकमात्र व्यक्ति आप हैं, आपके डिजिटल पहचान की समग्र अखंडता को मजबूत करता है।

9. सुरक्षित पासवर्ड स्वच्छता का अभ्यास करें: कभी भी पासवर्ड साझा न करें या पुन: उपयोग न करें

सही पासवर्ड स्वच्छता आपके क्रेडेंशियल्स को संभालने के दैनिक आदतों से संबंधित है। यह पासवर्ड सुरक्षा का एक मूलभूत घटक है, जो उन व्यवहारों को रोकने पर केंद्रित है जो सबसे मजबूत पासवर्ड को भी कमजोर कर देते हैं। पासवर्ड स्वच्छता के दो सबसे महत्वपूर्ण नियम हैं कभी भी साझा न करें अपना पासवर्ड किसी के साथ और कभी भी पुन: उपयोग न करें इसे विभिन्न सेवाओं में। किसी पासवर्ड को साझा करना, यहां तक कि एक विश्वसनीय सहयोगी के साथ, एक तात्कालिक सुरक्षा अंतराल पैदा करता है, क्योंकि आप यह नियंत्रित करना खो देते हैं कि कौन इसे जानता है और इसे कैसे संग्रहीत किया गया है।

पासवर्ड को पुन: उपयोग करना एक समान खतरनाक प्रथा है। यह एक डोमिनो प्रभाव पैदा करता है जहां एक सेवा पर एकल डेटा उल्लंघन आपके सभी अन्य खातों को कमजोर कर सकता है। हमलावर विशेष रूप से एक उल्लंघन से लीक हुए क्रेडेंशियल्स का उपयोग करके अन्य लोकप्रिय प्लेटफार्मों के खिलाफ क्रेडेंशियल स्टफिंग हमले शुरू करते हैं, यह शर्त लगाते हुए कि उपयोगकर्ता अपने पासवर्ड को पुनः चक्रित कर चुके हैं। इन स्वच्छता सिद्धांतों का पालन करना एक मजबूत सुरक्षा स्थिति बनाए रखने के लिए मौलिक है।

इस प्रथा को कैसे लागू करें

अच्छी पासवर्ड स्वच्छता सुरक्षित आदतें बनाने और उन आदतों को बनाए रखने के लिए सही उपकरणों का उपयोग करने के बारे में है। लक्ष्य यह है कि प्रत्येक पासवर्ड को एक अद्वितीय, गोपनीय कुंजी के रूप में माना जाए।

- पासवर्ड प्रबंधक की साझा करने की सुविधा का उपयोग करें: यदि आपको किसी को खाते तक पहुंच प्रदान करने की आवश्यकता है, तो कभी भी पासवर्ड को सीधे ईमेल या मैसेंजर के माध्यम से न भेजें। इसके बजाय, एक प्रतिष्ठित पासवर्ड प्रबंधक की अंतर्निहित, सुरक्षित साझा करने की कार्यक्षमता का उपयोग करें, जो बिना कच्चे क्रेडेंशियल को उजागर किए नियंत्रित, रद्द करने योग्य पहुंच की अनुमति देती है।

- सिंगल साइन-ऑन (SSO) लागू करें: टीम के वातावरण के लिए, SSO स्वर्ण मानक है। यह उपयोगकर्ताओं को एक ही सेट के क्रेडेंशियल के साथ कई अनुप्रयोगों तक पहुंचने की अनुमति देता है, जिसे एक केंद्रीय पहचान प्रदाता द्वारा प्रबंधित किया जाता है। यह साझा पासवर्ड की आवश्यकता को पूरी तरह से समाप्त करता है, जैसा कि AWS IAM सर्वोत्तम प्रथाओं में देखा जाता है, जो साझा रूट क्रेडेंशियल के बजाय व्यक्तिगत उपयोगकर्ता खातों को अनिवार्य करता है।

- कभी भी पासवर्ड को भौतिक रूप से न लिखें: पासवर्ड को चिपचिपे नोट्स, नोटबुक या व्हाइटबोर्ड पर स्टोर करने से बचें। ये आसानी से खो सकते हैं, चोरी हो सकते हैं, या फोटो खींचे जा सकते हैं, जो डिजिटल सुरक्षा उपायों को पूरी तरह से बायपास करते हैं।

- असुरक्षित डिजिटल स्थानों में पासवर्ड स्टोर करने से बचें: साझा या सार्वजनिक कंप्यूटर पर अनएन्क्रिप्टेड टेक्स्ट फ़ाइलों, स्प्रेडशीट्स, या ब्राउज़र ऑटोकम्प्लीट में पासवर्ड को सहेजें। इन विधियों से मैलवेयर या अनधिकृत भौतिक पहुंच के खिलाफ बहुत कम या कोई सुरक्षा नहीं मिलती है।

टीमों और व्यक्तियों के लिए, विशेष रूप से उन लोगों के लिए जो संवेदनशील डेटा जैसे कि ShiftShift एक्सटेंशन का उपयोग करने वाले डेवलपर्स और QA इंजीनियरों को संभालते हैं, सख्त पासवर्ड स्वच्छता का अभ्यास करना केवल एक सिफारिश नहीं है; यह एक आवश्यकता है। यह सुनिश्चित करता है कि आपके द्वारा सावधानीपूर्वक बनाए गए मजबूत पासवर्ड एक मजबूत रक्षा के रूप में बने रहें, न कि विफलता का एकल बिंदु।

10. उपयोगकर्ताओं को शिक्षित करें और पासवर्ड सुरक्षा नीतियाँ स्थापित करें

व्यक्तिगत पासवर्ड सुरक्षा प्रयास तब बढ़ जाते हैं जब उन्हें एक मजबूत संगठनात्मक संस्कृति और स्पष्ट दिशानिर्देशों द्वारा समर्थन मिलता है। औपचारिक पासवर्ड नीतियों की स्थापना और उपयोगकर्ताओं को वर्तमान खतरों के बारे में शिक्षित करना सुरक्षा को एक व्यक्तिगत कार्य से साझा, सामूहिक जिम्मेदारी में बदल देता है। यह अभ्यास महत्वपूर्ण है क्योंकि एकल समझौता किया गया खाता एक सुरक्षा उल्लंघन उत्पन्न कर सकता है जो पूरे संगठन को प्रभावित करता है।

मजबूत नीतियाँ, निरंतर प्रशिक्षण के साथ मिलकर, एक लचीला सुरक्षा दृष्टिकोण बनाती हैं। जब उपयोगकर्ता नियमों के पीछे के "क्यों" को समझते हैं, जैसे कि फ़िशिंग या क्रेडेंशियल स्टफिंग का जोखिम, तो वे अनुपालन करने और कंपनी के डेटा के सक्रिय रक्षक बनने की अधिक संभावना रखते हैं। यह दृष्टिकोण अनुपालन मानकों जैसे SOC 2 और PCI-DSS द्वारा अनिवार्य है, जो मानते हैं कि केवल प्रौद्योगिकी ही शिक्षित उपयोगकर्ताओं के बिना अपर्याप्त है।

इस प्रथा को लागू करने का तरीका

लक्ष्य ऐसी नीतियाँ बनाना है जो प्रभावी और उपयोगकर्ता के अनुकूल दोनों हों, अपनाने को प्रोत्साहित करें न कि काम के चारों ओर। इसमें स्पष्ट नियम निर्धारित करने, शिक्षा प्रदान करने और सही उपकरणों की आपूर्ति करने का संतुलित दृष्टिकोण शामिल है।

- स्पष्ट, आधुनिक नीति स्थापित करें: एक सरलता से समझने योग्य पासवर्ड नीति बनाएं। आधुनिक मार्गदर्शन, जैसे कि NIST से, मजबूर जटिलता के मुकाबले लंबाई को प्राथमिकता देता है। एक अच्छा प्रारंभिक बिंदु 12 अक्षरों की न्यूनतम आवश्यकता, बहु-कारक प्रमाणीकरण का उपयोग अनिवार्य करना, और पासवर्ड पुन: उपयोग पर प्रतिबंध लगाना है।

- नियमित सुरक्षा प्रशिक्षण आयोजित करें: त्रैमासिक या अर्ध-वार्षिक सुरक्षा जागरूकता प्रशिक्षण लागू करें। फ़िशिंग, सामाजिक इंजीनियरिंग, और कमजोर पासवर्ड के उपयोग के खतरों जैसे सामान्य खतरों को कवर करें। प्रभाव को स्पष्ट करने के लिए सुरक्षा घटनाओं के वास्तविक, गुमनाम उदाहरणों का उपयोग करें।

- सिर्फ नियम नहीं, सहायक उपकरण प्रदान करें: सबसे प्रभावी नीतियाँ सक्षम करने वाली होती हैं, केवल प्रतिबंधात्मक नहीं। केवल नियमों को निर्धारित करने के बजाय, उपयोगकर्ताओं को स्वीकृत उपकरण जैसे एंटरप्राइज पासवर्ड प्रबंधकों और पासवर्ड जनरेटर प्रदान करके सशक्त बनाएं। इससे उनके लिए पासवर्ड सुरक्षा के सर्वोत्तम प्रथाओं का पालन करना आसान हो जाता है।

- सकारात्मक सुरक्षा संस्कृति को बढ़ावा दें: ऐसी संस्कृति को प्रोत्साहित करें जहां संभावित सुरक्षा मुद्दों की रिपोर्ट करना सरल और पुरस्कृत हो। उन कर्मचारियों का जश्न मनाएं जो सुरक्षा-सचेत व्यवहार प्रदर्शित करते हैं। जब सुरक्षा को एक सामूहिक लक्ष्य के रूप में देखा जाता है, बजाय कि एक दंडात्मक उपाय के, तो पूरी संगठन अधिक सुरक्षित हो जाती है।

पासवर्ड सुरक्षा प्रथाओं की तुलना

| प्रथा | 🔄 कार्यान्वयन जटिलता | ⚡ संसाधन आवश्यकताएँ | ⭐ अपेक्षित प्रभावशीलता | 📊 सामान्य परिणाम / प्रभाव | 💡 आदर्श उपयोग के मामले / सुझाव |

|---|---|---|---|---|---|

| प्रत्येक खाते के लिए मजबूत, अद्वितीय पासवर्ड का उपयोग करें | मध्यम — अद्वितीय प्रविष्टियाँ बनाने के लिए अनुशासन की आवश्यकता | कम — पासवर्ड जनरेटर की सिफारिश की जाती है | ⭐⭐⭐ — पुन: उपयोग के जोखिम को काफी कम करता है | भंग के विस्फोट क्षेत्र को सीमित करता है; क्रेडेंशियल स्टफिंग को रोकता है | सभी खातों के लिए उपयोग करें; 12–16+ वर्णों को प्राथमिकता दें; जनरेटर का उपयोग करें |

| मल्टी-फैक्टर ऑथेंटिकेशन (MFA) लागू करें | मध्यम — प्रति-खाता सेटअप और बैकअप योजना | मध्यम — ऑथेंटिकेटर ऐप, हार्डवेयर कुंजी, उपकरण | ⭐⭐⭐⭐ — अधिकांश खाता अधिग्रहण को रोकता है | अनधिकृत पहुंच को काफी कम करता है; अनुपालन में मदद करता है | व्यवस्थापक/ईमेल/क्लाउड के लिए महत्वपूर्ण; उच्च-मूल्य के लिए हार्डवेयर कुंजी को प्राथमिकता दें |

| एक प्रतिष्ठित पासवर्ड प्रबंधक का उपयोग करें | कम–मध्यम — प्रारंभिक सेटअप और मास्टर पासवर्ड प्रबंधन | मध्यम — प्रबंधक ऐप, संभावित सदस्यता, सिंक उपकरण | ⭐⭐⭐ — बड़े पैमाने पर अद्वितीय मजबूत पासवर्ड सक्षम करता है | पुन: उपयोग को कम करता है, भंग अलर्ट और सुरक्षित साझा करने की पेशकश करता है | व्यक्तियों और टीमों के लिए आदर्श; प्रबंधक पर MFA सक्षम करें |

| ईमेल खातों पर दो-चरणीय सत्यापन सक्षम करें | कम — प्रदाता के निर्देशों का पालन करें | कम — ऑथेंटिकेटर ऐप या बैकअप फोन | ⭐⭐⭐⭐ — प्राथमिक पुनर्प्राप्ति चैनल को सुरक्षित करता है | खाता पुनर्प्राप्ति की रक्षा करता है; सामूहिक खाता अधिग्रहण को रोकता है | सभी प्राथमिक ईमेल पर सक्षम करें; SMS के बजाय ऐप/हार्डवेयर का उपयोग करें |

| नियमित रूप से सॉफ़्टवेयर को अपडेट और पैच करें | कम — स्वचालित अपडेट और नियमित जांच सक्षम करें | कम — स्थिर नेटवर्क, प्रशासनिक निगरानी | ⭐⭐⭐ — ज्ञात दोषों के शोषण को रोकता है | मैलवेयर/कीलॉगर के जोखिम को कम करता है; ब्राउज़र/एक्सटेंशन सुरक्षा बनाए रखता है | ऑटो-अपडेट सक्षम करें; नियमित रूप से एक्सटेंशन और OS की जांच करें |

| फिशिंग और सामाजिक इंजीनियरिंग हमलों से बचें | मध्यम — निरंतर प्रशिक्षण और उपयोगकर्ता सतर्कता | कम — प्रशिक्षण सामग्री, अनुकरण परीक्षण | ⭐⭐⭐ — मानव-लक्षित हमलों के खिलाफ आवश्यक | कम सफल फिशिंग घटनाएँ; मजबूत सुरक्षा संस्कृति | उपयोगकर्ताओं को प्रशिक्षित करें, लिंक पर होवर करें, प्रेषकों की पुष्टि करें, अनुकरण चलाएँ |

| भंग सूचना और संदिग्ध गतिविधि के लिए खातों की निगरानी करें | कम–मध्यम — नियमित रूप से अलर्ट की सदस्यता लें और समीक्षा करें | कम — भंग सेवाएँ, पासवर्ड प्रबंधक अलर्ट | ⭐⭐⭐ — त्वरित पहचान और प्रतिक्रिया सक्षम करता है | प्रारंभिक संकुचन; भंग के बाद सक्रिय क्रेडेंशियल परिवर्तन | HIBP की मासिक जांच करें, प्रबंधक अलर्ट सक्षम करें, लॉगिन गतिविधि की समीक्षा करें |

| पासवर्ड पुनर्प्राप्ति विधियों और बैकअप कोड को सुरक्षित करें | मध्यम — कई पुनर्प्राप्तियों और सुरक्षित भंडारण को कॉन्फ़िगर करें | कम–मध्यम — एन्क्रिप्टेड स्टोरेज या भौतिक सुरक्षित | ⭐⭐⭐ — अनधिकृत पुनर्प्राप्ति और लॉकआउट को रोकता है | विश्वसनीय पुनर्प्राप्ति प्रक्रियाएँ; कम समर्थन वृद्धि | बैकअप कोड को ऑफ़लाइन/एन्क्रिप्टेड स्टोर करें; कई संपर्क पंजीकृत करें |

| सुरक्षित पासवर्ड स्वच्छता का अभ्यास करें: कभी भी पासवर्ड साझा या पुन: उपयोग न करें | मध्यम — नीति का पालन और सांस्कृतिक परिवर्तन | कम — नीतियाँ + पासवर्ड प्रबंधक / SSO उपकरण | ⭐⭐⭐ — आंतरिक जोखिम और विस्फोट क्षेत्र को सीमित करता है | बेहतर जवाबदेही; साझा-क्रेडेंशियल घटनाओं में कमी | पासवर्ड प्रबंधक साझा करने या SSO का उपयोग करें; प्लेनटेक्स्ट साझा करने पर रोक लगाएँ |

| उपयोगकर्ताओं को शिक्षित करें और पासवर्ड सुरक्षा नीतियाँ स्थापित करें | उच्च — नीति डिजाइन, प्रशिक्षण, प्रवर्तन | मध्यम–उच्च — प्रशिक्षण कार्यक्रम, निगरानी उपकरण | ⭐⭐⭐ — संगठन-व्यापी सर्वोत्तम प्रथाओं को बनाए रखता है | संगत व्यवहार, अनुपालन, तेजी से भंग प्रतिक्रिया | उपकरण प्रदान करें (प्रबंधक/जनरेटर), नियमित प्रशिक्षण, स्पष्ट नीतियाँ |

प्रथा से आदत तक: अपनी दैनिक दिनचर्या में सुरक्षा को एकीकृत करना

डिजिटल दुनिया में नेविगेट करना केवल यह जानने से अधिक है कि क्या करना है; यह लगातार, सचेत कार्रवाई की मांग करता है। हमने मजबूत पासवर्ड सुरक्षा के दस स्तंभों का अन्वेषण किया है, प्रत्येक खाते के लिए मजबूत, अद्वितीय क्रेडेंशियल बनाने के मौलिक सिद्धांत से लेकर मल्टी-फैक्टर ऑथेंटिकेशन (MFA) के रणनीतिक कार्यान्वयन और सुरक्षित पासवर्ड प्रबंधकों को अपनाने तक। हमने मानव तत्व में गहराई से जाना है, फिशिंग और सामाजिक इंजीनियरिंग के खतरों को पहचानते हुए, और स्पष्ट सुरक्षा नीतियों की संगठनात्मक आवश्यकता को समझा है। पासवर्ड सुरक्षा के इन सर्वोत्तम प्रथाओं के माध्यम से यात्रा एक स्पष्ट सत्य प्रकट करती है: आपकी डिजिटल सुरक्षा एक उत्पाद नहीं है जिसे आप खरीदते हैं, बल्कि एक प्रक्रिया है जिसे आप विकसित करते हैं।

मुख्य चुनौती इस ज्ञान को प्रथाओं की एक चेकलिस्ट से एक सेट में बदलना है जो गहरे, स्वाभाविक आदतों में समाहित हो जाए। सलाह की मात्रा भारी लग सकती है, लेकिन प्रगति क्रमिक, उच्च-प्रभाव वाले परिवर्तनों के माध्यम से होती है। लक्ष्य रातोंरात पूर्णता प्राप्त करना नहीं है, बल्कि एक प्रगतिशील रूप से मजबूत रक्षा स्थिति बनाना है।

आपकी तात्कालिक कार्रवाई योजना: एक अधिक सुरक्षित आप के लिए तीन कदम

इस सिद्धांत से वास्तविकता में संक्रमण करने के लिए, उन कार्यों पर ध्यान केंद्रित करें जो सबसे कम प्रारंभिक प्रयास के लिए सबसे महत्वपूर्ण सुरक्षा बढ़ावा प्रदान करते हैं। इसे आपका "अब शुरू करें" योजना मानें:

- अपने डिजिटल हब को सुरक्षित करें: आपका प्राथमिक ईमेल खाता आपके डिजिटल साम्राज्य की कुंजी है। यदि आप आज कुछ और नहीं करते हैं, तो इस खाते पर MFA या दो-चरणीय सत्यापन सक्षम करें। यह एकल कार्रवाई अनधिकृत पहुंच के खिलाफ एक मजबूत बाधा बनाती है, अनगिनत अन्य सेवाओं के लिए रीसेट लिंक और सूचनाओं की रक्षा करती है।

- एक केंद्रीकृत वॉल्ट अपनाएँ: एक प्रतिष्ठित पासवर्ड प्रबंधक चुनें और स्थापित करें। हर एक खाते को एक साथ स्थानांतरित करने के बारे में चिंता न करें.

- नए खातों को जोड़ें: जैसे-जैसे आप नए खाते बनाते हैं, उन्हें जोड़ना शुरू करें और धीरे-धीरे अपने सबसे महत्वपूर्ण लॉगिन, जैसे बैंकिंग, सोशल मीडिया और प्राथमिक कार्य उपकरणों को स्थानांतरित करें। यह पासवर्ड पुनः उपयोग को हमेशा के लिए समाप्त करने की दिशा में पहला कदम है।

- उत्पन्न करें, बनाएं नहीं: जटिल पासवर्ड खुद बनाने की कोशिश करना बंद करें। मनुष्य सचमुच की यादृच्छिकता बनाने में notoriously खराब होते हैं। इसके बजाय, सभी नए खातों के लिए और किसी भी मौजूदा पासवर्ड को अपडेट करने के लिए एक पासवर्ड जनरेटर का उपयोग करना शुरू करें। यह सुनिश्चित करता है कि आपके क्रेडेंशियल्स जटिलता और एंट्रॉपी के उच्चतम मानकों को पूरा करते हैं बिना किसी मानसिक प्रयास के।

मुख्य अंतर्दृष्टि: मजबूत सुरक्षा का मार्ग एकल, विशाल ओवरहाल के बारे में नहीं है। यह छोटे, लगातार और बुद्धिमान विकल्पों की एक श्रृंखला के बारे में है जो समय के साथ मिलकर एक लचीला और अनुकूलनशील रक्षा तंत्र बनाते हैं जो विकसित हो रहे खतरों के खिलाफ है।

बुनियादी बातों से परे: सुरक्षा मानसिकता का विकास

एक बार जब ये बुनियादी आदतें स्थापित हो जाती हैं, तो हमने जिन व्यापक सिद्धांतों पर चर्चा की है, उन्हें एकीकृत करना आसान हो जाएगा। आप स्वाभाविक रूप से अनचाहे ईमेल के प्रति अधिक संदेहास्पद हो जाएंगे, फ़िशिंग प्रयासों के लक्षणों को पहचानते हुए। अपने सॉफ़्टवेयर को नियमित रूप से अपडेट करना एक नियमित कार्य बन जाएगा, न कि एक परेशान करने वाली बाधा। आप अपने खातों के लिए सेट किए गए पुनर्प्राप्ति तरीकों के बारे में गंभीरता से सोचेंगे, सुरक्षित, पूर्व-निर्मित बैकअप कोड का विकल्प चुनेंगे, न कि आसानी से अनुमानित सुरक्षा प्रश्नों का।

इन पासवर्ड सुरक्षा के सर्वोत्तम अभ्यासों में महारत हासिल करना केवल डेटा की सुरक्षा के बारे में नहीं है; यह नियंत्रण और मानसिक शांति को पुनः प्राप्त करने के बारे में है। यह सुनिश्चित करने के बारे में है कि आपकी व्यक्तिगत जानकारी, वित्तीय संपत्तियाँ, और डिजिटल पहचान केवल आपकी और आपकी ही रहें। इन प्रथाओं को दैनिक आदतों में बदलकर, आप केवल खतरों का जवाब नहीं दे रहे हैं; आप एक ऐसा डिजिटल जीवन सक्रिय रूप से बना रहे हैं जो डिज़ाइन द्वारा लचीला है। आज आप जो प्रयास करते हैं, वह आपके भविष्य की सुरक्षा और डिजिटल कल्याण में एक सीधा निवेश है।

क्या आप सर्वोत्तम प्रथाओं को बिना किसी प्रयास की आदतों में बदलने के लिए तैयार हैं? ShiftShift Extensions आपको आवश्यक महत्वपूर्ण इन-ब्राउज़र उपकरण प्रदान करता है, जिसमें एक शक्तिशाली पासवर्ड जनरेटर शामिल है जो तात्कालिक रूप से अनक्रैक करने योग्य क्रेडेंशियल्स बनाने के लिए है। अपनी सुरक्षा कार्यप्रवाह को सरल बनाएं और ShiftShift Extensions से आज ही सभी-एक में टूलकिट डाउनलोड करके अपनी उत्पादकता बढ़ाएं।