Što je DNS preko HTTPS: Vodič za enkriptirano pregledavanje

Zanima vas što je DNS preko HTTPS (DoH)? Ovaj vodič objašnjava kako DoH šifrira vaše DNS upite kako bi poboljšao privatnost, zaobišao blokade i osigurao vaše pregledavanje.

Preporučene ekstenzije

DNS preko HTTPS-a, ili DoH, je moderan protokol dizajniran da zadrži vašu web pretragu privatnom. To postiže enkripcijom prvog koraka koji poduzimate online: traženjem adrese web stranice. Zamislite to kao zamjenu javne razglednice za zatvoreno, privatno pismo. Vaš zahtjev je skriven od znatiželjnih očiju na mreži.

Problem privatnosti koji DNS preko HTTPS-a rješava

Svaki put kada posjetite web stranicu, vaš uređaj treba prevesti ljudski razumljiv naziv koji upisujete (kao što je example.com) u IP adresu koju računalo može pročitati. Time se bavi Sustav domena (DNS), koji je u suštini telefonski imenik interneta.

Desetljećima je ovo DNS pretraživanje bilo potpuno neenkriptirano, odvijajući se na otvorenom. To znači da vaš davatelj internetskih usluga (ISP), administrator mreže u vašem uredu ili bilo tko tko prisluškuje javnu Wi-Fi vezu može vidjeti svaku pojedinu stranicu koju tražite. To je kao da najavljujete svoju destinaciju svima u sobi prije nego što tamo odete.

Ova nedostatak privatnosti stvara ozbiljne probleme:

- Praćenje od strane ISP-a: Vaš davatelj internetskih usluga može lako zabilježiti cijelu vašu povijest pretraživanja. Ove podatke mogu koristiti za ciljanje oglasa ili ih prodati posrednicima podataka.

- Prisiljavanje na javnom Wi-Fi-u: Na mreži u kafiću ili zračnoj luci, napadači mogu lako pratiti vaše DNS zahtjeve kako bi vas profilirali ili vidjeli koje usluge koristite.

- Otimačina DNS-a: Loš akter mogao bi presresti vaš neenkriptirani DNS zahtjev i poslati lažnu IP adresu, preusmjeravajući vas na phishing stranicu dizajniranu za krađu vaših vjerodajnica.

Zatvaranje digitalne omotnice

DNS preko HTTPS-a mijenja igru tako što omotava ova DNS pretraživanja unutar istog sigurnog HTTPS protokola koji štiti vaše online bankarstvo i kupovinu. Ova inovacija, koju su pokrenuli veliki igrači poput Google-a i Mozille oko 2016., čini da vaši DNS zahtjevi izgledaju poput bilo kojeg drugog enkriptiranog web prometa.

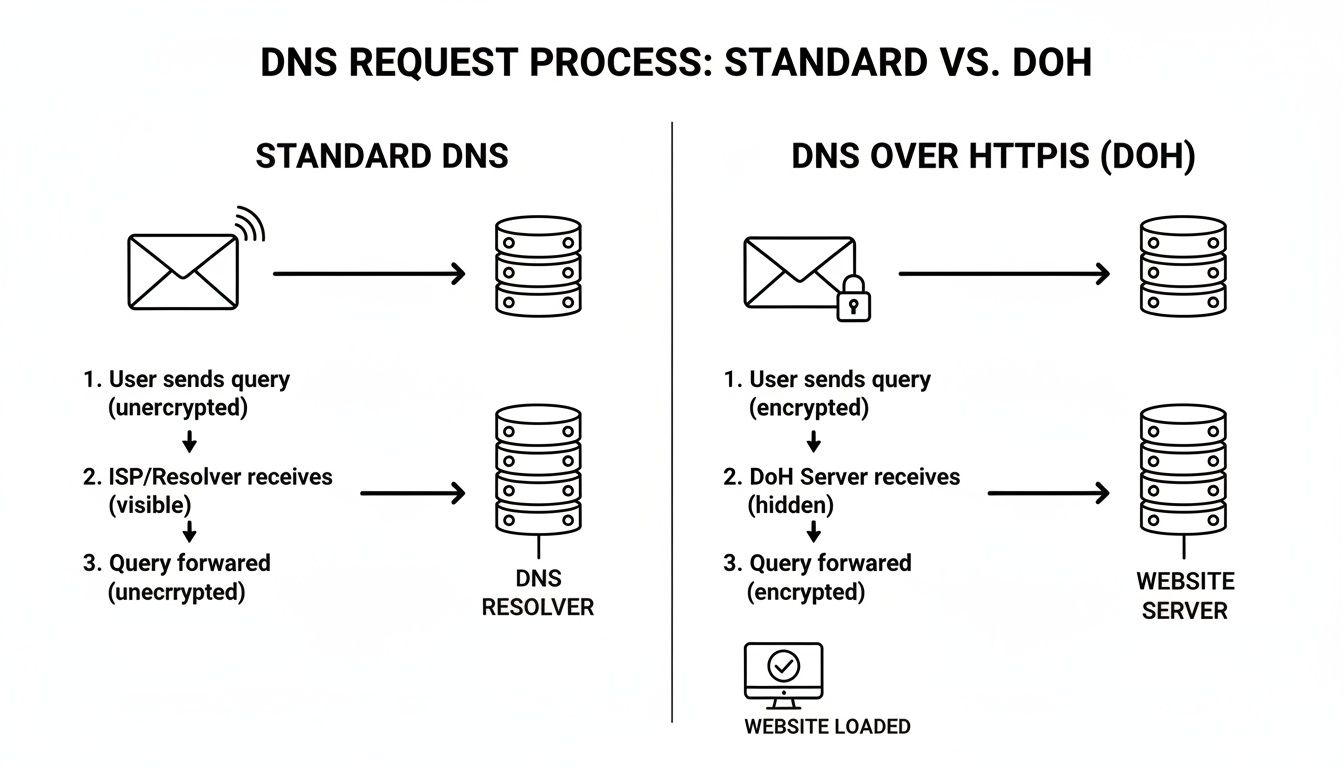

Ova dijagram prikazuje kako DoH uredno smješta DNS upit unutar sigurnog HTTPS tunela, šaljući ga sigurno do razrješivača.

Ključni dio je da su i vaš zahtjev i odgovor servera zaštićeni unutar ove enkriptirane veze. Nitko u sredini ne može vidjeti ili mijenjati te podatke. Više povijesnog konteksta možete pronaći na izvorima DoH-a iz Control D.

Spajanjem DNS zahtjeva s normalnim HTTPS prometom, DoH učinkovito kamuflira vaše namjere pretraživanja, čineći izuzetno teškim za treće strane da prate vaše online putovanje od samog početka.

Ova jednostavna, ali moćna promjena dodaje toliko potrebni sloj privatnosti koji je nedostajao u izvornom dizajnu interneta.

Tradicionalni DNS vs DNS preko HTTPS-a na prvi pogled

Da bismo doista vidjeli razliku, stavimo stare i nove metode jedna pored druge. Kontrast u privatnosti i sigurnosti je očigledan.

| Značajka | Tradicionalni DNS | DNS preko HTTPS-a (DoH) |

|---|---|---|

| Enkripcija | Nema. Poslano u običnom tekstu. | Potpuno enkriptirano s HTTPS-om. |

| Port | Koristi port 53. | Koristi port 443 (standard za HTTPS). |

| Vidljivost | Lako se prati od strane ISP-a i mreža. | Uklapa se u normalan web promet. |

| Privatnost | Otkriva sve posjećene domene. | Skriva pretraživanje domena od trećih strana. |

Na kraju, DoH uzima ranjiv, javni proces i osigurava ga unutar modernog, enkriptiranog web standarda kojem već vjerujemo za sve ostalo.

Kako DoH štiti vaše putovanje web pretraživanjem

Pogledajmo što se zapravo događa kada kliknete na poveznicu ili upišete web stranicu u svoj preglednik. Čini se trenutnim, ali se iza kulisa odvija mnoštvo aktivnosti. DNS preko HTTPS-a (DoH) ulazi u ovaj proces i dodaje kritičan sloj privatnosti, štiteći vašu aktivnost od znatiželjnih očiju.

Zamislite tradicionalni DNS kao slanje razglednice. Svaka osoba koja je obrađuje putem—vaš davatelj internetskih usluga, mrežni administrator u vašem uredu ili haker na javnom Wi-Fi-u—može lako pročitati adresu koju pokušavate doseći, poput "mybank.com." Nema tajni.

DoH uzima tu razglednicu i zatvara je unutar zaključane, neprozirne omotnice. Sigurno pakira vaš zahtjev, tako da nitko ne može zaviriti u sadržaj dok je u transportu.

Korak 1: Sigurni rukovanje

Kada pritisnete Enter, vaš preglednik još uvijek treba postaviti isto osnovno pitanje: "Koja je IP adresa za ovu web stranicu?" Ali umjesto da viče to pitanje preko otvorene sobe, DoH čini nešto mnogo pametnije.

Omotava DNS upit unutar standardnog HTTPS zahtjeva—iste sigurnosne protokole koji štite vaše podatke o kreditnim karticama kada kupujete online. Ovaj novi, enkriptirani paket zatim se šalje posebnom DoH-kompatibilnom DNS razrješivaču.

Budući da zahtjev putuje preko porta 443, standardnog porta za sav siguran web promet, savršeno se uklapa u sve ostalo što vaš uređaj radi online. To je kao da skrivate specifičan razgovor usred bučne, žive gužve.

Uz DoH, vaš DNS zahtjev više nije jedinstveni, lako prepoznatljiv komad podataka. Savršeno se uklapa u enkriptirani web promet koji neprekidno teče s vašeg uređaja, čineći izuzetno teškim za treće strane da ga izoliraju i pregledaju.

Ova jednostavna akcija kamuflaže je tajna DoH-ove moći. Uzima povijesno ranjiv dio web pretraživanja i omotava ga u zlatni standard moderne web sigurnosti.

Korak 2: Enkriptirano putovanje i privatni odgovor

Jednom kada DoH razrješivač dobije HTTPS paket, sigurno ga otvara, pronalazi IP adresu koju ste tražili i priprema odgovor.

No, sigurnost se tu ne zaustavlja.

Resolver uzima odgovor—IP adresu—i vraća je u novi, šifrirani HTTPS odgovor. Ovaj sigurni paket putuje izravno natrag do vašeg preglednika, a samo vaš preglednik ima ključ za njegovo otvaranje.

Evo zašto je to važno:

- Bez prisluškivanja: Od početka do kraja, cijela komunikacija je privatna. Nitko u sredini ne može vidjeti kamo idete online.

- Integritet podataka: Šifriranje također jamči da je odgovor koji dobivate autentičan i da nije zlonamjerno promijenjen kako bi vas odveo na lažnu web stranicu.

Ova dijagram prikazuje razliku između otvorenog, ranjivog puta standardnog DNS zahtjeva i sigurnog, privatnog putovanja koje DoH pruža.

Kao što možete vidjeti, pristup "zapečaćenog omotnica" DoH-a je potpuni preokret za privatnost.

Naposljetku, vaš preglednik prima šifrirani odgovor, otvara ga i povezuje vas s web stranicom. Stranica se učitava jednako brzo kao i uvijek, ali vaš digitalni trag bio je zaštićen cijelo vrijeme. Ova razina sigurnosti odlično funkcionira uz druge alate za privatnost. Da biste saznali više, pogledajte naš vodič o tome kako upravljanje kolačićima može pružiti još veću kontrolu. Ova end-to-end šifriranje je ono što čini DoH tako velikim korakom naprijed za privatniji internet.

Koje su stvarne koristi korištenja DoH-a?

Prelazak na DNS preko HTTPS-a (DoH) nije samo sitna prilagodba privatnosti. Pruža vam stvarnu, praktičnu kontrolu nad vašim digitalnim tragom, osiguravajući vašu online aktivnost na načine na koje stari DNS sustav nikada nije bio dizajniran da se nosi s tim.

Najočiglednija prednost? Sprječava vašeg davatelja internetskih usluga (ISP) da vodi dnevnik svih stranica koje posjećujete. Standardni DNS upiti šalju se u običnom tekstu, čineći vašu povijest pretraživanja otvorenom knjigom. DoH šifrira te pretrage, učinkovito zatvarajući tu knjigu.

Pomislite na to kao na privatni tunel za vaše DNS zahtjeve. Samo vi i DNS resolver na drugom kraju znate kamo pokušavate ići.

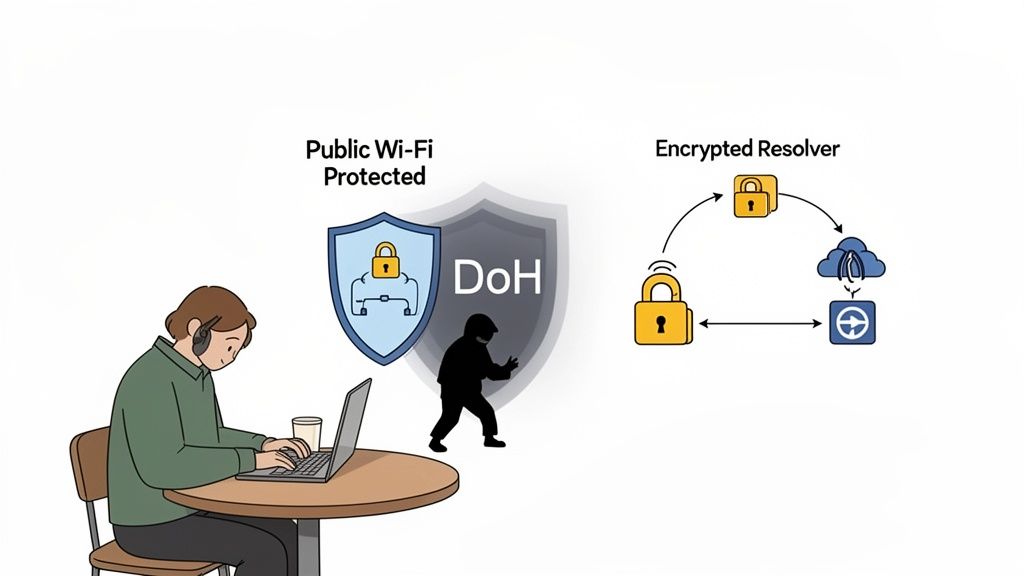

Naposljetku, siguran javni Wi-Fi

Svi smo bili tamo—spajajući se na besplatni Wi-Fi u kafiću, zračnoj luci ili hotelu. No, te mreže su igralište za napadače, koji lako mogu prisluškivati nešifrirani promet. Uobičajena taktika je napad "čovjeka u sredini" (MITM).

Evo kako to funkcionira: pokušavate otići na web stranicu svoje banke. Napadač na istoj mreži presreće vaš nešifrirani DNS zahtjev i daje vam lažnu IP adresu, šaljući vas na uvjerljivu, ali zlonamjernu kopiju stranice. S DoH-om, ovaj cijeli napad se raspada. Vaš DNS upit je šifriran i nečitljiv za njih, osiguravajući da uvijek završite na pravoj web stranici.

Šifriranjem DNS prometa, DoH jača vašu obranu protiv uobičajenih prijetnji poput DNS spoofinga i otmice, čineći javni Wi-Fi znatno sigurnijim za korištenje.

To je jednostavna, snažna obrana protiv vrlo stvarne prijetnje koja svakodnevno cilja ljude na nesigurnim vezama.

Obilaženje web cenzure i filtara

DoH je također moćan alat za održavanje otvorenog interneta. Mnoge tvrtke, škole, pa čak i cijele zemlje blokiraju pristup sadržaju filtriranjem DNS zahtjeva. Kada pokušate posjetiti ograničenu stranicu, njihov DNS poslužitelj jednostavno vam neće dati ispravnu IP adresu.

Budući da DoH šalje vaše upite izravno resolveru kojem vjerujete, prolazi pored većine lokalnih DNS filtara. To znači da možete doći do sadržaja koji bi inače mogao biti blokiran.

Evo gdje to doista čini razliku:

- Obilaženje blokada na razini ISP-a: Neki davatelji filtriraju određene web stranice iz komercijalnih ili političkih razloga. DoH vas zaobilazi.

- Prevladavanje mrežnih ograničenja: Ako vaša radna ili školska mreža blokira stranice koje su vam potrebne za istraživanje ili vijesti, DoH često može obnoviti pristup.

- Promicanje slobodnog protoka informacija: Na mjestima s jakom internet cenzurom, DoH može biti bitan alat za pristup globalnom, nefiltriranom webu.

Ova promjena omogućava vam da odlučite što možete vidjeti online, umjesto da tu kontrolu prepustite mreži na kojoj se nalazite. Prema pružatelju sigurnosti Quad9, ovo je dio većeg trenda. Predviđaju da će do 2025. godine, usluge DNS-a usmjerene na privatnost postati standardna obrana protiv prijetnji poput phishinga koje iskorištavaju slabe, nešifrirane DNS-ove. Možete istražiti zašto je DNS usluga usmjerena na privatnost kritična kako biste vidjeli koliko ova tehnologija postaje važna.

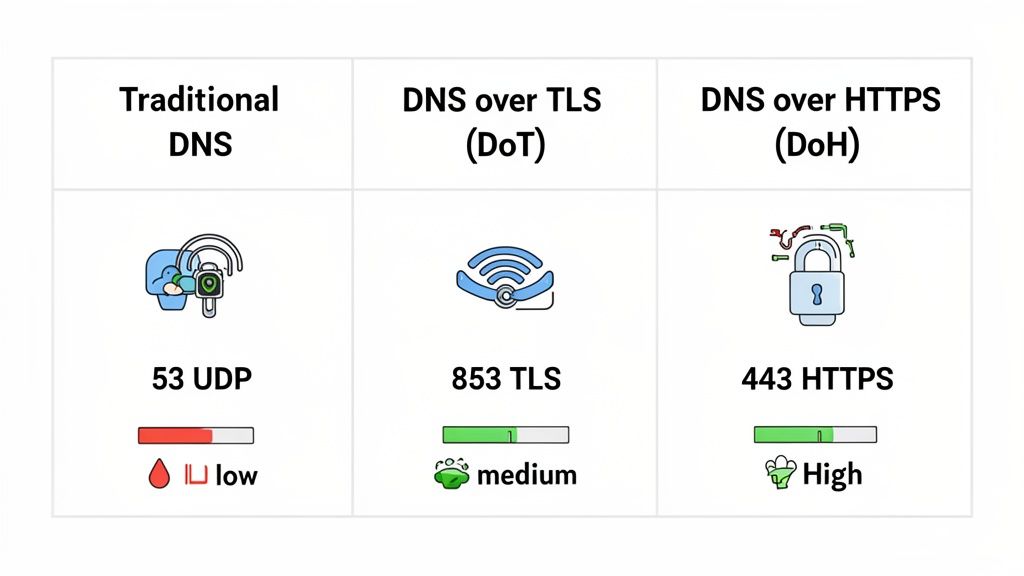

Usporedba DoH-a, DoT-a i tradicionalnog DNS-a

Dok DNS preko HTTPS-a (DoH) dobiva puno pažnje zbog povećanja online privatnosti, nije jedina opcija kada je u pitanju šifrirani DNS. Da bismo doista razumjeli zašto je DoH jedinstven, trebamo ga staviti uz bok njegovom starijem bratu, DNS-u preko TLS-a (DoT), i klasičnom, nešifriranom DNS-u na kojem je internet izgrađen.

Svaki protokol drugačije pristupa sigurnosti i privatnosti, što dovodi do nekih važnih kompromisa. Pravi izbor često se svodi na balansiranje potrebe za jakom enkripcijom naspram upravljanja mrežom i koliko je lako implementirati protokol.

Zaronimo u ono što ih razlikuje i istražimo zašto se preglednici i moderni operativni sustavi sve više oslanjaju na DoH.

DNS preko TLS-a: Direktan pristup enkripciji

Prije nego što je DoH postao novi standard, DNS preko TLS-a bio je izbor za osiguranje DNS upita. DoT funkcionira tako da omotava vaše DNS upite u sigurni tunel Transport Layer Security (TLS) – istu moćnu enkripciju koja osigurava HTTPS web stranice.

Ključna razlika je u tome što DoT radi na posve određenom portu: port 853. Ovaj pristup direktne linije je učinkovit i stvara siguran kanal isključivo za DNS. U osnovi, najavljuje mreži: "Hej, ja sam enkriptirani DNS upit!"

Iako je to sjajno za sigurnost, to je također njegova Ahilova peta. Budući da koristi jedinstveni port, mrežni administratori lako mogu uočiti i blokirati promet na portu 853 kako bi provodili lokalna pravila filtriranja DNS-a. To čini DoT fantastičnim izborom ako samo želite enkripciju i ne smeta vam što je vaš DNS promet prepoznatljiv.

Prednost nevidljivosti DNS-a preko HTTPS-a

Tu DoH odstupa od ostalih. Umjesto posve određenog porta, DoH pametno maskira DNS upite slanjem preko port 443 – istog porta koji se koristi za sav standardni, sigurni HTTPS web promet.

Ta jedna mala promjena ima ogroman utjecaj.

Budući da DoH promet izgleda točno kao enkriptirani podaci s bezbroj drugih web stranica i aplikacija, gotovo je nemoguće za mrežnog promatrača odabrati i blokirati samo vaše DNS zahtjeve bez izazivanja velikih prekida u svim web pregledavanjima.

Ova "kamuflaža" je tajno oružje DoH-a. Osigurava ne samo enkripciju, već i razinu nevidljivosti koju DoT jednostavno ne može dostići. To ga čini nevjerojatno učinkovitim alatom za zaobilaženje cenzure temeljenog na DNS-u i pretjerano restriktivnih mrežnih politika. To je glavni razlog zašto su preglednici poput Chromea i Firefoxa ugradili DoH kao svoju preferiranu metodu sigurnog DNS-a. Alati usmjereni na privatnost poput ShiftShift ekstenzija Domain Checker također se oslanjaju na DoH kako bi vaši DNS upiti ostali potpuno privatni i izvan vidokruga.

Izravna usporedba

Da bismo sve to prikazali, pogledajmo detaljnu usporedbu. Ova tablica ističe praktične razlike između starog protokola, njegovog prvog enkriptiranog nasljednika i modernog, nevidljivog standarda.

Detaljna usporedba značajki DNS protokola

Detaljan pregled tehničkih i praktičnih razlika između tri glavna DNS protokola.

| Atribut | Tradicionalni DNS | DNS preko TLS-a (DoT) | DNS preko HTTPS-a (DoH) |

|---|---|---|---|

| Enkripcija | Nema (Plain Text) | Potpuna TLS enkripcija | Potpuna HTTPS enkripcija |

| Koristi se port | Port 53 | Port 853 | Port 443 |

| Vidljivost | Potpuno izložen i lako nadgledan | Enkriptirano, ali lako prepoznatljivo kao DNS promet | Enkriptirano i uklapa se u redovni web promet |

| Privatnost | Izlaže svaki pretraženi domen | Štiti od inspekcije sadržaja | Štiti sadržaj i kamuflira sam zahtjev |

| Blokabilnost | Lako se blokira ili preusmjerava | Relativno lako blokirati po portu | Vrlo teško blokirati bez širokih prekida |

| Primarna upotreba | Naslijeđena internetska infrastruktura | Osiguranje DNS-a na pouzdanim mrežama | Povećanje privatnosti korisnika i zaobilaženje cenzure |

Na kraju, i DoH i DoT predstavljaju ogromno poboljšanje sigurnosti u odnosu na tradicionalni DNS. DoT nudi jednostavan, posvećen kanal za osiguranje vaših pretraživanja. Međutim, DoH-ova pametna sposobnost da se uklopi u svakodnevni web promet daje mu snažnu prednost, posebno na mrežama s intenzivnim nadzorom ili filtriranjem, čineći ga jasnim favoritom za alate i korisnike usmjerene na privatnost danas.

Razumijevanje kritika i kompromisa

Dok je DNS preko HTTPS-a (DoH) ogromna pobjeda za privatnost pojedinaca, to nije čarobni metak. Kao i svaka nova tehnologija, dolazi s vlastitim skupom izazova i kompromisa. Ključno je pogledati cijelu sliku i razumjeti legitimne brige koje su došle s rastućom popularnošću DoH-a.

Jedna od najvećih argumenata protiv njega je rizik od centralizacije DNS-a. Većina web preglednika, prema zadanim postavkama, usmjerava DoH zahtjeve na mali krug velikih pružatelja poput Googlea, Cloudflare-a i Quad9. Iako ove tvrtke imaju jake politike privatnosti, ova postavka učinkovito stavlja internetski adresar u ruke nekolicine korporativnih divova.

To jednostavno zamjenjuje jedan problem drugim. Umjesto da vaš lokalni davatelj internetskih usluga (ISP) ima uvid u vaše navike pregledavanja, ta vidljivost sada se prebacuje na drugog tehnološkog diva. Za svakoga tko se osjeća nelagodno zbog praćenja podataka od strane korporacija, to je značajna briga.

Dilema upravljanja mrežom

Za ljude koji upravljaju mrežama—bilo u tvrtki, školi ili čak u kući s roditeljskim kontrolama—DoH može biti ogroman problem. Dugo su se oslanjali na praćenje DNS prometa kako bi održali svoje mreže sigurnima.

Ova vrsta nadzora je bitna za:

- Provođenje sigurnosnih politika: Blokiranje prometa prema domenama poznatim po zloćudnom softveru, phishing prevarama i zapovjednim centrima botneta.

- Filtriranje sadržaja: Održavanje neprimjerenog ili odraslog sadržaja izvan mreže na mjestima poput škola i domova.

- Usaglašenost s propisima: Osiguravanje da mrežna aktivnost ispunjava određene zakonske ili industrijske zahtjeve.

DoH u suštini zaobilazi sve ove tradicionalne, DNS-bazirane zaštite. Budući da su DNS upiti šifrirani i izgledaju poput normalnog HTTPS web prometa, postaju potpuno nevidljivi za većinu vatrozida i uređaja za filtriranje. To može oslabiti obranu mreže i probiti rupe u pažljivo osmišljenim sigurnosnim politikama.

Osnovni sukob ovdje je klasična borba: privatnost pojedinca nasuprot centraliziranoj kontroli mreže. Sama značajka koja omogućava korisniku da zaobiđe cenzuru također omogućava zaposleniku da zaobiđe kritične sigurnosne filtre.

To je pokrenulo žestoku raspravu u industriji. Stručnjaci za sigurnost ističu da DoH, unatoč dobrim namjerama, može zaslijepiti alate dizajnirane da nas štite. Čak smo vidjeli da zloćudni softver počinje koristiti DoH kako bi prikrio svoje komunikacije, što ga čini mnogo teže uočljivim i isključivim.

Pronalaženje uravnoteženog pristupa

Ova cijela rasprava zapravo pokazuje da DoH nije rješenje koje odgovara svima. Za pojedinca koji koristi sumnjivu javnu Wi-Fi mrežu u kafiću, njegove prednosti su kristalno jasne. Rizik da netko špijunira vašu aktivnost je visok, a DoH dodaje vitalni sloj zaštite.

Ali u upravljanom okruženju poput korporativnog ureda ili škole, izračun je drugačiji. Ovdje, potreba za sigurnošću na razini mreže i filtriranjem sadržaja često ima prioritet nad povećanjem privatnosti od šifriranog DNS-a. To je upravo razlog zašto mnoge organizacije biraju blokirati DoH na svojim mrežama, prisiljavajući sve DNS zahtjeve da se vraćaju kroz njihove vlastite nadzirane poslužitelje.

Na kraju, istinsko razumijevanje što je DNS preko HTTPS-a znači vidjeti i njegovu snagu i njegove zamke. To je fantastičan alat za jačanje osobne privatnosti, ali kako i gdje se koristi zahtijeva pažljivo razmišljanje. Za mrežne administratore, prilagodba svijetu s DoH-om znači razvijanje njihovih sigurnosnih strategija i pronalaženje novih načina za zaštitu svojih korisnika bez oslanjanja na tradicionalno praćenje DNS-a.

Kako omogućiti i testirati DNS preko HTTPS-a

Prebacivanje na DNS preko HTTPS-a je puno lakše nego što mislite. Većina web preglednika i operativnih sustava koje svakodnevno koristimo već ima podršku za DoH, što znači da možete dodati ozbiljan sloj privatnosti svom pregledavanju s samo nekoliko klikova.

Ovaj vodič će vas provesti kroz aktiviranje DoH-a na najčešćim platformama. Nakon što ga postavite, pokrit ćemo kako brzo provjeriti da li je vaš DNS promet zapravo šifriran i skriven.

Aktiviranje DoH-a u vašem web pregledniku

Za većinu nas, najjednostavniji način za početak korištenja DoH-a je omogućiti ga izravno unutar web preglednika. Ovaj pristup je odličan jer šifrira sve pretrage domena koje vaš preglednik izvršava, bez obzira na to koje su glavne mrežne postavke vašeg računala.

Google Chrome

- Kliknite na ikonu izbornika s tri točke u gornjem desnom kutu i idite na Postavke.

- Od tamo, idite na Privatnost i sigurnost, a zatim kliknite na Sigurnost.

- Pomičite se prema dolje do područja "Napredno" i potražite opciju Koristi sigurni DNS.

- Uključite je. Prema zadanim postavkama, Chrome pokušava koristiti uslugu vašeg trenutnog davatelja internetskih usluga ako podržava DoH. Za bolju privatnost, preporučujem odabir opcije "S" i odabir određenog davatelja poput Cloudflare (1.1.1.1) ili Google (Javni DNS).

Mozilla Firefox

- Kliknite na izbornik s tri crte "hamburger" u gornjem desnom kutu i odaberite Postavke.

- Ostanite na panelu Općenito, pomaknite se skroz dolje do Mrežne postavke i kliknite na gumb Postavke....

- U novom prozoru koji se otvori, pomaknite se na dno i označite okvir za Omogući DNS preko HTTPS-a.

- Možete odabrati davatelja s popisa ili unijeti prilagođenog ako imate omiljenog.

Omogućavanje DoH-a u vašem pregledniku je brza pobjeda za privatnost. Osigurava veliku većinu vaše web aktivnosti bez potrebe za dubokim tehničkim promjenama u vašem operativnom sustavu.

Omogućavanje DoH-a na vašem operativnom sustavu

Ako želite zaštitu koja nadilazi samo vaš web preglednik i pokriva druge aplikacije, možete omogućiti DoH na razini operativnog sustava. Važno je znati da, iako je ovo standardna značajka na Windows 11, nikada nije službeno došla do Windows 10.

Windows 11

- Otvorite Postavke i idite na Mreža i internet.

- Odaberite vezu koju koristite, bilo Wi-Fi ili Ethernet.

- Kliknite na Svojstva hardvera.

- Pogledajte za Dodjela DNS poslužitelja i kliknite na gumb Uredi pored njega.

- Promijenite postavku s "Automatski (DHCP)" na Ručno.

- Uključite IPv4 i upišite IP adrese za vašeg DoH davatelja (za Cloudflare, to su

1.1.1.1i1.0.0.1). - Sad, u padajućem izborniku Preferirana DNS enkripcija, odaberite Samo šifrirano (DNS preko HTTPS-a). Kliknite Spremi, i gotovi ste.

Kako potvrditi da DoH radi

Jednom kada omogućite DoH, dobra je ideja osigurati se da zapravo radi. Brza provjera će vam dati mir da su vaši DNS zahtjevi pravilno šifrirani.

Odličan alat za to je Cloudflareov Pregled sigurnosti iskustva pregledavanja. Samo učitajte stranicu, i automatski će izvršiti nekoliko testova na vašoj vezi. Ono što vas zanima je "Sigurni DNS"—zelena kvačica znači da se vaši upiti šalju preko šifriranog kanala.

Ako dobijete zeleno svjetlo, sve je u redu. Ako ne, vratite se i dvostruko provjerite svoje postavke ili možda pokušajte s drugim DoH davateljem. Imajte na umu da spora veza ponekad može ometati rezultate testova; možete saznati više o tome kako točno testirati brzinu interneta u našem posvećenom vodiču.

Često postavljana pitanja o DNS-u preko HTTPS-a

Kako sve više ljudi počinje koristiti DNS preko HTTPS-a, nekoliko uobičajenih pitanja uvijek se čini da se pojavljuju. Razumijevanje ovih pitanja pomaže vam shvatiti gdje DoH stvarno staje u vašem alatu za privatnost i što očekivati kada prebacite prekidač. Idemo u najčešća.

Hoće li korištenje DoH-a usporiti moju internetsku vezu?

U većini slučajeva, ne. Utjecaj koji DoH ima na vašu brzinu pregledavanja obično je toliko mali da ga nikada nećete primijetiti. Iako dodavanje enkripcije tehnički uvodi malo dodatnog opterećenja na svaki DNS zahtjev, moderni računala i mreže su toliko brzi da to obavljaju bez problema.

U nekim slučajevima, mogli biste čak vidjeti povećanje brzine povećanje. Ako su zadani DNS poslužitelji vašeg davatelja interneta spori, prelazak na visokoučinkovitu DoH uslugu od davatelja poput Cloudflare ili Google može zapravo učiniti da se web stranice učitavaju brže. Svaka sitna latencija od enkripcije je mala cijena koju treba platiti za ogromno poboljšanje privatnosti i sigurnosti.

Kratko rečeno: za većinu ljudi, razlika u performansama je zanemariva. Sigurnost koju dobivate od šifriranog DNS-a itekako se isplati.

Je li DoH potpuna zamjena za VPN?

Nimalo. Razmislite o DoH-u i Virtualnoj privatnoj mreži (VPN) kao o dva različita alata koja izvrsno rade zajedno. Oni rješavaju različite, ali jednako važne dijelove slagalice o online privatnosti.

Evo jednostavan način da pogledate njihove poslove:

- DNS preko HTTPS-a (DoH): Ovo šifrira samo DNS upit—trenutak kada vaš preglednik traži IP adresu web stranice. Sprječava prisluškivače da vide koje stranice pokušavate posjetiti.

- Virtualna privatna mreža (VPN): Ovo šifrira sav vaš internetski promet i skriva vašu pravu IP adresu od web stranica s kojima se povezujete. To je mnogo sveobuhvatnija zaštita privatnosti za sve što radite online.

Analogija može pomoći: DoH je poput stavljanja adrese odredišta u zatvorenu, privatnu omotnicu. VPN, s druge strane, je poput stavljanja cijelog vašeg automobila unutar zaključanog, neoznačenog kamiona kako biste stigli tamo. Za najbolju zaštitu, stvarno želite koristiti oboje.

Može li moj poslodavac vidjeti moje pregledavanje ako koristim DoH?

Čak i s uključenim DoH-om, ne biste trebali pretpostavljati da ste nevidljivi na upravljanoj mreži tvrtke ili škole. Iako otežava neformalno prisluškivanje, to nije čarobni metak protiv posvećenog nadzora mreže.

Vaš poslodavac ima druge načine da vidi što se događa. Čak i ako su vaši DNS upiti skriveni, pametan mrežni administrator još uvijek može dobiti dobru ideju o vašoj aktivnosti gledajući odredišne IP adrese s kojima se povezujete. Što je još važnije, mnogi uređaji koje izdaje posao imaju instaliran softver za nadzor koji vidi sve što radite prije nego što DoH uopće dođe u igru. DoH je sjajan korak za privatnost, ali ne zaobilazi vlastite sustave nadzora tvrtke.

Spremni osigurati svoje pregledavanje i pojednostaviti svoj radni proces? Ekosustav ShiftShift Extensions nudi niz moćnih alata unutar vašeg preglednika, uključujući Provjeru domena koja koristi DNS-preko-HTTPS-a za privatne upite. Preuzmite kontrolu nad svojim digitalnim životom s jedinstvenom paletom naredbi preuzimanjem ShiftShift Extensions danas.