Le 10 migliori pratiche per la sicurezza delle password nel 2026

Scopri le 10 migliori pratiche per la sicurezza delle password nel 2026. Impara a creare password robuste, utilizzare l'autenticazione multifattore (MFA) e proteggere i tuoi account dalle minacce moderne.

Estensioni Consigliate

In un'era in cui la nostra impronta digitale comprende tutto, dai dati finanziari alle comunicazioni personali, la password rimane la prima linea di difesa. Tuttavia, abitudini comuni come il riutilizzo delle credenziali su più siti e la dipendenza da frasi facilmente indovinabili creano vulnerabilità significative. I consigli standard spesso sembrano obsoleti e non affrontano le minacce sofisticate e automatizzate che definiscono la cybersecurity moderna. Questa guida è progettata per andare oltre i suggerimenti generici, offrendo un riepilogo completo delle migliori pratiche per la sicurezza delle password che sono rilevanti oggi.

Esploreremo le strategie critiche per proteggere la tua vita digitale. Questo include non solo la meccanica per creare password veramente forti e uniche, ma anche le pratiche essenziali per gestirle in modo efficace. Imparerai come implementare correttamente l'Autenticazione a Due Fattori (MFA), sfruttare il potere dei gestori di password e riconoscere ed evitare minacce prevalenti come il phishing e il credential stuffing. Inoltre, esploreremo come monitorare proattivamente i tuoi account per segni di compromissione e stabilire metodi di recupero sicuri.

In tutto questo elenco, forniremo esempi pratici e dettagli specifici di implementazione. Metteremo anche in evidenza come strumenti innovativi per browser, come la suite di ShiftShift Extensions, possano semplificare e automatizzare queste misure di sicurezza. Integrando strumenti come un generatore di password sicuro e l'elaborazione locale, puoi trasformare la sicurezza robusta da un compito complesso a una parte fluida e intuitiva della tua routine digitale quotidiana. Questa guida ti fornisce le conoscenze e i flussi di lavoro necessari per costruire una postura di sicurezza resiliente, proteggendo le tue informazioni sensibili da accessi non autorizzati.

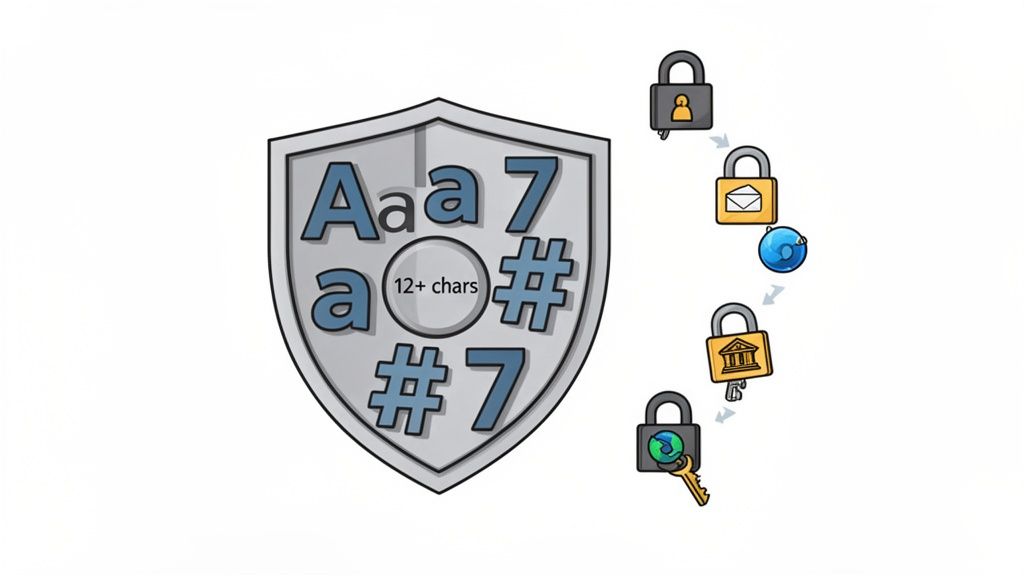

1. Usa Password Forti e Uniche per Ogni Account

Creare una password distintiva e complessa per ogni account online è la pratica più fondamentale per la sicurezza delle password. Una password forte funge da prima linea di difesa, combinando lettere maiuscole, lettere minuscole, numeri e caratteri speciali in una sequenza casuale. Questa complessità rende esponenzialmente più difficile per gli attaccanti indovinare o decifrare utilizzando metodi automatizzati come attacchi di forza bruta e attacchi a dizionario.

Il aspetto "unico" è altrettanto cruciale. Usare la stessa password su più servizi crea una vulnerabilità enorme. Se un servizio viene violato, gli attaccanti possono utilizzare le credenziali trapelate per accedere a tutti i tuoi altri account in quello che è noto come un attacco di credential stuffing. La ricerca di Microsoft sottolinea questo rischio, riportando che il 99,9% degli account compromessi che tracciano deriva da password deboli o riutilizzate.

Come Implementare Questa Pratica

Lo scopo è creare password che siano difficili da indovinare per le macchine e, idealmente, gestibili per te (anche se si raccomanda un gestore di password).

- Aumenta la Lunghezza rispetto alla Complessità: Sebbene la complessità sia importante, la lunghezza è un fattore più significativo nella forza della password. Una password più lunga, anche se semplice, richiede molto più tempo per essere decifrata rispetto a una breve e complessa. Punta a un minimo di 12-16 caratteri per account importanti.

- Usa Frasi di Passaggio: Invece di caratteri casuali, crea una frase memorabile e modificala. Ad esempio, "Il caffè rende la mia mattina fantastica!" può diventare

C0ffeeM@kesMyM0rn1ngGr8!. Questo è più facile da ricordare ma comunque altamente sicuro. - Sfrutta un Generatore di Password: Il metodo più sicuro è utilizzare uno strumento che crea password casuali crittograficamente sicure. Questo elimina il bias umano e garantisce la massima entropia. Per un'opzione affidabile e conveniente, puoi saperne di più su come generare password forti e casuali con lo strumento di ShiftShift.

Per gli utenti delle ShiftShift Extensions, che possono accedere a dati sensibili del browser, attenersi a questo principio è imprescindibile. Protegge non solo i tuoi singoli account ma anche il fulcro centrale della tua attività digitale da accessi non autorizzati.

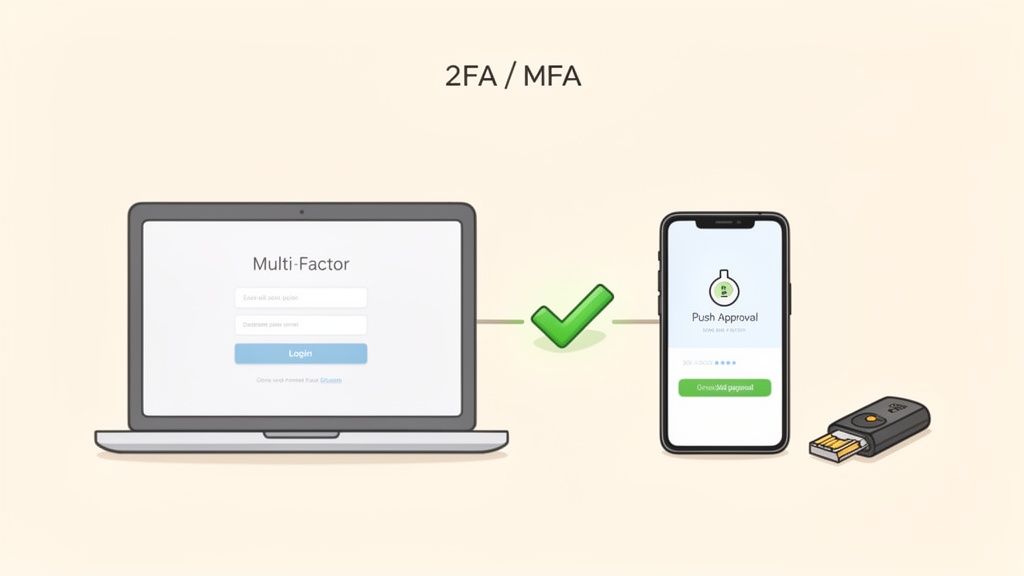

2. Implementa l'Autenticazione a Due Fattori (MFA)

Oltre a password forti, implementare l'Autenticazione a Due Fattori (MFA) aggiunge un secondo strato critico di difesa. La MFA richiede di fornire due o più fattori di verifica per accedere a una risorsa, come qualcosa che conosci (la tua password), qualcosa che hai (il tuo telefono o una chiave di sicurezza) e qualcosa che sei (un'impronta digitale). Questo approccio stratificato significa che anche se un attaccante ruba la tua password, non può comunque accedere al tuo account senza il fattore aggiuntivo.

L'efficacia della MFA è ben documentata. I dati di Microsoft mostrano che blocca oltre il 99,9% degli attacchi di compromissione degli account, e Google ha riportato zero takeover di account riusciti da phishing contro utenti con chiavi di sicurezza. Questa pratica di sicurezza non è più opzionale; è lo standard del settore per proteggere qualsiasi account sensibile, dai servizi bancari e email a servizi cloud e piattaforme per sviluppatori come GitHub.

Come Implementare Questa Pratica

Una corretta implementazione massimizza i benefici di sicurezza della MFA riducendo al minimo il disagio. La chiave è scegliere i metodi giusti e gestirli in modo sicuro.

- Prioritizza Fattori Più Forti: Sebbene qualsiasi MFA sia meglio di nessuna, non tutti i metodi sono uguali. Le chiavi di sicurezza hardware (ad es. YubiKey, Titan) offrono il massimo livello di protezione contro il phishing. Le app di autenticazione come Authy o Google Authenticator sono un passo significativo avanti rispetto agli SMS, che sono vulnerabili ad attacchi di SIM-swapping.

- Abilita Prima su Email: Il tuo account email principale è spesso la chiave per reimpostare le password per tutti gli altri servizi. Sicurizzarlo per primo è un passo cruciale. Per un approfondimento su questo, considera di consultare una guida all'Autenticazione a Due Fattori per la sicurezza delle email.

- Conserva in Sicurezza i Codici di Backup: Quando imposti la MFA, riceverai codici di backup da utilizzare se perdi il tuo dispositivo principale.

- Conserva questi codici in un luogo sicuro e crittografato come un gestore di password, ma separato dalla password dell'account stesso.

Per gli utenti di ShiftShift Extensions, abilitare l'MFA sui tuoi account principali (come il tuo account Google o Microsoft legato al browser) è essenziale. Fornisce una robusta protezione, assicurando che il centro di controllo delle tue estensioni del browser e dei loro dati rimanga esclusivamente tuo.

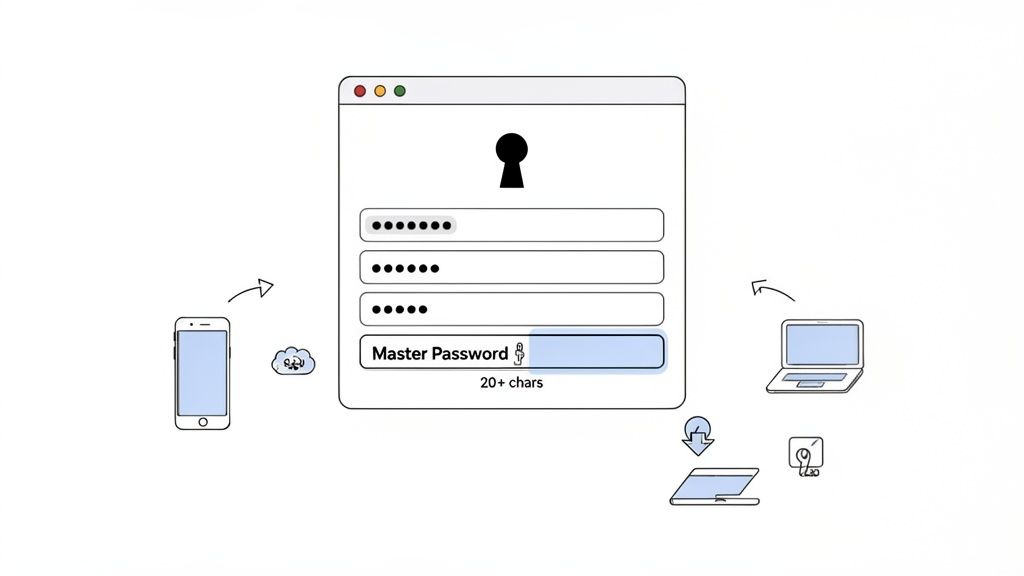

3. Utilizza un Gestore di Password Affidabile

Utilizzare password forti e uniche per ogni account è un principio fondamentale della sicurezza delle password, ma la memoria umana non riesce a tenere il passo. Un gestore di password risolve questo problema generando, memorizzando e compilando automaticamente in modo sicuro le credenziali. Questi strumenti fungono da una cassaforte digitale crittografata, richiedendo di ricordare solo una solida password principale per accedere a tutte le altre, risolvendo efficacemente il conflitto tra sicurezza e comodità.

Questo approccio è un'infrastruttura essenziale per la vita digitale moderna, specialmente per sviluppatori e professionisti tecnologici che gestiscono dozzine o addirittura centinaia di account su diversi servizi e ambienti. Invece di fare affidamento su metodi insicuri come fogli di calcolo o archiviazione basata su browser, un gestore di password dedicato utilizza una crittografia robusta e a conoscenza zero per proteggere i tuoi dati. Questo significa che anche il fornitore non può accedere alle tue credenziali memorizzate.

Come Implementare Questa Pratica

Scegliere e configurare correttamente un gestore di password è fondamentale per stabilire una base digitale sicura.

- Seleziona un Fornitore Affidabile: Cerca gestori con una forte reputazione e pratiche di sicurezza trasparenti. Le opzioni spaziano da scelte open-source come Bitwarden, soluzioni di livello enterprise come 1Password, a alternative locali e offline come KeePass.

- Crea una Password Principale Infrangibile: Questa è la password più importante che hai. Rendila una lunga frase di passaggio di oltre 20 caratteri che sia unica e non sia mai stata utilizzata altrove.

- Abilita l'Autenticazione Multi-Fattore (MFA): Sicura la tua cassaforte richiedendo un secondo passaggio di verifica, come un'app di autenticazione o una chiave di sicurezza fisica, prima di concedere l'accesso. Questo aggiunge un livello critico di protezione.

- Utilizza il Generatore Integrato: Lascia che il gestore di password crei password crittograficamente casuali per tutti i nuovi account. Questo elimina il pregiudizio umano e garantisce la massima forza, una funzione integrata direttamente in strumenti come il Generatore di Password di ShiftShift.

Una volta scelto un gestore di password, familiarizza con le migliori pratiche per i gestori di password per massimizzare i suoi benefici di sicurezza. Controlla regolarmente la tua cassaforte per password deboli, riutilizzate o obsolete e aggiornale prontamente.

4. Abilita la Verifica in Due Passaggi sugli Account Email

Il tuo account email è la chiave principale della tua vita digitale. È il centro per i link di reimpostazione della password, le notifiche di sicurezza e le comunicazioni sensibili. Sicurarlo con più di una semplice password è una delle migliori pratiche ad alto impatto per la sicurezza delle password che puoi adottare. Abilitare la verifica in due passaggi (2SV), nota anche come autenticazione a due fattori (2FA), aggiunge un secondo livello cruciale di difesa, assicurando che anche se la tua password viene rubata, il tuo account rimanga inaccessibile.

Questo metodo richiede un secondo pezzo di informazione oltre alla tua password per concedere l'accesso. Questo potrebbe essere un codice da un'app di autenticazione, una chiave di sicurezza fisica o un prompt inviato al tuo dispositivo fidato. Per obiettivi di alto valore come il tuo account Gmail o Microsoft principale, che possono essere utilizzati per reimpostare le password per quasi tutti gli altri servizi, implementare 2SV neutralizza efficacemente la minaccia di una semplice fuga di password.

Come Implementare Questa Pratica

Impostare 2SV è un processo semplice che migliora notevolmente la sicurezza. L'obiettivo è rendere impossibile per un attaccante accedere senza avere accesso fisico a uno dei tuoi dispositivi.

- Prioritizza le App di Autenticazione rispetto agli SMS: Sebbene il 2SV basato su SMS sia meglio di niente, è vulnerabile ad attacchi di SIM-swapping. Utilizza un'app di password monouso basata su tempo (TOTP) come Google Authenticator o Authy per un metodo di verifica più sicuro. I principali fornitori come Google e Microsoft supportano fortemente questo.

- Registra Metodi di Backup: Configura sempre più di un metodo di verifica. Registra un numero di telefono di backup e genera un insieme di codici di recupero monouso. Conserva questi codici in un luogo sicuro e crittografato separato dal tuo gestore di password, come un file crittografato o una cassaforte fisica.

- Testa il Tuo Processo di Recupero: Prima di averne disperatamente bisogno, testa il tuo 2SV e i metodi di recupero. Assicurati che il tuo numero di telefono di backup funzioni e che tu sappia dove si trovano i tuoi codici di recupero. Aggiorna queste informazioni annualmente o ogni volta che cambi dispositivo per evitare di rimanere bloccato nel tuo stesso account.

5. Aggiorna e Patching Regolarmente il Software

Una sicurezza efficace delle password si estende oltre la password stessa; si basa sull'integrità del software che gestisce le tue credenziali. Aggiornare e patchare regolarmente il tuo software è una pratica fondamentale, ma spesso trascurata, per la sicurezza delle password. Le vulnerabilità nei sistemi operativi, nei browser e nelle applicazioni possono essere sfruttate dagli attaccanti per rubare credenziali memorizzate, registrare le sequenze di tasti o eludere completamente le misure di autenticazione.

Gli aggiornamenti software contengono frequentemente patch di sicurezza cruciali che chiudono queste falle note prima che possano essere ampiamente sfruttate. La famigerata vulnerabilità Log4Shell nel 2021, ad esempio, ha colpito milioni di applicazioni e ha permesso agli attaccanti di eseguire codice da remoto, evidenziando come una singola falla non corretta possa avere conseguenze catastrofiche. Mantenere il tuo software aggiornato garantisce che tu sia protetto contro le minacce più recenti scoperte.

Come Implementare Questa Pratica

Integrare gli aggiornamenti software nella tua routine è un'abitudine di sicurezza semplice ma potente. L'obiettivo è minimizzare la finestra di opportunità per gli attaccanti di sfruttare vulnerabilità note.

- Abilita gli Aggiornamenti Automatici: Questo è il modo più efficace per rimanere protetti. Configura i tuoi sistemi operativi (come Windows e macOS) e le applicazioni principali per installare automaticamente gli aggiornamenti. I browser moderni come Chrome e Firefox sono progettati per aggiornarsi silenziosamente in background, una funzione chiave per mantenere la sicurezza.

- Controlla Regolarmente le Estensioni del Browser: Le estensioni operano all'interno del contesto di sicurezza del tuo browser e possono avere privilegi significativi. Controlla manualmente gli aggiornamenti delle tue estensioni settimanalmente visitando la pagina di gestione delle estensioni del tuo browser (ad es.,

chrome://extensions). - Questo assicura che eventuali vulnerabilità scoperte vengano corrette tempestivamente.

- Prioritizzare gli Aggiornamenti del Sistema Operativo: Il tuo sistema operativo è la base della sicurezza del tuo dispositivo. Presta immediata attenzione alle notifiche di aggiornamento della sicurezza fornite dal tuo fornitore di sistema operativo e installale il prima possibile. Questi aggiornamenti affrontano spesso minacce a livello di sistema che potrebbero compromettere tutte le applicazioni sul tuo dispositivo.

Per gli utenti delle Estensioni ShiftShift, mantenere un browser aggiornato è fondamentale. Poiché l'estensione funziona all'interno dell'ambiente di Chrome, la sua sicurezza è direttamente legata all'integrità del browser. Un browser aggiornato garantisce che il sandbox sicuro in cui opera ShiftShift rimanga integro, proteggendo le tue attività e i tuoi dati all'interno del browser.

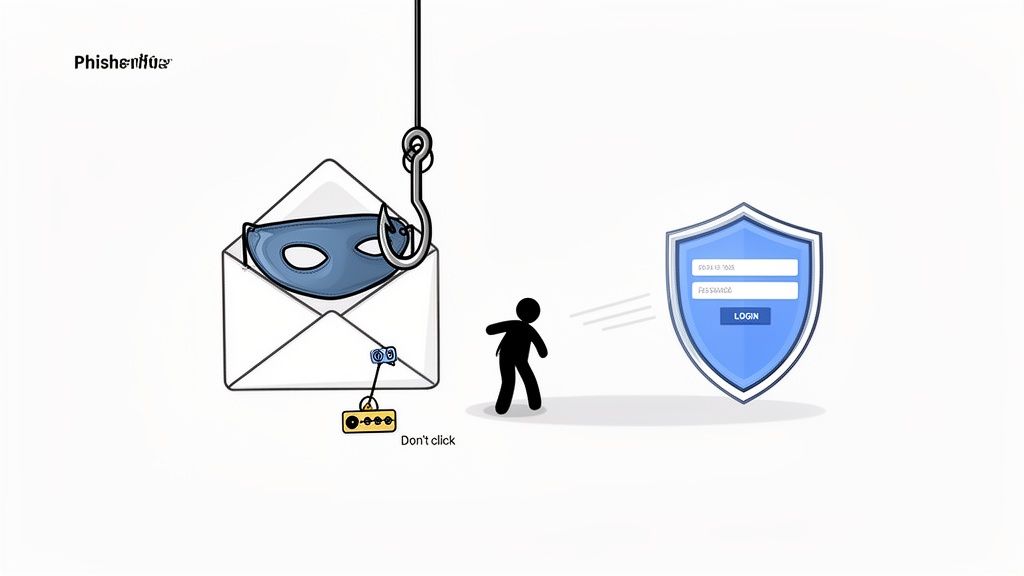

6. Evitare Attacchi di Phishing e Ingegneria Sociale

Gli attacchi di phishing e l'ingegneria sociale sono minacce insidiose che bypassano le difese tecniche prendendo di mira l'elemento umano. Invece di cercare di decifrare una password forte, gli aggressori ti manipolano per farti darla volontariamente. Questi schemi spesso utilizzano un linguaggio urgente o allettante per creare un senso di panico o opportunità, ingannandoti nel cliccare su link malevoli o nel divulgare credenziali sensibili. Anche la password più robusta e l'autenticazione a più fattori possono risultare inutili di fronte a una convincente truffa di phishing.

La prevalenza di questa tattica è sconcertante. Ricerche di IBM rivelano che l'errore umano è un fattore nella stragrande maggioranza delle violazioni dei dati, evidenziando quanto siano efficaci queste manipolazioni psicologiche. Campagne di spear-phishing di successo contro grandi aziende tecnologiche e truffe di "CEO fraud" che costano miliardi ogni anno dimostrano che nessuno è immune. Pertanto, coltivare un sano scetticismo è una delle pratiche migliori più critiche per la sicurezza delle password.

Come Implementare Questa Pratica

La chiave per difendersi da questi attacchi è la consapevolezza e un approccio costante e cauto alla comunicazione non richiesta. Costruire un'abitudine di verifica può neutralizzare la minaccia prima che si intensifichi.

- Esamina Mittenti e Link: Verifica sempre l'indirizzo email completo del mittente, non solo il nome visualizzato. Prima di cliccare su qualsiasi link, passa il mouse sopra di esso per visualizzare l'URL di destinazione reale e assicurati che corrisponda al dominio legittimo.

- Naviga Direttamente ai Siti Web: Invece di cliccare su un link in un'email che ti chiede di accedere, apri il tuo browser e digita manualmente l'indirizzo del sito web. Questo evita completamente il rischio di essere indirizzati a una pagina di accesso contraffatta.

- Fai Attenzione all'Urgenza: Gli aggressori creano un senso di urgenza per farti agire senza pensare. Sii immediatamente sospettoso di qualsiasi messaggio che richieda un'azione immediata, minacci la chiusura dell'account o offra una ricompensa troppo bella per essere vera.

- Verifica Tramite un Canale Separato: Se ricevi una richiesta sospetta da un collega o da un servizio, contattali tramite un metodo di comunicazione noto e separato (come una telefonata o un nuovo messaggio) per confermarne la legittimità.

- Utilizza le Funzionalità di Sicurezza del Browser: I browser moderni forniscono indicatori di sicurezza chiari, come l'icona del lucchetto per HTTPS. Puoi anche migliorare la tua sicurezza utilizzando DNS criptati, e puoi scoprire di più su come DNS over HTTPS rafforza la tua privacy e protegge contro alcuni attacchi.

7. Monitora gli Account per Notifiche di Violazione e Attività Sospette

Anche la password più forte può essere compromessa se il servizio che la detiene subisce una violazione dei dati. Il monitoraggio proattivo è uno strato critico di difesa, che ti consente di reagire rapidamente quando le tue credenziali vengono esposte. Questa pratica comporta il controllo regolare dei tuoi account in violazioni note e il monitoraggio dell'attività del tuo account per eventuali segni di accesso non autorizzato.

Questa vigilanza trasforma la tua postura di sicurezza da passiva ad attiva. Invece di aspettare una notifica che il tuo account è stato abusato, puoi identificare l'esposizione iniziale e intraprendere azioni immediate, come cambiare la tua password, prima che si verifichino danni significativi. È un componente chiave di una strategia completa per la sicurezza delle password.

Come Implementare Questa Pratica

Un monitoraggio efficace combina strumenti automatizzati con controlli manuali sui tuoi account più critici. L'obiettivo è creare un sistema che ti avvisi di potenziali minacce non appena vengono scoperte.

- Utilizza Servizi di Notifica di Violazione: Controlla regolarmente i tuoi indirizzi email contro database di violazioni note. Servizi come "Have I Been Pwned" di Troy Hunt sono inestimabili per questo. Molti moderni gestori di password integrano anche questa funzionalità, avvisandoti automaticamente se una password che hai memorizzato è apparsa in una fuga di dati.

- Abilita Avvisi di Accesso e Sicurezza: Configura i tuoi account importanti (come email, banche e social media) per inviarti un avviso via email o messaggio di testo per nuovi accessi o attività sospette. Questo fornisce notifiche in tempo reale di potenziali accessi non autorizzati.

- Controlla i Log di Attività dell'Account: Controlla periodicamente la cronologia degli accessi e i log di attività recenti per la tua email principale e i tuoi account finanziari. Cerca dispositivi, posizioni o orari di accesso non riconosciuti. Se trovi qualcosa di sospetto, revoca immediatamente l'accesso per quel dispositivo e cambia la tua password.

- Fidati dei Tuoi Strumenti: Quando utilizzi estensioni del browser come ShiftShift che gestiscono vari compiti localmente, la sicurezza dei tuoi dati è fondamentale. Poiché questi strumenti operano all'interno del tuo browser, è essenziale garantire che non si verifichino attività non autorizzate. Puoi saperne di più su come ShiftShift dà priorità ai dati degli utenti esaminando la sua completa informativa sulla privacy.

8. Metodi di Recupero della Password e Codici di Backup Sicuri

Anche la password più forte non è utile se sei bloccato dal tuo stesso account. I meccanismi di recupero della password, come email di backup, numeri di telefono e codici di backup per l'autenticazione multifattoriale (MFA), sono la tua ancora di salvezza quando l'autenticazione principale fallisce. Tuttavia, questi ripieghi sono spesso il punto più debole nella tua catena di sicurezza, fornendo una porta sul retro per gli attaccanti per reimpostare la tua password e prendere il controllo del tuo account.

Mettere in sicurezza questi metodi di recupero è un componente critico di una strategia completa per la sicurezza delle password. Se un attaccante compromette la tua email di recupero, può avviare un ripristino della password per qualsiasi account ad essa collegato, bypassando la tua password complessa e la MFA. Allo stesso modo, codici di backup rubati per servizi come Google o GitHub concedono accesso immediato, rendendo inutile il tuo dispositivo a due fattori principale.

Come Implementare Questa Pratica

L'obiettivo è trattare i tuoi metodi di recupero con lo stesso livello di sicurezza delle tue credenziali primarie, assicurandoti che non possano essere facilmente compromessi o ingegnerizzati socialmente.

- Metti in Sicurezza e Isola i Canali di Recupero: Utilizza un indirizzo email dedicato per il recupero dell'account che non è noto pubblicamente o utilizzato per corrispondenza generale. Quando imposti domande di sicurezza, fornisci risposte false ma memorabili. Ad esempio, il nome del tuo "primo animale domestico" potrebbe essere una parola casuale e non correlata che solo tu conosci.

- Conserva i Codici di Backup in Sicurezza: Quando un servizio come Google ti fornisce codici di backup per la Verifica in Due Passaggi, non conservarli nello stesso gestore di password della tua password principale. Stampali e conservali in un luogo fisicamente sicuro, come una cassaforte, o memorizzali in un file digitale crittografato separato dal tuo vault principale.

- Rivedi e Testa Regolarmente: Almeno una volta all'anno, rivedi i numeri di telefono di recupero e gli indirizzi email associati ai tuoi account critici. Assicurati che siano aggiornati e ancora sotto il tuo controllo. È anche saggio testare periodicamente il processo di recupero in modo da familiarizzare con esso prima che si verifichi un'emergenza.

Fortificando le tue opzioni di recupero dell'account, chiudi un vettore di attacco comune e spesso sfruttato. Questo assicura che l'unica persona che può riacquistare l'accesso ai tuoi account bloccati sei tu, rafforzando l'integrità complessiva della tua identità digitale.

9. Pratica una Corretta Igiene delle Password: Non Condividere o Riutilizzare Mai le Password

Una corretta igiene delle password implica le abitudini quotidiane su come gestisci le tue credenziali. È un componente fondamentale della sicurezza delle password, focalizzandosi sulla prevenzione dei comportamenti che minano anche le password più forti. Le due regole più critiche dell'igiene delle password sono non condividere mai la tua password con nessuno e non riutilizzarla mai su diversi servizi. Condividere una password, anche con un collega fidato, crea un immediato divario di sicurezza, poiché perdi il controllo su chi la conosce e come è memorizzata.

Riutilizzare le password è una pratica altrettanto pericolosa. Crea un effetto domino in cui una singola violazione dei dati in un servizio può compromettere tutti i tuoi altri account. Gli attaccanti utilizzano specificamente le credenziali trapelate da una violazione per lanciare attacchi di credential stuffing contro altre piattaforme popolari, scommettendo che gli utenti abbiano riciclato le loro password. Aderire a questi principi di igiene è fondamentale per mantenere una postura di sicurezza resiliente.

Come Implementare Questa Pratica

Una buona igiene delle password riguarda la costruzione di abitudini sicure e l'utilizzo degli strumenti giusti per rendere queste abitudini facili da mantenere. L'obiettivo è trattare ogni password come una chiave unica e riservata.

- Utilizza la Funzione di Condivisione di un Gestore di Password: Se hai bisogno di concedere a qualcuno l'accesso a un account, non inviare mai la password direttamente via email o messaggio. Invece, utilizza la funzionalità di condivisione sicura integrata di un gestore di password affidabile, che consente un accesso controllato e revocabile senza esporre la credenziale grezza.

- Implementa il Single Sign-On (SSO): Per ambienti di team, l'SSO è lo standard d'oro. Consente agli utenti di accedere a più applicazioni con un unico set di credenziali, gestito da un provider di identità centrale. Questo elimina completamente la necessità di password condivise, come visto nelle migliori pratiche di AWS IAM, che richiedono account utente individuali anziché credenziali root condivise.

- Non Scrivere Mai le Password Fisicamente: Evita di memorizzare le password su post-it, in quaderni o su lavagne. Questi possono essere facilmente persi, rubati o fotografati, bypassando completamente le misure di sicurezza digitali.

- Evita di Memorizzare le Password in Luoghi Digitali Non Sicuri: Non salvare le password in file di testo non crittografati, fogli di calcolo o nella funzione di completamento automatico del browser su computer condivisi o pubblici.

Per team e individui, specialmente quelli che gestiscono dati sensibili come sviluppatori e ingegneri QA che utilizzano ShiftShift Extensions, praticare una rigorosa igiene delle password non è solo una raccomandazione; è una necessità. Garantisce che le tue password forti, accuratamente create, rimangano una difesa robusta piuttosto che un singolo punto di fallimento.

10. Educare gli Utenti e Stabilire Politiche di Sicurezza delle Password

Gli sforzi individuali per la sicurezza delle password vengono amplificati quando supportati da una forte cultura organizzativa e linee guida chiare. Stabilire politiche formali sulle password ed educare gli utenti sulle minacce attuali trasforma la sicurezza da un compito personale a una responsabilità condivisa e collettiva. Questa pratica è cruciale perché un singolo account compromesso può creare una violazione della sicurezza che colpisce l'intera organizzazione.

Politiche solide, unite a una formazione continua, creano una postura di sicurezza resiliente. Quando gli utenti comprendono il "perché" dietro le regole, come il rischio di phishing o credential stuffing, sono molto più propensi a conformarsi e diventare difensori proattivi dei dati aziendali. Questo approccio è richiesto da standard di conformità come SOC 2 e PCI-DSS, che riconoscono che la tecnologia da sola è insufficiente senza utenti educati.

Come Implementare Questa Pratica

Il obiettivo è creare politiche che siano sia efficaci che user-friendly, incoraggiando l'adozione piuttosto che soluzioni alternative. Questo comporta un approccio equilibrato di impostare regole chiare, fornire educazione e fornire gli strumenti giusti.

- Stabilire una Politica Chiara e Moderna: Crea una politica sulle password semplice da comprendere. Le linee guida moderne, come quelle del NIST, favoriscono la lunghezza rispetto alla complessità forzata. Un buon punto di partenza è richiedere un minimo di 12 caratteri, obbligare l'uso dell'autenticazione a più fattori e vietare il riutilizzo delle password.

- Condurre Formazione sulla Sicurezza Regolare: Implementa una formazione sulla consapevolezza della sicurezza trimestrale o semestrale. Copri minacce comuni come phishing, ingegneria sociale e i pericoli dell'uso di password deboli. Utilizza esempi reali e anonimizzati di incidenti di sicurezza per illustrare l'impatto.

- Fornire Strumenti di Supporto, Non Solo Regole: Le politiche più efficaci sono abilitanti, non solo restrittive. Invece di dettare solo regole, potenzia gli utenti fornendo loro strumenti approvati come gestori di password aziendali e generatori di password. Questo rende facile per loro seguire le migliori pratiche per la sicurezza delle password senza attriti.

- Promuovere una Cultura della Sicurezza Positiva: Incoraggia una cultura in cui segnalare potenziali problemi di sicurezza sia semplice e premiato. Celebra i dipendenti che dimostrano un comportamento attento alla sicurezza. Quando la sicurezza è vista come un obiettivo collettivo piuttosto che come una misura punitiva, l'intera organizzazione diventa più sicura.

Confronto delle 10 Migliori Pratiche di Sicurezza delle Password

| Pratica | 🔄 Complessità di Implementazione | ⚡ Requisiti di Risorse | ⭐ Efficacia Attesa | 📊 Risultati Tipici / Impatto | 💡 Casi d'Uso Ideali / Suggerimenti |

|---|---|---|---|---|---|

| Utilizzare Password Forti e Uniche per Ogni Account | Media — richiede disciplina per creare voci uniche | Basso — si consiglia un generatore di password | ⭐⭐⭐ — riduce notevolmente il rischio di riutilizzo | Limita il raggio d'azione delle violazioni; previene il credential stuffing | Utilizzare per tutti gli account; preferire 12–16+ caratteri; usare un generatore |

| Implementare l'Autenticazione a Più Fattori (MFA) | Media — configurazione e pianificazione di backup per ogni account | Moderato — app di autenticazione, chiavi hardware, dispositivi | ⭐⭐⭐⭐ — blocca la maggior parte delle assunzioni di account | Riduce significativamente l'accesso non autorizzato; aiuta la conformità | Critico per admin/email/cloud; preferire chiavi hardware per valori elevati |

| Utilizzare un Gestore di Password Affidabile | Basso–Medio — configurazione iniziale e gestione della password principale | Moderato — app del gestore, possibile abbonamento, sincronizzazione dispositivi | ⭐⭐⭐ — consente password forti uniche su larga scala | Riduce il riutilizzo, offre avvisi di violazione e condivisione sicura | Ideale per individui e team; abilitare MFA sul gestore |

| Abilitare la Verifica in Due Passaggi sugli Account Email | Basso — seguire le istruzioni del fornitore | Basso — app di autenticazione o telefono di backup | ⭐⭐⭐⭐ — protegge il canale di recupero principale | Protegge il recupero dell'account; previene l'assunzione di massa degli account | Abilitare su tutte le email principali; utilizzare app/ hardware invece di SMS |

| Aggiornare e Patchare Regolarmente il Software | Basso — abilitare aggiornamenti automatici e controlli di routine | Basso — rete stabile, supervisione dell'amministratore | ⭐⭐⭐ — previene lo sfruttamento di vulnerabilità note | Riduce il rischio di malware/keylogger; mantiene la sicurezza di browser/estensioni | Abilitare aggiornamenti automatici; controllare regolarmente estensioni e OS |

| Evitare Attacchi di Phishing e Ingegneria Sociale | Media — formazione continua e vigilanza degli utenti | Basso — materiali di formazione, test simulati | ⭐⭐⭐ — essenziale contro attacchi mirati agli esseri umani | Meno incidenti di phishing riusciti; cultura della sicurezza più forte | Formare gli utenti, passare sopra i link, verificare i mittenti, eseguire simulazioni |

| Monitorare gli Account per Notifiche di Violazione e Attività Sospette | Basso–Medio — iscriversi e rivedere regolarmente gli avvisi | Basso — servizi di violazione, avvisi del gestore di password | ⭐⭐⭐ — consente una rapida rilevazione e risposta | Contenimento precoce; cambiamenti proattivi delle credenziali dopo le violazioni | Controllare HIBP mensilmente, abilitare avvisi del gestore, rivedere l'attività di accesso |

| Metodi di Recupero delle Password e Codici di Backup Sicuri | Media — configurare più metodi di recupero e archiviazione sicura | Basso–Moderato — archiviazione crittografata o cassaforte fisica | ⭐⭐⭐ — previene recuperi non autorizzati e blocchi | Processi di recupero affidabili; meno escalation di supporto | Conservare i codici di backup offline/cifrati; registrare più contatti |

| Praticare una Buona Igiene delle Password: Non Condividere o Riutilizzare Mai le Password | Media — adesione alle politiche e cambiamento culturale | Basso — politiche + gestore di password / strumenti SSO | ⭐⭐⭐ — limita il rischio interno e il raggio d'azione | Migliore responsabilità; riduzione degli incidenti di credenziali condivise | Utilizzare la condivisione del gestore di password o SSO; vietare la condivisione in chiaro |

| Educare gli Utenti e Stabilire Politiche di Sicurezza delle Password | Alta — progettazione delle politiche, formazione, applicazione | Moderato–Alto — programmi di formazione, strumenti di monitoraggio | ⭐⭐⭐ — sostiene le migliori pratiche a livello organizzativo | Comportamento coerente, conformità, risposta più rapida alle violazioni | Fornire strumenti (gestori/generatori), formazione regolare, politiche chiare |

Da Pratica a Abitudine: Integrare la Sicurezza nella Tua Routine Quotidiana

Navigare nel mondo digitale richiede più che semplicemente sapere cosa fare; richiede azioni coerenti e consapevoli. Abbiamo esplorato i dieci pilastri di una robusta sicurezza delle password, dal principio fondamentale di creare credenziali forti e uniche per ogni account all'implementazione strategica dell'Autenticazione a Più Fattori (MFA) e all'adozione di gestori di password sicuri. Abbiamo approfondito l'elemento umano, riconoscendo i pericoli del phishing e dell'ingegneria sociale, e la necessità organizzativa di politiche di sicurezza chiare. Il viaggio attraverso queste migliori pratiche per la sicurezza delle password rivela una verità chiara: la tua sicurezza digitale non è un prodotto che acquisti, ma un processo che coltivi.

La sfida principale è trasformare questa conoscenza da un elenco di pratiche in un insieme di abitudini radicate e di secondo livello. L'enorme volume di consigli può sembrare opprimente, ma i progressi si fanno attraverso cambiamenti incrementali e ad alto impatto. L'obiettivo non è raggiungere la perfezione da un giorno all'altro, ma costruire una postura difensiva progressivamente più forte.

Il Tuo Piano d'Azione Immediato: Tre Passi per un Te Più Sicuro

Per rendere questa transizione dalla teoria alla realtà, concentrati sulle azioni che forniscono il più significativo aumento di sicurezza con il minor sforzo iniziale. Considera questo il tuo piano "inizia ora":

- Metti in Sicurezza il Tuo Hub Digitale: Il tuo account email principale è la chiave del tuo regno digitale. Se non fai nient'altro oggi, abilita MFA o la Verifica in Due Passaggi su questo account. Questa singola azione crea una barriera formidabile contro l'accesso non autorizzato, proteggendo i link di ripristino e le notifiche per innumerevoli altri servizi.

- Adotta una Cassaforte Centralizzata: Scegli e installa un gestore di password affidabile. Non preoccuparti di migrare ogni singolo account tutto in una volta. Inizia aggiungendo nuovi account man mano che li crei e sposta gradualmente i tuoi accessi più critici, come quelli bancari, dei social media e degli strumenti di lavoro principali. Questo è il primo passo per eliminare per sempre il riutilizzo delle password.

- Genera, non Creare: Smetti di cercare di inventare password complesse da solo. Gli esseri umani sono notoriamente scarsi nel creare vera casualità. Invece, inizia a utilizzare un generatore di password per tutti i nuovi account e per qualsiasi password esistente che aggiorni. Questo garantisce che le tue credenziali soddisfino i più elevati standard di complessità ed entropia senza alcuno sforzo mentale.

Insight Chiave: Il percorso verso una sicurezza forte non riguarda una singola, massiccia ristrutturazione. Si tratta di una serie di piccole, coerenti e intelligenti scelte che si accumulano nel tempo, costruendo una difesa resiliente e adattiva contro minacce in evoluzione.

Oltre le Basi: Coltivare una Mentalità di Sicurezza

Una volta che queste abitudini fondamentali sono in atto, i principi più ampi di cui abbiamo parlato diventeranno più facili da integrare. Diventerai naturalmente più scettico riguardo alle email non richieste, riconoscendo i segni distintivi dei tentativi di phishing. L'aggiornamento regolare del software diventerà un compito di routine, non un'interruzione fastidiosa. Rifletterai criticamente sui metodi di recupero che imposti per i tuoi account, optando per codici di backup sicuri e pre-generati piuttosto che per domande di sicurezza facilmente indovinabili.

Dominare queste migliori pratiche per la sicurezza delle password è più di una semplice protezione dei dati; si tratta di riprendere il controllo e la tranquillità. Si tratta di garantire che le tue informazioni personali, i tuoi beni finanziari e la tua identità digitale rimangano tue e solo tue. Trasformando queste pratiche in abitudini quotidiane, non stai solo reagendo alle minacce; stai costruendo proattivamente una vita digitale che è resiliente per progettazione. Lo sforzo che investi oggi è un investimento diretto nella tua sicurezza futura e nel tuo benessere digitale.

Pronto a trasformare le migliori pratiche in abitudini senza sforzo? ShiftShift Extensions fornisce gli strumenti essenziali nel browser di cui hai bisogno, incluso un potente Generatore di Password per creare credenziali impenetrabili al volo. Semplifica il tuo flusso di lavoro di sicurezza e migliora la tua produttività scaricando oggi il kit di strumenti tutto-in-uno da ShiftShift Extensions.