Kas ir DNS pār HTTPS: Ceļvedis šifrētai pārlūkošanai

Vai jūs interesē, kas ir DNS pār HTTPS (DoH)? Šis ceļvedis skaidro, kā DoH šifrē jūsu DNS pieprasījumus, lai uzlabotu privātumu, apiet bloķēšanu un nodrošinātu jūsu pārlūkošanu.

Ieteicamās paplašinājumi

DNS pār HTTPS, vai DoH, ir mūsdienīgs protokols, kas izstrādāts, lai nodrošinātu jūsu tīmekļa pārlūkošanas privātumu. Tas to panāk, šifrējot pirmo soli, ko veicat tiešsaistē: meklējot vietnes adresi. Iedomājieties to kā publiskas pastkartes apmaiņu pret slēgtu, privātu vēstuli. Jūsu pieprasījums ir paslēpts no ziņkārīgām acīm tīklā.

Privātuma problēma, ko risina DNS pār HTTPS

Kad jūs apmeklējat vietni, jūsu ierīcei ir jāiztulko cilvēkiem saprotamais nosaukums, ko ierakstāt (piemēram, example.com), mašīnai saprotamā IP adresē. To apstrādā Domēna vārdu sistēma (DNS), kas būtībā ir interneta tālruņu grāmata.

Desmitiem gadu šī DNS meklēšana ir bijusi pilnīgi nešifrēta, notiekot atklāti. Tas nozīmē, ka jūsu interneta pakalpojumu sniedzējs (ISP), jūsu biroja tīkla administrators vai ikviens, kurš uzrauga publisko Wi-Fi savienojumu, var redzēt katru vietni, ko jūs meklējat. Tas ir kā paziņot savu galamērķi visiem telpā pirms došanās tur.

Šī privātuma trūkums rada nopietnas problēmas:

- ISP izsekošana: Jūsu interneta pakalpojumu sniedzējs var viegli reģistrēt visu jūsu pārlūkošanas vēsturi. Viņi var izmantot šos datus mērķtiecīgai reklāmai vai pārdot tos datu brokeriem.

- Uzklausīšana publiskajā Wi-Fi: Kafijas veikalā vai lidostas tīklā uzbrucēji var viegli uzraudzīt jūsu DNS pieprasījumus, lai izveidotu jūsu profilu vai redzētu, kādas pakalpojumus jūs izmantojat.

- DNS nolaupīšana: Slikts aktieris varētu pārtraukt jūsu nešifrēto DNS pieprasījumu un nosūtīt atpakaļ viltotu IP adresi, novirzot jūs uz phishing vietni, kas izstrādāta, lai zagt jūsu akreditācijas datus.

Digitālā aploka noslēgšana

DNS pār HTTPS maina spēles noteikumus, ietverot šos DNS meklējumus tajā pašā drošajā HTTPS protokolā, kas aizsargā jūsu tiešsaistes banku un iepirkšanos. Šī inovācija, ko veicina tādi lielie spēlētāji kā Google un Mozilla, sākot no 2016 gada, padara jūsu DNS pieprasījumus līdzīgus jebkuram citam šifrētajam tīmekļa trafikam.

Šajā diagrammā ir parādīts, kā DoH ērti ievieto DNS pieprasījumu drošā HTTPS tunelī, nosūtot to droši uz risinātāju.

Izšķirošā daļa ir tā, ka gan jūsu pieprasījums, gan servera atbilde ir pasargāti šajā šifrētajā savienojumā. Neviens starpā nevar tos redzēt vai mainīt. Vairāk vēsturiskā konteksta varat atrast Control D DoH izcelsmes vietnē.

Apvienojot DNS pieprasījumus ar parasto HTTPS trafiku, DoH efektīvi maskē jūsu pārlūkošanas nodomus, padarot to neticami grūti trešajām pusēm izsekot jūsu tiešsaistes ceļojumu no paša pirmā soļa.

Šī vienkāršā, bet spēcīgā izmaiņa pievieno nepieciešamo privātuma slāni, kas trūka no interneta sākotnējā dizaina.

Tradicionālais DNS pret DNS pār HTTPS īsumā

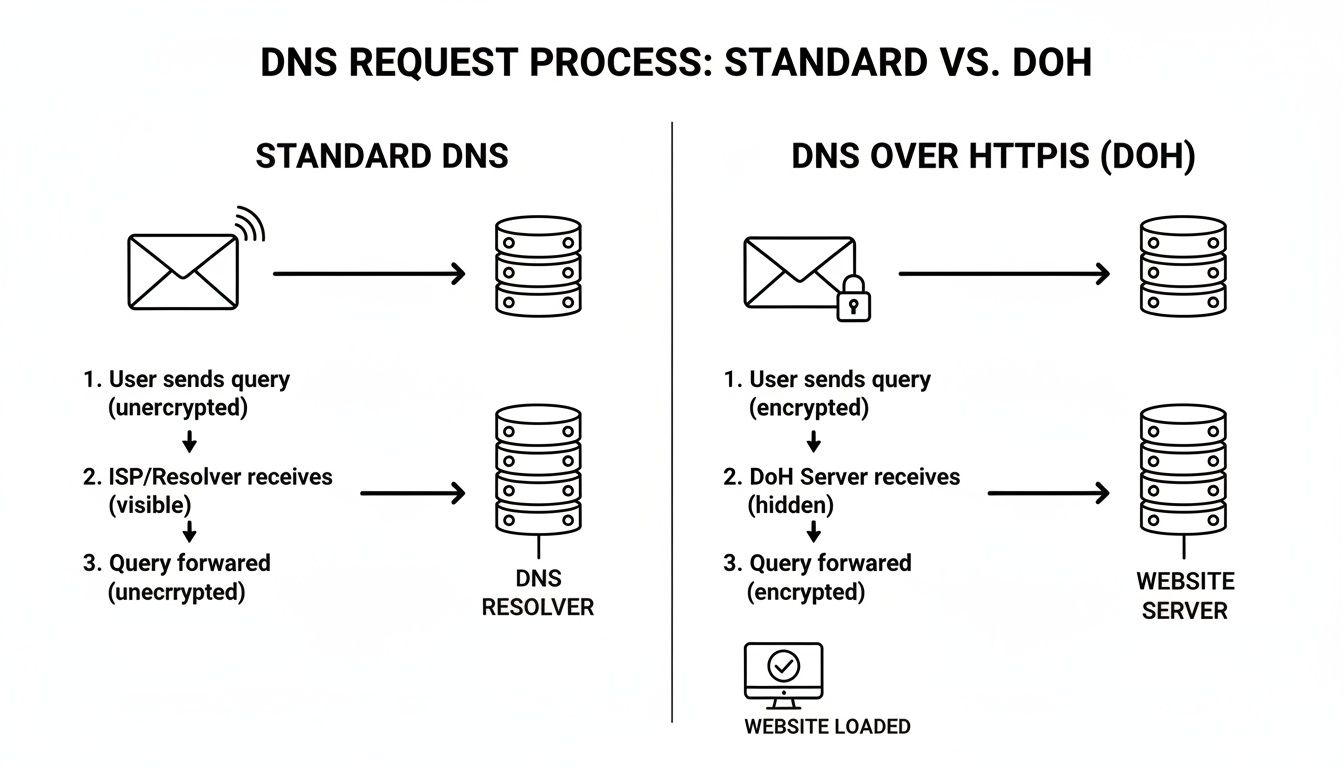

Lai patiešām redzētu atšķirību, salīdzināsim vecās un jaunās metodes blakus. Atšķirība privātumā un drošībā ir acīmredzama.

| Funkcija | Tradicionālais DNS | DNS pār HTTPS (DoH) |

|---|---|---|

| Šifrēšana | Nav. Nosūtīts parastā tekstā. | Pilnībā šifrēts ar HTTPS. |

| Ports | Izmanto portu 53. | Izmanto portu 443 (standarts HTTPS). |

| Redzamība | Viegls uzraudzība no ISP un tīkliem. | Saplūst ar parasto tīmekļa trafiku. |

| Privātums | Atklāj visas apmeklētās domēnas. | Paslēpj domēnu meklējumus no trešajām pusēm. |

Galu galā DoH ņem neaizsargātu, publisku procesu un nodrošina to mūsdienu, šifrētajā tīmekļa standartā, kuram mēs jau uzticamies visam pārējam.

Kā DoH aizsargā jūsu tīmekļa pārlūkošanas ceļojumu

Izskatīsim, kas patiesībā notiek, kad jūs noklikšķināt uz saites vai ierakstāt vietni savā pārlūkā. Tas šķiet tūlītēji, bet aizkulisēs notiek daudz aktivitātes. DNS pār HTTPS (DoH) iejaucas šajā procesā un pievieno kritisku privātuma slāni, aizsargājot jūsu darbības no ziņkārīgām acīm.

Iedomājieties tradicionālo DNS kā pastkartes sūtīšanu. Ikviens, kurš to apstrādā ceļā—jūsu interneta pakalpojumu sniedzējs, tīkla administrators jūsu birojā vai hakeris publiskajā Wi-Fi—var viegli izlasīt adresi, kuru jūs mēģināt sasniegt, piemēram, "mybank.com." Nav noslēpumu.

DoH ņem šo pastkarti un noslēdz to slēgtā, necaurspīdīgā aploksnē. Tas droši iepako jūsu pieprasījumu, lai neviens nevarētu ieskatīties saturā, kamēr tas ir pārvadāšanā.

1. solis: Drošā roku spiediena izveide

Kad jūs nospiežat Enter, jūsu pārlūkam joprojām ir jāuzdod tas pats pamata jautājums: "Kāda ir šīs vietnes IP adrese?" Bet, nevis kliedzot šo jautājumu atklātā telpā, DoH dara kaut ko daudz gudrāku.

Tas ietver DNS pieprasījumu standartizētā HTTPS pieprasījumā—tieši tajā pašā drošajā protokolā, kas aizsargā jūsu kredītkartes datus, kad jūs iepērkaties tiešsaistē. Šis jaunais, šifrētais iepakojums tiek nosūtīts uz īpašu DoH saderīgu DNS risinātāju.

Ņemot vērā, ka pieprasījums ceļo pa portu 443, kas ir standarts visam drošajam tīmekļa trafikam, tas perfekti saplūst ar visu pārējo, ko jūsu ierīce dara tiešsaistē. Tas ir kā slēpt konkrētu sarunu aiz bustling, trokšņainas pūļa.

Ar DoH jūsu DNS pieprasījums vairs nav atsevišķa, viegli identificējama datu daļa. Tas nevainojami saplūst šifrētajā tīmekļa trafika plūsmā, kas pastāvīgi plūst no jūsu ierīces, padarot to neticami grūti trešajām pusēm izolēt un pārbaudīt.

Šī vienkāršā maskēšanās darbība ir DoH spēka noslēpums. Tā ņem vēsturiski neaizsargātu tīmekļa pārlūkošanas daļu un ietver to mūsdienu tīmekļa drošības zelta standartā.

2. solis: Šifrētais ceļojums un privātā atbilde

Kad DoH risinātājs saņem HTTPS iepakojumu, tas droši to atver, atrod IP adresi, kuru jūs lūdzāt, un sagatavo atbildi.

Bet drošība tur neapstājas.

Izšķirtājs ņem atbildi — IP adresi — un ievieto to jaunā, šifrētā HTTPS atbildē. Šis drošais iepakojums ceļo tieši atpakaļ uz jūsu pārlūkprogrammu, un tikai jūsu pārlūkprogramma ir tā, kas var to atvērt.

Šeit ir iemesls, kāpēc tas ir svarīgi:

- Nav noklausīšanās: No sākuma līdz beigām visa saruna ir privāta. Neviens starpā nevar redzēt, kur jūs dodaties tiešsaistē.

- Datu integritāte: Šifrēšana arī garantē, ka atbilde, ko saņemat, ir autentiska un nav ļaunprātīgi mainīta, lai nosūtītu jūs uz viltotu vietni.

Šis diagramma parāda atšķirību starp atvērtu, neaizsargātu standarta DNS pieprasījumu ceļu un drošo, privāto ceļojumu, ko nodrošina DoH.

Kā jūs varat redzēt, DoH "aizzīmogotā aploksne" pieeja ir pilnīgs spēles noteikumu mainītājs privātumam.

Visbeidzot, jūsu pārlūkprogramma saņem šifrēto atbildi, atver to un savieno jūs ar vietni. Lapa ielādējas tikpat ātri kā vienmēr, bet jūsu digitālā pēda tika aizsargāta visu laiku. Šī drošības slāņa darbs lieliski papildina citas privātuma rīkus. Lai uzzinātu vairāk, apskatiet mūsu ceļvedi par to, kā cepumu pārvaldnieks var dot jums vēl lielāku kontroli. Šī no gala līdz galam šifrēšana ir tas, kas padara DoH par tik lielu soli uz priekšu privātākam internetam.

Kādi ir reālās pasaules ieguvumi no DoH izmantošanas?

Pāreja uz DNS pār HTTPS (DoH) ir vairāk nekā tikai neliela privātuma uzlabošana. Tā dod jums reālu, praktisku kontroli pār jūsu digitālo pēdu, nodrošinot jūsu tiešsaistes aktivitātes veidus, kurus vecā DNS sistēma nekad nebija paredzēta apstrādāt.

Visredzamākais ieguvums? Tas aptur jūsu interneta pakalpojumu sniedzēju (ISP) no katra apmeklētā vietnes saglabāšanas. Standarta DNS vaicājumi tiek nosūtīti parastā tekstā, padarot jūsu pārlūkošanas vēsturi par atvērtu grāmatu. DoH šifrē šos pieprasījumus, efektīvi aizverot šo grāmatu.

Domājiet par to kā par privātu tuneli jūsu DNS pieprasījumiem. Tikai jūs un DNS izšķirtājs otrā galā zina, kur jūs mēģināt doties.

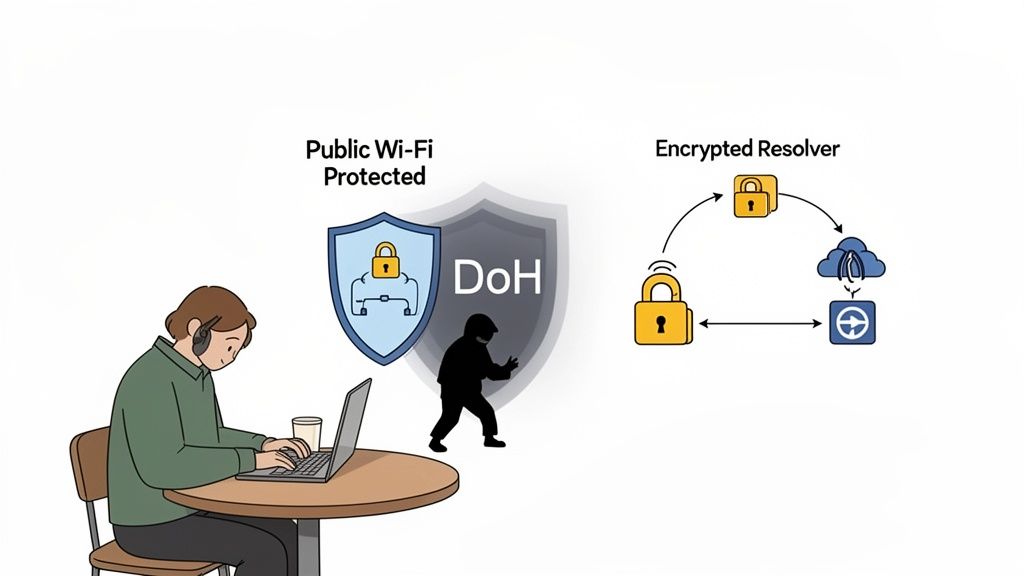

Visbeidzot, droša publiskā Wi-Fi

Mēs visi esam tur bijuši — pieslēdzoties bezmaksas Wi-Fi kafejnīcā, lidostā vai viesnīcā. Bet šie tīkli ir spēļu laukums uzbrucējiem, kuri var viegli noklausīties nešifrētu trafiku. Izplatīta taktika ir vidusceļa (MITM) uzbrukums.

Šeit ir, kā tas darbojas: jūs mēģināt doties uz sava bankas vietni. Uzbrucējs tajā pašā tīklā pārtrauc jūsu nešifrēto DNS pieprasījumu un sniedz jums viltotu IP adresi, nosūtot jūs uz pārliecinošu, bet ļaunprātīgu vietnes kopiju. Ar DoH šis viss uzbrukums sabrūk. Jūsu DNS pieprasījums ir šifrēts un tiem neizlasāms, nodrošinot, ka jūs vienmēr nokļūstat uz īstās vietnes.

Šifrējot DNS trafiku, DoH stiprina jūsu aizsardzību pret izplatītām draudēm, piemēram, DNS viltošanu un nolaupīšanu, padarot publisko Wi-Fi ievērojami drošāku lietošanai.

Tā ir vienkārša, spēcīga aizsardzība pret ļoti reālu draudu, kas katru dienu mērķē uz cilvēkiem ar neaizsargātām savienojumiem.

Apiet tīmekļa cenzūru un filtrus

DoH ir arī spēcīgs rīks, lai saglabātu internetu atvērtu. Daudzas kompānijas, skolas un pat veselas valstis bloķē piekļuvi saturam, filtrējot DNS pieprasījumus. Kad jūs mēģināt apmeklēt ierobežotu vietni, viņu DNS serveris vienkārši nesniegs jums pareizo IP adresi.

Tā kā DoH nosūta jūsu pieprasījumus tieši uzticamam izšķirtājam, tas viegli apiet lielāko daļu vietējo DNS filtrus. Tas nozīmē, ka jūs varat piekļūt saturam, kas citādi varētu būt bloķēts.

Šeit ir, kur tas tiešām rada atšķirību:

- Apiet ISP līmeņa bloķējumus: Daži pakalpojumu sniedzēji filtrē noteiktas vietnes komerciālu vai politisku iemeslu dēļ. DoH palīdz jums to apiet.

- Pārvarēt tīkla ierobežojumus: Ja jūsu darba vai skolas tīkls bloķē vietnes, kas jums nepieciešamas pētījumiem vai ziņām, DoH bieži var atjaunot piekļuvi.

- Veicināt brīvu informācijas plūsmu: Vietās ar smagu interneta cenzūru DoH var būt būtisks rīks, lai sasniegtu globālo, nefiltrēto tīmekli.

Šī pāreja dod jums iespēju izlemt, ko jūs varat redzēt tiešsaistē, nevis atstājot šo kontroli tīklam, kurā jūs gadāties būt. Saskaņā ar drošības pakalpojumu sniedzēja Quad9 teikto, tas ir daļa no lielākas tendences. Viņi prognozē, ka līdz 2025 gadam privātumam vērsti DNS pakalpojumi būs standarta aizsardzība pret draudiem, piemēram, pikšķerēšanu, kas izmanto vāju, nešifrētu DNS. Jūs varat izpētīt, kāpēc privātumam vērsts DNS ir kritiski svarīgs, lai redzētu, cik svarīga šī tehnoloģija kļūst.

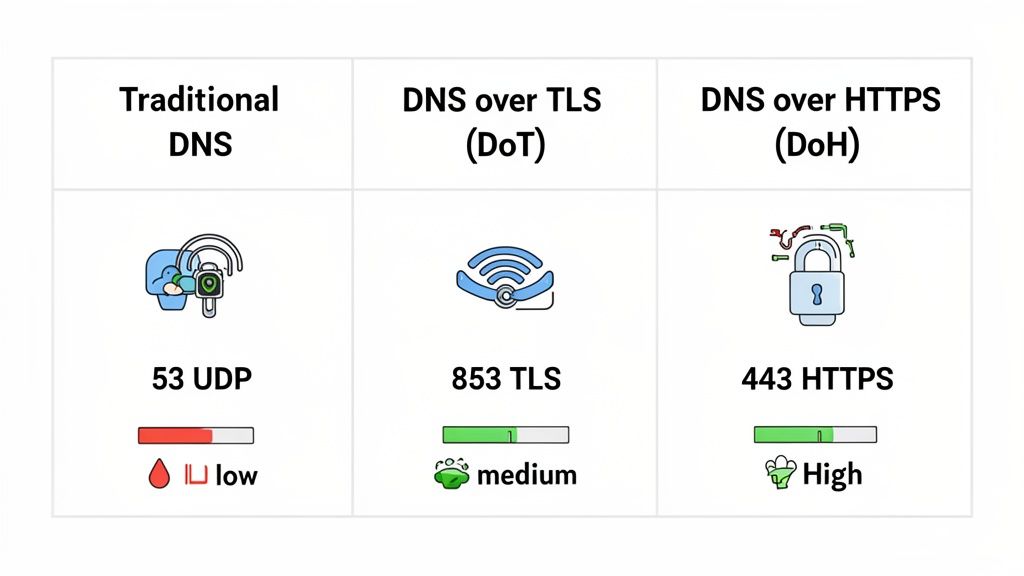

Salīdzinot DoH, DoT un tradicionālo DNS

Kamēr DNS pār HTTPS (DoH) saņem daudz uzmanības par tiešsaistes privātuma uzlabošanu, tas nav vienīgais spēlētājs, kad runa ir par šifrētu DNS. Lai patiešām saprastu, kāpēc DoH ir unikāls, mums ir jāsalīdzina tas ar tā vecāko brāli, DNS pār TLS (DoT), un klasisko, nešifrēto DNS, uz kura balstījās internets.

Katrs protokols apstrādā drošību un privātumu atšķirīgi, kas noved pie dažām svarīgām tirdzniecības attiecībām. Pareizā izvēle bieži vien ir saistīta ar nepieciešamības līdzsvarošanu starp spēcīgu šifrēšanu un tīkla pārvaldību, kā arī to, cik viegli protokolu var ieviest.

Izpētīsim, kas tos atšķir, un kāpēc pārlūkprogrammas un mūsdienu operētājsistēmas arvien vairāk izvēlas DoH.

DNS Pār TLS Tieša Pieeja Šifrēšanai

Pirms DoH kļuva par jauno standartu, DNS pār TLS bija galvenais risinājums DNS vaicājumu aizsardzībai. DoT darbojas, iesaiņojot jūsu DNS vaicājumus drošā Transport Layer Security (TLS) tunelī — tajā pašā spēcīgajā šifrēšanā, kas nodrošina HTTPS vietnes.

Galvenā atšķirība ir tā, ka DoT darbojas uz veltīta porta: port 853. Šī tiešā pieeja ir efektīva un rada drošu kanālu tieši DNS. Tas būtībā paziņo tīklam: "Hei, es esmu šifrēts DNS vaicājums!"

Kamēr tas ir lieliski drošībai, tas ir arī tā Achila papēdis. Tā kā tas izmanto unikālu portu, tīkla administratori var viegli pamanīt un bloķēt satiksmi uz port 853, lai ieviestu vietējās DNS filtrēšanas noteikumus. Tas padara DoT par lielisku izvēli, ja jums vienkārši nepieciešama šifrēšana un jūs neiebilstat, ka jūsu DNS satiksme ir identificējama.

DNS Pār HTTPS Slepenības Priekšrocība

Šeit DoH izceļas. Tā vietā, lai izmantotu veltītu portu, DoH viltīgi maskē DNS vaicājumus, nosūtot tos pa port 443 — to pašu portu, ko izmanto visai standarta, drošai HTTPS tīmekļa satiksmei.

Šī viena nelielā izmaiņa ir milzīga ietekme.

Tā kā DoH satiksme izskatās tieši tāpat kā šifrētie dati no neskaitāmām citām vietnēm un lietotnēm, ir gandrīz neiespējami tīkla novērotājam izcelt un bloķēt tikai jūsu DNS pieprasījumus, neizraisot lielas traucējumus visā tīmekļa pārlūkošanā.

Šī "kamuflāža" ir DoH slepenais ierocis. Tas nodrošina ne tikai šifrēšanu, bet arī slepenības līmeni, ko DoT vienkārši nevar sasniegt. Tas padara to par neticami efektīvu rīku, lai apietu DNS balstītu cenzūru un pārāk ierobežojošas tīkla politikas. Tas ir galvenais iemesls, kāpēc pārlūkprogrammas, piemēram, Chrome un Firefox, to ir iekļāvušas kā savu izvēlēto drošo DNS metodi. Privātuma prioritātes rīki, piemēram, ShiftShift Extensions Domain Checker, arī paļaujas uz DoH, lai jūsu domēna vaicājumi paliktu pilnīgi privāti un neredzami.

Salīdzinoša Analīze

Lai visu izklāstītu, aplūkosim detalizētu salīdzinājumu. Šajā tabulā ir izcelti praktiskie atšķirības starp veco protokolu, tā pirmo šifrēto pēcteci un mūsdienu, slepeno standartu.

Detalizēta DNS Protokolu Funkciju Salīdzināšana

Detalizēta skatījums uz tehniskajām un praktiskajām atšķirībām starp trim galvenajiem DNS protokoliem.

| Atribūts | Tradicionālā DNS | DNS pār TLS (DoT) | DNS pār HTTPS (DoH) |

|---|---|---|---|

| Šifrēšana | Nav (Parasts teksts) | Pilna TLS šifrēšana | Pilna HTTPS šifrēšana |

| Izmantotais ports | Port 53 | Port 853 | Port 443 |

| Redzamība | Pilnīgi atklāts un viegli uzraugāms | Šifrēts, bet viegli identificējams kā DNS satiksme | Šifrēts un saplūst ar parasto tīmekļa satiksmi |

| Privātums | Atklāj katru domēna vaicājumu | Aizsargā pret satura pārbaudi | Aizsargā saturu un maskē pašu pieprasījumu |

| Bloķējamība | Viegls bloķēt vai novirzīt | Relatīvi viegli bloķēt pēc porta | Ļoti grūti bloķēt bez plašām traucējumiem |

| Galvenais lietojums | Mantojuma interneta infrastruktūra | DNS nodrošināšana uzticamos tīklos | Lietotāju privātuma uzlabošana un cenzūras apietšana |

Galu galā gan DoH, gan DoT ir milzīgs drošības uzlabojums salīdzinājumā ar tradicionālo DNS. DoT piedāvā vienkāršu, veltītu kanālu jūsu vaicājumu nodrošināšanai. Tomēr DoH viltīgā spēja saplūst ar ikdienas tīmekļa satiksmi piešķir tai spēcīgu priekšrocību, īpaši tīklos ar intensīvu uzraudzību vai filtrēšanu, padarot to par skaidru favorītu privātuma orientētiem rīkiem un lietotājiem šodien.

Izpratne par Kritiku un Kompromisiem

Kaut arī DNS pār HTTPS (DoH) ir milzīgs ieguvums individuālajam privātumam, tas nav sudraba lode. Kā jebkura jauna tehnoloģija, tai ir savi izaicinājumi un kompromisi. Ir būtiski aplūkot visu ainu un saprast likumīgās bažas, kas saistītas ar DoH pieaugošo popularitāti.

Viens no lielākajiem argumentiem pret to ir DNS centralizācijas risks. Lielākā daļa tīmekļa pārlūkprogrammu pēc noklusējuma novirza DoH pieprasījumus uz nelielu loku milzīgu pakalpojumu sniedzēju, piemēram, Google, Cloudflare un Quad9. Pat ja šīm kompānijām ir stingras privātuma politikas, šis iestatījums faktiski nodod interneta adresātu grāmatu dažiem korporatīviem gigantiem.

Tas vienkārši aizvieto vienu problēmu ar citu.

Vietējā interneta pakalpojumu sniedzēja (ISP) vietā, kuram bija iespēja redzēt jūsu pārlūkošanas paradumus, šī redzamība tagad pāriet uz citu tehnoloģiju gigantu. Ikvienam, kurš ir neapmierināts ar korporatīvo datu izsekošanu, tas ir būtisks jautājums.

Tīklu pārvaldības dilemmā

Tiem, kas pārvalda tīklus—vai nu uzņēmumā, skolā vai pat mājās ar vecāku kontroli—DoH var būt milzīga galvassāpe. Viņi jau sen paļaujas uz DNS trafika uzraudzību, lai saglabātu savus tīklus drošus un stabilus.

Šāda veida uzraudzība ir būtiska:

- Drošības politiku īstenošana: Bloķējot trafiku uz domēniem, kas ir zināmi ar ļaunprātīgu programmatūru, krāpniecības shēmām un botnet komandu centriem.

- Satura filtrēšana: Neļaujot neatbilstošam vai pieaugušajiem domātam saturam iekļūt tīklā, piemēram, skolās un mājās.

- Regulējošo prasību izpilde: Nodrošinot, ka tīkla aktivitāte atbilst konkrētām juridiskām vai nozares prasībām.

DoH būtībā apiet visas šīs tradicionālās, DNS balstītās aizsardzības. Tā kā DNS pieprasījumi ir šifrēti un izskatās tieši kā parasts HTTPS tīmekļa trafiks, tie kļūst pilnīgi neredzami lielākajai daļai ugunsmūru un filtrēšanas ierīču. Tas var vājināt tīkla aizsardzību un izsist caurumus rūpīgi izstrādātajās drošības politikās.

Šeit ir pamatkonflikts klasiskā vilkmes spēlē: individuālā lietotāja privātums pret centralizētu tīkla kontroli. Tieši šī funkcija, kas dod lietotājam iespēju apiet cenzūru, arī ļauj darbiniekam apiet kritiskos drošības filtrus.

Tas ir izraisījis karstas diskusijas nozarē. Drošības profesionāļi norāda, ka DoH, neskatoties uz labajām nodomiem, var apžilbināt tieši tās rīkus, kas ir paredzēti, lai mūs aizsargātu. Mēs pat esam redzējuši, kā ļaunprātīga programmatūra sāk izmantot DoH, lai maskētu savas komunikācijas, padarot to daudz grūtāk pamanāmu un apturētu.

Sabalanseita pieeja

Šī visa diskusija patiešām parāda, ka DoH nav universāls risinājums. Individuālam lietotājam, kurš izmanto apšaubāmu publisko Wi-Fi tīklu kafejnīcā, tā priekšrocības ir skaidri redzamas. Risks, ka kāds spiego jūsu aktivitātes, ir augsts, un DoH pievieno būtisku aizsardzības slāni.

Bet pārvaldītā vidē, piemēram, korporatīvā birojā vai skolā, aprēķins ir cits. Šeit tīkla drošības un satura filtrēšanas vajadzība bieži vien ir prioritāte pār privātuma uzlabošanu, ko sniedz šifrēts DNS. Tieši tāpēc daudzas organizācijas izvēlas bloķēt DoH savos tīklos, piespiežot visus DNS pieprasījumus atgriezties caur viņu pašu uzraudzītajiem serveriem.

Galu galā patiesi saprast, kas ir DNS pār HTTPS, nozīmē redzēt gan tā spēku, gan tā trūkumus. Tas ir lielisks rīks, lai stiprinātu personīgo privātumu, bet tas, kā un kur tas tiek izmantots, prasa rūpīgu pārdomāšanu. Tīklu administratoriem pielāgošanās pasaulei ar DoH nozīmē attīstīt savas drošības stratēģijas un atrast jaunus veidus, kā aizsargāt savus lietotājus, nepaļaujoties uz vecmodīgu DNS uzraudzību.

Kā iespējot un pārbaudīt DNS pār HTTPS

Pārslēgt DNS uz HTTPS ir daudz vieglāk, nekā jūs varētu domāt. Lielākā daļa tīmekļa pārlūkprogrammu un operētājsistēmu, ko mēs izmantojam katru dienu, jau atbalsta DoH, kas nozīmē, ka jūs varat pievienot nopietnu privātuma slāni savai pārlūkošanai ar tikai dažām klikšķināšanām.

Šis ceļvedis palīdzēs jums ieslēgt DoH visizplatītākajās platformās. Pēc tam, kad to būsiet iestatījis, mēs apskatīsim, kā ātri pārbaudīt, vai jūsu DNS satiksme patiešām tiek šifrēta un turēta prom no acīm.

DoH aktivizēšana jūsu tīmekļa pārlūkā

Visiem mums visvienkāršākais veids, kā sākt izmantot DoH, ir aktivizēt to tieši tīmekļa pārlūkā. Šī pieeja ir lieliska, jo tā šifrē visus domēnu meklējumus, ko veic jūsu pārlūks, neatkarīgi no tā, kādi ir jūsu datora galvenie tīkla iestatījumi.

Google Chrome

- Noklikšķiniet uz trīs punktu izvēlnes ikonas augšējā labajā stūrī un dodieties uz Iestatījumi.

- No turienes dodieties uz Privātums un drošība, un pēc tam noklikšķiniet uz Drošība.

- Ritiniet uz leju līdz "Papildu" sadaļai un meklējiet Izmantot drošu DNS opciju.

- Ieslēdziet to. Pēc noklusējuma Chrome mēģina izmantot jūsu pašreizējā interneta pakalpojumu sniedzēja pakalpojumu, ja tas atbalsta DoH. Lai nodrošinātu labāku privātumu, es ieteiktu izvēlēties "Ar" un izvēlēties konkrētu pakalpojumu sniedzēju, piemēram, Cloudflare (1.1.1.1) vai Google (Publiskais DNS).

Mozilla Firefox

- Noklikšķiniet uz trīs līniju "hamburgera" izvēlnes augšējā labajā stūrī un izvēlieties Iestatījumi.

- Palieciet Vispārējā panelī, ritiniet uz leju līdz Tīkla iestatījumiem un noklikšķiniet uz Iestatījumi... pogas.

- Jaunajā logā, kas parādās, ritiniet uz leju un atzīmējiet izvēles rūtiņu Aktivizēt DNS pār HTTPS.

- Tad jūs varat izvēlēties pakalpojumu sniedzēju no saraksta vai ievadīt pielāgotu, ja jums ir iecienīts.

DoH aktivizēšana jūsu pārlūkā ir ātrs ieguvums privātumam. Tas nodrošina lielāko daļu jūsu tīmekļa aktivitātes drošību, neprasot dziļas tehniskas izmaiņas jūsu operētājsistēmā.

DoH aktivizēšana jūsu operētājsistēmā

Ja vēlaties aizsardzību, kas pārsniedz tikai jūsu tīmekļa pārlūku un aptver citas lietotnes, varat aktivizēt DoH operētājsistēmas līmenī. Ir svarīgi zināt, ka, lai gan tas ir standarta funkcija Windows 11, tas nekad oficiāli netika ieviests Windows 10.

Windows 11

- Atveriet Iestatījumus un dodieties uz Tīkls un internets.

- Izvēlieties savienojumu, ko izmantojat, vai nu Wi-Fi, vai Ethernet.

- Noklikšķiniet uz Hardware properties.

- Meklējiet DNS servera piešķiršana un noklikšķiniet uz Rediģēt pogas blakus tam.

- Mainiet iestatījumu no "Automātiska (DHCP)" uz Manuāla.

- Ieslēdziet IPv4 un ierakstiet IP adreses jūsu DoH pakalpojumu sniedzējam (Cloudflare, tas ir

1.1.1.1un1.0.0.1). - Tagad, Preferētais DNS šifrēšanas nolaižamajā izvēlnē izvēlieties Šifrēts tikai (DNS pār HTTPS). Noklikšķiniet uz Saglabāt, un esat pabeidzis.

Kā apstiprināt, ka DoH darbojas

Kad esat aktivizējis DoH, ir laba ideja pārliecināties, ka tas patiešām darbojas. Ātra pārbaude sniegs jums mieru, ka jūsu DNS pieprasījumi ir pareizi šifrēti.

Lielisks rīks tam ir Cloudflare Pārlūkošanas pieredzes drošības pārbaude. Vienkārši ielādējiet lapu, un tā automātiski veic dažus testus uz jūsu savienojuma. Tas, kas jums interesē, ir "Drošs DNS"—zaļa atzīme nozīmē, ka jūsu pieprasījumi tiek sūtīti pa šifrētu kanālu.

Ja saņemat zaļo gaismu, jūs esat gatavs. Ja nē, atgriezieties un vēlreiz pārbaudiet savus iestatījumus vai varbūt mēģiniet citu DoH pakalpojumu sniedzēju. Ņemiet vērā, ka lēns savienojums dažreiz var traucēt testu rezultātiem; jūs varat uzzināt vairāk par to, kā precīzi pārbaudīt interneta ātrumu mūsu veltītajā ceļvedī.

Biežāk uzdotie jautājumi par DNS pār HTTPS

Pieaugot cilvēku skaitam, kas sāk izmantot DNS pār HTTPS, vienmēr šķiet, ka rodas daži bieži uzdotie jautājumi. Izpratne par šiem jautājumiem palīdz jums saprast, kur DoH patiešām iederas jūsu privātuma rīku komplektā un ko gaidīt, kad ieslēdzat šo funkciju. Apskatīsim visbiežāk uzdotos jautājumus.

Vai DoH izmantošana palēninās manu interneta savienojumu?

Visbiežāk nē. Ietekme, ko DoH atstāj uz jūsu pārlūkošanas ātrumu, parasti ir tik maza, ka jūs to nekad nepamanīsiet. Lai gan šifrēšanas pievienošana tehniski ievieš nelielu slodzi katram DNS pieprasījumam, mūsdienu datori un tīkli ir tik ātri, ka tie to apstrādā bez piepūles.

Dažos gadījumos jūs pat varat redzēt ātruma palielinājumu. Ja jūsu interneta pakalpojumu sniedzēja noklusējuma DNS serveri ir lēni, pāreja uz augstas veiktspējas DoH pakalpojumu no tāda pakalpojumu sniedzēja kā Cloudflare vai Google var patiešām paātrināt vietņu ielādi. Jebkura niecīga latentuma dēļ, kas rodas no šifrēšanas, ir niecīga cena, ko maksāt par milzīgu privātuma un drošības uzlabojumu.

Galvenais: lielākajai daļai cilvēku veiktspējas atšķirība ir nenozīmīga. Drošība, ko iegūstat no šifrēta DNS, ir tā vērta.

Vai DoH ir pilnīga VPN aizvietošana?

Nemaz ne. Domājiet par DoH un virtuālo privāto tīklu (VPN) kā par diviem dažādiem rīkiem, kas lieliski darbojas kopā.

Viņi risina dažādas, bet vienlīdz svarīgas, daļas no tiešsaistes privātuma puzles.

Šeit ir vienkāršs veids, kā skatīties uz viņu darbiem:

- DNS pār HTTPS (DoH): Tas šifrē tikai DNS pieprasījumu — brīdi, kad jūsu pārlūkprogramma jautā par vietnes IP adresi. Tas novērš klausītāju iespēju redzēt, kuras vietnes jūs mēģināt apmeklēt.

- Virtuālais privātais tīkls (VPN): Tas šifrē visu jūsu interneta trafiku un slēpj jūsu patieso IP adresi no vietnēm, ar kurām jūs savienojaties. Tas ir daudz visaptverošāks privātuma vairogs visam, ko jūs darāt tiešsaistē.

Salīdzinājums var palīdzēt: DoH ir kā jūsu galamērķa adrese, kas ievietota noslēgtā, privātā aploksnē. VPN, savukārt, ir kā jūsu visa automašīna, kas ievietota slēgtā, nenosauktā kravas automašīnā, lai tur nokļūtu. Lai nodrošinātu vislabāko aizsardzību, jums patiešām vajadzētu izmantot abus.

Vai mans darba devējs var redzēt manu pārlūkošanu, ja es izmantoju DoH?

Pat ar ieslēgtu DoH, jums nevajadzētu pieņemt, ka esat neredzams pārvaldītā uzņēmuma vai skolas tīklā. Lai gan tas padara ikdienišķu spiegošanu daudz grūtāku, tas nav burvju līdzeklis pret veltītu tīkla uzraudzību.

Jūsu darba devējam ir citi veidi, kā redzēt, kas notiek. Pat ja jūsu DNS pieprasījumi ir slēpti, zinošs tīkla administrators joprojām var iegūt labu priekšstatu par jūsu aktivitātēm, aplūkojot galamērķa IP adreses, ar kurām jūs savienojaties. Vēl svarīgāk, daudziem darba izsniegtiem ierīcēm ir uzraudzības programmatūra, kas ir tieši uzstādīta uz tām, kas redz visu, ko jūs darāt, pirms DoH vispār tiek izmantots. DoH ir lielisks solis privātuma nodrošināšanai, bet tas neizvairās no uzņēmuma paša uzraudzības sistēmām.

Vai esat gatavs nodrošināt savu pārlūkošanu un vienkāršot savu darba plūsmu? ShiftShift Extensions ekosistēma piedāvā spēcīgu rīku komplektu tieši jūsu pārlūkprogrammā, tostarp Domēna pārbaudītāju, kas izmanto DNS pār HTTPS privātiem pieprasījumiem. Uzņemieties kontroli pār savu digitālo dzīvi ar vienotu, apvienotu komandu paleti, lejupielādējot ShiftShift Extensions jau šodien.