Apakah DNS Melalui HTTPS: Panduan untuk Melayari dengan Terenkripsi

Ingin tahu tentang apa itu DNS melalui HTTPS (DoH)? Panduan ini menerangkan bagaimana DoH mengenkripsi pencarian DNS anda untuk meningkatkan privasi, mengatasi sekatan, dan mengamankan penjelajahan anda.

Sambungan Disyorkan

DNS over HTTPS, atau DoH, adalah protokol moden yang direka untuk menjaga privasi pelayaran web anda. Ia melakukan ini dengan mengenkripsi langkah pertama yang anda ambil dalam talian: mencari alamat laman web. Anggaplah ia seperti menukar poskad awam kepada surat tertutup dan peribadi. Permintaan anda disembunyikan daripada mata yang ingin tahu di rangkaian.

Masalah Privasi yang Diselesaikan oleh DNS Over HTTPS

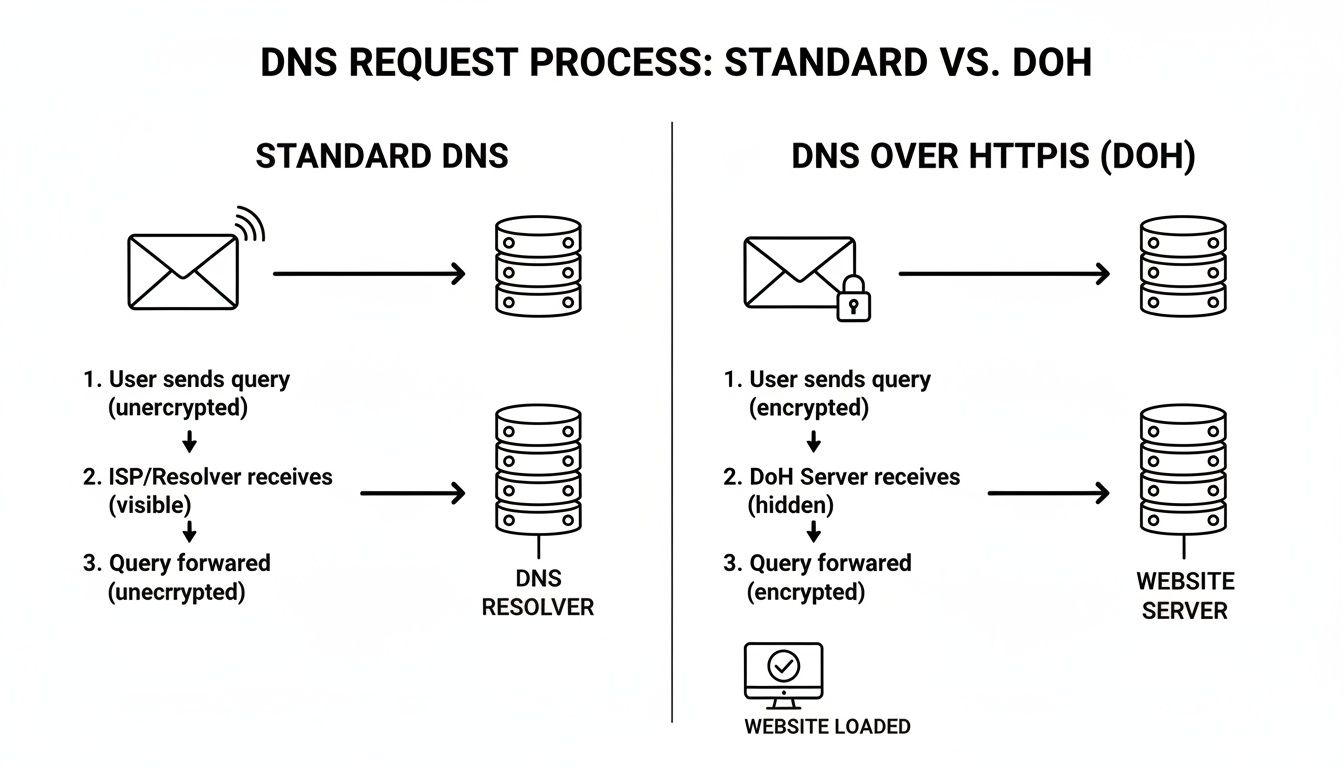

Setiap kali anda melawat laman web, peranti anda perlu menterjemahkan nama mesra manusia yang anda taip (seperti example.com) kepada alamat IP yang boleh dibaca mesin. Ini diuruskan oleh Sistem Nama Domain (DNS), yang pada dasarnya adalah buku telefon internet.

Selama beberapa dekad, pencarian DNS ini telah sepenuhnya tidak dienkripsi, berlaku di tempat terbuka. Ini bermakna Penyedia Perkhidmatan Internet (ISP) anda, pentadbir rangkaian pejabat anda, atau sesiapa yang mengintip pada sambungan Wi-Fi awam boleh melihat setiap laman yang anda cari. Ia seperti mengumumkan destinasi anda kepada semua orang di dalam bilik sebelum anda pergi ke sana.

Kekurangan privasi ini mencipta beberapa isu serius:

- Penjejakan ISP: Penyedia internet anda boleh dengan mudah merekodkan keseluruhan sejarah pelayaran anda. Mereka boleh menggunakan data ini untuk pengiklanan yang disasarkan atau menjualnya kepada broker data.

- Mendengar pada Wi-Fi Awam: Di rangkaian kedai kopi atau lapangan terbang, penyerang boleh dengan mudah memantau permintaan DNS anda untuk membuat profil anda atau melihat perkhidmatan yang anda gunakan.

- Pencurian DNS: Pelaku jahat boleh mencegat permintaan DNS anda yang tidak dienkripsi dan menghantar alamat IP palsu, mengalihkan anda ke laman phishing yang direka untuk mencuri kelayakan anda.

Menyegel Sampul Digital

DNS over HTTPS mengubah permainan dengan membungkus pencarian DNS ini di dalam protokol HTTPS yang sama yang melindungi perbankan dan pembelian dalam talian anda. Inovasi ini, yang didorong oleh pemain utama seperti Google dan Mozilla bermula sekitar 2016, menjadikan permintaan DNS anda kelihatan seperti lalu lintas web terenkripsi yang lain.

Diagram ini menunjukkan bagaimana DoH dengan kemas menyembunyikan pertanyaan DNS di dalam terowong HTTPS yang selamat, menghantarnya dengan selamat kepada penyelesai.

Bahagian penting adalah bahawa kedua-dua permintaan anda dan respons pelayan dilindungi di dalam sambungan terenkripsi ini. Tiada siapa di tengah boleh melihat atau mengubahnya. Anda boleh menemukan lebih banyak konteks sejarah mengenai asal usul DoH dari Control D.

Dengan menggabungkan permintaan DNS dengan lalu lintas HTTPS biasa, DoH secara berkesan menyamarkan niat pelayaran anda, menjadikannya sangat sukar bagi pihak ketiga untuk menjejaki perjalanan dalam talian anda dari langkah pertama.

Perubahan yang sederhana tetapi berkuasa ini menambah lapisan privasi yang sangat diperlukan yang hilang dari reka bentuk asal internet.

DNS Tradisional vs DNS over HTTPS dengan Sekilas Pandang

Untuk benar-benar melihat perbezaan, mari kita letakkan kaedah lama dan baru berdampingan. Kontras dalam privasi dan keselamatan adalah ketara.

| Ciri | DNS Tradisional | DNS over HTTPS (DoH) |

|---|---|---|

| Enkripsi | Tiada. Dihantar dalam teks biasa. | Sepenuhnya dienkripsi dengan HTTPS. |

| Port | Menggunakan port 53. | Menggunakan port 443 (standard untuk HTTPS). |

| Visibiliti | Mudah dipantau oleh ISP dan rangkaian. | Bercampur dengan lalu lintas web biasa. |

| Privasi | Mendedahkan semua domain yang dilawati. | Menyembunyikan pencarian domain daripada pihak ketiga. |

Akhirnya, DoH mengambil proses awam yang terdedah dan mengamankannya dalam standard web moden yang terenkripsi yang sudah kita percayai untuk segala-galanya yang lain.

Bagaimana DoH Melindungi Perjalanan Pelayaran Web Anda

Marilah kita pecahkan apa yang sebenarnya berlaku apabila anda mengklik pautan atau menaip laman web ke dalam penyemak imbas anda. Ia kelihatan seolah-olah segera, tetapi banyak aktiviti berlaku di belakang tabir. DNS over HTTPS (DoH) melangkah ke dalam proses ini dan menambah lapisan privasi yang penting, melindungi aktiviti anda daripada mata yang ingin tahu.

Anggaplah DNS tradisional seperti menghantar poskad. Sesiapa yang mengendalikannya sepanjang jalan—penyedia internet anda, pentadbir rangkaian di pejabat anda, atau penggodam di Wi-Fi awam—boleh dengan mudah membaca alamat yang anda cuba capai, seperti "mybank.com." Tiada rahsia.

DoH mengambil poskad itu dan menyekatnya di dalam sampul yang terkunci dan tidak telus. Ia membungkus permintaan anda dengan selamat, jadi tiada siapa boleh mengintip kandungannya semasa dalam perjalanan.

Langkah 1: Jabat Tangan Selamat

Apabila anda menekan Enter, penyemak imbas anda masih perlu bertanya soalan asas yang sama: "Apakah alamat IP untuk laman web ini?" Tetapi bukannya menjerit soalan itu di seluruh bilik terbuka, DoH melakukan sesuatu yang lebih bijak.

Ia membungkus pertanyaan DNS di dalam permintaan HTTPS standard—protokol selamat yang sama yang melindungi butiran kad kredit anda semasa anda membeli-belah dalam talian. Pakej terenkripsi baru ini kemudian dihantar kepada penyelesai DNS yang serasi dengan DoH.

Oleh kerana permintaan tersebut bergerak melalui port 443, port standard untuk semua lalu lintas web yang selamat, ia bercampur dengan sempurna dengan segala yang dilakukan oleh peranti anda dalam talian. Ia seperti menyembunyikan perbualan tertentu di tengah-tengah orang ramai yang bising.

Dengan DoH, permintaan DNS anda tidak lagi menjadi sekeping data yang jelas dan mudah dikenali. Ia bercampur dengan lancar ke dalam lalu lintas web terenkripsi yang sentiasa mengalir dari peranti anda, menjadikannya sangat sukar bagi pihak ketiga untuk mengasingkan dan memeriksa.

Tindakan penyamaran yang sederhana ini adalah rahsia kepada kuasa DoH. Ia mengambil bahagian pelayaran web yang secara historis terdedah dan membungkusnya dalam standard keselamatan web moden yang terbaik.

Langkah 2: Perjalanan Terenkripsi dan Respons Peribadi

Setelah penyelesai DoH menerima pakej HTTPS, ia membukanya dengan selamat, mencari alamat IP yang anda minta, dan menyediakan jawapan.

Tetapi keselamatan tidak berhenti di situ.

Penyelesai mengambil jawapan—alamat IP—dan meletakkannya kembali ke dalam respons HTTPS yang baru dan dienkripsi. Pakej selamat ini bergerak terus kembali ke pelayar anda, dan hanya pelayar anda yang mempunyai kunci untuk membukanya.

Inilah sebabnya mengapa itu penting:

- Tiada Penyadapan: Dari awal hingga akhir, keseluruhan perbualan adalah peribadi. Tiada siapa di tengah dapat melihat ke mana anda pergi dalam talian.

- Integriti Data: Penyulitan juga menjamin bahawa respons yang anda terima adalah asli dan tidak telah diubah secara jahat untuk menghantar anda ke laman web palsu.

Rajah ini menunjukkan perbezaan antara laluan terbuka dan terdedah bagi permintaan DNS standard dan perjalanan selamat serta peribadi yang disediakan oleh DoH.

Seperti yang anda lihat, pendekatan "envelope yang dimeterai" DoH adalah pengubah permainan yang lengkap untuk privasi.

Akhirnya, pelayar anda menerima respons yang dienkripsi, membukanya, dan menghubungkan anda ke laman web. Halaman dimuat dengan cepat seperti biasa, tetapi jejak digital anda dilindungi sepanjang masa. Lapisan keselamatan ini berfungsi dengan baik bersama alat privasi lain. Untuk mengetahui lebih lanjut, lihat panduan kami tentang bagaimana pengurus kuki boleh memberi anda lebih banyak kawalan. Penyulitan dari hujung ke hujung ini adalah apa yang menjadikan DoH sebagai langkah besar ke hadapan untuk internet yang lebih peribadi.

Apakah Manfaat Dunia Nyata Menggunakan DoH?

Beralih kepada DNS melalui HTTPS (DoH) adalah lebih daripada sekadar penyesuaian privasi kecil. Ia memberi anda kawalan yang nyata dan praktikal ke atas jejak digital anda, mengamankan aktiviti dalam talian anda dengan cara yang tidak pernah dirancang oleh sistem DNS lama.

Kemenangan yang paling jelas? Ia menghentikan Penyedia Perkhidmatan Internet (ISP) anda daripada menyimpan log setiap laman yang anda lawati. Pertanyaan DNS standard dihantar dalam teks biasa, menjadikan sejarah pelayaran anda sebagai buku terbuka. DoH menyulitkan pencarian tersebut, secara efektif menutup buku itu.

Anggaplah ini sebagai terowong peribadi untuk permintaan DNS anda. Hanya anda dan penyelesai DNS di hujung sana yang tahu ke mana anda cuba pergi.

Akhirnya, Wi-Fi Awam yang Selamat

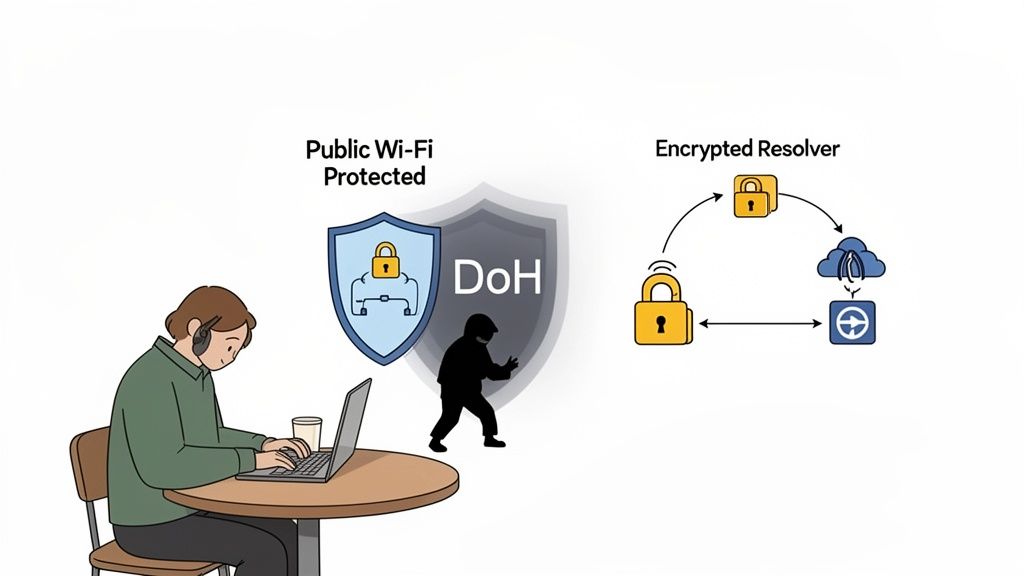

Kita semua pernah berada di situ—menghubungkan ke Wi-Fi percuma di kafe, lapangan terbang, atau hotel. Tetapi rangkaian ini adalah taman permainan untuk penyerang, yang boleh dengan mudah menyadap trafik yang tidak dienkripsi. Taktik biasa adalah serangan man-in-the-middle (MITM).

Inilah cara ia berfungsi: anda cuba pergi ke laman web bank anda. Seorang penyerang di rangkaian yang sama menyekat permintaan DNS anda yang tidak dienkripsi dan memberi anda alamat IP palsu, menghantar anda ke salinan laman yang meyakinkan tetapi jahat. Dengan DoH, keseluruhan serangan ini runtuh. Pertanyaan DNS anda disulitkan dan tidak dapat dibaca oleh mereka, memastikan anda sentiasa mendarat di laman web yang sebenar.

Dengan menyulitkan trafik DNS, DoH menguatkan pertahanan anda terhadap ancaman biasa seperti spoofing DNS dan pengambilalihan, menjadikan Wi-Fi awam jauh lebih selamat untuk digunakan.

Ia adalah pertahanan yang mudah dan berkuasa terhadap ancaman yang sangat nyata yang menyasarkan orang di sambungan yang tidak selamat setiap hari.

Mengatasi Penapisan dan Penapis Web

DoH juga merupakan alat yang kuat untuk memastikan internet terbuka. Banyak syarikat, sekolah, dan bahkan seluruh negara menyekat akses kepada kandungan dengan menapis permintaan DNS. Apabila anda cuba melawat laman yang terhad, pelayan DNS mereka tidak akan memberikan alamat IP yang betul.

Kerana DoH menghantar pertanyaan anda terus kepada penyelesai yang anda percayai, ia meluncur terus melewati kebanyakan penapis DNS tempatan. Ini bermakna anda boleh mengakses kandungan yang mungkin sebaliknya disekat.

Inilah di mana ia benar-benar membuat perbezaan:

- Melangkaui sekatan tahap ISP: Beberapa penyedia menapis laman web tertentu atas alasan komersial atau dasar. DoH membantu anda mengatasi itu.

- Mengatasi sekatan rangkaian: Jika rangkaian kerja atau sekolah anda menyekat laman yang anda perlukan untuk penyelidikan atau berita, DoH sering kali dapat memulihkan akses.

- Mempromosikan aliran maklumat yang bebas: Di tempat-tempat dengan penapisan internet yang berat, DoH boleh menjadi alat penting untuk mencapai web global yang tidak ditapis.

Perubahan ini memberdayakan anda untuk memutuskan apa yang anda boleh lihat dalam talian, bukannya meninggalkan kawalan itu kepada rangkaian yang anda kebetulan berada. Menurut penyedia keselamatan Quad9, ini adalah sebahagian daripada trend yang lebih besar. Mereka meramalkan bahawa menjelang 2025, perkhidmatan DNS yang mengutamakan privasi akan menjadi pertahanan standard terhadap ancaman seperti phishing yang mengeksploitasi DNS yang lemah dan tidak dienkripsi. Anda boleh menjelajahi mengapa DNS yang mengutamakan privasi adalah kritikal untuk melihat betapa pentingnya teknologi ini sedang berkembang.

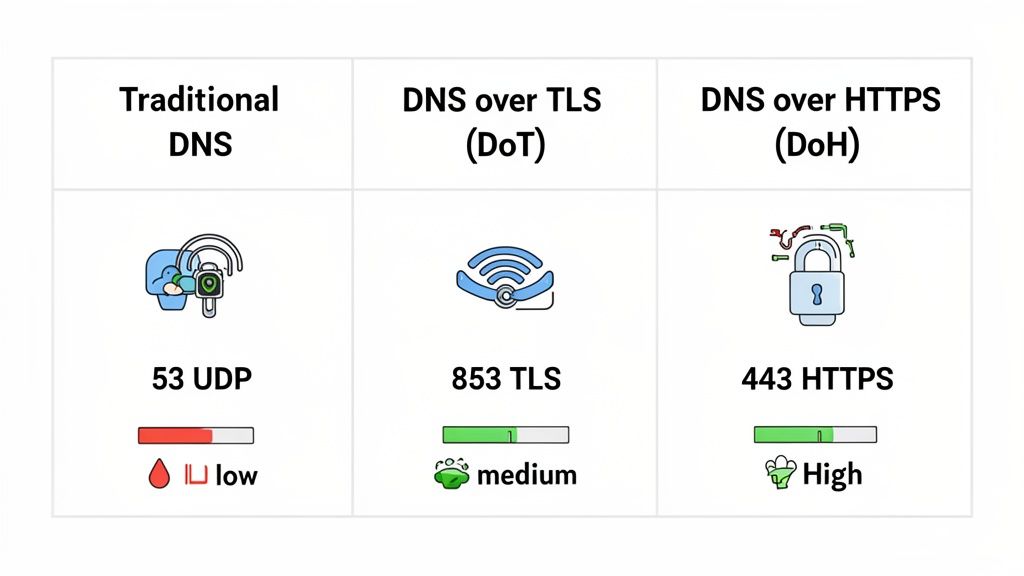

Membandingkan DoH vs DoT vs DNS Tradisional

Sementara DNS melalui HTTPS (DoH) mendapat banyak perhatian kerana meningkatkan privasi dalam talian, ia bukan satu-satunya pilihan yang ada apabila berkaitan dengan DNS yang dienkripsi. Untuk benar-benar memahami mengapa DoH adalah unik, kita perlu meletakkannya berdampingan dengan saudara tuanya, DNS melalui TLS (DoT), dan DNS klasik yang tidak dienkripsi yang menjadi asas internet.

Setiap protokol mengendalikan keselamatan dan privasi dengan cara yang berbeza, yang membawa kepada beberapa pertukaran penting. Pilihan yang tepat sering kali bergantung kepada keseimbangan antara keperluan untuk penyulitan yang kuat dengan pengurusan rangkaian dan betapa mudahnya protokol tersebut boleh dilaksanakan.

Marilah kita menyelami apa yang membezakan mereka dan meneroka mengapa pelayar dan sistem operasi moden semakin cenderung kepada DoH.

DNS Melalui TLS Pendekatan Langsung kepada Penyulitan

Sebelum DoH menjadi standard baru, DNS melalui TLS adalah pilihan utama untuk mengunci pencarian DNS. DoT berfungsi dengan membungkus pertanyaan DNS anda dalam terowong Transport Layer Security (TLS) yang selamat—penyulitan kuat yang sama yang mengamankan laman web HTTPS.

Perbezaan utama adalah bahawa DoT beroperasi pada port khusus: port 853. Pendekatan garis langsung ini adalah cekap dan mencipta saluran selamat hanya untuk DNS. Ia pada dasarnya mengumumkan kepada rangkaian, "Hei, saya adalah pertanyaan DNS yang disulitkan!"

Sementara itu bagus untuk keselamatan, ia juga merupakan kelemahan Achilles-nya. Kerana ia menggunakan port unik, pentadbir rangkaian dapat dengan mudah mengesan dan menyekat trafik pada port 853 untuk menguatkuasakan peraturan penapisan DNS tempatan. Ini menjadikan DoT pilihan yang hebat jika anda hanya mahukan penyulitan dan tidak kisah bahawa trafik DNS anda dapat dikenali.

Keunggulan Stealth DNS Melalui HTTPS

Di sinilah DoH menarik diri dari kumpulan. Sebaliknya daripada menggunakan port khusus, DoH dengan bijak menyamarkan pertanyaan DNS dengan menghantarnya melalui port 443—port yang sama digunakan untuk semua trafik web HTTPS yang standard dan selamat.

Perubahan kecil itu mempunyai impak yang besar.

Kerana trafik DoH kelihatan tepat seperti data yang disulitkan dari banyak laman web dan aplikasi lain, hampir mustahil bagi pemerhati rangkaian untuk memilih dan menyekat hanya permintaan DNS anda tanpa menyebabkan gangguan besar kepada semua pelayaran web.

"Kamuflase" ini adalah senjata rahsia DoH. Ia bukan sahaja memberikan penyulitan tetapi juga tahap stealth yang tidak dapat dicapai oleh DoT. Ini menjadikannya alat yang sangat berkesan untuk mengatasi penapisan berdasarkan DNS dan polisi rangkaian yang terlalu ketat. Ia adalah sebab utama mengapa pelayar seperti Chrome dan Firefox telah mengintegrasikannya sebagai kaedah DNS selamat pilihan mereka. Alat yang mengutamakan privasi seperti ShiftShift Extensions Domain Checker juga bergantung pada DoH untuk memastikan pencarian domain anda sepenuhnya peribadi dan tidak terlihat.

Perbandingan Langsung

Untuk menjelaskan semuanya, mari kita lihat perbandingan mendalam. Jadual ini menyoroti perbezaan praktikal antara protokol lama, penggantinya yang pertama disulitkan, dan standard moden yang stealthy.

Perbandingan Ciri Terperinci Protokol DNS

Pandangan mendalam tentang perbezaan teknikal dan praktikal antara tiga protokol DNS utama.

| Atribut | DNS Tradisional | DNS melalui TLS (DoT) | DNS melalui HTTPS (DoH) |

|---|---|---|---|

| Penyulitan | Tiada (Teks Biasa) | Penyulitan TLS Penuh | Penyulitan HTTPS Penuh |

| Port Digunakan | Port 53 | Port 853 | Port 443 |

| Visibiliti | Sepenuhnya terdedah dan mudah dipantau | Disulitkan, tetapi mudah dikenali sebagai trafik DNS | Disulitkan dan menyatu dengan trafik web biasa |

| Kerahsiaan | Mendedahkan setiap pencarian domain | Melindungi daripada pemeriksaan kandungan | Melindungi kandungan dan menyamarkan permintaan itu sendiri |

| Keupayaan untuk Disekat | Mudah untuk disekat atau dialihkan | Relatif mudah untuk disekat mengikut port | Sangat sukar untuk disekat tanpa gangguan besar |

| Penggunaan Utama | Infrastruktur internet warisan | Mengamankan DNS pada rangkaian yang dipercayai | Meningkatkan privasi pengguna dan mengatasi penapisan |

Pada akhirnya, kedua-dua DoH dan DoT adalah peningkatan keselamatan yang besar dari DNS tradisional. DoT menawarkan saluran yang jelas dan khusus untuk mengamankan pencarian anda. Namun, kemampuan DoH yang bijak untuk menyatu dengan trafik web harian memberikannya kelebihan yang kuat, terutamanya pada rangkaian dengan pemantauan atau penapisan yang berat, menjadikannya pilihan jelas untuk alat dan pengguna yang mengutamakan privasi hari ini.

Memahami Kritikan dan Pertukaran

Walaupun DNS melalui HTTPS (DoH) adalah kemenangan besar untuk privasi individu, ia bukanlah penyelesaian mutlak. Seperti mana-mana teknologi baru, ia datang dengan set cabaran dan pertukaran tersendiri. Adalah penting untuk melihat gambaran keseluruhan dan memahami kebimbangan yang sah yang datang dengan populariti DoH yang semakin meningkat.

Salah satu hujah terbesar menentangnya adalah risiko penyentralan DNS. Kebanyakan pelayar web, secara lalai, mengalirkan permintaan DoH kepada sekumpulan kecil penyedia besar seperti Google, Cloudflare, dan Quad9. Walaupun syarikat-syarikat ini mempunyai polisi privasi yang kuat, penyetempatan ini secara efektif meletakkan buku alamat internet di tangan beberapa gergasi korporat.

Daripada Penyedia Perkhidmatan Internet (ISP) tempatan anda mempunyai pandangan terhadap tabiat melayari anda, kini penglihatan itu beralih kepada gergasi teknologi yang berbeza. Bagi sesiapa yang tidak selesa dengan pengesanan data korporat, itu adalah kebimbangan yang signifikan.

Dilema Pengurusan Rangkaian

Bagi mereka yang menguruskan rangkaian—sama ada di syarikat, sekolah, atau bahkan di rumah dengan kawalan ibu bapa—DoH boleh menjadi sakit kepala yang besar. Mereka telah lama bergantung kepada pemantauan trafik DNS untuk memastikan rangkaian mereka selamat dan terjamin.

Pengawasan jenis ini adalah penting untuk:

- Penguatkuasaan Dasar Keselamatan: Menyekat trafik ke domain yang diketahui untuk malware, penipuan phishing, dan pusat arahan botnet.

- Penapisan Kandungan: Menghalang kandungan yang tidak sesuai atau dewasa daripada memasuki rangkaian di tempat seperti sekolah dan rumah.

- Mematuhi Peraturan: Memastikan aktiviti rangkaian memenuhi keperluan undang-undang atau industri tertentu.

DoH pada dasarnya mengabaikan semua langkah perlindungan tradisional yang berasaskan DNS ini. Oleh kerana pertanyaan DNS adalah disulitkan dan kelihatan seperti trafik web HTTPS biasa, ia menjadi sepenuhnya tidak kelihatan kepada kebanyakan firewall dan peranti penapisan. Ini boleh melemahkan pertahanan rangkaian dan merosakkan dasar keselamatan yang telah dirancang dengan teliti.

Konflik utama di sini adalah satu tarik tali klasik: privasi pengguna individu versus kawalan rangkaian yang terpusat. Ciri yang memberi kuasa kepada pengguna untuk mengelak daripada penapisan juga membolehkan seorang pekerja untuk mengelak daripada penapis keselamatan yang kritikal.

Ini telah mencetuskan perdebatan hangat dalam industri. Profesional keselamatan menunjukkan bahawa DoH, walaupun dengan niat baiknya, boleh membutakan alat yang direka untuk melindungi kita. Kita bahkan telah melihat malware mula menggunakan DoH untuk menyembunyikan komunikasi mereka, menjadikannya lebih sukar untuk dikesan dan dihentikan.

Mencari Pendekatan Seimbang

Seluruh perdebatan ini menunjukkan bahawa DoH bukanlah penyelesaian yang sesuai untuk semua. Bagi individu yang menggunakan rangkaian Wi-Fi awam yang meragukan di kedai kopi, manfaatnya adalah jelas. Risiko seseorang mengintip aktiviti anda adalah tinggi, dan DoH menambah lapisan perlindungan yang penting.

Tetapi dalam persekitaran yang diurus seperti pejabat korporat atau sekolah, pengiraannya adalah berbeza. Di sini, keperluan untuk keselamatan rangkaian secara menyeluruh dan penapisan kandungan sering kali diutamakan berbanding peningkatan privasi daripada DNS yang disulitkan. Inilah sebabnya mengapa banyak organisasi memilih untuk menyekat DoH di rangkaian mereka, memaksa semua permintaan DNS kembali melalui pelayan mereka yang dipantau sendiri.

Pada akhirnya, benar-benar memahami apa itu DNS melalui HTTPS bermakna melihat kedua-dua kuasanya dan kelemahannya. Ia adalah alat yang hebat untuk meningkatkan privasi peribadi, tetapi bagaimana dan di mana ia digunakan memerlukan pemikiran yang teliti. Bagi pentadbir rangkaian, menyesuaikan diri dengan dunia yang mempunyai DoH bermakna mengembangkan strategi keselamatan mereka dan mencari cara baru untuk melindungi pengguna mereka tanpa bergantung kepada pemantauan DNS yang lama.

Bagaimana untuk Mengaktifkan dan Menguji DNS Melalui HTTPS

Menukar kepada DNS melalui HTTPS adalah jauh lebih mudah daripada yang anda fikirkan. Kebanyakan pelayar web dan sistem pengendalian yang kita gunakan setiap hari sudah mempunyai sokongan DoH terbina dalam, bermakna anda boleh menambah lapisan privasi yang serius kepada melayari anda dengan hanya beberapa klik.

Panduan ini akan membimbing anda melalui cara menghidupkan DoH pada platform yang paling biasa. Setelah anda menyiapkannya, kami akan membincangkan cara untuk memeriksa dengan cepat bahawa trafik DNS anda sebenarnya sedang dienkripsi dan disembunyikan.

Mengaktifkan DoH dalam Pelayar Web Anda

Bagi kebanyakan kita, cara paling mudah untuk memulakan DoH adalah dengan mengaktifkannya terus di dalam pelayar web. Pendekatan ini sangat baik kerana ia mengenkripsi semua carian domain yang dibuat oleh pelayar anda, tanpa mengira apa tetapan rangkaian utama komputer anda.

Google Chrome

- Klik ikon menu tiga titik di sudut kanan atas dan pergi ke Settings.

- Dari situ, pergi ke Privacy and security, dan kemudian klik pada Security.

- Skrol ke bawah ke kawasan "Advanced" dan cari pilihan Use secure DNS.

- Alihkan ke aktif. Secara lalai, Chrome cuba menggunakan perkhidmatan penyedia internet anda yang sedia ada jika ia menyokong DoH. Untuk privasi yang lebih baik, saya cadangkan memilih "With" dan memilih penyedia tertentu seperti Cloudflare (1.1.1.1) atau Google (Public DNS).

Mozilla Firefox

- Klik menu "hamburger" tiga baris di sudut kanan atas dan pilih Settings.

- Tetap di panel General, skrol ke bawah ke Network Settings, dan klik butang Settings....

- Dalam tetingkap baru yang muncul, skrol ke bawah dan tandakan kotak untuk Enable DNS over HTTPS.

- Anda kemudian boleh memilih penyedia dari senarai atau memasukkan yang khusus jika anda mempunyai pilihan sendiri.

Menghidupkan DoH dalam pelayar anda adalah kemenangan cepat untuk privasi. Ia mengamankan sebahagian besar aktiviti web anda tanpa memerlukan perubahan teknikal yang mendalam pada sistem pengendalian anda.

Menghidupkan DoH pada Sistem Pengendalian Anda

Jika anda mahukan perlindungan yang melangkaui hanya pelayar web anda dan merangkumi aplikasi lain, anda boleh menghidupkan DoH di peringkat sistem pengendalian. Penting untuk diketahui bahawa walaupun ini adalah ciri standard pada Windows 11, ia tidak pernah secara rasmi hadir di Windows 10.

Windows 11

- Buka Settings dan pergi ke Network & internet.

- Pilih sambungan yang anda gunakan, sama ada Wi-Fi atau Ethernet.

- Klik pada Hardware properties.

- Cari DNS server assignment dan klik butang Edit di sebelahnya.

- Tukar tetapan dari "Automatic (DHCP)" kepada Manual.

- Hidupkan IPv4 dan taipkan alamat IP untuk penyedia DoH anda (untuk Cloudflare, itu adalah

1.1.1.1dan1.0.0.1). - Sekarang, dalam menu dropdown Preferred DNS encryption, pilih Encrypted only (DNS over HTTPS). Tekan Save, dan anda sudah selesai.

Bagaimana untuk Mengesahkan DoH Berfungsi

Setelah anda menghidupkan DoH, adalah idea yang baik untuk memastikan ia benar-benar berfungsi. Pemeriksaan cepat akan memberikan ketenangan fikiran bahawa permintaan DNS anda dienkripsi dengan betul.

Sebuah alat yang hebat untuk ini adalah Cloudflare's Browsing Experience Security Check. Hanya muatkan halaman tersebut, dan ia secara automatik menjalankan beberapa ujian pada sambungan anda. Yang anda perlu ambil peduli adalah "Secure DNS"—tanda cek hijau bermakna pertanyaan anda dihantar melalui saluran yang dienkripsi.

Jika anda mendapat lampu hijau, anda sudah siap. Jika tidak, kembali dan semak semula tetapan anda atau mungkin cuba penyedia DoH yang berbeza. Ingat bahawa sambungan yang perlahan kadang-kadang boleh mengganggu keputusan ujian; anda boleh belajar lebih lanjut tentang cara mengukur kelajuan internet dengan tepat dalam panduan khusus kami.

Soalan Lazim Mengenai DNS Over HTTPS

Seiring semakin ramai orang mula menggunakan DNS over HTTPS, beberapa soalan umum selalu muncul. Memahami ini membantu anda mengetahui di mana DoH benar-benar sesuai dalam alat privasi anda dan apa yang diharapkan apabila anda menghidupkannya. Mari kita selami yang paling kerap ditanya.

Adakah Menggunakan DoH Akan Melambatkan Sambungan Internet Saya?

Untuk kebanyakan kes, tidak. Kesan DoH terhadap kelajuan pelayaran anda biasanya sangat kecil sehingga anda tidak akan menyedarinya. Walaupun menambah enkripsi secara teknikal memperkenalkan sedikit overhead kepada setiap permintaan DNS, komputer dan rangkaian moden sangat pantas sehingga mereka dapat mengendalikannya tanpa kesukaran.

Dalam beberapa kes, anda mungkin bahkan melihat peningkatan kelajuan boost. Jika pelayan DNS lalai penyedia internet anda perlahan, beralih ke perkhidmatan DoH berprestasi tinggi dari penyedia seperti Cloudflare atau Google boleh sebenarnya membuat laman web dimuat lebih cepat. Sebarang kelewatan yang sangat kecil dari enkripsi adalah harga kecil untuk dibayar bagi peningkatan privasi dan keselamatan yang besar.

Kesimpulannya: bagi kebanyakan orang, perbezaan prestasi adalah tidak ketara. Keselamatan yang anda peroleh dari DNS yang dienkripsi sangat berbaloi.

Adakah DoH Pengganti Lengkap untuk VPN?

Tidak sama sekali. Anggaplah DoH dan Rangkaian Peribadi Maya (VPN) sebagai dua alat berbeza yang berfungsi dengan baik bersama-sama.

Mereka menyelesaikan bahagian yang berbeza, tetapi sama penting, dalam teka-teki privasi dalam talian.

Berikut adalah cara mudah untuk melihat pekerjaan mereka:

- DNS over HTTPS (DoH): Ini mengenkripsi hanya pencarian DNS—saat pelayar anda meminta alamat IP sebuah laman web. Ia menghentikan pengintip daripada melihat laman mana yang anda cuba lawati.

- Virtual Private Network (VPN): Ini mengenkripsi semua trafik internet anda dan menyembunyikan alamat IP sebenar anda daripada laman web yang anda sambungkan. Ia adalah perisai privasi yang jauh lebih komprehensif untuk segala yang anda lakukan dalam talian.

Analogi mungkin membantu: DoH adalah seperti meletakkan alamat destinasi anda dalam sampul surat tertutup dan peribadi. VPN, sebaliknya, adalah seperti meletakkan keseluruhan kereta anda di dalam trak terkunci yang tidak bertanda untuk sampai ke sana. Untuk perlindungan terbaik, anda benar-benar ingin menggunakan kedua-duanya.

Adakah Majikan Saya Boleh Melihat Penjelajahan Saya Jika Saya Menggunakan DoH?

Walaupun dengan DoH diaktifkan, anda tidak seharusnya menganggap anda tidak kelihatan di rangkaian syarikat atau sekolah yang diuruskan. Walaupun ia menjadikan pengintipan kasual jauh lebih sukar, ia bukan peluru ajaib terhadap pemantauan rangkaian yang berdedikasi.

Majikan anda mempunyai cara lain untuk melihat apa yang berlaku. Walaupun pencarian DNS anda tersembunyi, seorang pentadbir rangkaian yang bijak masih boleh mendapatkan idea yang baik tentang aktiviti anda dengan melihat alamat IP destinasi yang anda sambungkan. Lebih penting lagi, banyak peranti yang dikeluarkan oleh syarikat mempunyai perisian pemantauan yang dipasang secara langsung pada mereka, yang melihat segala yang anda lakukan sebelum DoH berfungsi. DoH adalah langkah yang baik untuk privasi, tetapi ia tidak mengatasi sistem pemantauan syarikat sendiri.

Siap untuk mengamankan penjelajahan anda dan menyederhanakan aliran kerja anda? Ekosistem ShiftShift Extensions menawarkan sekumpulan alat yang berkuasa tepat di dalam pelayar anda, termasuk Domain Checker yang menggunakan DNS-over-HTTPS untuk pencarian peribadi. Ambil kawalan kehidupan digital anda dengan satu palet perintah yang bersatu dengan memuat turun ShiftShift Extensions hari ini.