Top 10 Beste Praktijken voor Wachtwoordbeveiliging in 2026

Ontdek de 10 beste praktijken voor wachtwoordbeveiliging in 2026. Leer hoe je sterke wachtwoorden kunt maken, MFA kunt gebruiken en je accounts kunt beschermen tegen moderne bedreigingen.

Aanbevolen extensies

Wachtwoord-generator

Genereer sterke willekeurige wachtwoorden in Chrome met lengte, symbolen, cijfers, snel kopiëren en sterkte-indicator.

Privacy & BeveiligingMD5-generator

Zet tekst direct om naar een MD5-hash, kies hoofdletters of kleine letters en kopieer het resultaat met één klik

Privacy & BeveiligingIn een tijdperk waarin onze digitale voetafdruk alles omvat van financiële gegevens tot persoonlijke communicatie, blijft het wachtwoord de eerste verdedigingslinie. Toch creëren veelvoorkomende gewoonten zoals het hergebruiken van inloggegevens op meerdere sites en het vertrouwen op gemakkelijk te raden zinnen aanzienlijke kwetsbaarheden. Standaardadviezen voelen vaak verouderd aan en slagen er niet in om de geavanceerde, geautomatiseerde bedreigingen aan te pakken die de moderne cyberbeveiliging kenmerken. Deze gids is ontworpen om verder te gaan dan generieke tips en biedt een uitgebreide verzameling van uitvoerbare beste praktijken voor wachtwoordbeveiliging die vandaag de dag relevant zijn.

We zullen ingaan op de kritieke strategieën om je digitale leven te beveiligen. Dit omvat niet alleen de mechanismen voor het creëren van echt sterke, unieke wachtwoorden, maar ook de essentiële praktijken voor het effectief beheren ervan. Je leert hoe je Multi-Factor Authenticatie (MFA) correct implementeert, de kracht van wachtwoordmanagers benut en veelvoorkomende bedreigingen zoals phishing en credential stuffing herkent en ontwijkt. Verder zullen we onderzoeken hoe je proactief je accounts kunt monitoren op tekenen van compromittering en veilige herstelmethoden kunt vaststellen.

Gedurende deze lijst zullen we praktische voorbeelden en specifieke implementatiedetails geven. We zullen ook benadrukken hoe innovatieve browsertaken, zoals de suite van ShiftShift Extensions, deze beveiligingsmaatregelen kunnen vereenvoudigen en automatiseren. Door tools zoals een veilige Wachtwoordgenerator en lokale verwerking te integreren, kun je robuuste beveiliging transformeren van een complexe taak naar een naadloos en intuïtief onderdeel van je dagelijkse digitale routine. Deze gids voorziet je van de kennis en workflows die nodig zijn om een veerkrachtige beveiligingshouding op te bouwen, zodat je gevoelige informatie beschermd blijft tegen ongeautoriseerde toegang.

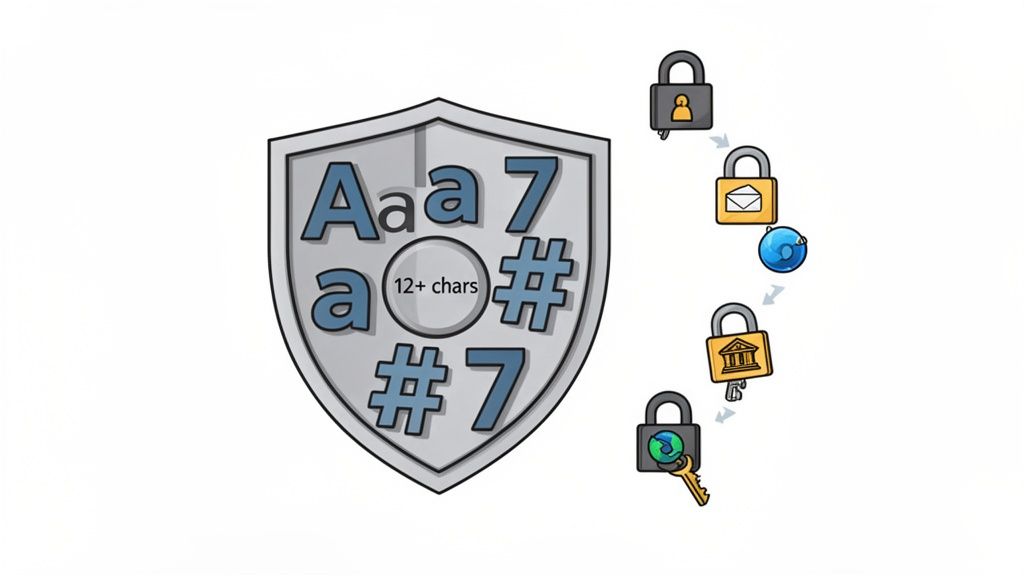

1. Gebruik Sterke, Unieke Wachtwoorden voor Elk Account

Het creëren van een distinct, complex wachtwoord voor elk online account is de meest fundamentele van alle beste praktijken voor wachtwoordbeveiliging. Een sterk wachtwoord fungeert als de eerste verdedigingslinie en combineert hoofdletters, kleine letters, cijfers en speciale tekens in een willekeurige volgorde. Deze complexiteit maakt het exponentieel moeilijker voor aanvallers om te raden of te kraken met geautomatiseerde methoden zoals brute-force en woordenboekaanvallen.

Het "unieke" aspect is net zo cruciaal. Het gebruik van hetzelfde wachtwoord voor meerdere diensten creëert een enorme kwetsbaarheid. Als één dienst wordt gecompromitteerd, kunnen aanvallers de gelekte inloggegevens gebruiken om toegang te krijgen tot al je andere accounts in wat bekend staat als een credential stuffing-aanval. Onderzoek van Microsoft benadrukt dit risico en meldt dat 99,9% van de gecompromitteerde accounts die zij volgen voortkomen uit zwakke of hergebruikte wachtwoorden.

Hoe Deze Praktijk te Implementeren

Het doel is om wachtwoorden te creëren die zowel moeilijk te raden zijn voor machines als, idealiter, beheersbaar voor jou (hoewel een wachtwoordmanager wordt aanbevolen).

- Verhoog de Lengte boven Complexiteit: Hoewel complexiteit belangrijk is, is lengte een belangrijker factor voor de sterkte van een wachtwoord. Een langer wachtwoord, zelfs een eenvoudig wachtwoord, is veel moeilijker te kraken dan een kort, complex wachtwoord. Streef naar een minimum van 12-16 tekens voor belangrijke accounts.

- Gebruik Wachtzinnen: In plaats van willekeurige tekens, creëer een memorabele zin en wijzig deze. Bijvoorbeeld, "Koffie maakt mijn ochtend geweldig!" kan worden

C0ffeeM@kesMyM0rn1ngGr8!. Dit is gemakkelijker te onthouden maar nog steeds zeer veilig. - Benut een Wachtwoordgenerator: De veiligste methode is om een tool te gebruiken die cryptografisch veilige willekeurige wachtwoorden genereert. Dit verwijdert menselijke vooringenomenheid en zorgt voor maximale entropie. Voor een betrouwbare en handige optie kun je meer leren over het genereren van sterke, willekeurige wachtwoorden met de tool van ShiftShift.

Voor gebruikers van ShiftShift Extensions, die toegang hebben tot gevoelige browgegegevens, is het naleven van dit principe niet onderhandelbaar. Het beschermt niet alleen je individuele accounts, maar ook het centrale knooppunt van je digitale activiteit tegen ongeautoriseerde toegang.

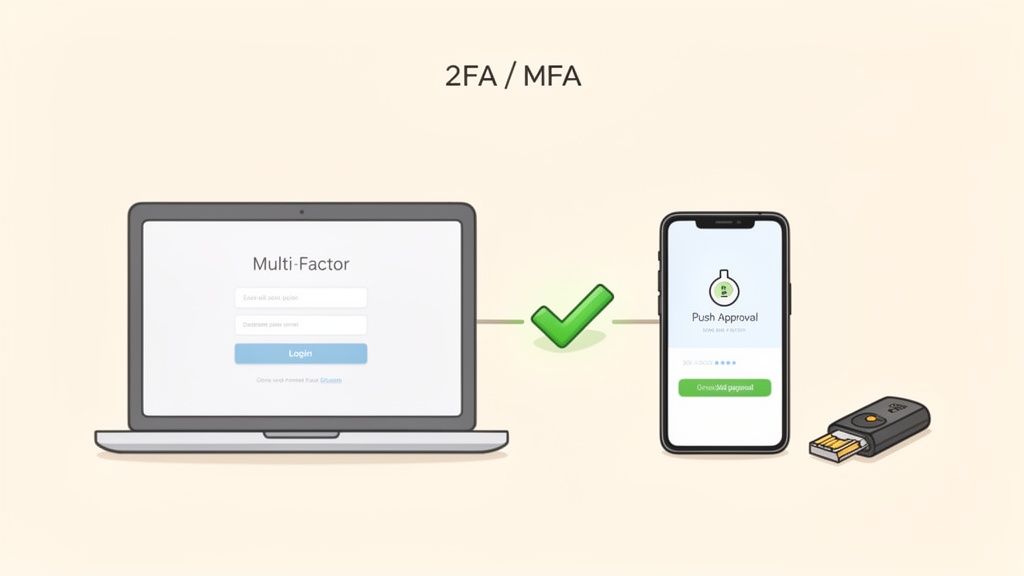

2. Implementeer Multi-Factor Authenticatie (MFA)

Naast sterke wachtwoorden voegt de implementatie van Multi-Factor Authenticatie (MFA) een kritieke tweede verdedigingslaag toe. MFA vereist dat je twee of meer verificatiefactoren verstrekt om toegang te krijgen tot een bron, zoals iets dat je weet (je wachtwoord), iets dat je hebt (je telefoon of een beveiligingssleutel) en iets dat je bent (een vingerafdruk). Deze gelaagde aanpak betekent dat zelfs als een aanvaller je wachtwoord steelt, ze nog steeds geen toegang tot je account kunnen krijgen zonder de aanvullende factor.

De effectiviteit van MFA is goed gedocumenteerd. Gegevens van Microsoft tonen aan dat het meer dan 99,9% van de aanvallen op accountcompromittering blokkeert, en Google meldde nul succesvolle accountovernames door phishing tegen gebruikers met beveiligingssleutels. Deze beveiligingspraktijk is niet langer optioneel; het is de industrienorm voor het beschermen van elke gevoelige account, van bankieren en e-mail tot cloudservices en ontwikkelaarsplatforms zoals GitHub.

Hoe Deze Praktijk te Implementeren

Een goede implementatie maximaliseert de beveiligingsvoordelen van MFA terwijl de wrijving wordt geminimaliseerd. De sleutel is het kiezen van de juiste methoden en het veilig beheren ervan.

- Geef Voorkeur aan Sterkere Factoren: Hoewel elke MFA beter is dan geen, zijn niet alle methoden gelijk. Hardwarebeveiligingssleutels (bijv. YubiKey, Titan) bieden het hoogste niveau van bescherming tegen phishing. Authenticator-apps zoals Authy of Google Authenticator zijn een aanzienlijke verbetering ten opzichte van SMS, dat kwetsbaar is voor SIM-swapping-aanvallen.

- Schakel als Eerste in op E-mail: Je primaire e-mailaccount is vaak de sleutel tot het resetten van wachtwoorden voor al je andere diensten. Het beveiligen ervan is een cruciale stap. Voor een diepere duik hierin, overweeg om een gids voor Multi-Factor Authenticatie voor e-mailbeveiliging te raadplegen.

- Bewaar Back-upcodes Veilig: Wanneer je MFA instelt, ontvang je back-upcodes die je kunt gebruiken als je je primaire apparaat verliest. Bewaar deze codes op een veilige, versleutelde locatie zoals een wachtwoordbeheerder, maar gescheiden van het accountwachtwoord zelf.

Voor gebruikers van ShiftShift Extensions is het inschakelen van MFA op uw kernaccounts (zoals uw Google- of Microsoft-account dat aan de browser is gekoppeld) essentieel. Het biedt een robuuste bescherming, zodat de centrale hub die uw browserextensies en hun gegevens beheert, uitsluitend van u blijft.

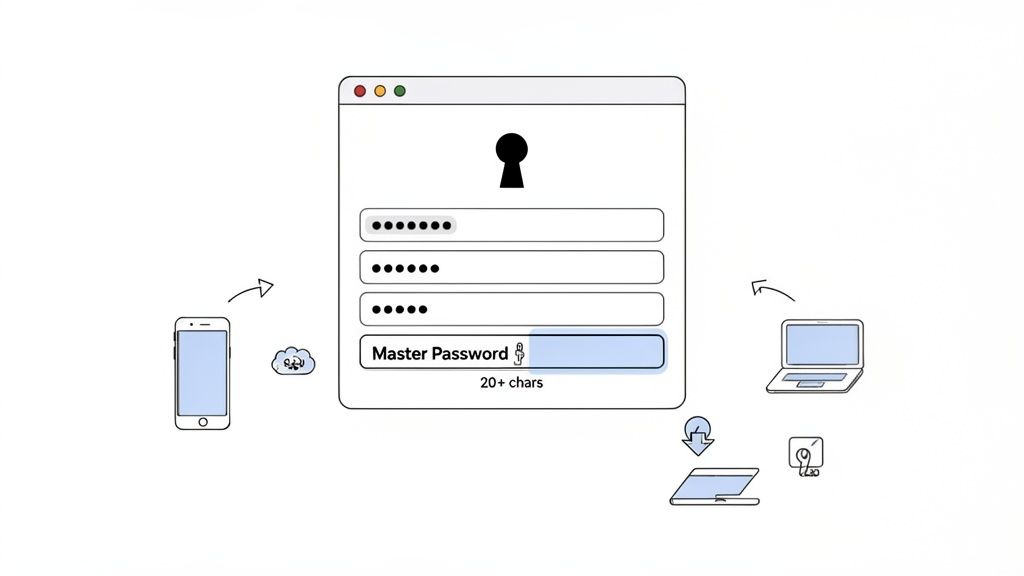

3. Gebruik een Betrouwbare Wachtwoordbeheerder

Het gebruik van sterke, unieke wachtwoorden voor elk account is een kernprincipe van wachtwoordbeveiliging, maar het menselijk geheugen kan dit niet bijhouden. Een wachtwoordbeheerder lost dit probleem op door veilig inloggegevens te genereren, op te slaan en automatisch in te vullen. Deze tools fungeren als een versleutelde digitale kluis, waarbij u alleen één sterk hoofdwachtwoord hoeft te onthouden om toegang te krijgen tot al uw andere wachtwoorden, en zo het conflict tussen beveiliging en gebruiksgemak effectief oplost.

Deze aanpak is essentiële infrastructuur voor het moderne digitale leven, vooral voor ontwikkelaars en techprofessionals die tientallen of zelfs honderden accounts beheren over verschillende diensten en omgevingen. In plaats van te vertrouwen op onveilige methoden zoals spreadsheets of browsergebaseerde opslag, gebruikt een speciale wachtwoordbeheerder robuuste, zero-knowledge encryptie om uw gegevens te beschermen. Dit betekent dat zelfs de provider geen toegang heeft tot uw opgeslagen inloggegevens.

Hoe deze Praktijk te Implementeren

Het kiezen en correct configureren van een wachtwoordbeheerder is cruciaal voor het opzetten van een veilige digitale basis.

- Kies een Betrouwbare Provider: Zoek naar beheerders met een sterke reputatie en transparante beveiligingspraktijken. Opties variëren van open-source keuzes zoals Bitwarden, bedrijfsoplossingen zoals 1Password, tot lokale, offline alternatieven zoals KeePass.

- Creëer een Onbreekbaar Hoofd wachtwoord: Dit is het belangrijkste wachtwoord dat u heeft. Maak het een lange zin van 20+ tekens die uniek is en nog nooit ergens anders is gebruikt.

- Schakel Multi-Factor Authenticatie (MFA) In: Beveilig uw kluis door een tweede verificatiestap te vereisen, zoals een authenticator-app of een fysieke beveiligingssleutel, voordat toegang wordt verleend. Dit voegt een cruciale beschermingslaag toe.

- Gebruik de Ingebouwde Generator: Laat de wachtwoordbeheerder cryptografisch willekeurige wachtwoorden genereren voor alle nieuwe accounts. Dit verwijdert menselijke vooringenomenheid en zorgt voor maximale sterkte, een functie die direct is ingebouwd in tools zoals ShiftShift's Wachtwoordgenerator.

Zodra u een wachtwoordbeheerder hebt gekozen, maakt u uzelf vertrouwd met essentiële beste praktijken voor wachtwoordbeheerders om de beveiligingsvoordelen te maximaliseren. Controleer regelmatig uw kluis op zwakke, hergebruikte of oude wachtwoorden en werk deze onmiddellijk bij.

4. Schakel Twee-Staps Verificatie In op E-mailaccounts

Uw e-mailaccount is de meester sleutel tot uw digitale leven. Het is de centrale hub voor wachtwoordresetlinks, beveiligingsmeldingen en gevoelige communicatie. Het beveiligen ervan met meer dan alleen een wachtwoord is een van de meest impactvolle beste praktijken voor wachtwoordbeveiliging die u kunt aannemen. Het inschakelen van twee-staps verificatie (2SV), ook bekend als twee-factor authenticatie (2FA), voegt een cruciale tweede verdedigingslaag toe, zodat zelfs als uw wachtwoord wordt gestolen, uw account ontoegankelijk blijft.

Deze methode vereist een tweede stuk informatie naast uw wachtwoord om toegang te verlenen. Dit kan een code zijn van een authenticator-app, een fysieke beveiligingssleutel, of een prompt die naar uw vertrouwde apparaat wordt gestuurd. Voor waardevolle doelwitten zoals uw primaire Gmail- of Microsoft-account, die kan worden gebruikt om wachtwoorden voor bijna al uw andere diensten te resetten, neutraliseert het implementeren van 2SV effectief de dreiging van een eenvoudig wachtwoordlek.

Hoe deze Praktijk te Implementeren

Het instellen van 2SV is een eenvoudig proces dat de beveiliging drastisch verbetert. Het doel is om het voor een aanvaller onmogelijk te maken om in te loggen zonder fysieke toegang tot een van uw apparaten.

- Geef Voorkeur aan Authenticator Apps Boven SMS: Hoewel SMS-gebaseerde 2SV beter is dan niets, is het kwetsbaar voor SIM-swapping aanvallen. Gebruik een tijdgebaseerde eenmalige wachtwoord (TOTP) app zoals Google Authenticator of Authy voor een veiligere verificatiemethode. Grote aanbieders zoals Google en Microsoft ondersteunen dit sterk.

- Registreer Back-upmethoden: Stel altijd meer dan één verificatiemethode in. Registreer een back-up telefoonnummer en genereer een set eenmalige herstelcodes. Bewaar deze codes op een veilige, versleutelde locatie gescheiden van uw wachtwoordbeheerder, zoals een versleuteld bestand of een fysieke kluis.

- Test uw Herstelproces: Voordat u het dringend nodig heeft, test uw 2SV- en herstelmethoden. Zorg ervoor dat uw back-up telefoonnummer werkt en dat u weet waar uw herstelcodes zijn. Werk deze informatie jaarlijks bij of wanneer u van apparaat verandert om te voorkomen dat u buitengesloten raakt van uw eigen account.

5. Werk Software Regelmatig Bij en Patch deze

Effectieve wachtwoordbeveiliging gaat verder dan alleen het wachtwoord zelf; het is afhankelijk van de integriteit van de software die uw inloggegevens beheert. Regelmatig uw software bijwerken en patchen is een kritieke, maar vaak over het hoofd geziene, beste praktijk voor wachtwoordbeveiliging. Kwetsbaarheden in besturingssystemen, browsers en applicaties kunnen door aanvallers worden uitgebuit om opgeslagen inloggegevens te stelen, toetsaanslagen te loggen of authenticatiemaatregelen volledig te omzeilen.

Software-updates bevatten vaak cruciale beveiligingspatches die deze bekende kwetsbaarheden dichten voordat ze op grote schaal kunnen worden uitgebuit. De beruchte Log4Shell-kwetsbaarheid in 2021, bijvoorbeeld, beïnvloedde miljoenen applicaties en stelde aanvallers in staat om op afstand code uit te voeren, wat aantoont hoe een enkele niet-gepatchte fout catastrofale gevolgen kan hebben. Uw software up-to-date houden zorgt ervoor dat u beschermd bent tegen de nieuwste ontdekte bedreigingen.

Hoe deze Praktijk te Implementeren

Software-updates integreren in uw routine is een eenvoudige maar krachtige beveiligingsgewoonte. Het doel is om het venster van kansen voor aanvallers te minimaliseren om bekende kwetsbaarheden te exploiteren.

- Schakel Automatische Updates In: Dit is de meest effectieve manier om beschermd te blijven. Configureer uw besturingssystemen (zoals Windows en macOS) en primaire applicaties om updates automatisch te installeren. Moderne browsers zoals Chrome en Firefox zijn ontworpen om stilletjes op de achtergrond te updaten, een belangrijke functie voor het handhaven van de beveiliging.

- Controleer Regelmatig Browserextensies: Extensies functioneren binnen de beveiligingscontext van uw browser en kunnen aanzienlijke privileges hebben. Controleer handmatig wekelijks op updates voor uw extensies door de pagina voor extensiebeheer van uw browser te bezoeken (bijv.

chrome://extensions). - Prioriteer besturingssysteemupdates: Uw besturingssysteem is de basis van de beveiliging van uw apparaat. Geef onmiddellijk aandacht aan beveiligingspatchmeldingen van uw besturingssysteemprovider en installeer deze zo snel mogelijk. Deze updates behandelen vaak bedreigingen op systeemniveau die alle applicaties op uw apparaat in gevaar kunnen brengen.

Voor gebruikers van ShiftShift Extensions is het essentieel om een bijgewerkte browser te onderhouden. Aangezien de extensie binnen de omgeving van Chrome functioneert, is de beveiliging ervan direct verbonden met de integriteit van de browser. Een bijgewerkte browser zorgt ervoor dat de veilige sandbox waarin ShiftShift opereert, niet in gevaar komt, waardoor uw activiteiten en gegevens in de browser worden beschermd.

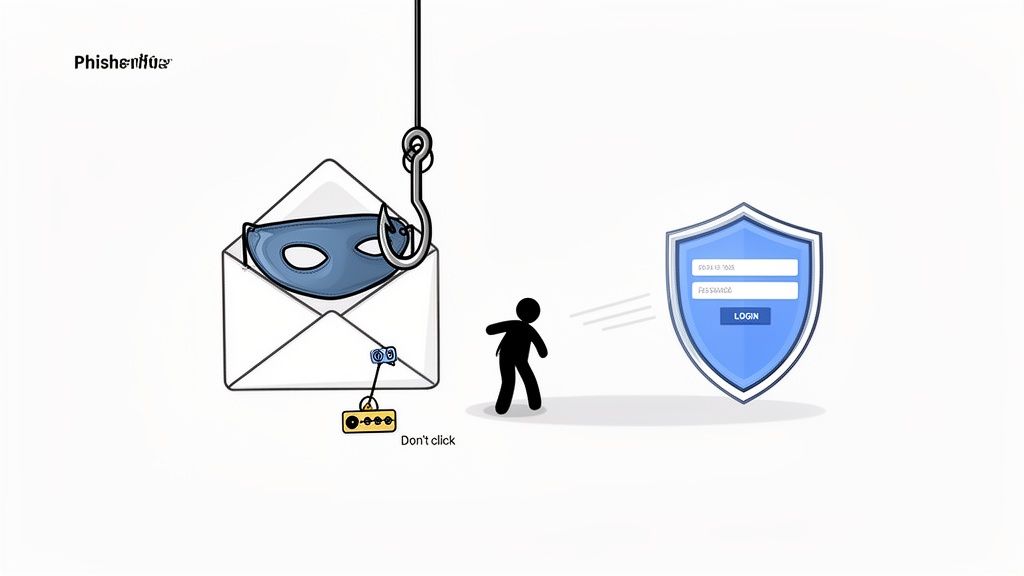

6. Vermijd phishing- en social engineering-aanvallen

Phishing-aanvallen en social engineering zijn heimelijke bedreigingen die technische verdedigingen omzeilen door zich op het menselijke element te richten. In plaats van te proberen een sterk wachtwoord te kraken, manipuleren aanvallers u om het vrijwillig aan hen te geven. Deze plannen gebruiken vaak dringende of verleidelijk taalgebruik om een gevoel van paniek of kans te creëren, waardoor u in de val loopt om op kwaadaardige links te klikken of gevoelige inloggegevens prijs te geven. Zelfs het sterkste wachtwoord en multi-factor authenticatie kunnen nutteloos worden gemaakt door een overtuigende phishing-oplichting.

De prevalentie van deze tactiek is verbijsterend. Onderzoek van IBM onthult dat menselijke fouten een factor zijn in de overgrote meerderheid van datalekken, wat benadrukt hoe effectief deze psychologische manipulaties zijn. Succesvolle spear-phishingcampagnes tegen grote technologiebedrijven en "CEO-fraude"-oplichtingen die jaarlijks miljarden kosten, bewijzen dat niemand immuun is. Daarom is het cultiveren van een gezonde scepsis een van de belangrijkste best practices voor wachtwoordbeveiliging.

Hoe deze praktijk toe te passen

De sleutel tot verdediging tegen deze aanvallen is bewustzijn en een consistente, voorzichtige benadering van ongevraagde communicatie. Het opbouwen van een gewoonte van verificatie kan de bedreiging neutraliseren voordat deze escaleert.

- Controleer afzenders en links: Verifieer altijd het volledige e-mailadres van de afzender, niet alleen de weergavenaam. Voordat u op een link klikt, houdt u uw muis erboven om de werkelijke bestemmings-URL te bekijken en te controleren of deze overeenkomt met het legitieme domein.

- Navigeer rechtstreeks naar websites: In plaats van op een link in een e-mail te klikken die u vraagt in te loggen, opent u uw browser en typt u het adres van de website handmatig in. Dit voorkomt volledig het risico om naar een vervalste inlogpagina te worden gestuurd.

- Wees voorzichtig met urgentie: Aanvallers creëren een gevoel van urgentie om u te laten handelen zonder na te denken. Wees onmiddellijk wantrouwig tegenover elk bericht dat onmiddellijke actie eist, dreigt met accountsluiting of een te mooi om waar te zijn beloning aanbiedt.

- Verifieer via een aparte kanaal: Als u een verdachte aanvraag ontvangt van een collega of dienst, neem dan contact met hen op via een bekende, aparte communicatiemethode (zoals een telefoongesprek of een nieuw bericht) om de legitimiteit ervan te bevestigen.

- Gebruik beveiligingsfuncties van de browser: Moderne browsers bieden duidelijke beveiligingsindicatoren, zoals het hangslotpictogram voor HTTPS. U kunt uw beveiliging ook verbeteren door gebruik te maken van versleutelde DNS, en u kunt meer leren over hoe DNS over HTTPS uw privacy versterkt en beschermt tegen bepaalde aanvallen.

7. Houd Accounts in de Gaten voor Inbreukmeldingen en Verdachte Activiteiten

Zelfs het sterkste wachtwoord kan worden gecompromitteerd als de dienst die het vasthoudt een datalek ondergaat. Proactieve monitoring is een cruciale verdedigingslaag, waarmee je snel kunt reageren wanneer je inloggegevens worden blootgesteld. Deze praktijk houdt in dat je regelmatig je accounts controleert op bekende inbreuken en je accountactiviteit in de gaten houdt voor tekenen van ongeautoriseerde toegang.

Deze waakzaamheid verandert je beveiligingshouding van passief naar actief. In plaats van te wachten op een melding dat je account is misbruikt, kun je de eerste blootstelling identificeren en onmiddellijk actie ondernemen, zoals het wijzigen van je wachtwoord, voordat er aanzienlijke schade ontstaat. Het is een sleutelcomponent van een uitgebreide strategie voor wachtwoordbeveiliging.

Hoe deze Praktijk te Implementeren

Effectieve monitoring combineert geautomatiseerde tools met handmatige controles op je meest kritieke accounts. Het doel is om een systeem te creëren dat je waarschuwt voor potentiële bedreigingen zodra deze worden ontdekt.

- Gebruik Inbreukmeldingsdiensten: Controleer regelmatig je e-mailadressen tegen databases van bekende inbreuken. Diensten zoals Troy Hunt's "Have I Been Pwned" zijn hiervoor van onschatbare waarde. Veel moderne wachtwoordmanagers integreren ook deze functionaliteit, waarbij je automatisch wordt gewaarschuwd als een wachtwoord dat je hebt opgeslagen in een datalek is verschenen.

- Schakel Inlog- en Beveiligingsmeldingen in: Configureer je belangrijke accounts (zoals e-mail, bankieren en sociale media) om je een melding te sturen via e-mail of sms voor nieuwe inlogpogingen of verdachte activiteiten. Dit biedt real-time meldingen van potentiële ongeautoriseerde toegang.

- Controleer Accountactiviteitslogs: Controleer periodiek de inloggeschiedenis en recente activiteitslogs van je primaire e-mail- en financiële accounts. Let op onbekende apparaten, locaties of toegangstijden. Als je iets verdachts vindt, intrek dan onmiddellijk de toegang voor dat apparaat en wijzig je wachtwoord.

- Vertrouw op je Tools: Wanneer je browserextensies zoals ShiftShift gebruikt die verschillende taken lokaal afhandelen, is de beveiliging van je gegevens van het grootste belang. Aangezien deze tools binnen je browser werken, is het essentieel om ervoor te zorgen dat er geen ongeautoriseerde activiteiten plaatsvinden. Je kunt meer leren over hoe ShiftShift gebruikersgegevens prioriteert door zijn uitgebreide privacybeleid te bekijken.

8. Beveilig Wachtwoordherstelmethoden en Back-upcodes

Zelfs het sterkste wachtwoord is nutteloos als je bent buitengesloten van je eigen account. Wachtwoordherstelmechanismen, zoals back-up e-mails, telefoonnummers en multi-factor authenticatie (MFA) back-upcodes, zijn je levenslijn wanneer de primaire authenticatie faalt. Deze back-ups zijn echter vaak de zwakste schakel in je beveiligingsketen, wat een achterdeur biedt voor aanvallers om je wachtwoord opnieuw in te stellen en de controle over je account over te nemen.

Het beveiligen van deze herstelmethoden is een cruciaal onderdeel van een uitgebreide strategie voor wachtwoordbeveiliging. Als een aanvaller je herstel-e-mail compromitteert, kan hij een wachtwoordreset voor elk account dat eraan is gekoppeld initiëren, waardoor je complexe wachtwoord en MFA worden omzeild. Evenzo geven gestolen back-upcodes voor diensten zoals Google of GitHub onmiddellijke toegang, waardoor je primaire twee-factor apparaat nutteloos wordt.

Hoe deze Praktijk te Implementeren

Het doel is om je herstelmethoden hetzelfde beveiligingsniveau te geven als je primaire inloggegevens, zodat ze niet gemakkelijk kunnen worden gecompromitteerd of sociaal gemanipuleerd.

- Beveilig en Isolate Herstelkanalen: Gebruik een speciaal e-mailadres voor accountherstel dat niet openbaar bekend is of voor algemene correspondentie wordt gebruikt. Wanneer je beveiligingsvragen instelt, geef dan valse maar memorabele antwoorden. Bijvoorbeeld, de naam van je "eerste huisdier" kan een willekeurig, niet-gerelateerd woord zijn dat alleen jij kent.

- Bewaar Back-upcodes Veilig: Wanneer een dienst zoals Google je back-upcodes voor 2-Stapsverificatie geeft, bewaar ze dan niet in dezelfde wachtwoordmanager als je primaire wachtwoord. Print ze en bewaar ze op een fysiek veilige locatie, zoals een kluis, of sla ze op in een versleuteld digitaal bestand dat gescheiden is van je hoofdkluis.

- Controleer en Test Regelmatig: Controleer minstens één keer per jaar de hersteltelefoonnummers en e-mailadressen die aan je kritieke accounts zijn gekoppeld. Zorg ervoor dat ze up-to-date zijn en nog steeds onder jouw controle staan. Het is ook verstandig om periodiek het herstelproces te testen, zodat je er vertrouwd mee bent voordat er een noodsituatie optreedt.

Door je accountherstelopties te versterken, sluit je een veelvoorkomende en vaak geëxploiteerde aanvalsvector. Dit zorgt ervoor dat de enige persoon die weer toegang kan krijgen tot je geblokkeerde accounts jij bent, wat de algehele integriteit van je digitale identiteit versterkt.

9. Oefen Veilige Wachtwoordhygiëne: Deel Nooit of Hergebruik Wachtwoorden

Goede wachtwoordhygiëne omvat de dagelijkse gewoonten van hoe je met je inloggegevens omgaat. Het is een kerncomponent van wachtwoordbeveiliging, gericht op het voorkomen van gedragingen die zelfs de sterkste wachtwoorden ondermijnen. De twee belangrijkste regels van wachtwoordhygiëne zijn deel nooit je wachtwoord met iemand en hergebruik het nooit over verschillende diensten. Het delen van een wachtwoord, zelfs met een vertrouwde collega, creëert een onmiddellijke beveiligingskloof, omdat je de controle verliest over wie het weet en hoe het is opgeslagen.

Het hergebruiken van wachtwoorden is een even gevaarlijke praktijk. Het creëert een domino-effect waarbij een enkel datalek bij één dienst al je andere accounts kan compromitteren. Aanvallers gebruiken specifiek gelekte inloggegevens van één inbreuk om credential stuffing-aanvallen tegen andere populaire platforms te lanceren, in de veronderstelling dat gebruikers hun wachtwoorden hebben gerecycled. Het naleven van deze hygiëneprincipes is fundamenteel voor het handhaven van een veerkrachtige beveiligingshouding.

Hoe deze Praktijk te Implementeren

Goede wachtwoordhygiëne draait om het opbouwen van veilige gewoonten en het benutten van de juiste tools om die gewoonten gemakkelijk te onderhouden. Het doel is om elk wachtwoord te beschouwen als een unieke, vertrouwelijke sleutel.

- Gebruik de Delen-functie van een Wachtwoordmanager: Als je iemand toegang tot een account moet geven, stuur dan nooit het wachtwoord rechtstreeks via e-mail of messenger. Gebruik in plaats daarvan de ingebouwde, veilige deelfunctionaliteit van een gerenommeerde wachtwoordmanager, die gecontroleerde, intrekbare toegang mogelijk maakt zonder de ruwe inloggegevens bloot te stellen.

- Implementeer Single Sign-On (SSO): Voor teamomgevingen is SSO de gouden standaard. Het stelt gebruikers in staat om meerdere applicaties te openen met een enkele set inloggegevens, beheerd door een centrale identiteitsprovider. Dit elimineert de noodzaak voor gedeelde wachtwoorden volledig, zoals te zien is in de beste praktijken van AWS IAM, die individuele gebruikersaccounts boven gedeelde root-inloggegevens vereisen.

- Schrijf Wachtwoorden Nooit Fysiek Op: Vermijd het opslaan van wachtwoorden op post-its, in notitieboekjes of op whiteboards. Deze kunnen gemakkelijk verloren gaan, gestolen worden of gefotografeerd worden, waardoor digitale beveiligingsmaatregelen volledig worden omzeild.

- Vermijd het Opslaan van Wachtwoorden op Onveilige Digitale Locaties: Sla wachtwoorden niet op in niet-versleutelde tekstbestanden, spreadsheets of browser-autocomplete op gedeelde of openbare computers. Deze methoden bieden weinig tot geen bescherming tegen malware of ongeautoriseerde fysieke toegang.

Voor teams en individuen, vooral degenen die gevoelige gegevens verwerken zoals ontwikkelaars en QA-engineers die gebruikmaken van ShiftShift Extensions, is het handhaven van strikte wachtwoordhygiëne niet slechts een aanbeveling; het is een noodzaak. Het zorgt ervoor dat uw zorgvuldig samengestelde sterke wachtwoorden een robuuste verdediging blijven in plaats van een enkel punt van falen.

10. Educateer Gebruikers en Stel Wachtwoordbeveiligingsbeleid Vast

Individuele inspanningen op het gebied van wachtwoordbeveiliging worden versterkt wanneer ze worden ondersteund door een sterke organisatiecultuur en duidelijke richtlijnen. Het opstellen van formeel wachtwoordbeleid en het onderwijzen van gebruikers over actuele bedreigingen transformeert beveiliging van een persoonlijke taak in een gedeelde, collectieve verantwoordelijkheid. Deze praktijk is cruciaal omdat een enkele gecompromitteerde account een beveiligingslek kan creëren dat een hele organisatie beïnvloedt.

Sterk beleid, gecombineerd met continue training, creëert een veerkrachtige beveiligingshouding. Wanneer gebruikers de "waarom" achter de regels begrijpen, zoals het risico van phishing of credential stuffing, zijn ze veel waarschijnlijker om zich aan de regels te houden en proactieve verdedigers van bedrijfsgegevens te worden. Deze aanpak is verplicht volgens compliance-normen zoals SOC 2 en PCI-DSS, die erkennen dat technologie alleen niet voldoende is zonder opgeleide gebruikers.

Hoe Deze Praktijk te Implementeren

Het doel is om beleid te creëren dat zowel effectief als gebruiksvriendelijk is, en adoptie aanmoedigt in plaats van omwegen. Dit omvat een gebalanceerde aanpak van het stellen van duidelijke regels, het bieden van educatie en het leveren van de juiste tools.

- Stel een Duidelijk, Modern Beleid Vast: Creëer een eenvoudig te begrijpen wachtwoordbeleid. Moderne richtlijnen, zoals die van NIST, geven de voorkeur aan lengte boven gedwongen complexiteit. Een goed startpunt is het vereisen van minimaal 12 tekens, het verplichten van multi-factor authenticatie en het verbieden van wachtwoordhergebruik.

- Voer Regelmatig Beveiligingstrainingen uit: Implementeer kwartaal- of halfjaarlijkse trainingen voor beveiligingsbewustzijn. Behandel veelvoorkomende bedreigingen zoals phishing, sociale engineering en de gevaren van het gebruik van zwakke wachtwoorden. Gebruik realistische, geanonimiseerde voorbeelden van beveiligingsincidenten om de impact te illustreren.

- Bied Ondersteunende Tools, Niet Alleen Regels: De meest effectieve beleidsmaatregelen zijn faciliterend, niet alleen beperkend. In plaats van alleen regels op te leggen, geef gebruikers de bevoegdheid door hen goedgekeurde tools te bieden zoals enterprise wachtwoordmanagers en wachtwoordgeneratoren. Dit maakt het voor hen gemakkelijk om de beste praktijken voor wachtwoordbeveiliging zonder wrijving te volgen.

- Bevorder een Positieve Beveiligingscultuur: Moedig een cultuur aan waarin het melden van potentiële beveiligingsproblemen eenvoudig en beloond wordt. Vier medewerkers die beveiligingsbewust gedrag vertonen. Wanneer beveiliging wordt gezien als een collectief doel in plaats van een bestraffende maatregel, wordt de hele organisatie veiliger.

Vergelijking van de Top 10 Wachtwoordbeveiligingspraktijken

| Praktijk | 🔄 Implementatiecomplexiteit | ⚡ Hulpbronnenvereisten | ⭐ Verwachte Effectiviteit | 📊 Typische Resultaten / Impact | 💡 Ideale Toepassingen / Tips |

|---|---|---|---|---|---|

| Gebruik Sterke, Unieke Wachtwoorden voor Elk Account | Gemiddeld — vereist discipline om unieke invoer te creëren | Laag — wachtwoordgenerator aanbevolen | ⭐⭐⭐ — vermindert het risico op hergebruik aanzienlijk | Beperkt de impact van een inbreuk; voorkomt credential stuffing | Gebruik voor alle accounts; geef de voorkeur aan 12–16+ tekens; gebruik een generator |

| Implementeer Multi-Factor Authenticatie (MFA) | Gemiddeld — per-account configuratie en back-up planning | Gemiddeld — authenticator-apps, hardware-sleutels, apparaten | ⭐⭐⭐⭐ — blokkeert de meeste accountovernames | Verlaagt ongeautoriseerde toegang aanzienlijk; helpt bij naleving | Cruciaal voor admin/e-mail/cloud; geef de voorkeur aan hardware-sleutels voor hoge waarde |

| Gebruik een Betrouwbare Wachtwoordbeheerder | Laag–Gemiddeld — initiële configuratie en beheer van het hoofdwachtwoord | Gemiddeld — beheerder-app, mogelijke abonnementskosten, synchronisatie van apparaten | ⭐⭐⭐ — maakt unieke sterke wachtwoorden op grote schaal mogelijk | Vermindert hergebruik, biedt inbreukmeldingen en veilige delen | Ideaal voor individuen en teams; schakel MFA in op de beheerder |

| Schakel Twee-Staps Verificatie in op E-mailaccounts | Laag — volg de instructies van de provider | Laag — authenticator-app of back-up telefoon | ⭐⭐⭐⭐ — beveiligt het primaire herstelkanaal | Beschermt accountherstel; voorkomt massale accountovername | Schakel in op alle primaire e-mails; gebruik app/hardware boven SMS |

| Werk Software Regelmatig Bij en Patch | Laag — schakel automatische updates en routinematige controles in | Laag — stabiel netwerk, administratieve controle | ⭐⭐⭐ — voorkomt uitbuiting van bekende kwetsbaarheden | Vermindert het risico op malware/keyloggers; handhaaft de beveiliging van de browser/uitbreidingen | Schakel automatische updates in; controleer regelmatig op uitbreidingen en besturingssystemen |

| Vermijd Phishing en Social Engineering Aanvallen | Gemiddeld — voortdurende training en gebruikerswaakzaamheid | Laag — trainingsmaterialen, gesimuleerde tests | ⭐⭐⭐ — essentieel tegen menselijke gerichte aanvallen | Minder succesvolle phishing-incidenten; sterkere beveiligingscultuur | Train gebruikers, zweef over links, verifieer afzenders, voer simulaties uit |

| Monitor Accounts voor Inbreukmeldingen en Verdachte Activiteit | Laag–Gemiddeld — abonneer je en controleer regelmatig meldingen | Laag — inbreukdiensten, meldingen van wachtwoordbeheerder | ⭐⭐⭐ — maakt snelle detectie en reactie mogelijk | Vroegtijdige containment; proactieve wijziging van inloggegevens na inbreuken | Controleer HIBP maandelijks, schakel meldingen van de beheerder in, controleer inlogactiviteit |

| Beveilig Wachtwoordherstelmethoden en Back-upcodes | Gemiddeld — configureer meerdere herstelmethoden en veilige opslag | Laag–Gemiddeld — versleutelde opslag of fysieke kluis | ⭐⭐⭐ — voorkomt ongeautoriseerd herstel en vergrendelingen | Betrouwbare herstelprocessen; minder escalaties naar ondersteuning | Sla back-upcodes offline/versleuteld op; registreer meerdere contacten |

| Oefen Veilige Wachtwoordhygiëne: Deel of Hergebruik Wachtwoorden Nooit | Gemiddeld — naleving van beleid en culturele verandering | Laag — beleid + wachtwoordbeheerder / SSO-tools | ⭐⭐⭐ — beperkt insider-risico en impact | Verbeterde verantwoordelijkheid; verminderde incidenten van gedeelde inloggegevens | Gebruik de deeloptie van de wachtwoordbeheerder of SSO; verbied delen in platte tekst |

| Onderwijs Gebruikers en Stel Wachtwoordbeveiligingsbeleid Vast | Hoog — beleidsontwerp, training, handhaving | Gemiddeld–Hoog — trainingsprogramma's, monitoringtools | ⭐⭐⭐ — handhaaft organisatiebrede best practices | Consistent gedrag, naleving, snellere reactie op inbreuken | Bied tools (beheerders/generatoren), regelmatige training, duidelijke beleidslijnen aan |

Van Praktijk naar Gewoonte: Beveiliging Integreren in je Dagelijkse Routine

Het navigeren door de digitale wereld vereist meer dan alleen weten wat te doen; het vraagt om consistente, bewuste actie. We hebben de tien pijlers van robuuste wachtwoordbeveiliging verkend, van het fundamentele principe van het creëren van sterke, unieke inloggegevens voor elk account tot de strategische implementatie van Multi-Factor Authenticatie (MFA) en de adoptie van veilige wachtwoordbeheerders. We hebben de menselijke factor onderzocht, de gevaren van phishing en social engineering erkend, en de organisatorische noodzaak van duidelijke beveiligingsbeleid. De reis door deze best practices voor wachtwoordbeveiliging onthult een duidelijke waarheid: jouw digitale veiligheid is geen product dat je koopt, maar een proces dat je cultiveert.

De kernuitdaging is het transformeren van deze kennis van een checklist van praktijken naar een set van ingesleten, tweede-natuur gewoonten. De enorme hoeveelheid advies kan overweldigend aanvoelen, maar vooruitgang wordt geboekt door incrementele, impactvolle veranderingen. Het doel is niet om van de ene op de andere dag perfectie te bereiken, maar om een geleidelijk sterker defensief beleid op te bouwen.

Je Directe Actieplan: Drie Stappen naar een Veiliger Jij

Om deze overgang van theorie naar realiteit te maken, richt je je op de acties die de grootste beveiligingsverbetering bieden met de minste initiële inspanning. Beschouw dit als je "nu beginnen" plan:

- Beveilig je Digitale Hub: Je primaire e-mailaccount is de sleutel tot je digitale koninkrijk. Als je vandaag niets anders doet, schakel dan MFA of Twee-Staps Verificatie in op dit account. Deze enkele actie creëert een formidabele barrière tegen ongeautoriseerde toegang, en beschermt de resetlinks en meldingen voor talloze andere diensten.

- Adopteer een Gecentraliseerde Kluis: Kies en installeer een betrouwbare wachtwoordbeheerder. Maak je geen zorgen over het migreren van elk afzonderlijk account in één keer.

- Begin met het toevoegen van nieuwe accounts terwijl je ze aanmaakt en verplaats geleidelijk je meest kritieke inloggegevens, zoals bankieren, sociale media en primaire werkinstrumenten. Dit is de eerste stap naar het voor altijd elimineren van wachtwoordhergebruik.

- Genereer, Maak Niet: Stop met het proberen uitvinden van complexe wachtwoorden zelf. Mensen zijn berucht slecht in het creëren van echte willekeurigheid. Begin in plaats daarvan met het gebruik van een wachtwoordgenerator voor alle nieuwe accounts en voor bestaande wachtwoorden die je bijwerkt. Dit zorgt ervoor dat je inloggegevens voldoen aan de hoogste normen van complexiteit en entropie zonder enige mentale inspanning.

Belangrijk Inzicht: De weg naar sterke beveiliging draait niet om een enkele, enorme ingreep. Het gaat om een reeks kleine, consistente en intelligente keuzes die in de loop van de tijd samenkomen en een veerkrachtige en adaptieve verdediging opbouwen tegen evoluerende bedreigingen.

Voorbij de Basis: Een Beveiligingsmentaliteit Cultiveren

Wanneer deze fundamentele gewoonten zijn gevestigd, zullen de bredere principes die we hebben besproken gemakkelijker te integreren zijn. Je zult vanzelf kritischer worden ten aanzien van ongevraagde e-mails, waarbij je de kenmerken van phishingpogingen herkent. Regelmatig je software bijwerken zal een routineklus worden, geen vervelende onderbreking. Je zult kritisch nadenken over de herstelmethoden die je voor je accounts instelt, waarbij je kiest voor veilige, vooraf gegenereerde back-upcodes in plaats van gemakkelijk te raden beveiligingsvragen.

Het beheersen van deze beste praktijken voor wachtwoordbeveiliging gaat verder dan alleen het beschermen van gegevens; het gaat om het heroveren van controle en gemoedsrust. Het gaat erom ervoor te zorgen dat je persoonlijke informatie, financiële activa en digitale identiteit van jou en alleen jou blijven. Door deze praktijken om te vormen tot dagelijkse gewoonten, reageer je niet alleen op bedreigingen; je bouwt proactief een digitaal leven dat van ontwerp veerkrachtig is. De inspanning die je vandaag investeert, is een directe investering in je toekomstige beveiliging en digitale welzijn.

Klaar om beste praktijken om te zetten in moeiteloze gewoonten? ShiftShift Extensions biedt de essentiële in-browser tools die je nodig hebt, waaronder een krachtige Wachtwoordgenerator voor het creëren van onkraakbare inloggegevens on-the-fly. Stroomlijn je beveiligingsworkflow en verbeter je productiviteit door de alles-in-één toolkit vandaag te downloaden van ShiftShift Extensions.

Aanbevolen extensies

Wachtwoord-generator

Genereer sterke willekeurige wachtwoorden in Chrome met lengte, symbolen, cijfers, snel kopiëren en sterkte-indicator.

Privacy & BeveiligingMD5-generator

Zet tekst direct om naar een MD5-hash, kies hoofdletters of kleine letters en kopieer het resultaat met één klik

Privacy & Beveiliging