10 лучших практик безопасности паролей в 2026 году

Узнайте о 10 лучших практиках безопасности паролей в 2026 году. Научитесь создавать надежные пароли, использовать многофакторную аутентификацию и защищать свои аккаунты от современных угроз.

Рекомендуемые расширения

Генератор паролей

Генерируйте надёжные случайные пароли в Chrome с длиной, символами, цифрами, копированием и оценкой силы.

Конфиденциальность и безопасностьГенератор MD5

Мгновенно преобразуйте текст в MD5-хеш, выбирайте верхний или нижний регистр и копируйте результат в один клик

Конфиденциальность и безопасностьВ эпоху, когда наш цифровой след охватывает все, от финансовых данных до личных коммуникаций, пароль остается первой линией защиты. Тем не менее, распространенные привычки, такие как повторное использование учетных данных на нескольких сайтах и полагание на легко угадываемые фразы, создают значительные уязвимости. Стандартные рекомендации часто кажутся устаревшими и не учитывают сложные, автоматизированные угрозы, которые определяют современную кибербезопасность. Этот гид предназначен для того, чтобы выйти за рамки общих советов, предлагая всесторонний обзор действенных лучших практик безопасности паролей, актуальных на сегодняшний день.

Мы углубимся в критически важные стратегии защиты вашей цифровой жизни. Это включает не только механизмы создания действительно сильных, уникальных паролей, но и основные практики их эффективного управления. Вы узнаете, как правильно реализовать многофакторную аутентификацию (MFA), использовать возможности менеджеров паролей и распознавать и избегать распространенных угроз, таких как фишинг и атаки с использованием учетных данных. Более того, мы исследуем, как проактивно отслеживать свои аккаунты на предмет признаков компрометации и устанавливать безопасные методы восстановления.

На протяжении этого списка мы предоставим практические примеры и конкретные детали реализации. Мы также подчеркнем, как инновационные инструменты браузера, такие как набор расширений ShiftShift, могут упростить и автоматизировать эти меры безопасности. Интегрируя такие инструменты, как безопасный генератор паролей и локальная обработка, вы можете превратить надежную безопасность из сложной задачи в бесшовную и интуитивно понятную часть вашей повседневной цифровой рутины. Этот гид дает вам знания и рабочие процессы, необходимые для создания устойчивой безопасности, защищая вашу конфиденциальную информацию от несанкционированного доступа.

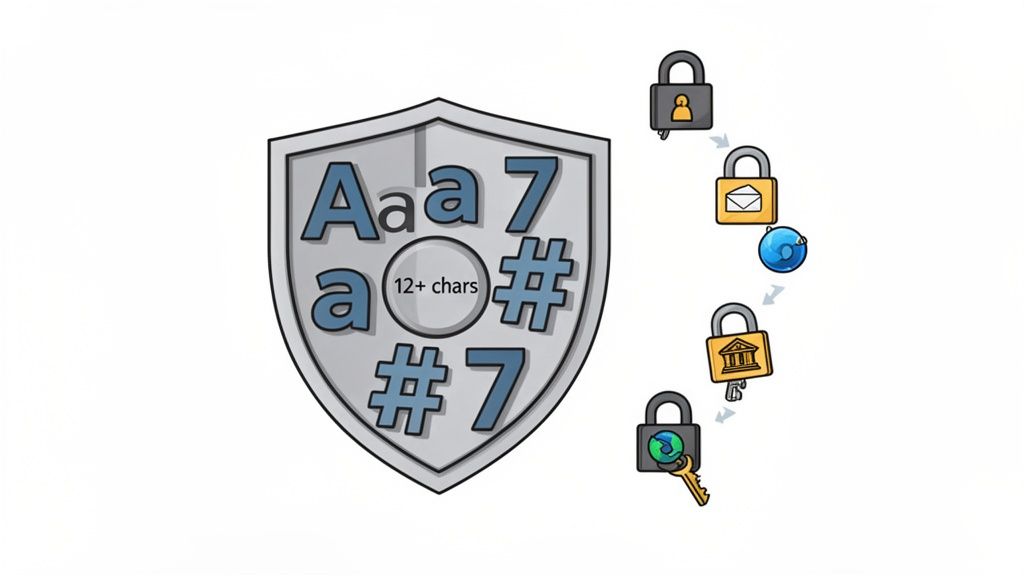

1. Используйте сильные, уникальные пароли для каждой учетной записи

Создание отличительного, сложного пароля для каждой онлайн-учетной записи является самой основной из всех лучших практик безопасности паролей. Сильный пароль служит первой линией защиты, сочетая заглавные буквы, строчные буквы, цифры и специальные символы в случайной последовательности. Эта сложность делает его в разы труднее угадать или взломать с помощью автоматизированных методов, таких как атаки грубой силы и словарные атаки.

Аспект "уникальности" также крайне важен. Использование одного и того же пароля на нескольких сервисах создает огромную уязвимость. Если один сервис будет скомпрометирован, злоумышленники могут использовать утекшие учетные данные для доступа ко всем вашим другим учетным записям в том, что называется атакой с использованием учетных данных. Исследования Microsoft подчеркивают этот риск, сообщая, что 99,9% скомпрометированных учетных записей, которые они отслеживают, происходят из-за слабых или повторно используемых паролей.

Как реализовать эту практику

Цель состоит в том, чтобы создать пароли, которые трудно угадать машинам и, в идеале, управляемы для вас (хотя рекомендуется использовать менеджер паролей).

- Увеличьте длину вместо сложности: Хотя сложность важна, длина является более значительным фактором в силе пароля. Длинный пароль, даже простой, требует гораздо больше времени для взлома, чем короткий, но сложный. Стремитесь к минимуму 12-16 символов для важных учетных записей.

- Используйте фразы-пароли: Вместо случайных символов создайте запоминающуюся фразу и модифицируйте ее. Например, "Кофе делает мое утро отличным!" может стать

C0ffeeM@kesMyM0rn1ngGr8!. Это легче запомнить, но все еще очень безопасно. - Используйте генератор паролей: Наиболее безопасный метод - использовать инструмент, который создает криптографически безопасные случайные пароли. Это устраняет человеческий фактор и обеспечивает максимальную энтропию. Для надежного и удобного варианта вы можете узнать больше о генерации сильных, случайных паролей с помощью инструмента ShiftShift.

Для пользователей расширений ShiftShift, которые могут получать доступ к конфиденциальным данным браузера, соблюдение этого принципа является обязательным. Это защищает не только ваши отдельные учетные записи, но и центральный узел вашей цифровой активности от несанкционированного доступа.

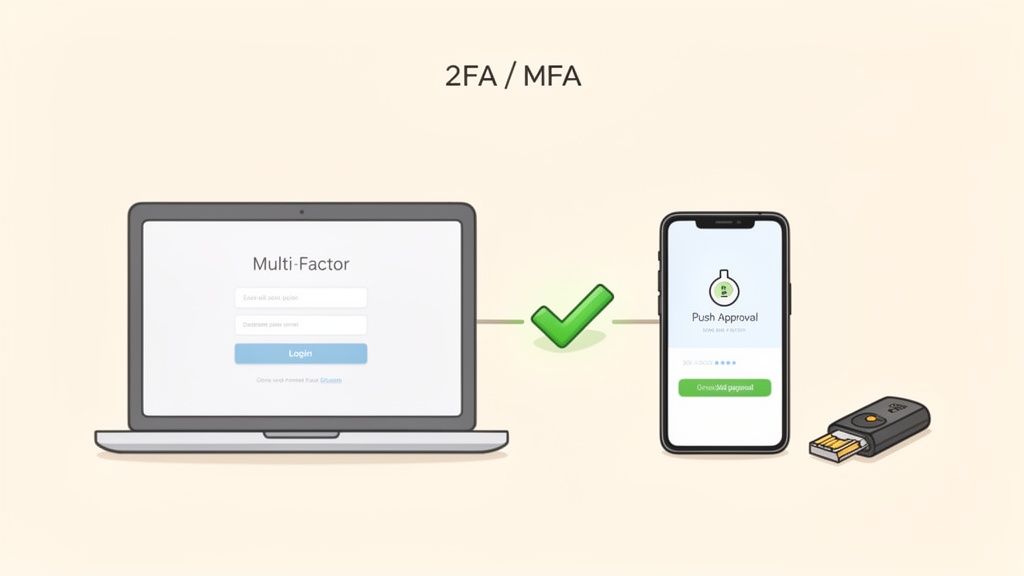

2. Реализуйте многофакторную аутентификацию (MFA)

Помимо сильных паролей, внедрение многофакторной аутентификации (MFA) добавляет критически важный второй уровень защиты. MFA требует от вас предоставить два или более фактора проверки, чтобы получить доступ к ресурсу, например, что-то, что вы знаете (ваш пароль), что-то, что у вас есть (ваш телефон или ключ безопасности) и что-то, чем вы являетесь (отпечаток пальца). Этот многослойный подход означает, что даже если злоумышленник украдет ваш пароль, он все равно не сможет получить доступ к вашей учетной записи без дополнительного фактора.

Эффективность MFA хорошо задокументирована. Данные Microsoft показывают, что она блокирует более 99,9% атак на компрометацию учетных записей, а Google сообщил о нулевых успешных захватах учетных записей от фишинга среди пользователей с ключами безопасности. Эта практика безопасности больше не является необязательной; это отраслевой стандарт для защиты любых конфиденциальных учетных записей, от банковских и электронных почтовых до облачных сервисов и платформ для разработчиков, таких как GitHub.

Как реализовать эту практику

Правильная реализация максимизирует преимущества безопасности MFA, минимизируя при этом трение. Ключевым моментом является выбор правильных методов и их безопасное управление.

- Приоритизируйте более сильные факторы: Хотя любая MFA лучше, чем никакая, не все методы равны. Аппаратные ключи безопасности (например, YubiKey, Titan) предлагают наивысший уровень защиты от фишинга. Приложения-аутентификаторы, такие как Authy или Google Authenticator, являются значительным шагом вперед по сравнению с SMS, которые уязвимы для атак с подменой SIM-карт.

- Сначала включите для электронной почты: Ваша основная учетная запись электронной почты часто является ключом к сбросу паролей для всех ваших других сервисов. Защита ее в первую очередь является важным шагом. Для более глубокого погружения в эту тему, рассмотрите возможность ознакомления с руководством по многофакторной аутентификации для безопасности электронной почты.

- Безопасно храните резервные коды: Когда вы настраиваете MFA, вы получите резервные коды, которые можно использовать, если вы потеряете свое основное устройство.

- Храните эти коды в безопасном, зашифрованном месте, например, в менеджере паролей, но отдельно от пароля аккаунта.

Для пользователей ShiftShift Extensions включение MFA на ваших основных аккаунтах (таких как ваш Google или Microsoft аккаунт, связанный с браузером) является обязательным. Это обеспечивает надежную защиту, гарантируя, что центральный узел, контролирующий ваши расширения браузера и их данные, остается исключительно вашим.

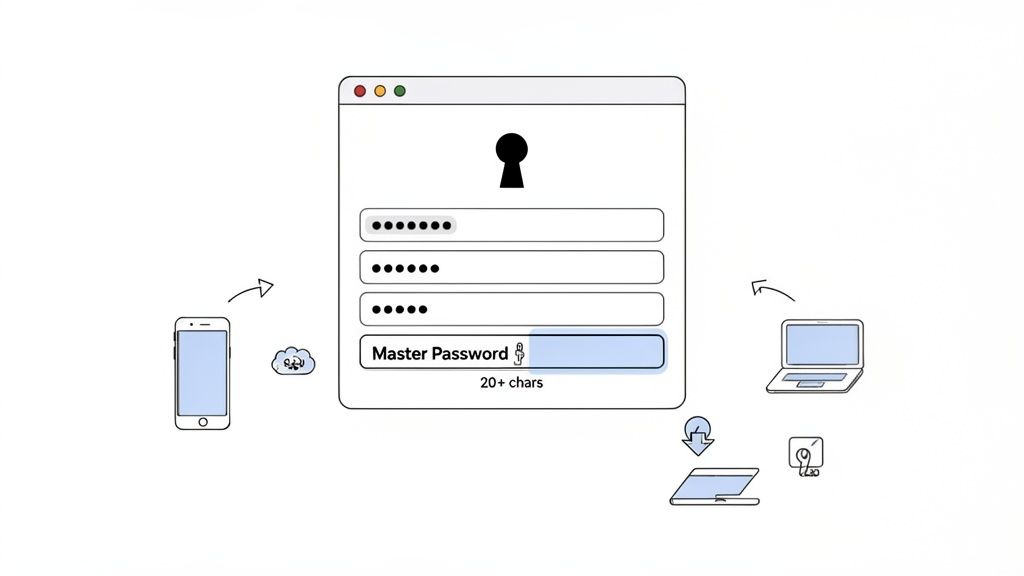

3. Используйте авторитетный менеджер паролей

Использование надежных, уникальных паролей для каждого аккаунта является основополагающим принципом безопасности паролей, но человеческая память не может справиться с этим. Менеджер паролей решает эту проблему, безопасно генерируя, храня и автоматически заполняя учетные данные. Эти инструменты действуют как зашифрованный цифровой сейф, требуя от вас запомнить только один надежный мастер-пароль для доступа ко всем остальным, эффективно разрешая конфликт между безопасностью и удобством.

Этот подход является необходимой инфраструктурой для современной цифровой жизни, особенно для разработчиков и технических специалистов, которые управляют десятками или даже сотнями аккаунтов в различных сервисах и средах. Вместо того чтобы полагаться на небезопасные методы, такие как электронные таблицы или хранилище на базе браузера, специализированный менеджер паролей использует надежное шифрование с нулевым знанием для защиты ваших данных. Это означает, что даже поставщик не может получить доступ к вашим сохраненным учетным данным.

Как реализовать эту практику

Выбор и правильная настройка менеджера паролей критически важны для создания безопасной цифровой основы.

- Выберите надежного поставщика: Ищите менеджеры с хорошей репутацией и прозрачными практиками безопасности. Варианты варьируются от открытых решений, таких как Bitwarden, корпоративных решений, таких как 1Password, до локальных, оффлайн альтернатив, таких как KeePass.

- Создайте неразрушимый мастер-пароль: Это самый важный пароль, который у вас есть. Сделайте его длинной фразой из 20+ символов, которая уникальна и никогда не использовалась нигде.

- Включите многофакторную аутентификацию (MFA): Защитите свой сейф, требуя второго шага верификации, такого как приложение-аутентификатор или физический ключ безопасности, перед предоставлением доступа. Это добавляет критически важный уровень защиты.

- Используйте встроенный генератор: Позвольте менеджеру паролей создавать криптографически случайные пароли для всех новых аккаунтов. Это устраняет человеческие предвзятости и обеспечивает максимальную силу, функция, встроенная непосредственно в такие инструменты, как Генератор паролей ShiftShift.

После того как вы выбрали менеджер паролей, ознакомьтесь с основными лучшими практиками менеджера паролей, чтобы максимизировать его преимущества безопасности. Регулярно проверяйте свой сейф на наличие слабых, повторно используемых или устаревших паролей и обновляйте их незамедлительно.

4. Включите двухфакторную аутентификацию на учетных записях электронной почты

Ваша учетная запись электронной почты является ключом к вашей цифровой жизни. Это центральный узел для ссылок на сброс пароля, уведомлений о безопасности и конфиденциальной переписки. Защита ее более чем одним паролем является одной из самых эффективных практик безопасности паролей, которые вы можете принять. Включение двухфакторной аутентификации (2SV), также известной как двухфакторная аутентификация (2FA), добавляет критически важный второй уровень защиты, гарантируя, что даже если ваш пароль украден, ваш аккаунт останется недоступным.

Этот метод требует второго элемента информации помимо вашего пароля для предоставления доступа. Это может быть код из приложения-аутентификатора, физический ключ безопасности или запрос, отправленный на ваше доверенное устройство. Для высокоценных целей, таких как ваш основной аккаунт Gmail или Microsoft, который может быть использован для сброса паролей для почти всех ваших других сервисов, внедрение 2SV эффективно нейтрализует угрозу простого утечки пароля.

Как реализовать эту практику

Настройка 2SV — это простой процесс, который значительно повышает безопасность. Цель состоит в том, чтобы сделать невозможным вход злоумышленника без физического доступа к одному из ваших устройств.

- Отдавайте предпочтение приложениям-аутентификаторам вместо SMS: Хотя 2SV на основе SMS лучше, чем ничего, он уязвим для атак с подменой SIM-карты. Используйте приложение для временного одноразового пароля (TOTP), такое как Google Authenticator или Authy, для более безопасного метода верификации. Крупные провайдеры, такие как Google и Microsoft, активно поддерживают это.

- Зарегистрируйте резервные методы: Всегда настраивайте более одного метода верификации. Зарегистрируйте резервный номер телефона и создайте набор одноразовых кодов восстановления. Храните эти коды в безопасном, зашифрованном месте, отдельно от вашего менеджера паролей, например, в зашифрованном файле или физическом сейфе.

- Проверьте свой процесс восстановления: Прежде чем вам это срочно понадобится, протестируйте свои методы 2SV и восстановления. Убедитесь, что ваш резервный номер телефона работает, и вы знаете, где находятся ваши коды восстановления. Обновляйте эту информацию ежегодно или всякий раз, когда вы меняете устройства, чтобы избежать блокировки доступа к своему аккаунту.

5. Регулярно обновляйте и патчите программное обеспечение

Эффективная безопасность паролей выходит за рамки самого пароля; она зависит от целостности программного обеспечения, которое обрабатывает ваши учетные данные. Регулярное обновление и патчинг вашего программного обеспечения является критически важной, но часто игнорируемой практикой безопасности паролей. Уязвимости в операционных системах, браузерах и приложениях могут быть использованы злоумышленниками для кражи сохраненных учетных данных, записи нажатий клавиш или полного обхода мер аутентификации.

Обновления программного обеспечения часто содержат важные патчи безопасности, которые закрывают эти известные уязвимости до того, как они могут быть широко использованы. Печально известная уязвимость Log4Shell в 2021 году, например, затронула миллионы приложений и позволила злоумышленникам выполнять код удаленно, подчеркивая, как одна незащищенная ошибка может иметь катастрофические последствия. Поддержание актуальности вашего программного обеспечения гарантирует, что вы защищены от последних обнаруженных угроз.

Как реализовать эту практику

Интеграция обновлений программного обеспечения в вашу рутину — это простая, но мощная привычка безопасности. Цель состоит в том, чтобы минимизировать окно возможностей для злоумышленников использовать известные уязвимости.

- Включите автоматические обновления: Это самый эффективный способ оставаться защищенным. Настройте свои операционные системы (такие как Windows и macOS) и основные приложения на автоматическую установку обновлений. Современные браузеры, такие как Chrome и Firefox, предназначены для тихого обновления в фоновом режиме, что является ключевой функцией для поддержания безопасности.

- Регулярно проверяйте расширения браузера: Расширения работают в контексте безопасности вашего браузера и могут иметь значительные привилегии. Периодически проверяйте обновления для ваших расширений каждую неделю, посещая страницу управления расширениями вашего браузера (например,

chrome://extensions). Это гарантирует, что любые обнаруженные уязвимости будут быстро устранены. - Приоритизируйте обновления операционной системы: Ваша ОС является основой безопасности вашего устройства. Обращайте внимание на уведомления об обновлениях безопасности от вашего поставщика ОС и устанавливайте их как можно скорее. Эти обновления часто устраняют угрозы на уровне системы, которые могут скомпрометировать все приложения на вашем устройстве.

Для пользователей расширений ShiftShift поддержание обновленного браузера имеет первостепенное значение. Поскольку расширение функционирует в среде Chrome, его безопасность напрямую связана с целостностью браузера. Обновленный браузер гарантирует, что защищенная песочница, в которой работает ShiftShift, остается неповрежденной, защищая ваши действия и данные в браузере.

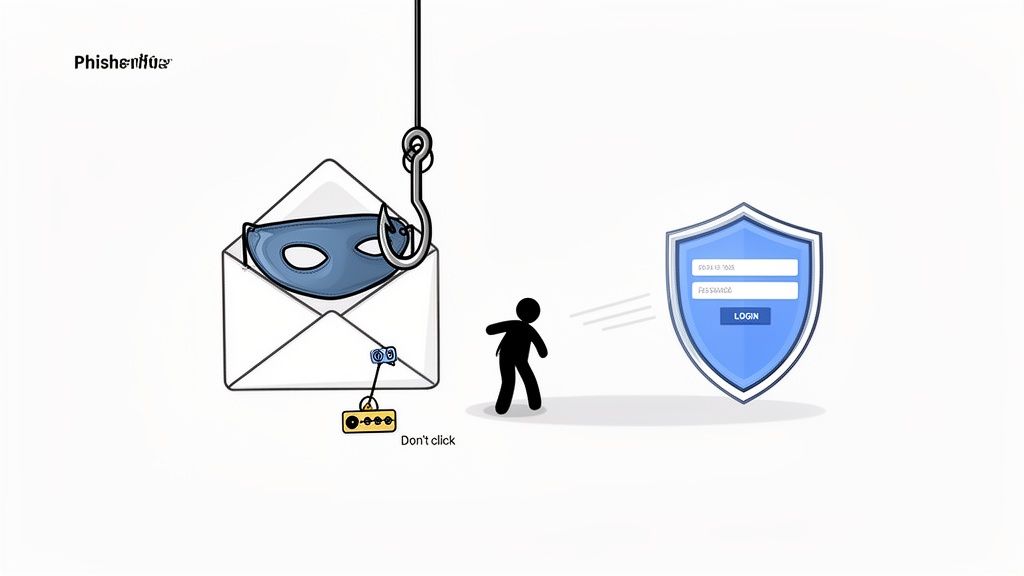

6. Избегайте фишинга и атак социальной инженерии

Фишинговые атаки и социальная инженерия являются коварными угрозами, которые обходят технические защиты, нацеливаясь на человеческий фактор. Вместо того чтобы пытаться взломать надежный пароль, злоумышленники манипулируют вами, заставляя вас добровольно его предоставить. Эти схемы часто используют срочный или заманчивый язык, чтобы создать чувство паники или возможности, обманывая вас, чтобы вы кликнули на вредоносные ссылки или раскрыли конфиденциальные учетные данные. Даже самый надежный пароль и многофакторная аутентификация могут оказаться бесполезными перед убедительной фишинговой схемой.

Распространенность этой тактики поразительна. Исследования IBM показывают, что человеческая ошибка является фактором в подавляющем большинстве утечек данных, подчеркивая, насколько эффективны эти психологические манипуляции. Успешные кампании целевого фишинга против крупных технологических компаний и схемы "мошенничества с CEO", стоящие миллиарды ежегодно, доказывают, что никто не застрахован. Поэтому развитие здорового скептицизма является одной из самых критически важных лучших практик для безопасности паролей.

Как реализовать эту практику

Ключ к защите от этих атак заключается в осведомленности и последовательном, осторожном подходе к непрошеным сообщениям. Формирование привычки проверки может нейтрализовать угрозу до того, как она эскалирует.

- Тщательно проверяйте отправителей и ссылки: Всегда проверяйте полный адрес электронной почты отправителя, а не только отображаемое имя. Прежде чем кликнуть на любую ссылку, наведите курсор мыши на нее, чтобы предварительно просмотреть фактический URL назначения и убедиться, что он соответствует законному домену.

- Переходите напрямую на сайты: Вместо того чтобы кликать на ссылку в электронном письме, которая просит вас войти, откройте браузер и введите адрес сайта вручную. Это полностью исключает риск перехода на поддельную страницу входа.

- Осторожно относитесь к срочности: Злоумышленники создают чувство срочности, чтобы заставить вас действовать, не думая. Будьте немедленно подозрительны к любому сообщению, требующему немедленных действий, угрожающему закрытием аккаунта или предлагающему слишком хорошую, чтобы быть правдой, награду.

- Проверяйте через отдельный канал: Если вы получили подозрительный запрос от коллеги или службы, свяжитесь с ними через известный, отдельный способ общения (например, по телефону или новым сообщением), чтобы подтвердить его законность.

- Используйте функции безопасности браузера: Современные браузеры предоставляют четкие индикаторы безопасности, такие как значок замка для HTTPS. Вы также можете повысить свою безопасность, используя зашифрованный DNS, и вы можете узнать больше о том, как DNS через HTTPS укрепляет вашу конфиденциальность и защищает от определенных атак.

7. Мониторинг учетных записей для уведомления о нарушениях и подозрительной активности

Даже самый надежный пароль может быть скомпрометирован, если служба, хранящая его, подвергнется утечке данных. Проактивный мониторинг является критически важным уровнем защиты, позволяя вам быстро реагировать, когда ваши учетные данные становятся доступными. Эта практика включает в себя регулярную проверку ваших учетных записей на наличие известных утечек и наблюдение за активностью вашей учетной записи на предмет признаков несанкционированного доступа.

Эта бдительность преобразует вашу безопасность из пассивной в активную. Вместо того чтобы ждать уведомления о том, что ваша учетная запись была использована неправомерно, вы можете выявить первоначальную утечку и предпринять немедленные действия, такие как смена пароля, прежде чем произойдет какой-либо значительный ущерб. Это ключевой компонент комплексной стратегии безопасности паролей.

Как реализовать эту практику

Эффективный мониторинг сочетает в себе автоматизированные инструменты с ручными проверками ваших самых критически важных учетных записей. Цель состоит в том, чтобы создать систему, которая уведомляет вас о потенциальных угрозах, как только они обнаруживаются.

- Используйте сервисы уведомлений о нарушениях: Регулярно проверяйте свои адреса электронной почты на наличие в базах данных известных утечек. Сервисы, такие как "Have I Been Pwned" Троя Ханта, являются неоценимыми для этого. Многие современные менеджеры паролей также интегрируют эту функциональность, автоматически уведомляя вас, если пароль, который вы сохранили, появился в утечке данных.

- Включите уведомления о входе и безопасности: Настройте свои важные учетные записи (такие как электронная почта, банковские и социальные сети) для отправки вам уведомлений по электронной почте или текстовым сообщением о новых входах или подозрительной активности. Это обеспечивает уведомление в реальном времени о потенциальном несанкционированном доступе.

- Просматривайте журналы активности учетной записи: Периодически проверяйте историю входов и журналы недавней активности для вашей основной электронной почты и финансовых учетных записей. Ищите незнакомые устройства, местоположения или время доступа. Если вы обнаружите что-то подозрительное, немедленно отозовите доступ для этого устройства и смените пароль.

- Доверяйте своим инструментам: При использовании расширений браузера, таких как ShiftShift, которые выполняют различные задачи локально, безопасность ваших данных имеет первостепенное значение. Поскольку эти инструменты работают в вашем браузере, важно убедиться, что не происходит несанкционированной активности. Вы можете узнать больше о том, как ShiftShift придает приоритет пользовательским данным, ознакомившись с его подробной политикой конфиденциальности.

8. Обеспечение методов восстановления пароля и резервных кодов

Даже самый надежный пароль бесполезен, если вы заблокированы в своей учетной записи. Механизмы восстановления пароля, такие как резервные электронные адреса, номера телефонов и резервные коды многофакторной аутентификации (MFA), являются вашей спасательной соломинкой, когда первичная аутентификация терпит неудачу. Однако эти резервные варианты часто являются самой слабой ссылкой в вашей цепи безопасности, предоставляя злоумышленникам возможность сбросить ваш пароль и захватить контроль над вашей учетной записью.

Обеспечение безопасности этих методов восстановления является критически важным компонентом комплексной стратегии безопасности паролей. Если злоумышленник скомпрометирует ваш резервный электронный адрес, он может инициировать сброс пароля для любой учетной записи, связанной с ним, обойдя ваш сложный пароль и MFA. Аналогично, украденные резервные коды для таких сервисов, как Google или GitHub, предоставляют немедленный доступ, делая ваше основное устройство двухфакторной аутентификации бесполезным.

Как реализовать эту практику

Цель состоит в том, чтобы относиться к вашим методам восстановления с тем же уровнем безопасности, что и к вашим основным учетным данным, обеспечивая, чтобы их нельзя было легко скомпрометировать или использовать социальную инженерию.

- Обеспечьте безопасность и изолируйте каналы восстановления: Используйте отдельный адрес электронной почты для восстановления учетной записи, который не является общедоступным или не используется для общей переписки. При установке вопросов безопасности давайте ложные, но запоминающиеся ответы. Например, имя вашего "первого питомца" может быть случайным, не связанным словом, которое знаете только вы.

- Храните резервные коды в безопасности: Когда сервис, такой как Google, предоставляет вам резервные коды для двухэтапной проверки, не храните их в том же менеджере паролей, что и ваш основной пароль. Распечатайте их и храните в физически безопасном месте, например, в сейфе, или храните в зашифрованном цифровом файле, отдельном от вашего основного хранилища.

- Регулярно проверяйте и тестируйте: По крайней мере раз в год проверяйте номера телефонов восстановления и адреса электронной почты, связанные с вашими критически важными учетными записями. Убедитесь, что они актуальны и все еще находятся под вашим контролем. Также разумно периодически тестировать процесс восстановления, чтобы вы были с ним знакомы до возникновения чрезвычайной ситуации.

Укрепляя свои варианты восстановления учетной записи, вы закрываете распространенный и часто используемый в атаках вектор. Это гарантирует, что единственным человеком, который может восстановить доступ к вашим заблокированным учетным записям, являетесь вы, что укрепляет общую целостность вашей цифровой идентичности.

9. Практикуйте безопасную гигиену паролей: никогда не делитесь и не используйте пароли повторно

Правильная гигиена паролей включает в себя повседневные привычки обращения с вашими учетными данными. Это основополагающий компонент безопасности паролей, сосредоточенный на предотвращении поведения, которое подрывает даже самые надежные пароли. Два самых критических правила гигиены паролей заключаются в том, чтобы никогда не делиться своим паролем с кем-либо и никогда не использовать его повторно на разных сервисах. Дележка паролем, даже с доверенным коллегой, создает немедленный пробел в безопасности, так как вы теряете контроль над тем, кто его знает и как он хранится.

Повторное использование паролей является аналогично опасной практикой. Это создает эффект домино, когда одна утечка данных в одном сервисе может скомпрометировать все ваши другие учетные записи. Злоумышленники специально используют утекшие учетные данные из одной утечки, чтобы запустить атаки с использованием учетных данных против других популярных платформ, рассчитывая на то, что пользователи повторно использовали свои пароли. Соблюдение этих принципов гигиены является основополагающим для поддержания устойчивой безопасности.

Как реализовать эту практику

Хорошая гигиена паролей заключается в формировании безопасных привычек и использовании правильных инструментов, чтобы сделать эти привычки легкими для поддержания. Цель состоит в том, чтобы относиться к каждому паролю как к уникальному, конфиденциальному ключу.

- Используйте функцию совместного использования менеджера паролей: Если вам нужно предоставить кому-то доступ к учетной записи, никогда не отправляйте пароль напрямую по электронной почте или мессенджеру. Вместо этого используйте встроенную, безопасную функцию совместного использования надежного менеджера паролей, которая позволяет контролировать доступ, который можно отозвать, не раскрывая исходные учетные данные.

- Реализуйте единую аутентификацию (SSO): Для командных сред SSO является золотым стандартом. Он позволяет пользователям получать доступ к нескольким приложениям с помощью одного набора учетных данных, управляемых центральным поставщиком идентификации. Это полностью устраняет необходимость в совместных паролях, как это видно в лучших практиках AWS IAM, которые требуют индивидуальных учетных записей пользователей вместо совместных учетных данных root.

- Никогда не записывайте пароли физически: Избегайте хранения паролей на стикерах, в блокнотах или на белых досках. Их легко потерять, украсть или сфотографировать, полностью обойдя цифровые меры безопасности.

- Избегайте хранения паролей в небезопасных цифровых местах: Не сохраняйте пароли в нешифрованных текстовых файлах, таблицах или автозаполнении браузера на общих или публичных компьютерах. Эти методы предлагают мало или совсем не обеспечивают защиту от вредоносного ПО или несанкционированного физического доступа.

Для команд и отдельных пользователей, особенно тех, кто работает с конфиденциальными данными, таких как разработчики и QA-инженеры, использующие ShiftShift Extensions, соблюдение строгой гигиены паролей является не просто рекомендацией; это необходимость. Это гарантирует, что ваши тщательно подобранные сильные пароли остаются надежной защитой, а не единственной точкой отказа.

10. Обучение пользователей и установление политик безопасности паролей

Индивидуальные усилия по обеспечению безопасности паролей усиливаются, когда поддерживаются сильной организационной культурой и четкими рекомендациями. Установление формальных политик паролей и обучение пользователей текущим угрозам преобразует безопасность из личной обязанности в общее, коллективное обязательство. Эта практика имеет решающее значение, поскольку одна скомпрометированная учетная запись может создать нарушение безопасности, затрагивающее всю организацию.

Сильные политики в сочетании с постоянным обучением создают устойчивую позицию безопасности. Когда пользователи понимают "почему" за правилами, такими как риск фишинга или подбора учетных данных, они гораздо более склонны соблюдать их и становиться проактивными защитниками данных компании. Этот подход предписан стандартами соблюдения, такими как SOC 2 и PCI-DSS, которые признают, что технологии сами по себе недостаточны без образованных пользователей.

Как реализовать эту практику

Цель состоит в том, чтобы создать политики, которые будут как эффективными, так и удобными для пользователей, поощряя их принятие, а не обходные пути. Это включает в себя сбалансированный подход, заключающийся в установлении четких правил, предоставлении образования и обеспечении правильными инструментами.

- Установите четкую, современную политику: Создайте простую для понимания политику паролей. Современные рекомендации, такие как те, что от NIST, отдают предпочтение длине, а не принудительной сложности. Хорошей отправной точкой является требование минимальной длины в 12 символов, обязательное использование многофакторной аутентификации и запрет на повторное использование паролей.

- Проводите регулярное обучение по безопасности: Реализуйте обучение по повышению осведомленности о безопасности раз в квартал или полугодие. Освещайте распространенные угрозы, такие как фишинг, социальная инженерия и опасности использования слабых паролей. Используйте реальные, анонимизированные примеры инцидентов безопасности, чтобы проиллюстрировать последствия.

- Предоставьте поддерживающие инструменты, а не только правила: Самые эффективные политики являются поддерживающими, а не просто ограничительными. Вместо того чтобы только диктовать правила, наделите пользователей полномочиями, предоставив им одобренные инструменты, такие как корпоративные менеджеры паролей и генераторы паролей. Это упрощает им следование лучшим практикам безопасности паролей без трений.

- Содействуйте позитивной культуре безопасности: Поощряйте культуру, в которой сообщение о потенциальных проблемах безопасности является простым и вознаграждаемым. Празднуйте сотрудников, демонстрирующих сознательное отношение к безопасности. Когда безопасность рассматривается как коллективная цель, а не как карательная мера, вся организация становится более безопасной.

Сравнение 10 лучших практик безопасности паролей

| Практика | 🔄 Сложность реализации | ⚡ Требования к ресурсам | ⭐ Ожидаемая эффективность | 📊 Типичные результаты / Влияние | 💡 Идеальные случаи использования / Советы |

|---|---|---|---|---|---|

| Используйте сильные, уникальные пароли для каждой учетной записи | Средняя — требует дисциплины для создания уникальных записей | Низкая — рекомендуется генератор паролей | ⭐⭐⭐ — значительно снижает риск повторного использования | Ограничивает радиус воздействия утечки; предотвращает атаки с использованием учетных данных | Используйте для всех учетных записей; предпочтительно 12–16+ символов; используйте генератор |

| Реализуйте многофакторную аутентификацию (MFA) | Средняя — настройка и планирование резервного копирования для каждой учетной записи | Умеренная — приложения аутентификаторов, аппаратные ключи, устройства | ⭐⭐⭐⭐ — блокирует большинство захватов учетных записей | Значительно снижает несанкционированный доступ; помогает соблюдению требований | Критично для администраторов/электронной почты/облака; предпочтительно аппаратные ключи для высокоценных учетных записей |

| Используйте надежный менеджер паролей | Низкая–Средняя — первоначальная настройка и управление мастер-паролем | Умеренная — приложение менеджера, возможная подписка, синхронизация устройств | ⭐⭐⭐ — позволяет использовать уникальные сильные пароли в большом масштабе | Снижает повторное использование, предлагает уведомления о нарушениях и безопасное совместное использование | Идеально подходит для отдельных пользователей и команд; включите MFA в менеджере |

| Включите двухфакторную аутентификацию на учетных записях электронной почты | Низкая — следуйте инструкциям провайдера | Низкая — приложение аутентификатора или резервный телефон | ⭐⭐⭐⭐ — защищает основной канал восстановления | Защищает восстановление учетной записи; предотвращает массовый захват учетных записей | Включите на всех основных электронных почтах; используйте приложение/аппаратные средства вместо SMS |

| Регулярно обновляйте и устанавливайте патчи для программного обеспечения | Низкая — включите автоматические обновления и регулярные проверки | Низкая — стабильная сеть, контроль со стороны администратора | ⭐⭐⭐ — предотвращает эксплуатацию известных уязвимостей | Снижает риск вредоносных программ/кейлоггеров; поддерживает безопасность браузера/расширений | Включите автоматические обновления; регулярно проверяйте расширения и ОС |

| Избегайте фишинга и атак социальной инженерии | Средняя — постоянное обучение и бдительность пользователей | Низкая — учебные материалы, смоделированные тесты | ⭐⭐⭐ — необходимо против атак, нацеленных на людей | Меньше успешных фишинговых инцидентов; более сильная культура безопасности | Обучайте пользователей, наводите курсор на ссылки, проверяйте отправителей, проводите симуляции |

| Мониторьте учетные записи для уведомлений о нарушениях и подозрительной активности | Низкая–Средняя — подписывайтесь и регулярно проверяйте уведомления | Низкая — услуги по уведомлению о нарушениях, уведомления менеджера паролей | ⭐⭐⭐ — позволяет быстро обнаруживать и реагировать | Раннее сдерживание; проактивные изменения учетных данных после нарушений | Проверяйте HIBP ежемесячно, включите уведомления менеджера, проверяйте активность входа |

| Обеспечьте безопасность методов восстановления паролей и резервных кодов | Средняя — настройка нескольких методов восстановления и безопасное хранение | Низкая–Умеренная — зашифрованное хранилище или физическая сейф | ⭐⭐⭐ — предотвращает несанкционированное восстановление и блокировки | Надежные процессы восстановления; меньше эскалаций поддержки | Храните резервные коды оффлайн/в зашифрованном виде; зарегистрируйте несколько контактов |

| Практикуйте безопасную гигиену паролей: никогда не делитесь и не повторно используйте пароли | Средняя — соблюдение политики и культурные изменения | Низкая — политики + менеджер паролей / инструменты SSO | ⭐⭐⭐ — ограничивает риски со стороны инсайдеров и радиус воздействия | Улучшенная подотчетность; уменьшение инцидентов с совместными учетными данными | Используйте совместное использование менеджера паролей или SSO; запрещайте открытое совместное использование |

| Обучайте пользователей и устанавливайте политики безопасности паролей | Высокая — разработка политики, обучение, соблюдение | Умеренная–Высокая — учебные программы, инструменты мониторинга | ⭐⭐⭐ — поддерживает лучшие практики на уровне всей организации | Последовательное поведение, соблюдение, более быстрая реакция на нарушения | Предоставьте инструменты (менеджеры/генераторы), регулярное обучение, четкие политики |

От практики к привычке: интеграция безопасности в вашу повседневную жизнь

Навигация в цифровом мире требует не только знания, что делать; это требует последовательных, осознанных действий. Мы исследовали десять основополагающих принципов надежной безопасности паролей, от основополагающего принципа создания сильных, уникальных учетных данных для каждой учетной записи до стратегической реализации многофакторной аутентификации (MFA) и использования безопасных менеджеров паролей. Мы углубились в человеческий элемент, осознав опасности фишинга и социальной инженерии, а также организационную необходимость четких политик безопасности. Путешествие по этим лучшим практикам безопасности паролей раскрывает ясную истину: ваша цифровая безопасность — это не продукт, который вы покупаете, а процесс, который вы развиваете.

Основная задача заключается в том, чтобы преобразовать эти знания из контрольного списка практик в набор укоренившихся, привычных действий. Огромный объем советов может показаться подавляющим, но прогресс достигается через постепенные, высокоэффективные изменения. Цель не в том, чтобы достичь совершенства за одну ночь, а в том, чтобы построить постепенно более сильную защитную позицию.

Ваш немедленный план действий: три шага к более безопасному вам

Чтобы сделать этот переход от теории к реальности, сосредоточьтесь на действиях, которые обеспечивают наибольшее повышение безопасности при наименьших первоначальных усилиях. Рассматривайте это как ваш план "начать сейчас":

- Обеспечьте свой цифровой хаб: Ваша основная учетная запись электронной почты — это ключ к вашему цифровому королевству. Если вы ничего другого не сделаете сегодня, включите MFA или двухфакторную аутентификацию на этой учетной записи. Это одно действие создает formidable barrier против несанкционированного доступа, защищая ссылки для сброса и уведомления для множества других сервисов.

- Примените централизованное хранилище: Выберите и установите надежный менеджер паролей. Не беспокойтесь о миграции каждой отдельной учетной записи сразу. Начните с добавления новых учетных записей по мере их создания и постепенно переходите к вашим наиболее критическим логинам, таким как банковские, социальные сети и основные рабочие инструменты. Это первый шаг к тому, чтобы навсегда избавиться от повторного использования паролей.

- Генерируйте, не создавайте: Прекратите пытаться самостоятельно изобретать сложные пароли. Люди, как правило, плохо справляются с созданием истинной случайности. Вместо этого начните использовать генератор паролей для всех новых учетных записей и для любых существующих паролей, которые вы обновляете. Это гарантирует, что ваши учетные данные соответствуют самым высоким стандартам сложности и энтропии без каких-либо умственных усилий.

Ключевая идея: Путь к сильной безопасности не заключается в одном масштабном обновлении. Это серия небольших, последовательных и разумных выборов, которые накапливаются со временем, создавая устойчивую и адаптивную защиту от развивающихся угроз.

За пределами основ: формирование мышления о безопасности

Как только эти основные привычки будут установлены, более широкие принципы, о которых мы говорили, станут легче интегрировать. Вы естественным образом станете более скептичными к нежелательным электронным письмам, распознавая признаки фишинга. Регулярное обновление программного обеспечения станет рутинной задачей, а не раздражающим прерыванием. Вы будете критически относиться к методам восстановления, которые вы устанавливаете для своих учетных записей, выбирая безопасные, заранее сгенерированные резервные коды вместо легко угадываемых контрольных вопросов.

Овладение этими лучшими практиками безопасности паролей — это не просто защита данных; это возвращение контроля и душевного спокойствия. Это о том, чтобы гарантировать, что ваша личная информация, финансовые активы и цифровая идентичность остаются вашими и только вашими. Превращая эти практики в повседневные привычки, вы не просто реагируете на угрозы; вы проактивно строите цифровую жизнь, которая устойчива по своей сути. Усилия, которые вы вкладываете сегодня, — это прямые инвестиции в вашу будущую безопасность и цифровое благополучие.

Готовы превратить лучшие практики в безусиленные привычки? ShiftShift Extensions предоставляет необходимые инструменты в браузере, включая мощный генератор паролей для создания неразгадываемых учетных данных на лету. Упрощайте свой рабочий процесс безопасности и повышайте свою продуктивность, скачав универсальный набор инструментов с ShiftShift Extensions сегодня.

Рекомендуемые расширения

Генератор паролей

Генерируйте надёжные случайные пароли в Chrome с длиной, символами, цифрами, копированием и оценкой силы.

Конфиденциальность и безопасностьГенератор MD5

Мгновенно преобразуйте текст в MD5-хеш, выбирайте верхний или нижний регистр и копируйте результат в один клик

Конфиденциальность и безопасность