Kaj je DNS prek HTTPS: Vodnik po šifriranem brskanju

Ste radovedni, kaj je DNS over HTTPS (DoH)? Ta vodnik pojasnjuje, kako DoH šifrira vaše DNS poizvedbe, da poveča zasebnost, obide blokade in zagotovi varno brskanje.

Priporočene razširitve

DNS over HTTPS, ali DoH, je sodoben protokol, zasnovan za ohranjanje vaše spletne dejavnosti zasebne. To doseže z enkripcijo prvega koraka, ki ga naredite na spletu: iskanjem naslova spletne strani. Pomislite na to kot na zamenjavo javne razglednice za zapečateno, zasebno pismo. Vaša zahteva je skrita pred radovednimi očmi na omrežju.

Težava s zasebnostjo, ki jo rešuje DNS over HTTPS

Vsakič, ko obiščete spletno stran, vaše naprave potrebujejo, da prevedejo ime, ki ga vtipkate (kot je example.com), v strojno berljiv IP naslov. To obravnava Sistem domen (DNS), ki je v bistvu telefonski imenik interneta.

Desetletja je bilo to iskanje DNS popolnoma neenkriptirano, potekalo je na prostem. To pomeni, da lahko vaš ponudnik internetnih storitev (ISP), skrbnik omrežja v pisarni ali kdorkoli, ki vohuni na javni Wi-Fi povezavi, vidi vsako spletno stran, ki jo poiščete. To je kot da bi vsem v sobi napovedali svoj cilj, preden tja pridete.

Ta pomanjkljivost zasebnosti ustvarja resne težave:

- Sledenje ISP: Vaš internetni ponudnik lahko enostavno zabeleži celo vašo zgodovino brskanja. Te podatke lahko uporabi za ciljno oglaševanje ali jih proda posrednikom podatkov.

- Vohojenje na javnem Wi-Fi: Na omrežju kavarne ali letališča lahko napadalci enostavno spremljajo vaše DNS zahteve, da vas profilirajo ali vidijo, katere storitve uporabljate.

- Ugrabitev DNS: Slab igralec bi lahko prestregel vašo neenkriptirano DNS zahtevo in poslal lažni IP naslov, vas preusmeril na phishing stran, zasnovano za krajo vaših poverilnic.

Zapiranje digitalnega ovoja

DNS over HTTPS spremeni igro tako, da ovije te iskanja DNS v isti varni HTTPS protokol, ki ščiti vaše spletno bančništvo in nakupovanje. Ta inovacija, ki so jo podprli veliki igralci, kot sta Google in Mozilla, ki sta začela okoli 2016, naredi vaše DNS zahteve videti enako kot katerikoli drugi šifrirani spletni promet.

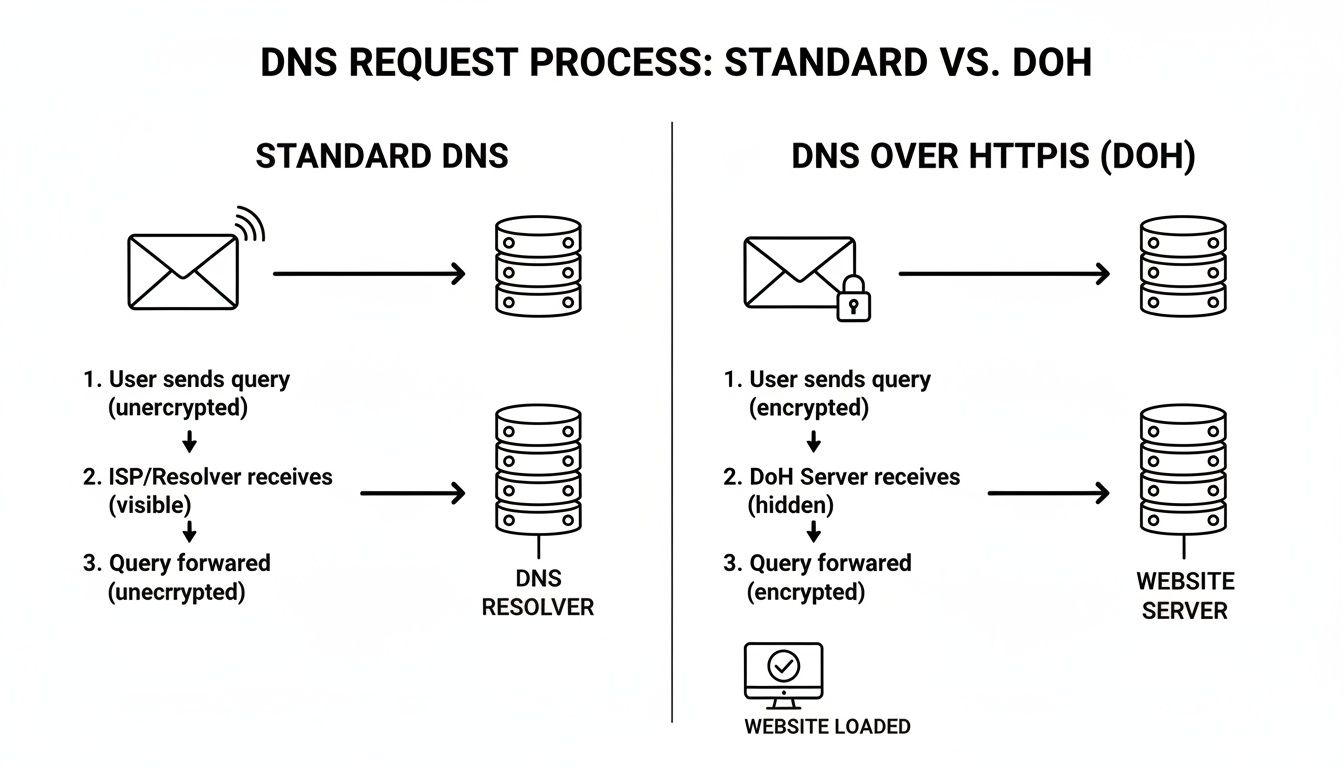

Ta diagram prikazuje, kako DoH lepo skrije DNS poizvedbo znotraj varnega HTTPS tunela, ki jo varno pošlje reševalcu.

Ključni del je, da sta tako vaša zahteva kot tudi odgovor strežnika zaščitena znotraj te šifrirane povezave. Nihče vmes ne more videti ali posegati vanje. Več zgodovinskega konteksta lahko najdete na izvorih DoH iz Control D.

Z združevanjem DNS zahtevkov z običajnim HTTPS prometom DoH učinkovito prikriva vaše namene brskanja, kar močno oteži tretjim osebam, da sledijo vaši spletni poti od prvega koraka naprej.

Ta preprosta, a močna sprememba dodaja nujno potrebno plast zasebnosti, ki je manjkala v prvotnem oblikovanju interneta.

Tradicionalni DNS proti DNS over HTTPS na hitro

Da bi resnično videli razliko, postavimo stare in nove metode drug ob drugem. Kontrast v zasebnosti in varnosti je očiten.

| Značilnost | Tradicionalni DNS | DNS over HTTPS (DoH) |

|---|---|---|

| Enkripcija | Brez. Poslano v navadnem besedilu. | Popolnoma šifrirano z HTTPS. |

| Vrata | Uporablja vrata 53. | Uporablja vrata 443 (standard za HTTPS). |

| Vidnost | Enostavno spremljano s strani ISP-jev in omrežij. | Zliva se z običajnim spletnim prometom. |

| Zasebnost | Razkriva vse obiskane domene. | Skrije iskanja domen pred tretjimi osebami. |

Na koncu DoH vzame ranljiv, javni postopek in ga zagotovi znotraj sodobnega, šifriranega spletnega standarda, ki mu že zaupamo za vse ostalo.

Kako DoH ščiti vašo spletno potovanje

Poglejmo, kaj se dejansko zgodi, ko kliknete povezavo ali vtipkate spletno stran v svoj brskalnik. Zdi se takojšnje, vendar se za kulisami dogaja vrsta dejavnosti. DNS over HTTPS (DoH) stopi v ta proces in doda ključno plast zasebnosti, ki ščiti vašo dejavnost pred radovednimi očmi.

Pomislite na tradicionalni DNS kot na pošiljanje razglednice. Kdor koli, ki jo obravnava na poti—vaš internetni ponudnik, skrbnik omrežja v vaši pisarni ali heker na javnem Wi-Fi—lahko enostavno prebere naslov, ki ga poskušate doseči, kot je "mybank.com." Ni skrivnosti.

DoH vzame to razglednico in jo zapre v zaklenjen, neprosojen ovoj. Varnostno pakira vašo zahtevo, tako da nihče ne more pokukati v vsebino, medtem ko je v tranzitu.

Korak 1: Varen rokovanje

Ko pritisnete Enter, vaš brskalnik še vedno mora postaviti isto osnovno vprašanje: "Kakšen je IP naslov za to spletno stran?" Toda namesto da bi to vprašanje kričali čez odprto sobo, DoH stori nekaj veliko pametnejšega.

Ovije DNS poizvedbo znotraj standardne HTTPS zahteve—istega varnega protokola, ki ščiti vaše podatke o kreditnih karticah, ko nakupujete na spletu. Ta nova, šifrirana paketka je nato poslana posebnemu DoH-omogočenemu DNS reševalcu.

Ker zahteva potuje preko vrat 443, standardnih vrat za ves varen spletni promet, se popolnoma zlije z vsem, kar vaša naprava počne na spletu. To je kot skrivanje specifičnega pogovora sredi živahne, hrupne množice.

Z DoH vaša DNS zahteva ni več ločen, enostavno prepoznaven kos podatkov. Nevidno se zlije v šifriran spletni promet, ki nenehno teče iz vaše naprave, kar močno oteži tretjim osebam, da jo izolirajo in pregledajo.

Ta preprost akt prikrivanja je skrivnost moči DoH. Vzame zgodovinsko ranljiv del brskanja po spletu in ga ovije v zlati standard sodobne spletne varnosti.

Korak 2: Šifrirano potovanje in zaseben odgovor

Ko DoH reševalec prejme HTTPS paket, ga varno razpakira, najde IP naslov, ki ste ga zahtevali, in pripravi odgovor.

Vendar varnost se tu ne konča.

Rešitelj vzame odgovor—IP naslov—in ga vrne v nov, šifriran HTTPS odgovor. Ta varen paket potuje neposredno nazaj v vaš brskalnik, in samo vaš brskalnik ima ključ za njegovo odprtje.

Tukaj je, zakaj je to pomembno:

- Brez prisluškovanja: Od začetka do konca je celotna komunikacija zasebna. Nihče vmes ne more videti, kam greste na spletu.

- Celovitost podatkov: Šifriranje prav tako zagotavlja, da je odgovor, ki ga prejmete, avtentičen in da ni bil zlonamerno spremenjen, da bi vas poslal na lažno spletno mesto.

Ta diagram prikazuje razliko med odprto, ranljivo potjo standardne DNS poizvedbe in varno, zasebno potjo, ki jo zagotavlja DoH.

Kot lahko vidite, je pristop "zapečatene kuverte" DoH popolna prelomnica za zasebnost.

Na koncu vaš brskalnik prejme šifriran odgovor, ga odpre in vas poveže s spletno stranjo. Stran se naloži prav tako hitro kot vedno, vendar je vaš digitalni odtis ves čas zaščiten. Ta plast varnosti odlično deluje skupaj z drugimi orodji za zasebnost. Da bi izvedeli več, si oglejte naš vodnik o tem, kako vam upravljalnik piškotkov lahko da še več nadzora. Ta šifriranje od konca do konca je tisto, kar naredi DoH tako velik korak naprej za bolj zaseben internet.

Kakšne so resnične koristi uporabe DoH?

Preklop na DNS preko HTTPS (DoH) je več kot le majhna prilagoditev zasebnosti. Daje vam resnično, praktično kontrolo nad vašim digitalnim odtisom, varuje vašo spletno dejavnost na načine, ki jih stari DNS sistem nikoli ni bil zasnovan za obvladovanje.

Najbolj očitna prednost? Ustavi vašega ponudnika internetnih storitev (ISP), da vodi tekoč dnevnik vseh strani, ki jih obiščete. Standardne DNS poizvedbe se pošiljajo v navadnem besedilu, kar pomeni, da je vaša zgodovina brskanja odprta knjiga. DoH šifrira te poizvedbe, kar učinkovito zapre to knjigo.

Pomislite na to kot na zasebni tunel za vaše DNS poizvedbe. Le vi in DNS rešitelj na drugi strani vesta, kam poskušate iti.

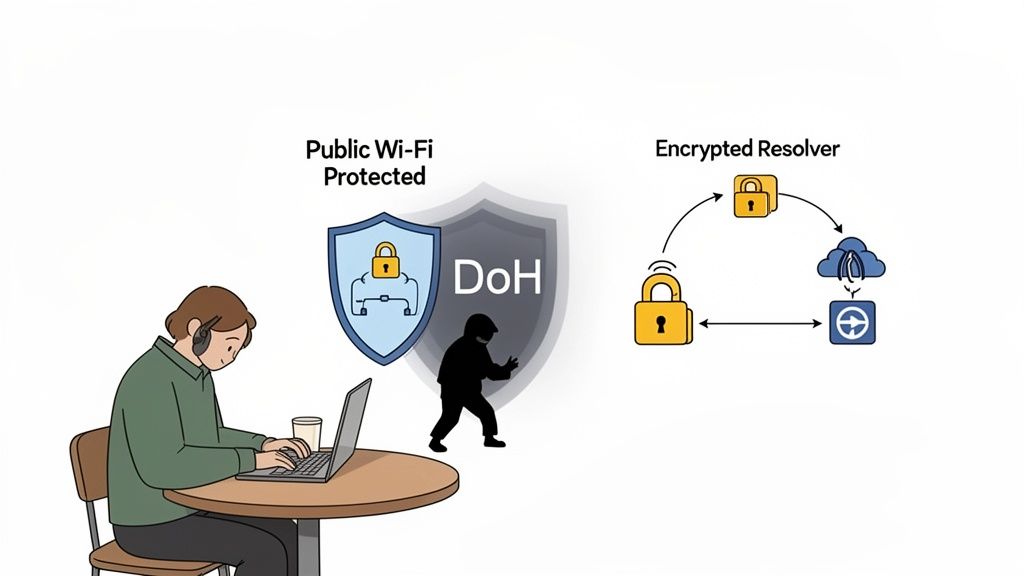

Na koncu, varna javna Wi-Fi

Vsi smo bili tam—povezovanje na brezplačni Wi-Fi v kavarni, na letališču ali v hotelu. Vendar so te mreže igrišče za napadalce, ki lahko enostavno prisluškujejo nešifriranemu prometu. Pogosta taktika je napad človek-v-sredini (MITM).

Tukaj je, kako deluje: poskušate iti na spletno stran vaše banke. Napadalec na isti mreži prestreže vašo nešifrirano DNS poizvedbo in vam posreduje lažni IP naslov, kar vas pošlje na prepričljivo, a zlonamerno kopijo strani. S DoH ta celoten napad razpade. Vaša DNS poizvedba je šifrirana in nečitljiva zanje, kar zagotavlja, da vedno pristane na pravi spletni strani.

Z šifriranjem DNS prometa DoH krepi vašo obrambo proti pogostim grožnjam, kot so DNS zavajanje in prevzemanje, kar javni Wi-Fi znatno varnejši za uporabo.

To je preprosta, močna obramba proti zelo resni grožnji, ki vsak dan cilja na ljudi na nezavarovanih povezavah.

Obvladovanje spletne cenzure in filtrov

DoH je tudi močno orodje za ohranjanje odprtega interneta. Mnoge podjetja, šole in celo celotne države blokirajo dostop do vsebine z filtriranjem DNS poizvedb. Ko poskušate obiskati omejeno spletno mesto, njihov DNS strežnik preprosto ne bo dal pravilnega IP naslova.

Ker DoH pošilja vaše poizvedbe neposredno rešitelju, ki mu zaupate, prehiteva večino lokalnih DNS filtrov. To pomeni, da lahko dostopate do vsebine, ki bi bila sicer blokirana.

Tukaj je, kjer resnično naredi razliko:

- Obvladovanje blokad na ravni ISP: Nekateri ponudniki filtrirajo določene spletne strani iz komercialnih ali politik razlogov. DoH vas obide.

- Premagovanje omrežnih omejitev: Če vaše delovno ali šolsko omrežje blokira strani, ki jih potrebujete za raziskovanje ali novice, lahko DoH pogosto obnovi dostop.

- Spodbujanje prostega pretoka informacij: Na mestih z močno internetno cenzuro je DoH lahko bistveno orodje za dosego globalnega, nefiltriranega spleta.

Ta sprememba vam daje moč, da se odločite, kaj lahko vidite na spletu, namesto da bi to kontrolo prepustili omrežju, na katerem se nahajate. Po podatkih varnostnega ponudnika Quad9 je to del večjega trenda. Napovedujejo, da bodo do 2025 storitve DNS, osredotočene na zasebnost, standardna obramba proti grožnjam, kot je phishing, ki izkoriščajo šibke, nešifrirane DNS. Lahko raziskujete, zakaj je DNS, osredotočen na zasebnost, ključen, da vidite, kako pomembna postaja ta tehnologija.

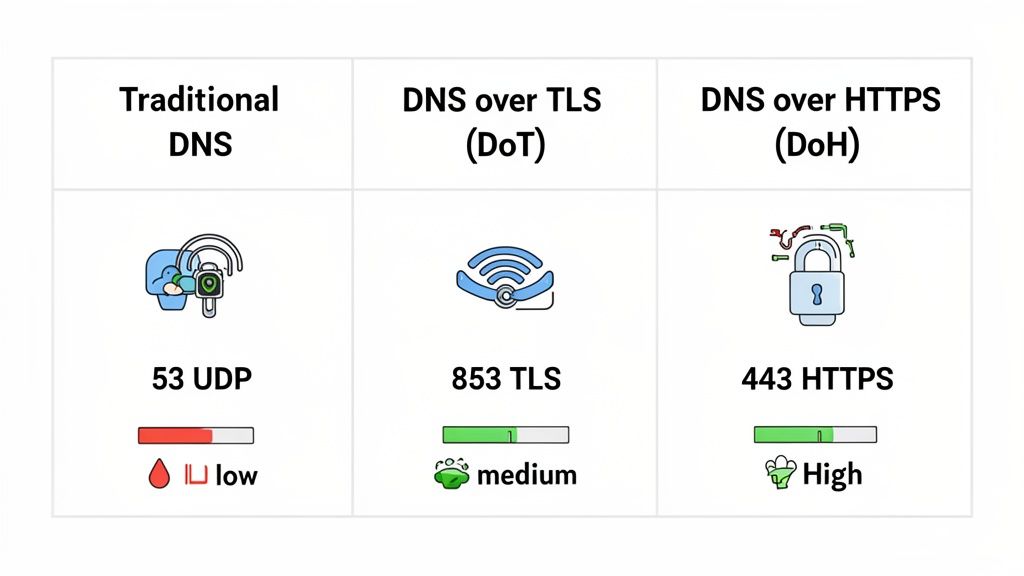

Primerjava DoH, DoT in tradicionalnega DNS

Medtem ko DNS preko HTTPS (DoH) pritegne veliko pozornosti zaradi povečanja spletne zasebnosti, ni edina možnost, ko gre za šifriran DNS. Da bi resnično razumeli, zakaj je DoH edinstven, ga moramo postaviti ob bok njegovemu starejšemu bratu, DNS preko TLS (DoT), in klasičnemu, nešifriranemu DNS, na katerem je internet zgrajen.

Vsak protokol obravnava varnost in zasebnost na drugačen način, kar vodi do nekaterih pomembnih kompromisov. Prava izbira pogosto temelji na ravnotežju med potrebo po močni šifriranju in upravljanjem omrežja ter tem, kako enostavno je protokol implementirati.

Poglejmo, kaj jih ločuje in raziščimo, zakaj se brskalniki in sodobni operacijski sistemi vse bolj nagibajo k DoH.

DNS Preko TLS: Neposreden pristop k šifriranju

Preden je DoH postal nov standard, je bil DNS preko TLS (DoT) prva izbira za zaščito DNS poizvedb. DoT deluje tako, da ovije vaše DNS poizvedbe v varen tunel Transport Layer Security (TLS) – enako močno šifriranje, ki varuje HTTPS spletne strani.

Ključna razlika je ta, da DoT deluje na namenskem portu: port 853. Ta neposredni pristop je učinkovit in ustvari varen kanal samo za DNS. V bistvu omrežju sporoča: "Hej, jaz sem šifrirana DNS poizvedba!"

Čeprav je to odlično za varnost, je to tudi njegova Ahilova peta. Ker uporablja edinstven port, lahko omrežni skrbniki enostavno opazijo in blokirajo promet na portu 853, da uveljavijo lokalna pravila filtriranja DNS. To naredi DoT odlično izbiro, če želite le šifriranje in vas ne moti, da je vaš DNS promet prepoznaven.

Prednost prikritosti DNS Preko HTTPS

Tukaj DoH odstopa od ostalih. Namesto namenskega porta, DoH pametno prikriva DNS poizvedbe tako, da jih pošilja preko porta 443 – istega porta, ki se uporablja za ves standardni, varen HTTPS spletni promet.

Ta ena majhna sprememba ima ogromen vpliv.

Ker DoH promet izgleda točno tako kot šifrirani podatki iz neštetih drugih spletnih strani in aplikacij, je skoraj nemogoče, da bi omrežni opazovalec izločil in blokiral samo vaše DNS zahteve, ne da bi povzročil velike motnje pri vsem brskanju po spletu.

Ta "kamuflaža" je DoH-ova skrivna orožja. Ne prinaša le šifriranja, temveč tudi raven prikritosti, ki je DoT ne more doseči. To ga naredi izjemno učinkovito orodje za obvladovanje cenzure na osnovi DNS in pretirano restriktivnih omrežnih politik. To je glavni razlog, da so brskalniki, kot sta Chrome in Firefox, vključili DoH kot svojo prednostno metodo varnega DNS. Orodja, osredotočena na zasebnost, kot so ShiftShift razširitve Domain Checker, prav tako zanašajo na DoH, da ohranijo vaše iskanje domen popolnoma zasebno in skrito pred očmi.

Primerjava od blizu

Da bi vse to razjasnili, poglejmo podrobno primerjavo. Ta tabela izpostavlja praktične razlike med staromodnim protokolom, njegovim prvim šifriranim naslednikom in sodobnim, prikritim standardom.

Podrobna primerjava funkcij DNS protokolov

Podroben pregled tehničnih in praktičnih razlik med tremi glavnimi DNS protokoli.

| Atribut | Tradicionalni DNS | DNS preko TLS (DoT) | DNS preko HTTPS (DoH) |

|---|---|---|---|

| Šifriranje | Brez (navadno besedilo) | Polno TLS šifriranje | Polno HTTPS šifriranje |

| Uporabljen port | Port 53 | Port 853 | Port 443 |

| Vidnost | Popolnoma izpostavljen in enostaven za spremljanje | Šifriran, a enostavno prepoznaven kot DNS promet | Šifriran in se zlije z običajnim spletnim prometom |

| Zasebnost | Razkriva vsako iskanje domene | Ščiti pred pregledovanjem vsebine | Ščiti vsebino in prikriva samo zahtevo |

| Možnost blokiranja | Enostavno blokirati ali preusmeriti | Relativno enostavno blokirati po portu | Zelo težko blokirati brez širokih motenj |

| Primarna uporaba | Zastarela internetna infrastruktura | Zavarovanje DNS na zaupanja vrednih omrežjih | Izboljšanje zasebnosti uporabnikov in obvladovanje cenzure |

Na koncu sta tako DoH kot DoT ogromna nadgradnja varnosti v primerjavi s tradicionalnim DNS. DoT ponuja preprost, namenski kanal za zaščito vaših iskanj. Vendar pa DoH-ova pametna sposobnost, da se zlije z vsakodnevnim spletnim prometom, daje močno prednost, zlasti na omrežjih z intenzivnim nadzorom ali filtriranjem, kar ga dela jasno priljubljenega za orodja in uporabnike, osredotočene na zasebnost danes.

Razumevanje kritik in kompromisov

Medtem ko je DNS preko HTTPS (DoH) velik uspeh za individualno zasebnost, ni čarobna rešitev. Kot vsaka nova tehnologija, prinaša tudi svoj niz izzivov in kompromisov. Ključno je, da pogledamo celotno sliko in razumemo legitimne skrbi, ki so prišle z naraščajočo priljubljenostjo DoH.

Ena največjih kritik je tveganje centralizacije DNS. Večina spletnih brskalnikov privzeto usmerja DoH zahteve k majhnemu krogu velikih ponudnikov, kot so Google, Cloudflare in Quad9. Čeprav imajo ta podjetja močne politike zasebnosti, ta nastavitev dejansko postavlja internetni imenik v roke nekaj korporativnim velikanom.

To preprosto zamenja en problem z drugim. Namesto da bi vaš lokalni ponudnik internetnih storitev (ISP) imel vpogled v vaše navade brskanja, se ta vidnost zdaj premika k drugemu tehnološkemu velikanu. Za vsakogar, ki se počuti nelagodno zaradi sledenja podatkom s strani podjetij, je to pomembna skrb.

Dilema upravljanja omrežja

Za ljudi, ki upravljajo omrežja—bodisi v podjetju, šoli ali celo doma z nadzornimi orodji za starše—je DoH lahko velika glavobol. Dolgo so se zanašali na spremljanje DNS prometa, da bi ohranili svoja omrežja varna in zdrava.

Ta vrsta nadzora je ključna za:

- Uveljavljanje varnostnih politik: Blokiranje prometa do domen, znanih po zlonamernem programu, phishing prevarah in ukaznih centrih botnetov.

- Filtriranje vsebin: Ohranitev neprimernih ali odraslih vsebin iz omrežja na mestih, kot so šole in domovi.

- Upoštevanje predpisov: Preverjanje, ali dejavnost omrežja izpolnjuje določene pravne ali industrijske zahteve.

DoH v bistvu prezre vse te tradicionalne, na DNS-u temelječe zaščitne mehanizme. Ker so poizvedbe DNS šifrirane in izgledajo kot običajen HTTPS spletni promet, postanejo popolnoma nevidne večini požarnih zidov in filtrirnih naprav. To lahko oslabi obrambo omrežja in prebije luknje v skrbno zasnovanih varnostnih politikah.

Osrednji konflikt tukaj je klasična igra vlečenja: zasebnost posameznega uporabnika proti centraliziranemu nadzoru omrežja. Značilnost, ki uporabniku omogoča, da se izogne cenzuri, prav tako omogoča zaposlenemu, da zaobide kritične varnostne filtre.

To je sprožilo vročo razpravo v industriji. Varnostni strokovnjaki opozarjajo, da DoH, kljub dobrim namenom, lahko zaslepi orodja, zasnovana za zaščito nas. Videli smo celo, da zlonamerna programska oprema začne uporabljati DoH, da prikrije svoje komunikacije, kar močno oteži njihovo odkrivanje in ustavitev.

Iskanje uravnoteženega pristopa

Ta celotna razprava resnično kaže, da DoH ni rešitev, ki bi ustrezala vsem. Za posameznika, ki uporablja dvomljivo javno Wi-Fi omrežje v kavarni, so njegove koristi jasne. Tveganje, da nekdo vohuni za vašo dejavnostjo, je visoko, in DoH dodaja ključno plast zaščite.

Vendar pa je v upravljanem okolju, kot je pisarna ali šola, izračun drugačen. Tukaj potreba po varnosti na ravni omrežja in filtriranju vsebin pogosto prevlada nad povečano zasebnostjo, ki jo prinaša šifrirani DNS. To je natančno razlog, zakaj se mnoge organizacije odločijo, da blokirajo DoH na svojih omrežjih, kar prisili vse DNS poizvedbe, da se vrnejo skozi njihove lastne nadzorovane strežnike.

Na koncu, resnično razumevanje, kaj je DNS over HTTPS, pomeni videti tako njegovo moč kot tudi njegove pasti. Je fantastično orodje za krepitev osebne zasebnosti, vendar zahteva skrbno razmislek o tem, kako in kje se uporablja. Za skrbnike omrežij prilagajanje svetu z DoH pomeni razvijanje njihovih varnostnih strategij in iskanje novih načinov za zaščito svojih uporabnikov, ne da bi se zanašali na tradicionalno spremljanje DNS.

Kako omogočiti in testirati DNS over HTTPS

Preklop na DNS over HTTPS je veliko lažji, kot si morda mislite. Večina spletnih brskalnikov in operacijskih sistemov, ki jih uporabljamo vsak dan, že ima vgrajeno podporo za DoH, kar pomeni, da lahko dodate resno plast zasebnosti svojemu brskanju z le nekaj kliki.

Ta vodnik vas bo popeljal skozi postopek aktivacije DoH na najpogostejših platformah. Ko ga nastavite, bomo obravnavali, kako hitro preveriti, ali je vaš DNS promet dejansko šifriran in skrit pred očmi.

Aktiviranje DoH v vašem spletnem brskalniku

Za večino nas je najpreprostejši način za začetek z DoH, da ga omogočimo neposredno v spletnem brskalniku. Ta pristop je odličen, ker šifrira vse poizvedbe po domenah, ki jih vaš brskalnik izvaja, ne glede na to, kakšne so glavne nastavitve omrežja vašega računalnika.

Google Chrome

- Kliknite na ikono menija s tremi pikami v zgornjem desnem kotu in pojdite na Nastavitve.

- Od tam pojdite na Zasebnost in varnost, nato pa kliknite na Varnost.

- Pomaknite se navzdol do območja "Napredno" in poiščite možnost Uporabi varen DNS.

- Preklopite jo na vklop. Privzeto Chrome poskuša uporabiti storitev vašega trenutnega ponudnika interneta, če ta podpira DoH. Za boljšo zasebnost priporočam, da izberete "Z" in izberete specifičnega ponudnika, kot je Cloudflare (1.1.1.1) ali Google (Javni DNS).

Mozilla Firefox

- Kliknite na meni s tremi črtami "hamburger" v zgornjem desnem kotu in izberite Nastavitve.

- Ostanite v razdelku Splošno, pomaknite se navzdol do Nastavitve omrežja in kliknite gumb Nastavitve....

- V novem oknu, ki se odpre, se pomaknite na dno in označite polje za Omogoči DNS preko HTTPS.

- Nato lahko izberete ponudnika s seznama ali vnesete po meri, če imate svojega najljubšega.

Omogočanje DoH v vašem brskalniku je hiter korak za zaščito zasebnosti. Zavaruje večino vaše spletne aktivnosti, ne da bi zahtevalo globoke tehnične spremembe v vašem operacijskem sistemu.

Omogočanje DoH v vašem operacijskem sistemu

Če želite zaščito, ki presega le vaš spletni brskalnik in pokriva tudi druge aplikacije, lahko omogočite DoH na ravni operacijskega sistema. Pomembno je vedeti, da je to standardna funkcija v Windows 11, vendar nikoli ni uradno prišla do Windows 10.

Windows 11

- Odprite Nastavitve in pojdite v Omrežje in internet.

- Izberite povezavo, ki jo uporabljate, bodisi Wi-Fi bodisi Ethernet.

- Kliknite na Lastnosti strojne opreme.

- Poiščite Dodelitev DNS strežnika in kliknite gumb Uredi poleg njega.

- Spremenite nastavitev iz "Samodejno (DHCP)" v Ročno.

- Vklopite IPv4 in vnesite IP naslove za vašega DoH ponudnika (za Cloudflare sta to

1.1.1.1in1.0.0.1). - Zdaj v spustnem meniju Prednostna šifriranje DNS izberite Le šifrirano (DNS preko HTTPS). Kliknite Shrani, in končali ste.

Kako potrditi, da DoH deluje

Ko omogočite DoH, je dobra ideja, da se prepričate, da dejansko deluje. Hiter pregled vam bo dal mir, da so vaše DNS poizvedbe pravilno šifrirane.

Odlično orodje za to je Cloudflarejev Preverjanje varnosti brskanja. Preprosto naložite stran, in samodejno izvede nekaj testov na vaši povezavi. Tisto, kar vas zanima, je "Varen DNS"—zeleno kljukico pomeni, da se vaše poizvedbe pošiljajo preko šifriranega kanala.

Če dobite zeleno luč, ste pripravljeni. Če ne, se vrnite in ponovno preverite svoje nastavitve ali morda poskusite z drugim DoH ponudnikom. Upoštevajte, da lahko počasna povezava včasih vpliva na rezultate testov; več o tem, kako natančno testirati hitrost interneta, se lahko naučite v našem posebnem vodniku.

Pogosto zastavljena vprašanja o DNS preko HTTPS

Ker vse več ljudi začne uporabljati DNS preko HTTPS, se vedno znova pojavijo nekatera pogosta vprašanja. Razumevanje teh vprašanj vam pomaga razumeti, kje DoH dejansko spada v vašo orodjarno zasebnosti in kaj pričakovati, ko preklopite stikalo. Poglejmo najpogostejša.

Ali bo uporaba DoH upočasnila mojo internetno povezavo?

Na splošno ne. Vpliv, ki ga DoH ima na hitrost brskanja, je običajno tako majhen, da ga nikoli ne opazite. Čeprav dodajanje šifriranja tehnično uvaja majhno količino dodatnih stroškov za vsako DNS poizvedbo, so sodobni računalniki in omrežja tako hitri, da se s tem spopadejo brez težav.

V nekaterih primerih lahko celo opazite povečanje hitrosti povečanje. Če so privzeti DNS strežniki vašega ponudnika interneta počasni, preklop na visokozmogljivo DoH storitev od ponudnika, kot je Cloudflare ali Google, lahko dejansko pospeši nalaganje spletnih strani. Vsaka majhna latenca zaradi šifriranja je majhna cena za ogromno nadgradnjo zasebnosti in varnosti.

Osnovna misel: za večino ljudi je razlika v zmogljivosti zanemarljiva. Varnost, ki jo pridobite z šifriranim DNS, je več kot vredna.

Ali je DoH popolna zamenjava za VPN?

Sploh ne. DoH in virtualno zasebno omrežje (VPN) lahko obravnavate kot dva različna orodja, ki odlično delujeta skupaj. Rešujejo različne, a enako pomembne dele sestavljanke spletne zasebnosti.

Tukaj je preprost način, kako gledati na njihova dela:

- DNS preko HTTPS (DoH): To šifrira le iskanje DNS—trenutek, ko vaš brskalnik vpraša za IP naslov spletne strani. Ustavi prisluškovalce, da vidijo, katere strani poskušate obiskati.

- Virtualno zasebno omrežje (VPN): To šifrira vse vaše internetne promet in skrije vaš pravi IP naslov pred spletnimi stranmi, s katerimi se povežete. To je veliko bolj celovit zaščitni mehanizem za vse, kar počnete na spletu.

Analogija bi lahko pomagala: DoH je kot da bi svoj naslov za destinacijo dali v zaprto, zasebno kuverto. VPN pa je kot da bi celotno vaše vozilo dali v zaklenjen, neoznačen tovornjak, da pridete tja. Za najboljšo zaščito resnično želite uporabiti oboje.

Ali lahko moj delodajalec vidi moje brskanje, če uporabljam DoH?

Tudi z omogočenim DoH ne bi smeli domnevati, da ste nevidni na upravljanem omrežju podjetja ali šole. Čeprav to močno oteži naključno prisluškovanje, ni čarobna rešitev proti namenskemu spremljanju omrežja.

Vaš delodajalec ima druge načine, kako videti, kaj se dogaja. Tudi če so vaša iskanja DNS skrita, lahko izkušen skrbnik omrežja še vedno dobi dobro predstavo o vaši aktivnosti, če pogleda na ciljne IP naslove, s katerimi se povežete. Kar je še pomembneje, mnoge naprave, ki jih izdaja delo, imajo nameščeno programsko opremo za spremljanje, ki vidi vse, kar počnete, preden DoH sploh pride v poštev. DoH je odličen korak za zasebnost, vendar ne obide lastnih sistemov spremljanja podjetja.

Ste pripravljeni zaščititi svoje brskanje in poenostaviti svoj delovni tok? Ekosistem ShiftShift Extensions ponuja nabor močnih orodij neposredno v vašem brskalniku, vključno z Preverjevalnikom domen, ki uporablja DNS-preko-HTTPS za zasebna iskanja. Prevzemite nadzor nad svojim digitalnim življenjem z enotno, usklajeno paleto ukazov tako, da danes prenesete ShiftShift Extensions.