10 Najboljih Praksi za Bezbednost Lozinki u 2026. Godini

Otkrijte 10 najboljih praksi za bezbednost lozinki u 2026. godini. Saznajte kako da kreirate jake lozinke, koristite MFA i zaštitite svoje naloge od savremenih pretnji.

Preporučene ekstenzije

U eri kada naš digitalni trag obuhvata sve, od finansijskih podataka do ličnih komunikacija, lozinka ostaje prva linija odbrane. Ipak, uobičajene navike poput ponovne upotrebe akreditiva na više sajtova i oslanjanja na lako pogađane fraze stvaraju značajne ranjivosti. Standardni saveti često deluju zastarelo i ne uspevaju da se nose sa sofisticiranim, automatizovanim pretnjama koje definišu modernu kibernetičku bezbednost. Ovaj vodič je osmišljen da nadmaši generičke savete, nudeći sveobuhvatan pregled delotvornih najboljih praksi za bezbednost lozinki koje su relevantne danas.

Ući ćemo u kritične strategije za zaštitu vašeg digitalnog života. Ovo uključuje ne samo mehaniku kreiranja zaista jakih, jedinstvenih lozinki, već i osnovne prakse efikasnog upravljanja njima. Naučićete kako pravilno implementirati Multi-Factor Authentication (MFA), iskoristiti moć menadžera lozinki i prepoznati i izbeći prisutne pretnje poput phishinga i napada sa akreditivima. Štaviše, istražićemo kako proaktivno pratiti vaše naloge za znakove kompromitacije i uspostaviti sigurne metode oporavka.

Tokom ovog članka, pružićemo praktične primere i specifične detalje implementacije. Takođe ćemo naglasiti kako inovativni alati za pretraživače, poput paketa ShiftShift Extensions, mogu pojednostaviti i automatizovati ove bezbednosne mere. Integracijom alata poput sigurnog Generatora lozinki i lokalnog procesuiranja, možete transformisati robusnu bezbednost iz složenog zadatka u neprimetni i intuitivni deo vaše svakodnevne digitalne rutine. Ovaj vodič vas oprema znanjem i radnim tokovima potrebnim za izgradnju otpornog bezbednosnog stava, štiteći vaše osetljive informacije od neovlašćenog pristupa.

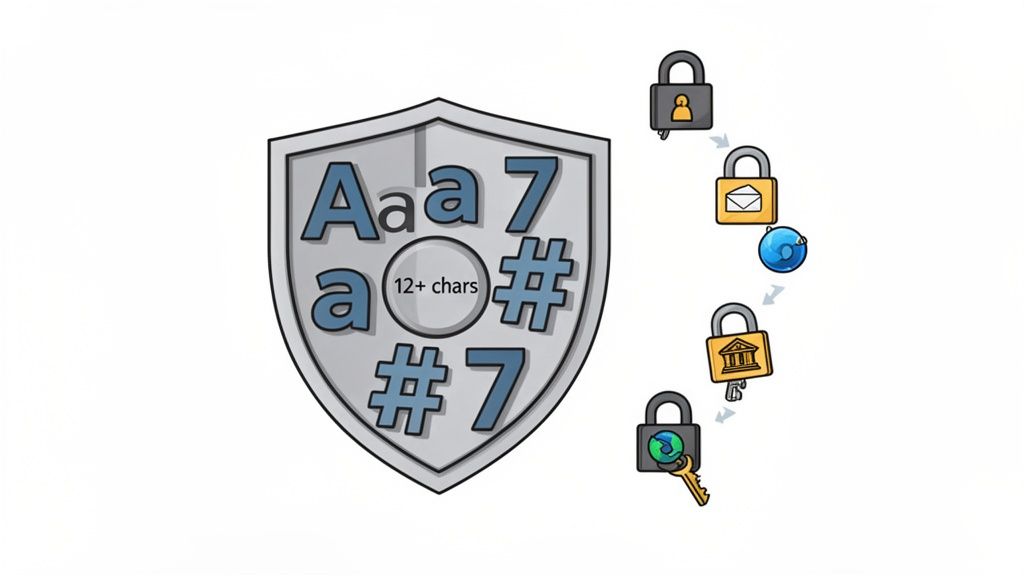

1. Koristite jake, jedinstvene lozinke za svaki nalog

Kreiranje jedinstvene, složene lozinke za svaki online nalog je najosnovnija od svih najboljih praksi za bezbednost lozinki. Jaka lozinka deluje kao prva linija odbrane, kombinujući velika slova, mala slova, brojeve i specijalne karaktere u nasumičnu sekvencu. Ova složenost čini da je eksponencijalno teže za napadače da pogode ili provale koristeći automatizovane metode poput brute-force i napada rečnikom.

Aspekt "jedinstvenosti" je jednako važan. Korišćenje iste lozinke na više servisa stvara ogromnu ranjivost. Ako jedan servis bude kompromitovan, napadači mogu iskoristiti provaljene akreditive da pristupe svim vašim drugim nalozima u onome što se naziva napad sa akreditivima. Istraživanje kompanije Microsoft naglašava ovaj rizik, izveštavajući da 99,9% kompromitovanih naloga koje prate potiče od slabih ili ponovo korišćenih lozinki.

Kako implementirati ovu praksu

Cilj je kreirati lozinke koje su teške za mašine da pogode i, idealno, upravljive za vas (iako se preporučuje korišćenje menadžera lozinki).

- Povećajte dužinu umesto složenosti: Iako složenost ima značaj, dužina je značajniji faktor u snazi lozinke. Duža lozinka, čak i jednostavna, traje mnogo duže da se provali nego kratka, složena. Ciljajte na minimum od 12-16 karaktera za važne naloge.

- Korišćenje fraza: Umesto nasumičnih karaktera, kreirajte pamtljivu frazu i modifikujte je. Na primer, "Kafa čini moje jutro sjajnim!" može postati

C0ffeeM@kesMyM0rn1ngGr8!. Ovo je lakše zapamtiti, ali i dalje veoma sigurno. - Iskoristite Generator lozinki: Najsigurnija metoda je korišćenje alata koji kreira kriptografski sigurne nasumične lozinke. Ovo uklanja ljudske pristrasnosti i osigurava maksimalnu entropiju. Za pouzdanu i praktičnu opciju, možete saznati više o generisanju jakih, nasumičnih lozinki pomoću ShiftShift-ovog alata.

Za korisnike ShiftShift Extensions, koji mogu pristupiti osetljivim podacima pretraživača, pridržavanje ovog principa je neophodno. To štiti ne samo vaše pojedinačne naloge, već i centralni čvor vaše digitalne aktivnosti od neovlašćenog pristupa.

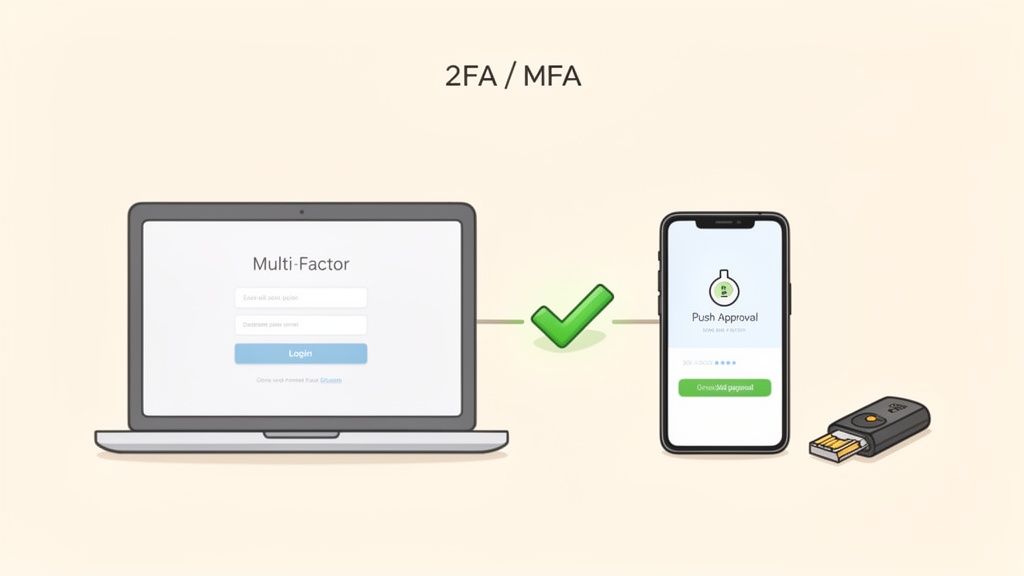

2. Implementirajte Multi-Factor Authentication (MFA)

Osim jakih lozinki, implementacija Multi-Factor Authentication (MFA) dodaje kritičnu drugu liniju odbrane. MFA zahteva da pružite dva ili više faktora verifikacije da biste dobili pristup resursu, kao što su nešto što znate (vaša lozinka), nešto što imate (vaš telefon ili sigurnosni ključ) i nešto što jeste (otisak prsta). Ovaj slojeviti pristup znači da čak i ako napadač ukrade vašu lozinku, i dalje ne može pristupiti vašem nalogu bez dodatnog faktora.

Efikasnost MFA je dobro dokumentovana. Podaci kompanije Microsoft pokazuju da blokira više od 99,9% napada na kompromitovane naloge, a Google je izvestio o nultom uspešnom preuzimanju naloga putem phishinga protiv korisnika sa sigurnosnim ključevima. Ova bezbednosna praksa više nije opcionalna; to je industrijski standard za zaštitu bilo kojeg osetljivog naloga, od bankarstva i e-pošte do cloud usluga i platformi za programere poput GitHub-a.

Kako implementirati ovu praksu

Pravilna implementacija maksimizira bezbednosne prednosti MFA dok minimizira trenje. Ključ je u odabiru pravih metoda i sigurnom upravljanju njima.

- Prioritet jačim faktorima: Iako je bilo koja MFA bolja od nijedne, nisu sve metode jednake. Hardverski sigurnosni ključevi (npr. YubiKey, Titan) nude najviši nivo zaštite protiv phishinga. Aplikacije za autentifikaciju poput Authy ili Google Authenticator predstavljaju značajan korak napred u odnosu na SMS, koji je ranjiv na napade zamene SIM kartica.

- Omogućite prvo na e-pošti: Vaš primarni nalog e-pošte često je ključ za resetovanje lozinki za sve vaše druge usluge. Njegovo osiguranje je ključni korak. Za dublje razumevanje ovog pitanja, razmotrite konsultovanje vodiča za Multi-Factor Authentication za bezbednost e-pošte.

- Sigurno čuvajte rezervne kodove: Kada postavite MFA, dobićete rezervne kodove koje možete koristiti ako izgubite svoj primarni uređaj.

- Čuvajte ove kodove na sigurnom, enkriptovanom mestu poput menadžera lozinki, ali odvojeno od lozinke za nalog.

Za korisnike ShiftShift ekstenzija, omogućavanje MFA na vašim osnovnim nalozima (poput vašeg Google ili Microsoft naloga povezanog sa pretraživačem) je od suštinskog značaja. To pruža robusnu zaštitu, osiguravajući da centralni čvor koji kontroliše vaše ekstenzije pretraživača i njihove podatke ostane isključivo vaš.

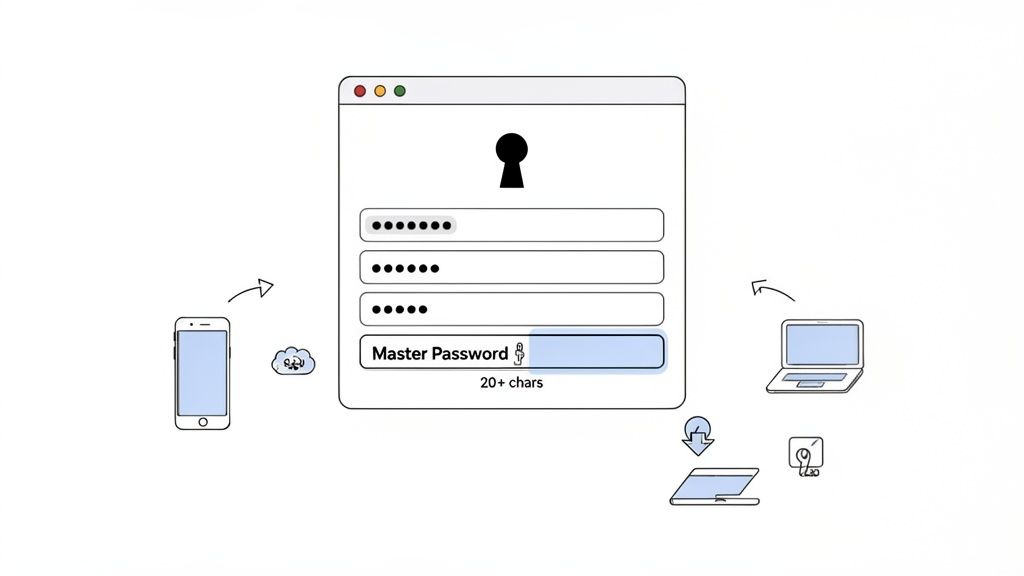

3. Koristite uglednog menadžera lozinki

Korišćenje jakih, jedinstvenih lozinki za svaki nalog je osnovno načelo bezbednosti lozinki, ali ljudsko pamćenje ne može da prati. Menadžer lozinki rešava ovaj problem tako što sigurno generiše, čuva i automatski popunjava akreditive. Ovi alati deluju kao enkriptovani digitalni trezor, zahtevajući da zapamtite samo jednu jaku glavnu lozinku za pristup svim ostalim, efikasno rešavajući sukob između bezbednosti i pogodnosti.

Ovaj pristup je suštinska infrastruktura za savremeni digitalni život, posebno za programere i tehnološke profesionalce koji upravljaju desetinama ili čak stotinama naloga na različitim uslugama i okruženjima. Umesto da se oslanjate na nesigurne metode poput tabela ili skladištenja u pretraživaču, posvećeni menadžer lozinki koristi robusnu enkripciju bez znanja kako bi zaštitio vaše podatke. To znači da čak ni provajder ne može da pristupi vašim sačuvanim akreditivima.

Kako implementirati ovu praksu

Odabir i pravilna konfiguracija menadžera lozinki je ključna za uspostavljanje sigurne digitalne osnove.

- Odaberite pouzdanog provajdera: Potražite menadžere sa jakom reputacijom i transparentnim bezbednosnim praksama. Opcije se kreću od open-source izbora kao što je Bitwarden, rešenja za preduzeća kao što je 1Password, do lokalnih, offline alternativa kao što je KeePass.

- Kreirajte neprobojnu glavnu lozinku: Ovo je najvažnija lozinka koju imate. Napravite je kao dugu frazu od 20+ karaktera koja je jedinstvena i nikada nije korišćena nigde drugde.

- Omogućite višefaktorsku autentifikaciju (MFA): Osigurajte svoj trezor zahtevajući drugi korak verifikacije, kao što je aplikacija za autentifikaciju ili fizički sigurnosni ključ, pre nego što odobrite pristup. Ovo dodaje ključni sloj zaštite.

- Koristite ugrađeni generator: Neka menadžer lozinki kreira kriptografski nasumične lozinke za sve nove naloge. Ovo uklanja ljudsku pristrasnost i osigurava maksimalnu snagu, funkciju koja je direktno ugrađena u alate kao što je ShiftShift's Password Generator.

Jednom kada odaberete menadžer lozinki, upoznajte se sa osnovnim najboljim praksama menadžera lozinki kako biste maksimizovali njegove bezbednosne prednosti. Redovno proveravajte svoj trezor na slabe, ponovo korišćene ili stare lozinke i ažurirajte ih odmah.

4. Omogućite dvostepenu verifikaciju na email nalozima

Vaš email nalog je glavna ključ vašeg digitalnog života. To je centralni čvor za linkove za resetovanje lozinki, obaveštenja o bezbednosti i osetljive komunikacije. Osiguravanje sa više od samo lozinke je jedna od najvažnijih najboljih praksi za bezbednost lozinki koje možete usvojiti. Omogućavanje dvostepene verifikacije (2SV), poznate i kao dvofaktorska autentifikacija (2FA), dodaje ključni drugi sloj odbrane, osiguravajući da čak i ako vaša lozinka bude ukradena, vaš nalog ostane nedostupan.

Ova metoda zahteva drugi deo informacija pored vaše lozinke za odobravanje pristupa. To može biti kod iz aplikacije za autentifikaciju, fizički sigurnosni ključ ili obaveštenje poslato na vaš pouzdani uređaj. Za ciljeve visoke vrednosti kao što su vaš primarni Gmail ili Microsoft nalog, koji se može koristiti za resetovanje lozinki za gotovo sve vaše druge usluge, implementacija 2SV efikasno neutralizuje pretnju jednostavnog curenja lozinke.

Kako implementirati ovu praksu

Postavljanje 2SV je jednostavan proces koji dramatično poboljšava bezbednost. Cilj je učiniti nemogućim napadaču da se prijavi bez fizičkog pristupa jednom od vaših uređaja.

- Prioritetizujte aplikacije za autentifikaciju umesto SMS-a: Iako je 2SV zasnovan na SMS-u bolji od ničega, ranjiv je na napade zamene SIM kartice. Koristite aplikaciju za jednokratnu lozinku (TOTP) kao što je Google Authenticator ili Authy za sigurniju metodu verifikacije. Glavni provajderi kao što su Google i Microsoft snažno podržavaju ovo.

- Registrujte rezervne metode: Uvek postavite više od jedne metode verifikacije. Registrujte rezervni broj telefona i generišite set jednokratnih kodova za oporavak. Čuvajte ove kodove na sigurnom, enkriptovanom mestu odvojenom od vašeg menadžera lozinki, kao što je enkriptovana datoteka ili fizička kasa.

- Testirajte svoj proces oporavka: Pre nego što vam hitno zatreba, testirajte svoje 2SV i metode oporavka. Uverite se da vaš rezervni broj telefona funkcioniše i znate gde su vaši kodovi za oporavak. Ažurirajte ove informacije godišnje ili kad god promenite uređaje kako biste sprečili da budete zaključani iz svog naloga.

5. Redovno ažurirajte i zakrpite softver

Efikasna bezbednost lozinki se proteže izvan same lozinke; oslanja se na integritet softvera koji upravlja vašim akreditivima. Redovno ažuriranje i zakrpljenje vašeg softvera je kritična, ali često zanemarena, najbolja praksa za bezbednost lozinki. Ranjivosti u operativnim sistemima, pretraživačima i aplikacijama mogu biti iskorišćene od strane napadača za krađu sačuvanih akreditiva, beleženje pritisaka tastera ili potpuno zaobilaženje mera autentifikacije.

Ažuriranja softvera često sadrže ključne bezbednosne zakrpe koje zatvaraju ove poznate propuste pre nego što mogu biti široko iskorišćeni. Infamous Log4Shell ranjivost iz 2021. godine, na primer, uticala je na milione aplikacija i omogućila napadačima da izvrše kod na daljinu, ističući kako jedna neispravljena greška može imati katastrofalne posledice. Održavanje vašeg softvera ažuriranim osigurava da ste zaštićeni od najnovijih otkrivenih pretnji.

Kako implementirati ovu praksu

Integrisanje ažuriranja softvera u vašu rutinu je jednostavna, ali moćna bezbednosna navika. Cilj je minimizovati prozor prilike za napadače da iskoriste poznate ranjivosti.

- Omogućite automatska ažuriranja: Ovo je najefikasniji način da ostanete zaštićeni. Konfigurišite svoje operativne sisteme (poput Windows-a i macOS-a) i glavne aplikacije da automatski instaliraju ažuriranja. Moderni pretraživači kao što su Chrome i Firefox su dizajnirani da se tiho ažuriraju u pozadini, što je ključna funkcija za održavanje bezbednosti.

- Redovno proveravajte ekstenzije pretraživača: Ekstenzije funkcionišu unutar bezbednosnog okvira vašeg pretraživača i mogu imati značajne privilegije. Ručno proveravajte ažuriranja svojih ekstenzija nedeljno posetom stranici za upravljanje ekstenzijama vašeg pretraživača (npr.,

chrome://extensions). - Ovo osigurava da se sve otkrivene ranjivosti brzo zakrpe.

- Prioritizujte zakrpe operativnog sistema: Vaš operativni sistem je osnova bezbednosti vašeg uređaja. Odmah obratite pažnju na obaveštenja o bezbednosnim zakrpama od vašeg provajdera operativnog sistema i instalirajte ih što je pre moguće. Ova ažuriranja često rešavaju pretnje na sistemskom nivou koje bi mogle kompromitovati sve aplikacije na vašem uređaju.

Za korisnike ShiftShift ekstenzija, održavanje ažuriranog pregledača je od suštinskog značaja. Pošto ekstenzija funkcioniše unutar Chrome-ovog okruženja, njena bezbednost je direktno povezana sa integritetom pregledača. Zakrpljen pregledač osigurava da sigurna sandbox okolina u kojoj ShiftShift radi ostane nekompromitovana, štiteći vaše aktivnosti i podatke unutar pregledača.

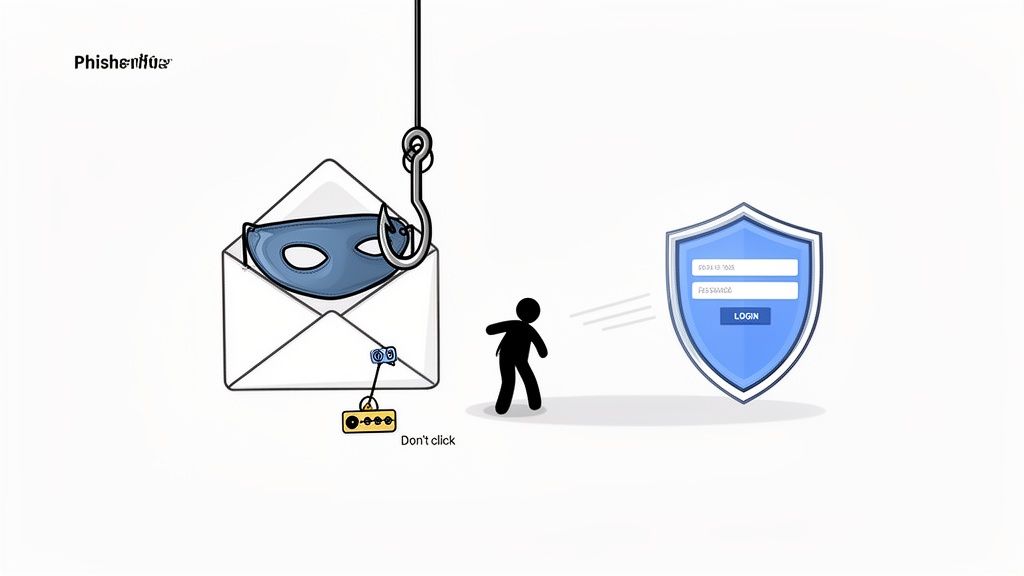

6. Izbegavajte phishing i napade socijalnog inženjeringa

Phishing napadi i socijalno inženjerstvo su podmukle pretnje koje zaobilaze tehničke odbrane ciljanjem ljudskog elementa. Umesto da pokušavaju da provale jaku lozinku, napadači vas manipulišu da im je dobrovoljno date. Ove sheme često koriste hitan ili primamljiv jezik kako bi stvorili osećaj panike ili prilike, navodeći vas da kliknete na zlonamerne linkove ili otkrijete osetljive podatke. Čak i najrobustnija lozinka i višefaktorska autentifikacija mogu postati beskorisne zbog uverljivog phishing prevare.

Prevalencija ove taktike je zapanjujuća. Istraživanje IBM-a otkriva da je ljudska greška faktor u velikoj većini curenja podataka, ističući koliko su ove psihološke manipulacije efikasne. Uspešne spear-phishing kampanje protiv velikih tehnoloških kompanija i "CEO prevara" koje godišnje koštaju milijarde dokazuju da niko nije imun. Stoga, razvijanje zdravog skepticizma je jedna od najvažnijih najboljih praksi za bezbednost lozinki.

Kako implementirati ovu praksu

Ključ odbrane od ovih napada je svest i dosledan, oprezan pristup nepozvanoj komunikaciji. Razvijanje navike verifikacije može neutralisati pretnju pre nego što se eskalira.

- Pažljivo proverite pošiljaoce i linkove: Uvek proverite punu email adresu pošiljaoca, a ne samo prikazano ime. Pre nego što kliknete na bilo koji link, pređite mišem preko njega da biste pregledali stvarnu URL adresu odredišta kako biste osigurali da se poklapa sa legitimnom domenom.

- Idite direktno na vebsajtove: Umesto da kliknete na link u emailu koji vas poziva da se prijavite, otvorite pregledač i ručno otkucajte adresu vebsajta. Ovo potpuno izbegava rizik od preusmeravanja na lažnu stranicu za prijavu.

- Budite oprezni prema hitnosti: Napadači stvaraju osećaj hitnosti kako bi vas naveli da delujete bez razmišljanja. Odmah budite sumnjičavi prema bilo kojoj poruci koja zahteva hitnu akciju, preti zatvaranjem naloga ili nudi nagradu koja zvuči previše dobro da bi bila istinita.

- Verifikujte putem odvojenog kanala: Ako primite sumnjiv zahtev od kolege ili usluge, kontaktirajte ih putem poznate, odvojene komunikacione metode (kao što je telefonski poziv ili nova poruka) kako biste potvrdili njegovu legitimnost.

- Koristite bezbednosne funkcije pregledača: Moderni pregledači pružaju jasne bezbednosne indikatore, kao što je ikona katanca za HTTPS. Takođe možete poboljšati svoju bezbednost korišćenjem enkriptovanog DNS-a, a možete saznati više o tome kako DNS preko HTTPS jača vašu privatnost i štiti od određenih napada.

7. Pratite Račune za Obaveštenje o Povredi i Sumnjivoj Aktivnosti

Čak i najjača lozinka može biti kompromitovana ako usluga koja je drži doživi povredu podataka. Proaktivno praćenje je ključni sloj odbrane, omogućavajući vam da brzo reagujete kada su vaši podaci izloženi. Ova praksa podrazumeva redovno proveravanje vaših računa u poznatim povredama i praćenje aktivnosti vašeg računa za bilo kakve znakove neovlašćenog pristupa.

Ova budnost transformiše vašu sigurnosnu poziciju iz pasivne u aktivnu. Umesto da čekate obaveštenje da je vaš račun zloupotrebljen, možete identifikovati početnu izloženost i preduzeti hitne mere, kao što je promena lozinke, pre nego što dođe do značajne štete. To je ključna komponenta sveobuhvatne strategije za sigurnost lozinki.

Kako Implementirati Ovu Praksu

Efikasno praćenje kombinuje automatske alate sa ručnim proverama na vašim najkritičnijim računima. Cilj je stvoriti sistem koji vas obaveštava o potencijalnim pretnjama čim budu otkrivene.

- Koristite Usluge Obaveštenja o Povredi: Redovno proveravajte svoje adrese e-pošte u bazama podataka poznatih povreda. Usluge poput "Have I Been Pwned" Troy Hunta su neprocenjive za ovo. Mnogi moderni menadžeri lozinki takođe integrišu ovu funkcionalnost, automatski vas obaveštavajući ako se lozinka koju ste sačuvali pojavila u curenju podataka.

- Omogućite Obaveštenja o Prijavi i Bezbednosti: Konfigurišite svoje važne račune (kao što su e-pošta, bankarstvo i društvene mreže) da vam šalju obaveštenje putem e-pošte ili SMS-a za nove prijave ili sumnjive aktivnosti. Ovo pruža obaveštenje u realnom vremenu o potencijalnom neovlašćenom pristupu.

- Proverite Dnevnik Aktivnosti Računa: Periodično proveravajte istoriju prijava i nedavne dnevnike aktivnosti za vašu glavnu e-poštu i finansijske račune. Tražite neprepoznate uređaje, lokacije ili vreme pristupa. Ako pronađete nešto sumnjivo, odmah opozovite pristup za taj uređaj i promenite lozinku.

- Verujte Svojim Alatima: Kada koristite ekstenzije za pretraživače poput ShiftShift koje obavljaju razne zadatke lokalno, bezbednost vaših podataka je od suštinskog značaja. Pošto ovi alati rade unutar vašeg pretraživača, važno je osigurati da ne dođe do neovlašćene aktivnosti. Možete saznati više o tome kako ShiftShift prioritizuje korisničke podatke pregledanjem njegove sveobuhvatne politike privatnosti.

8. Osigurajte Metode Oporavka Lozinke i Rezervne Kodove

Čak i najjača lozinka nije od koristi ako ste zaključani iz svog računa. Mehanizmi za oporavak lozinke, kao što su rezervne e-adrese, brojevi telefona i rezervni kodovi za višefaktorsku autentifikaciju (MFA), su vaša lifeline kada primarna autentifikacija zakaže. Međutim, ovi alternativni načini su često najslabija karika u vašem lancu sigurnosti, pružajući zadnja vrata napadačima da resetuju vašu lozinku i preuzmu kontrolu nad vašim računom.

Osiguranje ovih metoda oporavka je ključna komponenta sveobuhvatne strategije za sigurnost lozinki. Ako napadač kompromituje vašu e-adresu za oporavak, može pokrenuti resetovanje lozinke za bilo koji račun povezan sa njom, zaobilazeći vašu složenu lozinku i MFA. Slično tome, ukradeni rezervni kodovi za usluge poput Google-a ili GitHub-a omogućavaju trenutni pristup, čineći vaš primarni uređaj za dvostruku autentifikaciju beskorisnim.

Kako Implementirati Ovu Praksu

Cilj je tretirati vaše metode oporavka sa istim nivoom sigurnosti kao i vaše primarne akreditive, osiguravajući da ne mogu lako biti kompromitovane ili društveno inženjerisane.

- Osigurajte i Izolujte Kanale Oporavka: Koristite posvećenu e-adresu za oporavak računa koja nije javno poznata ili korišćena za opštu korespondenciju. Kada postavljate sigurnosna pitanja, dajte lažne, ali lako pamtljive odgovore. Na primer, "ime vašeg prvog ljubimca" može biti nasumična, nepovezana reč koju samo vi znate.

- Sigurno Čuvajte Rezervne Kodove: Kada vam usluga poput Google-a pruži rezervne kodove za 2-Step Verification, nemojte ih čuvati u istom menadžeru lozinki kao vašu primarnu lozinku. Ispišite ih i čuvajte na fizički sigurnom mestu, poput sefa, ili ih sačuvajte u enkriptovanom digitalnom fajlu odvojenom od vašeg glavnog trezora.

- Redovno Proveravajte i Testirajte: Bar jednom godišnje, proverite brojeve telefona za oporavak i e-adrese povezane sa vašim kritičnim računima. Osigurajte da su ažurirani i još uvek pod vašom kontrolom. Takođe je mudro povremeno testirati proces oporavka kako biste bili upoznati sa njim pre nego što dođe do hitne situacije.

Jačajući opcije oporavka vašeg računa, zatvarate uobičajeni i često iskorišćeni vektor napada. Ovo osigurava da jedina osoba koja može ponovo dobiti pristup vašim zaključanim računima ste vi, jačajući ukupnu integritet vašeg digitalnog identiteta.

9. Praktikujte Sigurnu Higijenu Lozinki: Nikada Ne Delite ili Ponovno Koristite Lozinke

Pravilna higijena lozinki uključuje svakodnevne navike u načinu na koji rukujete svojim akreditivima. To je osnovna komponenta sigurnosti lozinki, fokusirajući se na sprečavanje ponašanja koja potkopavaju čak i najjače lozinke. Dva najvažnija pravila higijene lozinki su nikada ne deliti svoju lozinku s nekim i nikada ne ponovo koristiti je na različitim uslugama. Deljenje lozinke, čak i sa pouzdanim kolegom, stvara trenutni sigurnosni razmak, jer gubite kontrolu nad tim ko je zna i kako je čuvana.

Ponovno korišćenje lozinki je slična opasna praksa. Stvara domino efekat gde jedna povreda podataka na jednoj usluzi može kompromitovati sve vaše druge račune. Napadači posebno koriste provaljene akreditive iz jedne povrede da pokrenu napade punjenja akreditiva na druge popularne platforme, kladeći se da su korisnici reciklirali svoje lozinke. Pridržavanje ovih principa higijene je fundamentalno za održavanje otpornog sigurnosnog stava.

Kako Implementirati Ovu Praksu

Dobro upravljanje lozinkama se odnosi na izgradnju sigurnih navika i korišćenje pravih alata kako bi te navike bile lake za održavanje. Cilj je tretirati svaku lozinku kao jedinstveni, poverljivi ključ.

- Koristite Funkciju Deljenja Menadžera Lozinki: Ako trebate dati nekome pristup računu, nikada ne šaljite lozinku direktno putem e-pošte ili poruka. Umesto toga, koristite ugrađenu, sigurnu funkcionalnost deljenja uglednog menadžera lozinki, koja omogućava kontrolisani, opozivi pristup bez izlaganja sirovih akreditiva.

- Implementirajte Jedinstvenu Prijavu (SSO): Za timska okruženja, SSO je zlatni standard. Omogućava korisnicima pristup više aplikacija sa jednim setom akreditiva, kojima upravlja centralni provajder identiteta. Ovo potpuno eliminiše potrebu za deljenjem lozinki, kao što se vidi u najboljim praksama AWS IAM, koje zahtevaju pojedinačne korisničke račune umesto deljenih root akreditiva.

- Nikada Ne Pišite Lozinke Fizički: Izbegavajte čuvanje lozinki na samolepljivim beleškama, u sveskama ili na belim tablama. Ove se lako gube, kradu ili fotografišu, potpuno zaobilazeći digitalne mere sigurnosti.

- Izbegavajte Čuvanje Lozinki na Nesigurnim Digitalnim Lokacijama: Ne čuvajte lozinke u neenkriptovanim tekstualnim fajlovima, tabelama ili automatskom popunjavanju pretraživača na deljenim ili javnim računarima. Ove metode nude malo ili nimalo zaštite od malvera ili neovlašćenog fizičkog pristupa.

Za timove i pojedince, posebno one koji se bave osetljivim podacima poput programera i QA inženjera koji koriste ShiftShift Extensions, praktikovanje stroge higijene lozinki nije samo preporuka; to je neophodnost. To osigurava da vaše pažljivo kreirane jake lozinke ostanu robusna odbrana, a ne jedinstvena tačka kvara.

10. Edukujte korisnike i uspostavite politike bezbednosti lozinki

Napori pojedinaca u vezi sa bezbednošću lozinki se pojačavaju kada ih podržava snažna organizaciona kultura i jasne smernice. Uspostavljanje formalnih politika lozinki i edukacija korisnika o trenutnim pretnjama transformišu bezbednost iz lične obaveze u zajedničku, kolektivnu odgovornost. Ova praksa je ključna jer jedan kompromitovani nalog može stvoriti bezbednosni propust koji utiče na celu organizaciju.

Snažne politike, u kombinaciji sa kontinuiranom obukom, stvaraju otpornu bezbednosnu poziciju. Kada korisnici razumeju "zašto" iza pravila, kao što su rizici od phishinga ili napada sa ukradenim podacima, mnogo su verovatnije da će se pridržavati i postati proaktivni zaštitnici podataka kompanije. Ovaj pristup je obavezan prema standardima usklađenosti kao što su SOC 2 i PCI-DSS, koji prepoznaju da tehnologija sama po sebi nije dovoljna bez obrazovanih korisnika.

Kako implementirati ovu praksu

Cilj je stvoriti politike koje su i efikasne i korisnički prijatne, podstičući usvajanje umesto zaobilaženja. To podrazumeva uravnotežen pristup postavljanju jasnih pravila, pružanju edukacije i obezbeđivanju pravih alata.

- Uspostavite jasnu, modernu politiku: Kreirajte politiku lozinki koja je jednostavna za razumevanje. Savremene smernice, poput onih iz NIST-a, favorizuju dužinu umesto prisilne složenosti. Dobar početak je zahtevati minimum od 12 karaktera, obavezati korišćenje višefaktorske autentifikacije i zabraniti ponovnu upotrebu lozinki.

- Provedite redovne obuke o bezbednosti: Implementirajte kvartalne ili polugodišnje obuke o svesti o bezbednosti. Pokrijte uobičajene pretnje poput phishinga, socijalnog inženjeringa i opasnosti korišćenja slabih lozinki. Koristite stvarne, anonimne primere bezbednosnih incidenata kako biste ilustrovali uticaj.

- Obezbedite podržavajuće alate, a ne samo pravila: Najefikasnije politike su omogućavajuće, a ne samo restriktivne. Umesto da samo diktirate pravila, osnažite korisnike pružanjem odobrenih alata poput menadžera lozinki za preduzeća i generatora lozinki. To im olakšava praćenje najboljih praksi za bezbednost lozinki bez prepreka.

- Podstičite pozitivnu kulturu bezbednosti: Podstičite kulturu u kojoj je izveštavanje o potencijalnim bezbednosnim problemima jednostavno i nagrađivano. Proslavite zaposlene koji pokazuju ponašanje svesno bezbednosti. Kada se bezbednost posmatra kao kolektivni cilj, a ne kao kaznena mera, cela organizacija postaje sigurnija.

Uporedba 10 najboljih praksi za bezbednost lozinki

| Praksa | 🔄 Složenost implementacije | ⚡ Zahtevi za resursima | ⭐ Očekivana efikasnost | 📊 Tipični ishodi / Uticaj | 💡 Idealni slučajevi korišćenja / Saveti |

|---|---|---|---|---|---|

| Koristite jake, jedinstvene lozinke za svaki nalog | Srednje — zahteva disciplinu za kreiranje jedinstvenih unosa | Nisko — preporučuje se generator lozinki | ⭐⭐⭐ — značajno smanjuje rizik od ponovne upotrebe | Ograničava obim provale; sprečava punjenje akreditiva | Koristite za sve naloge; preferirajte 12–16+ karaktera; koristite generator |

| Implementirajte višefaktorsku autentifikaciju (MFA) | Srednje — postavljanje po nalogu i planiranje rezervnih opcija | Umereno — aplikacije za autentifikaciju, hardverski ključevi, uređaji | ⭐⭐⭐⭐ — blokira većinu preuzimanja naloga | Značajno smanjuje neovlašćen pristup; pomaže u usklađenosti | Kritično za admin/email/cloud; preferirajte hardverske ključeve za visoke vrednosti |

| Koristite uglednog menadžera lozinki | Nisko–Srednje — inicijalno postavljanje i upravljanje glavnom lozinkom | Umereno — aplikacija menadžera, moguća pretplata, sinhronizacija uređaja | ⭐⭐⭐ — omogućava jedinstvene jake lozinke u velikim razmerama | Smanjuje ponovnu upotrebu, nudi obaveštenja o provalama i sigurnu deljenje | Idealno za pojedince i timove; omogućite MFA na menadžeru |

| Omogućite dvostepenu verifikaciju na email nalozima | Nisko — pratite uputstva provajdera | Nisko — aplikacija za autentifikaciju ili rezervni telefon | ⭐⭐⭐⭐ — osigurava primarni kanal za oporavak | Štiti oporavak naloga; sprečava masovno preuzimanje naloga | Omogućite na svim primarnim emailovima; koristite aplikaciju/hardver umesto SMS-a |

| Redovno ažurirajte i zakrpite softver | Nisko — omogućite automatska ažuriranja i rutinske provere | Nisko — stabilna mreža, nadzor administratora | ⭐⭐⭐ — sprečava iskorišćavanje poznatih grešaka | Smanjuje rizik od malvera/keylogger-a; održava sigurnost pretraživača/ekstenzija | Omogućite automatska ažuriranja; redovno proveravajte ekstenzije i operativni sistem |

| Izbegavajte phishing i napade socijalnog inženjeringa | Srednje — kontinuirana obuka i budnost korisnika | Nisko — obučni materijali, simulirani testovi | ⭐⭐⭐ — esencijalno protiv napada usmerenih na ljude | Manje uspešnih phishing incidenata; jača kultura bezbednosti | Obučite korisnike, pređite preko linkova, proverite pošiljaoce, sprovodite simulacije |

| Pratite naloge zbog obaveštenja o provalama i sumnjivim aktivnostima | Nisko–Srednje — pretplatite se i redovno pregledajte obaveštenja | Nisko — usluge za provale, obaveštenja menadžera lozinki | ⭐⭐⭐ — omogućava brzu detekciju i reakciju | Rano suzbijanje; proaktivne promene akreditiva nakon provala | Proveravajte HIBP mesečno, omogućite obaveštenja menadžera, pregledajte aktivnost prijavljivanja |

| Osigurajte metode oporavka lozinki i rezervne kodove | Srednje — konfigurišite više opcija oporavka i sigurnu pohranu | Nisko–Umereno — enkriptovana pohrana ili fizička sef | ⭐⭐⭐ — sprečava neovlašćeni oporavak i zaključavanje | Pouzdani procesi oporavka; manje eskalacija podrške | Čuvajte rezervne kodove offline/enkriptovane; registrujte više kontakata |

| Vežbajte sigurnu higijenu lozinki: Nikada ne delite ili ponovo koristite lozinke | Srednje — pridržavanje politike i kulturne promene | Nisko — politike + menadžer lozinki / SSO alati | ⭐⭐⭐ — ograničava rizik od unutrašnjih pretnji i obim provale | Poboljšana odgovornost; smanjeni incidenti deljenja akreditiva | Koristite deljenje menadžera lozinki ili SSO; zabranite deljenje u običnom tekstu |

| Obučite korisnike i uspostavite politike bezbednosti lozinki | Visoko — dizajn politike, obuka, sprovođenje | Umereno–Visoko — obučni programi, alati za nadzor | ⭐⭐⭐ — održava najbolje prakse širom organizacije | Dosledno ponašanje, usklađenost, brži odgovor na provale | Obezbedite alate (menadžeri/generatori), redovne obuke, jasne politike |

Od prakse do navike: Integrisanje bezbednosti u vašu svakodnevnu rutinu

Navigacija digitalnim svetom zahteva više od samo znanja šta raditi; zahteva doslednu, svesnu akciju. Istražili smo deset stubova robusne bezbednosti lozinki, od osnovnog principa kreiranja jakih, jedinstvenih akreditiva za svaki nalog do strateške implementacije višefaktorske autentifikacije (MFA) i usvajanja sigurnih menadžera lozinki. Proučili smo ljudski element, prepoznajući opasnosti phishing-a i socijalnog inženjeringa, kao i organizacionu nužnost jasnih politika bezbednosti. Putovanje kroz ove najbolje prakse za bezbednost lozinki otkriva jasnu istinu: vaša digitalna sigurnost nije proizvod koji kupujete, već proces koji negujete.

Osnovni izazov je transformisati ovo znanje iz liste praksi u skup ukorenjenih, instinktivnih navika. Samo obim saveta može delovati preplavljujuće, ali napredak se postiže kroz inkrementalne, visoko uticajne promene. Cilj nije postići savršenstvo preko noći, već izgraditi progresivno jaču odbrambenu poziciju.

Vaš neposredni akcioni plan: Tri koraka ka sigurnijem vama

Da biste ovu tranziciju pretvorili iz teorije u stvarnost, fokusirajte se na akcije koje pružaju najznačajnije poboljšanje bezbednosti uz najmanje početnog truda. Smatrajte ovo svojim "planom za početak sada":

- Osigurajte svoj digitalni centar: Vaš primarni email nalog je ključ vašeg digitalnog kraljevstva. Ako danas ne uradite ništa drugo, omogućite MFA ili dvostepenu verifikaciju na ovom nalogu. Ova jedna akcija stvara značajnu barijeru protiv neovlašćenog pristupa, štiteći linkove za resetovanje i obaveštenja za bezbroj drugih usluga.

- Usvojite centralizovanu trezoru: Izaberite i instalirajte uglednog menadžera lozinki. Ne brinite se o migraciji svakog pojedinačnog naloga odjednom.

- Počnite dodavanjem novih naloga dok ih kreirate i postepeno prebacujte svoje najkritičnije prijave, kao što su bankarstvo, društvene mreže i osnovni radni alati. Ovo je prvi korak ka trajnom eliminisanju ponovne upotrebe lozinki.

- Generišite, ne kreirajte: Prestanite da pokušavate da izmišljate složene lozinke sami. Ljudi su poznato loši u stvaranju prave nasumičnosti. Umesto toga, počnite da koristite generator lozinki za sve nove naloge i za bilo koje postojeće lozinke koje ažurirate. Ovo osigurava da vaši podaci ispunjavaju najviše standarde složenosti i entropije bez ikakvog mentalnog napora.

Ključna spoznaja: Put do jake sigurnosti nije u jednoj, masivnoj promeni. To je niz malih, doslednih i inteligentnih izbora koji se kumuliraju tokom vremena, gradeći otpornu i prilagodljivu odbranu protiv evoluirajućih pretnji.

Preko osnova: Negovanje mentaliteta sigurnosti

Kada se ovi osnovni običaji uspostave, širi principi o kojima smo razgovarali postaće lakši za integraciju. Prirodno ćete postati sumnjičaviji prema nepozvanim e-mailovima, prepoznajući obeležja pokušaja phishinga. Redovno ažuriranje softvera postaće rutina, a ne dosadna prekid. Kritički ćete razmišljati o metodama oporavka koje postavljate za svoje naloge, birajući sigurne, unapred generisane rezervne kodove umesto lako pogađanih sigurnosnih pitanja.

Usavršavanje ovih najboljih praksi za sigurnost lozinki je više od samo zaštite podataka; radi se o ponovnom preuzimanju kontrole i mira. Radi se o osiguravanju da vaši lični podaci, finansijska sredstva i digitalni identitet ostanu vaši i samo vaši. Transformišući ove prakse u dnevne navike, ne reagujete samo na pretnje; proaktivno gradite digitalni život koji je otporniji po dizajnu. Napor koji uložite danas je direktna investicija u vašu buduću sigurnost i digitalno blagostanje.

Spremni da pretvorite najbolje prakse u beznaporne navike? ShiftShift Extensions pruža neophodne alate u pretraživaču koje vam trebaju, uključujući moćan generator lozinki za kreiranje neprovaljivih podataka u hodu. Pojednostavite svoj sigurnosni radni tok i poboljšajte svoju produktivnost preuzimanjem sve-u-jednom alata sa ShiftShift Extensions danas.