10 วิธีปฏิบัติที่ดีที่สุดสำหรับความปลอดภัยของรหัสผ่านในปี 2026

ค้นพบ 10 แนวทางที่ดีที่สุดสำหรับความปลอดภัยของรหัสผ่านในปี 2026 เรียนรู้วิธีการสร้างรหัสผ่านที่แข็งแกร่ง การใช้ MFA และการปกป้องบัญชีของคุณจากภัยคุกคามสมัยใหม่

ส่วนขยายที่แนะนำ

ในยุคที่รอยเท้าดิจิทัลของเราครอบคลุมทุกอย่างตั้งแต่ข้อมูลทางการเงินไปจนถึงการสื่อสารส่วนตัว รหัสผ่านยังคงเป็นแนวป้องกันแรก แต่พฤติกรรมทั่วไป เช่น การใช้ข้อมูลประจำตัวซ้ำกันในหลายเว็บไซต์และการพึ่งพาประโยคที่เดาได้ง่าย สร้างช่องโหว่ที่สำคัญ คำแนะนำมาตรฐานมักรู้สึกล้าสมัยและไม่สามารถตอบสนองต่อภัยคุกคามที่ซับซ้อนและอัตโนมัติซึ่งกำหนดความปลอดภัยทางไซเบอร์ในปัจจุบัน คู่มือนี้ถูกออกแบบมาเพื่อก้าวข้ามคำแนะนำทั่วไป โดยนำเสนอการรวบรวมแนวทางปฏิบัติที่ดีที่สุดสำหรับความปลอดภัยของรหัสผ่านที่เกี่ยวข้องในปัจจุบัน

เราจะเจาะลึกกลยุทธ์ที่สำคัญในการล็อกดาวน์ชีวิตดิจิทัลของคุณ ซึ่งรวมถึงไม่เพียงแต่กลไกในการสร้างรหัสผ่านที่แข็งแกร่งและไม่ซ้ำกันจริง ๆ แต่ยังรวมถึงแนวทางปฏิบัติที่จำเป็นในการจัดการอย่างมีประสิทธิภาพ คุณจะได้เรียนรู้วิธีการใช้งาน Multi-Factor Authentication (MFA) อย่างถูกต้อง ใช้ประโยชน์จากพลังของผู้จัดการรหัสผ่าน และรู้จักและหลีกเลี่ยงภัยคุกคามที่แพร่หลาย เช่น phishing และ credential stuffing นอกจากนี้เรายังจะสำรวจวิธีการตรวจสอบบัญชีของคุณอย่างเชิงรุกเพื่อหาสัญญาณของการถูกบุกรุกและกำหนดวิธีการกู้คืนที่ปลอดภัย

ตลอดทั้งรายการนี้ เราจะให้ตัวอย่างที่เป็นรูปธรรมและรายละเอียดการดำเนินการที่เฉพาะเจาะจง นอกจากนี้เรายังจะเน้นวิธีการที่เครื่องมือเบราว์เซอร์ที่เป็นนวัตกรรม เช่น ชุด ShiftShift Extensions สามารถทำให้มาตรการด้านความปลอดภัยเหล่านี้ง่ายขึ้นและอัตโนมัติ โดยการรวมเครื่องมืออย่าง Password Generator ที่ปลอดภัยและการประมวลผลเฉพาะในเครื่อง คุณสามารถเปลี่ยนความปลอดภัยที่แข็งแกร่งจากการทำงานที่ซับซ้อนให้กลายเป็นส่วนหนึ่งที่ราบรื่นและเป็นธรรมชาติในกิจวัตรดิจิทัลประจำวันของคุณ คู่มือนี้จะมอบความรู้และกระบวนการทำงานที่จำเป็นในการสร้างท่าทีด้านความปลอดภัยที่แข็งแกร่ง ปกป้องข้อมูลที่ละเอียดอ่อนของคุณจากการเข้าถึงโดยไม่ได้รับอนุญาต

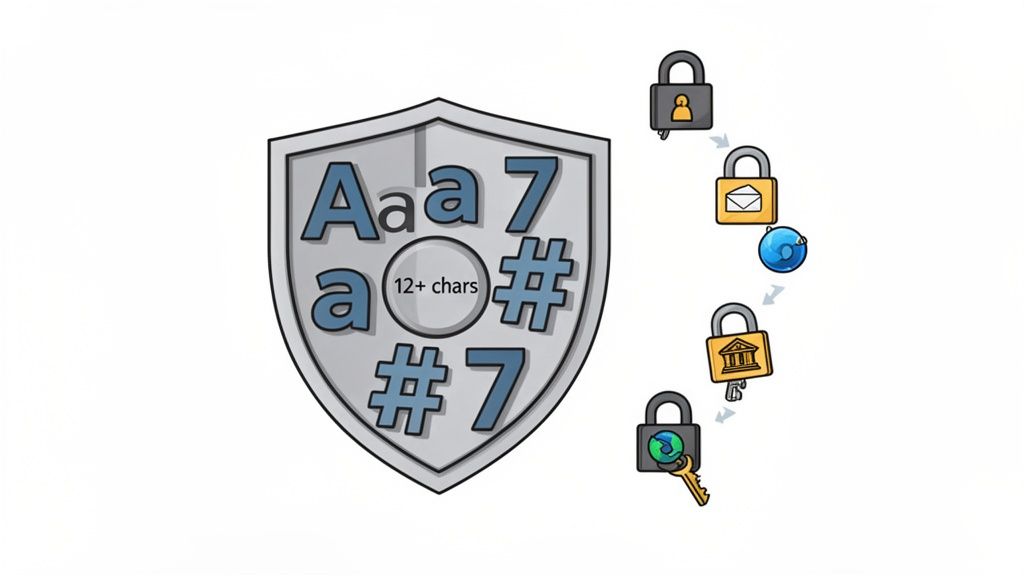

1. ใช้รหัสผ่านที่แข็งแกร่งและไม่ซ้ำกันสำหรับแต่ละบัญชี

การสร้างรหัสผ่านที่แตกต่างและซับซ้อนสำหรับบัญชีออนไลน์แต่ละบัญชีเป็นแนวทางปฏิบัติที่สำคัญที่สุดสำหรับความปลอดภัยของรหัสผ่าน รหัสผ่านที่แข็งแกร่งทำหน้าที่เป็นแนวป้องกันแรก โดยรวมตัวอักษรพิมพ์ใหญ่ ตัวอักษรพิมพ์เล็ก ตัวเลข และอักขระพิเศษเข้าด้วยกันในลำดับที่สุ่ม ความซับซ้อนนี้ทำให้ผู้โจมตีเดาหรือแคร็กได้ยากขึ้นอย่างมากโดยใช้วิธีการอัตโนมัติ เช่น brute-force และ dictionary attacks

ด้าน "ไม่ซ้ำกัน" ก็มีความสำคัญไม่แพ้กัน การใช้รหัสผ่านเดียวกันในหลายบริการสร้างช่องโหว่ขนาดใหญ่ หากบริการหนึ่งถูกบุกรุก ผู้โจมตีสามารถใช้ข้อมูลประจำตัวที่รั่วไหลเพื่อเข้าถึงบัญชีอื่น ๆ ของคุณในสิ่งที่เรียกว่า credential stuffing attack การวิจัยของ Microsoft เน้นย้ำถึงความเสี่ยงนี้ โดยรายงานว่า 99.9% ของบัญชีที่ถูกบุกรุกที่พวกเขาติดตามเกิดจากรหัสผ่านที่อ่อนแอหรือใช้ซ้ำ

วิธีการดำเนินการแนวทางนี้

เป้าหมายคือการสร้างรหัสผ่านที่ทั้งยากสำหรับเครื่องจักรในการเดาและจัดการได้ง่ายสำหรับคุณ (แม้ว่าจะมีการแนะนำให้ใช้ผู้จัดการรหัสผ่าน)

- เพิ่มความยาวมากกว่าความซับซ้อน: แม้ว่าความซับซ้อนจะมีความสำคัญ แต่ความยาวเป็นปัจจัยที่สำคัญกว่าในความแข็งแกร่งของรหัสผ่าน รหัสผ่านที่ยาวกว่าจะใช้เวลานานกว่าที่จะถูกแคร็กมากกว่ารหัสผ่านที่สั้นและซับซ้อน ตั้งเป้าหมายให้มีความยาวอย่างน้อย 12-16 ตัวอักษรสำหรับบัญชีที่สำคัญ

- ใช้ Passphrases: แทนที่จะใช้ตัวอักษรสุ่ม ให้สร้างวลีที่จำได้และปรับเปลี่ยนมัน ตัวอย่างเช่น "Coffee makes my morning great!" สามารถกลายเป็น

C0ffeeM@kesMyM0rn1ngGr8!ซึ่งง่ายต่อการจดจำแต่ยังคงมีความปลอดภัยสูง - ใช้ Password Generator: วิธีที่ปลอดภัยที่สุดคือการใช้เครื่องมือที่สร้างรหัสผ่านแบบสุ่มที่ปลอดภัยทางคณิตศาสตร์ ซึ่งจะขจัดอคติของมนุษย์และรับประกันความสุ่มสูงสุด สำหรับตัวเลือกที่เชื่อถือได้และสะดวก คุณสามารถเรียนรู้เพิ่มเติมเกี่ยวกับ การสร้างรหัสผ่านที่แข็งแกร่งและสุ่มด้วยเครื่องมือของ ShiftShift

สำหรับผู้ใช้ ShiftShift Extensions ซึ่งสามารถเข้าถึงข้อมูลเบราว์เซอร์ที่ละเอียดอ่อน การปฏิบัติตามหลักการนี้เป็นสิ่งที่ไม่สามารถเจรจาได้ มันปกป้องไม่เพียงแต่บัญชีของคุณแต่ยังรวมถึงศูนย์กลางของกิจกรรมดิจิทัลของคุณจากการเข้าถึงโดยไม่ได้รับอนุญาต

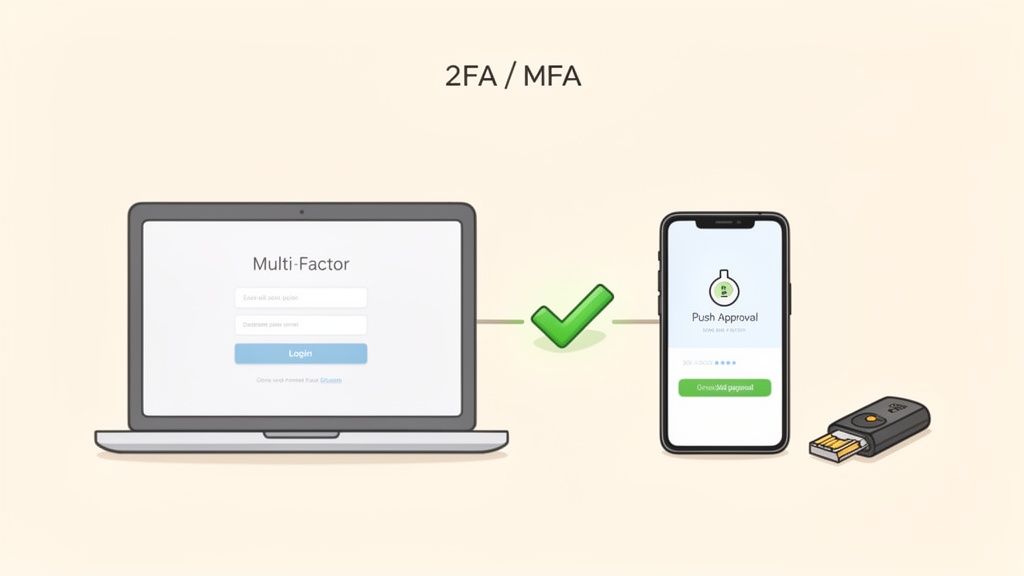

2. ใช้งาน Multi-Factor Authentication (MFA)

นอกเหนือจากรหัสผ่านที่แข็งแกร่ง การใช้งาน Multi-Factor Authentication (MFA) จะเพิ่มชั้นการป้องกันที่สำคัญอีกชั้น MFA ต้องการให้คุณให้ปัจจัยการตรวจสอบสองอย่างหรือมากกว่านั้นเพื่อเข้าถึงทรัพยากร เช่น สิ่งที่คุณรู้ (รหัสผ่านของคุณ) สิ่งที่คุณมี (โทรศัพท์หรือกุญแจรักษาความปลอดภัย) และสิ่งที่คุณเป็น (ลายนิ้วมือ) วิธีการแบบหลายชั้นนี้หมายความว่าถึงแม้ว่าผู้โจมตีจะขโมยรหัสผ่านของคุณ พวกเขาก็ยังไม่สามารถเข้าถึงบัญชีของคุณได้หากไม่มีปัจจัยเพิ่มเติม

ประสิทธิภาพของ MFA ได้รับการบันทึกไว้อย่างดี ข้อมูลของ Microsoft แสดงให้เห็นว่ามันบล็อกการโจมตีการเข้าถึงบัญชีที่ถูกบุกรุกมากกว่า 99.9% และ Google รายงานว่าไม่มีการเข้าถึงบัญชีที่ประสบความสำเร็จจากการ phishing ต่อผู้ใช้ที่มีการรักษาความปลอดภัยด้วยกุญแจ นี่ไม่ใช่แนวทางปฏิบัติที่เลือกได้อีกต่อไป; มันเป็นมาตรฐานอุตสาหกรรมในการปกป้องบัญชีที่ละเอียดอ่อนใด ๆ ตั้งแต่การธนาคารและอีเมลไปจนถึงบริการคลาวด์และแพลตฟอร์มสำหรับนักพัฒนาซอฟต์แวร์ เช่น GitHub

วิธีการดำเนินการแนวทางนี้

การดำเนินการอย่างเหมาะสมจะเพิ่มประโยชน์ด้านความปลอดภัยของ MFA ในขณะที่ลดการขัดข้อง ปัจจัยสำคัญคือการเลือกวิธีที่เหมาะสมและจัดการอย่างปลอดภัย

- ให้ความสำคัญกับปัจจัยที่แข็งแกร่งกว่า: แม้ว่าการใช้ MFA จะดีกว่าไม่มีเลย แต่ไม่ทุกรูปแบบมีความเท่าเทียมกัน กุญแจรักษาความปลอดภัยฮาร์ดแวร์ (เช่น YubiKey, Titan) ให้ระดับการป้องกันที่สูงที่สุดต่อการ phishing แอปพลิเคชัน Authenticator เช่น Authy หรือ Google Authenticator เป็นขั้นตอนที่สำคัญกว่าการใช้ SMS ซึ่งมีความเสี่ยงต่อการโจมตีแบบ SIM-swapping

- เปิดใช้งานในอีเมลก่อน: บัญชีอีเมลหลักของคุณมักจะเป็นกุญแจสำคัญในการรีเซ็ตรหัสผ่านสำหรับบริการอื่น ๆ ของคุณ การรักษาความปลอดภัยของมันเป็นขั้นตอนที่สำคัญ สำหรับการเจาะลึกในเรื่องนี้ ให้พิจารณาอ่าน คู่มือการใช้งาน Multi-Factor Authentication สำหรับความปลอดภัยของอีเมล

- จัดเก็บรหัสสำรองอย่างปลอดภัย: เมื่อคุณตั้งค่า MFA คุณจะได้รับรหัสสำรองเพื่อใช้หากคุณสูญเสียอุปกรณ์หลักของคุณ.

- เก็บรหัสเหล่านี้ไว้ในสถานที่ที่ปลอดภัยและเข้ารหัส เช่น ตัวจัดการรหัสผ่าน แต่แยกจากรหัสผ่านบัญชีเอง

สำหรับผู้ใช้ ShiftShift Extensions การเปิดใช้งาน MFA ในบัญชีหลักของคุณ (เช่น บัญชี Google หรือ Microsoft ที่เชื่อมโยงกับเบราว์เซอร์) เป็นสิ่งสำคัญ มันให้การป้องกันที่แข็งแกร่ง ทำให้แน่ใจว่าศูนย์กลางที่ควบคุมส่วนขยายของเบราว์เซอร์และข้อมูลของพวกเขายังคงเป็นของคุณแต่เพียงผู้เดียว

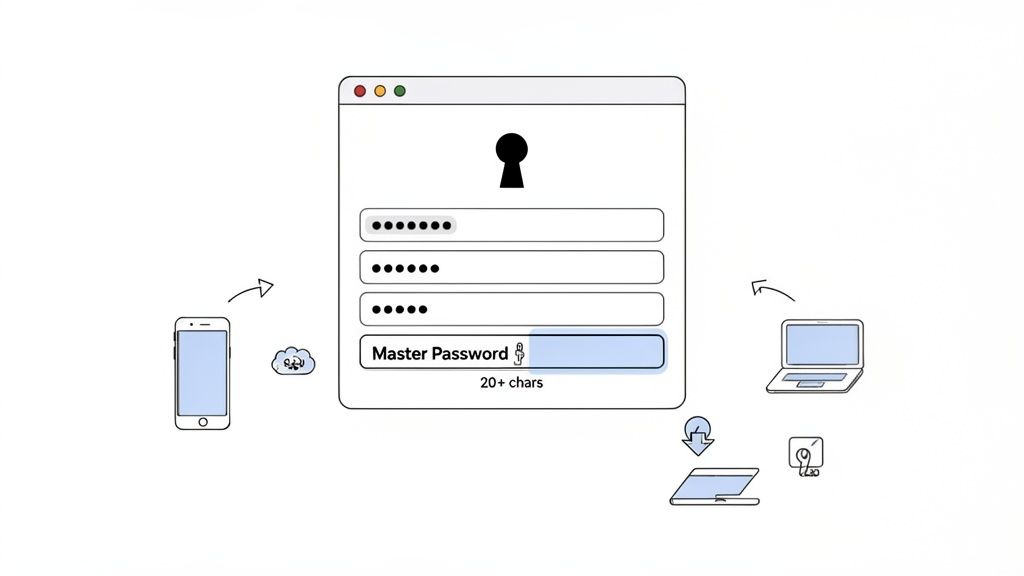

3. ใช้ตัวจัดการรหัสผ่านที่มีชื่อเสียง

การใช้รหัสผ่านที่แข็งแกร่งและไม่ซ้ำกันสำหรับทุกบัญชีเป็นหลักการสำคัญของความปลอดภัยของรหัสผ่าน แต่ความจำของมนุษย์ไม่สามารถตามทัน ตัวจัดการรหัสผ่านช่วยแก้ปัญหานี้โดยการสร้าง เก็บ และกรอกข้อมูลรับรองอย่างปลอดภัย เครื่องมือเหล่านี้ทำหน้าที่เป็นห้องนิรภัยดิจิทัลที่เข้ารหัส โดยต้องการให้คุณจำเพียงรหัสผ่านหลักที่แข็งแกร่งหนึ่งรหัสเพื่อเข้าถึงรหัสผ่านอื่น ๆ ทั้งหมด ซึ่งช่วยแก้ไขความขัดแย้งระหว่างความปลอดภัยและความสะดวกสบายได้อย่างมีประสิทธิภาพ

วิธีการนี้เป็นโครงสร้างพื้นฐานที่จำเป็นสำหรับชีวิตดิจิทัลในปัจจุบัน โดยเฉพาะสำหรับนักพัฒนาและผู้เชี่ยวชาญด้านเทคโนโลยีที่จัดการบัญชีหลายสิบหรือหลายร้อยบัญชีในบริการและสภาพแวดล้อมที่แตกต่างกัน แทนที่จะพึ่งพาวิธีที่ไม่ปลอดภัย เช่น สเปรดชีตหรือการเก็บข้อมูลในเบราว์เซอร์ ตัวจัดการรหัสผ่านที่ตั้งใจใช้การเข้ารหัสแบบศูนย์ความรู้ที่แข็งแกร่งเพื่อปกป้องข้อมูลของคุณ ซึ่งหมายความว่าผู้ให้บริการก็ไม่สามารถเข้าถึงข้อมูลรับรองที่เก็บไว้ของคุณได้

วิธีการดำเนินการตามแนวทางนี้

การเลือกและกำหนดค่าตัวจัดการรหัสผ่านอย่างถูกต้องเป็นสิ่งสำคัญสำหรับการสร้างรากฐานดิจิทัลที่ปลอดภัย

- เลือกผู้ให้บริการที่เชื่อถือได้: มองหาตัวจัดการที่มีชื่อเสียงที่แข็งแกร่งและมีแนวทางด้านความปลอดภัยที่โปร่งใส ตัวเลือกมีตั้งแต่ตัวเลือกแบบโอเพนซอร์ส เช่น Bitwarden โซลูชันระดับองค์กร เช่น 1Password ไปจนถึงทางเลือกในท้องถิ่นแบบออฟไลน์ เช่น KeePass

- สร้างรหัสผ่านหลักที่ไม่สามารถทำลายได้: นี่คือรหัสผ่านที่สำคัญที่สุดที่คุณมี ทำให้มันเป็นวลีที่ยาวกว่า 20 ตัวอักษรที่ไม่ซ้ำกันและไม่เคยใช้ที่ไหนมาก่อน

- เปิดใช้งานการตรวจสอบสิทธิ์หลายปัจจัย (MFA): ป้องกันห้องนิรภัยของคุณโดยการกำหนดให้มีขั้นตอนการตรวจสอบที่สอง เช่น แอปตรวจสอบสิทธิ์หรือกุญแจความปลอดภัยทางกายภาพ ก่อนที่จะอนุญาตการเข้าถึง สิ่งนี้เพิ่มชั้นการป้องกันที่สำคัญ

- ใช้ตัวสร้างที่มีอยู่ในตัว: ให้ตัวจัดการรหัสผ่านสร้างรหัสผ่านที่สุ่มทางคณิตศาสตร์สำหรับบัญชีใหม่ทั้งหมด สิ่งนี้ช่วยขจัดอคติของมนุษย์และรับประกันความแข็งแกร่งสูงสุด ฟีเจอร์นี้ถูกสร้างขึ้นโดยตรงในเครื่องมืออย่าง ShiftShift's Password Generator

เมื่อคุณเลือกตัวจัดการรหัสผ่านแล้ว ให้ทำความคุ้นเคยกับ แนวทางปฏิบัติที่ดีที่สุดสำหรับตัวจัดการรหัสผ่าน ที่สำคัญเพื่อเพิ่มประสิทธิภาพความปลอดภัยของมัน ตรวจสอบห้องนิรภัยของคุณเป็นประจำเพื่อหาจุดอ่อน รหัสผ่านที่ใช้ซ้ำ หรือรหัสผ่านเก่า และอัปเดตพวกเขาอย่างรวดเร็ว

4. เปิดใช้งานการตรวจสอบสิทธิ์สองขั้นตอนในบัญชีอีเมล

บัญชีอีเมลของคุณเป็นกุญแจหลักสู่ชีวิตดิจิทัลของคุณ มันเป็นศูนย์กลางสำหรับลิงก์การรีเซ็ตรหัสผ่าน การแจ้งเตือนด้านความปลอดภัย และการสื่อสารที่ละเอียดอ่อน การป้องกันมันด้วยมากกว่ารหัสผ่านเพียงอย่างเดียวเป็นหนึ่งในแนวทางปฏิบัติที่มีผลกระทบสูงสุดสำหรับความปลอดภัยของรหัสผ่านที่คุณสามารถนำไปใช้ การเปิดใช้งานการตรวจสอบสิทธิ์สองขั้นตอน (2SV) ซึ่งเรียกอีกอย่างว่าการตรวจสอบสิทธิ์สองปัจจัย (2FA) จะเพิ่มชั้นการป้องกันที่สำคัญอีกชั้นหนึ่ง ทำให้มั่นใจว่าถึงแม้ว่ารหัสผ่านของคุณจะถูกขโมย บัญชีของคุณก็ยังไม่สามารถเข้าถึงได้

วิธีนี้ต้องการข้อมูลชิ้นที่สองนอกเหนือจากรหัสผ่านของคุณเพื่ออนุญาตการเข้าถึง ซึ่งอาจเป็นรหัสจากแอปตรวจสอบสิทธิ์ กุญแจความปลอดภัยทางกายภาพ หรือข้อความแจ้งเตือนที่ส่งไปยังอุปกรณ์ที่คุณเชื่อถือ สำหรับเป้าหมายที่มีมูลค่าสูง เช่น บัญชี Gmail หรือ Microsoft หลักของคุณ ซึ่งสามารถใช้รีเซ็ตรหัสผ่านสำหรับบริการอื่น ๆ เกือบทั้งหมดของคุณ การใช้ 2SV จะช่วยลดภัยคุกคามจากการรั่วไหลของรหัสผ่านที่ง่ายได้อย่างมีประสิทธิภาพ

วิธีการดำเนินการตามแนวทางนี้

การตั้งค่า 2SV เป็นกระบวนการที่ตรงไปตรงมาซึ่งช่วยเพิ่มความปลอดภัยอย่างมาก เป้าหมายคือทำให้เป็นไปไม่ได้สำหรับผู้โจมตีที่จะเข้าสู่ระบบโดยไม่มีการเข้าถึงทางกายภาพไปยังอุปกรณ์ใดอุปกรณ์หนึ่งของคุณ

- ให้ความสำคัญกับแอปตรวจสอบสิทธิ์มากกว่า SMS: แม้ว่าการตรวจสอบสิทธิ์สองขั้นตอนแบบ SMS จะดีกว่าไม่มีอะไร แต่ก็มีความเสี่ยงต่อการโจมตีแบบสลับซิม ใช้แอปที่สร้างรหัสผ่านแบบใช้ครั้งเดียวตามเวลา (TOTP) เช่น Google Authenticator หรือ Authy สำหรับวิธีการตรวจสอบที่ปลอดภัยกว่า ผู้ให้บริการรายใหญ่ เช่น Google และ Microsoft สนับสนุนสิ่งนี้อย่างเข้มงวด

- ลงทะเบียนวิธีการสำรอง: ตั้งค่ามากกว่าหนึ่งวิธีการตรวจสอบเสมอ ลงทะเบียนหมายเลขโทรศัพท์สำรองและสร้างชุดรหัสการกู้คืนแบบใช้ครั้งเดียว เก็บรหัสเหล่านี้ไว้ในสถานที่ที่ปลอดภัยและเข้ารหัส แยกจากตัวจัดการรหัสผ่านของคุณ เช่น ไฟล์ที่เข้ารหัสหรือเซฟทางกายภาพ

- ทดสอบกระบวนการกู้คืนของคุณ: ก่อนที่คุณจะต้องการมันอย่างเร่งด่วน ทดสอบ 2SV และวิธีการกู้คืนของคุณ ตรวจสอบให้แน่ใจว่าหมายเลขโทรศัพท์สำรองของคุณทำงานและคุณรู้ว่ารหัสการกู้คืนของคุณอยู่ที่ไหน อัปเดตข้อมูลนี้ทุกปีหรือเมื่อใดก็ตามที่คุณเปลี่ยนอุปกรณ์เพื่อป้องกันไม่ให้คุณถูกล็อกออกจากบัญชีของคุณเอง

5. อัปเดตและแพตช์ซอฟต์แวร์เป็นประจำ

ความปลอดภัยของรหัสผ่านที่มีประสิทธิภาพขยายไปไกลกว่ารหัสผ่านเอง มันขึ้นอยู่กับความสมบูรณ์ของซอฟต์แวร์ที่จัดการข้อมูลรับรองของคุณ การอัปเดตและแพตช์ซอฟต์แวร์ของคุณเป็นแนวทางปฏิบัติที่สำคัญแต่มักถูกมองข้ามสำหรับความปลอดภัยของรหัสผ่าน ช่องโหว่ในระบบปฏิบัติการ เบราว์เซอร์ และแอปพลิเคชันสามารถถูกโจมตีโดยผู้โจมตีเพื่อขโมยข้อมูลรับรองที่เก็บไว้ บันทึกการกดแป้นพิมพ์ หรือข้ามมาตรการการตรวจสอบสิทธิ์ทั้งหมด

การอัปเดตซอฟต์แวร์มักมีแพตช์ด้านความปลอดภัยที่สำคัญซึ่งปิดช่องโหว่ที่รู้จักเหล่านี้ก่อนที่มันจะถูกใช้ประโยชน์อย่างกว้างขวาง ตัวอย่างเช่น ช่องโหว่ที่มีชื่อเสียง Log4Shell ในปี 2021 ส่งผลกระทบต่อแอปพลิเคชันหลายล้านรายการและอนุญาตให้ผู้โจมตีสามารถเรียกใช้โค้ดจากระยะไกลได้ ซึ่งเน้นให้เห็นว่าข้อบกพร่องที่ไม่ได้แพตช์เพียงข้อเดียวสามารถมีผลกระทบที่ร้ายแรงได้อย่างไร การรักษาซอฟต์แวร์ของคุณให้ทันสมัยทำให้มั่นใจว่าคุณได้รับการป้องกันจากภัยคุกคามที่ค้นพบล่าสุด

วิธีการดำเนินการตามแนวทางนี้

การรวมการอัปเดตซอฟต์แวร์เข้ากับกิจวัตรของคุณเป็นนิสัยด้านความปลอดภัยที่ง่ายแต่ทรงพลัง เป้าหมายคือการลดโอกาสที่ผู้โจมตีจะใช้ประโยชน์จากช่องโหว่ที่รู้จัก

- เปิดใช้งานการอัปเดตอัตโนมัติ: นี่คือวิธีที่มีประสิทธิภาพที่สุดในการรักษาความปลอดภัยให้กับคุณ กำหนดค่าระบบปฏิบัติการของคุณ (เช่น Windows และ macOS) และแอปพลิเคชันหลักให้ติดตั้งการอัปเดตโดยอัตโนมัติ เบราว์เซอร์สมัยใหม่ เช่น Chrome และ Firefox ถูกออกแบบมาให้ทำการอัปเดตอย่างเงียบ ๆ ในพื้นหลัง ซึ่งเป็นฟีเจอร์สำคัญสำหรับการรักษาความปลอดภัย

- ตรวจสอบส่วนขยายของเบราว์เซอร์เป็นประจำ: ส่วนขยายทำงานภายในบริบทด้านความปลอดภัยของเบราว์เซอร์ของคุณและสามารถมีสิทธิ์ที่สำคัญ ตรวจสอบการอัปเดตสำหรับส่วนขยายของคุณด้วยตนเองทุกสัปดาห์โดยการเยี่ยมชมหน้าการจัดการส่วนขยายของเบราว์เซอร์ของคุณ (เช่น

chrome://extensions). - สิ่งนี้ช่วยให้มั่นใจว่าช่องโหว่ที่ค้นพบจะได้รับการแก้ไขอย่างรวดเร็ว.

- ให้ความสำคัญกับการอัปเดตระบบปฏิบัติการ: ระบบปฏิบัติการของคุณเป็นรากฐานของความปลอดภัยของอุปกรณ์ของคุณ ให้ความสนใจกับการแจ้งเตือนการอัปเดตความปลอดภัยจากผู้ให้บริการระบบปฏิบัติการของคุณและติดตั้งทันทีที่ทำได้ การอัปเดตเหล่านี้มักจะจัดการกับภัยคุกคามในระดับระบบที่อาจทำให้แอปพลิเคชันทั้งหมดบนอุปกรณ์ของคุณตกอยู่ในความเสี่ยง.

สำหรับผู้ใช้ ShiftShift Extensions การรักษาเบราว์เซอร์ให้ทันสมัยเป็นสิ่งสำคัญยิ่ง เนื่องจากส่วนขยายทำงานภายในสภาพแวดล้อมของ Chrome ความปลอดภัยของมันจึงเชื่อมโยงโดยตรงกับความสมบูรณ์ของเบราว์เซอร์ เบราว์เซอร์ที่ได้รับการแก้ไขจะช่วยให้แน่ใจว่ามีการรักษาความปลอดภัยในพื้นที่ที่ ShiftShift ทำงานอยู่ไม่ถูกบุกรุก ซึ่งจะปกป้องกิจกรรมและข้อมูลของคุณในเบราว์เซอร์.

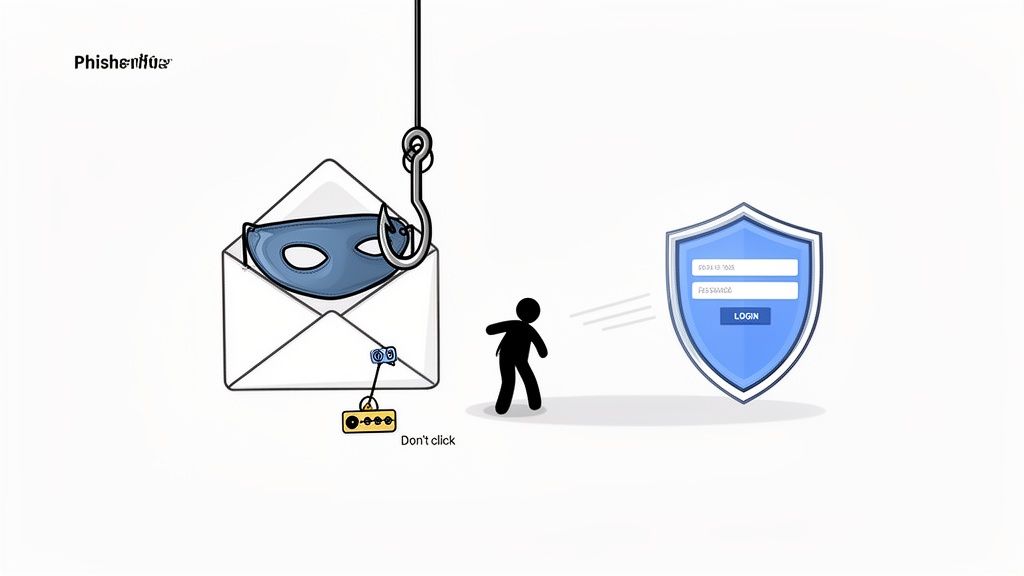

6. หลีกเลี่ยงการโจมตีแบบฟิชชิงและการวิศวกรรมสังคม

การโจมตีแบบฟิชชิงและการวิศวกรรมสังคมเป็นภัยคุกคามที่แฝงตัวซึ่งสามารถหลีกเลี่ยงการป้องกันทางเทคนิคโดยการมุ่งเป้าไปที่องค์ประกอบของมนุษย์ แทนที่จะพยายามถอดรหัสรหัสผ่านที่แข็งแกร่ง ผู้โจมตีจะจัดการให้คุณมอบรหัสผ่านนั้นให้กับพวกเขาโดยสมัครใจ แผนการเหล่านี้มักจะใช้ภาษาที่เร่งด่วนหรือดึงดูดเพื่อสร้างความรู้สึกตื่นตระหนกหรือโอกาส ทำให้คุณหลงกลคลิกลิงก์ที่เป็นอันตรายหรือเปิดเผยข้อมูลประจำตัวที่ละเอียดอ่อน แม้แต่รหัสผ่านที่แข็งแกร่งที่สุดและการตรวจสอบสิทธิ์หลายปัจจัยก็สามารถไร้ประโยชน์ได้จากการหลอกลวงแบบฟิชชิงที่น่าเชื่อถือ.

ความแพร่หลายของกลยุทธ์นี้น่าตกใจ การวิจัยจาก IBM เปิดเผยว่าความผิดพลาดของมนุษย์เป็นปัจจัยในความเสียหายข้อมูลส่วนใหญ่ ซึ่งแสดงให้เห็นว่าการจัดการทางจิตวิทยาเหล่านี้มีประสิทธิภาพเพียงใด แคมเปญการโจมตีแบบฟิชชิงที่ประสบความสำเร็จต่อบริษัทเทคโนโลยีขนาดใหญ่และการหลอกลวง "CEO fraud" ที่ทำให้สูญเสียเงินหลายพันล้านดอลลาร์ในแต่ละปีพิสูจน์ว่าไม่มีใครปลอดภัย ดังนั้น การปลูกฝังความสงสัยที่มีสุขภาพดีจึงเป็นหนึ่งในแนวทางปฏิบัติที่สำคัญที่สุดสำหรับความปลอดภัยของรหัสผ่าน.

วิธีการนำแนวทางนี้ไปใช้

กุญแจสำคัญในการป้องกันการโจมตีเหล่านี้คือการตระหนักรู้และการเข้าหาที่ระมัดระวังและสม่ำเสมอต่อการสื่อสารที่ไม่ได้ร้องขอ การสร้างนิสัยในการตรวจสอบสามารถทำให้ภัยคุกคามถูกทำให้เป็นกลางก่อนที่จะลุกลาม.

- ตรวจสอบผู้ส่งและลิงก์: ตรวจสอบที่อยู่อีเมลเต็มรูปแบบของผู้ส่งเสมอ ไม่ใช่แค่ชื่อที่แสดง ก่อนคลิกลิงก์ใด ๆ ให้เลื่อนเมาส์ไปเหนือมันเพื่อดูตัวอย่าง URL ปลายทางจริงเพื่อให้แน่ใจว่าตรงกับโดเมนที่ถูกต้อง.

- ไปยังเว็บไซต์โดยตรง: แทนที่จะคลิกลิงก์ในอีเมลที่ขอให้คุณล็อกอิน ให้เปิดเบราว์เซอร์ของคุณและพิมพ์ที่อยู่เว็บไซต์ด้วยตนเอง วิธีนี้จะหลีกเลี่ยงความเสี่ยงที่จะถูกส่งไปยังหน้าล็อกอินที่ปลอม.

- ระมัดระวังเกี่ยวกับความเร่งด่วน: ผู้โจมตีสร้างความรู้สึกเร่งด่วนเพื่อให้คุณทำโดยไม่คิด พึงระวังข้อความใด ๆ ที่เรียกร้องให้ดำเนินการทันที ข่มขู่การปิดบัญชี หรือเสนอรางวัลที่ดีเกินจริง.

- ตรวจสอบผ่านช่องทางแยกต่างหาก: หากคุณได้รับคำขอที่น่าสงสัยจากเพื่อนร่วมงานหรือบริการ ติดต่อพวกเขาผ่านวิธีการสื่อสารที่รู้จักและแยกต่างหาก (เช่น โทรศัพท์หรือข้อความใหม่) เพื่อยืนยันความถูกต้อง.

- ใช้ฟีเจอร์ความปลอดภัยของเบราว์เซอร์: เบราว์เซอร์สมัยใหม่มีสัญลักษณ์ความปลอดภัยที่ชัดเจน เช่น ไอคอนแม่กุญแจสำหรับ HTTPS คุณยังสามารถเพิ่มความปลอดภัยของคุณโดยการใช้ DNS ที่เข้ารหัส และคุณสามารถเรียนรู้เพิ่มเติมเกี่ยวกับวิธีที่ DNS over HTTPS เสริมสร้างความเป็นส่วนตัวของคุณ และป้องกันการโจมตีบางประเภท.

7. ตรวจสอบบัญชีสำหรับการแจ้งเตือนการละเมิดและกิจกรรมที่น่าสงสัย

แม้แต่รหัสผ่านที่แข็งแกร่งที่สุดก็สามารถถูกละเมิดได้หากบริการที่เก็บมันประสบกับการละเมิดข้อมูล การตรวจสอบอย่างมีประสิทธิภาพเป็นชั้นป้องกันที่สำคัญ ช่วยให้คุณสามารถตอบสนองได้อย่างรวดเร็วเมื่อข้อมูลประจำตัวของคุณถูกเปิดเผย วิธีการนี้เกี่ยวข้องกับการตรวจสอบบัญชีของคุณในกรณีที่มีการละเมิดข้อมูลที่ทราบและติดตามกิจกรรมในบัญชีของคุณเพื่อหาสัญญาณของการเข้าถึงที่ไม่ได้รับอนุญาต

ความระมัดระวังนี้เปลี่ยนท่าทีด้านความปลอดภัยของคุณจากการ passive เป็น active แทนที่จะรอการแจ้งเตือนว่าบัญชีของคุณถูกใช้ในทางที่ผิด คุณสามารถระบุการเปิดเผยครั้งแรกและดำเนินการทันที เช่น การเปลี่ยนรหัสผ่าน ก่อนที่จะเกิดความเสียหายที่สำคัญ นี่คือส่วนสำคัญของกลยุทธ์ที่ครอบคลุมสำหรับความปลอดภัยของรหัสผ่าน

วิธีการดำเนินการตามแนวทางนี้

การตรวจสอบอย่างมีประสิทธิภาพรวมเครื่องมืออัตโนมัติเข้ากับการตรวจสอบด้วยตนเองในบัญชีที่สำคัญที่สุดของคุณ เป้าหมายคือการสร้างระบบที่แจ้งเตือนคุณถึงภัยคุกคามที่อาจเกิดขึ้นทันทีที่พบ

- ใช้บริการแจ้งเตือนการละเมิด: ตรวจสอบที่อยู่อีเมลของคุณกับฐานข้อมูลของการละเมิดที่ทราบเป็นประจำ บริการเช่น "Have I Been Pwned" ของ Troy Hunt เป็นสิ่งที่มีค่าในเรื่องนี้ ผู้จัดการรหัสผ่านสมัยใหม่หลายตัวยังรวมฟังก์ชันนี้เข้าไปโดยอัตโนมัติแจ้งเตือนคุณหากรหัสผ่านที่คุณเก็บไว้ปรากฏในการรั่วไหลของข้อมูล

- เปิดใช้งานการแจ้งเตือนการเข้าสู่ระบบและความปลอดภัย: ตั้งค่าบัญชีที่สำคัญของคุณ (เช่น อีเมล ธนาคาร และโซเชียลมีเดีย) ให้ส่งการแจ้งเตือนทางอีเมลหรือข้อความสำหรับการเข้าสู่ระบบใหม่หรือกิจกรรมที่น่าสงสัย สิ่งนี้จะให้การแจ้งเตือนแบบเรียลไทม์เกี่ยวกับการเข้าถึงที่ไม่ได้รับอนุญาตที่อาจเกิดขึ้น

- ตรวจสอบบันทึกกิจกรรมบัญชี: ตรวจสอบประวัติการเข้าสู่ระบบและบันทึกกิจกรรมล่าสุดสำหรับอีเมลหลักและบัญชีการเงินของคุณเป็นระยะ ๆ มองหาข้อมูลอุปกรณ์ สถานที่ หรือเวลาที่ไม่รู้จัก หากคุณพบสิ่งใดที่น่าสงสัย ให้เพิกถอนการเข้าถึงสำหรับอุปกรณ์นั้นทันทีและเปลี่ยนรหัสผ่านของคุณ

- เชื่อถือเครื่องมือของคุณ: เมื่อใช้ส่วนขยายเบราว์เซอร์เช่น ShiftShift ที่จัดการงานต่าง ๆ ในเครื่อง คุณต้องให้ความสำคัญกับความปลอดภัยของข้อมูลของคุณ เนื่องจากเครื่องมือเหล่านี้ทำงานภายในเบราว์เซอร์ของคุณ การตรวจสอบว่าไม่มีการดำเนินกิจกรรมที่ไม่ได้รับอนุญาตเกิดขึ้นเป็นสิ่งสำคัญ คุณสามารถเรียนรู้เพิ่มเติมเกี่ยวกับวิธีที่ ShiftShift ให้ความสำคัญกับข้อมูลของผู้ใช้ได้โดยการตรวจสอบ นโยบายความเป็นส่วนตัวที่ครอบคลุม ของมัน

8. วิธีการกู้คืนรหัสผ่านและรหัสสำรองที่ปลอดภัย

แม้แต่รหัสผ่านที่แข็งแกร่งที่สุดก็ไม่มีประโยชน์หากคุณถูกล็อคออกจากบัญชีของคุณเอง กลไกการกู้คืนรหัสผ่าน เช่น อีเมลสำรอง หมายเลขโทรศัพท์ และรหัสสำรองการยืนยันตัวตนแบบหลายปัจจัย (MFA) เป็นเส้นชีวิตของคุณเมื่อการตรวจสอบหลักล้มเหลว อย่างไรก็ตาม วิธีการสำรองเหล่านี้มักจะเป็นจุดอ่อนที่สุดในห่วงโซ่ความปลอดภัยของคุณ ทำให้ผู้โจมตีสามารถรีเซ็ตรหัสผ่านของคุณและควบคุมบัญชีของคุณได้

การรักษาความปลอดภัยของวิธีการกู้คืนเหล่านี้เป็นส่วนสำคัญของกลยุทธ์ความปลอดภัยของรหัสผ่านที่ครอบคลุม หากผู้โจมตีเข้าถึงอีเมลการกู้คืนของคุณได้ พวกเขาสามารถเริ่มการรีเซ็ตรหัสผ่านสำหรับบัญชีใด ๆ ที่เชื่อมโยงกับมัน โดยข้ามรหัสผ่านที่ซับซ้อนและ MFA ของคุณ ในทำนองเดียวกัน รหัสสำรองที่ถูกขโมยสำหรับบริการเช่น Google หรือ GitHub จะให้การเข้าถึงทันที ทำให้การใช้งานอุปกรณ์การยืนยันตัวตนแบบสองปัจจัยหลักของคุณไร้ประโยชน์

วิธีการดำเนินการตามแนวทางนี้

เป้าหมายคือการรักษาวิธีการกู้คืนของคุณให้มีความปลอดภัยในระดับเดียวกับข้อมูลประจำตัวหลักของคุณ เพื่อให้แน่ใจว่าพวกเขาจะไม่ถูกละเมิดหรือถูกวิศวกรรมสังคมได้ง่าย

- รักษาความปลอดภัยและแยกช่องทางการกู้คืน: ใช้ที่อยู่อีเมลเฉพาะสำหรับการกู้คืนบัญชีที่ไม่เป็นที่รู้จักในที่สาธารณะหรือใช้สำหรับการสื่อสารทั่วไป เมื่อกำหนดคำถามความปลอดภัย ให้ตอบคำตอบที่ไม่จริงแต่จำได้ง่าย ตัวอย่างเช่น ชื่อ "สัตว์เลี้ยงตัวแรก" ของคุณอาจเป็นคำที่ไม่เกี่ยวข้องและสุ่มซึ่งมีเพียงคุณเท่านั้นที่รู้

- เก็บรหัสสำรองอย่างปลอดภัย: เมื่อบริการเช่น Google ให้รหัสสำรองสำหรับการยืนยันตัวตนแบบสองขั้นตอน อย่าเก็บไว้ในผู้จัดการรหัสผ่านเดียวกับรหัสผ่านหลักของคุณ ให้พิมพ์และเก็บไว้ในสถานที่ที่ปลอดภัยทางกายภาพ เช่น ตู้เซฟ หรือเก็บไว้ในไฟล์ดิจิทัลที่เข้ารหัสแยกจากตู้เก็บหลักของคุณ

- ตรวจสอบและทดสอบเป็นระยะ: อย่างน้อยปีละครั้ง ให้ตรวจสอบหมายเลขโทรศัพท์และที่อยู่อีเมลที่เกี่ยวข้องกับบัญชีที่สำคัญของคุณ ให้แน่ใจว่าพวกเขาเป็นข้อมูลที่ทันสมัยและยังอยู่ภายใต้การควบคุมของคุณ นอกจากนี้ยังเป็นการฉลาดที่จะทดสอบกระบวนการกู้คืนเป็นระยะ ๆ เพื่อให้คุณคุ้นเคยกับมันก่อนที่จะเกิดเหตุฉุกเฉิน

โดยการเสริมความแข็งแกร่งให้กับตัวเลือกการกู้คืนบัญชีของคุณ คุณจะปิดช่องทางการโจมตีที่พบบ่อยและมักถูกใช้ประโยชน์ สิ่งนี้ทำให้แน่ใจว่าผู้เดียวที่สามารถเข้าถึงบัญชีที่ถูกล็อคของคุณได้คือคุณ ซึ่งช่วยเสริมสร้างความสมบูรณ์โดยรวมของอัตลักษณ์ดิจิทัลของคุณ

9. ปฏิบัติตามสุขอนามัยของรหัสผ่านอย่างปลอดภัย: อย่าแชร์หรือใช้รหัสผ่านซ้ำ

สุขอนามัยของรหัสผ่านที่เหมาะสมเกี่ยวข้องกับนิสัยประจำวันในการจัดการข้อมูลประจำตัวของคุณ เป็นส่วนสำคัญของความปลอดภัยของรหัสผ่าน โดยมุ่งเน้นไปที่การป้องกันพฤติกรรมที่ทำลายแม้แต่รหัสผ่านที่แข็งแกร่งที่สุด กฎสองข้อที่สำคัญที่สุดของสุขอนามัยของรหัสผ่านคือ อย่าแชร์ รหัสผ่านของคุณกับใครและ อย่าใช้ซ้ำ รหัสผ่านในบริการต่าง ๆ การแชร์รหัสผ่าน แม้กับเพื่อนร่วมงานที่เชื่อถือได้ ก็สร้างช่องว่างด้านความปลอดภัยทันที เนื่องจากคุณสูญเสียการควบคุมว่าใครรู้และเก็บรักษาไว้ที่ไหน

การใช้รหัสผ่านซ้ำเป็นการปฏิบัติที่อันตรายเช่นกัน มันสร้างผลกระทบโดมิโนที่รหัสผ่านเดียวที่ถูกละเมิดในบริการหนึ่งสามารถทำให้บัญชีอื่น ๆ ของคุณตกอยู่ในความเสี่ยง ผู้โจมตีใช้ข้อมูลประจำตัวที่รั่วไหลจากการละเมิดหนึ่งครั้งเพื่อทำการโจมตีการเติมข้อมูลประจำตัวในแพลตฟอร์มยอดนิยมอื่น ๆ โดยเดิมพันว่าผู้ใช้ได้รีไซเคิลรหัสผ่านของพวกเขา การปฏิบัติตามหลักการสุขอนามัยเหล่านี้เป็นพื้นฐานในการรักษาท่าทีด้านความปลอดภัยที่แข็งแกร่ง

วิธีการดำเนินการตามแนวทางนี้

สุขอนามัยของรหัสผ่านที่ดีคือการสร้างนิสัยที่ปลอดภัยและใช้เครื่องมือที่เหมาะสมเพื่อทำให้นิสัยเหล่านั้นง่ายต่อการรักษา เป้าหมายคือการปฏิบัติต่อรหัสผ่านแต่ละอันเป็นกุญแจที่ไม่ซ้ำกันและเป็นความลับ

- ใช้ฟีเจอร์การแชร์ของผู้จัดการรหัสผ่าน: หากคุณต้องการให้ใครบางคนเข้าถึงบัญชี อย่าส่งรหัสผ่านโดยตรงทางอีเมลหรือข้อความ แทนที่จะใช้ฟังก์ชันการแชร์ที่ปลอดภัยในตัวของผู้จัดการรหัสผ่านที่เชื่อถือได้ ซึ่งอนุญาตให้เข้าถึงได้อย่างควบคุมและสามารถเพิกถอนโดยไม่เปิดเผยข้อมูลประจำตัวดิบ

- ใช้การเข้าสู่ระบบแบบเดี่ยว (SSO): สำหรับสภาพแวดล้อมของทีม SSO เป็นมาตรฐานทองคำ มันช่วยให้ผู้ใช้สามารถเข้าถึงแอปพลิเคชันหลายตัวด้วยชุดข้อมูลประจำตัวชุดเดียวที่จัดการโดยผู้ให้บริการอัตลักษณ์กลาง สิ่งนี้ช่วยขจัดความจำเป็นในการใช้รหัสผ่านร่วมกันโดยสิ้นเชิง เช่นเดียวกับแนวทางปฏิบัติที่ดีที่สุดของ AWS IAM ซึ่งกำหนดให้มีบัญชีผู้ใช้แต่ละบัญชีมากกว่าข้อมูลประจำตัวรากที่ใช้ร่วมกัน

- อย่าจดรหัสผ่านลงในรูปแบบกายภาพ: หลีกเลี่ยงการเก็บรหัสผ่านไว้บนโน้ตติด, ในสมุดบันทึก หรือบนกระดานไวท์บอร์ด สิ่งเหล่านี้สามารถสูญหาย ขโมย หรือถูกถ่ายภาพได้ง่าย ทำให้ข้ามมาตรการรักษาความปลอดภัยดิจิทัลทั้งหมด

- หลีกเลี่ยงการเก็บรหัสผ่านในสถานที่ดิจิทัลที่ไม่ปลอดภัย: อย่าเก็บรหัสผ่านในไฟล์ข้อความที่ไม่ได้เข้ารหัส สเปรดชีต หรือการเติมอัตโนมัติของเบราว์เซอร์ในคอมพิวเตอร์ที่ใช้ร่วมกันหรือสาธารณะ

สำหรับทีมและบุคคล โดยเฉพาะอย่างยิ่งผู้ที่จัดการข้อมูลที่ละเอียดอ่อน เช่น นักพัฒนาและวิศวกร QA ที่ใช้ ShiftShift Extensions การปฏิบัติตามสุขอนามัยรหัสผ่านอย่างเคร่งครัดไม่ใช่แค่คำแนะนำ แต่เป็นสิ่งจำเป็น มันช่วยให้รหัสผ่านที่คุณสร้างขึ้นอย่างระมัดระวังยังคงเป็นการป้องกันที่แข็งแกร่งแทนที่จะเป็นจุดล้มเหลวเพียงจุดเดียว.

10. ให้ความรู้แก่ผู้ใช้และกำหนดนโยบายความปลอดภัยของรหัสผ่าน

ความพยายามด้านความปลอดภัยของรหัสผ่านแต่ละบุคคลจะมีประสิทธิภาพมากขึ้นเมื่อได้รับการสนับสนุนจากวัฒนธรรมองค์กรที่แข็งแกร่งและแนวทางที่ชัดเจน การกำหนดนโยบายรหัสผ่านอย่างเป็นทางการและการให้ความรู้แก่ผู้ใช้เกี่ยวกับภัยคุกคามในปัจจุบันจะเปลี่ยนความปลอดภัยจากภาระส่วนบุคคลไปสู่ความรับผิดชอบร่วมกัน สิ่งนี้มีความสำคัญมากเพราะบัญชีที่ถูกบุกรุกเพียงบัญชีเดียวสามารถสร้างช่องโหว่ด้านความปลอดภัยที่ส่งผลกระทบต่อทั้งองค์กร.

นโยบายที่เข้มแข็ง ร่วมกับการฝึกอบรมอย่างต่อเนื่อง จะสร้างท่าทีด้านความปลอดภัยที่แข็งแกร่ง เมื่อผู้ใช้เข้าใจ "เหตุผล" เบื้องหลังกฎ เช่น ความเสี่ยงจากการฟิชชิ่งหรือการกรอกข้อมูลประจำตัว พวกเขามีแนวโน้มที่จะปฏิบัติตามและกลายเป็นผู้ปกป้องข้อมูลของบริษัทอย่างกระตือรือร้นมากขึ้น วิธีการนี้ได้รับการกำหนดโดยมาตรฐานการปฏิบัติตามเช่น SOC 2 และ PCI-DSS ซึ่งรับรู้ว่าเทคโนโลยีเพียงอย่างเดียวไม่เพียงพอหากไม่มีผู้ใช้ที่มีความรู้.

วิธีการดำเนินการตามแนวทางนี้

เป้าหมายคือการสร้างนโยบายที่มีประสิทธิภาพและเป็นมิตรกับผู้ใช้ ส่งเสริมการนำไปใช้แทนที่จะเป็นการหาทางออกที่ไม่เหมาะสม ซึ่งเกี่ยวข้องกับการตั้งกฎที่ชัดเจน การให้การศึกษา และการจัดหาเครื่องมือที่เหมาะสม.

- กำหนดนโยบายที่ชัดเจนและทันสมัย: สร้างนโยบายรหัสผ่านที่เข้าใจง่าย แนวทางสมัยใหม่ เช่น ที่มาจาก NIST จะเน้นความยาวมากกว่าความซับซ้อนที่บังคับ จุดเริ่มต้นที่ดีคือการกำหนดให้มีความยาวอย่างน้อย 12 ตัวอักษร บังคับใช้การตรวจสอบหลายปัจจัย และห้ามการใช้รหัสผ่านซ้ำ.

- จัดการฝึกอบรมด้านความปลอดภัยอย่างสม่ำเสมอ: ดำเนินการฝึกอบรมความตระหนักด้านความปลอดภัยรายไตรมาสหรือทุกครึ่งปี ครอบคลุมภัยคุกคามทั่วไป เช่น การฟิชชิ่ง การวิศวกรรมสังคม และอันตรายจากการใช้รหัสผ่านที่อ่อนแอ ใช้ตัวอย่างเหตุการณ์ด้านความปลอดภัยในโลกจริงที่ไม่ระบุชื่อเพื่อแสดงให้เห็นถึงผลกระทบ.

- จัดหาเครื่องมือที่สนับสนุน ไม่ใช่แค่กฎ: นโยบายที่มีประสิทธิภาพที่สุดคือการสนับสนุน ไม่ใช่แค่การจำกัด แทนที่จะบังคับใช้กฎเพียงอย่างเดียว ให้พลังแก่ผู้ใช้โดยการจัดหาเครื่องมือที่ได้รับอนุมัติเช่น โปรแกรมจัดการรหัสผ่านขององค์กรและเครื่องสร้างรหัสผ่าน ซึ่งทำให้พวกเขาสามารถปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดสำหรับความปลอดภัยของรหัสผ่านได้อย่างง่ายดาย.

- ส่งเสริมวัฒนธรรมด้านความปลอดภัยที่ดี: สนับสนุนวัฒนธรรมที่การรายงานปัญหาด้านความปลอดภัยที่อาจเกิดขึ้นเป็นเรื่องง่ายและได้รับรางวัล เฉลิมฉลองพนักงานที่แสดงพฤติกรรมที่ตระหนักถึงความปลอดภัย. เมื่อความปลอดภัยถูกมองว่าเป็นเป้าหมายร่วมกันแทนที่จะเป็นมาตรการลงโทษ องค์กรทั้งหมดจะปลอดภัยมากขึ้น

การเปรียบเทียบแนวทางการรักษาความปลอดภัยรหัสผ่าน 10 อันดับแรก

| แนวทาง | 🔄 ความซับซ้อนในการนำไปใช้ | ⚡ ความต้องการทรัพยากร | ⭐ ประสิทธิภาพที่คาดหวัง | 📊 ผลลัพธ์ / ผลกระทบทั่วไป | 💡 กรณีการใช้งานที่เหมาะสม / เคล็ดลับ |

|---|---|---|---|---|---|

| ใช้รหัสผ่านที่แข็งแกร่งและไม่ซ้ำกันสำหรับแต่ละบัญชี | ปานกลาง — ต้องมีวินัยในการสร้างข้อมูลที่ไม่ซ้ำกัน | ต่ำ — แนะนำให้ใช้โปรแกรมสร้างรหัสผ่าน | ⭐⭐⭐ — ลดความเสี่ยงจากการใช้ซ้ำอย่างมาก | จำกัดขอบเขตการละเมิด; ป้องกันการโจมตีด้วยข้อมูลประจำตัว | ใช้สำหรับทุกบัญชี; แนะนำ 12–16+ ตัวอักษร; ใช้โปรแกรมสร้าง |

| ใช้การตรวจสอบหลายปัจจัย (MFA) | ปานกลาง — การตั้งค่าตามบัญชีและการวางแผนสำรอง | ปานกลาง — แอปตรวจสอบตัวตน, คีย์ฮาร์ดแวร์, อุปกรณ์ | ⭐⭐⭐⭐ — ป้องกันการเข้าถึงบัญชีส่วนใหญ่ | ลดการเข้าถึงโดยไม่ได้รับอนุญาตอย่างมีนัยสำคัญ; ช่วยในการปฏิบัติตาม | สำคัญสำหรับผู้ดูแลระบบ/อีเมล/คลาวด์; แนะนำให้ใช้คีย์ฮาร์ดแวร์สำหรับมูลค่าสูง |

| ใช้โปรแกรมจัดการรหัสผ่านที่มีชื่อเสียง | ต่ำ–ปานกลาง — การตั้งค่าเริ่มต้นและการจัดการรหัสผ่านหลัก | ปานกลาง — แอปจัดการ, อาจมีการสมัครสมาชิก, ซิงค์อุปกรณ์ | ⭐⭐⭐ — ช่วยให้สามารถใช้รหัสผ่านที่แข็งแกร่งและไม่ซ้ำกันได้ในระดับใหญ่ | ลดการใช้ซ้ำ, เสนอการแจ้งเตือนการละเมิดและการแชร์ที่ปลอดภัย | เหมาะสำหรับบุคคลและทีม; เปิดใช้งาน MFA บนโปรแกรมจัดการ |

| เปิดใช้งานการตรวจสอบสองขั้นตอนในบัญชีอีเมล | ต่ำ — ปฏิบัติตามคำแนะนำของผู้ให้บริการ | ต่ำ — แอปตรวจสอบตัวตนหรือโทรศัพท์สำรอง | ⭐⭐⭐⭐ — ป้องกันช่องทางการกู้คืนหลัก | ปกป้องการกู้คืนบัญชี; ป้องกันการเข้าถึงบัญชีจำนวนมาก | เปิดใช้งานในอีเมลหลักทั้งหมด; ใช้แอป/ฮาร์ดแวร์แทน SMS |

| อัปเดตและแพตช์ซอฟต์แวร์อย่างสม่ำเสมอ | ต่ำ — เปิดใช้งานการอัปเดตอัตโนมัติและการตรวจสอบตามปกติ | ต่ำ — เครือข่ายที่เสถียร, การดูแลจากผู้ดูแลระบบ | ⭐⭐⭐ — ป้องกันการใช้ประโยชน์จากข้อบกพร่องที่รู้จัก | ลดความเสี่ยงจากมัลแวร์/คีย์ล็อกเกอร์; รักษาความปลอดภัยของเบราว์เซอร์/ส่วนขยาย | เปิดใช้งานการอัปเดตอัตโนมัติ; ตรวจสอบส่วนขยายและ OS เป็นประจำ |

| หลีกเลี่ยงการโจมตีแบบฟิชชิงและการวิศวกรรมสังคม | ปานกลาง — การฝึกอบรมอย่างต่อเนื่องและความระมัดระวังของผู้ใช้ | ต่ำ — สื่อการฝึกอบรม, การทดสอบจำลอง | ⭐⭐⭐ — จำเป็นต่อการโจมตีที่มุ่งเป้าไปที่มนุษย์ | เหตุการณ์ฟิชชิงที่ประสบความสำเร็จน้อยลง; วัฒนธรรมความปลอดภัยที่แข็งแกร่งขึ้น | ฝึกอบรมผู้ใช้, เลื่อนเมาส์ไปที่ลิงก์, ตรวจสอบผู้ส่ง, ทำการจำลอง |

| ตรวจสอบบัญชีเพื่อการแจ้งเตือนการละเมิดและกิจกรรมที่น่าสงสัย | ต่ำ–ปานกลาง — สมัครสมาชิกและตรวจสอบการแจ้งเตือนเป็นประจำ | ต่ำ — บริการการละเมิด, การแจ้งเตือนจากโปรแกรมจัดการรหัสผ่าน | ⭐⭐⭐ — ช่วยให้การตรวจจับและตอบสนองอย่างรวดเร็ว | การควบคุมที่รวดเร็ว; การเปลี่ยนข้อมูลประจำตัวเชิงรุกหลังจากการละเมิด | ตรวจสอบ HIBP เดือนละครั้ง, เปิดใช้งานการแจ้งเตือนจากโปรแกรมจัดการ, ตรวจสอบกิจกรรมการเข้าสู่ระบบ |

| รักษาวิธีการกู้คืนรหัสผ่านและรหัสสำรองให้ปลอดภัย | ปานกลาง — ตั้งค่าการกู้คืนหลายวิธีและการจัดเก็บที่ปลอดภัย | ต่ำ–ปานกลาง — การจัดเก็บที่เข้ารหัสหรือเซฟทางกายภาพ | ⭐⭐⭐ — ป้องกันการกู้คืนและการล็อกเอาท์โดยไม่ได้รับอนุญาต | กระบวนการกู้คืนที่เชื่อถือได้; ลดการสนับสนุนที่ต้องการ | เก็บรหัสสำรองแบบออฟไลน์/เข้ารหัส; ลงทะเบียนผู้ติดต่อหลายคน |

| ปฏิบัติการรักษาความปลอดภัยรหัสผ่าน: ห้ามแชร์หรือใช้รหัสผ่านซ้ำ | ปานกลาง — การปฏิบัติตามนโยบายและการเปลี่ยนแปลงทางวัฒนธรรม | ต่ำ — นโยบาย + โปรแกรมจัดการรหัสผ่าน / เครื่องมือ SSO | ⭐⭐⭐ — จำกัดความเสี่ยงจากภายในและขอบเขตการละเมิด | ความรับผิดชอบที่ดีขึ้น; ลดเหตุการณ์การแชร์ข้อมูลประจำตัว | ใช้การแชร์จากโปรแกรมจัดการรหัสผ่านหรือ SSO; ห้ามแชร์ในรูปแบบข้อความธรรมดา |

| ให้ความรู้แก่ผู้ใช้และจัดตั้งนโยบายความปลอดภัยรหัสผ่าน | สูง — การออกแบบนโยบาย, การฝึกอบรม, การบังคับใช้ | ปานกลาง–สูง — โปรแกรมการฝึกอบรม, เครื่องมือการตรวจสอบ | ⭐⭐⭐ — รักษาวิธีปฏิบัติที่ดีที่สุดทั่วทั้งองค์กร | พฤติกรรมที่สอดคล้องกัน, การปฏิบัติตาม, การตอบสนองต่อการละเมิดที่รวดเร็วขึ้น | จัดหาเครื่องมือ (โปรแกรมจัดการ/โปรแกรมสร้าง), การฝึกอบรมเป็นประจำ, นโยบายที่ชัดเจน |

จากแนวปฏิบัติสู่พฤติกรรม: การบูรณาการความปลอดภัยในกิจวัตรประจำวันของคุณ

การนำทางในโลกดิจิทัลต้องการมากกว่าการรู้ว่าจะทำอย่างไร; มันต้องการการกระทำที่สม่ำเสมอและมีสติ เราได้สำรวจเสาหลักสิบประการของการรักษาความปลอดภัยรหัสผ่านที่แข็งแกร่ง ตั้งแต่หลักการพื้นฐานของการสร้างข้อมูลประจำตัวที่แข็งแกร่งและไม่ซ้ำกันสำหรับทุกบัญชี ไปจนถึงการนำไปใช้เชิงกลยุทธ์ของการตรวจสอบหลายปัจจัย (MFA) และการนำโปรแกรมจัดการรหัสผ่านที่ปลอดภัยมาใช้ เราได้เจาะลึกถึงองค์ประกอบของมนุษย์ โดยตระหนักถึงอันตรายของการฟิชชิงและการวิศวกรรมสังคม รวมถึงความจำเป็นของนโยบายความปลอดภัยที่ชัดเจนในองค์กร การเดินทางผ่าน แนวปฏิบัติที่ดีที่สุดสำหรับการรักษาความปลอดภัยรหัสผ่าน เผยให้เห็นความจริงที่ชัดเจน: ความปลอดภัยดิจิทัลของคุณไม่ใช่ผลิตภัณฑ์ที่คุณซื้อ แต่เป็นกระบวนการที่คุณพัฒนา

ความท้าทายหลักคือการเปลี่ยนความรู้นี้จากรายการตรวจสอบแนวปฏิบัติให้กลายเป็นชุดของนิสัยที่ฝังแน่นและเป็นธรรมชาติ การให้คำแนะนำจำนวนมากอาจรู้สึกท่วมท้น แต่ความก้าวหน้าจะเกิดขึ้นผ่านการเปลี่ยนแปลงที่มีผลกระทบสูงอย่างค่อยเป็นค่อยไป เป้าหมายไม่ใช่การบรรลุความสมบูรณ์แบบในชั่วข้ามคืน แต่เป็นการสร้างท่าทีในการป้องกันที่แข็งแกร่งขึ้นอย่างต่อเนื่อง

แผนการดำเนินการทันทีของคุณ: สามขั้นตอนสู่ความปลอดภัยที่มากขึ้น

เพื่อทำให้การเปลี่ยนแปลงนี้จากทฤษฎีสู่ความเป็นจริง ให้มุ่งเน้นไปที่การกระทำที่ให้การยกระดับความปลอดภัยที่สำคัญที่สุดโดยใช้ความพยายามเริ่มต้นน้อยที่สุด พิจารณานี่เป็นแผน "เริ่มต้นตอนนี้":

- รักษาศูนย์กลางดิจิทัลของคุณให้ปลอดภัย: บัญชีอีเมลหลักของคุณเป็นกุญแจสำคัญสู่ราชอาณาจักรดิจิทัลของคุณ หากคุณไม่ทำอะไรเลยในวันนี้ ให้เปิดใช้งาน MFA หรือการตรวจสอบสองขั้นตอนในบัญชีนี้ การกระทำเพียงครั้งเดียวนี้สร้างอุปสรรคที่แข็งแกร่งต่อการเข้าถึงโดยไม่ได้รับอนุญาต ปกป้องลิงก์รีเซ็ตและการแจ้งเตือนสำหรับบริการอื่น ๆ อีกมากมาย

- นำคลังกลางมาใช้: เลือกและติดตั้งโปรแกรมจัดการรหัสผ่านที่มีชื่อเสียง อย่ากังวลเกี่ยวกับการย้ายบัญชีทั้งหมดในครั้งเดียว. เริ่มต้นด้วยการเพิ่มบัญชีใหม่เมื่อคุณสร้างมันขึ้นมา และค่อยๆ ย้ายเข้าสู่การเข้าสู่ระบบที่สำคัญที่สุดของคุณ เช่น ธนาคาร โซเชียลมีเดีย และเครื่องมือทำงานหลัก นี่คือขั้นตอนแรกในการกำจัดการใช้รหัสผ่านซ้ำตลอดไป.

- สร้างจากการสร้าง ไม่ใช่การสร้าง: หยุดพยายามสร้างรหัสผ่านที่ซับซ้อนด้วยตัวเอง มนุษย์มักจะไม่เก่งในการสร้างความสุ่มที่แท้จริง แทนที่จะทำเช่นนั้น ให้เริ่มใช้เครื่องมือสร้างรหัสผ่านสำหรับบัญชีใหม่ทั้งหมดและสำหรับรหัสผ่านที่มีอยู่ที่คุณอัปเดต สิ่งนี้จะทำให้แน่ใจว่าข้อมูลรับรองของคุณตรงตามมาตรฐานความซับซ้อนและความสุ่มสูงสุดโดยไม่ต้องใช้ความพยายามทางจิตใจ.

ข้อมูลสำคัญ: เส้นทางสู่ความปลอดภัยที่แข็งแกร่งไม่ใช่เรื่องเกี่ยวกับการปรับปรุงครั้งใหญ่เพียงครั้งเดียว แต่เป็นเรื่องเกี่ยวกับการเลือกที่เล็กน้อย สม่ำเสมอ และชาญฉลาดที่สะสมไปตามเวลา สร้างการป้องกันที่ยืดหยุ่นและปรับตัวได้ต่อภัยคุกคามที่พัฒนา.

เกินกว่าพื้นฐาน: การปลูกฝังแนวคิดด้านความปลอดภัย

เมื่อมีนิสัยพื้นฐานเหล่านี้อยู่ในที่แล้ว หลักการที่กว้างกว่าที่เราได้พูดคุยจะกลายเป็นเรื่องง่ายขึ้นในการบูรณาการ คุณจะเริ่มมีความสงสัยมากขึ้นต่ออีเมลที่ไม่ได้ร้องขอ โดยการรับรู้ถึงลักษณะเฉพาะของการพยายามฟิชชิ่ง การอัปเดตซอฟต์แวร์ของคุณเป็นงานประจำ ไม่ใช่การหยุดชะงักที่น่ารำคาญ คุณจะคิดอย่างมีวิจารณญาณเกี่ยวกับวิธีการกู้คืนที่คุณตั้งไว้สำหรับบัญชีของคุณ โดยเลือกใช้รหัสสำรองที่สร้างขึ้นล่วงหน้าที่ปลอดภัย แทนที่จะเป็นคำถามรักษาความปลอดภัยที่เดาได้ง่าย.

การเชี่ยวชาญใน แนวทางปฏิบัติที่ดีที่สุดสำหรับความปลอดภัยของรหัสผ่าน นั้นมากกว่าการปกป้องข้อมูล; มันเกี่ยวกับการเรียกคืนการควบคุมและความสงบใจ มันเกี่ยวกับการทำให้แน่ใจว่าข้อมูลส่วนบุคคล ทรัพย์สินทางการเงิน และอัตลักษณ์ดิจิทัลของคุณยังคงเป็นของคุณและของคุณเพียงคนเดียว โดยการเปลี่ยนแปลงแนวทางปฏิบัติเหล่านี้ให้เป็นนิสัยประจำวัน คุณไม่ได้เพียงแค่ตอบสนองต่อภัยคุกคาม; คุณกำลังสร้างชีวิตดิจิทัลที่มีความยืดหยุ่นตามการออกแบบ ความพยายามที่คุณลงทุนในวันนี้คือการลงทุนโดยตรงในความปลอดภัยในอนาคตและความเป็นอยู่ที่ดีทางดิจิทัลของคุณ.

พร้อมที่จะเปลี่ยนแนวทางปฏิบัติที่ดีที่สุดให้เป็นนิสัยที่ไม่ยุ่งยากหรือยัง? ShiftShift Extensions มอบเครื่องมือที่จำเป็นในเบราว์เซอร์ที่คุณต้องการ รวมถึงเครื่องมือสร้างรหัสผ่านที่ทรงพลังสำหรับการสร้างข้อมูลรับรองที่ไม่สามารถถูกแฮ็กได้ในทันที ปรับปรุงการทำงานด้านความปลอดภัยของคุณและเพิ่มประสิทธิภาพการทำงานของคุณโดยการดาวน์โหลดชุดเครื่องมือแบบครบวงจรจาก ShiftShift Extensions วันนี้.