DNS Over HTTPS คืออะไร: คู่มือสำหรับการท่องเว็บที่เข้ารหัส

สงสัยเกี่ยวกับ DNS over HTTPS (DoH) หรือไม่? คู่มือนี้อธิบายว่า DoH เข้ารหัสการค้นหา DNS ของคุณอย่างไรเพื่อเพิ่มความเป็นส่วนตัว ข้ามการบล็อก และรักษาความปลอดภัยในการท่องเว็บของคุณ

ส่วนขยายที่แนะนำ

DNS over HTTPS หรือ DoH เป็นโปรโตคอลสมัยใหม่ที่ออกแบบมาเพื่อรักษาความเป็นส่วนตัวในการท่องเว็บของคุณ โดยการเข้ารหัสขั้นตอนแรกที่คุณทำออนไลน์: การค้นหาที่อยู่ของเว็บไซต์ คิดว่ามันเหมือนกับการเปลี่ยนจากโปสการ์ดสาธารณะเป็นจดหมายที่ปิดผนึกและเป็นส่วนตัว คำขอของคุณจะถูกซ่อนจากสายตาที่จ้องมองในเครือข่าย

ปัญหาความเป็นส่วนตัวที่ DNS Over HTTPS แก้ไข

เมื่อใดก็ตามที่คุณเยี่ยมชมเว็บไซต์ อุปกรณ์ของคุณจะต้องแปลชื่อที่เป็นมิตรกับมนุษย์ที่คุณพิมพ์ (เช่น example.com) เป็นที่อยู่ IP ที่เครื่องอ่านได้ ซึ่งจะถูกจัดการโดยระบบชื่อโดเมน (DNS) ซึ่งเป็นเหมือนสมุดโทรศัพท์ของอินเทอร์เน็ต

เป็นเวลาหลายทศวรรษ การค้นหา DNS นี้ยังไม่มีการเข้ารหัสเลย เกิดขึ้นในที่สาธารณะ นั่นหมายความว่า ผู้ให้บริการอินเทอร์เน็ต (ISP) ของคุณ ผู้ดูแลเครือข่ายในสำนักงานของคุณ หรือใครก็ตามที่แอบดูการเชื่อมต่อ Wi-Fi สาธารณะสามารถเห็นทุกเว็บไซต์ที่คุณค้นหา มันเหมือนกับการประกาศจุดหมายปลายทางของคุณให้ทุกคนในห้องรู้ก่อนที่คุณจะไปถึงที่นั่น

การขาดความเป็นส่วนตัวนี้สร้างปัญหาที่ร้ายแรง:

- การติดตามจาก ISP: ผู้ให้บริการอินเทอร์เน็ตของคุณสามารถบันทึกประวัติการท่องเว็บทั้งหมดของคุณได้อย่างง่ายดาย พวกเขาสามารถใช้ข้อมูลนี้สำหรับการโฆษณาที่ตรงเป้าหมายหรือขายให้กับผู้ค้าข้อมูล

- การดักฟังบน Wi-Fi สาธารณะ: บนเครือข่ายของร้านกาแฟหรือสนามบิน ผู้โจมตีสามารถดูคำขอ DNS ของคุณได้อย่างง่ายดายเพื่อสร้างโปรไฟล์ของคุณหรือดูว่าคุณใช้บริการอะไร

- การโจรกรรม DNS: ผู้ไม่หวังดีอาจดักจับคำขอ DNS ที่ไม่มีการเข้ารหัสของคุณและส่งกลับที่อยู่ IP ปลอม เปลี่ยนเส้นทางคุณไปยังเว็บไซต์ฟิชชิงที่ออกแบบมาเพื่อขโมยข้อมูลประจำตัวของคุณ

การปิดผนึกซองดิจิทัล

DNS over HTTPS เปลี่ยนเกมโดยการห่อหุ้มการค้นหา DNS เหล่านี้ภายในโปรโตคอล HTTPS ที่ปลอดภัยเดียวกันซึ่งปกป้องการทำธุรกรรมธนาคารออนไลน์และการช็อปปิ้งของคุณ นวัตกรรมนี้ได้รับการสนับสนุนจากผู้เล่นหลักอย่าง Google และ Mozilla ตั้งแต่ประมาณ 2016 ทำให้คำขอ DNS ของคุณดูเหมือนกับการจราจรเว็บที่เข้ารหัสอื่น ๆ

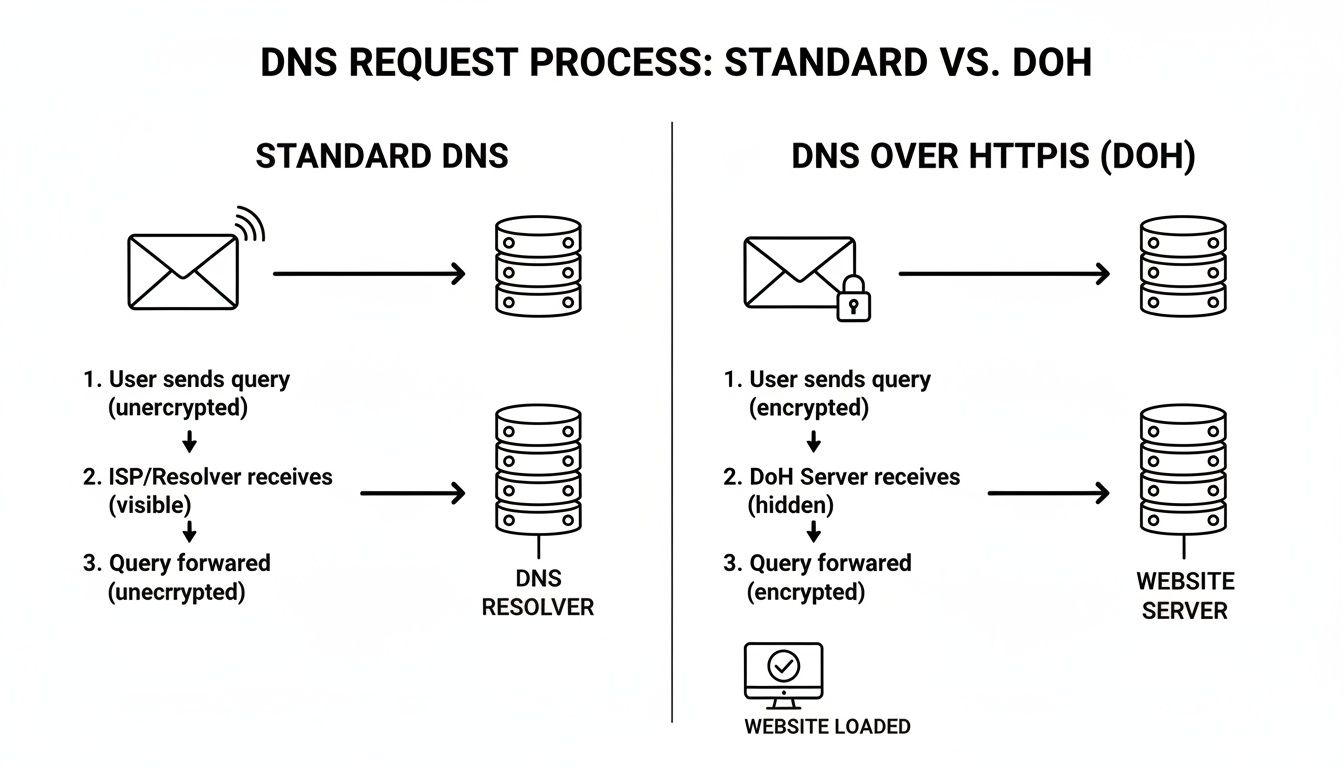

แผนภาพนี้แสดงให้เห็นว่า DoH ซุกซ่อนคำขอ DNS ไว้ภายในอุโมงค์ HTTPS ที่ปลอดภัยอย่างไร ส่งไปยังตัวแก้ไขอย่างปลอดภัย

ส่วนสำคัญคือทั้งคำขอของคุณและการตอบสนองของเซิร์ฟเวอร์จะถูกปกป้องภายในการเชื่อมต่อที่เข้ารหัสนี้ ไม่มีใครในระหว่างทางสามารถมองเห็นหรือดัดแปลงพวกเขาได้ คุณสามารถค้นหาบริบททางประวัติศาสตร์เพิ่มเติมเกี่ยวกับ ต้นกำเนิดของ DoH จาก Control D

โดยการผสมผสานคำขอ DNS กับการจราจร HTTPS ปกติ DoH จะทำให้เจตนาการท่องเว็บของคุณถูกพรางตัวอย่างมีประสิทธิภาพ ทำให้เป็นเรื่องยากมากสำหรับบุคคลที่สามในการติดตามการเดินทางออนไลน์ของคุณตั้งแต่ก้าวแรก

การเปลี่ยนแปลงที่เรียบง่ายแต่ทรงพลังนี้เพิ่มชั้นความเป็นส่วนตัวที่จำเป็นมากซึ่งขาดหายไปจากการออกแบบดั้งเดิมของอินเทอร์เน็ต

DNS แบบดั้งเดิม vs DNS over HTTPS อย่างรวดเร็ว

เพื่อให้เห็นความแตกต่างอย่างแท้จริง มาดูวิธีการเก่าและใหม่เคียงข้างกัน ความแตกต่างในด้านความเป็นส่วนตัวและความปลอดภัยนั้นชัดเจน

| ฟีเจอร์ | DNS แบบดั้งเดิม | DNS over HTTPS (DoH) |

|---|---|---|

| การเข้ารหัส | ไม่มี ส่งในรูปแบบข้อความธรรมดา | เข้ารหัสทั้งหมดด้วย HTTPS |

| พอร์ต | ใช้พอร์ต 53 | ใช้พอร์ต 443 (มาตรฐานสำหรับ HTTPS) |

| การมองเห็น | ตรวจสอบได้ง่ายโดย ISP และเครือข่าย | กลมกลืนกับการจราจรเว็บปกติ |

| ความเป็นส่วนตัว | เปิดเผยโดเมนทั้งหมดที่เข้าชม | ซ่อนการค้นหาโดเมนจากบุคคลที่สาม |

ท้ายที่สุด DoH จะทำให้กระบวนการที่เปราะบางและสาธารณะมีความปลอดภัยภายในมาตรฐานเว็บที่เข้ารหัสสมัยใหม่ที่เราทุกคนไว้วางใจสำหรับทุกอย่างอื่น

DoH ปกป้องการเดินทางในการท่องเว็บของคุณอย่างไร

มาดูว่าเกิดอะไรขึ้นเมื่อคุณคลิกลิงก์หรือพิมพ์เว็บไซต์ลงในเบราว์เซอร์ของคุณ มันดูเหมือนจะเกิดขึ้นทันที แต่มีการเคลื่อนไหวมากมายเกิดขึ้นเบื้องหลัง DNS over HTTPS (DoH) เข้ามาในกระบวนการนี้และเพิ่มชั้นความเป็นส่วนตัวที่สำคัญ ปกป้องกิจกรรมของคุณจากสายตาที่จ้องมอง

คิดว่า DNS แบบดั้งเดิมเหมือนกับการส่งโปสการ์ด ใครก็ตามที่จัดการมันระหว่างทาง—ผู้ให้บริการอินเทอร์เน็ตของคุณ ผู้ดูแลเครือข่ายที่สำนักงานของคุณ หรือแฮ็กเกอร์บน Wi-Fi สาธารณะ—สามารถอ่านที่อยู่ที่คุณพยายามเข้าถึงได้อย่างง่ายดาย เช่น "mybank.com" ไม่มีความลับ

DoH จะนำโปสการ์ดนั้นและปิดผนึกไว้ในซองที่ล็อคและทึบแสง มันบรรจุคำขอของคุณอย่างปลอดภัย ดังนั้นไม่มีใครสามารถมองเห็นเนื้อหาในระหว่างการส่งได้

ขั้นตอนที่ 1: การจับมือที่ปลอดภัย

เมื่อคุณกด Enter เบราว์เซอร์ของคุณยังคงต้องถามคำถามพื้นฐานเดียวกัน: "ที่อยู่ IP สำหรับเว็บไซต์นี้คืออะไร?" แต่แทนที่จะตะโกนคำถามนั้นข้ามห้องที่เปิดกว้าง DoH ทำสิ่งที่ชาญฉลาดมากขึ้น

มันห่อหุ้มคำขอ DNS ไว้ภายในคำขอ HTTPS มาตรฐาน—โปรโตคอลที่ปลอดภัยเดียวกันที่ปกป้องรายละเอียดบัตรเครดิตของคุณเมื่อคุณช็อปปิ้งออนไลน์ แพ็คเกจที่เข้ารหัสใหม่นี้จะถูกส่งไปยังตัวแก้ไข DNS ที่รองรับ DoH

เนื่องจากคำขอเดินทางผ่านพอร์ต 443 ซึ่งเป็นพอร์ตมาตรฐานสำหรับการจราจรเว็บที่ปลอดภัยทั้งหมด มันจึงกลมกลืนกับสิ่งอื่น ๆ ที่อุปกรณ์ของคุณกำลังทำออนไลน์ มันเหมือนกับการซ่อนการสนทนาเฉพาะในกลางฝูงชนที่พลุกพล่านและเสียงดัง

ด้วย DoH คำขอ DNS ของคุณจะไม่เป็นข้อมูลที่ชัดเจนและสามารถระบุได้อีกต่อไป มันกลมกลืนอย่างลงตัวกับการจราจรเว็บที่เข้ารหัสซึ่งไหลจากอุปกรณ์ของคุณอย่างต่อเนื่อง ทำให้เป็นเรื่องยากมากสำหรับบุคคลที่สามในการแยกและตรวจสอบ

การกระทำที่เรียบง่ายนี้ของการพรางตัวคือความลับของพลังของ DoH มันนำส่วนที่เปราะบางของการท่องเว็บในประวัติศาสตร์และห่อหุ้มมันด้วยมาตรฐานทองคำของความปลอดภัยเว็บสมัยใหม่

ขั้นตอนที่ 2: การเดินทางที่เข้ารหัสและการตอบสนองที่เป็นส่วนตัว

เมื่อ DoH resolver ได้รับแพ็คเกจ HTTPS มันจะเปิดแพ็คเกจอย่างปลอดภัย ค้นหาที่อยู่ IP ที่คุณขอและเตรียมการตอบกลับ

แต่ความปลอดภัยไม่ได้หยุดอยู่แค่นั้น

ตัวแก้ไขจะนำคำตอบ—ที่อยู่ IP—และนำกลับไปใส่ในคำตอบ HTTPS ที่เข้ารหัสใหม่ แพ็คเกจที่ปลอดภัยนี้จะเดินทางกลับไปยังเบราว์เซอร์ของคุณโดยตรง และมีเพียงเบราว์เซอร์ของคุณเท่านั้นที่มีคีย์ในการเปิดมัน

นี่คือเหตุผลว่าทำไมมันถึงสำคัญ:

- ไม่มีการดักฟัง: ตั้งแต่ต้นจนจบ การสนทนาทั้งหมดเป็นส่วนตัว ไม่มีใครในระหว่างสามารถเห็นว่าคุณกำลังไปที่ไหนออนไลน์

- ความสมบูรณ์ของข้อมูล: การเข้ารหัสยังรับประกันว่าคำตอบที่คุณได้รับนั้นเป็นของแท้และไม่ได้ถูกเปลี่ยนแปลงอย่างมุ่งร้ายเพื่อส่งคุณไปยังเว็บไซต์ปลอม

แผนภาพนี้แสดงความแตกต่างระหว่างเส้นทางที่เปิดและเปราะบางของคำขอ DNS มาตรฐานกับการเดินทางที่ปลอดภัยและเป็นส่วนตัวที่ DoH มอบให้

อย่างที่คุณเห็น วิธีการ "ซองปิด" ของ DoH เป็นการเปลี่ยนแปลงครั้งใหญ่สำหรับความเป็นส่วนตัว

ในที่สุด เบราว์เซอร์ของคุณจะได้รับคำตอบที่เข้ารหัส เปิดมัน และเชื่อมต่อคุณกับเว็บไซต์ หน้าจะโหลดได้เร็วเหมือนเดิม แต่รอยเท้าดิจิทัลของคุณได้รับการปกป้องตลอดเวลา ชั้นความปลอดภัยนี้ทำงานได้ดีควบคู่กับเครื่องมือความเป็นส่วนตัวอื่นๆ เพื่อเรียนรู้เพิ่มเติม โปรดดูคู่มือของเราเกี่ยวกับวิธีที่ ผู้จัดการคุกกี้ สามารถให้คุณควบคุมได้มากขึ้น การเข้ารหัสแบบ end-to-end นี้คือสิ่งที่ทำให้ DoH เป็นก้าวสำคัญสำหรับอินเทอร์เน็ตที่เป็นส่วนตัวมากขึ้น

ข้อดีในโลกจริงของการใช้ DoH คืออะไร?

การเปลี่ยนไปใช้ DNS over HTTPS (DoH) เป็นเรื่องมากกว่าการปรับปรุงความเป็นส่วนตัวเพียงเล็กน้อย มันให้คุณควบคุมรอยเท้าดิจิทัลของคุณได้อย่างแท้จริง ปกป้องกิจกรรมออนไลน์ของคุณในวิธีที่ระบบ DNS แบบเก่าไม่ได้ออกแบบมาเพื่อจัดการ

ชัยชนะที่เห็นได้ชัดที่สุด? มันหยุดผู้ให้บริการอินเทอร์เน็ต (ISP) ของคุณจากการเก็บบันทึกการเข้าชมทุกเว็บไซต์ที่คุณเยี่ยมชม คำขอ DNS มาตรฐานถูกส่งในข้อความธรรมดา ทำให้ประวัติการท่องเว็บของคุณเป็นหนังสือที่เปิดเผย DoH เข้ารหัสการค้นหานั้น ทำให้หนังสือนั้นปิดสนิท

คิดว่ามันเป็นอุโมงค์ส่วนตัวสำหรับคำขอ DNS ของคุณ เฉพาะคุณและตัวแก้ไข DNS ที่อยู่ปลายทางเท่านั้นที่รู้ว่าคุณกำลังพยายามไปที่ไหน

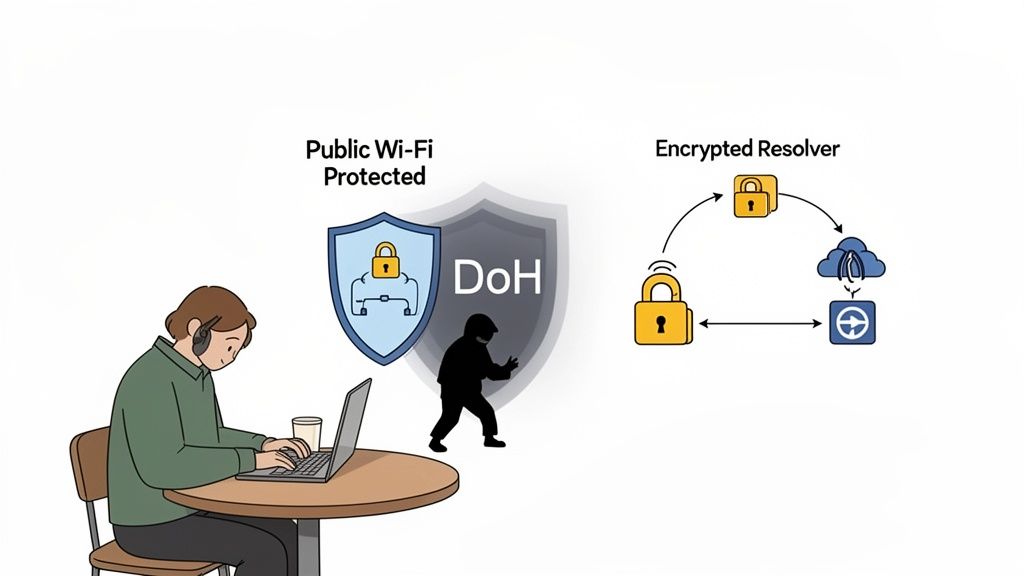

ในที่สุด Wi-Fi สาธารณะที่ปลอดภัย

เราทุกคนเคยอยู่ที่นั่น—เชื่อมต่อกับ Wi-Fi ฟรีที่ร้านกาแฟ สนามบิน หรือโรงแรม แต่เครือข่ายเหล่านี้เป็นสนามเด็กเล่นสำหรับผู้โจมตี ซึ่งสามารถดักฟังการจราจรที่ไม่มีการเข้ารหัสได้อย่างง่ายดาย กลยุทธ์ทั่วไปคือการโจมตี man-in-the-middle (MITM)

นี่คือวิธีการทำงาน: คุณพยายามไปยังเว็บไซต์ของธนาคารของคุณ ผู้โจมตีในเครือข่ายเดียวกันดักคำขอ DNS ที่ไม่มีการเข้ารหัสของคุณและส่งที่อยู่ IP ปลอมให้คุณ ส่งคุณไปยังสำเนาของเว็บไซต์ที่ดูน่าเชื่อถือแต่เป็นอันตราย ด้วย DoH การโจมตีทั้งหมดนี้จะพังทลาย คำขอ DNS ของคุณถูกเข้ารหัสและไม่สามารถอ่านได้สำหรับพวกเขา ทำให้คุณมั่นใจได้ว่าคุณจะไปยังเว็บไซต์จริงเสมอ

โดยการเข้ารหัสการจราจร DNS DoH จะเสริมสร้างการป้องกันของคุณต่อภัยคุกคามทั่วไป เช่น การปลอมแปลง DNS และการแฮ็ก ทำให้ Wi-Fi สาธารณะปลอดภัยมากขึ้นในการใช้งาน

นี่คือการป้องกันที่ง่ายและทรงพลังต่อภัยคุกคามที่แท้จริงซึ่งมุ่งเป้าไปที่ผู้คนที่เชื่อมต่อที่ไม่ปลอดภัยทุกวัน

การหลีกเลี่ยงการเซ็นเซอร์และการกรองเว็บ

DoH ยังเป็นเครื่องมือที่ทรงพลังในการรักษาอินเทอร์เน็ตให้เปิดกว้าง หลายบริษัท โรงเรียน และแม้แต่ประเทศทั้งประเทศบล็อกการเข้าถึงเนื้อหาด้วยการกรองคำขอ DNS เมื่อคุณพยายามเข้าชมเว็บไซต์ที่ถูกจำกัด เซิร์ฟเวอร์ DNS ของพวกเขาจะไม่ให้ที่อยู่ IP ที่ถูกต้องแก่คุณ

เนื่องจาก DoH ส่งคำขอของคุณไปยังตัวแก้ไขที่คุณไว้วางใจโดยตรง มันจึงสามารถหลีกเลี่ยงการกรอง DNS ท้องถิ่นได้อย่างมีประสิทธิภาพ ซึ่งหมายความว่าคุณสามารถเข้าถึงเนื้อหาที่อาจถูกบล็อกได้

นี่คือจุดที่มันสร้างความแตกต่างอย่างแท้จริง:

- การหลีกเลี่ยงการบล็อกระดับ ISP: ผู้ให้บริการบางรายกรองเว็บไซต์บางแห่งด้วยเหตุผลทางการค้า หรือทางนโยบาย DoH ช่วยให้คุณหลีกเลี่ยงสิ่งนั้นได้

- การเอาชนะข้อจำกัดของเครือข่าย: หากเครือข่ายที่ทำงานหรือโรงเรียนของคุณบล็อกเว็บไซต์ที่คุณต้องการสำหรับการวิจัยหรือข่าว DoH มักจะสามารถคืนการเข้าถึงได้

- ส่งเสริมการไหลของข้อมูลอย่างเสรี: ในสถานที่ที่มีการเซ็นเซอร์อินเทอร์เน็ตอย่างหนัก DoH สามารถเป็นเครื่องมือที่จำเป็นในการเข้าถึงเว็บที่เปิดกว้างและไม่มีการกรอง

การเปลี่ยนแปลงนี้ช่วยให้คุณตัดสินใจได้ว่าคุณสามารถเห็นอะไรออนไลน์ แทนที่จะปล่อยให้การควบคุมนี้อยู่ที่เครือข่ายที่คุณอยู่ ตามที่ผู้ให้บริการความปลอดภัย Quad9 คาดการณ์ว่านี่เป็นส่วนหนึ่งของแนวโน้มที่ใหญ่กว่า พวกเขาคาดการณ์ว่าในปี 2025 บริการ DNS ที่เน้นความเป็นส่วนตัวจะเป็นการป้องกันมาตรฐานต่อภัยคุกคาม เช่น การฟิชชิงที่ใช้ DNS ที่อ่อนแอและไม่มีการเข้ารหัส คุณสามารถ สำรวจว่าทำไม DNS ที่เน้นความเป็นส่วนตัวจึงมีความสำคัญ เพื่อดูว่าเทคโนโลยีนี้กำลังกลายเป็นสิ่งสำคัญเพียงใด

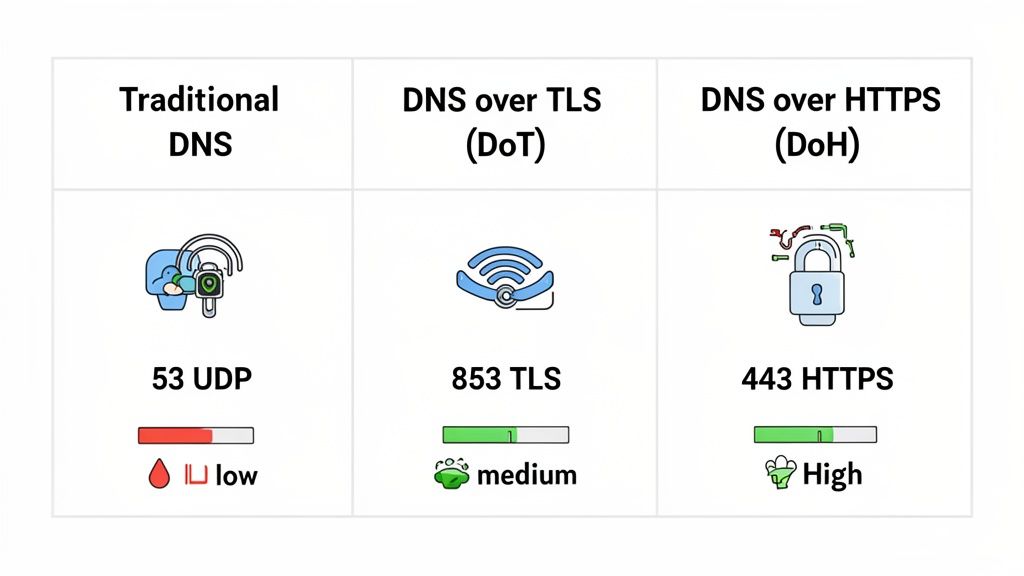

เปรียบเทียบ DoH กับ DoT และ DNS แบบดั้งเดิม

ในขณะที่ DNS over HTTPS (DoH) ได้รับความสนใจมากมายในการเพิ่มความเป็นส่วนตัวออนไลน์ แต่มันไม่ใช่ทางเลือกเดียวเมื่อพูดถึง DNS ที่เข้ารหัส เพื่อให้เข้าใจว่าทำไม DoH ถึงมีเอกลักษณ์ เราต้องนำมันไปเปรียบเทียบกับพี่ชายที่เก่ากว่า DNS over TLS (DoT) และ DNS แบบดั้งเดิมที่ไม่มีการเข้ารหัสซึ่งอินเทอร์เน็ตถูกสร้างขึ้น

แต่ละโปรโตคอลจัดการด้านความปลอดภัยและความเป็นส่วนตัวแตกต่างกัน ซึ่งนำไปสู่การแลกเปลี่ยนที่สำคัญบางประการ การเลือกที่ถูกต้องมักจะขึ้นอยู่กับการหาจุดสมดุลระหว่างความต้องการการเข้ารหัสที่แข็งแกร่งกับการจัดการเครือข่ายและความสะดวกในการนำโปรโตคอลไปใช้งาน

มาดูว่าทำไมพวกเขาถึงแตกต่างกันและสำรวจว่าทำไมเบราว์เซอร์และระบบปฏิบัติการสมัยใหม่จึงเริ่มหันมาใช้ DoH มากขึ้น

DNS Over TLS วิธีการเข้ารหัสที่ตรงไปตรงมา

ก่อนที่ DoH จะกลายเป็นมาตรฐานใหม่ DNS over TLS เป็นตัวเลือกหลักสำหรับการล็อคการค้นหา DNS DoT ทำงานโดยการห่อหุ้มคำขอ DNS ของคุณในอุโมงค์ Transport Layer Security (TLS) ที่ปลอดภัย—การเข้ารหัสที่ทรงพลังเดียวกันที่ปกป้องเว็บไซต์ HTTPS

ความแตกต่างที่สำคัญคือ DoT ทำงานบนพอร์ตเฉพาะ: พอร์ต 853 วิธีการตรงไปตรงมานี้มีประสิทธิภาพและสร้างช่องทางที่ปลอดภัยเฉพาะสำหรับ DNS มันประกาศต่อเครือข่ายว่า "เฮ้ ฉันคือคำขอ DNS ที่เข้ารหัส!"

ในขณะที่นั่นดีสำหรับความปลอดภัย แต่มันก็เป็นจุดอ่อนของมันเช่นกัน เนื่องจากมันใช้พอร์ตที่ไม่ซ้ำกัน ผู้ดูแลระบบเครือข่ายสามารถตรวจจับและบล็อกการจราจรบน พอร์ต 853 ได้ง่ายเพื่อบังคับใช้กฎการกรอง DNS ในท้องถิ่น นี่ทำให้ DoT เป็นตัวเลือกที่ยอดเยี่ยมถ้าคุณต้องการเพียงแค่การเข้ารหัสและไม่รังเกียจว่าการจราจร DNS ของคุณจะถูกระบุได้

ข้อได้เปรียบที่ซ่อนเร้นของ DNS Over HTTPS

นี่คือจุดที่ DoH แยกตัวออกจากกลุ่ม แทนที่จะใช้พอร์ตเฉพาะ DoH จะปกปิดคำขอ DNS โดยการส่งผ่าน พอร์ต 443—พอร์ตเดียวกับที่ใช้สำหรับการจราจรเว็บ HTTPS ที่ปลอดภัยทั้งหมด

การเปลี่ยนแปลงเล็กน้อยนี้มีผลกระทบอย่างมาก

เนื่องจากการจราจรของ DoH ดูเหมือนข้อมูลที่เข้ารหัสจากเว็บไซต์และแอปพลิเคชันอื่น ๆ นับไม่ถ้วน จึงแทบจะเป็นไปไม่ได้เลยที่ผู้สังเกตการณ์เครือข่ายจะเลือกและบล็อกคำขอ DNS ของคุณโดยไม่ทำให้เกิดการหยุดชะงักครั้งใหญ่ต่อการท่องเว็บทั้งหมด

"การพรางตัว" นี้คืออาวุธลับของ DoH มันไม่เพียงแต่ให้การเข้ารหัส แต่ยังมีระดับของการพรางตัวที่ DoT ไม่สามารถเปรียบเทียบได้ นี่ทำให้มันเป็นเครื่องมือที่มีประสิทธิภาพอย่างยิ่งในการหลีกเลี่ยงการเซ็นเซอร์ที่อิงจาก DNS และนโยบายเครือข่ายที่เข้มงวดเกินไป นี่คือเหตุผลหลักที่ทำให้เบราว์เซอร์อย่าง Chrome และ Firefox ได้รวมมันเป็นวิธีการ DNS ที่ปลอดภัยที่ต้องการ เครื่องมือที่มุ่งเน้นความเป็นส่วนตัวเช่น ShiftShift Extensions Domain Checker ยังพึ่งพา DoH เพื่อให้การค้นหาชื่อโดเมนของคุณเป็นส่วนตัวและไม่เปิดเผย

การเปรียบเทียบแบบตรงต่อตรง

เพื่อให้เห็นภาพทั้งหมด มาดูการเปรียบเทียบอย่างละเอียด ตารางนี้เน้นความแตกต่างที่เป็นประโยชน์ระหว่างโปรโตคอลแบบเก่า ตัวเข้ารหัสตัวแรก และมาตรฐานที่ทันสมัยและซ่อนเร้น

การเปรียบเทียบฟีเจอร์ที่ละเอียดของโปรโตคอล DNS

การมองอย่างละเอียดถึงความแตกต่างทางเทคนิคและทางปฏิบัติระหว่างโปรโตคอล DNS หลักสามตัว

| คุณสมบัติ | DNS แบบดั้งเดิม | DNS over TLS (DoT) | DNS over HTTPS (DoH) |

|---|---|---|---|

| การเข้ารหัส | ไม่มี (ข้อความธรรมดา) | การเข้ารหัส TLS เต็มรูปแบบ | การเข้ารหัส HTTPS เต็มรูปแบบ |

| พอร์ตที่ใช้ | พอร์ต 53 | พอร์ต 853 | พอร์ต 443 |

| การมองเห็น | เปิดเผยอย่างสมบูรณ์และง่ายต่อการตรวจสอบ | เข้ารหัส แต่สามารถระบุได้ง่ายว่าเป็นการจราจร DNS | เข้ารหัสและกลมกลืนกับการจราจรเว็บปกติ |

| ความเป็นส่วนตัว | เปิดเผยการค้นหาชื่อโดเมนทุกครั้ง | ป้องกันการตรวจสอบเนื้อหา | ป้องกันเนื้อหาและพรางคำขอเอง |

| การบล็อก | บล็อกหรือเปลี่ยนเส้นทางได้ง่าย | บล็อกได้ค่อนข้างง่ายตามพอร์ต | บล็อกได้ยากมากโดยไม่ทำให้เกิดการหยุดชะงักอย่างกว้างขวาง |

| การใช้งานหลัก | โครงสร้างพื้นฐานอินเทอร์เน็ตแบบเก่า | การรักษาความปลอดภัย DNS บนเครือข่ายที่เชื่อถือได้ | การเพิ่มความเป็นส่วนตัวของผู้ใช้และการหลีกเลี่ยงการเซ็นเซอร์ |

ในท้ายที่สุด ทั้ง DoH และ DoT เป็นการอัปเกรดด้านความปลอดภัยอย่างมหาศาลจาก DNS แบบดั้งเดิม DoT เสนอช่องทางที่ตรงไปตรงมาสำหรับการรักษาความปลอดภัยการค้นหาของคุณ อย่างไรก็ตาม ความสามารถอันชาญฉลาดของ DoH ในการกลมกลืนกับการจราจรเว็บในชีวิตประจำวันทำให้มันมีข้อได้เปรียบที่ทรงพลัง โดยเฉพาะอย่างยิ่งในเครือข่ายที่มีการตรวจสอบหรือการกรองอย่างเข้มงวด ทำให้มันเป็นตัวเลือกที่ชัดเจนสำหรับเครื่องมือและผู้ใช้ที่มุ่งเน้นความเป็นส่วนตัวในปัจจุบัน

ทำความเข้าใจกับการวิจารณ์และการแลกเปลี่ยน

ในขณะที่ DNS over HTTPS (DoH) เป็นชัยชนะครั้งใหญ่สำหรับความเป็นส่วนตัวของบุคคล แต่มันไม่ใช่คำตอบทั้งหมด เช่นเดียวกับเทคโนโลยีใหม่ ๆ มันมาพร้อมกับความท้าทายและการแลกเปลี่ยนของตนเอง การมองภาพรวมทั้งหมดและเข้าใจข้อกังวลที่ถูกต้องตามกฎหมายที่มาพร้อมกับความนิยมที่เพิ่มขึ้นของ DoH เป็นสิ่งสำคัญ

หนึ่งในข้อโต้แย้งที่ใหญ่ที่สุดต่อมันคือความเสี่ยงของ การรวมศูนย์ DNS เบราว์เซอร์เว็บส่วนใหญ่ โดยค่าเริ่มต้น จะส่งคำขอ DoH ไปยังกลุ่มผู้ให้บริการขนาดใหญ่เพียงไม่กี่ราย เช่น Google, Cloudflare และ Quad9 แม้ว่าบริษัทเหล่านี้จะมีนโยบายความเป็นส่วนตัวที่เข้มแข็ง แต่การตั้งค่านี้ก็ทำให้ที่อยู่ของอินเทอร์เน็ตอยู่ในมือของยักษ์ใหญ่ทางธุรกิจเพียงไม่กี่ราย

นี่เป็นการเปลี่ยนปัญหาเป็นอีกปัญหาหนึ่ง

แทนที่ผู้ให้บริการอินเทอร์เน็ต (ISP) ในพื้นที่ของคุณจะมีข้อมูลเกี่ยวกับพฤติกรรมการท่องเว็บของคุณ ตอนนี้การมองเห็นนี้ได้เปลี่ยนไปยังยักษ์เทคโนโลยีอีกตัวหนึ่ง สำหรับผู้ที่รู้สึกไม่สบายใจเกี่ยวกับการติดตามข้อมูลจากบริษัท นี่เป็นเรื่องที่น่ากังวลอย่างมาก.

ปัญหาการจัดการเครือข่าย

สำหรับผู้ที่จัดการเครือข่าย—ไม่ว่าจะในบริษัท โรงเรียน หรือแม้แต่ในบ้านที่มีการควบคุมจากผู้ปกครอง—DoH อาจเป็นปัญหาใหญ่ พวกเขาเคยพึ่งพาการตรวจสอบการจราจร DNS เพื่อรักษาความปลอดภัยให้กับเครือข่ายของตน.

การดูแลในลักษณะนี้เป็นสิ่งจำเป็นสำหรับ:

- การบังคับใช้นโยบายความปลอดภัย: การบล็อกการจราจรไปยังโดเมนที่รู้จักกันว่ามีมัลแวร์ สแกมฟิชชิ่ง และศูนย์ควบคุมบอทเน็ต.

- การกรองเนื้อหา: การป้องกันไม่ให้เนื้อหาที่ไม่เหมาะสมหรือเนื้อหาสำหรับผู้ใหญ่เข้ามาในเครือข่ายในสถานที่เช่นโรงเรียนและบ้าน.

- การปฏิบัติตามกฎระเบียบ: การทำให้แน่ใจว่ากิจกรรมในเครือข่ายตรงตามข้อกำหนดทางกฎหมายหรืออุตสาหกรรมเฉพาะ.

DoH โดยพื้นฐานแล้วทำให้การป้องกันแบบดั้งเดิมที่อิงจาก DNS ทั้งหมดนี้ไม่สามารถใช้งานได้ เนื่องจากคำขอ DNS ถูกเข้ารหัสและดูเหมือนการจราจรเว็บ HTTPS ปกติ จึงทำให้มันมองไม่เห็นต่อไฟร์วอลล์และอุปกรณ์กรองส่วนใหญ่ สิ่งนี้อาจทำให้การป้องกันของเครือข่ายอ่อนแอลงและทำให้เกิดช่องโหว่ในนโยบายความปลอดภัยที่ถูกสร้างขึ้นอย่างรอบคอบ.

ความขัดแย้งหลักที่นี่คือการต่อสู้แบบคลาสสิก: ความเป็นส่วนตัวของผู้ใช้แต่ละคนกับการควบคุมเครือข่ายแบบรวมศูนย์ ฟีเจอร์ที่ช่วยให้ผู้ใช้หลีกเลี่ยงการเซ็นเซอร์ยังช่วยให้พนักงานสามารถข้ามการกรองความปลอดภัยที่สำคัญได้.

นี่ได้จุดประกายการถกเถียงที่ร้อนแรงในอุตสาหกรรม ผู้เชี่ยวชาญด้านความปลอดภัยชี้ให้เห็นว่า DoH แม้ว่าจะมีเจตนาดี แต่สามารถทำให้เครื่องมือที่ออกแบบมาเพื่อปกป้องเราตาบอด เราได้เห็นมัลแวร์เริ่มใช้ DoH เพื่อปกปิดการสื่อสารของมัน ทำให้มันยากขึ้นมากที่จะตรวจจับและปิดการทำงาน.

การหาวิธีที่สมดุล

การถกเถียงทั้งหมดนี้แสดงให้เห็นว่า DoH ไม่ใช่ทางออกที่เหมาะกับทุกคน สำหรับบุคคลที่ใช้เครือข่าย Wi-Fi สาธารณะที่ไม่น่าเชื่อถือในร้านกาแฟ ประโยชน์ของมันชัดเจนมาก ความเสี่ยงที่ใครบางคนจะสอดแนมกิจกรรมของคุณสูง และ DoH เพิ่มชั้นการป้องกันที่สำคัญ.

แต่ในสภาพแวดล้อมที่มีการจัดการ เช่น สำนักงานของบริษัทหรือโรงเรียน การคำนวณจะแตกต่างออกไป ที่นี่ ความต้องการด้านความปลอดภัยทั่วทั้งเครือข่ายและการกรองเนื้อหามักจะมีความสำคัญมากกว่าการเพิ่มความเป็นส่วนตัวจาก DNS ที่เข้ารหัส นี่คือเหตุผลที่หลายองค์กรเลือกที่จะบล็อก DoH ในเครือข่ายของตน โดยบังคับให้คำขอ DNS ทั้งหมดกลับไปที่เซิร์ฟเวอร์ที่มีการตรวจสอบของตนเอง.

ในท้ายที่สุด การเข้าใจว่า DNS over HTTPS คืออะไรจริงๆ หมายถึงการเห็นทั้งพลังและข้อบกพร่องของมัน มันเป็นเครื่องมือที่ยอดเยี่ยมในการเสริมสร้างความเป็นส่วนตัวส่วนบุคคล แต่การใช้มันอย่างไรและที่ไหนต้องการการพิจารณาอย่างรอบคอบ สำหรับผู้ดูแลเครือข่าย การปรับตัวให้เข้ากับโลกที่มี DoH หมายถึงการพัฒนายุทธศาสตร์ความปลอดภัยของตนและหาวิธีใหม่ในการปกป้องผู้ใช้โดยไม่ต้องพึ่งพาการตรวจสอบ DNS แบบเก่า.

วิธีเปิดใช้งานและทดสอบ DNS Over HTTPS

การเปิดใช้งาน DNS over HTTPS นั้นง่ายกว่าที่คุณคิด เบราว์เซอร์และระบบปฏิบัติการส่วนใหญ่ที่เราใช้ในทุกวันนี้มีการสนับสนุน DoH อยู่แล้ว ซึ่งหมายความว่าคุณสามารถเพิ่มชั้นความเป็นส่วนตัวที่สำคัญในการท่องเว็บของคุณได้ด้วยการคลิกเพียงไม่กี่ครั้ง.

คู่มือนี้จะพาคุณไปเปิดใช้งาน DoH บนแพลตฟอร์มที่พบบ่อยที่สุด หลังจากที่คุณตั้งค่าเสร็จแล้ว เราจะพูดถึงวิธีการตรวจสอบอย่างรวดเร็วว่าการรับส่งข้อมูล DNS ของคุณถูกเข้ารหัสและถูกเก็บไว้ไม่ให้มองเห็นจริงหรือไม่

การเปิดใช้งาน DoH ในเว็บเบราว์เซอร์ของคุณ

สำหรับพวกเราส่วนใหญ่ วิธีที่ง่ายที่สุดในการเริ่มต้นใช้งาน DoH คือการเปิดใช้งานมันโดยตรงในเว็บเบราว์เซอร์ วิธีนี้ดีมากเพราะมันเข้ารหัสการค้นหาชื่อโดเมนทั้งหมดที่เบราว์เซอร์ของคุณทำ ไม่ว่าการตั้งค่าเครือข่ายหลักของคอมพิวเตอร์ของคุณจะเป็นอย่างไร

Google Chrome

- คลิกที่ไอคอนเมนูสามจุดที่มุมขวาบนและไปที่ การตั้งค่า.

- จากนั้นไปที่ ความเป็นส่วนตัวและความปลอดภัย และคลิกที่ ความปลอดภัย.

- เลื่อนลงไปที่พื้นที่ "ขั้นสูง" และมองหาตัวเลือก ใช้ DNS ที่ปลอดภัย.

- เปิดใช้งานมัน โดยค่าเริ่มต้น Chrome จะพยายามใช้บริการของผู้ให้บริการอินเทอร์เน็ตปัจจุบันของคุณหากรองรับ DoH สำหรับความเป็นส่วนตัวที่ดีกว่า ฉันขอแนะนำให้เลือก "ด้วย" และเลือกผู้ให้บริการเฉพาะเช่น Cloudflare (1.1.1.1) หรือ Google (Public DNS).

Mozilla Firefox

- คลิกที่เมนู "แฮมเบอร์เกอร์" สามบรรทัดที่มุมขวาบนและเลือก การตั้งค่า.

- อยู่ในแผง ทั่วไป เลื่อนลงไปที่ การตั้งค่าเครือข่าย และคลิกที่ปุ่ม การตั้งค่า....

- ในหน้าต่างใหม่ที่ปรากฏขึ้น เลื่อนลงไปที่ด้านล่างและทำเครื่องหมายในช่อง เปิดใช้งาน DNS ผ่าน HTTPS.

- จากนั้นคุณสามารถเลือกผู้ให้บริการจากรายการหรือป้อนผู้ให้บริการที่กำหนดเองหากคุณมีผู้ให้บริการที่ชื่นชอบ.

การเปิดใช้งาน DoH ในเบราว์เซอร์ของคุณเป็นการชนะอย่างรวดเร็วสำหรับความเป็นส่วนตัว มันทำให้กิจกรรมเว็บส่วนใหญ่ของคุณปลอดภัยโดยไม่ต้องการการเปลี่ยนแปลงทางเทคนิคที่ลึกซึ้งในระบบปฏิบัติการของคุณ.

การเปิดใช้งาน DoH บนระบบปฏิบัติการของคุณ

หากคุณต้องการการป้องกันที่เกินกว่าการใช้เว็บเบราว์เซอร์และครอบคลุมแอปอื่น ๆ คุณสามารถเปิดใช้งาน DoH ที่ระดับระบบปฏิบัติการได้ สิ่งสำคัญคือต้องทราบว่าในขณะที่นี่เป็นฟีเจอร์มาตรฐานใน Windows 11 แต่ไม่เคยมีการเปิดตัวอย่างเป็นทางการใน Windows 10.

Windows 11

- เปิด การตั้งค่า และไปที่ เครือข่ายและอินเทอร์เน็ต.

- เลือกการเชื่อมต่อที่คุณกำลังใช้ ไม่ว่าจะเป็น Wi-Fi หรือ Ethernet.

- คลิกที่ คุณสมบัติฮาร์ดแวร์.

- มองหาการ กำหนดค่าเซิร์ฟเวอร์ DNS และคลิกที่ปุ่ม แก้ไข ข้างๆ.

- เปลี่ยนการตั้งค่าจาก "อัตโนมัติ (DHCP)" เป็น Manual.

- เปิดใช้งาน IPv4 และพิมพ์ที่อยู่ IP สำหรับผู้ให้บริการ DoH ของคุณ (สำหรับ Cloudflare นั่นคือ

1.1.1.1และ1.0.0.1). - ตอนนี้ในเมนูดรอปดาวน์ การเข้ารหัส DNS ที่ต้องการ ให้เลือก เข้ารหัสเท่านั้น (DNS ผ่าน HTTPS) กด บันทึก และคุณก็เสร็จเรียบร้อย.

วิธีการยืนยันว่า DoH กำลังทำงาน

เมื่อคุณเปิดใช้งาน DoH แล้ว เป็นความคิดที่ดีที่จะตรวจสอบให้แน่ใจว่ามันกำลังทำงานอยู่ การตรวจสอบอย่างรวดเร็วจะทำให้คุณมั่นใจว่าคำขอ DNS ของคุณถูกเข้ารหัสอย่างถูกต้อง.

เครื่องมือที่ยอดเยี่ยมสำหรับสิ่งนี้คือ การตรวจสอบความปลอดภัยในการท่องเว็บของ Cloudflare เพียงโหลดหน้าเว็บ และมันจะทำการทดสอบการเชื่อมต่อของคุณโดยอัตโนมัติ สิ่งที่คุณสนใจคือ "Secure DNS"—เครื่องหมายถูกสีเขียวหมายความว่าคำขอของคุณถูกส่งผ่านช่องทางที่เข้ารหัส.

หากคุณได้รับสัญญาณไฟเขียว คุณก็พร้อมแล้ว หากไม่ใช่ ให้กลับไปตรวจสอบการตั้งค่าของคุณอีกครั้งหรืออาจลองผู้ให้บริการ DoH ที่แตกต่างกัน โปรดทราบว่าการเชื่อมต่อที่ช้าอาจรบกวนผลการทดสอบได้; คุณสามารถเรียนรู้เพิ่มเติมเกี่ยวกับวิธีการ ทดสอบความเร็วอินเทอร์เน็ตอย่างแม่นยำ ในคู่มือเฉพาะของเรา.

คำถามที่พบบ่อยเกี่ยวกับ DNS ผ่าน HTTPS

เมื่อผู้คนเริ่มใช้ DNS ผ่าน HTTPS มากขึ้น คำถามทั่วไปบางข้อมักจะเกิดขึ้นเสมอ การเข้าใจคำถามเหล่านี้ช่วยให้คุณเข้าใจว่า DoH เหมาะสมกับเครื่องมือความเป็นส่วนตัวของคุณอย่างไรและควรคาดหวังอะไรเมื่อคุณเปิดใช้งาน มาดูกันที่คำถามที่พบบ่อยที่สุด.

การใช้ DoH จะทำให้การเชื่อมต่ออินเทอร์เน็ตของฉันช้าลงหรือไม่?

โดยส่วนใหญ่แล้ว ไม่ การมีผลกระทบที่ DoH มีต่อความเร็วในการท่องเว็บของคุณมักจะเล็กน้อยมากจนคุณจะไม่สังเกตเห็นเลย ในขณะที่การเพิ่มการเข้ารหัสจะทำให้มีภาระเล็กน้อยต่อคำขอ DNS แต่คอมพิวเตอร์และเครือข่ายสมัยใหม่มีความเร็วมากจนสามารถจัดการได้โดยไม่รู้สึกเหนื่อย.

ในบางกรณี คุณอาจเห็นการ เพิ่มขึ้น ของความเร็ว หากเซิร์ฟเวอร์ DNS เริ่มต้นของผู้ให้บริการอินเทอร์เน็ตของคุณช้า การเปลี่ยนไปใช้บริการ DoH ที่มีประสิทธิภาพสูงจากผู้ให้บริการเช่น Cloudflare หรือ Google อาจทำให้เว็บไซต์โหลดเร็วขึ้นได้จริงๆ ความล่าช้าที่เล็กน้อยจากการเข้ารหัสเป็นราคาที่เล็กน้อยที่จะจ่ายสำหรับการอัปเกรดความเป็นส่วนตัวและความปลอดภัยที่ใหญ่โต.

สรุป: สำหรับคนส่วนใหญ่ ความแตกต่างด้านประสิทธิภาพนั้นไม่สำคัญ ความปลอดภัยที่คุณได้รับจาก DNS ที่เข้ารหัสนั้นคุ้มค่าอย่างยิ่ง.

DoH เป็นการทดแทนที่สมบูรณ์สำหรับ VPN หรือไม่?

ไม่เลย คิดว่า DoH และเครือข่ายส่วนตัวเสมือน (VPN) เป็นเครื่องมือที่แตกต่างกันสองอย่างที่ทำงานร่วมกันได้อย่างยอดเยี่ยม. พวกเขาแก้ปัญหาส่วนต่าง ๆ ที่สำคัญไม่แพ้กันในปริศนาความเป็นส่วนตัวออนไลน์

นี่คือวิธีที่ง่ายในการมองดูงานของพวกเขา:

- DNS over HTTPS (DoH): นี่คือการเข้ารหัส เฉพาะ การค้นหา DNS—ในขณะที่เบราว์เซอร์ของคุณขอที่อยู่ IP ของเว็บไซต์ มันหยุดผู้ดักฟังไม่ให้เห็นว่าเว็บไซต์ไหนที่คุณพยายามจะเข้าไปเยี่ยมชม

- Virtual Private Network (VPN): นี่คือการเข้ารหัส ทั้งหมด ของการรับส่งข้อมูลทางอินเทอร์เน็ตของคุณและซ่อนที่อยู่ IP ที่แท้จริงของคุณจากเว็บไซต์ที่คุณเชื่อมต่อ มันเป็นเกราะป้องกันความเป็นส่วนตัวที่ครอบคลุมมากขึ้นสำหรับทุกสิ่งที่คุณทำออนไลน์

การเปรียบเทียบอาจช่วยได้: DoH เหมือนกับการใส่ที่อยู่ปลายทางของคุณในซองที่ปิดสนิทและเป็นส่วนตัว ในขณะที่ VPN นั้นเหมือนกับการใส่รถยนต์ทั้งคันของคุณในรถบรรทุกที่ล็อคและไม่มีเครื่องหมายเพื่อไปถึงที่นั่น สำหรับการป้องกันที่ดีที่สุด คุณควรใช้ทั้งสองอย่าง

นายจ้างของฉันสามารถเห็นการท่องเว็บของฉันได้ไหมถ้าฉันใช้ DoH?

แม้ว่าจะเปิดใช้งาน DoH แล้ว คุณไม่ควรสันนิษฐานว่าคุณมองไม่เห็นในเครือข่ายของบริษัทหรือโรงเรียนที่จัดการอยู่ แม้ว่ามันจะทำให้การสอดแนมทั่วไปยากขึ้นมาก แต่มันไม่ใช่ยาครอบจักรวาลสำหรับการตรวจสอบเครือข่ายที่มุ่งมั่น

นายจ้างของคุณมีวิธีอื่นในการดูว่าเกิดอะไรขึ้น แม้ว่าการค้นหา DNS ของคุณจะถูกซ่อนอยู่ ผู้ดูแลระบบเครือข่ายที่ชาญฉลาดยังสามารถเข้าใจถึงกิจกรรมของคุณได้ดีโดยการดูที่อยู่ IP ปลายทางที่คุณเชื่อมต่อ นอกจากนี้ อุปกรณ์ที่ออกโดยบริษัทหลายตัวมีซอฟต์แวร์ตรวจสอบติดตั้งอยู่โดยตรง ซึ่งสามารถเห็นทุกสิ่งที่คุณทำก่อนที่ DoH จะเข้ามาเกี่ยวข้อง DoH เป็นก้าวที่ดีสำหรับความเป็นส่วนตัว แต่ไม่สามารถข้ามระบบการตรวจสอบของบริษัทได้

พร้อมที่จะรักษาความปลอดภัยในการท่องเว็บของคุณและทำให้การทำงานของคุณง่ายขึ้นหรือยัง? ระบบนิเวศ ShiftShift Extensions มีเครื่องมือที่ทรงพลังมากมายอยู่ภายในเบราว์เซอร์ของคุณ รวมถึง Domain Checker ที่ใช้ DNS-over-HTTPS สำหรับการค้นหาแบบส่วนตัว ควบคุมชีวิตดิจิทัลของคุณด้วยคำสั่งเดียวที่รวมกันโดยการดาวน์โหลด ShiftShift Extensions วันนี้.