10 найкращих практик безпеки паролів у 2026 році

Відкрийте для себе 10 найкращих практик безпеки паролів у 2026 році. Дізнайтеся, як створювати надійні паролі, використовувати багатофакторну аутентифікацію (MFA) та захищати свої облікові записи від сучасних загроз.

Рекомендовані розширення

У епоху, коли наш цифровий слід охоплює все, від фінансових даних до особистих комунікацій, пароль залишається першою лінією захисту. Проте поширені звички, такі як повторне використання облікових даних на кількох сайтах і покладання на легко вгадувані фрази, створюють значні вразливості. Стандартні поради часто здаються застарілими і не враховують складні, автоматизовані загрози, які визначають сучасну кібербезпеку. Цей посібник призначений для того, щоб вийти за межі загальних порад, пропонуючи всебічний огляд дієвих кращих практик безпеки паролів, які актуальні сьогодні.

Ми розглянемо критичні стратегії для захисту вашого цифрового життя. Це включає не лише механіку створення дійсно сильних, унікальних паролів, але й основні практики їх ефективного управління. Ви дізнаєтеся, як правильно впроваджувати багатофакторну аутентифікацію (MFA), використовувати можливості менеджерів паролів, а також розпізнавати та уникати поширених загроз, таких як фішинг і атаки на облікові дані. Крім того, ми розглянемо, як проактивно моніторити свої облікові записи на предмет ознак компрометації та встановлювати безпечні методи відновлення.

Протягом цього списку ми надамо практичні приклади та конкретні деталі реалізації. Ми також підкреслимо, як інноваційні інструменти браузера, такі як набір розширень ShiftShift, можуть спростити та автоматизувати ці заходи безпеки. Інтегруючи такі інструменти, як безпечний Генератор Паролів та обробка лише локально, ви можете перетворити надійний захист з складного завдання на безперебійну та інтуїтивно зрозумілу частину вашої щоденної цифрової рутини. Цей посібник надає вам знання та робочі процеси, необхідні для створення стійкої позиції безпеки, захищаючи вашу чутливу інформацію від несанкціонованого доступу.

1. Використовуйте сильні, унікальні паролі для кожного облікового запису

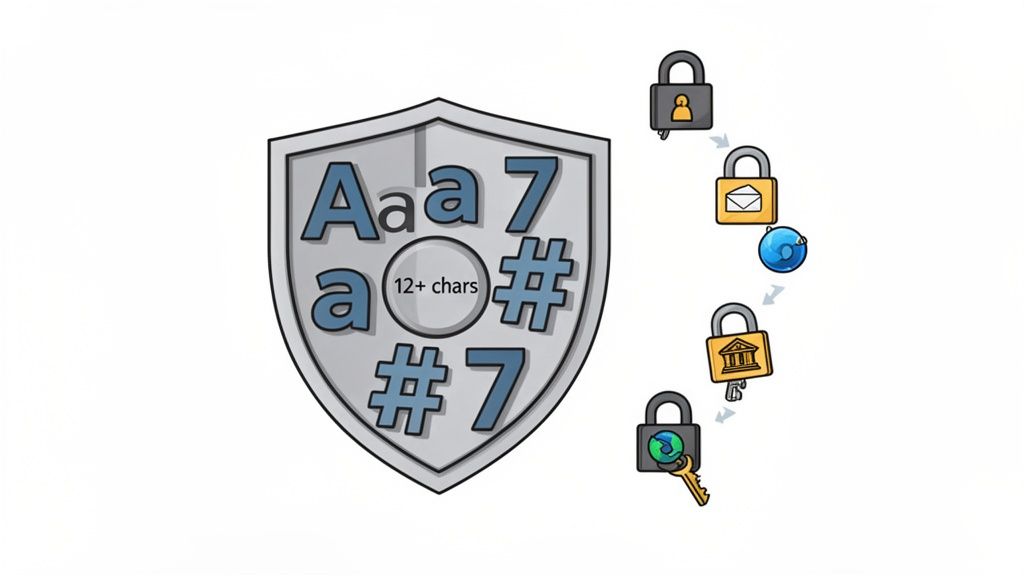

Створення окремого, складного пароля для кожного онлайн-облікового запису є найосновнішою з усіх кращих практик безпеки паролів. Сильний пароль діє як перша лінія захисту, поєднуючи великі літери, малі літери, цифри та спеціальні символи в випадковій послідовності. Ця складність робить його експоненційно важчим для зловмисників вгадати або зламати за допомогою автоматизованих методів, таких як атаки грубої сили та словникові атаки.

Аспект "унікальності" є не менш важливим. Використання одного й того ж пароля на кількох сервісах створює величезну вразливість. Якщо один сервіс буде зламано, зловмисники можуть використати витік облікових даних, щоб отримати доступ до всіх ваших інших облікових записів у так званій атаці на облікові дані. Дослідження Microsoft підкреслює цей ризик, повідомляючи, що 99,9% зламаних облікових записів, які вони відстежують, виникають через слабкі або повторно використані паролі.

Як впровадити цю практику

Мета полягає в тому, щоб створити паролі, які важко вгадати машинам і, в ідеалі, зручні для вас (хоча рекомендується використовувати менеджер паролів).

- Збільшуйте довжину замість складності: Хоча складність важлива, довжина є більш значущим фактором у силі пароля. Довший пароль, навіть простий, займає набагато більше часу для зламу, ніж короткий, складний. Ставте за мету мінімум 12-16 символів для важливих облікових записів.

- Використовуйте фрази: Замість випадкових символів створіть запам'ятовується фразу та модифікуйте її. Наприклад, "Кава робить мій ранок чудовим!" може стати

C0ffeeM@kesMyM0rn1ngGr8!. Це легше запам'ятати, але все ще дуже безпечно. - Використовуйте Генератор Паролів: Найбезпечніший метод - це використовувати інструмент, який створює криптографічно безпечні випадкові паролі. Це усуває людську упередженість і забезпечує максимальну ентропію. Для надійного та зручного варіанту ви можете дізнатися більше про генерацію сильних, випадкових паролів за допомогою інструмента ShiftShift.

Для користувачів розширень ShiftShift, які можуть отримати доступ до чутливих даних браузера, дотримання цього принципу є обов'язковим. Це захищає не лише ваші окремі облікові записи, а й центральний вузол вашої цифрової активності від несанкціонованого доступу.

2. Впровадьте багатофакторну аутентифікацію (MFA)

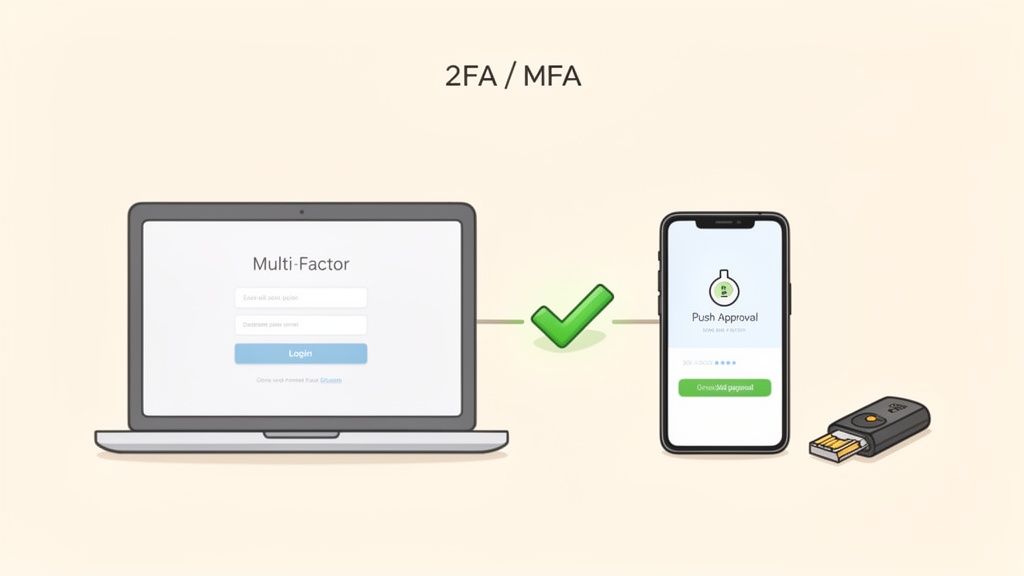

Крім сильних паролів, впровадження багатофакторної аутентифікації (MFA) додає критично важливий другий рівень захисту. MFA вимагає від вас надати два або більше факторів підтвердження для отримання доступу до ресурсу, таких як щось, що ви знаєте (ваш пароль), щось, що у вас є (ваш телефон або ключ безпеки), і щось, чим ви є (відбиток пальця). Цей багаторівневий підхід означає, що навіть якщо зловмисник вкраде ваш пароль, він все ще не зможе отримати доступ до вашого облікового запису без додаткового фактора.

Ефективність MFA добре документована. Дані Microsoft показують, що вона блокує понад 99,9% атак на компрометацію облікових записів, а Google повідомив про нульові успішні захоплення облікових записів через фішинг серед користувачів з ключами безпеки. Ця практика безпеки більше не є необов'язковою; це стандарт галузі для захисту будь-якого чутливого облікового запису, від банківських та електронних поштових до хмарних сервісів та платформ для розробників, таких як GitHub.

Як впровадити цю практику

Правильне впровадження максимізує переваги безпеки MFA, мінімізуючи при цьому тертя. Ключовим є вибір правильних методів і їх безпечне управління.

- Пріоритет сильнішим факторам: Хоча будь-яка MFA краща, ніж жодна, не всі методи є рівними. Апарати безпеки (наприклад, YubiKey, Titan) пропонують найвищий рівень захисту від фішингу. Додатки-автентифікатори, такі як Authy або Google Authenticator, є значним кроком вперед у порівнянні з SMS, які вразливі до атак на SIM-картки.

- Увімкніть спочатку на електронній пошті: Ваш основний обліковий запис електронної пошти часто є ключем для скидання паролів для всіх ваших інших сервісів. Спочатку його захист є важливим кроком. Для глибшого занурення в це, розгляньте можливість консультації з посібником з багатофакторної аутентифікації для безпеки електронної пошти.

- Безпечно зберігайте резервні коди: Коли ви налаштуєте MFA, ви отримаєте резервні коди, які можна використовувати, якщо ви втратите свій основний пристрій.

- Зберігайте ці коди в безпечному, зашифрованому місці, наприклад, у менеджері паролів, але окремо від пароля облікового запису.

Для користувачів ShiftShift Extensions важливо увімкнути MFA на ваших основних облікових записах (таких як ваш обліковий запис Google або Microsoft, пов'язаний з браузером). Це забезпечує надійний захист, гарантуючи, що центральний вузол, що контролює ваші розширення браузера та їх дані, залишається виключно вашим.

3. Використовуйте надійний менеджер паролів

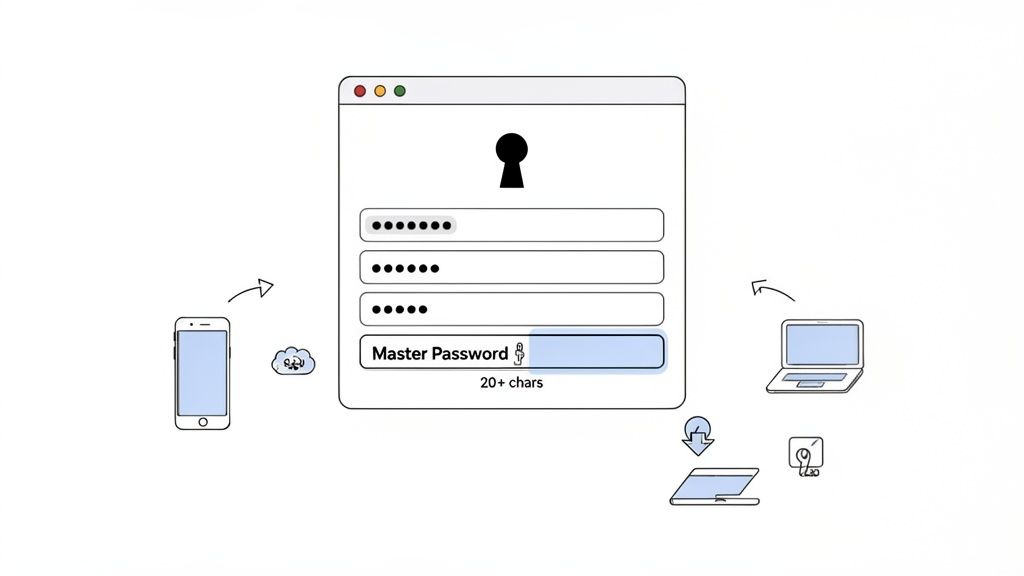

Використання сильних, унікальних паролів для кожного облікового запису є основним принципом безпеки паролів, але людська пам'ять не може впоратися з цим. Менеджер паролів вирішує цю проблему, безпечно генеруючи, зберігаючи та автоматично заповнюючи облікові дані. Ці інструменти діють як зашифрований цифровий сейф, вимагаючи від вас запам'ятати лише один сильний головний пароль для доступу до всіх інших, ефективно вирішуючи конфлікт між безпекою та зручністю.

Цей підхід є важливою інфраструктурою для сучасного цифрового життя, особливо для розробників та технічних фахівців, які керують десятками або навіть сотнями облікових записів у різних службах та середовищах. Замість того, щоб покладатися на ненадійні методи, такі як електронні таблиці або зберігання в браузері, спеціалізований менеджер паролів використовує надійну, нульову знання шифрування для захисту ваших даних. Це означає, що навіть постачальник не може отримати доступ до ваших збережених облікових даних.

Як реалізувати цю практику

Вибір та правильна конфігурація менеджера паролів є критично важливими для встановлення безпечного цифрового фундаменту.

- Виберіть надійного постачальника: Шукайте менеджерів з сильною репутацією та прозорими практиками безпеки. Варіанти варіюються від вибору з відкритим кодом, такого як Bitwarden, до рішень корпоративного рівня, таких як 1Password, і локальних, офлайн альтернатив, таких як KeePass.

- Створіть незламний головний пароль: Це єдиний найважливіший пароль, який у вас є. Зробіть його довгим паролем з 20+ символів, який є унікальним і ніколи не використовувався раніше.

- Увімкніть багатофакторну автентифікацію (MFA): Захистіть свій сейф, вимагаючи другого етапу перевірки, такого як додаток-автентифікатор або фізичний ключ безпеки, перед наданням доступу. Це додає критично важливий рівень захисту.

- Використовуйте вбудований генератор: Нехай менеджер паролів створює криптографічно випадкові паролі для всіх нових облікових записів. Це усуває людську упередженість і забезпечує максимальну міцність, функція, вбудована безпосередньо в інструменти, такі як генератор паролів ShiftShift.

Після того, як ви вибрали менеджер паролів, ознайомтеся з основними найкращими практиками менеджера паролів, щоб максимізувати його переваги безпеки. Регулярно перевіряйте свій сейф на наявність слабких, повторно використовуваних або старих паролів і своєчасно оновлюйте їх.

4. Увімкніть двоетапну перевірку на облікових записах електронної пошти

Ваш обліковий запис електронної пошти є головним ключем до вашого цифрового життя. Це центральний вузол для посилань на скидання пароля, сповіщень про безпеку та чутливих комунікацій. Захистити його більше, ніж просто паролем, є однією з найвищих практик безпеки паролів, які ви можете прийняти. Увімкнення двоетапної перевірки (2SV), також відомої як двофакторна автентифікація (2FA), додає критично важливий другий рівень захисту, гарантуючи, що навіть якщо ваш пароль буде вкрадено, ваш обліковий запис залишиться недоступним.

Цей метод вимагає другого елемента інформації, крім вашого пароля, для надання доступу. Це може бути код з додатку-автентифікатора, фізичний ключ безпеки або запит, надісланий на ваш надійний пристрій. Для цінних цілей, таких як ваш основний обліковий запис Gmail або Microsoft, який можна використовувати для скидання паролів для майже всіх ваших інших служб, впровадження 2SV ефективно нейтралізує загрозу простого витоку пароля.

Як реалізувати цю практику

Налаштування 2SV є простим процесом, що суттєво підвищує безпеку. Мета полягає в тому, щоб унеможливити входження зловмисника без фізичного доступу до одного з ваших пристроїв.

- Віддавайте перевагу додаткам-автентифікаторам над SMS: Хоча 2SV на основі SMS краще, ніж нічого, він вразливий до атак SIM-swapping. Використовуйте додаток для одноразового пароля на основі часу (TOTP), такий як Google Authenticator або Authy, для більш безпечного методу перевірки. Основні постачальники, такі як Google та Microsoft, активно підтримують це.

- Зареєструйте резервні методи: Завжди налаштовуйте більше ніж один метод перевірки. Зареєструйте резервний номер телефону та згенеруйте набір одноразових кодів відновлення. Зберігайте ці коди в безпечному, зашифрованому місці, окремо від вашого менеджера паролів, наприклад, в зашифрованому файлі або фізичній сейфі.

- Перевірте свій процес відновлення: Перш ніж вам це терміново знадобиться, протестуйте свої методи 2SV та відновлення. Переконайтеся, що ваш резервний номер телефону працює, і ви знаєте, де знаходяться ваші коди відновлення. Оновлюйте цю інформацію щорічно або щоразу, коли змінюєте пристрої, щоб уникнути блокування доступу до свого облікового запису.

5. Регулярно оновлюйте та патчуйте програмне забезпечення

Ефективна безпека паролів виходить за межі самого пароля; вона залежить від цілісності програмного забезпечення, яке обробляє ваші облікові дані. Регулярне оновлення та патчинг вашого програмного забезпечення є критично важливою, але часто ігнорованою, найкращою практикою для безпеки паролів. Вразливості в операційних системах, браузерах та додатках можуть бути використані зловмисниками для викрадення збережених облікових даних, запису натискань клавіш або повного обходу заходів автентифікації.

Оновлення програмного забезпечення часто містять важливі патчі безпеки, які закривають ці відомі дірки, перш ніж їх можна буде широко експлуатувати. Наприклад, відома вразливість Log4Shell у 2021 році вплинула на мільйони додатків і дозволила зловмисникам виконувати код віддалено, підкреслюючи, як одна незапатчена помилка може мати катастрофічні наслідки. Підтримка актуальності вашого програмного забезпечення забезпечує захист від останніх виявлених загроз.

Як реалізувати цю практику

Інтеграція оновлень програмного забезпечення у вашу рутину є простим, але потужним звичкою безпеки. Мета полягає в тому, щоб мінімізувати вікно можливостей для зловмисників експлуатувати відомі вразливості.

- Увімкніть автоматичні оновлення: Це найефективніший спосіб залишатися захищеним. Налаштуйте свої операційні системи (такі як Windows та macOS) та основні програми для автоматичної установки оновлень. Сучасні браузери, такі як Chrome та Firefox, розроблені для тихого оновлення у фоновому режимі, що є ключовою функцією для підтримки безпеки.

- Регулярно перевіряйте розширення браузера: Розширення працюють у контексті безпеки вашого браузера і можуть мати значні привілеї. Щотижня вручну перевіряйте оновлення для своїх розширень, відвідуючи сторінку управління розширеннями вашого браузера (наприклад,

chrome://extensions). - Це забезпечує своєчасне виправлення будь-яких виявлених вразливостей.

- Пріоритетність патчів операційної системи: Ваша ОС є основою безпеки вашого пристрою. Звертайте увагу на сповіщення про безпекові патчі від постачальника ОС та встановлюйте їх якомога швидше. Ці оновлення часто усувають загрози на системному рівні, які можуть скомпрометувати всі програми на вашому пристрої.

Для користувачів розширень ShiftShift підтримка оновленого браузера є надзвичайно важливою. Оскільки розширення функціонує в середовищі Chrome, його безпека безпосередньо пов'язана з цілісністю браузера. Виправлений браузер забезпечує безпечний пісочницю, в якій працює ShiftShift, що захищає ваші дії та дані в браузері.

6. Уникайте фішингу та атак соціальної інженерії

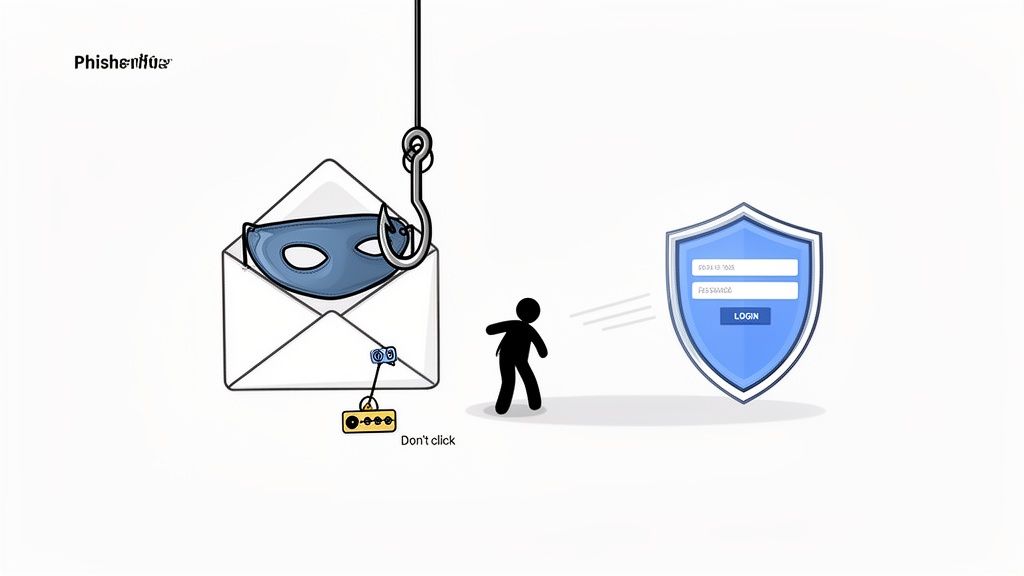

Атаки фішингу та соціальної інженерії є підступними загрозами, які обходять технічні захисти, націлюючись на людський фактор. Замість того, щоб намагатися зламати надійний пароль, зловмисники маніпулюють вами, щоб ви добровільно його надали. Ці схеми часто використовують термінову або привабливу мову, щоб створити відчуття паніки або можливості, обманюючи вас, щоб ви натискали на шкідливі посилання або розкривали чутливі облікові дані. Навіть найміцніший пароль і багатофакторна аутентифікація можуть стати марними через переконливу фішинг-схему.

Поширеність цієї тактики вражає. Дослідження IBM показує, що людська помилка є фактором у більшості витоків даних, підкреслюючи, наскільки ефективні ці ці психологічні маніпуляції. Успішні кампанії спір-фішингу проти великих технологічних компаній та шахрайства "CEO fraud", які коштують мільярди щорічно, доводять, що ніхто не застрахований. Отже, розвиток здорового скептицизму є однією з найважливіших найкращих практик для безпеки паролів.

Як реалізувати цю практику

Ключ до захисту від цих атак - це усвідомленість і послідовний, обережний підхід до непроханих комунікацій. Формування звички перевірки може нейтралізувати загрозу до того, як вона загостриться.

- Ретельно перевіряйте відправників і посилання: Завжди перевіряйте повну електронну адресу відправника, а не лише ім'я відображення. Перед тим, як натискати на будь-яке посилання, наведіть курсор на нього, щоб попередньо переглянути фактичну URL-адресу призначення, щоб переконатися, що вона відповідає законному домену.

- Перейдіть безпосередньо на веб-сайти: Замість того, щоб натискати на посилання в електронному листі, яке просить вас увійти, відкрийте браузер і введіть адресу веб-сайту вручну. Це повністю усуває ризик потрапляння на підроблену сторінку входу.

- Будьте обережні з терміновістю: Зловмисники створюють відчуття терміновості, щоб змусити вас діяти без роздумів. Будьте одразу підозрілими до будь-якого повідомлення, яке вимагає термінових дій, погрожує закриттям облікового запису або пропонує занадто хорошу, щоб бути правдою, винагороду.

- Перевіряйте через окремий канал: Якщо ви отримали підозрілий запит від колеги або служби, зв'яжіться з ними через відомий, окремий метод комунікації (наприклад, телефонний дзвінок або нове повідомлення), щоб підтвердити його законність.

- Використовуйте функції безпеки браузера: Сучасні браузери надають чіткі індикатори безпеки, такі як значок замка для HTTPS. Ви також можете покращити свою безпеку, використовуючи зашифрований DNS, і ви можете дізнатися більше про те, як DNS через HTTPS зміцнює вашу конфіденційність та захищає від певних атак.

7. Моніторинг облікових записів для сповіщення про порушення та підозрілу активність

Навіть найсильніший пароль може бути скомпрометований, якщо сервіс, що його зберігає, зазнає витоку даних. Проактивний моніторинг є критично важливим рівнем захисту, що дозволяє вам швидко реагувати, коли ваші облікові дані стають доступними. Ця практика передбачає регулярну перевірку ваших облікових записів на предмет відомих витоків та спостереження за активністю вашого облікового запису на наявність ознак несанкціонованого доступу.

Ця пильність перетворює вашу безпеку з пасивної на активну. Замість того, щоб чекати сповіщення про те, що ваш обліковий запис був зловжито, ви можете виявити первинне порушення та вжити термінових заходів, таких як зміна пароля, перш ніж завдано значної шкоди. Це ключовий компонент комплексної стратегії безпеки паролів.

Як реалізувати цю практику

Ефективний моніторинг поєднує автоматизовані інструменти з ручними перевірками ваших найважливіших облікових записів. Мета полягає в створенні системи, яка сповіщає вас про потенційні загрози, як тільки вони виявляються.

- Використовуйте служби сповіщення про витоки: Регулярно перевіряйте свої електронні адреси в базах даних відомих витоків. Служби, такі як "Have I Been Pwned" Троя Ханта, є безцінними для цього. Багато сучасних менеджерів паролів також інтегрують цю функціональність, автоматично сповіщаючи вас, якщо пароль, який ви зберегли, з'явився у витоку даних.

- Увімкніть сповіщення про вхід та безпеку: Налаштуйте свої важливі облікові записи (такі як електронна пошта, банківські та соціальні мережі) для надсилання вам сповіщення електронною поштою або текстовим повідомленням про нові входи або підозрілу активність. Це забезпечує сповіщення в реальному часі про потенційний несанкціонований доступ.

- Переглядайте журнали активності облікового запису: Періодично перевіряйте історію входів та останні журнали активності для ваших основних електронних та фінансових облікових записів. Шукайте незнайомі пристрої, місця або часи доступу. Якщо ви знайдете щось підозріле, негайно відкличте доступ для цього пристрою та змініть свій пароль.

- Довіряйте своїм інструментам: Коли ви використовуєте розширення браузера, такі як ShiftShift, які виконують різні завдання локально, безпека ваших даних є найважливішою. Оскільки ці інструменти працюють у вашому браузері, важливо переконатися, що не відбувається несанкціонована активність. Ви можете дізнатися більше про те, як ShiftShift пріоритизує дані користувачів, ознайомившись з його вичерпною політикою конфіденційності.

8. Захистіть методи відновлення пароля та резервні коди

Навіть найсильніший пароль не має сенсу, якщо ви заблоковані у своєму обліковому записі. Механізми відновлення пароля, такі як резервні електронні адреси, номери телефонів та резервні коди багатофакторної аутентифікації (MFA), є вашим рятівним колом, коли основна аутентифікація зазнає невдачі. Однак ці резервні варіанти часто є найслабшою ланкою у вашому ланцюзі безпеки, надаючи зловмисникам можливість скинути ваш пароль і захопити контроль над вашим обліковим записом.

Захист цих методів відновлення є критично важливим компонентом комплексної стратегії безпеки паролів. Якщо зловмисник скомпрометує вашу резервну електронну адресу, він може ініціювати скидання пароля для будь-якого облікового запису, пов'язаного з нею, обминаючи ваш складний пароль і MFA. Аналогічно, вкрадені резервні коди для таких служб, як Google або GitHub, надають негайний доступ, роблячи ваш основний пристрій двофакторної аутентифікації безкорисним.

Як реалізувати цю практику

Мета полягає в тому, щоб ставитися до ваших методів відновлення з такою ж мірою безпеки, як і до ваших основних облікових даних, забезпечуючи, щоб їх не можна було легко скомпрометувати або соціально інженерити.

- Захистіть та ізолюйте канали відновлення: Використовуйте спеціальну електронну адресу для відновлення облікового запису, яка не є загальнодоступною або не використовується для загальної кореспонденції. При налаштуванні запитань безпеки надавайте неправдиві, але запам'ятовувані відповіді. Наприклад, ім'я вашого "першого домашнього улюбленця" може бути випадковим, несуттєвим словом, яке знаєте тільки ви.

- Зберігайте резервні коди в безпеці: Коли служба, така як Google, надає вам резервні коди для двоетапної перевірки, не зберігайте їх у тому ж менеджері паролів, що й ваш основний пароль. Роздрукуйте їх і зберігайте в фізично безпечному місці, наприклад, у сейфі, або зберігайте їх у зашифрованому цифровому файлі, окремо від вашого основного сховища.

- Регулярно переглядайте та тестуйте: Принаймні раз на рік переглядайте резервні номери телефонів та електронні адреси, пов'язані з вашими критичними обліковими записами. Переконайтеся, що вони актуальні та все ще під вашим контролем. Також доцільно періодично тестувати процес відновлення, щоб ви були знайомі з ним до виникнення надзвичайної ситуації.

Зміцнюючи свої варіанти відновлення облікового запису, ви закриваєте поширений і часто експлуатований вектор атаки. Це забезпечує, що єдина особа, яка може відновити доступ до ваших заблокованих облікових записів, - це ви, що зміцнює загальну цілісність вашої цифрової ідентичності.

9. Практикуйте безпечну гігієну паролів: ніколи не діліться та не повторно використовуйте паролі

Правильна гігієна паролів включає повсякденні звички щодо того, як ви обробляєте свої облікові дані. Це основний компонент безпеки паролів, що зосереджується на запобіганні поведінці, яка підриває навіть найсильніші паролі. Два найважливіші правила гігієни паролів - ніколи не ділитися своїм паролем з ким-небудь і ніколи не повторно використовувати його в різних службах. Д sharing a password, even with a trusted colleague, creates an immediate security gap, as you lose control over who knows it and how it's stored.

Reusing passwords is a similarly dangerous practice. It creates a domino effect where a single data breach at one service can compromise all your other accounts. Attackers specifically use leaked credentials from one breach to launch credential stuffing attacks against other popular platforms, betting that users have recycled their passwords. Adhering to these hygiene principles is fundamental to maintaining a resilient security posture.

Як реалізувати цю практику

Добра гігієна паролів полягає в тому, щоб формувати безпечні звички та використовувати правильні інструменти, щоб ці звички було легко підтримувати. Мета полягає в тому, щоб ставитися до кожного пароля як до унікального, конфіденційного ключа.

- Використовуйте функцію обміну менеджера паролів: Якщо вам потрібно надати комусь доступ до облікового запису, ніколи не надсилайте пароль безпосередньо електронною поштою або в месенджері. Натомість скористайтеся вбудованою, безпечною функцією обміну надійного менеджера паролів, яка дозволяє контролювати доступ, який можна відкликати, не розкриваючи самі облікові дані.

- Впровадьте єдину аутентифікацію (SSO): Для командних середовищ SSO є золотим стандартом. Це дозволяє користувачам отримувати доступ до кількох додатків за допомогою одного набору облікових даних, які керуються центральним постачальником ідентичності. Це повністю усуває необхідність у спільних паролях, як це видно в найкращих практиках AWS IAM, які вимагають індивідуальних облікових записів користувачів замість спільних облікових даних root.

- Ніколи не записуйте паролі фізично: Уникайте зберігання паролів на стікерах, у блокнотах або на білих дошках. Ці речі легко загубити, вкрасти або сфотографувати, повністю обминаючи цифрові заходи безпеки.

- Уникайте зберігання паролів в небезпечних цифрових місцях: Не зберігайте паролі в незашифрованих текстових файлах, електронних таблицях або автозаповненні браузера на спільних або публічних комп'ютерах. Ці методи пропонують мало або зовсім не забезпечують захисту від шкідливого програмного забезпечення або несанкціонованого фізичного доступу.

Для команд і окремих осіб, особливо тих, хто працює з чутливими даними, таких як розробники та QA-інженери, які використовують ShiftShift Extensions, дотримання суворої гігієни паролів є не лише рекомендацією; це необхідність. Це гарантує, що ваші ретельно створені надійні паролі залишаються міцним захистом, а не єдиною точкою відмови.

10. Навчайте користувачів і встановлюйте політики безпеки паролів

Індивідуальні зусилля з безпеки паролів підсилюються, коли їх підтримує сильна організаційна культура та чіткі вказівки. Встановлення формальних політик паролів та навчання користувачів про сучасні загрози перетворює безпеку з особистого обов'язку на спільну, колективну відповідальність. Ця практика є критично важливою, оскільки один зламаний обліковий запис може створити загрозу безпеці, яка вплине на всю організацію.

Сильні політики, в поєднанні з безперервним навчанням, створюють стійку позицію безпеки. Коли користувачі розуміють "чому" за правилами, такими як ризик фішингу або заповнення облікових даних, вони набагато більше схильні дотримуватися їх і ставати проактивними захисниками даних компанії. Цей підхід вимагається стандартами відповідності, такими як SOC 2 і PCI-DSS, які визнають, що технології самі по собі недостатні без освічених користувачів.

Як реалізувати цю практику

Мета полягає в тому, щоб створити політики, які є як ефективними, так і зручними для користувачів, заохочуючи їх прийняття, а не обхідні шляхи. Це передбачає збалансований підхід, що включає встановлення чітких правил, надання освіти та забезпечення правильними інструментами.

- Встановіть чітку, сучасну політику: Створіть просту для розуміння політику паролів. Сучасні рекомендації, такі як ті, що надаються NIST, віддають перевагу довжині над примусовою складністю. Добрим початковим пунктом є вимога мінімум 12 символів, обов'язкове використання багатофакторної аутентифікації та заборона повторного використання паролів.

- Проводьте регулярне навчання з безпеки: Реалізуйте щоквартальне або піврічне навчання з підвищення обізнаності про безпеку. Охоплюйте поширені загрози, такі як фішинг, соціальна інженерія та небезпеки використання слабких паролів. Використовуйте реальні, анонімізовані приклади інцидентів безпеки, щоб проілюструвати вплив.

- Надавайте підтримуючі інструменти, а не лише правила: Найбільш ефективні політики є такими, що надають можливості, а не лише обмежують. Замість того, щоб лише диктувати правила, надайте користувачам затверджені інструменти, такі як корпоративні менеджери паролів і генератори паролів. Це полегшує їм дотримання найкращих практик безпеки паролів без перешкод.

- Стимулюйте позитивну культуру безпеки: Заохочуйте культуру, в якій повідомлення про потенційні проблеми безпеки є простим і винагороджується. Святкуйте працівників, які демонструють свідомість щодо безпеки. Коли безпека розглядається як колективна мета, а не як покарання, вся організація стає безпечнішою.

Порівняння 10 найкращих практик безпеки паролів

| Практика | 🔄 Складність впровадження | ⚡ Вимоги до ресурсів | ⭐ Очікувана ефективність | 📊 Типові результати / Вплив | 💡 Ідеальні випадки використання / Поради |

|---|---|---|---|---|---|

| Використовуйте сильні, унікальні паролі для кожного облікового запису | Середня — вимагає дисципліни для створення унікальних записів | Низька — рекомендується генератор паролів | ⭐⭐⭐ — значно знижує ризик повторного використання | Обмежує радіус впливу витоку; запобігає атакам на основі облікових даних | Використовуйте для всіх облікових записів; надавайте перевагу 12–16+ символам; використовуйте генератор |

| Впровадьте багатофакторну аутентифікацію (MFA) | Середня — налаштування для кожного облікового запису та планування резервного копіювання | Помірна — програми аутентифікації, апаратні ключі, пристрої | ⭐⭐⭐⭐ — блокує більшість захоплень облікових записів | Суттєво знижує несанкціонований доступ; сприяє дотриманню вимог | Критично важливо для адміністраторів/електронної пошти/хмари; надавайте перевагу апаратним ключам для цінних облікових записів |

| Використовуйте надійний менеджер паролів | Низька–Середня — початкове налаштування та управління головним паролем | Помірна — програма менеджера, можливе підписання, синхронізація пристроїв | ⭐⭐⭐ — дозволяє використовувати унікальні сильні паролі в масштабах | Зменшує повторне використання, пропонує сповіщення про витоки та безпечний обмін | Ідеально підходить для окремих осіб та команд; увімкніть MFA на менеджері |

| Увімкніть двоетапну перевірку на облікових записах електронної пошти | Низька — дотримуйтесь інструкцій постачальника | Низька — програма аутентифікації або резервний телефон | ⭐⭐⭐⭐ — захищає основний канал відновлення | Захищає відновлення облікового запису; запобігає масовому захопленню облікових записів | Увімкніть на всіх основних електронних адресах; використовуйте програму/апаратні засоби замість SMS |

| Регулярно оновлюйте та патчуйте програмне забезпечення | Низька — увімкніть автоматичні оновлення та рутинні перевірки | Низька — стабільна мережа, нагляд адміністратора | ⭐⭐⭐ — запобігає експлуатації відомих вразливостей | Зменшує ризик шкідливого програмного забезпечення/клавіатурних логерів; підтримує безпеку браузера/розширень | Увімкніть автооновлення; регулярно перевіряйте розширення та ОС |

| Уникайте фішингу та атак соціальної інженерії | Середня — постійне навчання та пильність користувачів | Низька — навчальні матеріали, симульовані тести | ⭐⭐⭐ — життєво важливо проти атак на людей | Менше успішних інцидентів фішингу; сильніша культура безпеки | Навчайте користувачів, наведіть курсор на посилання, перевіряйте відправників, проводьте симуляції |

| Моніторте облікові записи для сповіщень про витоки та підозрілу активність | Низька–Середня — підписуйтеся та регулярно переглядайте сповіщення | Низька — служби витоків, сповіщення менеджера паролів | ⭐⭐⭐ — забезпечує швидке виявлення та реагування | Раннє обмеження; проактивні зміни облікових даних після витоків | Перевіряйте HIBP щомісяця, увімкніть сповіщення менеджера, переглядайте активність входу |

| Забезпечте методи відновлення паролів та резервні коди | Середня — налаштуйте кілька способів відновлення та безпечне зберігання | Низька–Помірна — зашифроване зберігання або фізична сейф | ⭐⭐⭐ — запобігає несанкціонованому відновленню та блокуванням | Надійні процеси відновлення; менше ескалацій підтримки | Зберігайте резервні коди офлайн/зашифрованими; зареєструйте кілька контактів |

| Практикуйте безпечну гігієну паролів: ніколи не діліться або не повторно використовуйте паролі | Середня — дотримання політики та культурні зміни | Низька — політики + менеджер паролів / інструменти SSO | ⭐⭐⭐ — обмежує ризик зсередини та радіус впливу | Покращена відповідальність; зменшені інциденти спільного використання облікових даних | Використовуйте обмін менеджера паролів або SSO; забороніть обмін у відкритому вигляді |

| Навчайте користувачів та встановлюйте політики безпеки паролів | Висока — розробка політики, навчання, забезпечення дотримання | Помірна–Висока — навчальні програми, інструменти моніторингу | ⭐⭐⭐ — підтримує найкращі практики на рівні організації | Послідовна поведінка, дотримання, швидша реакція на витоки | Надайте інструменти (менеджери/генератори), регулярне навчання, чіткі політики |

Від практики до звички: інтеграція безпеки у вашу щоденну рутину

Навігація у цифровому світі вимагає більше, ніж просто знати, що робити; це вимагає послідовних, свідомих дій. Ми дослідили десять стовпів надійної безпеки паролів, від основного принципу створення сильних, унікальних облікових даних для кожного облікового запису до стратегічного впровадження багатофакторної аутентифікації (MFA) та впровадження надійних менеджерів паролів. Ми заглибилися у людський елемент, визнаючи небезпеки фішингу та соціальної інженерії, а також організаційну необхідність чітких політик безпеки. Подорож через ці найкращі практики безпеки паролів виявляє чітку істину: ваша цифрова безпека не є продуктом, який ви купуєте, а процесом, який ви розвиваєте.

Основним викликом є трансформація цих знань з контрольного списку практик у набір вкорінених, звичних звичок. Обсяг порад може здаватися приголомшливим, але прогрес досягається через поступові, високоефективні зміни. Мета не полягає в досягненні досконалості за одну ніч, а в побудові поступово сильнішої оборонної позиції.

Ваш план дій на найближчий час: три кроки до більшої безпеки

Щоб здійснити цей перехід від теорії до реальності, зосередьтеся на діях, які забезпечують найбільше підвищення безпеки з найменшими початковими зусиллями. Вважайте це вашим планом "почати зараз":

- Захистіть свій цифровий центр: Ваш обліковий запис електронної пошти є ключем до вашого цифрового королівства. Якщо ви не зробите нічого іншого сьогодні, увімкніть MFA або двоетапну перевірку на цьому обліковому записі. Ця одна дія створює потужний бар'єр проти несанкціонованого доступу, захищаючи посилання для скидання паролів та сповіщення для безлічі інших послуг.

- Прийміть централізований сейф: Виберіть і встановіть надійний менеджер паролів. Не хвилюйтеся про міграцію кожного окремого облікового запису відразу. Почніть з додавання нових облікових записів у міру їх створення та поступово переходьте на свої найважливіші логіни, такі як банківські, соціальні мережі та основні робочі інструменти. Це перший крок до остаточного усунення повторного використання паролів.

- Генеруйте, не створюйте: Припиніть намагатися придумувати складні паролі самостійно. Люди відомі своєю нездатністю створювати справжню випадковість. Натомість почніть використовувати генератор паролів для всіх нових облікових записів та для будь-яких існуючих паролів, які ви оновлюєте. Це забезпечить відповідність ваших облікових даних найвищим стандартам складності та ентропії без будь-яких розумових зусиль.

Ключове усвідомлення: Шлях до сильної безпеки не полягає в єдиній, масивній перебудові. Це серія малих, послідовних і розумних виборів, які накопичуються з часом, створюючи стійку та адаптивну оборону проти еволюціонуючих загроз.

Поза основами: Виховання мислення безпеки

Коли ці основні звички встановлені, більш широкі принципи, про які ми говорили, стануть легшими для інтеграції. Ви природно станете більш скептичними до небажаних електронних листів, розпізнаючи ознаки фішингових спроб. Регулярне оновлення програмного забезпечення стане рутинним завданням, а не набридливою перервою. Ви будете критично мислити про методи відновлення, які ви встановлюєте для своїх облікових записів, вибираючи безпечні, попередньо згенеровані резервні коди замість легко вгадуваних запитань безпеки.

Оволодіння цими найкращими практиками безпеки паролів - це більше, ніж просто захист даних; це про відновлення контролю та спокою. Це про забезпечення того, щоб ваша особиста інформація, фінансові активи та цифрова ідентичність залишалися вашими і тільки вашими. Перетворюючи ці практики на щоденні звички, ви не просто реагуєте на загрози; ви проактивно будуєте цифрове життя, яке є стійким за задумом. Зусилля, які ви інвестуєте сьогодні, є прямою інвестицією у вашу майбутню безпеку та цифрове благополуччя.

Готові перетворити найкращі практики на беззусильні звички? ShiftShift Extensions надає необхідні інструменти в браузері, включаючи потужний Генератор паролів для створення непереможних облікових даних на льоту. Спрощуйте свій робочий процес безпеки та підвищуйте свою продуктивність, завантаживши універсальний набір інструментів з ShiftShift Extensions сьогодні.