ما هو DNS عبر HTTPS: دليل لتصفح مشفر

هل أنت فضولي بشأن ما هو DNS عبر HTTPS (DoH)؟ تشرح هذه الدليل كيف يقوم DoH بتشفير استعلامات DNS الخاصة بك لتعزيز الخصوصية، وتجاوز الحجب، وتأمين تصفحك.

الإضافات الموصى بها

DNS عبر HTTPS، أو DoH، هو بروتوكول حديث مصمم للحفاظ على خصوصية تصفحك على الويب. يقوم بذلك عن طريق تشفير الخطوة الأولى التي تقوم بها على الإنترنت: البحث عن عنوان موقع ويب. فكر في الأمر كما لو كنت تستبدل بطاقة بريدية عامة برسالة مغلقة خاصة. طلبك مخفي عن أعين المتطفلين على الشبكة.

مشكلة الخصوصية التي يحلها DNS عبر HTTPS

كلما زرت موقع ويب، يحتاج جهازك إلى ترجمة الاسم الذي تكتبه (مثل example.com) إلى عنوان IP يمكن للآلة قراءته. يتم التعامل مع ذلك بواسطة نظام أسماء النطاقات (DNS)، الذي يعد بمثابة دليل الهاتف للإنترنت.

على مدى عقود، كان هذا البحث في DNS غير مشفر تمامًا، يحدث في العلن. وهذا يعني أن مزود خدمة الإنترنت الخاص بك (ISP)، أو مسؤول شبكة مكتبك، أو أي شخص يتجسس على اتصال Wi-Fi عام يمكنه رؤية كل موقع تبحث عنه. إنه مثل إعلان وجهتك للجميع في الغرفة قبل أن تذهب إلى هناك.

تخلق هذه الحالة من عدم الخصوصية بعض المشكلات الخطيرة:

- تتبع مزود خدمة الإنترنت: يمكن لمزود الإنترنت الخاص بك بسهولة تسجيل تاريخ تصفحك بالكامل. يمكنهم استخدام هذه البيانات للإعلانات المستهدفة أو بيعها لوكلاء البيانات.

- التنصت على Wi-Fi العامة: على شبكة مقهى أو مطار، يمكن للمهاجمين بسهولة مراقبة طلبات DNS الخاصة بك لتحديد هويتك أو رؤية الخدمات التي تستخدمها.

- اختطاف DNS: يمكن لمهاجم سيئ أن يعترض طلب DNS غير المشفر الخاص بك ويرسل عنوان IP مزيف، مما يوجهك إلى موقع تصيد مصمم لسرقة بيانات اعتمادك.

إغلاق الظرف الرقمي

يغير DNS عبر HTTPS قواعد اللعبة من خلال لف هذه الطلبات في نفس بروتوكول HTTPS الآمن الذي يحمي معاملاتك المصرفية والتسوق عبر الإنترنت. هذه الابتكار، الذي دفع به اللاعبون الرئيسيون مثل جوجل وموزيلا بدءًا من حوالي 2016، يجعل طلبات DNS الخاصة بك تبدو مثل أي حركة مرور ويب مشفرة أخرى.

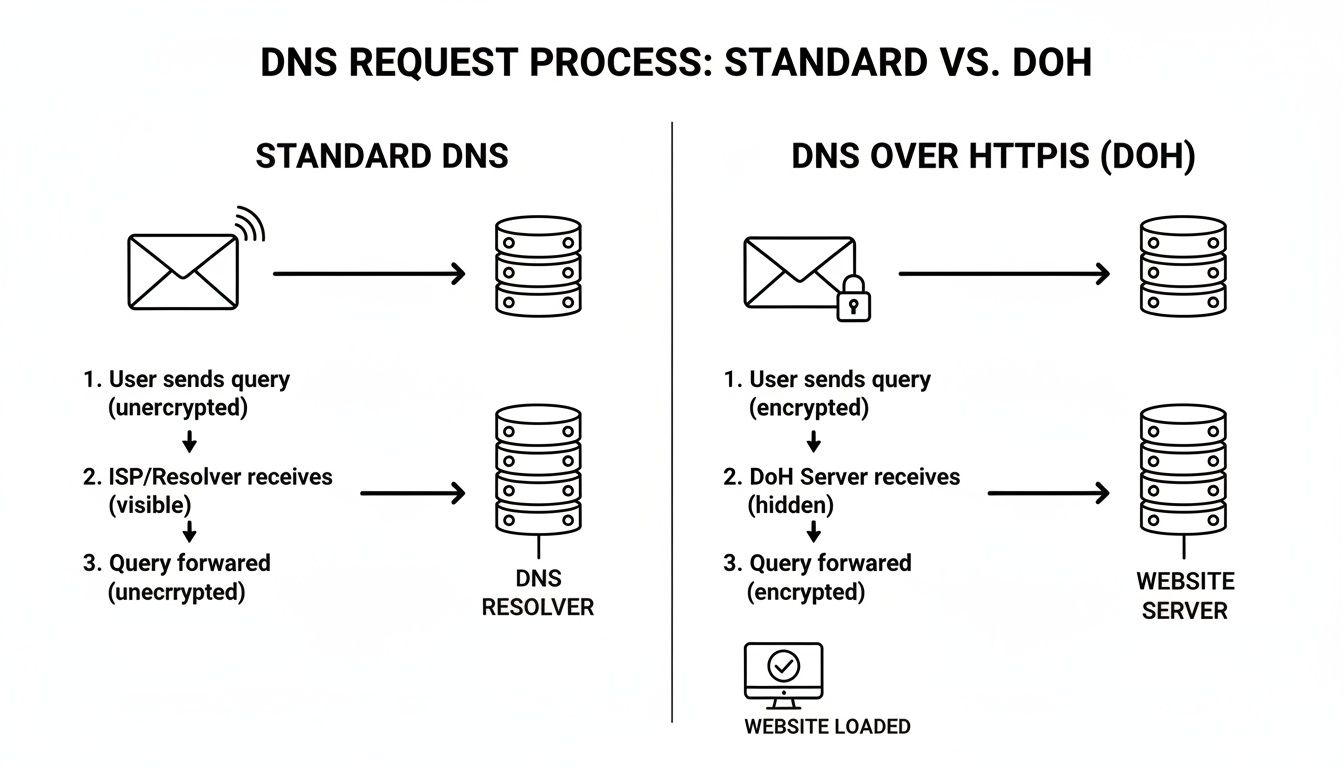

يوضح هذا الرسم البياني كيف يقوم DoH بإخفاء استعلام DNS داخل نفق HTTPS آمن، مما يرسله بأمان إلى المحلل.

الجزء الحاسم هو أن كل من طلبك واستجابة الخادم محميان داخل هذا الاتصال المشفر. لا يمكن لأحد في المنتصف رؤيتهما أو العبث بهما. يمكنك العثور على مزيد من السياق التاريخي حول أصول DoH من Control D.

من خلال دمج طلبات DNS مع حركة مرور HTTPS العادية، يقوم DoH بتمويه نوايا تصفحك، مما يجعل من الصعب للغاية على الأطراف الثالثة تتبع رحلتك عبر الإنترنت من الخطوة الأولى.

تضيف هذه التغيير البسيط ولكن القوي طبقة ضرورية من الخصوصية التي كانت مفقودة من التصميم الأصلي للإنترنت.

DNS التقليدي مقابل DNS عبر HTTPS في لمحة

لرؤية الفرق حقًا، دعنا نضع الطرق القديمة والجديدة جنبًا إلى جنب. التباين في الخصوصية والأمان واضح.

| الميزة | DNS التقليدي | DNS عبر HTTPS (DoH) |

|---|---|---|

| التشفير | لا شيء. يتم إرساله بنص عادي. | مشفر بالكامل باستخدام HTTPS. |

| المنفذ | يستخدم المنفذ 53. | يستخدم المنفذ 443 (المعيار لـ HTTPS). |

| الرؤية | يمكن مراقبتها بسهولة من قبل مزودي الخدمة والشبكات. | تندمج مع حركة مرور الويب العادية. |

| الخصوصية | تكشف عن جميع النطاقات التي تمت زيارتها. | تخفي استعلامات النطاقات عن الأطراف الثالثة. |

في النهاية، يأخذ DoH عملية عامة معرضة للخطر ويؤمنها ضمن معيار الويب الحديث المشفر الذي نثق به بالفعل في كل شيء آخر.

كيف يحمي DoH رحلتك في تصفح الويب

دعنا نفصل ما يحدث بالفعل عندما تضغط على رابط أو تكتب موقع ويب في متصفحك. يبدو الأمر فوريًا، ولكن يحدث الكثير من النشاط خلف الكواليس. يدخل DNS عبر HTTPS (DoH) في هذه العملية ويضيف طبقة حيوية من الخصوصية، مما يحمي نشاطك من أعين المتطفلين.

فكر في DNS التقليدي كما لو كنت ترسل بطاقة بريدية. يمكن لأي شخص يتعامل معها على طول الطريق - مزود الإنترنت الخاص بك، مسؤول الشبكة في مكتبك، أو هاكر على Wi-Fi العامة - قراءة العنوان الذي تحاول الوصول إليه، مثل "mybank.com". لا توجد أسرار.

يأخذ DoH تلك البطاقة البريدية ويغلقها داخل ظرف مغلق غير شفاف. يقوم بتغليف طلبك بشكل آمن، بحيث لا يمكن لأحد إلقاء نظرة على المحتويات أثناء النقل.

الخطوة 1: المصافحة الآمنة

عندما تضغط على Enter، لا يزال يتعين على متصفحك طرح نفس السؤال الأساسي: "ما هو عنوان IP لهذا الموقع؟" ولكن بدلاً من الصراخ بهذا السؤال عبر غرفة مفتوحة، يقوم DoH بشيء أكثر ذكاءً.

يلف استعلام DNS داخل طلب HTTPS قياسي - نفس البروتوكول الآمن الذي يحمي تفاصيل بطاقة الائتمان الخاصة بك عند التسوق عبر الإنترنت. يتم إرسال هذه الحزمة المشفرة الجديدة إلى محلل DNS متوافق مع DoH.

نظرًا لأن الطلب يسافر عبر المنفذ 443، المنفذ القياسي لجميع حركة المرور الآمنة على الويب، فإنه يندمج تمامًا مع كل ما يفعله جهازك على الإنترنت. إنه مثل إخفاء محادثة محددة في وسط حشد صاخب.

مع DoH، لم يعد طلب DNS الخاص بك قطعة بيانات مميزة وسهلة التعرف عليها. يندمج بسلاسة في حركة مرور الويب المشفرة التي تتدفق باستمرار من جهازك، مما يجعل من الصعب للغاية على الأطراف الثالثة عزلها وفحصها.

هذه الفعل البسيط من التمويه هو سر قوة DoH. يأخذ جزءًا تاريخيًا معرضًا للخطر من تصفح الويب ويغلفه في معيار الأمان الحديث للويب.

الخطوة 2: الرحلة المشفرة والاستجابة الخاصة

بمجرد أن يحصل محلل DoH على حزمة HTTPS، يقوم بفك تشفيرها بأمان، ويجد عنوان IP الذي طلبته، ويعد الرد.

لكن الأمان لا يتوقف عند هذا الحد.

يأخذ المحلّل الإجابة - عنوان IP - ويعيد وضعها في استجابة HTTPS مشفّرة جديدة. تنتقل هذه الحزمة الآمنة مباشرة إلى متصفحك، ولا يمتلك المفتاح لفتحها سوى متصفحك.

إليك لماذا يهم ذلك:

- لا تنصت: من البداية إلى النهاية، تكون المحادثة بأكملها خاصة. لا يمكن لأحد في المنتصف رؤية وجهتك على الإنترنت.

- سلامة البيانات: تضمن التشفير أيضًا أن الاستجابة التي تتلقاها أصلية ولم يتم تغييرها بشكل خبيث لإرسالك إلى موقع وهمي.

يوضح هذا الرسم البياني الفرق بين المسار المفتوح والضعيف لطلب DNS القياسي والرحلة الآمنة والخاصة التي يوفرها DoH.

كما ترى، فإن نهج "المغلف المختوم" لـ DoH هو تغيير كامل لقواعد اللعبة بالنسبة للخصوصية.

أخيرًا، يتلقى متصفحك الاستجابة المشفرة، ويفتحها، ويتصل بك بالموقع. يتم تحميل الصفحة بنفس السرعة كما كانت دائمًا، لكن آثارك الرقمية كانت محمية طوال الوقت. تعمل هذه الطبقة من الأمان بشكل رائع جنبًا إلى جنب مع أدوات الخصوصية الأخرى. لمعرفة المزيد، تحقق من دليلنا حول كيفية مدير الكوكيز يمكن أن يمنحك المزيد من السيطرة. إن هذا التشفير من النهاية إلى النهاية هو ما يجعل DoH خطوة كبيرة نحو إنترنت أكثر خصوصية.

ما هي الفوائد الواقعية لاستخدام DoH؟

التحول إلى DNS عبر HTTPS (DoH) هو أكثر من مجرد تعديل بسيط على الخصوصية. إنه يمنحك السيطرة الحقيقية والعملية على آثارك الرقمية، مما يؤمن نشاطك على الإنترنت بطرق لم يكن نظام DNS التقليدي مصممًا للتعامل معها.

ما هو الفوز الأكثر وضوحًا؟ إنه يمنع مزود خدمة الإنترنت (ISP) الخاص بك من الاحتفاظ بسجل مستمر لكل موقع تزوره. يتم إرسال استفسارات DNS القياسية بنص عادي، مما يجعل تاريخ تصفحك كتابًا مفتوحًا. يقوم DoH بتشفير تلك الاستفسارات، مما يغلق ذلك الكتاب بشكل فعال.

اعتبرها نفقًا خاصًا لطلبات DNS الخاصة بك. فقط أنت ومحلل DNS على الطرف الآخر يعرفان إلى أين تحاول الذهاب.

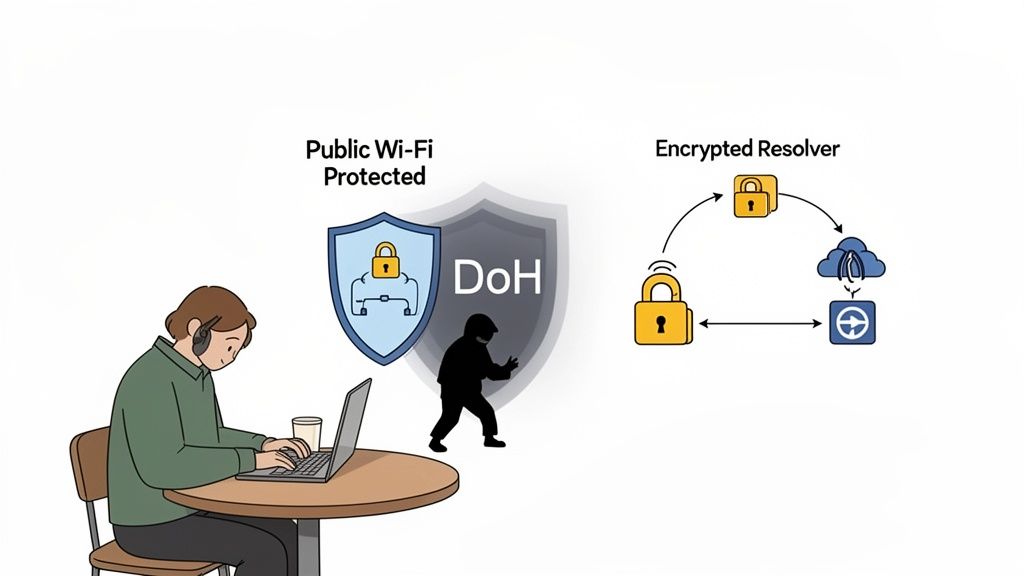

أخيرًا، Wi-Fi العامة الآمنة

لقد كنا جميعًا هناك - الاتصال بشبكة Wi-Fi المجانية في مقهى أو مطار أو فندق. لكن هذه الشبكات هي ملعب للمهاجمين، الذين يمكنهم بسهولة التنصت على حركة المرور غير المشفرة. تكتيك شائع هو هجوم الرجل في المنتصف (MITM).

إليك كيف يعمل: تحاول الذهاب إلى موقع البنك الخاص بك. يقوم مهاجم على نفس الشبكة باعتراض طلب DNS غير المشفر الخاص بك ويقدم لك عنوان IP مزيف، مما يرسلك إلى نسخة مقنعة ولكن خبيثة من الموقع. مع DoH، تنهار هذه الهجمة بالكامل. يتم تشفير استفسار DNS الخاص بك وغير قابل للقراءة بالنسبة لهم، مما يضمن أنك دائمًا تصل إلى الموقع الحقيقي.

من خلال تشفير حركة مرور DNS، يعزز DoH دفاعاتك ضد التهديدات الشائعة مثل انتحال DNS واختطافه، مما يجعل Wi-Fi العامة أكثر أمانًا بشكل كبير للاستخدام.

إنها دفاع بسيط وقوي ضد تهديد حقيقي يستهدف الأشخاص على الاتصالات غير الآمنة كل يوم.

التغلب على الرقابة على الويب والفلاتر

يعتبر DoH أيضًا أداة قوية للحفاظ على الإنترنت مفتوحًا. تقوم العديد من الشركات والمدارس وحتى الدول بأكملها بحظر الوصول إلى المحتوى عن طريق تصفية طلبات DNS. عندما تحاول زيارة موقع محظور، فإن خادم DNS الخاص بهم ببساطة لن يعطيك عنوان IP الصحيح.

نظرًا لأن DoH يرسل استفساراتك مباشرة إلى محلل تثق به، فإنه يتجاوز معظم فلاتر DNS المحلية. وهذا يعني أنه يمكنك الوصول إلى محتوى قد يكون محظورًا بخلاف ذلك.

إليك حيث يحدث الفرق حقًا:

- تجاوز الحظر على مستوى مزود الخدمة: يقوم بعض المزودين بتصفية مواقع معينة لأسباب تجارية أو سياسية. يقوم DoH بتجاوز ذلك.

- تجاوز القيود الشبكية: إذا كانت شبكة العمل أو المدرسة الخاصة بك تحظر مواقع تحتاجها للبحث أو الأخبار، يمكن أن يعيد DoH الوصول غالبًا.

- تعزيز تدفق المعلومات بحرية: في الأماكن التي تعاني من رقابة شديدة على الإنترنت، يمكن أن يكون DoH أداة أساسية للوصول إلى الويب العالمي غير المصفى.

يمكنك من خلال هذا التحول أن تقرر ما يمكنك رؤيته على الإنترنت، بدلاً من ترك تلك السيطرة للشبكة التي تتواجد عليها. وفقًا لمزود الأمان Quad9، فإن هذا جزء من اتجاه أكبر. يتوقعون أنه بحلول 2025، ستصبح خدمات DNS التي تركز على الخصوصية دفاعًا قياسيًا ضد التهديدات مثل التصيد الاحتيالي التي تستغل DNS الضعيف وغير المشفر. يمكنك استكشاف لماذا تعتبر DNS التي تركز على الخصوصية أمرًا حيويًا لترى مدى أهمية هذه التكنولوجيا التي أصبحت تتزايد.

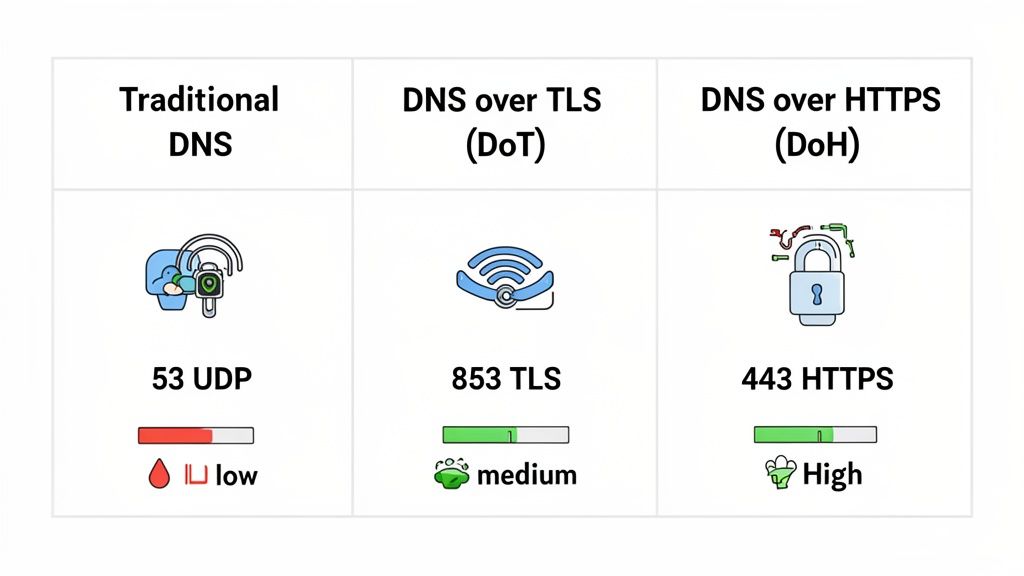

مقارنة DoH مقابل DoT مقابل DNS التقليدي

بينما يحصل DNS عبر HTTPS (DoH) على الكثير من الاهتمام لتعزيز الخصوصية على الإنترنت، فإنه ليس الخيار الوحيد المتاح عندما يتعلق الأمر بـ DNS المشفر. لفهم لماذا يعد DoH فريدًا، نحتاج إلى وضعه جنبًا إلى جنب مع شقيقه الأكبر، DNS عبر TLS (DoT)، وDNS التقليدي غير المشفر الذي بُني عليه الإنترنت.

كل بروتوكول يتعامل مع الأمان والخصوصية بشكل مختلف، مما يؤدي إلى بعض المقايضات المهمة. غالبًا ما يتلخص الاختيار الصحيح في تحقيق التوازن بين الحاجة إلى تشفير قوي وإدارة الشبكة ومدى سهولة نشر البروتوكول.

دعونا نتعمق في ما يميزها ونستكشف لماذا تميل المتصفحات وأنظمة التشغيل الحديثة بشكل متزايد نحو DoH.

DNS عبر TLS نهج مباشر للتشفير

قبل أن يصبح DoH المعيار الجديد، كان DNS عبر TLS هو الخيار المفضل لتأمين استعلامات DNS. يعمل DoT عن طريق تغليف استعلامات DNS الخاصة بك في نفق آمن باستخدام بروتوكول أمان النقل (TLS) - نفس التشفير القوي الذي يؤمن مواقع الويب HTTPS.

الفرق الرئيسي هو أن DoT يعمل على منفذ مخصص: المنفذ 853. هذه الطريقة المباشرة فعالة وتخلق قناة آمنة فقط لـ DNS. إنها تعلن بشكل أساسي إلى الشبكة، "مرحبًا، أنا استعلام DNS مشفر!"

بينما يعد ذلك رائعًا للأمان، إلا أنه أيضًا نقطة ضعفه. نظرًا لأنه يستخدم منفذًا فريدًا، يمكن لمشرفي الشبكة بسهولة اكتشاف وحظر حركة المرور على المنفذ 853 لفرض قواعد تصفية DNS المحلية. وهذا يجعل DoT خيارًا رائعًا إذا كنت ترغب فقط في التشفير ولا تمانع في أن تكون حركة DNS الخاصة بك قابلة للتحديد.

ميزة التخفي لـ DNS عبر HTTPS

هنا يتفوق DoH على الآخرين. بدلاً من منفذ مخصص، يقوم DoH بذكاء بإخفاء استعلامات DNS عن طريق إرسالها عبر المنفذ 443 - نفس المنفذ المستخدم لجميع حركة مرور الويب الآمنة القياسية HTTPS.

هذا التغيير الصغير له تأثير كبير.

نظرًا لأن حركة مرور DoH تبدو تمامًا مثل البيانات المشفرة من عدد لا يحصى من المواقع والتطبيقات الأخرى، فإنه من شبه المستحيل لمراقب الشبكة أن يحدد ويمنع فقط طلبات DNS الخاصة بك دون التسبب في اضطرابات كبيرة في جميع تصفحات الويب.

هذا "التخفي" هو السلاح السري لـ DoH. إنه يوفر ليس فقط التشفير ولكن أيضًا مستوى من التخفي لا يمكن لـ DoT مجاراته. وهذا يجعله أداة فعالة للغاية للتغلب على الرقابة القائمة على DNS والسياسات الشبكية المفرطة. إنها السبب الرئيسي وراء اعتماد متصفحات مثل Chrome وFirefox له كطريقة DNS آمنة مفضلة. كما تعتمد أدوات الخصوصية مثل إضافات ShiftShift Domain Checker على DoH للحفاظ على استعلامات النطاق الخاصة بك خاصة تمامًا وخارج الأنظار.

مقارنة مباشرة

لإيضاح كل شيء، دعونا ننظر إلى مقارنة متعمقة. تسلط هذه الجدول الضوء على الفروقات العملية بين البروتوكول التقليدي، وخليفته المشفر الأول، والمعيار الحديث المتخفي.

مقارنة تفصيلية لميزات بروتوكولات DNS

نظرة متعمقة على الفروقات التقنية والعملية بين ثلاثة بروتوكولات DNS الرئيسية.

| السمة | DNS التقليدي | DNS عبر TLS (DoT) | DNS عبر HTTPS (DoH) |

|---|---|---|---|

| التشفير | لا شيء (نص عادي) | تشفير TLS كامل | تشفير HTTPS كامل |

| المنفذ المستخدم | المنفذ 53 | المنفذ 853 | المنفذ 443 |

| الرؤية | مكشوف تمامًا وسهل المراقبة | مشفر، ولكن يمكن التعرف عليه بسهولة كحركة DNS | مشفر ويختلط مع حركة الويب العادية |

| الخصوصية | يكشف عن كل استعلام نطاق | يحمي من فحص المحتوى | يحمي المحتوى ويخفي الطلب نفسه |

| قابلية الحظر | سهل الحظر أو إعادة التوجيه | نسبيًا سهل الحظر حسب المنفذ | صعب جدًا الحظر دون حدوث اضطرابات واسعة |

| الاستخدام الأساسي | البنية التحتية القديمة للإنترنت | تأمين DNS على الشبكات الموثوقة | تعزيز خصوصية المستخدم وتجاوز الرقابة |

في النهاية، كلا من DoH وDoT هما ترقية أمان ضخمة مقارنة بـ DNS التقليدي. يوفر DoT قناة مباشرة ومخصصة لتأمين استعلاماتك. ومع ذلك، فإن قدرة DoH الذكية على الاندماج مع حركة مرور الويب اليومية تمنحه ميزة قوية، خاصة على الشبكات التي تتعرض لمراقبة أو تصفية شديدة، مما يجعله الخيار الواضح للأدوات والمستخدمين الذين يركزون على الخصوصية اليوم.

فهم الانتقادات والمقايضات

بينما يعد DNS عبر HTTPS (DoH) انتصارًا كبيرًا لخصوصية الأفراد، إلا أنه ليس حلاً سحريًا. مثل أي تقنية جديدة، تأتي مع مجموعة من التحديات والمقايضات الخاصة بها. من الضروري النظر إلى الصورة الكاملة وفهم المخاوف المشروعة التي جاءت مع تزايد شعبية DoH.

واحدة من أكبر الحجج ضده هي خطر مركزية DNS. تقوم معظم متصفحات الويب، بشكل افتراضي، بتوجيه طلبات DoH إلى دائرة صغيرة من مقدمي الخدمات الضخمة مثل جوجل، كلودفلير، وكواد9. على الرغم من أن هذه الشركات لديها سياسات خصوصية قوية، فإن هذا الإعداد يضع فعليًا دفتر عناوين الإنترنت في أيدي عدد قليل من عمالقة الشركات.

هذا فقط يبدل مشكلة بمشكلة أخرى. بدلاً من أن يكون لمزود خدمة الإنترنت المحلي (ISP) نافذة على عادات تصفحك، فإن هذه الرؤية الآن تنتقل إلى عملاق تقني مختلف. بالنسبة لأي شخص يشعر بعدم الارتياح تجاه تتبع بيانات الشركات، فإن هذه مسألة مهمة.

معضلة إدارة الشبكة

بالنسبة للأشخاص الذين يديرون الشبكات—سواء في شركة، أو مدرسة، أو حتى في منزل مع أدوات تحكم أبوية—يمكن أن تكون DoH صداعًا كبيرًا. لقد اعتمدوا لفترة طويلة على مراقبة حركة مرور DNS للحفاظ على أمان شبكاتهم.

هذا النوع من الإشراف ضروري لـ:

- تنفيذ سياسات الأمان: حظر الحركة إلى المجالات المعروفة بالبرامج الضارة، واحتيالات التصيد، ومراكز قيادة الروبوتات.

- تصفية المحتوى: منع المحتوى غير المناسب أو المحتوى البالغ من الشبكة في أماكن مثل المدارس والمنازل.

- الامتثال التنظيمي: التأكد من أن نشاط الشبكة يتوافق مع متطلبات قانونية أو صناعية محددة.

تتجاوز DoH في الأساس جميع هذه الحمايات التقليدية المعتمدة على DNS. نظرًا لأن استعلامات DNS مشفرة وتبدو مثل حركة مرور الويب العادية عبر HTTPS، فإنها تصبح غير مرئية تمامًا لمعظم جدران الحماية وأجهزة التصفية. يمكن أن يضعف هذا دفاعات الشبكة ويحدث ثغرات في سياسات الأمان المصممة بعناية.

الصراع الأساسي هنا هو صراع كلاسيكي: خصوصية المستخدم الفردية مقابل السيطرة المركزية على الشبكة. الميزة التي تمكن المستخدم من تجاوز الرقابة تسمح أيضًا للموظف بتجاوز الفلاتر الأمنية الحيوية.

هذا أثار نقاشًا حادًا في الصناعة. يشير محترفو الأمان إلى أن DoH، على الرغم من نواياها الحسنة، يمكن أن تعمي الأدوات المصممة لحمايتنا. لقد رأينا حتى البرامج الضارة تبدأ في استخدام DoH لتخفي اتصالاتها، مما يجعل من الصعب جدًا اكتشافها وإيقافها.

البحث عن نهج متوازن

هذا النقاش بأكمله يظهر حقًا أن DoH ليست حلاً يناسب الجميع. بالنسبة للفرد الذي يستخدم شبكة واي فاي عامة مشبوهة في مقهى، فإن فوائدها واضحة تمامًا. خطر أن يتجسس شخص ما على نشاطك مرتفع، وDoH تضيف طبقة حيوية من الحماية.

لكن في بيئة مُدارة مثل مكتب شركة أو مدرسة، فإن الحسابات مختلفة. هنا، غالبًا ما تكون الحاجة إلى الأمان على مستوى الشبكة وتصفية المحتوى ذات أولوية على تعزيز الخصوصية من DNS المشفر. وهذا هو السبب بالضبط الذي يجعل العديد من المؤسسات تختار حظر DoH على شبكاتها، مما يجبر جميع طلبات DNS على العودة عبر خوادمها المراقبة الخاصة.

في النهاية، يعني الفهم الحقيقي لماهية DNS عبر HTTPS رؤية كل من قوته وعيوبه. إنها أداة رائعة لتعزيز الخصوصية الشخصية، ولكن كيفية ومكان استخدامها يتطلب بعض التفكير الدقيق. بالنسبة لمسؤولي الشبكة، فإن التكيف مع عالم يحتوي على DoH يعني تطوير استراتيجيات الأمان الخاصة بهم وإيجاد طرق جديدة لحماية مستخدميهم دون الاعتماد على مراقبة DNS التقليدية.

كيفية تمكين واختبار DNS عبر HTTPS

تحويل المفتاح إلى DNS عبر HTTPS أسهل بكثير مما قد تعتقد. معظم متصفحات الويب وأنظمة التشغيل التي نستخدمها كل يوم تحتوي بالفعل على دعم DoH مدمج، مما يعني أنه يمكنك إضافة طبقة جدية من الخصوصية إلى تصفحك ببضع نقرات فقط.

ستوجهك هذه الدليل إلى كيفية تفعيل DoH على أكثر المنصات شيوعًا. بعد إعدادها، سنغطي كيفية التحقق بسرعة من أن حركة مرور DNS الخاصة بك مشفرة بالفعل ومخفية عن الأنظار.

تفعيل DoH في متصفح الويب الخاص بك

بالنسبة لمعظمنا، فإن أبسط طريقة للبدء مع DoH هي تفعيله مباشرة داخل متصفح الويب. هذه الطريقة رائعة لأنها تشفر جميع عمليات البحث عن النطاقات التي يقوم بها متصفحك، بغض النظر عن إعدادات الشبكة الرئيسية لجهاز الكمبيوتر الخاص بك.

جوجل كروم

- انقر على أيقونة القائمة ذات الثلاث نقاط في الزاوية العليا اليمنى وانتقل إلى الإعدادات.

- من هناك، انتقل إلى الخصوصية والأمان، ثم انقر على الأمان.

- قم بالتمرير لأسفل إلى منطقة "متقدم" وابحث عن خيار استخدام DNS الآمن.

- قم بتفعيله. بشكل افتراضي، يحاول كروم استخدام خدمة مزود الإنترنت الحالي إذا كانت تدعم DoH. من أجل خصوصية أفضل، أوصي باختيار "مع" واختيار مزود محدد مثل Cloudflare (1.1.1.1) أو جوجل (DNS العامة).

موزيلا فايرفوكس

- انقر على قائمة "الهامبرغر" ذات الثلاثة خطوط في الزاوية العليا اليمنى واختر الإعدادات.

- ابق في لوحة عام، وقم بالتمرير لأسفل إلى إعدادات الشبكة، وانقر على زر الإعدادات....

- في النافذة الجديدة التي تظهر، قم بالتمرير إلى الأسفل وحدد مربع تفعيل DNS عبر HTTPS.

- يمكنك بعد ذلك اختيار مزود من القائمة أو إدخال واحد مخصص إذا كان لديك مفضل.

تفعيل DoH في متصفحك هو فوز سريع للخصوصية. إنه يؤمن الغالبية العظمى من نشاطك على الويب دون الحاجة إلى تغييرات تقنية عميقة في نظام التشغيل الخاص بك.

تفعيل DoH على نظام التشغيل الخاص بك

إذا كنت ترغب في حماية تتجاوز متصفح الويب الخاص بك وتغطي تطبيقات أخرى، يمكنك تفعيل DoH على مستوى نظام التشغيل. من المهم أن تعرف أنه على الرغم من أن هذه ميزة قياسية في ويندوز 11، إلا أنها لم تصل رسميًا إلى ويندوز 10.

ويندوز 11

- افتح الإعدادات وانتقل إلى الشبكة والإنترنت.

- اختر الاتصال الذي تستخدمه، إما Wi-Fi أو Ethernet.

- انقر على خصائص الأجهزة.

- ابحث عن تعيين خادم DNS وانقر على زر تحرير بجانبه.

- قم بتغيير الإعداد من "تلقائي (DHCP)" إلى يدوي.

- قم بتفعيل IPv4 واكتب عناوين IP لمزود DoH الخاص بك (بالنسبة لـ Cloudflare، هذا هو

1.1.1.1و1.0.0.1). - الآن، في قائمة تشفير DNS المفضل المنسدلة، اختر مشفر فقط (DNS عبر HTTPS). اضغط على حفظ، وقد انتهيت.

كيفية تأكيد أن DoH يعمل

بمجرد تفعيل DoH، من الجيد التأكد من أنه يعمل بالفعل. ستحصل على راحة البال من خلال إجراء فحص سريع للتأكد من أن طلبات DNS الخاصة بك مشفرة بشكل صحيح.

أداة رائعة لذلك هي فحص أمان تجربة التصفح من Cloudflare. فقط قم بتحميل الصفحة، وستقوم تلقائيًا بإجراء بعض الاختبارات على اتصالك. ما يهمك هو "DNS الآمن"—علامة تحقق خضراء تعني أن استفساراتك تُرسل عبر قناة مشفرة.

إذا حصلت على الضوء الأخضر، فأنت جاهز. إذا لم يكن كذلك، عد وتحقق من إعداداتك مرة أخرى أو ربما جرب مزود DoH مختلف. تذكر أن اتصالًا بطيئًا يمكن أن يتداخل أحيانًا مع نتائج الاختبار؛ يمكنك معرفة المزيد حول كيفية اختبار سرعة الإنترنت بدقة في دليلنا المخصص.

أسئلة شائعة حول DNS عبر HTTPS

مع بدء المزيد من الأشخاص في استخدام DNS عبر HTTPS، يبدو أن بعض الأسئلة الشائعة دائمًا ما تظهر. يساعدك فهم هذه الأسئلة على معرفة مكان وجود DoH حقًا في مجموعة أدوات الخصوصية الخاصة بك وما يمكن توقعه عند تشغيله. دعنا نتعمق في أكثر الأسئلة شيوعًا.

هل سيتسبب استخدام DoH في إبطاء اتصال الإنترنت الخاص بي؟

في الغالب، لا. التأثير الذي يحدثه DoH على سرعة التصفح لديك عادة ما يكون صغيرًا جدًا بحيث لن تلاحظه أبدًا. على الرغم من أن إضافة التشفير تضيف تقنيًا قليلاً من الحمل إلى كل طلب DNS، إلا أن أجهزة الكمبيوتر والشبكات الحديثة سريعة جدًا بحيث تتعامل مع ذلك دون أي جهد.

في بعض الحالات، قد ترى حتى زيادة في السرعة تحسن. إذا كانت خوادم DNS الافتراضية لمزود الإنترنت الخاص بك بطيئة، فإن التحول إلى خدمة DoH عالية الأداء من مزود مثل Cloudflare أو جوجل يمكن أن يجعل المواقع تُحمّل بشكل أسرع. أي تأخير ضئيل ناتج عن التشفير هو ثمن صغير يجب دفعه مقابل الترقية الكبيرة في الخصوصية والأمان.

الخلاصة: بالنسبة لمعظم الناس، فإن الفرق في الأداء ضئيل. الأمان الذي تحصل عليه من DNS المشفر يستحق ذلك تمامًا.

هل DoH بديل كامل لشبكة VPN؟

ليس على الإطلاق. اعتبر DoH وشبكة خاصة افتراضية (VPN) كأداتين مختلفتين تعملان معًا بشكل رائع. إنهم يحلون أجزاء مختلفة، ولكنها بنفس القدر من الأهمية، من لغز الخصوصية على الإنترنت.

إليك طريقة بسيطة للنظر إلى وظائفهم:

- DNS عبر HTTPS (DoH): يقوم هذا بتشفير فقط استعلام DNS - اللحظة التي يطلب فيها متصفحك عنوان IP لموقع ويب. إنه يمنع المتطفلين من رؤية المواقع التي تحاول زيارتها.

- الشبكة الافتراضية الخاصة (VPN): يقوم هذا بتشفير جميع حركة مرور الإنترنت الخاصة بك ويخفي عنوان IP الحقيقي الخاص بك عن المواقع التي تتصل بها. إنه درع خصوصية شامل لكل ما تفعله على الإنترنت.

قد تساعدك تشبيه: DoH يشبه وضع عنوان وجهتك في ظرف مغلق خاص. من ناحية أخرى، فإن VPN يشبه وضع سيارتك بالكامل داخل شاحنة مغلقة وغير مميزة للوصول إلى هناك. للحصول على أفضل حماية، من الأفضل استخدام كلاهما.

هل يمكن لصاحب العمل رؤية تصفحي إذا استخدمت DoH؟

حتى مع تفعيل DoH، لا ينبغي أن تفترض أنك غير مرئي على شبكة شركة أو مدرسة مُدارة. على الرغم من أنه يجعل التجسس العابر أكثر صعوبة، إلا أنه ليس حلاً سحريًا ضد المراقبة الشبكية المخصصة.

لدى صاحب العمل طرق أخرى لرؤية ما يحدث. حتى إذا كانت استعلامات DNS الخاصة بك مخفية، يمكن لمشرف الشبكة الذكي أن يحصل على فكرة جيدة عن نشاطك من خلال النظر إلى عناوين IP الوجهة التي تتصل بها. والأهم من ذلك، أن العديد من الأجهزة المخصصة للعمل تحتوي على برامج مراقبة مثبتة مباشرة عليها، والتي ترى كل ما تفعله قبل أن يدخل DoH في اللعب. يعد DoH خطوة رائعة نحو الخصوصية، لكنه لا يتجاوز أنظمة المراقبة الخاصة بالشركة.

هل أنت مستعد لتأمين تصفحك وتبسيط سير عملك؟ يوفر نظام ShiftShift Extensions مجموعة من الأدوات القوية داخل متصفحك، بما في ذلك أداة فحص النطاقات التي تستخدم DNS عبر HTTPS لاستعلامات خاصة. تحكم في حياتك الرقمية من خلال لوحة أوامر موحدة واحدة عن طريق تنزيل ShiftShift Extensions اليوم.