Qu'est-ce que DNS sur HTTPS : Un guide pour la navigation sécurisée

Vous vous demandez ce qu'est le DNS sur HTTPS (DoH) ? Ce guide explique comment le DoH crypte vos requêtes DNS pour améliorer votre confidentialité, contourner les blocages et sécuriser votre navigation.

Extensions recommandées

DNS over HTTPS, ou DoH, est un protocole moderne conçu pour préserver la confidentialité de votre navigation sur le web. Il le fait en chiffrant la toute première étape que vous effectuez en ligne : la recherche de l'adresse d'un site web. Pensez-y comme à l'échange d'une carte postale publique contre une lettre scellée et privée. Votre demande est cachée des regards indiscrets sur le réseau.

Le Problème de Confidentialité que DNS Over HTTPS Résout

Chaque fois que vous visitez un site web, votre appareil doit traduire le nom convivial que vous tapez (comme example.com) en une adresse IP lisible par machine. Cela est géré par le Système de Noms de Domaine (DNS), qui est essentiellement le répertoire téléphonique d'internet.

Depuis des décennies, cette recherche DNS a été complètement non chiffrée, se déroulant à découvert. Cela signifie que votre fournisseur d'accès Internet (FAI), l'administrateur réseau de votre bureau, ou quiconque fouinant sur une connexion Wi-Fi publique peut voir chaque site que vous recherchez. C'est comme annoncer votre destination à tout le monde dans la pièce avant d'y aller.

Ce manque de confidentialité crée des problèmes sérieux :

- Suivi par le FAI : Votre fournisseur d'accès peut facilement enregistrer l'intégralité de votre historique de navigation. Il peut utiliser ces données pour de la publicité ciblée ou les vendre à des courtiers en données.

- Écoute sur Wi-Fi Public : Sur un réseau de café ou d'aéroport, des attaquants peuvent facilement surveiller vos requêtes DNS pour vous profiler ou voir quels services vous utilisez.

- Détournement DNS : Un acteur malveillant pourrait intercepter votre requête DNS non chiffrée et renvoyer une fausse adresse IP, vous redirigeant vers un site de phishing conçu pour voler vos identifiants.

Sceller l'Enveloppe Numérique

DNS over HTTPS change la donne en enveloppant ces recherches DNS dans le même protocole HTTPS sécurisé qui protège vos opérations bancaires et vos achats en ligne. Cette innovation, soutenue par de grands acteurs comme Google et Mozilla depuis environ 2016, fait en sorte que vos requêtes DNS ressemblent à n'importe quel autre trafic web chiffré.

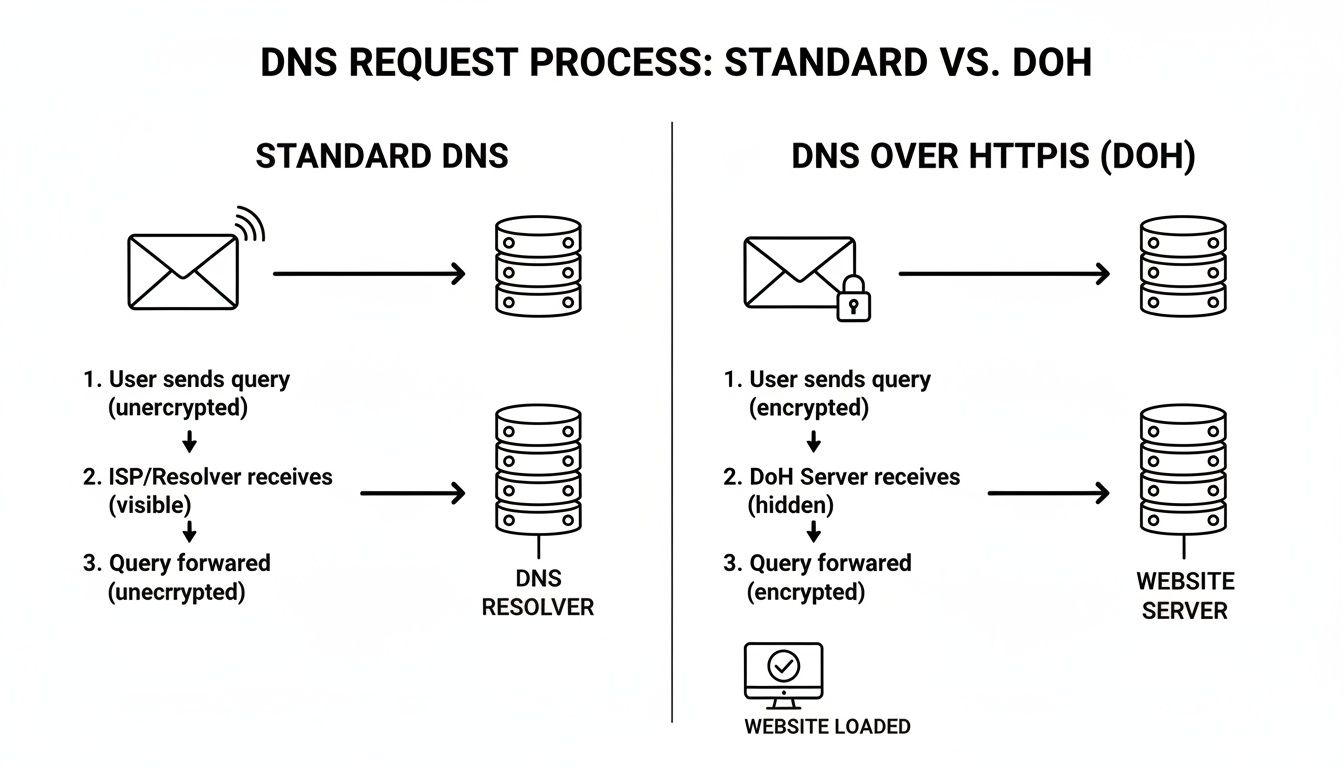

Ce diagramme montre comment DoH glisse habilement la requête DNS à l'intérieur d'un tunnel HTTPS sécurisé, l'envoyant en toute sécurité au résolveur.

La partie cruciale est que votre demande et la réponse du serveur sont protégées à l'intérieur de cette connexion chiffrée. Personne au milieu ne peut les voir ou y toucher. Vous pouvez trouver plus de contexte historique sur les origines de DoH de Control D.

En mélangeant les requêtes DNS avec le trafic HTTPS normal, DoH camoufle efficacement vos intentions de navigation, rendant incroyablement difficile pour des tiers de suivre votre parcours en ligne dès le tout premier pas.

Ce changement simple mais puissant ajoute une couche de confidentialité nécessaire qui manquait à la conception originale d'internet.

DNS Traditionnel vs DNS over HTTPS en Un Coup d'Œil

Pour vraiment voir la différence, mettons les anciennes et nouvelles méthodes côte à côte. Le contraste en matière de confidentialité et de sécurité est frappant.

| Fonctionnalité | DNS Traditionnel | DNS over HTTPS (DoH) |

|---|---|---|

| Chiffrement | Aucun. Envoyé en texte clair. | Entièrement chiffré avec HTTPS. |

| Port | Utilise le port 53. | Utilise le port 443 (standard pour HTTPS). |

| Visibilité | Facilement surveillé par les FAI et les réseaux. | Se fond dans le trafic web normal. |

| Confidentialité | Expose tous les domaines visités. | Cache les recherches de domaines aux tiers. |

En fin de compte, DoH prend un processus public vulnérable et le sécurise au sein de la norme web moderne et chiffrée à laquelle nous faisons déjà confiance pour tout le reste.

Comment DoH Protège Votre Parcours de Navigation Web

Décomposons ce qui se passe réellement lorsque vous cliquez sur un lien ou tapez un site web dans votre navigateur. Cela semble instantané, mais une multitude d'activités se déroulent en arrière-plan. DNS over HTTPS (DoH) intervient dans ce processus et ajoute une couche critique de confidentialité, protégeant votre activité des regards indiscrets.

Pensez au DNS traditionnel comme à l'envoi d'une carte postale. Quiconque la manipule en cours de route—votre fournisseur d'accès, un administrateur réseau dans votre bureau, ou un hacker sur Wi-Fi public—peut facilement lire l'adresse que vous essayez d'atteindre, comme "mybank.com". Il n'y a pas de secrets.

DoH prend cette carte postale et la scelle à l'intérieur d'une enveloppe opaque et verrouillée. Elle emballe votre demande de manière sécurisée, afin que personne ne puisse jeter un œil au contenu pendant son transit.

Étape 1 : La Poignée de Main Sécurisée

Lorsque vous appuyez sur Entrée, votre navigateur doit toujours poser la même question de base : "Quelle est l'adresse IP de ce site web ?" Mais au lieu de crier cette question dans une pièce ouverte, DoH fait quelque chose de beaucoup plus intelligent.

Il enveloppe la requête DNS à l'intérieur d'une demande HTTPS standard—le même protocole sécurisé qui protège vos détails de carte de crédit lorsque vous faites des achats en ligne. Ce nouveau paquet chiffré est ensuite envoyé à un résolveur DNS compatible DoH.

Puisque la demande voyage par le port 443, le port standard pour tout le trafic web sécurisé, elle se fond parfaitement avec tout ce que votre appareil fait en ligne. C'est comme cacher une conversation spécifique au milieu d'une foule animée et bruyante.

Avec DoH, votre requête DNS n'est plus un morceau de données distinct et facilement identifiable. Elle se fond parfaitement dans le trafic web chiffré qui s'écoule constamment de votre appareil, rendant incroyablement difficile pour des tiers de l'isoler et de l'inspecter.

Ce simple acte de camouflage est le secret de la puissance de DoH. Il prend une partie historiquement vulnérable de la navigation web et l'enveloppe dans la norme d'or de la sécurité web moderne.

Étape 2 : Le Voyage Chiffré et la Réponse Privée

Une fois que le résolveur DoH reçoit le paquet HTTPS, il le déchire en toute sécurité, trouve l'adresse IP que vous avez demandée et prépare la réponse.

Mais la sécurité ne s'arrête pas là.

Le résolveur prend la réponse—l'adresse IP—et la remet dans une nouvelle réponse HTTPS chiffrée. Ce paquet sécurisé voyage directement vers votre navigateur, et seul votre navigateur possède la clé pour l'ouvrir.

Voici pourquoi cela est important :

- Pas d'écoute clandestine : Du début à la fin, toute la conversation est privée. Personne au milieu ne peut voir où vous allez en ligne.

- Intégrité des données : Le chiffrement garantit également que la réponse que vous recevez est authentique et n'a pas été modifiée de manière malveillante pour vous envoyer vers un faux site web.

Ce diagramme montre la différence entre le chemin ouvert et vulnérable d'une requête DNS standard et le voyage sécurisé et privé que fournit DoH.

Comme vous pouvez le voir, l'approche de l'"enveloppe scellée" de DoH est un véritable changement de jeu pour la vie privée.

Enfin, votre navigateur reçoit la réponse chiffrée, l'ouvre et vous connecte au site web. La page se charge aussi rapidement que jamais, mais votre empreinte numérique a été protégée tout au long du processus. Cette couche de sécurité fonctionne très bien avec d'autres outils de confidentialité. Pour en savoir plus, consultez notre guide sur la façon dont un gestionnaire de cookies peut vous donner encore plus de contrôle. Ce chiffrement de bout en bout est ce qui fait de DoH une avancée majeure pour un internet plus privé.

Quels sont les avantages concrets de l'utilisation de DoH ?

Passer à DNS over HTTPS (DoH) ne se limite pas à un léger ajustement de la vie privée. Cela vous donne un contrôle réel et pratique sur votre empreinte numérique, sécurisant votre activité en ligne de manière que le système DNS traditionnel n'a jamais été conçu pour gérer.

Le gain le plus évident ? Cela empêche votre fournisseur d'accès Internet (FAI) de tenir un journal de chaque site que vous visitez. Les requêtes DNS standard sont envoyées en texte clair, rendant votre historique de navigation un livre ouvert. DoH chiffre ces recherches, fermant effectivement ce livre.

Pensez-y comme à un tunnel privé pour vos requêtes DNS. Seul vous et le résolveur DNS à l'autre bout savez où vous essayez d'aller.

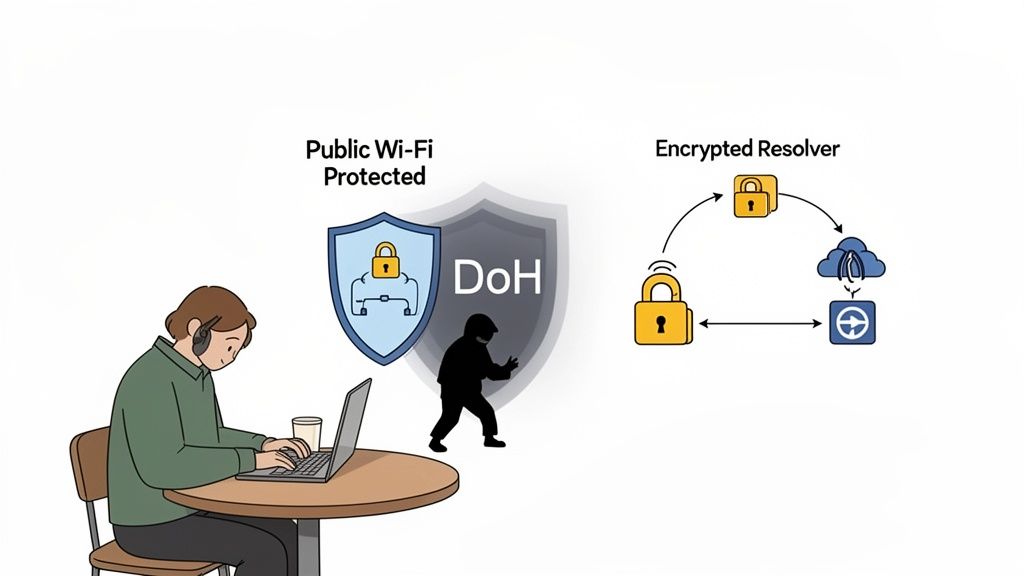

Enfin, Wi-Fi public sécurisé

Nous y avons tous été—se connecter au Wi-Fi gratuit dans un café, un aéroport ou un hôtel. Mais ces réseaux sont un terrain de jeu pour les attaquants, qui peuvent facilement écouter le trafic non chiffré. Une tactique courante est l'attaque homme du milieu (MITM).

Voici comment cela fonctionne : vous essayez d'accéder au site web de votre banque. Un attaquant sur le même réseau intercepte votre requête DNS non chiffrée et vous fournit une fausse adresse IP, vous envoyant vers une copie convaincante mais malveillante du site. Avec DoH, cette attaque entière s'effondre. Votre requête DNS est chiffrée et illisible pour eux, garantissant que vous arrivez toujours sur le vrai site web.

En chiffrant le trafic DNS, DoH renforce vos défenses contre des menaces courantes telles que le spoofing DNS et le détournement, rendant le Wi-Fi public beaucoup plus sûr à utiliser.

C'est une défense simple et puissante contre une menace très réelle qui cible les personnes sur des connexions non sécurisées chaque jour.

Contourner la censure et les filtres web

DoH est également un outil puissant pour garder l'internet ouvert. De nombreuses entreprises, écoles et même des pays entiers bloquent l'accès à du contenu en filtrant les requêtes DNS. Lorsque vous essayez de visiter un site restreint, leur serveur DNS ne vous donnera tout simplement pas la bonne adresse IP.

Comme DoH envoie vos requêtes directement à un résolveur de confiance, il passe directement au-dessus de la plupart des filtres DNS locaux. Cela signifie que vous pouvez accéder à du contenu qui pourrait autrement être bloqué.

Voici où cela fait vraiment une différence :

- Contourner les blocages au niveau du FAI : Certains fournisseurs filtrent certains sites pour des raisons commerciales ou politiques. DoH vous permet de contourner cela.

- Surmonter les restrictions réseau : Si votre réseau de travail ou d'école bloque des sites dont vous avez besoin pour des recherches ou des nouvelles, DoH peut souvent rétablir l'accès.

- Promouvoir un flux d'informations libre : Dans les endroits où la censure d'internet est forte, DoH peut être un outil essentiel pour accéder au web mondial et non filtré.

Ce changement vous permet de décider ce que vous pouvez voir en ligne, plutôt que de laisser ce contrôle au réseau sur lequel vous vous trouvez. Selon le fournisseur de sécurité Quad9, cela fait partie d'une tendance plus large. Ils prédisent qu'en 2025, les services DNS axés sur la vie privée seront une défense standard contre des menaces comme le phishing qui exploitent des DNS faibles et non chiffrés. Vous pouvez explorer pourquoi le DNS centré sur la vie privée est essentiel pour voir à quel point cette technologie devient importante.

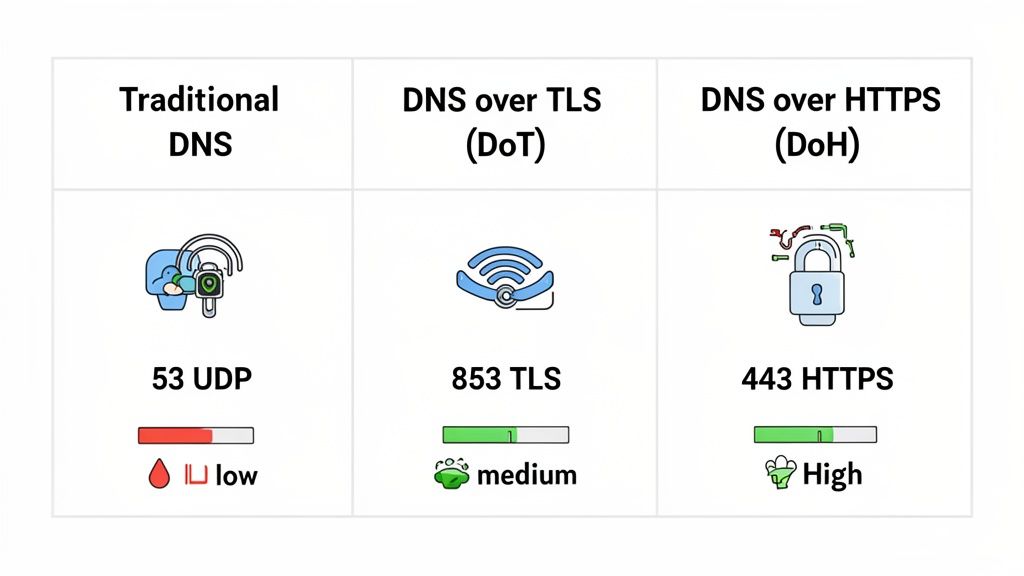

Comparer DoH vs DoT vs DNS traditionnel

Bien que DNS over HTTPS (DoH) attire beaucoup d'attention pour améliorer la vie privée en ligne, ce n'est pas le seul jeu en ville en matière de DNS chiffré. Pour vraiment comprendre pourquoi DoH est unique, nous devons le mettre côte à côte avec son aîné, DNS over TLS (DoT), et le classique DNS non chiffré sur lequel l'internet a été construit.

Chaque protocole gère la sécurité et la vie privée différemment, ce qui entraîne des compromis importants. Le bon choix revient souvent à équilibrer le besoin d'un chiffrement fort avec la gestion du réseau et la facilité de déploiement du protocole.

Plongeons dans ce qui les distingue et explorons pourquoi les navigateurs et les systèmes d'exploitation modernes penchent de plus en plus vers DoH.

DNS Sur TLS Une Approche Directe du Chiffrement

Avant que DoH ne devienne la nouvelle norme, DNS sur TLS était le choix privilégié pour sécuriser les requêtes DNS. DoT fonctionne en enveloppant vos requêtes DNS dans un tunnel sécurisé de Transport Layer Security (TLS) — le même chiffrement puissant qui sécurise les sites web HTTPS.

La principale différence est que DoT fonctionne sur un port dédié : port 853. Cette approche directe est efficace et crée un canal sécurisé uniquement pour DNS. Elle annonce essentiellement au réseau : "Hé, je suis une requête DNS chiffrée !"

Bien que cela soit excellent pour la sécurité, c’est aussi son talon d’Achille. Parce qu'il utilise un port unique, les administrateurs réseau peuvent facilement repérer et bloquer le trafic sur le port 853 pour appliquer des règles de filtrage DNS locales. Cela fait de DoT un choix fantastique si vous voulez simplement du chiffrement et que vous ne vous souciez pas que votre trafic DNS soit identifiable.

L'Avantage de la Discrétion de DNS Sur HTTPS

C'est ici que DoH se démarque. Au lieu d'un port dédié, DoH masque habilement les requêtes DNS en les envoyant sur le port 443 — le même port utilisé pour tout le trafic web HTTPS standard et sécurisé.

Ce petit changement a un impact énorme.

Parce que le trafic DoH ressemble exactement aux données chiffrées de d'innombrables autres sites web et applications, il est presque impossible pour un observateur réseau de distinguer et de bloquer uniquement vos requêtes DNS sans provoquer de grandes perturbations dans toute la navigation web.

Ce "camouflage" est l'arme secrète de DoH. Il offre non seulement du chiffrement mais aussi un niveau de discrétion que DoT ne peut tout simplement pas égaler. Cela en fait un outil incroyablement efficace pour contourner la censure basée sur DNS et les politiques réseau trop restrictives. C'est la principale raison pour laquelle des navigateurs comme Chrome et Firefox l'ont intégré comme leur méthode DNS sécurisée préférée. Des outils axés sur la confidentialité comme les Extensions ShiftShift Domain Checker s'appuient également sur DoH pour garder vos recherches de domaine complètement privées et hors de vue.

Une Comparaison Directe

Pour tout mettre à plat, examinons une comparaison approfondie. Ce tableau met en évidence les différences pratiques entre le protocole traditionnel, son premier successeur chiffré, et la norme moderne et discrète.

Comparaison Détailée des Caractéristiques des Protocoles DNS

Un examen approfondi des différences techniques et pratiques entre les trois principaux protocoles DNS.

| Attribut | DNS Traditionnel | DNS sur TLS (DoT) | DNS sur HTTPS (DoH) |

|---|---|---|---|

| Chiffrement | Aucun (Texte Clair) | Chiffrement TLS Complet | Chiffrement HTTPS Complet |

| Port Utilisé | Port 53 | Port 853 | Port 443 |

| Visibilité | Complètement exposé et facile à surveiller | Chiffré, mais facilement identifiable comme trafic DNS | Chiffré et se fond dans le trafic web normal |

| Confidentialité | Expose chaque recherche de domaine | Protège contre l'inspection du contenu | Protège le contenu et camoufle la requête elle-même |

| Bloquabilité | Facile à bloquer ou à rediriger | Relativement facile à bloquer par port | Très difficile à bloquer sans perturbation générale |

| Utilisation Principale | Infrastructure internet héritée | Sécurisation DNS sur des réseaux de confiance | Amélioration de la confidentialité des utilisateurs et contournement de la censure |

En fin de compte, tant DoH que DoT constituent une mise à niveau massive de sécurité par rapport au DNS traditionnel. DoT offre un canal direct et dédié pour sécuriser vos recherches. Cependant, la capacité astucieuse de DoH à se fondre dans le trafic web quotidien lui confère un puissant avantage, surtout sur les réseaux soumis à une surveillance ou à un filtrage intensif, en faisant le choix évident pour les outils et utilisateurs soucieux de leur vie privée aujourd'hui.

Comprendre les Critiques et les Compromis

Bien que DNS sur HTTPS (DoH) soit une grande victoire pour la vie privée individuelle, ce n'est pas une solution miracle. Comme toute nouvelle technologie, elle s'accompagne de son propre ensemble de défis et de compromis. Il est crucial de considérer l'ensemble du tableau et de comprendre les préoccupations légitimes qui accompagnent la popularité croissante de DoH.

Un des plus grands arguments contre elle est le risque de centralisation DNS. La plupart des navigateurs web, par défaut, dirigent les requêtes DoH vers un petit cercle de grands fournisseurs comme Google, Cloudflare, et Quad9. Même si ces entreprises ont des politiques de confidentialité solides, cette configuration met effectivement le carnet d'adresses d'internet entre les mains de quelques géants corporatifs.

Cela ne fait que remplacer un problème par un autre. Au lieu que votre fournisseur d'accès Internet (FAI) local ait un aperçu de vos habitudes de navigation, cette visibilité se déplace maintenant vers un autre géant technologique. Pour quiconque inquiet au sujet du suivi des données par les entreprises, c'est une préoccupation significative.

Le Dilemme de la Gestion des Réseaux

Pour les personnes qui gèrent des réseaux—que ce soit dans une entreprise, une école, ou même à la maison avec des contrôles parentaux—DoH peut être un véritable casse-tête. Ils ont longtemps compté sur la surveillance du trafic DNS pour maintenir leurs réseaux sûrs et sains.

Ce type de surveillance est essentiel pour :

- Faire respecter les Politiques de Sécurité : Bloquer le trafic vers des domaines connus pour le malware, les escroqueries par phishing et les centres de commande de botnets.

- Filtrage de Contenu : Éviter que du contenu inapproprié ou adulte ne soit accessible sur le réseau dans des endroits comme les écoles et les maisons.

- Conformité Réglementaire : S'assurer que l'activité du réseau respecte des exigences légales ou industrielles spécifiques.

DoH contourne essentiellement toutes ces protections traditionnelles basées sur le DNS. Comme les requêtes DNS sont cryptées et ressemblent à un trafic web HTTPS normal, elles deviennent complètement invisibles pour la plupart des pare-feu et des dispositifs de filtrage. Cela peut affaiblir les défenses d'un réseau et créer des failles dans des politiques de sécurité soigneusement élaborées.

Le conflit central ici est un tir à la corde classique : la vie privée de l'utilisateur individuel contre le contrôle centralisé du réseau. La même fonctionnalité qui permet à un utilisateur d'éviter la censure permet également à un employé de contourner des filtres de sécurité critiques.

Cela a suscité un débat animé dans l'industrie. Les professionnels de la sécurité soulignent que DoH, malgré ses bonnes intentions, peut aveugler les outils conçus pour nous protéger. Nous avons même vu des malwares commencer à utiliser DoH pour déguiser leurs communications, rendant leur détection et leur arrêt beaucoup plus difficiles.

Trouver une Approche Équilibrée

Tout ce débat montre vraiment que DoH n'est pas une solution universelle. Pour un individu utilisant un réseau Wi-Fi public douteux dans un café, ses avantages sont évidents. Le risque que quelqu'un espionne votre activité est élevé, et DoH ajoute une couche de protection vitale.

Mais dans un environnement géré comme un bureau d'entreprise ou une école, le calcul est différent. Ici, le besoin de sécurité à l'échelle du réseau et de filtrage de contenu prend souvent le pas sur le gain de confidentialité apporté par le DNS crypté. C'est exactement pourquoi de nombreuses organisations choisissent de bloquer DoH sur leurs réseaux, forçant toutes les requêtes DNS à passer par leurs propres serveurs surveillés.

En fin de compte, comprendre véritablement ce qu'est le DNS sur HTTPS signifie voir à la fois sa puissance et ses pièges. C'est un outil fantastique pour renforcer la vie privée personnelle, mais comment et où il est utilisé nécessite une réflexion approfondie. Pour les administrateurs réseau, s'adapter à un monde avec DoH signifie faire évoluer leurs stratégies de sécurité et trouver de nouvelles façons de protéger leurs utilisateurs sans compter sur la surveillance DNS traditionnelle.

Comment Activer et Tester le DNS sur HTTPS

Activer le DNS sur HTTPS est beaucoup plus facile que vous ne le pensez. La plupart des navigateurs web et des systèmes d'exploitation que nous utilisons chaque jour ont déjà le support DoH intégré, ce qui signifie que vous pouvez ajouter une couche de confidentialité sérieuse à votre navigation en quelques clics.

Ce guide vous expliquera comment activer DoH sur les plateformes les plus courantes. Une fois que vous l'avez configuré, nous verrons comment vérifier rapidement que votre trafic DNS est effectivement chiffré et gardé à l'abri des regards.

Activation de DoH dans votre navigateur web

Pour la plupart d'entre nous, la manière la plus simple de commencer avec DoH est de l'activer directement dans le navigateur web. Cette approche est excellente car elle chiffre toutes les recherches de domaine effectuées par votre navigateur, peu importe les paramètres réseau principaux de votre ordinateur.

Google Chrome

- Cliquez sur l'icône du menu à trois points en haut à droite et allez dans Paramètres.

- De là, allez dans Confidentialité et sécurité, puis cliquez sur Sécurité.

- Faites défiler vers le bas jusqu'à la section "Avancé" et recherchez l'option Utiliser DNS sécurisé.

- Activez-la. Par défaut, Chrome essaie d'utiliser le service de votre fournisseur d'accès Internet actuel s'il prend en charge DoH. Pour une meilleure confidentialité, je vous recommande de sélectionner "Avec" et de choisir un fournisseur spécifique comme Cloudflare (1.1.1.1) ou Google (DNS public).

Mozilla Firefox

- Cliquez sur le menu "hamburger" à trois lignes dans le coin supérieur droit et choisissez Paramètres.

- Restez dans le panneau Général, faites défiler vers le bas jusqu'à Paramètres réseau, puis cliquez sur le bouton Paramètres....

- Dans la nouvelle fenêtre qui s'ouvre, faites défiler jusqu'en bas et cochez la case Activer DNS sur HTTPS.

- Vous pouvez ensuite choisir un fournisseur dans la liste ou entrer un fournisseur personnalisé si vous en avez un favori.

Activer DoH dans votre navigateur est un gain rapide pour la confidentialité. Cela sécurise la grande majorité de votre activité web sans nécessiter de changements techniques profonds dans votre système d'exploitation.

Activation de DoH sur votre système d'exploitation

Si vous souhaitez une protection qui va au-delà de votre navigateur web et couvre d'autres applications, vous pouvez activer DoH au niveau du système d'exploitation. Il est important de savoir que bien que cela soit une fonctionnalité standard sur Windows 11, elle n'a jamais été officiellement intégrée à Windows 10.

Windows 11

- Ouvrez Paramètres et allez dans Réseau et Internet.

- Choisissez la connexion que vous utilisez, soit Wi-Fi soit Ethernet.

- Cliquez sur Propriétés matérielles.

- Recherchez Attribution du serveur DNS et cliquez sur le bouton Modifier à côté.

- Changez le paramètre de "Automatique (DHCP)" à Manuel.

- Activez IPv4 et saisissez les adresses IP de votre fournisseur DoH (pour Cloudflare, c'est

1.1.1.1et1.0.0.1). - Maintenant, dans le menu déroulant Chiffrement DNS préféré, sélectionnez Chiffré uniquement (DNS sur HTTPS). Cliquez sur Enregistrer, et c'est fait.

Comment confirmer que DoH fonctionne

Une fois que vous avez activé DoH, il est judicieux de vous assurer qu'il fonctionne réellement. Un rapide contrôle vous donnera l'esprit tranquille en vous assurant que vos requêtes DNS sont correctement chiffrées.

Un excellent outil pour cela est le Contrôle de sécurité de l'expérience de navigation de Cloudflare. Chargez simplement la page, et elle exécute automatiquement quelques tests sur votre connexion. Celui qui vous intéresse est "DNS sécurisé"—une coche verte signifie que vos requêtes sont envoyées par un canal chiffré.

Si vous obtenez le feu vert, vous êtes prêt. Sinon, revenez en arrière et vérifiez vos paramètres ou essayez peut-être un autre fournisseur DoH. Gardez à l'esprit qu'une connexion lente peut parfois interférer avec les résultats des tests ; vous pouvez en savoir plus sur la façon de tester la vitesse Internet avec précision dans notre guide dédié.

Questions Fréquemment Posées sur DNS sur HTTPS

À mesure que de plus en plus de personnes commencent à utiliser DNS sur HTTPS, quelques questions courantes semblent toujours apparaître. Comprendre ces questions vous aide à saisir où DoH s'intègre vraiment dans votre boîte à outils de confidentialité et à quoi vous attendre lorsque vous activez la fonction. Explorons les plus fréquentes.

L'utilisation de DoH ralentira-t-elle ma connexion Internet ?

Pour la plupart, non. L'impact de DoH sur votre vitesse de navigation est généralement si faible que vous ne le remarquerez jamais. Bien que l'ajout de chiffrement introduise techniquement un petit peu de surcharge à chaque requête DNS, les ordinateurs et réseaux modernes sont si rapides qu'ils le gèrent sans effort.

Dans certains cas, vous pourriez même voir un gain de vitesse. Si les serveurs DNS par défaut de votre fournisseur d'accès Internet sont lents, passer à un service DoH haute performance d'un fournisseur comme Cloudflare ou Google peut en fait rendre les sites web plus rapides à charger. Toute latence minuscule due au chiffrement est un petit prix à payer pour l'énorme mise à niveau en matière de confidentialité et de sécurité.

En résumé : pour la plupart des gens, la différence de performance est négligeable. La sécurité que vous gagnez grâce à un DNS chiffré en vaut largement la peine.

DoH est-il un remplacement complet pour un VPN ?

Pas du tout. Pensez à DoH et à un Réseau Privé Virtuel (VPN) comme à deux outils différents qui fonctionnent brillamment ensemble. Ils résolvent des pièces différentes, mais tout aussi importantes, du puzzle de la vie privée en ligne.

Voici une manière simple de voir leurs rôles :

- DNS over HTTPS (DoH) : Cela chiffre uniquement la recherche DNS—le moment où votre navigateur demande l'adresse IP d'un site web. Cela empêche les espions de voir quels sites vous essayez de visiter.

- Réseau Privé Virtuel (VPN) : Cela chiffre tout votre trafic Internet et cache votre véritable adresse IP des sites web auxquels vous vous connectez. C’est un bouclier de confidentialité beaucoup plus complet pour tout ce que vous faites en ligne.

Une analogie peut aider : DoH est comme mettre votre adresse de destination dans une enveloppe scellée et privée. Un VPN, en revanche, est comme mettre votre voiture entière à l'intérieur d'un camion verrouillé et non marqué pour y arriver. Pour la meilleure protection, vous voulez vraiment utiliser les deux.

Mon employeur peut-il voir ma navigation si j'utilise DoH ?

Même avec DoH activé, vous ne devriez pas supposer que vous êtes invisible sur un réseau d'entreprise ou scolaire géré. Bien que cela rende l'espionnage occasionnel beaucoup plus difficile, ce n'est pas une solution miracle contre la surveillance réseau dédiée.

Votre employeur a d'autres moyens de voir ce qui se passe. Même si vos recherches DNS sont cachées, un administrateur réseau avisé peut toujours avoir une bonne idée de votre activité en regardant les adresses IP de destination auxquelles vous vous connectez. Plus important encore, de nombreux appareils fournis par le travail ont des logiciels de surveillance installés directement sur eux, qui voient tout ce que vous faites avant même que DoH entre en jeu. DoH est un excellent pas vers la confidentialité, mais cela ne contourne pas les systèmes de surveillance propres à une entreprise.

Prêt à sécuriser votre navigation et à simplifier votre flux de travail ? L'écosystème des ShiftShift Extensions offre une suite d'outils puissants directement dans votre navigateur, y compris un Vérificateur de Domaine qui utilise DNS-over-HTTPS pour des recherches privées. Prenez le contrôle de votre vie numérique avec une palette de commandes unique et unifiée en téléchargeant ShiftShift Extensions aujourd'hui.