2026'da Parola Güvenliği için En İyi 10 Uygulama

2026'da şifre güvenliği için en iyi 10 uygulamayı keşfedin. Güçlü şifreler oluşturmayı, MFA kullanmayı ve hesaplarınızı modern tehditlerden korumayı öğrenin.

Önerilen Uzantılar

Dijital ayak izimizin finansal verilerden kişisel iletişimlere kadar her şeyi kapsadığı bir çağda, şifre ilk savunma hattı olmaya devam ediyor. Ancak, birden fazla sitede kimlik bilgilerini yeniden kullanmak ve kolay tahmin edilebilen ifadeler gibi yaygın alışkanlıklar önemli güvenlik açıkları yaratıyor. Standart tavsiyeler genellikle eski moda hissediliyor ve modern siber güvenliği tanımlayan sofistike, otomatik tehditleri ele almaktan yetersiz kalıyor. Bu kılavuz, genel ipuçlarının ötesine geçmek için tasarlandı ve günümüzde geçerli olan şifre güvenliği için en iyi uygulamaların kapsamlı bir derlemesini sunuyor.

Dijital yaşamınızı güvence altına almak için kritik stratejileri derinlemesine inceleyeceğiz. Bu, yalnızca gerçekten güçlü, benzersiz şifreler oluşturmanın mekaniklerini değil, aynı zamanda bunları etkili bir şekilde yönetmenin temel uygulamalarını da içerir. Çok Faktörlü Kimlik Doğrulama (MFA) uygulamanın doğru yolunu, şifre yöneticilerinin gücünden nasıl yararlanacağınızı ve oltalama ve kimlik bilgisi doldurma gibi yaygın tehditleri nasıl tanıyıp bunlardan nasıl kaçınacağınızı öğreneceksiniz. Ayrıca, hesaplarınızı ihlal belirtileri açısından proaktif bir şekilde nasıl izleyebileceğinizi ve güvenli kurtarma yöntemleri oluşturabileceğinizi keşfedeceğiz.

Bu liste boyunca pratik örnekler ve belirli uygulama detayları sağlayacağız. Ayrıca, ShiftShift Uzantıları gibi yenilikçi tarayıcı araçlarının bu güvenlik önlemlerini nasıl basitleştirip otomatikleştirebileceğini vurgulayacağız. Güvenli bir Şifre Üretici ve yalnızca yerel işleme gibi araçları entegre ederek, sağlam güvenliği karmaşık bir işten günlük dijital rutininizin sorunsuz ve sezgisel bir parçasına dönüştürebilirsiniz. Bu kılavuz, yetkisiz erişimden hassas bilgilerinizi korumak için gerekli bilgi ve iş akışlarıyla sizi donatıyor.

1. Her Hesap İçin Güçlü, Benzersiz Şifreler Kullanın

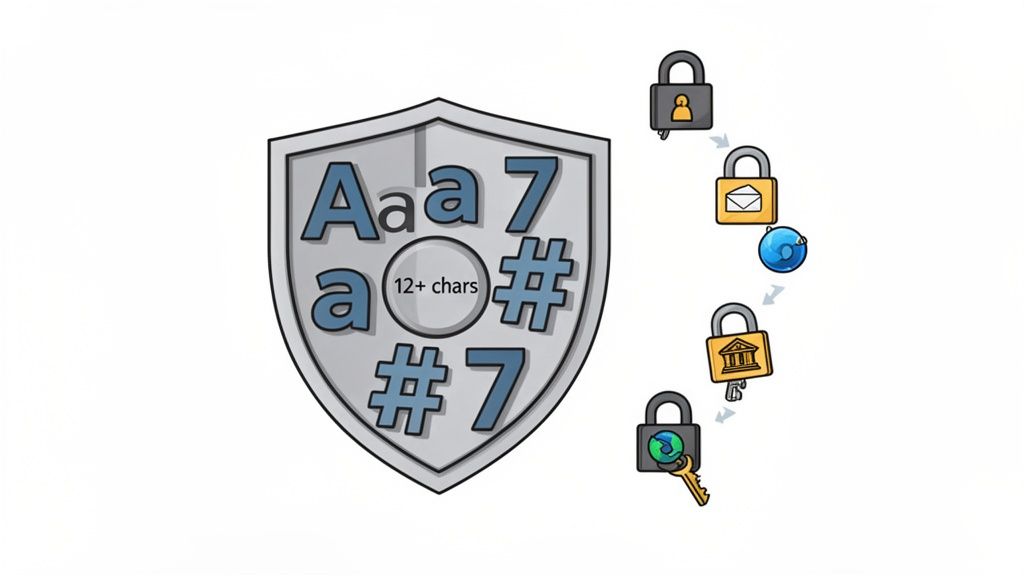

Her çevrimiçi hesap için farklı, karmaşık bir şifre oluşturmak, şifre güvenliği için en temel en iyi uygulamadır. Güçlü bir şifre, büyük harfler, küçük harfler, sayılar ve özel karakterleri rastgele bir dizide birleştirerek ilk savunma hattı olarak işlev görür. Bu karmaşıklık, saldırganların tahmin etmesini veya kaba kuvvet ve sözlük saldırıları gibi otomatik yöntemlerle kırmasını katlanarak zorlaştırır.

"Benzersiz" unsuru da aynı derecede önemlidir. Birden fazla hizmette aynı şifreyi kullanmak büyük bir güvenlik açığı yaratır. Eğer bir hizmet ihlal edilirse, saldırganlar sızdırılan kimlik bilgilerini kullanarak diğer tüm hesaplarınıza erişebilirler; buna kimlik bilgisi doldurma saldırısı denir. Microsoft'un araştırmaları bu riski vurguluyor ve izledikleri ihlal edilen hesapların %99.9'unun zayıf veya yeniden kullanılan şifrelerden kaynaklandığını bildiriyor.

Bu Uygulamayı Nasıl Gerçekleştirirsiniz

Hedef, hem makinelerin tahmin etmesi zor hem de ideal olarak sizin için yönetilebilir şifreler oluşturmaktır (bir şifre yöneticisi önerilir).

- Uzunluğu Karmaşıklıktan Üstün Tutun: Karmaşıklık önemli olsa da, uzunluk şifre gücünde daha büyük bir faktördür. Uzun bir şifre, basit bile olsa, kısa ve karmaşık bir şifreden çok daha uzun sürede kırılır. Önemli hesaplar için en az 12-16 karakter hedefleyin.

- Şifre Cümleleri Kullanın: Rastgele karakterler yerine, hatırlanması kolay bir ifade oluşturun ve bunu değiştirin. Örneğin, "Kahve sabahımı harika yapar!" ifadesi

C0ffeeM@kesMyM0rn1ngGr8!haline gelebilir. Bu, hatırlanması daha kolay ama yine de son derece güvenlidir. - Bir Şifre Üreticisi Kullanın: En güvenli yöntem, kriptografik olarak güvenli rastgele şifreler oluşturan bir araç kullanmaktır. Bu, insan önyargısını ortadan kaldırır ve maksimum entropi sağlar. Güvenilir ve pratik bir seçenek için, ShiftShift'in aracıyla güçlü, rastgele şifreler oluşturmayı öğrenebilirsiniz.

ShiftShift Uzantılarını kullananlar için, hassas tarayıcı verilerine erişebilen bu ilkeye uymak müzakere edilemez. Bu, yalnızca bireysel hesaplarınızı değil, dijital etkinliğinizin merkezi merkezini de yetkisiz erişimden korur.

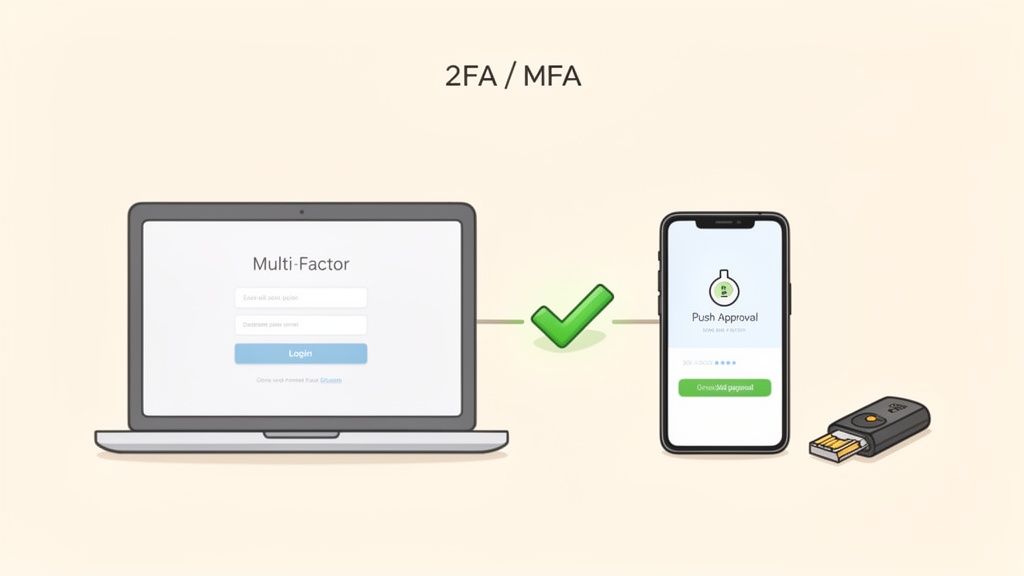

2. Çok Faktörlü Kimlik Doğrulama (MFA) Uygulayın

Güçlü şifrelerin ötesinde, Çok Faktörlü Kimlik Doğrulama (MFA) uygulamak kritik bir ikinci savunma katmanı ekler. MFA, bir kaynağa erişim sağlamak için iki veya daha fazla doğrulama faktörü sağlamanızı gerektirir; bunlar arasında bildiğiniz bir şey (şifreniz), sahip olduğunuz bir şey (telefonunuz veya bir güvenlik anahtarı) ve olduğunuz bir şey (parmak izi) yer alır. Bu katmanlı yaklaşım, bir saldırgan şifrenizi çalsa bile, ek faktör olmadan hesabınıza erişemeyecekleri anlamına gelir.

MFA'nın etkinliği iyi belgelenmiştir. Microsoft'un verileri, hesap ihlali saldırılarının %99.9'unu engellediğini gösteriyor ve Google, güvenlik anahtarlarına sahip kullanıcılar için oltalamadan sıfır başarılı hesap ele geçirme bildirdi. Bu güvenlik uygulaması artık isteğe bağlı değil; bankacılık ve e-posta gibi hassas hesapları korumak için endüstri standardıdır ve GitHub gibi bulut hizmetleri ve geliştirici platformları için de geçerlidir.

Bu Uygulamayı Nasıl Gerçekleştirirsiniz

Doğru uygulama, MFA'nın güvenlik faydalarını maksimize ederken sürtünmeyi en aza indirir. Anahtar, doğru yöntemleri seçmek ve bunları güvenli bir şekilde yönetmektir.

- Daha Güçlü Faktörleri Önceliklendirin: Herhangi bir MFA, hiç olmamasından iyidir, ancak tüm yöntemler eşit değildir. Donanım güvenlik anahtarları (örneğin, YubiKey, Titan) oltalamaya karşı en yüksek koruma seviyesini sunar. Authy veya Google Authenticator gibi kimlik doğrulama uygulamaları, SIM değiştirme saldırılarına karşı savunmasız olan SMS'ten önemli bir adım ötedir.

- Öncelikle E-postada Etkinleştirin: Birincil e-posta hesabınız, genellikle diğer tüm hizmetler için şifreleri sıfırlamanın anahtarıdır. Öncelikle bunu güvence altına almak kritik bir adımdır. Bununla ilgili daha derin bir inceleme için, e-posta güvenliği için Çok Faktörlü Kimlik Doğrulama kılavuzuna göz atmayı düşünebilirsiniz.

- Yedek Kodları Güvenli Bir Şekilde Saklayın: MFA'yı ayarladığınızda, birincil cihazınızı kaybettiğinizde kullanmak için yedek kodları alacaksınız.

- Bu kodları, hesap parolasından ayrı, güvenli ve şifreli bir konumda, örneğin bir şifre yöneticisinde saklayın.

ShiftShift Extensions kullanıcıları için, ana hesaplarınızda (tarayıcıyla bağlantılı Google veya Microsoft hesabınız gibi) MFA (Çok Faktörlü Kimlik Doğrulama) etkinleştirmek esastır. Bu, tarayıcı uzantılarınızı ve verilerini kontrol eden merkezi merkezinizin yalnızca size ait olmasını sağlayarak güçlü bir koruma sağlar.

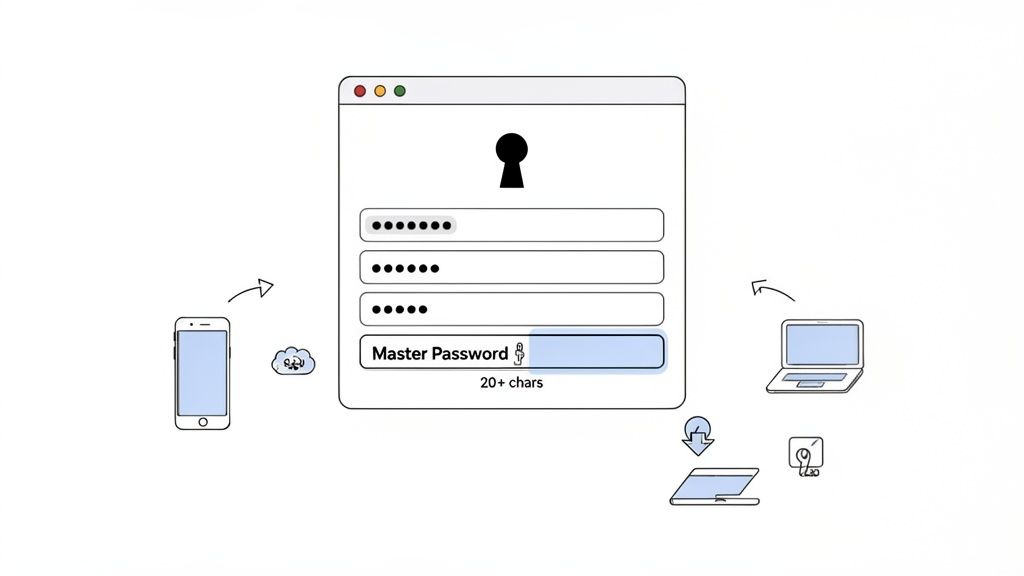

3. Güvenilir Bir Şifre Yöneticisi Kullanın

Her hesap için güçlü ve benzersiz şifreler kullanmak, şifre güvenliğinin temel ilkelerinden biridir, ancak insan hafızası buna ayak uyduramaz. Bir şifre yöneticisi, kimlik bilgilerini güvenli bir şekilde oluşturma, saklama ve otomatik doldurma sorununu çözer. Bu araçlar, yalnızca diğer tüm şifrelere erişmek için hatırlamanız gereken tek bir güçlü ana şifre gerektiren şifreli bir dijital kasa işlevi görür, böylece güvenlik ile kullanım kolaylığı arasındaki çatışmayı etkili bir şekilde çözer.

Bu yaklaşım, özellikle farklı hizmetler ve ortamlar arasında onlarca veya yüzlerce hesap yöneten geliştiriciler ve teknoloji profesyonelleri için modern dijital yaşamın temel altyapısıdır. Elektronik tablolar veya tarayıcı tabanlı depolama gibi güvensiz yöntemlere güvenmek yerine, özel bir şifre yöneticisi, verilerinizi korumak için sağlam, sıfır bilgi şifrelemesi kullanır. Bu, sağlayıcının bile saklanan kimlik bilgilerinize erişemeyeceği anlamına gelir.

Bu Uygulamayı Nasıl Gerçekleştirirsiniz

Bir şifre yöneticisi seçmek ve doğru bir şekilde yapılandırmak, güvenli bir dijital temel oluşturmak için kritik öneme sahiptir.

- Güvenilir Bir Sağlayıcı Seçin: Güçlü bir üne ve şeffaf güvenlik uygulamalarına sahip yöneticiler arayın. Seçenekler, Bitwarden gibi açık kaynaklı seçeneklerden, 1Password gibi kurumsal düzey çözümlere ve KeePass gibi yerel, çevrimdışı alternatiflere kadar çeşitlilik gösterir.

- Kırılması Zor Bir Ana Şifre Oluşturun: Bu, sahip olduğunuz en önemli şifredir. 20+ karakterden oluşan, benzersiz ve başka hiçbir yerde kullanılmamış uzun bir şifre oluşturun.

- Çok Faktörlü Kimlik Doğrulamayı (MFA) Etkinleştirin: Erişim izni vermeden önce, bir doğrulayıcı uygulama veya fiziksel bir güvenlik anahtarı gibi ikinci bir doğrulama adımı gerektirerek kasanızı güvence altına alın. Bu, kritik bir koruma katmanı ekler.

- Yerleşik Üreticiyi Kullanın: Şifre yöneticisinin tüm yeni hesaplar için kriptografik olarak rastgele şifreler oluşturmasına izin verin. Bu, insan önyargısını ortadan kaldırır ve maksimum güç sağlar; bu özellik, ShiftShift'in Şifre Üreticisi gibi araçlara doğrudan entegre edilmiştir.

Bir şifre yöneticisi seçtikten sonra, güvenlik faydalarını en üst düzeye çıkarmak için temel şifre yöneticisi en iyi uygulamalarını öğrenin. Zayıf, yeniden kullanılan veya eski şifreler için kasanızı düzenli olarak denetleyin ve bunları zamanında güncelleyin.

4. E-posta Hesaplarında İki Aşamalı Doğrulamayı Etkinleştirin

E-posta hesabınız, dijital yaşamınızın anahtarıdır. Şifre sıfırlama bağlantıları, güvenlik bildirimleri ve hassas iletişimler için merkezi bir merkezdir. Sadece bir şifre ile güvence altına almak, benimseyebileceğiniz en yüksek etki alanına sahip en iyi uygulamalardan biridir. İki aşamalı doğrulamayı (2SV) veya iki faktörlü kimlik doğrulamayı (2FA) etkinleştirmek, kritik bir ikinci savunma katmanı ekler ve şifreniz çalınsa bile hesabınızın erişilemez kalmasını sağlar.

Bu yöntem, erişim izni vermek için şifrenizin yanı sıra ikinci bir bilgi parçası gerektirir. Bu, bir doğrulayıcı uygulamadan alınan bir kod, fiziksel bir güvenlik anahtarı veya güvenilir cihazınıza gönderilen bir istem olabilir. Ana Gmail veya Microsoft hesabınız gibi yüksek değerli hedefler için, bu hesaplar neredeyse tüm diğer hizmetlerinizin şifrelerini sıfırlamak için kullanılabileceğinden, 2SV uygulamak, basit bir şifre sızıntısı tehdidini etkili bir şekilde etkisiz hale getirir.

Bu Uygulamayı Nasıl Gerçekleştirirsiniz

2SV'yi kurmak, güvenliği önemli ölçüde artıran basit bir süreçtir. Amaç, bir saldırganın cihazlarınızdan birine fiziksel erişim olmadan giriş yapmasını imkansız hale getirmektir.

- SMS Üzerine Doğrulayıcı Uygulamaları Önceliklendirin: SMS tabanlı 2SV hiçbir şeyden iyidir, ancak SIM değiştirme saldırılarına karşı savunmasızdır. Daha güvenli bir doğrulama yöntemi için Google Authenticator veya Authy gibi zaman tabanlı tek kullanımlık şifre (TOTP) uygulaması kullanın. Google ve Microsoft gibi büyük sağlayıcılar bunu güçlü bir şekilde desteklemektedir.

- Yedek Yöntemleri Kaydedin: Her zaman birden fazla doğrulama yöntemi ayarlayın. Yedek bir telefon numarası kaydedin ve bir dizi tek kullanımlık kurtarma kodu oluşturun. Bu kodları, şifre yöneticinizden ayrı, şifreli bir dosya veya fiziksel bir kasada güvenli bir konumda saklayın.

- Kurtarma Sürecinizi Test Edin: Buna acil ihtiyaç duymadan önce, 2SV ve kurtarma yöntemlerinizi test edin. Yedek telefon numaranızın çalıştığından emin olun ve kurtarma kodlarınızın nerede olduğunu bilin. Bu bilgileri yıllık olarak veya cihazlarınızı değiştirdiğinizde güncelleyin, böylece kendi hesabınıza erişim kaybetmezsiniz.

5. Yazılımları Düzenli Olarak Güncelleyin ve Yamanlayın

Etkin şifre güvenliği, yalnızca şifreye bağlı değildir; kimlik bilgilerinizi yöneten yazılımın bütünlüğüne de dayanır. Yazılımlarınızı düzenli olarak güncellemek ve yamalamak, şifre güvenliği için kritik, ancak sıklıkla göz ardı edilen bir en iyi uygulamadır. İşletim sistemlerindeki, tarayıcılardaki ve uygulamalardaki güvenlik açıkları, saldırganlar tarafından saklanan kimlik bilgilerini çalmak, tuş vuruşlarını kaydetmek veya kimlik doğrulama önlemlerini tamamen atlamak için kullanılabilir.

Yazılım güncellemeleri, bu bilinen açıkları geniş ölçüde kullanılmadan kapatan kritik güvenlik yamaları içerir. Örneğin, 2021'deki ünlü Log4Shell açığı, milyonlarca uygulamayı etkiledi ve saldırganların uzaktan kod çalıştırmasına olanak tanıdı; bu, tek bir yamalanmamış hatanın felaket sonuçları doğurabileceğini vurgular. Yazılımlarınızı güncel tutmak, en son keşfedilen tehditlere karşı korunduğunuzdan emin olmanızı sağlar.

Bu Uygulamayı Nasıl Gerçekleştirirsiniz

Yazılım güncellemelerini rutinlerinize entegre etmek, basit ama güçlü bir güvenlik alışkanlığıdır. Amaç, saldırganların bilinen güvenlik açıklarını istismar etme fırsatını en aza indirmektir.

- Otomatik Güncellemeleri Etkinleştirin: Bu, korunmanın en etkili yoludur. İşletim sistemlerinizi (Windows ve macOS gibi) ve ana uygulamalarınızı otomatik olarak güncellemeleri yükleyecek şekilde yapılandırın. Chrome ve Firefox gibi modern tarayıcılar, güvenliği korumak için arka planda sessizce güncellenmek üzere tasarlanmıştır.

- Tarayıcı Uzantılarını Düzenli Olarak Kontrol Edin: Uzantılar, tarayıcınızın güvenlik bağlamında çalışır ve önemli ayrıcalıklara sahip olabilir. Tarayıcınızın uzantı yönetim sayfasını ziyaret ederek (örn.

chrome://extensions) uzantılarınız için güncellemeleri haftalık olarak manuel olarak kontrol edin. - Keşfedilen Güvenlik Açıklarını Hızla Yamanın Sağlanması: Bu, keşfedilen herhangi bir güvenlik açığının zamanında kapatılmasını sağlar.

- İşletim Sistemi Yamanmalarını Önceliklendirin: İşletim sisteminiz, cihazınızın güvenliğinin temelini oluşturur. İşletim sistemi sağlayıcınızdan gelen güvenlik yamanma bildirimlerine derhal dikkat edin ve bunları mümkün olan en kısa sürede yükleyin. Bu güncellemeler genellikle cihazınızdaki tüm uygulamaları tehlikeye atabilecek sistem düzeyindeki tehditleri ele alır.

ShiftShift Uzantıları kullanıcıları için güncel bir tarayıcıyı korumak son derece önemlidir. Uzantı, Chrome'un ortamında çalıştığı için güvenliği doğrudan tarayıcının bütünlüğüne bağlıdır. Yamanlanmış bir tarayıcı, ShiftShift'in çalıştığı güvenli kumanda alanının bozulmadan kalmasını sağlar ve tarayıcı içindeki etkinliklerinizi ve verilerinizi korur.

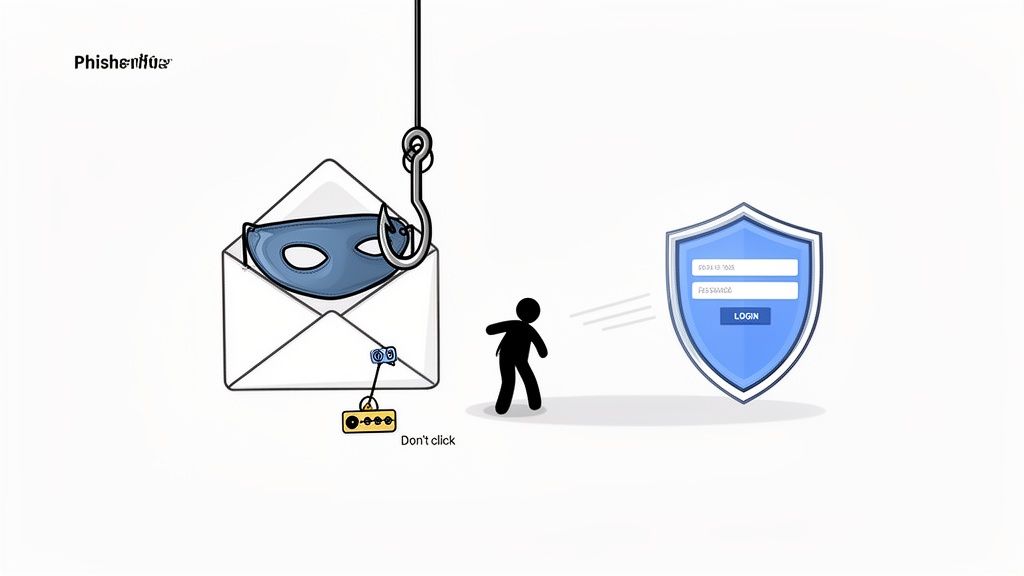

6. Phishing ve Sosyal Mühendislik Saldırılarından Kaçının

Phishing saldırıları ve sosyal mühendislik, teknik savunmaları aşarak insan unsurlarını hedef alan sinsi tehditlerdir. Güçlü bir şifreyi kırmaya çalışmak yerine, saldırganlar sizi isteyerek şifreyi vermeniz için manipüle eder. Bu planlar genellikle panik veya fırsat hissi yaratmak için acil veya cazip bir dil kullanır ve sizi kötü niyetli bağlantılara tıklamaya veya hassas kimlik bilgilerini ifşa etmeye kandırır. En sağlam şifre ve çok faktörlü kimlik doğrulama bile ikna edici bir phishing dolandırıcılığı tarafından etkisiz hale getirilebilir.

Bu taktiğin yaygınlığı şaşırtıcıdır. IBM'in araştırması, insan hatasının veri ihlallerinin büyük çoğunluğunda bir faktör olduğunu ortaya koyarak, bu psikolojik manipülasyonların ne kadar etkili olduğunu vurgulamaktadır. Büyük teknoloji şirketlerine karşı başarılı olan hedefli phishing kampanyaları ve yıllık milyarlarca dolara mal olan "CEO dolandırıcılığı" dolandırıcılıkları, hiç kimsenin bağışık olmadığını kanıtlamaktadır. Bu nedenle, sağlıklı bir şüphecilik geliştirmek, şifre güvenliği için en kritik en iyi uygulamalardan biridir.

Bu Uygulamayı Nasıl Uygulamalısınız

Bu saldırılara karşı savunmanın anahtarı farkındalık ve istenmeyen iletişime karşı tutarlı, dikkatli bir yaklaşımdır. Doğrulama alışkanlığı geliştirmek, tehditin büyümeden etkisiz hale getirilmesini sağlayabilir.

- Gönderenleri ve Bağlantıları İnceleyin: Her zaman gönderenin tam e-posta adresini, yalnızca görüntülenen adı değil, doğrulayın. Herhangi bir bağlantıya tıklamadan önce, üzerine gelerek gerçek hedef URL'sini önizleyin ve geçerli alan adıyla eşleştiğinden emin olun.

- Web Sitelerine Doğrudan Gidin: Giriş yapmanızı isteyen bir e-postadaki bağlantıya tıklamak yerine, tarayıcınızı açın ve web sitesinin adresini manuel olarak yazın. Bu, sahte bir giriş sayfasına yönlendirilme riskini tamamen ortadan kaldırır.

- Aceleden Şüphelenin: Saldırganlar, düşünmeden hareket etmenizi sağlamak için bir aciliyet hissi yaratır. Hemen harekete geçmenizi talep eden, hesap kapatma tehdidinde bulunan veya gerçek olamayacak kadar iyi bir ödül sunan herhangi bir mesaja karşı derhal şüpheci olun.

- Ayrı Bir Kanal Üzerinden Doğrulayın: Bir meslektaşınızdan veya hizmetten şüpheli bir istek alırsanız, meşruluğunu doğrulamak için bilinen, ayrı bir iletişim yöntemi (örneğin bir telefon görüşmesi veya yeni bir mesaj) aracılığıyla onlarla iletişime geçin.

- Tarayıcı Güvenlik Özelliklerini Kullanın: Modern tarayıcılar, HTTPS için kilit simgesi gibi belirgin güvenlik göstergeleri sunar. Ayrıca, şifrelenmiş DNS kullanarak güvenliğinizi artırabilirsiniz ve DNS over HTTPS'in gizliliğinizi nasıl güçlendirdiği ve belirli saldırılara karşı nasıl koruduğu hakkında daha fazla bilgi edinebilirsiniz.

7. Hesapları İhlal Bildirimi ve Şüpheli Faaliyetler için İzleyin

En güçlü şifre bile, onu tutan hizmet bir veri ihlali yaşarsa tehlikeye girebilir. Proaktif izleme, kimlik bilgilerinizin ifşa olduğunda hızlı bir şekilde tepki vermenizi sağlayarak kritik bir savunma katmanıdır. Bu uygulama, bilinen ihlallerde hesaplarınızı düzenli olarak kontrol etmeyi ve yetkisiz erişim belirtileri için hesap etkinliğinizi gözlemlemeyi içerir.

Bu dikkat, güvenlik duruşunuzu pasif olmaktan aktif hale getirir. Hesabınızın kötüye kullanıldığına dair bir bildirim beklemek yerine, ilk ifşayı tespit edebilir ve önemli bir zarar oluşmadan önce şifrenizi değiştirmek gibi hemen harekete geçebilirsiniz. Bu, şifre güvenliği için kapsamlı bir stratejinin ana bileşenidir.

Bu Uygulamayı Nasıl Uygulamalısınız

Etkin izleme, otomatik araçları en kritik hesaplarınız üzerindeki manuel kontrollerle birleştirir. Amaç, potansiyel tehditleri keşfedildiği anda size bildiren bir sistem oluşturmaktır.

- İhlal Bildirim Servislerini Kullanın: E-posta adreslerinizi bilinen ihlallerin veritabanlarıyla düzenli olarak kontrol edin. Troy Hunt’ın "Have I Been Pwned" gibi hizmetler bu konuda çok değerlidir. Birçok modern şifre yöneticisi de bu işlevselliği entegre eder ve sakladığınız bir şifrenin bir veri sızıntısında göründüğünde otomatik olarak sizi uyarır.

- Giriş ve Güvenlik Uyarılarını Etkinleştirin: Önemli hesaplarınızı (e-posta, bankacılık ve sosyal medya gibi) yeni girişler veya şüpheli aktiviteler için e-posta veya kısa mesaj yoluyla size bir uyarı gönderecek şekilde yapılandırın. Bu, potansiyel yetkisiz erişim hakkında gerçek zamanlı bildirim sağlar.

- Hesap Etkinliği Kayıtlarını Gözden Geçirin: Ana e-posta ve finansal hesaplarınız için giriş geçmişini ve son etkinlik kayıtlarını periyodik olarak kontrol edin. Tanımadığınız cihazlar, konumlar veya erişim zamanları arayın. Şüpheli bir şey bulursanız, o cihazın erişimini hemen iptal edin ve şifrenizi değiştirin.

- Araçlarınıza Güvenin: ShiftShift gibi çeşitli görevleri yerel olarak yöneten tarayıcı uzantılarını kullanırken, verilerinizin güvenliği çok önemlidir. Bu araçlar tarayıcınız içinde çalıştığı için, yetkisiz bir etkinliğin gerçekleşmediğinden emin olmak esastır. ShiftShift'in kullanıcı verilerini nasıl önceliklendirdiği hakkında daha fazla bilgi edinmek için kapsamlı gizlilik politikasını gözden geçirebilirsiniz.

8. Güvenli Şifre Kurtarma Yöntemleri ve Yedek Kodlar

En güçlü şifre bile, kendi hesabınıza erişiminiz engellendiğinde işe yaramaz. Yedek e-postalar, telefon numaraları ve çok faktörlü kimlik doğrulama (MFA) yedek kodları gibi şifre kurtarma mekanizmaları, birincil kimlik doğrulama başarısız olduğunda sizin için bir can simididir. Ancak, bu yedekler genellikle güvenlik zincirinizdeki en zayıf halka olup, saldırganların şifrenizi sıfırlayıp hesabınızı ele geçirmesi için bir arka kapı sağlar.

Bu kurtarma yöntemlerini güvence altına almak, kapsamlı bir şifre güvenliği stratejisinin kritik bir bileşenidir. Bir saldırgan kurtarma e-postanızı ele geçirirse, buna bağlı herhangi bir hesap için şifre sıfırlama işlemi başlatabilir, karmaşık şifrenizi ve MFA'nızı atlayabilir. Benzer şekilde, Google veya GitHub gibi hizmetler için çalınan yedek kodlar, anında erişim sağlar ve birincil iki faktörlü cihazınızı işe yaramaz hale getirir.

Bu Uygulamayı Nasıl Uygulamalısınız

Amaç, kurtarma yöntemlerinizi birincil kimlik bilgilerinizle aynı güvenlik seviyesinde ele almak ve kolayca tehlikeye girmelerini veya sosyal mühendislik kurbanı olmalarını sağlamaktır.

- Kurtarma Kanallarını Güvence Altına Alın ve İzole Edin: Genel olarak bilinmeyen veya genel yazışmalar için kullanılmayan bir hesap kurtarma için özel bir e-posta adresi kullanın. Güvenlik soruları belirlerken, hatırlanabilir ama yanlış yanıtlar verin. Örneğin, "ilk evcil hayvanınızın adı" yalnızca sizin bildiğiniz rastgele, alakasız bir kelime olabilir.

- Yedek Kodları Güvenli Bir Şekilde Saklayın: Google gibi bir hizmet 2 Adımlı Doğrulama için size yedek kodlar sağladığında, bunları birincil şifrenizle aynı şifre yöneticisinde saklamayın. Yazdırın ve fiziksel olarak güvenli bir yerde, örneğin bir kasada saklayın veya ana kasanızdan ayrı, şifrelenmiş bir dijital dosyada saklayın.

- Düzenli Olarak Gözden Geçirin ve Test Edin: Yılda en az bir kez, kritik hesaplarınızla ilişkili kurtarma telefon numaralarını ve e-posta adreslerini gözden geçirin. Güncel olduklarından ve hâlâ kontrolünüz altında bulunduklarından emin olun. Ayrıca, bir acil durum oluşmadan önce kurtarma sürecini periyodik olarak test etmek de akıllıca olacaktır.

Hesap kurtarma seçeneklerinizi güçlendirerek, yaygın ve sıkça istismar edilen bir saldırı vektörünü kapatmış olursunuz. Bu, kilitlenmiş hesaplarınıza geri erişim sağlayabilecek tek kişinin siz olduğundan emin olmanızı sağlar ve dijital kimliğinizin genel bütünlüğünü pekiştirir.

9. Güvenli Şifre Hijyeni Uygulayın: Asla Şifre Paylaşmayın veya Yeniden Kullanmaktan Kaçının

Doğru şifre hijyeni, kimlik bilgilerinizi nasıl yönettiğinize dair günlük alışkanlıkları içerir. Bu, şifre güvenliğinin temel bir bileşenidir ve en güçlü şifreleri bile zayıflatan davranışları önlemeye odaklanır. Şifre hijyeninin en kritik iki kuralı, asla şifrenizi kimseyle paylaşmamak ve farklı hizmetlerde asla yeniden kullanmamaktır. Bir şifreyi paylaşmak, güvenilir bir meslektaşla bile, hemen bir güvenlik açığı oluşturur, çünkü kimin bildiğini ve nasıl saklandığını kontrolü kaybedersiniz.

Şifreleri yeniden kullanmak da benzer şekilde tehlikeli bir uygulamadır. Bu, bir hizmetteki tek bir veri ihlalinin tüm diğer hesaplarınızı tehlikeye atmasına neden olan bir domino etkisi yaratır. Saldırganlar, bir ihlalden sızan kimlik bilgilerini kullanarak diğer popüler platformlara karşı kimlik bilgisi doldurma saldırıları gerçekleştirir ve kullanıcıların şifrelerini geri dönüştürdüğünü varsayarlar. Bu hijyen ilkelerine uymak, dayanıklı bir güvenlik duruşunu sürdürmek için temeldir.

Bu Uygulamayı Nasıl Uygulamalısınız

İyi şifre hijyeni, güvenli alışkanlıklar geliştirmek ve bu alışkanlıkları sürdürmeyi kolaylaştıracak doğru araçları kullanmakla ilgilidir. Amaç, her şifreyi benzersiz, gizli bir anahtar olarak ele almaktır.

- Bir Şifre Yöneticisinin Paylaşım Özelliğini Kullanın: Birine bir hesaba erişim vermeniz gerektiğinde, şifreyi doğrudan e-posta veya mesaj yoluyla göndermeyin. Bunun yerine, güvenilir bir şifre yöneticisinin yerleşik, güvenli paylaşım işlevini kullanın; bu, ham kimliği ifşa etmeden kontrol edilebilir, geri alınabilir erişim sağlar.

- Tek Oturum Açma (SSO) Uygulayın: Ekip ortamları için SSO, altın standarttır. Kullanıcıların merkezi bir kimlik sağlayıcı tarafından yönetilen tek bir kimlik bilgisi seti ile birden fazla uygulamaya erişmesine olanak tanır. Bu, paylaşılan şifrelerin tamamen ortadan kalkmasını sağlar; AWS IAM en iyi uygulamalarında, paylaşılan kök kimlik bilgileri yerine bireysel kullanıcı hesapları zorunludur.

- Şifreleri Fiziksel Olarak Asla Yazmayın: Şifreleri yapışkan notlarda, defterlerde veya beyaz tahtalarda saklamaktan kaçının. Bunlar kolayca kaybolabilir, çalınabilir veya fotoğraflanabilir ve dijital güvenlik önlemlerini tamamen atlayabilir.

- Şifreleri Güvensiz Dijital Yerlerde Saklamaktan Kaçının: Şifreleri şifrelenmemiş metin dosyalarında, elektronik tablolar veya paylaşılan ya da kamu bilgisayarlarında tarayıcı otomatik tamamlamasında kaydetmeyin.

- Bu yöntemler, kötü amaçlı yazılımlara veya yetkisiz fiziksel erişime karşı çok az veya hiç koruma sağlamaz.

Takımlar ve bireyler için, özellikle ShiftShift Extensions kullanan geliştiriciler ve QA mühendisleri gibi hassas verilerle ilgilenenler için, sıkı şifre hijyenine uymak sadece bir öneri değil; bir gerekliliktir. Bu, özenle oluşturulmuş güçlü şifrelerinizin tek bir başarısızlık noktası yerine sağlam bir savunma olarak kalmasını sağlar.

10. Kullanıcıları Eğitin ve Şifre Güvenliği Politikaları Oluşturun

Bireysel şifre güvenliği çabaları, güçlü bir organizasyon kültürü ve net yönergelerle desteklendiğinde daha da büyür. Resmi şifre politikaları oluşturmak ve kullanıcıları mevcut tehditler hakkında eğitmek, güvenliği kişisel bir yük olmaktan çıkarıp ortak bir sorumluluk haline getirir. Bu uygulama, tek bir ihlal edilmiş hesabın tüm bir organizasyonu etkileyebileceği için kritik öneme sahiptir.

Güçlü politikalar, sürekli eğitimle birleştiğinde dayanıklı bir güvenlik duruşu oluşturur. Kullanıcılar, kuralların arkasındaki "nedenleri" anladıklarında, örneğin kimlik avı veya kimlik bilgisi doldurma riski gibi, uyma olasılıkları çok daha yüksek olur ve şirket verilerinin proaktif savunucuları haline gelirler. Bu yaklaşım, yalnızca eğitilmiş kullanıcılar olmadan teknolojinin yetersiz olduğunu kabul eden SOC 2 ve PCI-DSS gibi uyum standartları tarafından zorunlu kılınmaktadır.

Bu Uygulamayı Nasıl Uygulamalısınız

Amaç, hem etkili hem de kullanıcı dostu politikalar oluşturarak benimsemeyi teşvik etmektir; bu, geçici çözümler yerine geçmelidir. Bu, net kurallar belirleme, eğitim sağlama ve doğru araçları temin etme dengeli bir yaklaşımını içerir.

- Açık, Modern Bir Politika Oluşturun: Anlaşılması kolay bir şifre politikası oluşturun. NIST gibi modern kılavuzlar, zorunlu karmaşıklık yerine uzunluğu tercih eder. İyi bir başlangıç noktası, en az 12 karakter gerektirmek, çok faktörlü kimlik doğrulama kullanımını zorunlu kılmak ve şifre yeniden kullanımını yasaklamaktır.

- Düzenli Güvenlik Eğitimi Yapın: Üç aylık veya altı aylık güvenlik farkındalığı eğitimleri uygulayın. Kimlik avı, sosyal mühendislik ve zayıf şifre kullanmanın tehlikeleri gibi yaygın tehditleri ele alın. Güvenlik olaylarının gerçek dünya, anonimleştirilmiş örneklerini kullanarak etkinin nasıl olduğunu gösterin.

- Sadece Kurallar Değil, Destekleyici Araçlar Sağlayın: En etkili politikalar, yalnızca kısıtlayıcı değil, aynı zamanda olanak tanıyanlardır. Sadece kuralları dikte etmek yerine, kullanıcıları onaylı araçlar, örneğin kurumsal şifre yöneticileri ve şifre oluşturucularla güçlendirin. Bu, en iyi şifre güvenliği uygulamalarını sorunsuz bir şekilde takip etmelerini kolaylaştırır.

- Olumlu Bir Güvenlik Kültürü Geliştirin: Potansiyel güvenlik sorunlarını bildirmenin basit ve ödüllendirildiği bir kültürü teşvik edin. Güvenlik bilincine sahip davranış sergileyen çalışanları kutlayın. Güvenlik, cezalandırıcı bir önlem yerine kolektif bir hedef olarak görüldüğünde, tüm organizasyon daha güvenli hale gelir.

En İyi 10 Şifre Güvenliği Uygulaması Karşılaştırması

| Uygulama | 🔄 Uygulama Karmaşıklığı | ⚡ Kaynak Gereksinimleri | ⭐ Beklenen Etkililik | 📊 Tipik Sonuçlar / Etki | 💡 İdeal Kullanım Durumları / İpuçları |

|---|---|---|---|---|---|

| Her Hesap için Güçlü, Eşsiz Şifreler Kullanın | Orta — eşsiz girişler oluşturmak için disiplin gerektirir | Düşük — şifre oluşturucu önerilir | ⭐⭐⭐ — yeniden kullanım riskini büyük ölçüde azaltır | İhlal patlama alanını sınırlar; kimlik bilgisi doldurma saldırılarını önler | Tüm hesaplar için kullanın; 12–16+ karakter tercih edin; oluşturucu kullanın |

| Çok Faktörlü Kimlik Doğrulama (MFA) Uygulayın | Orta — her hesap için kurulum ve yedekleme planlaması | Orta — kimlik doğrulayıcı uygulamalar, donanım anahtarları, cihazlar | ⭐⭐⭐⭐ — çoğu hesap ele geçirmeyi engeller | Yetkisiz erişimi önemli ölçüde azaltır; uyumu destekler | Yönetici/e-posta/bulut için kritik; yüksek değerli hesaplar için donanım anahtarlarını tercih edin |

| Güvenilir Bir Şifre Yöneticisi Kullanın | Düşük–Orta — başlangıç kurulumu ve ana şifre yönetimi | Orta — yönetici uygulaması, olası abonelik, senkronize cihazlar | ⭐⭐⭐ — ölçekli olarak eşsiz güçlü şifreler sağlar | Yeniden kullanımı azaltır, ihlal uyarıları ve güvenli paylaşım sunar | Bireyler ve ekipler için idealdir; yöneticide MFA'yı etkinleştirin |

| E-posta Hesaplarında İki Aşamalı Doğrulamayı Etkinleştirin | Düşük — sağlayıcı talimatlarını izleyin | Düşük — kimlik doğrulayıcı uygulama veya yedek telefon | ⭐⭐⭐⭐ — birincil kurtarma kanalını güvence altına alır | Hesap kurtarmayı korur; toplu hesap ele geçirmeyi önler | Tüm birincil e-postalarda etkinleştirin; SMS yerine uygulama/donanım kullanın |

| Yazılımları Düzenli Olarak Güncelleyin ve Yamanlayın | Düşük — otomatik güncellemeleri etkinleştirin ve rutin kontroller yapın | Düşük — stabil ağ, yönetici denetimi | ⭐⭐⭐ — bilinen açıkların kötüye kullanılmasını önler | Kötü amaçlı yazılım/tuş kaydedici riskini azaltır; tarayıcı/uzantı güvenliğini korur | Otomatik güncellemeleri etkinleştirin; uzantıları ve işletim sistemini düzenli olarak kontrol edin |

| Phishing ve Sosyal Mühendislik Saldırılarından Kaçının | Orta — sürekli eğitim ve kullanıcı dikkatine ihtiyaç var | Düşük — eğitim materyalleri, simüle testler | ⭐⭐⭐ — insan hedefli saldırılara karşı hayati öneme sahiptir | Daha az başarılı phishing olayı; daha güçlü bir güvenlik kültürü | Kullanıcıları eğitin, bağlantılara üzerine gelin, gönderenleri doğrulayın, simülasyonlar yapın |

| İhlal Bildirimi ve Şüpheli Faaliyetler için Hesapları İzleyin | Düşük–Orta — abone olun ve uyarıları düzenli olarak gözden geçirin | Düşük — ihlal hizmetleri, şifre yöneticisi uyarıları | ⭐⭐⭐ — hızlı tespit ve yanıt sağlar | Erken sınırlama; ihlallerden sonra proaktif kimlik bilgisi değişiklikleri | HIBP'yi aylık kontrol edin, yöneticide uyarıları etkinleştirin, oturum açma etkinliğini gözden geçirin |

| Güvenli Şifre Kurtarma Yöntemlerini ve Yedek Kodları Güvence Altına Alın | Orta — birden fazla kurtarma ve güvenli depolama yapılandırması | Düşük–Orta — şifreli depolama veya fiziksel kasa | ⭐⭐⭐ — yetkisiz kurtarma ve kilitlenmeleri önler | Güvenilir kurtarma süreçleri; daha az destek artışı | Yedek kodları çevrimdışı/şifreli depolayın; birden fazla iletişim kaydı yapın |

| Güvenli Şifre Hijyeni Uygulayın: Asla Şifre Paylaşmayın veya Yeniden Kullanmayın | Orta — politika uyumu ve kültürel değişim | Düşük — politikalar + şifre yöneticisi / SSO araçları | ⭐⭐⭐ — içeriden gelen riskleri ve patlama alanını sınırlar | İyileştirilmiş hesap verebilirlik; paylaşılan kimlik bilgisi olaylarının azalması | Şifre yöneticisi paylaşımını veya SSO'yu kullanın; düz metin paylaşımını yasaklayın |

| Kullanıcıları Eğitin ve Şifre Güvenliği Politikaları Oluşturun | Yüksek — politika tasarımı, eğitim, uygulama | Orta–Yüksek — eğitim programları, izleme araçları | ⭐⭐⭐ — organizasyon genelinde en iyi uygulamaları sürdürür | Tutarlı davranış, uyum, daha hızlı ihlal yanıtı | Araçlar sağlayın (yöneticiler/oluşturucular), düzenli eğitim, net politikalar |

Uygulamadan Alışkanlığa: Güvenliği Günlük Rutininize Entegre Etmek

Dijital dünyada gezinmek, ne yapacağınızı bilmekten daha fazlasını gerektirir; sürekli, bilinçli eylem talep eder. Her hesap için güçlü, eşsiz kimlik bilgileri oluşturma temel ilkesinden çok faktörlü kimlik doğrulamanın (MFA) stratejik uygulanmasına ve güvenli şifre yöneticilerinin benimsenmesine kadar, sağlam şifre güvenliğinin on temel direğini keşfettik. Phishing ve sosyal mühendislik tehlikelerini tanıyarak insan unsuruna da değindik ve net güvenlik politikalarının organizasyonel gerekliliğini vurguladık. Bu şifre güvenliği için en iyi uygulamalar yolculuğu, dijital güvenliğinizin satın aldığınız bir ürün değil, geliştirdiğiniz bir süreç olduğunu açıkça ortaya koymaktadır.

Temel zorluk, bu bilgiyi bir uygulama kontrol listesinden köklü, ikinci doğa alışkanlıklar setine dönüştürmektir. Tavsiye hacmi bunaltıcı görünebilir, ancak ilerleme, kademeli, yüksek etkili değişimlerle sağlanır. Amaç, bir gecede mükemmelliğe ulaşmak değil, giderek daha güçlü bir savunma duruşu oluşturmaktır.

Acil Eylem Planınız: Daha Güvenli Bir Siz İçin Üç Adım

Bu geçişi teoriden gerçeğe dönüştürmek için, en az başlangıç çabasıyla en büyük güvenlik artışını sağlayan eylemlere odaklanın. Bunu "şimdi başlayın" planınız olarak düşünün:

- Dijital Merkezinizin Güvenliğini Sağlayın: Birincil e-posta hesabınız dijital krallığınızın anahtarıdır. Bugün başka bir şey yapmasanız bile, bu hesapta MFA veya İki Aşamalı Doğrulamayı etkinleştirin. Bu tek eylem, yetkisiz erişime karşı güçlü bir engel oluşturur ve sayısız diğer hizmet için sıfırlama bağlantılarını ve bildirimleri korur.

- Merkezi Bir Kasa Benimseyin: Güvenilir bir şifre yöneticisi seçin ve kurun. Her bir hesabı bir anda taşımakla endişelenmeyin. Yeni hesaplar eklemeye başlayın ve en kritik girişlerinizi, bankacılık, sosyal medya ve ana iş araçlarınız gibi, yavaş yavaş taşıyın. Bu, şifre tekrarını sonsuza dek ortadan kaldırmanın ilk adımıdır.

- Oluşturmak Yerine Üretin: Karmaşık şifreler icat etmeye çalışmayı bırakın. İnsanlar gerçek rastgelelik yaratmada kötü bir üne sahiptir. Bunun yerine, tüm yeni hesaplar için ve güncellediğiniz mevcut şifreler için bir şifre üretici kullanmaya başlayın. Bu, kimlik bilgilerinizin en yüksek karmaşıklık ve entropi standartlarını karşılamasını sağlar ve zihinsel çaba gerektirmez.

Temel İçgörü: Güçlü güvenlik yolculuğu, tek bir büyük değişiklikle ilgili değildir. Bu, zamanla birikerek gelişen tehditlere karşı dayanıklı ve uyumlu bir savunma inşa eden küçük, tutarlı ve akıllı seçimler serisidir.

Temellerin Ötesinde: Bir Güvenlik Zihniyeti Geliştirmek

Bu temel alışkanlıklar yerleştiğinde, tartıştığımız daha geniş ilkeleri entegre etmek daha kolay hale gelecektir. İstenmeyen e-postalara karşı doğal olarak daha şüpheci olacaksınız ve oltalama girişimlerinin belirgin işaretlerini tanıyacaksınız. Yazılımlarınızı düzenli olarak güncellemek, can sıkıcı bir kesinti değil, rutin bir görev haline gelecektir. Hesaplarınız için belirlediğiniz kurtarma yöntemleri hakkında eleştirel düşünmeye başlayacak, kolayca tahmin edilebilen güvenlik soruları yerine güvenli, önceden üretilmiş yedek kodları tercih edeceksiniz.

Bu şifre güvenliği için en iyi uygulamaları ustalıkla uygulamak, yalnızca verileri korumakla ilgili değildir; kontrolü ve huzuru yeniden kazanmakla ilgilidir. Kişisel bilgilerinizin, finansal varlıklarınızın ve dijital kimliğinizin yalnızca size ait olmasını sağlamakla ilgilidir. Bu uygulamaları günlük alışkanlıklara dönüştürerek, yalnızca tehditlere tepki vermekle kalmaz; tasarımı gereği dayanıklı bir dijital yaşam inşa ediyorsunuz. Bugün yaptığınız yatırım, gelecekteki güvenliğiniz ve dijital refahınız için doğrudan bir yatırımdır.

En iyi uygulamaları zahmetsiz alışkanlıklara dönüştürmeye hazır mısınız? ShiftShift Extensions, anında kırılması zor kimlik bilgileri oluşturmak için güçlü bir Şifre Üretici de dahil olmak üzere ihtiyaç duyduğunuz temel tarayıcı içi araçları sağlar. Güvenlik iş akışınızı kolaylaştırın ve verimliliğinizi artırın; ShiftShift Extensions’dan hepsi bir arada araç setini bugün indirin.