איך ליצור סיסמאות מאובטחות שעובדות באמת

למד כיצד ליצור סיסמאות מאובטחות עם המדריך שלנו. אנו מכסים ביטויי סיסמה חזקים, מנהלי סיסמאות חיוניים, ולמה אתה זקוק לאימות דו-שלבי.

הרחבות מומלצות

כדי לנעול את החשבונות שלך באמת, אתה צריך סיסמאות שהן ארוכות, מורכבות, ו—הכי חשוב—ייחודיות לכל אתר שאתה משתמש בו. הדרך הטובה ביותר לעשות זאת היא או על ידי יצירת משפט סיסמה (שרשרת זכירה של ארבעה מילים אקראיות או יותר) או על ידי כך שתיתן למנהל סיסמאות לייצר ולאחסן עבורך שרשראות תווים אקראיות בצורה בלתי אפשרית.

למה הרגלי הסיסמאות הישנים שלך כבר לא עובדים

בואו נהיה כנים, העצה הישנה—"פשוט הוסף מספר וסימן למילה נפוצה"—היא לחלוטין מיושנת. העולם הדיגיטלי התפתח, וכך גם האיומים. סיסמה כמו Password!1 עשויה לסמן וי בטופס רישום, אבל היא דלת פתוחה להתקפות סייבר מודרניות.

האקרים כבר לא מנחשים סיסמאות ידנית. הם משתמשים בכלים אוטומטיים שיכולים לעבור על מיליארדי קומבינציות בשנייה. זה נקרא התקפת כוח גס, וזה עושה שסיסמאות קצרות וניתנות לחיזוי קלות מאוד לפיצוח. אפילו החלפות חכמות כמו 'Pa$$w0rd' לא יצליחו להטעות את התוכניות הללו זמן רב, מכיוון שהן תוכננו במיוחד לבדוק את הטריקים הנפוצים הללו.

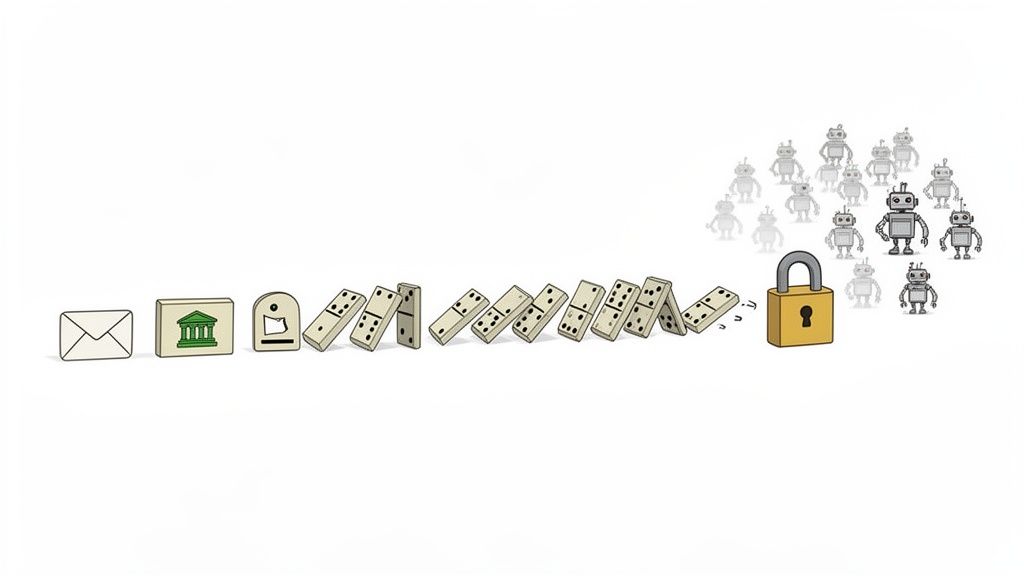

אפקט הדומינו של סיסמה חלשה אחת

כאן זה נהיה ממש מפחיד. סיסמה חלשה אחת יכולה לפעול כמפתח ראשי לכל חייך הדיגיטליים, ולהפעיל אפקט דומינו קטסטרופלי. זה קורה כל הזמן בגלל התקפה נפוצה שנקראת הכנסת אישורים.

פושעי סייבר משיגים רשימה של שמות משתמשים וסיסמאות מדליפת נתונים מחברה אחת. לאחר מכן, הם משתמשים בבוטים כדי לנסות אוטומטית את פרטי הכניסה הללו על מאות אתרים פופולריים אחרים—הבנק שלך, הרשתות החברתיות שלך, האימייל שלך.

זה עובד כל כך טוב כי רוב האנשים עושים שימוש חוזר בסיסמאות בכל מקום. למרות שנים של אזהרות, אחוז מדהים של 80–85% מהאנשים עדיין עושים שימוש חוזר באותה סיסמה על פני אתרים מרובים. אתה יכול לחקור את הנתונים על משבר הסיסמאות הזה, אבל המסקנה ברורה: הרגל זה יוצר פגיעות עצמית עצומה.

"הסיסמאות שלך הן ה'גורם הראשון' שלך, כלומר 'משהו שאתה יודע.' המטרה היא להפוך את ה'משהו' הזה לקשה כל כך לניחוש או גילוי על ידי תוקף, שהם פשוט יעברו למטרה קלה יותר."

כדי לעזור לך להתחיל, הנה דף רמאות מהיר שמכסה את העקרונות המרכזיים שנדון בהם.

מדריך מהיר לסיסמאות מאובטחות

| עיקרון | למה זה חשוב | טיפ מהיר |

|---|---|---|

| אורך הוא המפתח | סיסמאות ארוכות קשות הרבה יותר לפיצוח על ידי בוטים. | שאוף לפחות ל16 תווים או 4 מילים אקראיות למשפט סיסמה. |

| אימוץ אקראיות | תבניות ניתנות לחיזוי, מילים מהאוצר, ומידע אישי הם ניחושים קלים. | השתמש בתערובת של אותיות גדולות/קטנות, מספרים, וסימנים. יצרן סיסמאות הוא החבר הכי טוב שלך כאן. |

| ייחודי | אם חשבון אחד נפרץ, שימוש חוזר בסיסמאות מאפשר לתוקפים לגשת לחשבונות האחרים שלך. | כל חשבון צריך סיסמה ייחודית משלו. ללא יוצאים מן הכלל. |

| השתמש במנהל סיסמאות | אי אפשר לזכור עשרות סיסמאות ייחודיות ומורכבות. | תן למנהל סיסמאות לייצר, לאחסן, ולמלא אוטומטית אותן עבורך. |

| הפעל 2FA | מוסיף שכבת הגנה קריטית שנייה, עוצר כל אחד שמצליח לגנוב את הסיסמה שלך. | הפעל אימות דו-שלבי על כל חשבון שמציע את זה. |

חשוב על הטבלה הזו כעל היסוד שלך. עכשיו, בואו נבנה על זה.

אימוץ חשיבה מודרנית על אבטחה

להגן על עצמך פירושו שאתה צריך לשנות את האסטרטגיה שלך. שכח מלהתאמץ לזכור עשרות סיסמאות מורכבות שונות במעט. הגיע הזמן לאמץ גישה מודרנית המבוססת על שלושה עמודי תווך מרכזיים:

- בנה משפטי סיסמה חזקים: במקום להיאבק עם דברים כמו

R#8b^t!P9, עבור למשפטי סיסמה ארוכים וזכירים. משפט כמו "BrightPurpleRobotDancesWeekly" הרבה יותר חזק והרבה יותר קל לזכור. - השתמש בכספת דיגיטלית: מנהל סיסמאות הוא בלתי נפרד בעולם של היום. הוא פועל ככספת מאובטחת לכל הסיסמאות הייחודיות שלך ויכול לייצר חדשות, בלתי ניתנות לפיצוח בכל פעם שתצטרך אותן. העול של הזיכרון פשוט... נעלם.

- הפעל את ההגנה האולטימטיבית שלך: חשוב על אימות דו-שלבי (2FA) כמנעול דיגיטלי שלך. זה דורש פיסת הוכחה שנייה—בדרך כלל קוד מהטלפון שלך—מה שהופך את הסיסמה שלך לבלתי שימושית לגנב בלעדיו.

על ידי שליטה בשלושה מושגים אלה, אתה עובר מלהיות קורבן פוטנציאלי למשתמש מוגן היטב. במדריך הזה, אני אדריך אותך בדיוק איך ליישם כל אחד מהם.

יצירת משפטי סיסמה בלתי נשכחים ובלתי ניתנים לפיצוח

אם אי פעם רצית לזרוק את המקלדת שלך על הרצפה בניסיון לזכור משהו כמו !Tr0ub4dor&3, אני מבין. כולנו היינו שם. אבל הנה הסוד: סיסמה באמת חזקה לא קשורה להיות בלתי אפשרית לזכור—זה קשור להיות בלתי אפשרי למחשב לנחש. כאן נכנסת הברilliance הפשוטה של משפט הסיסמה.

משפט סיסמה הוא פשוט שרשרת של מילים שאתה יכול בקלות להעלות על הדעת, אבל עבור מכונה, זה סיוט מתמטי. הקונספט מבוסס על שיטת 'diceware', שהיא דרך מפוארת לומר "חבר מילים אקראיות יחד." ככל שתוסיף יותר מילים, כך זה קשה יותר להתקפות כוח גס לפצח.

חשוב על זה כך: כלים מודרניים לפיצוח יכולים לעבור על מיליארדי קומבינציות בשנייה. סיסמה באורך שמונה תווים, אפילו עם סימנים, יכולה להתפרץ בתוך דקות. אבל משפט סיסמה פשוט באורך ארבע מילים? משהו כמו CorrectHorseBatteryStaple ידרוש מאלפי שנים של טכנולוגיה של היום כדי לפצח.

הנוסחה למשפט סיסמה מושלם

המרכיב הקסום כאן הוא אקראיות. המטרה שלך היא לחבר מילים שאין להן שום קשר לוגי. זה בלתי נפרד, כי תוקפים משתמשים במילונים עצומים וב"טבלאות קשת" מלאות בביטויים נפוצים, מילות שיר, וציטוטים מפורסמים. שורה מסרט האהוב עליך היא רעיון נורא.

כדי להתחיל, חשוב על זה כמו משחק מד ליבס ממוקד אבטחה.

- נוסחה פשוטה:

[תואר][בעל חיים][פעולה][מקום]

באמצעות מבנה כזה, אתה יכול ליצור ביטויים שהם גם מאוד זכירים וגם לגמרי אקראיים. אתה עשוי לסיים עם "SleepyGiraffeJugglesParis" או "AnxiousBadgerDrivesMars." הדימויים המוזרים שהדברים הללו יוצרים באמת גורמים להם להיתקע בראש שלך הרבה יותר טוב מאשר ערבוב של סמלים.

הכוח האמיתי של סיסמת מעבר טמון באנטרופיה שלה—מדד לחוסר הניבוי שלה. שרשרת של ארבע מילים לא קשורות יוצרת הרבה יותר אנטרופיה מאשר מילה אחת מורכבת מתוך מילון עם כמה מספרים בסוף.

מלכודות נפוצות לסיסמת מעבר שיש להימנע מהן

אפילו עם שיטה מצוינת, זה מפתיע כמה קל ליפול למלכודות שמחלישות את סיסמת המעבר שלך. כשאתה בונה את שלך, ודא שאתה נמנע מהטעויות הנפוצות הללו:

- רצפים צפויים: הימנע מביטויים שנבנים ממידע אישי או ביטויים נפוצים, כמו "אני אוהב את הכלב שלי ספוט" או "GoPackGoChamps2024." אלה הדברים הראשונים שיתקוף ינסה.

- אזכורים מתרבות הפופ: מילות שירים, ציטוטים מסרטים, וכותרות ספרים נמצאים בכל מקום באינטרנט—ובמילון של כל האקרים. ביטוי כמו "LukeIAmYourFather" רע כמו "password."

- תבניות סמוכות במקלדת: כולנו יודעים ש"qwerty" היא סיסמה חלשה. אותה לוגיקה חלה על ביטויים כמו "TheQuickBrownFox." זה מוכר מדי.

המטרה היא ליצור משהו שמרגיש ייחודי לך בלי להיות מזוהה אישית. ככל שהשילוב יותר חסר משמעות, כך ההגנה שלך טובה יותר.

התאמת סיסמת מעבר בסיסית עבור חשבונות שונים

תשמע, אתה בהחלט צריך סיסמה ייחודית לכל אתר. אבל אתה לא צריך להתחיל מאפס בכל פעם. טכניקה חכמה היא ליצור סיסמת מעבר בסיסית אחת חזקה ואז להוסיף לה מודיפיקטור ייחודי, ספציפי לאתר. זה נותן לך מערכת ידנית מוצקה עבור החשבונות החשובים ביותר שלך.

נניח שסיסמת המעבר הבסיסית שלך היא AnxiousBadgerDrivesMars. אתה יכול להתאים אותה לאתרים שונים כך:

| סוג חשבון | אתר | לוגיקת מודיפיקטור | דוגמת סיסמת מעבר סופית |

|---|---|---|---|

| דוא"ל | G-Mail | הוסף סימן + האותיות הראשונות/אחרונות של האתר. | AnxiousBadgerDrivesMars@gl |

| בנקאות | Ch-ase | השתמש בסימן שונה + האותיות הראשונות/אחרונות. | AnxiousBadgerDrivesMars#chse |

| חברתי | Tw-itter | השתמש בסימן נוסף + קומבינציית אותיות שונה. | AnxiousBadgerDrivesMars%twr |

המערכת הפשוטה הזו נותנת לך תבנית שניתן לחזור עליה שאתה יכול לזכור, אבל היא עדיין מייצרת אישור ייחודי לכל חשבון. זהו איזון מעשי בין אבטחה ברזלית לבין המציאות של זיכרון אנושי, מה שהופך את זה לאסטרטגיה נהדרת עבור כל מי שלומד כיצד ליצור סיסמאות מאובטחות.

תן למנהל סיסמאות לעשות את העבודה הקשה

ליצור סיסמאות חזקות זה נהדר עבור החשבונות החשובים ביותר שלך—הדוא"ל שלך, הבנקאות שלך—אבל בוא ניהיה ריאליים. רובנו יש עשרות, אם לא מאות, כניסות מקוונות. לנסות ליצור ולזכור סיסמת מעבר ייחודית, בעלת אנטרופיה גבוהה לכל פורום, שירות סטרימינג, וחנות מקוונת זה מתכון לכישלון. זה פשוט לא מעשי.

כאן מנהל הסיסמאות הופך לחבר הכי טוב שלך. ברצינות, זהו הכלי האבטחה החשוב ביותר שאתה יכול לאמץ. תחשוב על זה כשינוי יסודי באופן שבו אתה מנהל את חייך הדיגיטליים. במקום ל juggling ערבוב של סיסמאות חלשות, ממוחזרות, אתה רק צריך לזכור דבר אחד: את הסיסמה הראשית שלך.

המנהל עושה את כל העבודה הקשה משם. הוא פועל כמו כספת דיגיטלית, מייצר, מאחסן ואפילו ממלא אוטומטית סיסמאות מורכבות מאוד לכל אתר שאתה משתמש בו. מיד, זה פותר את שני החטאים הקטגוריים של אבטחת סיסמאות: שימוש חוזר וחולשה.

למה מנהל סיסמאות הוא לא נושא לדיון

מנהל סיסמאות טוב מסיר את הטעות האנושית מהמשוואה. הוא אוטומט את כל השיטות הטובות ביותר ומסיר את הפיתוי להשתמש שוב בPassword123! כי זה קל. אתה לא רק מאחסן סיסמאות; אתה משדרג באופן יסודי את עמדת האבטחה שלך.

הנה מה שאתה מקבל מיד:

- ייחודיות ללא מאמץ: המנהל יכול מיד ליצור סיסמת אקראית, חסרת משמעות כמו

k9#Z&p8!vR@qG$fTעבור החשבון החדש שאתה נרשם אליו. אתה אפילו לא צריך לראות את זה, שלא לדבר על לנסות לזכור את זה. - אחסון מאובטח: כספת הסיסמאות שלך נעולה עם הצפנה חזקה. זה אומר שאפילו אם חברת מנהל הסיסמאות עצמה נפרצה, הנתונים שלך יהיו חסרי ערך להאקרים בלי הסיסמה הראשית הייחודית שלך.

- כניסות בלחיצת כפתור: מנהלים מודרניים מתחברים ישירות לדפדפן שלך, ממלאים את פרטי הכניסה שלך עבורך. זה חוסך הרבה זמן, אבל זה גם תכונת אבטחה נהדרת—זה מגן עליך מאתרי פישינג כי המילוי האוטומטי פשוט לא יעבוד על דומיין מזויף או דומה.

הרעיון כולו הוא להאציל את המשימה הבלתי אפשרית של זכירת מאות סיסמאות ייחודיות ואקראיות לכלי שנבנה במיוחד עבור העבודה הזו. זה משחרר אותך להתמקד בהגנה על הסיסמה האחת שבאמת חשובה—המפתח לכל הכספת שלך.

אם אתה לא לגמרי מוכן לקפוץ למנהל סיסמאות מלא, כמה כלים קלים לדפדפן יכולים לגשר על הפער. לדוגמה, הPassword Generator בתוך חבילת ShiftShift Extensions נותן לך דרך מהירה וקלה ליצור סיסמה חזקה על המקום.

כלים כאלה מציעים גישה מיידית ליצירת סיסמאות מאובטחות בלי המחויבות של אפליקציה נפרדת, מה שהופך את זה הרבה יותר קל לאבטח חשבונות חדשים ברגע שאתה יוצר אותם.

בחירת מנהל הסיסמאות הנכון

כשאתה מוכן להתחייב, זכור שאתה סומך על השירות הזה עם המפתחות לכל חייך הדיגיטליים. זו החלטה גדולה, אז חשוב לבחור בחוכמה.

הנה התכונות שאסור להתפשר עליהן:

- הצפנה אפסית: זהו הסטנדרט הזהב. זה אומר שהחברה המספקת את השירות יש לה אפס יכולת לגשת או לפענח את הנתונים שלך. רק אתה, עם הסיסמה הראשית שלך, יכול לפתוח את הכספת.

- ביקורות אבטחה של צד שלישי: שירותים מכובדים שוכרים חברות אבטחת סייבר עצמאיות כדי לבדוק את המערכות שלהם ולמצוא כל חולשה. חפש חברות שמספקות שקיפות לגבי הביקורות הללו.

- סנכרון בין פלטפורמות: מנהל סיסמאות הוא רק שימושי אם הוא נמצא בכל מקום שאתה נמצא. ודא שהוא עובד בצורה חלקה על המחשב, הטלפון והטאבלט שלך.

- אפשרויות 2FA חזקות: המנהל עצמו צריך להיות נעול היטב. הוא צריך לתמוך באימות דו-שלבי, אידיאלי עם אפשרויות לאפליקציות מאמת או אפילו מפתחות אבטחה פיזיים.

כשהתחלת לחפש, זה עוזר לראות איך המתמודדים המובילים מתמודדים. לדוגמה, אתה יכול להשוות בין מנהלי סיסמאות מובילים כמו 1Password ו-LastPass כדי לחקור את הפרטים של מודלי האבטחה, התכונות וחוויית המשתמש הכוללת שלהם.

הסיסמה החשובה ביותר שלך אי פעם

זה הזמן המושלם להשתמש בשיטת המשפטים שדיברנו עליה קודם. סיסמת מאסטר מצוינת צריכה להיות:

- ארוכה: שאף פעם לא תהיה פחות משישה עד שמונה מילים אקראיות ולא קשורות.

- קליטה (לך): צור משפט ביזארי או מצחיק שיתקע לך בראש אבל לא יגיד כלום לאחרים.

- ייחודית לחלוטין: סיסמה זו לא יכולה להיות בשימוש בשום מקום אחר. אף פעם.

סיסמת מאסטר מוצקה יכולה להיות משהו כמו OrangeSpaceshipQuietlyPaintsAzureMountains. זה קשה מאוד למחשב לפרוץ, אבל פשוט מספיק כדי שתוכל לזכור. בזמן שאתה זוכר אותה, כתוב אותה ושמור אותה במקום בטוח פיזית, כמו תיבת פיקדון או כספת חסינת אש בבית. סיסמה אחת זו היא היסוד של כל אסטרטגיית האבטחה הדיגיטלית שלך.

הדלת הדיגיטלית שלך: הוספת שכבת אבטחה עם 2FA

בוא נודה באמת: אפילו המשפט או הסיסמה שנוצרו באקראי יכולים להיגנב. אימייל פישינג חכם, פרצת נתונים גדולה בחברה שאתה משתמש בה, או אפילו תוכנת ריגול במחשב שלך יכולים לחשוף את פרטי הכניסה שלך. לכן סיסמה חזקה היא רק חצי מהקרב.

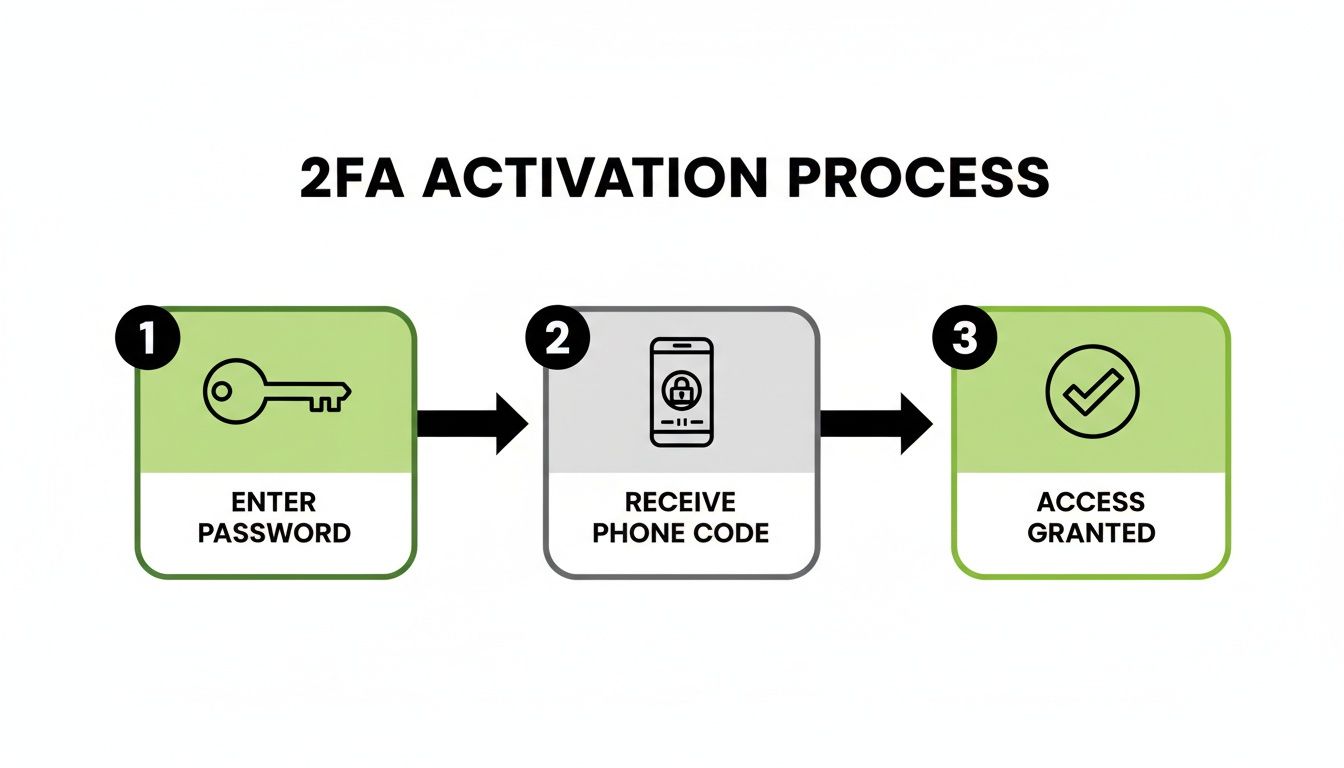

החצי השני הוא הוספת דלת דיגיטלית: אימות דו-שלבי (2FA).

תחשוב על זה כך. הסיסמה שלך היא המפתח לדלת הקדמית שלך. אם גנב מקבל עותק, הוא יכול פשוט להיכנס. 2FA היא הדלת הנוספת מבפנים—מנעול נפרד לחלוטין שדורש סוג אחר של מפתח. זה עובד על ידי שילוב של משהו שאתה יודע (הסיסמה שלך) עם משהו שאתה מחזיק (כמו הטלפון שלך או מפתח אבטחה פיזי).

אז, אפילו אם האקר מצליח להשיג את הסיסמה שלך, הוא נעצר כי אין לו את החלק השני של הפאזל. כדי לנעול את החשבונות שלך באמת, אתה צריך לעבור מעבר לסיסמה טובה. נקודת התחלה מצוינת היא להבין את האימות הדו-שלבי (2FA) ולמה זה אחד הדברים היעילים ביותר שאתה יכול לעשות כדי להגן על חייך הדיגיטליים.

הטעמים השונים של 2FA

לא כל שיטות 2FA מציעות את אותו רמת הגנה. הן נעות מ"מספיק טוב" עבור כמה חשבונות ועד לאבטחת "רמת מבצר" עבור החשבונות הקריטיים ביותר שלך. לדעת את ההבדל עוזר לך לבחור את הכלי הנכון למשימה.

הנה סקירה מהירה, מהפחות מאובטח ליותר מאובטח:

- הודעות טקסט SMS: זו השיטה שאתה כנראה רואה הכי הרבה. אתה מנסה להיכנס, ושירות שולח קוד חד-פעמי לטלפון שלך. בעוד שזה הרבה יותר טוב מכלום, שיטה זו פגיעה להונאה שנקראת "החלפת SIM", שבה פושע משקר לחברת הטלפון שלך ומעביר את המספר שלך למכשיר שלו.

- אפליקציות מאמת: אפליקציות כמו Google Authenticator או Authy מייצרות קוד חדש, רגיש בזמן, בן שישה ספרות כל 30 שניות. זהו קפיצה עצומה באבטחה בהשוואה ל-SMS כי הקוד נוצר ישירות במכשיר שלך ולא עובר על הרשת הסלולרית הפגיעה.

- מפתחות אבטחה פיזיים: זהו הסטנדרט הזהב. מפתח פיזי, כמו YubiKey, הוא מכשיר USB קטן שאתה מחבר למחשב שלך או נוגע בו בטלפון שלך כדי לאשר כניסה. הוא כמעט חסין לחלוטין מפישינג ומתקפות מרחוק, ומציע את האבטחה החזקה ביותר הזמינה לאדם הממוצע היום.

עבור הדברים החשובים באמת שלך—אימייל, בנקאות, מנהל סיסמאות—אני ממליץ בחום להשתמש באפליקציית מאמת או, אפילו טוב יותר, במפתח פיזי.

איך להפעיל 2FA

הפיכת 2FA לפעולה היא בדרך כלל די קלה וניתן למצוא אותה בהגדרות "אבטחה" או "חשבון" של רוב האתרים והאפליקציות הגדולות.

השלב הראשון כמעט תמיד כולל סריקת קוד QR עם אפליקציית המאמת שלך כדי לקשר את החשבון. הסריקה המהירה הזו היא מה שיוצר את החיבור המאובטח ליצירת כל הקודים העתידיים שלך. אם אתה סקרן איך זה עובד, המדריך שלנו מסביר איך ליצור קוד QR ומה יש בתוכו.

בוא נלך דרך הצעדים הרגילים שתצטרך לנקוט כדי להפעיל את זה בחשבון האימייל הראשי שלך:

- גש להגדרות אבטחה: היכנס לחשבון שלך וחפש את עמוד הגדרות האבטחה או הכניסה.

- חפש את אפשרות 2FA: תראה שזה נקרא בשמות שונים, כמו "אימות דו-שלבי", "אימות בשני שלבים" או "אישורי כניסה".

- בחר את השיטה שלך: האתר ישאל איך אתה רוצה לקבל את הקודים שלך. אם אתה רואה אפשרות "אפליקציית מאמת", תמיד בחר בה על פני SMS.

- קשר את האפליקציה שלך: קוד QR יופיע על המסך שלך. פשוט פתח את אפליקציית המאמת שלך בטלפון, הקש על כפתור ה-"+" וסרוק את הקוד. זה מוסיף את החשבון לרשימת האפליקציה שלך.

- אמת ושמור: הקלד את הקוד בן השישה ספרות מהאפליקציה שלך כדי להוכיח שקישרת אותו נכון. המסך הבא הוא קריטי—השירות יראה לך רשימה של קודי גיבוי.

טיפ מקצועי: אל תלחץ סתם על קודי הגיבוי. שמור אותם מיד. הדפס אותם או כתוב אותם ושמור אותם במקום בטוח, כמו בקופסה חסינת אש או במגירה נעולה. אם אי פעם תאבד את הטלפון שלך, הקודים הללו הם הדרך היחידה שלך לחזור פנימה.

הפעלת 2FA היא הגדרה חד-פעמית שמחזירה את עצמה כל יום. בטח, זה עשוי להוסיף חמש שניות נוספות לכניסה שלך, אבל זה בונה חומה עצומה ששומרת על פושעים בחוץ, אפילו אם יש להם את הסיסמה שלך. זהו מעט חיכוך עבור רווח עצום באבטחה.

איך לבצע ביקורת אבטחה אישית

יצירת סיסמאות חזקות והפעלת 2FA עבור חשבונות חדשים היא הרגל מצוין. אבל מה לגבי השובל הדיגיטלי שכבר השארת מאחור? הגיע הזמן להתמודד עם העשרות—אולי אפילו מאות—חשבונות שיצרת במהלך השנים. תחשוב על זה פחות כעל מטלה ויותר כמו ניקוי דיגיטלי מעמיק.

המקום הטוב ביותר להתחיל הוא להתמודד עם המוזיקה. אתה צריך לדעת היכן המידע שלך כבר נחשף.

כלי שאני תמיד ממליץ עליו הוא Have I Been Pwned. פשוט הכנס את כתובות האימייל שלך, והוא יראה לך כל פרצת נתונים ידועה שהן היו חלק ממנה. זה עשוי להיות קצת תמרור אזהרה, אבל זה נותן לך רשימה קונקרטית ומסודרת של חשבונות שדורשים את תשומת הלב המיידית שלך.

תעדף וכבוש את החשבונות שלך

לראות את דוח הפריצה יכול להרגיש מכריע. המפתח הוא לא לנסות לתקן הכל בבת אחת—זו מתכון לשריפה. הגישה החכמה היא לקטלג את החשבונות שלך לפי סיכון ולהתמודד איתם בגלים.

הנה מערכת דרגות פשוטה שאני משתמש בה:

- דרגה 1 (עדיפות גבוהה): אלה הם היהלומים שבכתר. אם אחד מהם נפגע, זה יכול להוביל לגניבת זהות או לאובדן כספי משמעותי. אנחנו מדברים על האימייל הראשי שלך, מנהל הסיסמאות, אפליקציות הבנקאות וחשבונות שירות ממשלתיים. התחל כאן, בלי יוצא מן הכלל.

- דרגה 2 (עדיפות בינונית): קבוצה זו כוללת חשבונות שמחזיקים הרבה נתונים אישיים או מידע תשלום. תחשוב על פרופילים מרכזיים ברשתות חברתיות (פייסבוק, אינסטגרם), אתרי קניות כמו אמזון, ופלטפורמות עבודה מרכזיות.

- דרגה 3 (עדיפות נמוכה): אלו הם החשבונות השונים - פורומים שנרשמת אליהם פעם אחת, ניוזלטרים ישנים, או שירותים חד פעמיים ששכחת עליהם. פריצה כאן פחות קריטית, אבל עדיין יש לנקות אותם.

עבוד בדרך למטה מדרגה 1. בכנות, פשוט לאבטח חשבון אחד בעל עדיפות גבוהה הוא ניצחון עצום עבור האבטחה הכוללת שלך.

רשימת בדיקה לאבטחתך

לכל חשבון שאתה בודק, עקוב אחרי התהליך הפשוט הזה. זה הופך מטרה מעורפלת לסט ברור של פעולות, ואתה תשתפר עם כל אחת שתשלים.

- בדוק אם היו פריצות: אשר אם האישורים של החשבון נחשפו ב-Have I Been Pwned. אם כן, העבר אותו לראש הרשימה שלך.

- צור סיסמה חדשה: השתמש במנהל הסיסמאות שלך כדי ליצור סיסמה ארוכה, אקראית וייחודית לחלוטין. זהו חלק מרכזי בלמידה איך ליצור סיסמאות מאובטחות שיכולות לעמוד בפני האיומים של היום.

- הפעל 2FA: חפש בהגדרות האבטחה של החשבון והפעל אימות דו-שלבי. אם יש לך את הבחירה, תמיד בחר באפליקציית אימות או מפתח פיזי על פני SMS.

- שמור הכל בביטחון: אחסן את הסיסמה החדשה, את קודי הגיבוי של 2FA וכל שאלות אבטחה מעודכנות ישירות במנהל הסיסמאות שלך.

אל תשכח את הנתונים המאוחסנים ישירות בדפדפן שלך. עוגיות ישנות יכולות לפעמים לשמור מידע על מושבים, לכן זה רעיון טוב לנקות אותן לאחר שדרוג אבטחה משמעותי. אם אתה רוצה להיות יותר מדויק, תוכל ללמוד איך תוסף עורך עוגיות לדפדפן Chrome נותן לך יותר שליטה.

הדיאגרמה הפשוטה הזו מראה עד כמה 2FA הוא חזק.

זה ממחיש בצורה מושלמת שאפילו אם גנב מקבל את הסיסמה שלך (המפתח), הוא נעצר לחלוטין ללא הגורם השני מהטלפון שלך.

הפוך את האבטחה להרגל מתמשך

בדיקת אבטחה אישית אינה פרויקט חד פעמי; זו פרקטיקה. אני קובע תזכורת בלוח שנה כל שישה עד שנים עשר חודשים כדי לבדוק במהירות את החשבונות הקריטיים ביותר שלי. זה זמן טוב לבדוק אם יש פריצות חדשות ואולי להחליף את הסיסמאות על החשבונות שלי בדרגה 1.

כשאתה מתייחס לאבטחתך הדיגיטלית כתהליך מתמשך, אתה בונה הגנה הרבה יותר חזקה. כל סיסמה שאתה מעדכן וכל 2FA שאתה מפעיל הופכים אותך למטרה הרבה יותר קשה עבור תוקפים.

להוציא את זה לפועל: ספר המשחקים שלך לסיסמאות מאובטחות

אוקי, בוא נעבור מהתיאוריה לפעולה. לקבל את אבטחת הסיסמאות שלך נכון אינו קשור לזכור חבורה של כללים מסובכים. זה קשור לבניית כמה הרגלים חכמים ולתת לכלים הנכונים לעשות את העבודה הקשה עבורך.

חשוב על זה כך: ספר המשחקים החדש שלך מתרכז באמת בארבע רעיונות מרכזיים.

ראשית, עוצמה מגיעה מאורך ואקראיות. בין אם אתה יוצר ביטוי סיסמה ארוך וזכיר עבור חשבון קריטי או נותן לגנרטור ליצור שטויות מוחלטות, אנטרופיה היא מה ששומר עליך בטוח. סיסמה קצרה וצפויה היא כמו להשאיר את הדלת הקדמית שלך פתוחה לרווחה עבור התקפות אוטומטיות.

שנית, כל חשבון מקבל סיסמה ייחודית משלו. אני לא יכול להדגיש את זה מספיק. שימוש חוזר באישורים הוא הדרך המהירה ביותר להפוך פריצה קטנה לאסון מוחלט, ולהעניק לגנבים את המפתחות לממלכה הדיגיטלית שלך. זהו הכלל היחיד שאסור לך, בשום פנים ואופן, להפר.

החלת האסטרטגיה החדשה שלך בעולם האמיתי

אז, איך זה נראה ביום-יום? ובכן, אתה לא תשתמש באותו מנעול מתים עבור כספת הבנק שלך כמו שאתה משתמש על מחסן הגינה שלך. אותה לוגיקה חלה על החשבונות המקוונים שלך.

חשבונות בעלי סיכון גבוה (בנקאות, דוא"ל): אלו הם היהלומים שבכתר. אתה צריך אבטחה ברמת פורט נוקס כאן. השתמש בסיסמה ארוכה שנוצרה באקראי מכלי כמו מנהל הסיסמאות של ShiftShift. לאחר מכן, נעול את זה עם האימות הדו-שלבי החזק ביותר שאתה יכול להשיג - אידיאלי, אפליקציית אימות או מפתח אבטחה פיזי.

חשבונות בעלי סיכון נמוך (פורומים, ניוזלטרים): אלו עדיין זקוקים לסיסמאות ייחודיות כדי למנוע התקפות של דחיסת אישורים, אבל אתה יכול להיות יותר יעיל. פשוט תן למנהל הסיסמאות שלך ליצור ולשמור סיסמה חזקה בלחיצה אחת. המטרה היא אבטחה שלא מעכבת אותך.

המטרה האמיתית כאן היא לשנות את הדרך שבה אתה חושב על סיסמאות. אבטחה אינה מטלה; היא הופכת להרגל כמעט אוטומטי ומחזק ברגע שיש לך מערכת מוצקה במקום. אתה בונה מבצר דיגיטלי, כניסה מאובטחת אחת בכל פעם.

זה מביא אותנו לשני העמודים האחרונים של ספר המשחקים שלך: תמיד השתמש במנהל סיסמאות כדי לאחסן הכל, ותמיד הפעל 2FA כגיבוי הסופי שלך. המנהל מתמודד עם העבודה הבלתי אפשרית של זכירת עשרות סיסמאות מורכבות, ו-2FA מבטיח שאפילו אם סיסמה נגנבת, היא חסרת ערך לחלוטין עבור גנב.

כשאתה מביא את ארבעת האלמנטים הללו יחד, יש לך תהליך פשוט וחוזר על עצמו כדי להגן על עצמך באינטרנט. זה לא רק רשימת בדיקה נוספת; זו שינוי יסודי שהופך אבטחה ברמה גבוהה למשהו שנראה קל.

כדי להמשיך לבנות על הבסיס הזה, עיין במדריך העמוק שלנו על הפרקטיקות הטובות ביותר לאבטחת סיסמאות. עם ספר המשחקים הזה, תהיה לך הביטחון והכלים שאתה צריך כדי לאבטח את הפינה שלך בעולם הדיגיטלי.

יש שאלות לגבי אבטחת סיסמאות? יש לנו תשובות.

אפילו עם התוכנית הטובה ביותר במקום, אתה בטח תתקל בשאלות. בוא נעסוק בכמה מהשאלות הנפוצות ביותר שאנחנו שומעים, נפריך כמה מיתוסים, וניתן לך כמה עצות מעשיות כדי להבהיר דברים.

"האם אני צריך לשנות את הסיסמאות שלי כל הזמן?"

זו שאלה גדולה. במשך שנים, העצה הסטנדרטית הייתה לשנות את הסיסמאות שלך כל 90 ימים. החשיבה הזו השתנתה לחלוטין.

אם אתה כבר משתמש בסיסמאות חזקות וייחודיות לכל חשבון - ויש לך אותן מאוחסנות בביטחון במנהל הסיסמאות - להכריח את עצמך לשנות אותן לפי לוח זמנים לא באמת מוסיף הרבה אבטחה. למעשה, זה לעיתים קרובות עושה את ההפך. אנשים נוטים לבצע שינויים קטנים וצפויים, כמו לשנות Winter2023! ל-Spring2024!. האקרים יודעים הכל על התבניות הללו.

העצה המודרנית, הנתמכת על ידי מומחים, היא זו: קבע סיסמה חזקה וייחודית ושכח ממנה... עד שיהיה לך סיבה טובה להאמין שהיא נפרצה. זו דרך הרבה יותר יעילה ופחות מתסכלת להישאר מאובטח.

"האם זה בסדר פשוט לתת לדפדפן שלי לשמור את הסיסמאות שלי?"

בוא נבהיר: השימוש בשומר הסיסמאות המובנה של הדפדפן שלך הוא הרבה יותר טוב מאשר להשתמש בpassword123 בכל מקום. אבל זה רחוק מלהיות האפשרות הטובה ביותר.

חשוב על זה כתכונת נוחות, לא ככלי אבטחה אמיתי. מנהלי סיסמאות ייעודיים נבנים עם מטרה אחת בראש: להגן על האישורים שלך עם הצפנה חזקה וללא ידע. מנגנוני ניהול מבוססי דפדפן, לעומת זאת, לעיתים קרובות קשורים ישירות לפרופיל הדפדפן שלך, מה שהופך אותם למטרה מפתה עבור תוכנות זדוניות שנועדו לגנוב את המידע הזה בדיוק. כדי להשיג שקט נפשי אמיתי, מנהל סיסמאות עצמאי הוא הדרך הנכונה ללכת.

"מה לעשות אם אתר שאני משתמש בו נפרץ?"

ראשית, אל תיכנס לפאניקה. פריצות נתונים הן, לצערנו, דבר נפוץ, אבל אם עקבת אחרי העצות במדריך הזה, הניקוי הוא די פשוט.

הנה תוכנית הפעולה שלך:

- שנה את הסיסמה מיד. גש מיד לאתר המושפע וצור סיסמה חדשה, חזקה וייחודית עבורו.

- בצע ביקורת על החשבונות שלך. אם (אופס!) השתמשת באותה סיסמה במקום אחר, עכשיו זה הזמן לשנות אותה גם באתרים האחרים. מנהל סיסמאות מקל על מציאת כפילויות אלו.

- הפעל אימות דו-שלבי. אם לא השתמשת כבר באימות דו-שלבי על החשבון הזה, הפעל אותו מיד. זו ההגנה הטובה ביותר שלך מפני מישהו שמשתמש בפרטי ההתחברות הגנובים שלך.

כאשר יש לך מערכת מוצקה במקום, הודעת פריצה הופכת מאירוע חירום חמישה אלמנטים למשימה קטנה וניהולית. אתה פשוט מעדכן רשומה אחת בכספת שלך ואתה מסודר.

מוכן להפוך את כל זה לקליל? חבילת ShiftShift Extensions מגיעה עם יוצר סיסמאות מובנה וכלים חיוניים נוספים לאבטחה, הכל שם בפלטת פקודות אחת. הורד אותו מחנות האינטרנט של Chrome וחזור לשלוט בחיים הדיגיטליים שלך.